Java 开发中主流安全框架的详细对比,涵盖 认证、授权、加密、安全策略 等核心功能,帮助开发者根据需求选择合适的方案

以下是 Java 开发中主流安全框架的详细对比,涵盖 认证、授权、加密、安全策略 等核心功能,帮助开发者根据需求选择合适的方案:

1. 主流安全框架对比表

| 框架名称 | 类型 | 核心功能 | 适用场景 | 优点 | 缺点 | 官网/文档 |

|---|---|---|---|---|---|---|

| Spring Security | 企业级安全框架 | 认证、授权、CSRF防护、OAuth2、JWT、自定义权限控制 | 企业级应用、微服务、Spring Boot项目 | 生态完善,功能全面,社区支持强大,支持主流安全标准(如OAuth2) | 配置复杂,学习曲线陡峭,轻量级项目可能过度设计 | Spring Security |

| Apache Shiro | 轻量级安全框架 | 认证、授权、加密、会话管理、多环境支持(Web/非Web) | 中小型项目、独立应用、非Spring项目 | 简单易用,配置灵活,支持细粒度权限控制(基于角色/权限的RBAC模型) | 社区活跃度较低,企业级扩展性较弱 | Apache Shiro |

| JAAS (Java Authentication) | JDK内置框架 | 认证、授权(基于Policy文件) | 需要底层控制的Java应用 | JDK原生支持,适合自定义认证模块开发 | 功能较基础,缺乏现代安全协议支持(如OAuth2) | Oracle JAAS |

| Keycloak | 单点登录(SSO) | OAuth2、OpenID Connect、SSO、多因素认证(MFA)、用户管理、RBAC | 微服务、多应用集成、跨平台SSO | 功能丰富,提供Web界面,支持多协议,开箱即用 | 部署复杂度高,需额外维护服务实例 | Keycloak |

| JWT (JSON Web Token) | 标准协议 | 基于Token的无状态认证,支持签名和加密 | RESTful API、移动端、单点登录 | 轻量级,无状态,适合分布式系统 | 需结合框架使用(如Spring Security),Token泄露风险需谨慎处理 | JWT.io |

| OAuth2/JWT库 | 协议实现库 | OAuth2服务器/客户端实现,JWT生成与验证(如Spring Security OAuth2、 Nimbus) | API安全、第三方登录集成 | 紧密集成主流框架,符合标准 | 依赖具体框架实现,需自行处理部分逻辑 | Spring Security OAuth2 |

| Bouncy Castle | 加密库 | 提供AES、RSA、SHA等加密算法,支持国密SM2/SM4 | 需要高级加密功能的场景 | 功能全面,支持非标准算法(如国密) | 需自行集成,学习成本较高 | Bouncy Castle |

| Apache CXF | Web服务框架 | WS-Security、SOAP消息安全、加密与签名 | SOAP Web服务、企业级集成 | 支持WS-*标准,适合传统企业服务架构 | 配置复杂,现代RESTful项目较少使用 | Apache CXF |

| Pac4j | 轻量级安全库 | 支持多种认证方式(OAuth、CAS、SAML)、多环境适配(Spring MVC/Play) | 需快速集成多种认证方式的项目 | 灵活支持多种协议,配置简洁 | 社区规模较小,功能深度有限 | Pac4j |

2. 框架核心功能对比

(1) 认证方式

- Spring Security:支持表单认证、OAuth2、JWT、LDAP、自定义认证(如数据库验证)。

- Apache Shiro:支持Token、LDAP、数据库、RememberMe等,支持多Realm(认证模块)。

- Keycloak:支持Social Login(如Google、GitHub)、多因素认证(MFA)、SAML/OIDC。

- JWT:基于Token的无状态认证,需配合签名算法(如HMAC、RSA)。

(2) 授权模型

- RBAC(基于角色):Shiro、Spring Security均支持。

- ABAC(基于属性):Spring Security通过

@PreAuthorize表达式实现。 - CASL(Context Aware Security Language):需结合其他框架(如Spring)。

(3) 性能与扩展性

- 轻量级框架:Shiro、Pac4j适合中小型项目,启动快、配置简单。

- 企业级框架:Spring Security、Keycloak适合高并发、复杂权限场景。

- 加密库:Bouncy Castle需自行集成,但支持更复杂的加密需求(如国密)。

(4) 社区与生态

- Spring Security:Spring生态核心组件,文档丰富,社区活跃。

- Keycloak:Red Hat维护,适合Red Hat生态(如WildFly、EAP)。

- Apache Shiro:Apache基金会项目,但更新频率较低。

3. 典型场景选择建议

| 需求 | 推荐框架 | 说明 |

|---|---|---|

| 企业级Spring Boot应用 | Spring Security | 生态完善,支持OAuth2、JWT,与Spring Data无缝集成。 |

| 非Spring的中小型项目 | Apache Shiro | 简单配置,支持细粒度权限控制。 |

| 单点登录(SSO)跨系统集成 | Keycloak | 提供Web界面,支持多协议(OAuth2、SAML),适合多应用统一管理。 |

| REST API安全(无状态) | Spring Security + JWT | 结合Spring Security的OAuth2模块或直接使用JWT库(如Nimbus)。 |

| 高加密需求(如国密算法) | Bouncy Castle + 自定义框架 | 需结合业务逻辑实现加密策略。 |

| 快速集成多种认证方式(OAuth/SAML) | Pac4j | 简化多种协议集成,适合敏捷开发。 |

4. 代码示例(Spring Security配置)

@Configuration

@EnableWebSecurity

public class SecurityConfig extends WebSecurityConfigurerAdapter {@Overrideprotected void configure(HttpSecurity http) throws Exception {http.authorizeRequests().antMatchers("/api/public/**").permitAll() // 公开接口.antMatchers("/api/admin/**").hasRole("ADMIN") // 管理员权限.anyRequest().authenticated() // 其他接口需认证.and().oauth2Login() // 启用OAuth2登录.loginPage("/login") // 自定义登录页面.and().csrf().disable(); // 关闭CSRF(测试环境)}@Beanpublic BCryptPasswordEncoder passwordEncoder() {return new BCryptPasswordEncoder();}

}

5. 总结

- Spring Security:首选企业级安全框架,适合复杂场景。

- Shiro:中小型项目的轻量级选择。

- Keycloak:SSO和多协议集成首选。

- JWT/Bouncy Castle:特定场景(API安全、加密)的补充工具。

根据项目规模、技术栈和安全需求,选择最合适的框架组合!

相关文章:

Java 开发中主流安全框架的详细对比,涵盖 认证、授权、加密、安全策略 等核心功能,帮助开发者根据需求选择合适的方案

以下是 Java 开发中主流安全框架的详细对比,涵盖 认证、授权、加密、安全策略 等核心功能,帮助开发者根据需求选择合适的方案: 1. 主流安全框架对比表 框架名称类型核心功能适用场景优点缺点官网/文档Spring Security企业级安全框架认证、授…...

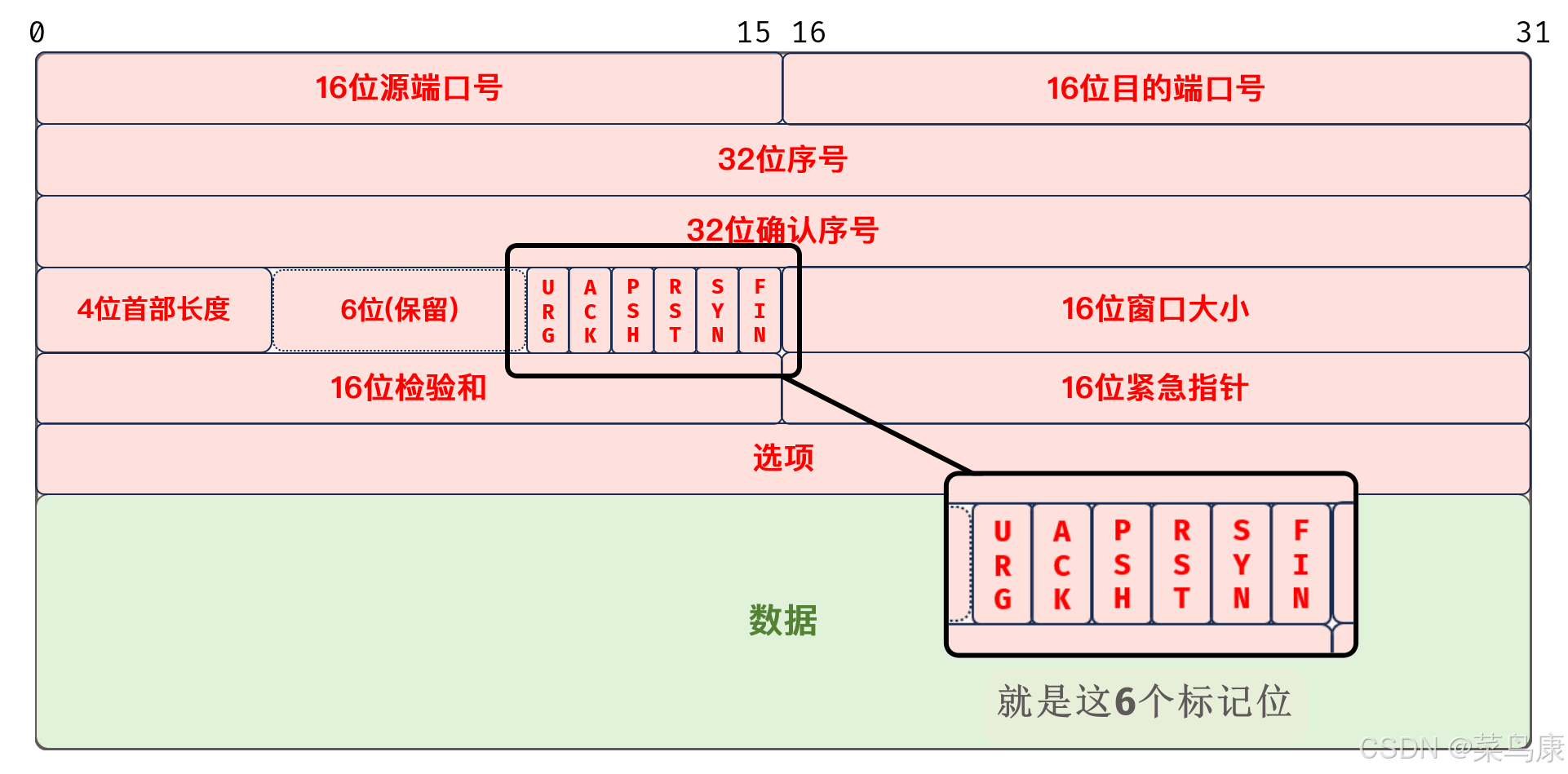

Linux网络编程——TCP协议格式、可靠性分析

目录 一、前言 二、TCP协议格式 三、TCP的可靠性 TCP协议的确认应答机制 总结 四、TCP协议的缓冲区及流量控制 五、 TCP流量控制 六、TCP报文类型 标记位 一、前言 在上一篇文章中,我们重点介绍了UDP协议格式的一些内容。在本文中介绍的便是TCP协议格式的…...

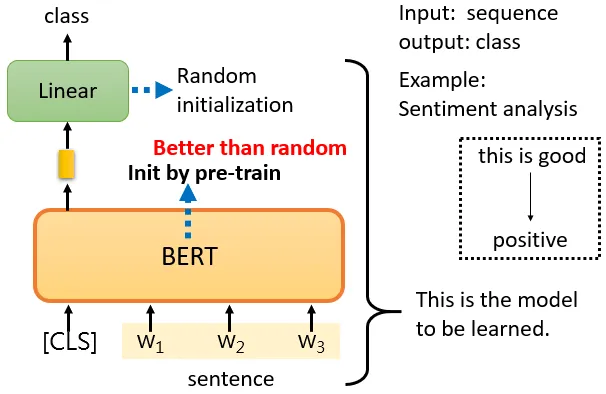

【深度学习】Downstream Model:预训练模型的下游应用与微调技术

Downstream Model:预训练模型的下游应用与微调技术 文章目录 Downstream Model:预训练模型的下游应用与微调技术1 什么是Downstream Model(下游模型)2 预训练模型与下游任务的关系3 微调技术与迁移学习微调的必要性高效迁移学习参…...

C# ref out关键字 理解学习记录

ref 在传参是可以以指针的方式传递,而不是传参数的值 举例,函数返回void ,局部变量要传参后得到结果: ref传参前要实例化赋值,而函数体内不一定要赋值 out 传参前不一定要赋值,而函数体内一定要赋值 ,与r…...

网络建设与运维神州数码DCN VRF虚拟路由转发 路由表隔离

作用: 通过在一台路由器或者三层交换机上创建多张路由表实现数据的隔离,常用与MPLS VPN、防火墙.... 如果发送的包在同一VRF中,则查表,查找到匹配的路由条目后,将指示的端口转发给下一跳 如果不在同一VRF中则丢弃。…...

Python中的AdaBoost分类器:集成方法与模型构建

引言 在机器学习领域,集成方法(Ensemble Methods)是一种通过结合多个基学习器来提高模型性能的技术。AdaBoost(Adaptive Boosting)是集成方法中的一种经典算法,它通过迭代训练多个弱分类器,并将…...

11:00开始面试,11:08就出来了,问的问题有点变态。。。

从小厂出来,没想到在另一家公司又寄了。 到这家公司开始上班,加班是每天必不可少的,看在钱给的比较多的份上,就不太计较了。没想到8月一纸通知,所有人不准加班,加班费不仅没有了,薪资还要降40%…...

大模型本地部署系列(1) Ollama的安装与配置

一. Ollama简介 Ollama 是一个 本地化的大模型运行工具,可以让你在自己的电脑(比如Mac、Windows、Linux)上直接下载和运行各种开源的大型语言模型(比如 LLaMA 3、Mistral、Gemma 等),而无需依赖互联网或云…...

宝塔面板数据库管理页面打不开,提示405 Not Allowed

宝塔面板数据库的管理按钮打开,提示405 Not Allowed 一般是php版本不匹配。 PHPMyAdmin 4.x PHP 5.2:安装 phpMyAdmin 4.1 PHP 5.3/5.4:安装 phpMyAdmin 4.4 PHP 5.5:安装 phpMyAdmin 4.4 PHP 5.6:安装 phpMyAdmin 4…...

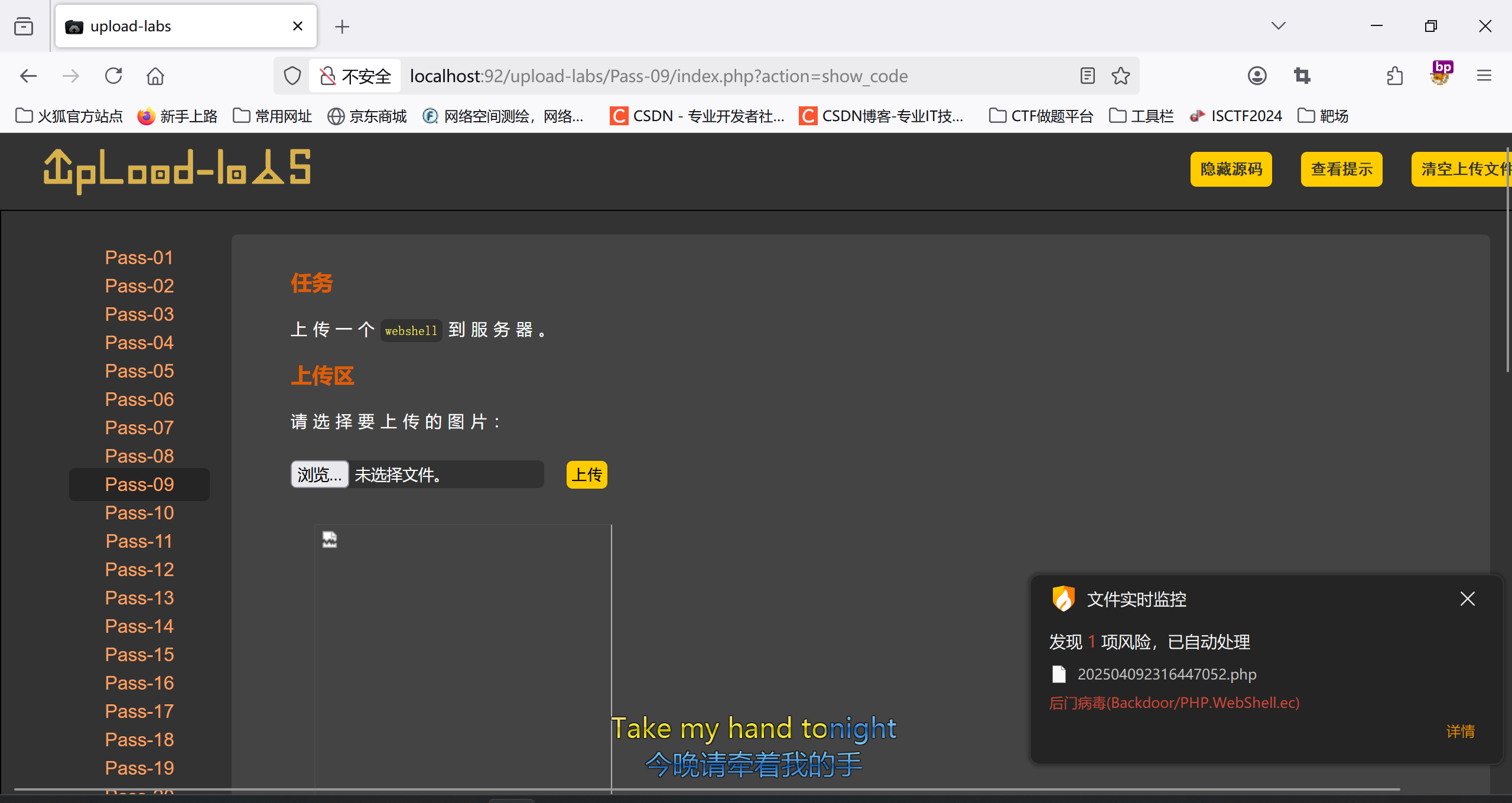

文件上传漏洞原理学习

什么是文件上传漏洞 文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力。“文件上传” 本身没有问题,有问题的是文件上传后,服务器怎么处理、解释文件。如果服务器的处理逻辑做的不够安全&#…...

数字的乘阶运算

求数字的乘阶: 例如:6的乘阶运算:6*5*4*3*2*1 例如:3的乘阶运算:3*2*1 class Program{static void Main(string[] args){Console.WriteLine("请输入数字:");int num_01 Convert.ToInt32 (Con…...

OpenCV——图像融合

OpenCV——图像融合 一、引言1.1 图像融合分类 二、C代码实现三、效果展示3.1 标准球3.2 铝制底座 一、引言 在许多计算机视觉应用中(例如机器人运动和医学成像),需要将来自多幅图像的相关信息集成到一幅图像中。这种图像融合将提供更高的可靠性、准确性和数据质量…...

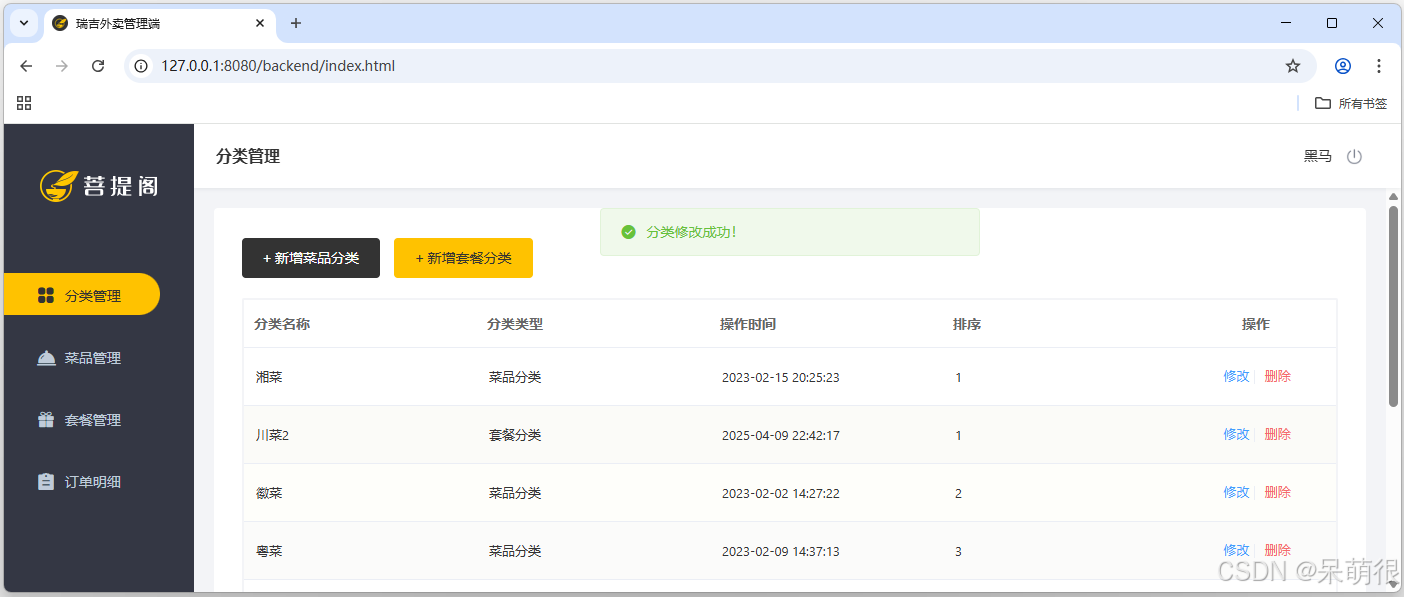

基于 Spring Boot 瑞吉外卖系统开发(四)

基于 Spring Boot 瑞吉外卖系统开发(四) 新增分类 新增分类UI界面,两个按钮分别对应两个UI界面 两个页面所需的接口都一样,请求参数type值不一样,type1为菜品分类,type2为套餐分类。 请求方法都为POST。…...

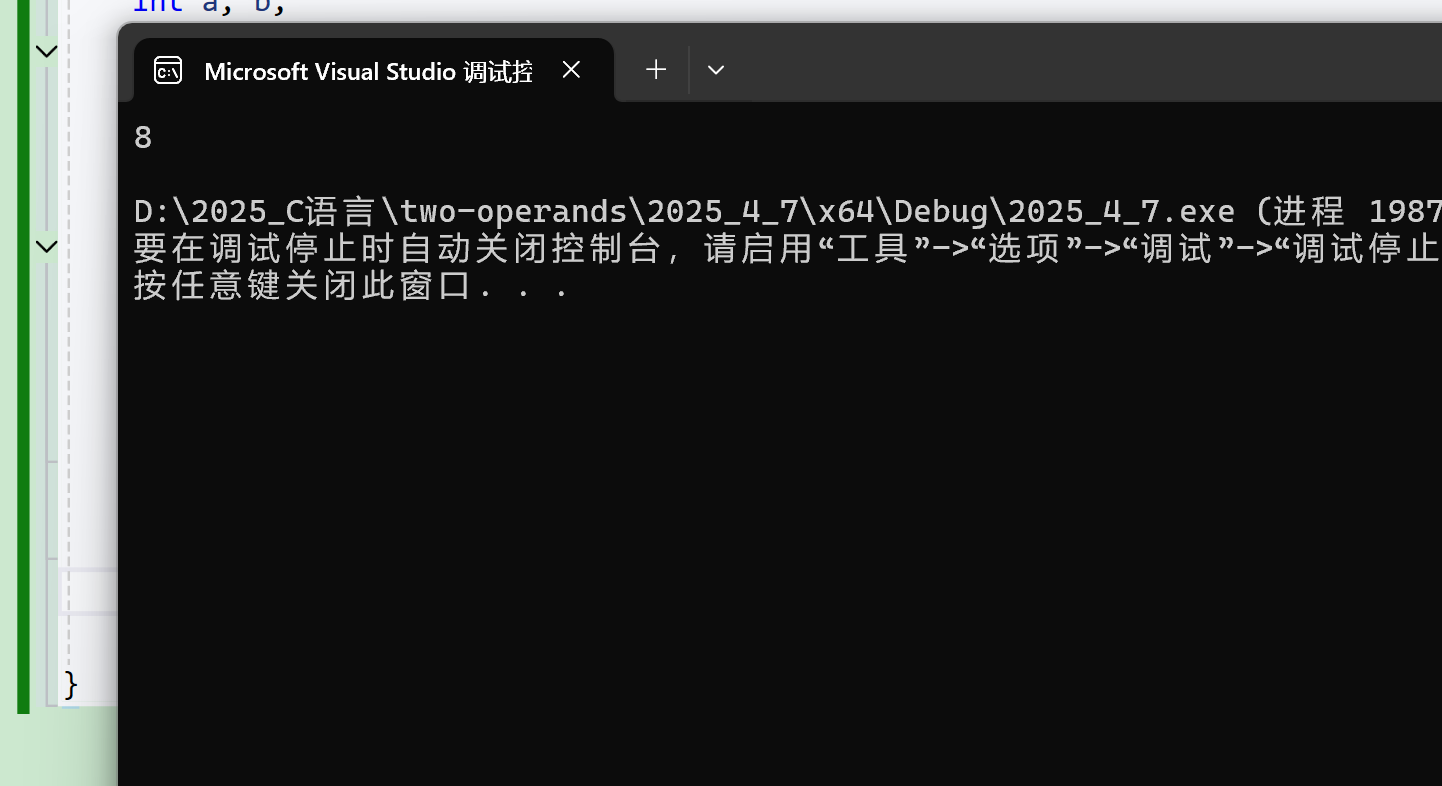

C语言for循环嵌套if相关题目

一、题目引入 以下代码程序运行结果是多少? 二、思路解析 进入一个for循环 a<100 进入第一个if b1不大于20为假 进入第二个if b4 a这时a自增为2 当b4时,满足第二个if条件 1.b4,a2 当b7时,满足第二个if条件 2.bb37,a3 当b10时,满足第二个if条件 …...

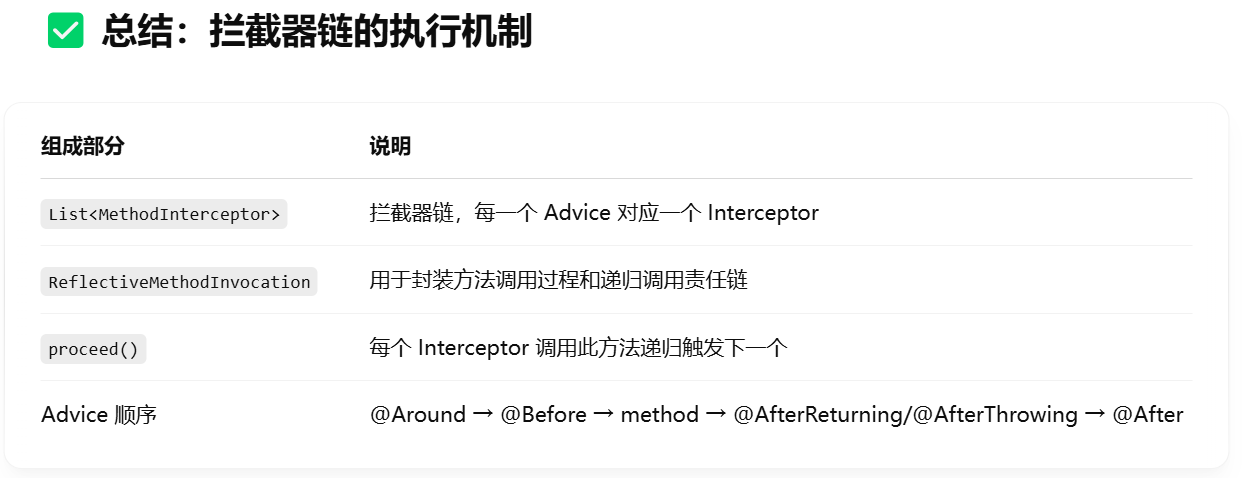

springAOP终极总结

开头先大致说一下bean的生命周期 创建 Bean 实例 → 填充属性 → 初始化前: → 所有 postProcessBeforeInitialization(bean, name) 执行 init 方法(比如 PostConstruct) → 所有 postProcessAfterInitialization(bean, name) OKÿ…...

紫光展锐5G SoC T8300:影像升级,「定格」美好世界

影像能力已成为当今衡量智能手机性能的重要标尺之一。随着消费者对手机摄影需求日益提升,手机厂商纷纷在影像硬件和算法上展开激烈竞争,力求为用户带来更加出色的拍摄体验。 紫光展锐专为全球主流用户打造的畅享影音和游戏体验的5G SoC——T8300&#x…...

视频设备轨迹回放平台用EasyCVR打造变电站智慧消防远程集中视频监控方案

一、方案背景 近年来,电力系统中变电站火灾事故频发,消防势态不容乐观。强化变电站的消防安全管理,成为电网企业核心的任务之一,预防火灾、消除隐患不容延缓。目前,我国消防安全领域仍面临着诸多的挑战,基…...

JVM性能调优:参数配置×内存诊断×GC调优实战

🚀前言 “你的Java应用是否还在经历莫名卡顿?半夜被OOM报警惊醒?GC日志像天书看不懂? 本文将用20个真实案例50个关键参数,带你掌握: 参数调优:如何用-XX:UseG1GC让GC暂停从秒级降到毫秒级&…...

如何优化 App 启动速度以实现快速打开

一、启动阶段分析(先明确问题) Android App 启动分为三个阶段: 冷启动(最慢):进程不存在,需初始化系统和 App 资源 温启动:Activity 被销毁但进程存活 热启动(最快&am…...

逍遥模拟器ARM过检测技术全解析

逍遥模拟器ARM框架安装magisk和修改设备型号隐藏应用隐藏root过检测 逍遥模拟器ARMmagisk改设备型号隐藏应用隐藏root 引言 逍遥模拟器以其出色的性能和丰富的功能,深受广大用户喜爱,让用户能在电脑上轻松运行各类安卓应用和游戏。然而,为保…...

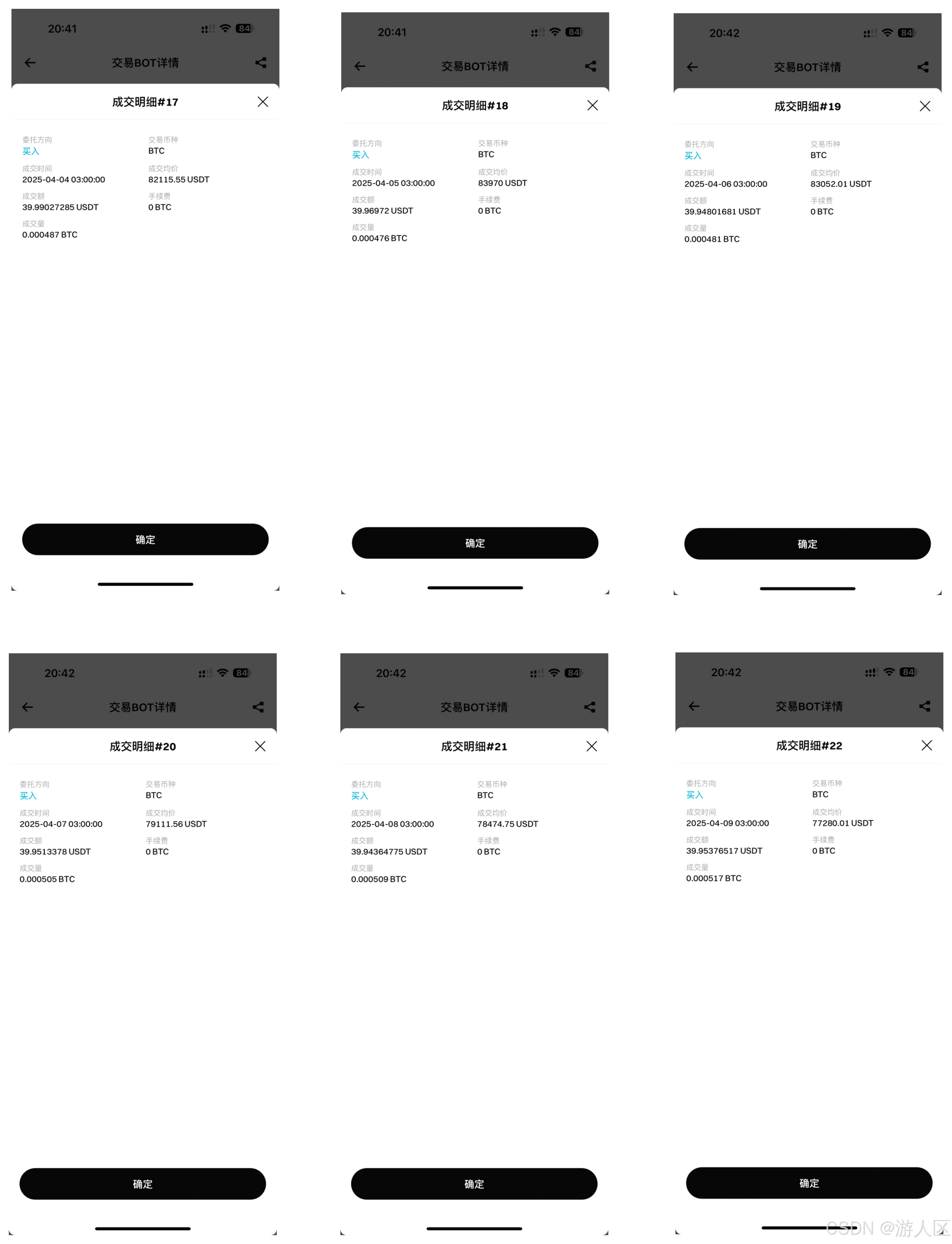

每日定投40刀BTC(13)20250404 - 20250408

定投 坚持 《劲松吟》 千山寒雪覆虬枝, 犹自擎空展翠姿。 岂畏风霜摧瘦骨? 心如磐石立崖时。 十年蓄得凌云志, 终向苍穹吐碧丝。 莫道深冬无劲色, 长将孤影刻天墀。...

量子计算模拟中的GPU加速:从量子门操作到Shor算法实现

一、量子模拟的算力困境与GPU破局 量子计算模拟面临指数级增长的资源需求:n个量子比特的态向量需要2^n个复数存储空间。当n>30时,单机内存已无法承载(1TB需求)。传统CPU模拟器(如Qiskit的Aer)在n28…...

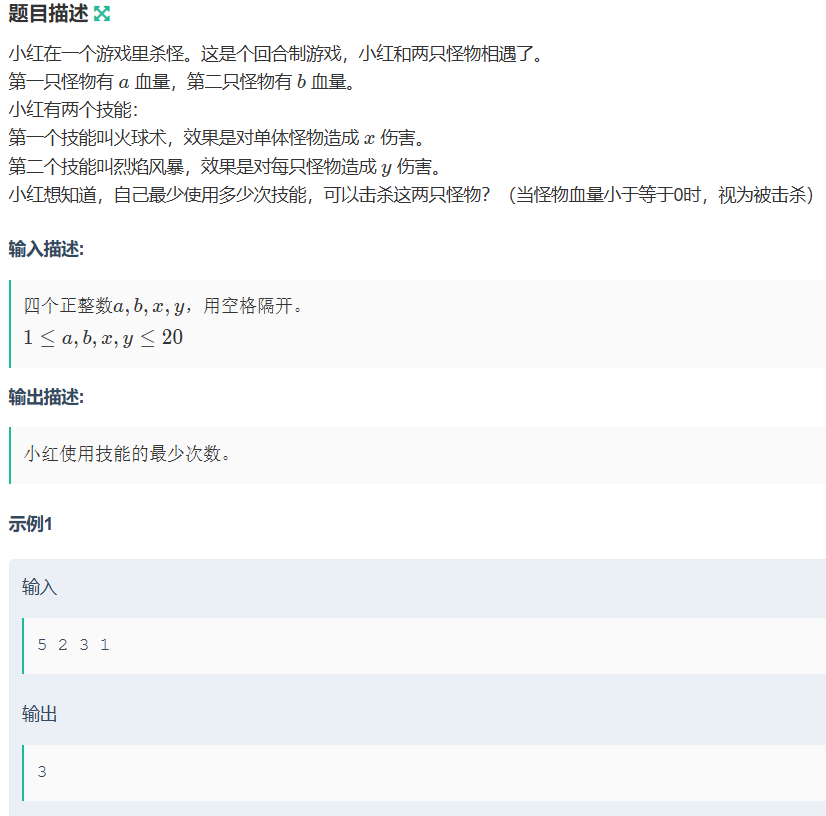

牛客 小红杀怪

通过枚举所有使用y技能的次数来枚举出所有方案,选出最合适的 #include<iostream> #include<cmath> #include<algorithm> using namespace std;int a, b, x, y; int ans500;int main() {ios::sync_with_stdio(0);cin.tie(0);cout.tie(0);cin>&…...

部署大模型不再难:DeepSeek + 腾讯云 HAI 实战教程

网罗开发 (小红书、快手、视频号同名) 大家好,我是 展菲,目前在上市企业从事人工智能项目研发管理工作,平时热衷于分享各种编程领域的软硬技能知识以及前沿技术,包括iOS、前端、Harmony OS、Java、Python等…...

系统:数字化转型的核心引擎)

企业资源计划(ERP)系统:数字化转型的核心引擎

在当今高度数字化的商业环境中,企业资源计划(Enterprise Resource Planning,ERP)系统已成为企业优化运营、提升竞争力的重要工具。本文将从定义与发展、核心功能模块、行业应用场景、优势与挑战以…...

基于二叉堆实现的 PriorityQueue

基于二叉堆实现的 PriorityQueue 是一种常见的数据结构,广泛用于任务调度、路径搜索、事件模拟等场景。下面我将用 Java 语言实现一个简单的基于最小堆的 PriorityQueue,即优先级最小的元素先出队。 ✅ 实现目标 使用数组实现二叉最小堆(即父…...

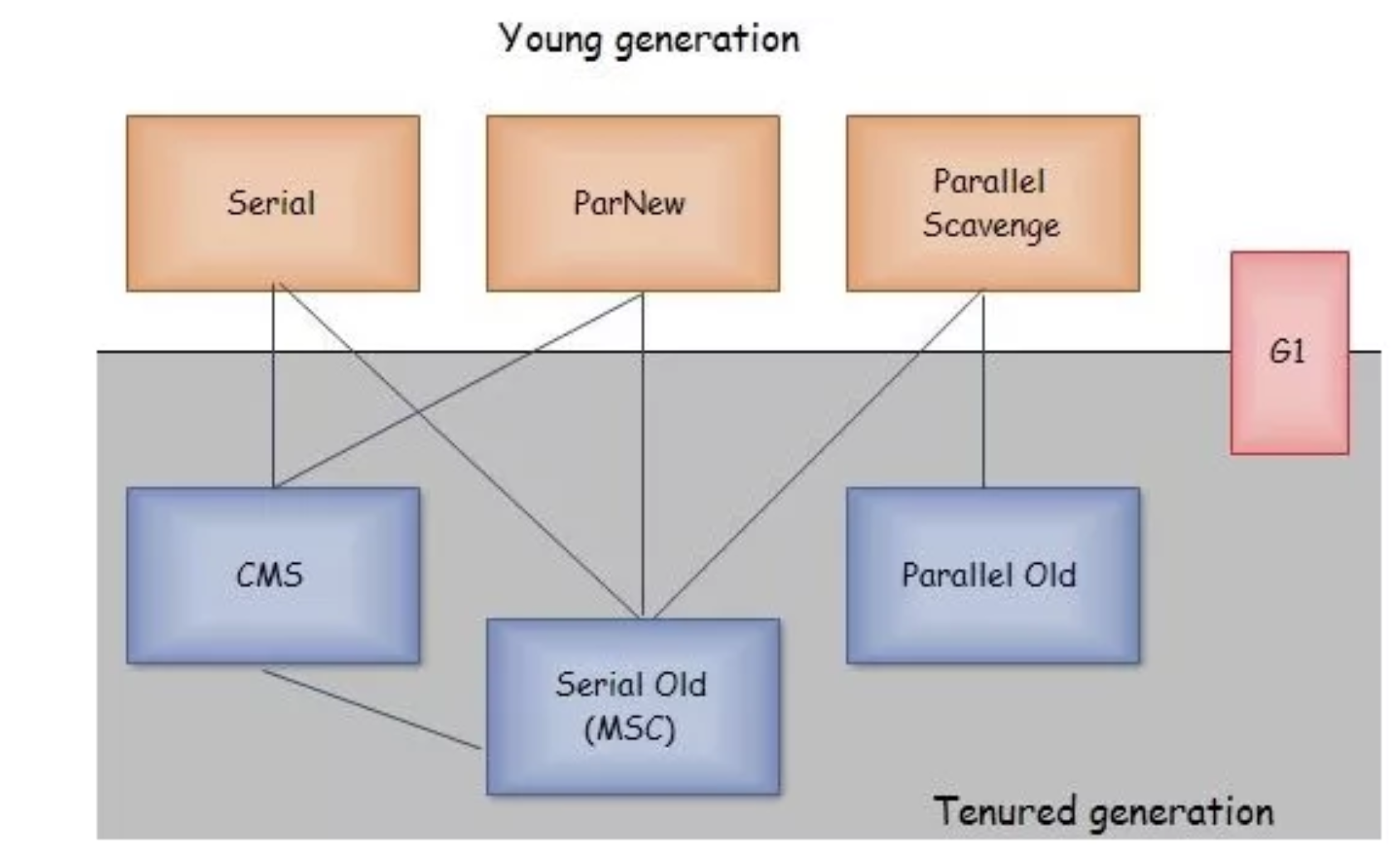

JVM中常见的垃圾回收器(Garbage Collectors)

JVM中常见的垃圾回收器(Garbage Collectors)的分类和描述: 一、新生代收集器(Young Generation Collectors) 新生代收集器主要负责收集新创建的对象,这些对象通常存活时间较短。 Serial GC • 单线程收集…...

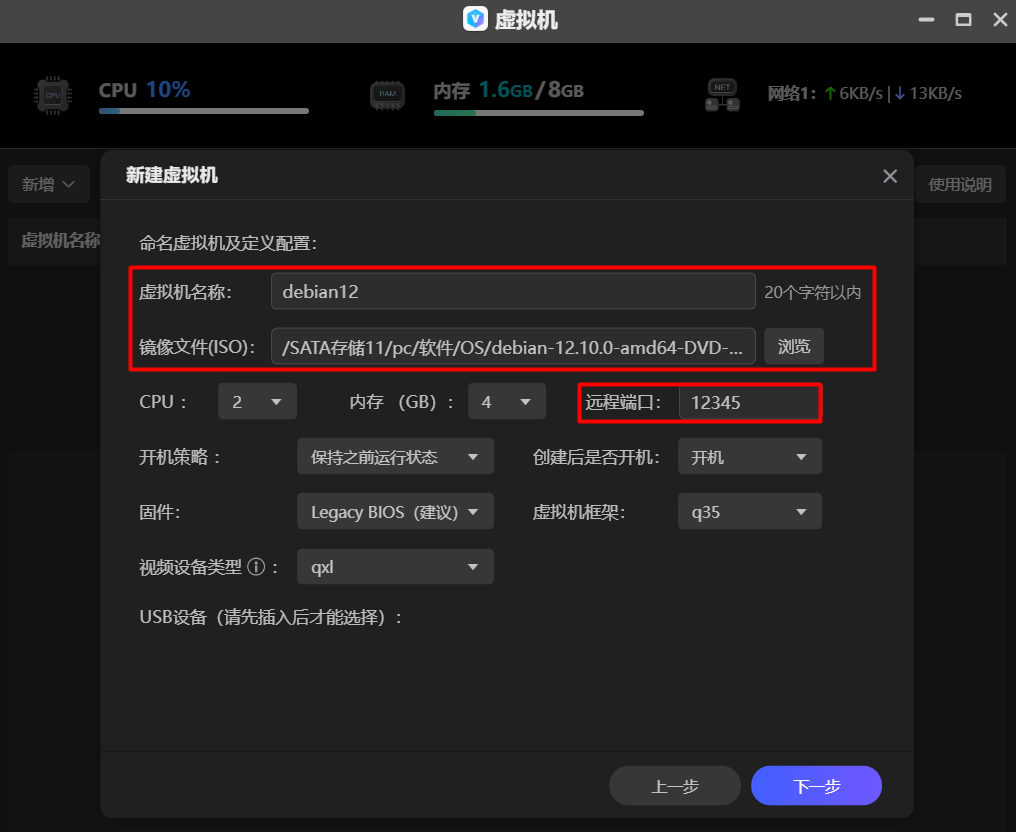

极空间NAS进阶玩法:Debian 系统安装教程

文章目录 第 1 步:下载 Debian 镜像第 2 步:创建虚拟机创建虚拟机安装操作系统第 3 步:登录 Debian第 4 步:使用 Docker 搭建跳板机远程访问参考🚀 本文目标:在极空间 NAS 中安装 Debian 12。 第 1 步:下载 Debian 镜像 下载地址:https://www.debian.org/distrib/ 第…...

煤矿数据机房防静电地板:智能化时代的“隐形守护者”

在煤矿行业,调度室不仅是安全生产的“大脑”,更是数据交互的“神经中枢”。随着智能化升级,如今的煤矿调度室早已不再是传统的电话挂图配置,而是集成了高清监控、精准定位系统、智能传感器等高精密电子设备的数字化空间。然而&…...

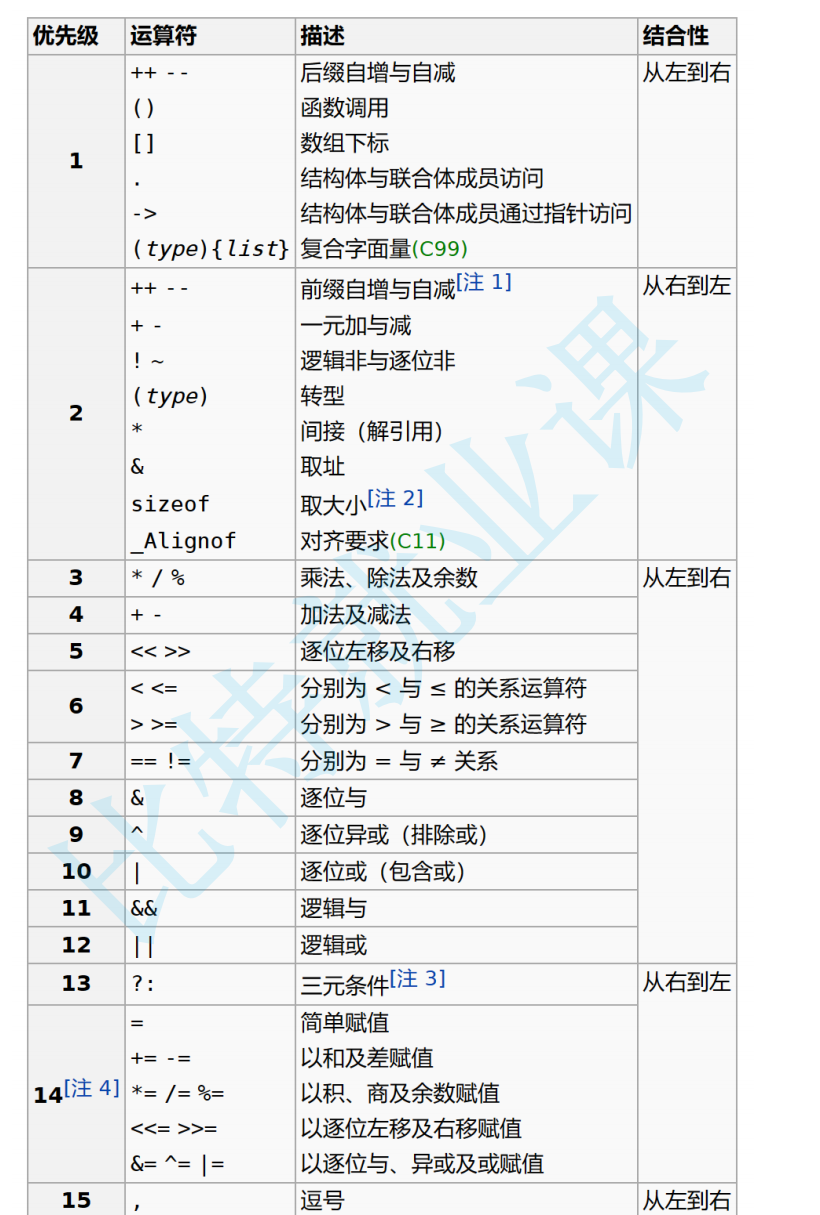

操作符详解(下)——包含整形提升

1.讲解剩下的操作符 1.1:逗号表达式 逗号表达式,就是用逗号隔开的多个表达式。 逗号表达式,从左向右依次执⾏。整个表达式的结果是最后⼀个表达式的结果 例题1: //C的值是多少? int main() {int a 1;int b 2;int c (a &g…...