【网络安全】社会工程学策略

1. 社会工程学简介

社会工程攻击是威胁行为者常用的攻击方式。这是因为,诱骗人们提供访问权限、信息或金钱通常比利用软件或网络漏洞更容易。

您可能还记得,社会工程学是一种利用人为错误来获取私人信息、访问权限或贵重物品的操纵技术。它是一个涵盖性术语,可以涵盖各种各样的攻击。每种技术都旨在利用人们的信任天性和他们乐于助人的本性。在本篇文章中,您将了解需要警惕的具体社会工程学策略。您还将了解组织应对这些威胁的方法。

2. 社会工程风险

社会工程学是一种利用人们思维方式的欺骗手段。它利用人们天生的好奇心、慷慨和兴奋等情感。威胁者会利用这些情感来影响目标的判断力,从而对目标进行攻击。社会工程学攻击极其容易实施,因此危害极大。

近年来最引人注目的社会工程攻击之一是 2020 年 Twitter 黑客攻击 在那次事件中,一群黑客假装自己是Twitter IT部门的员工,并给他们打电话。利用这种简单的伎俩,他们成功入侵了Twitter的网络和内部工具。这让他们得以控制一些知名用户的账户,包括政客、名人和企业家。

此类攻击只是威胁行为者利用基本社会工程学技术制造混乱的一个例子。这些攻击构成了严重的风险,因为它们不需要复杂的计算机技能即可执行。防御这些攻击需要采取多层次的方法,将技术控制与用户意识相结合。

3. 袭击迹象

人们常常无法察觉攻击的发生,直到为时已晚。社会工程学之所以如此危险,是因为它通常能让攻击者绕过阻碍他们的技术防御。虽然这些威胁难以预防,但识别社会工程学的迹象是降低攻击成功可能性的关键。

以下是需要警惕的常见社会工程类型:

-

诱饵攻击是一种社会工程学手段,旨在诱使人们损害自身安全。一个常见的例子是 USB 诱饵攻击,它要求攻击者找到受感染的 USB 驱动器并将其插入自己的设备。

-

网络钓鱼是指利用数字通信手段诱骗他人泄露敏感数据或部署恶意软件的行为。它是最常见的社会工程学形式之一,通常通过电子邮件进行。

-

交换条件是一种诱饵手段,用于诱骗某人相信分享访问权限、信息或金钱后会获得奖励。例如,攻击者可能会冒充银行的信贷员,致电客户,声称可以降低信用卡利率。他们会告诉客户,只需提供账户信息即可享受优惠。

-

尾随是一种社会工程学手段,指未经授权的人跟随授权人员进入禁区。这种技术有时也被称为“搭便车”。

-

水坑攻击是指威胁行为者入侵特定用户群体经常访问的网站而发动的一种攻击。这些水坑网站通常会感染恶意软件。例如,2020 年发生的圣水攻击就感染了多个宗教、慈善和志愿者网站。

攻击者可能会使用上述任何一种技术来获取对组织的未授权访问权限。从初级员工到高级管理人员,每个人都可能受到这些攻击。但是,您可以通过告知其他人应注意哪些攻击,来降低任何企业遭受社会工程学攻击的风险。

4. 鼓励谨慎

传播安全意识通常始于全面的安全培训。谈到社会工程学,在进行相关培训时,主要应关注以下三个方面:

- 对可疑通信和陌生人保持警惕,尤其是在电子邮件中。例如,注意拼写错误,并仔细检查发件人的姓名和电子邮件地址。

- 分享信息时务必谨慎,尤其是在社交媒体上。威胁行为者经常在这些平台上搜索任何可以利用的信息。

- 当某些事情好得令人难以置信时,要控制自己的好奇心。例如,你可能会想点击电子邮件和广告中的附件或链接。

专业提示:实施防火墙、多因素身份验证 (MFA)、阻止列表、电子邮件过滤等技术有助于在有人犯错时分层防御。

理想情况下,安全培训不应仅限于员工。向客户普及社会工程学威胁也是缓解这些威胁的关键。安全分析师在推广安全实践方面发挥着重要作用。例如,分析师的一大工作就是测试系统并记录最佳实践,供组织中的其他人遵循。

5. 关键要点

人们乐于助人,且秉持信任的天性,这使得社会工程学对犯罪分子来说极具吸引力。只需一次善举或一时判断失误,攻击便会得逞。犯罪分子竭尽全力使他们的攻击难以察觉。他们依靠各种操纵技术诱骗目标授予访问权限。因此,实施有效的控制措施并识别攻击迹象,对于预防威胁大有裨益。

6. 更多阅读

OUCH! 是 SANS 研究所提供的免费月刊,报道社会工程趋势和其他安全主题。

Scamwatch 是用于识别、避免和报告社会工程诈骗的新闻和工具资源。

相关文章:

【网络安全】社会工程学策略

1. 社会工程学简介 社会工程攻击是威胁行为者常用的攻击方式。这是因为,诱骗人们提供访问权限、信息或金钱通常比利用软件或网络漏洞更容易。 您可能还记得,社会工程学是一种利用人为错误来获取私人信息、访问权限或贵重物品的操纵技术。它是一个涵盖性…...

项目笔记2:post请求是什么,还有什么请求

在 HTTP(超文本传输协议)中,请求方法用于向服务器表明客户端想要执行的操作。POST 请求是其中一种常见的请求方法,此外还有 GET、PUT、DELETE 等多种请求方法,下面为你详细介绍: POST 请求 定义ÿ…...

【最新版】西陆健身系统源码全开源+uniapp前端

一.系统介绍 一款基于UniappThinkPHP开发健身系统,支持多城市、多门店,包含用户端、教练端、门店端、平台端四个身份。有团课、私教、训练营三种课程类型,支持在线排课。私教可以通过上课获得收益,在线申请提现功能,无…...

常见移动机器人底盘模型对比(附图)

1. 概述 底盘模型驱动场景优势劣势双轮差速两轮驱动室内AGV结构简单、成本低转弯半径大,易打滑四轮差速四轮独立驱动复杂地形无人车全方位转向,机动性强控制复杂,能耗高阿克曼模型前轮转向后驱户外无人驾驶车高速稳定性好转弯半径大…...

之间共享 DLL)

如何在 MinGW 和 Visual Studio (MSVC) 之间共享 DLL

如何在 MinGW 和 Visual Studio (MSVC) 之间共享 DLL ✅ .dll.a 和 .lib 是什么? 1. .dll.a(MinGW 下的 import library) 作用:链接时告诉编译器如何调用 DLL 中的函数。谁用它:MinGW 编译器(如 g&#x…...

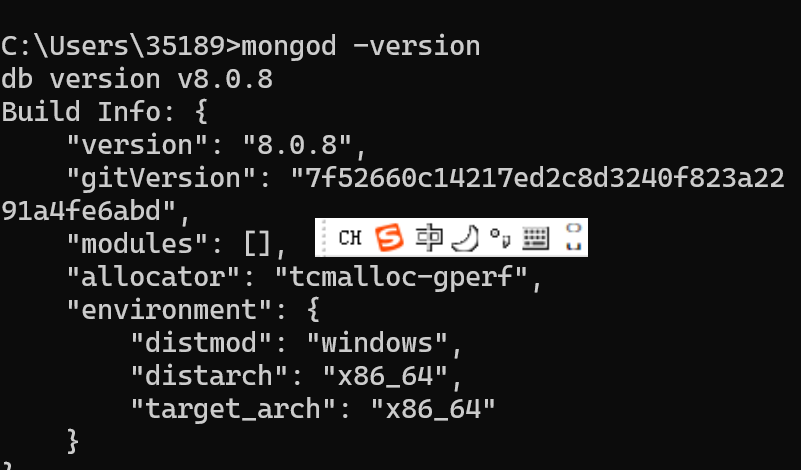

【MongoDB】windows安装、配置、启动

🪟 一、下载 MongoDB 安装包 打开官方地址: 👉 https://www.mongodb.com/try/download/community 配置下载选项: 选项设置Version最新(默认就好)OSWindowsPackageMSI(推荐) 点击【D…...

java实现 PDF中的图片文字内容识别

通过Tesseract进行OCR识别 前提:安装好Tesseract并下载好简体中文语言包,本文在Windows上验证过,需要安装包可以关注 公号 easy4java获取 1.配置maven依赖 <!-- pdf 解析--><dependency><groupId>org.apache.pdfbox</groupId><artifactId>pdf…...

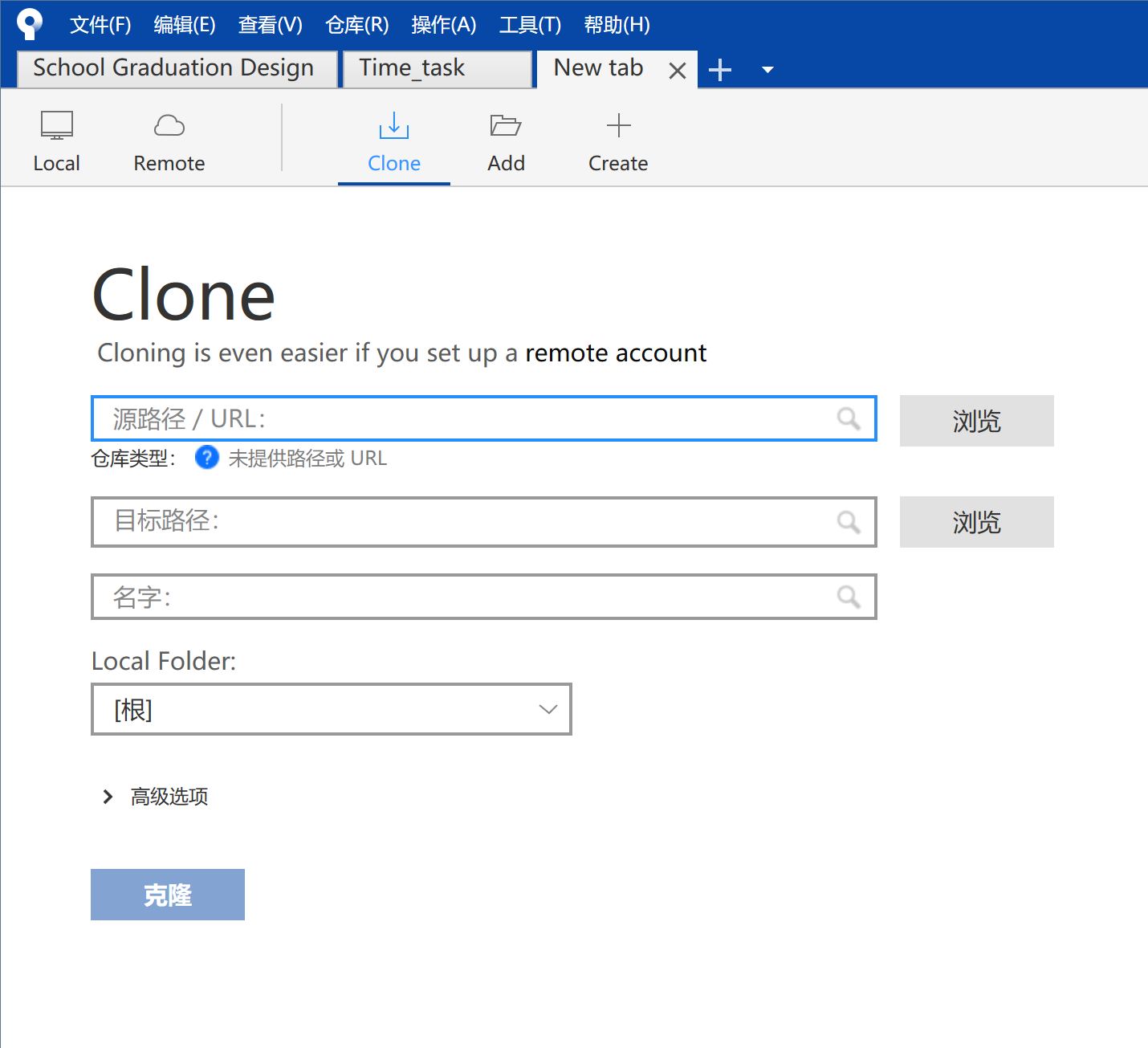

GitLab_密钥生成(SSH-key)

目录 1.密钥命令 2.自定义路径 3.输2次密码 4.查看公钥:(打开文件) 5. 把公钥,放到GitLab上面 6.填写公钥标题 7.点击 Add key 按钮 8. 验证添加是否成功 9. 测试 SSH 连接 10.彩蛋(把ssh-key添加到python文…...

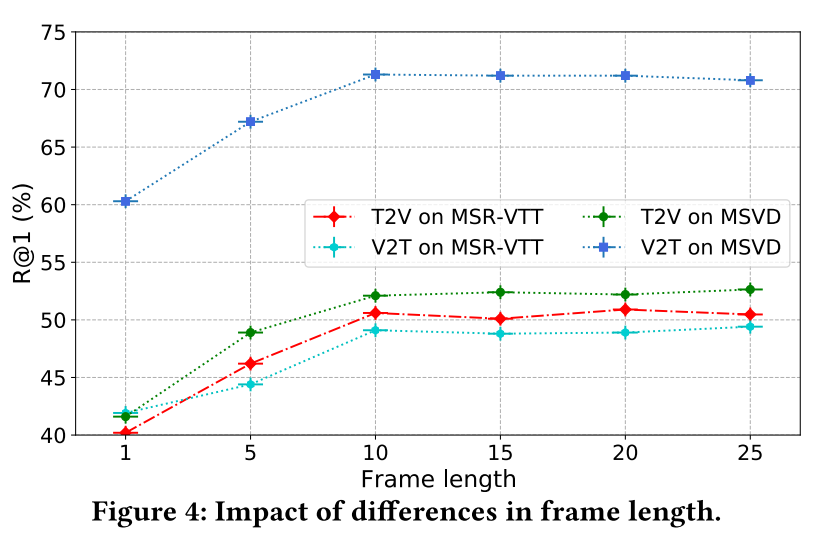

【视频时刻检索】Text-Video Retrieval via Multi-Modal Hypergraph Networks 论文阅读

Text-Video Retrieval via Multi-Modal Hypergraph Networks 论文阅读 ABSTRACT1 INTRODUCTION2 PRELIMINARIES3 OUR FRAMEWORK3.1 Multi-Modal Hypergraph Networks3.2 Variational Inference 4 EXPERIMENT6 CONCLUSION 文章信息: 发表于:WSDM 24 原文…...

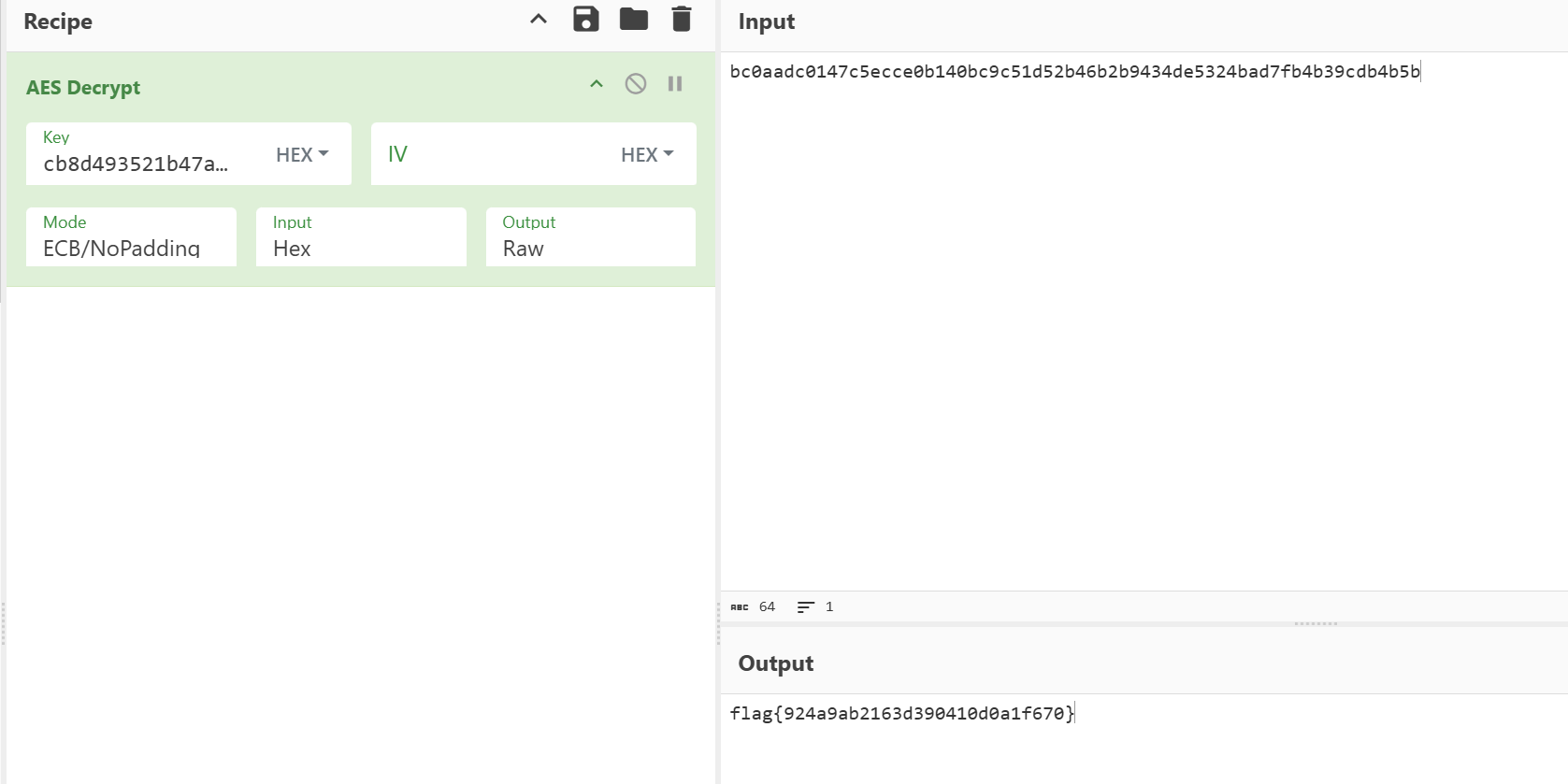

BUUCTF-[GWCTF 2019]re3

[GWCTF 2019]re3 查壳,64位无壳 然后进去发现主函数也比较简单,主要是一个长度校验,然后有一个mprotect函数,说明应该又是Smc,然后我们用脚本还原sub_402219函数处的代码 import idc addr0x00402219 size224 for …...

C++入侵检测与网络攻防之暴力破解

目录 1.nessus扫描任务 2.漏洞信息共享平台 3.nessus扫描结果 4.漏扫报告的查看 5.暴力破解以及hydra的使用 6.crunch命令生成字典 7.其他方式获取字典 8.复习 9.关于暴力破解的防御的讨论 10.pam配置的讲解 11.pam弱密码保护 12.pam锁定账户 13.shadow文件的解析 …...

管理100个小程序-很难吗

20公里的徒步-真难 群里的伙伴发起了一场天目山20公里徒步的活动,想着14公里都轻松拿捏了,思考了30秒后,就借着春风带着老婆孩子就出发了。一开始溪流清澈见底,小桥流水没有人家;青山郁郁葱葱,枯藤老树没有…...

如何在Linux用libevent写一个聊天服务器

废话少说,先看看思路 因为libevent的回调机制,我们可以借助这个机制来创建bufferevent来实现用户和用户进行通信 如果成功连接后我们可以直接在listener回调函数里创建一个bufferevent缓冲区,并为每个缓冲区设置相应的读回调和事件回调&…...

—前端—CDN—Nginx—服务集群)

系统设计(1)—前端—CDN—Nginx—服务集群

简介: 本指南旨涵盖前端、CDN、Nginx 负载均衡、服务集群、Redis 缓存、消息队列、数据库设计、熔断限流降级以及系统优化等模块的核心要点。我们将介绍各模块常见的设计方案与优化策略,并结合电商秒杀、SaaS CRM 系统、支付系统等高并发场景讨论实践技巧…...

)

算法设计与分析7(贪心算法)

Prim 算法(寻找最小生成树) 用途:Prim 算法是一种贪心算法,用于在加权无向图中寻找最小生成树(MST),即能够连接图中所有顶点且边的权重之和最小的子图。基本思路: 从图中任意一个顶…...

马浩棋:产通链CT-Chain 破局不动产 RWA,引领数智金融新变革

全球不动产 RWA 数智金融高峰论坛上马浩棋先生致辞 在全球不动产 RWA 数智金融高峰论坛暨产通链 CT-Chain 上链首发会的现场,犀牛世纪集团(香港)有限公司董事会主席马浩棋成为众人瞩目的焦点。此次盛会汇聚了全球金融、区块链及不动产领域的…...

神经符号混合与跨模态对齐:Manus AI如何重构多语言手写识别的技术边界

在全球化数字浪潮下,手写识别技术长期面临"巴别塔困境"——人类书写系统的多样性(从中文象形文字到阿拉伯语连写体)与个体书写风格的随机性,构成了人工智能难以逾越的双重壁垒。传统OCR技术在处理多语言手写场景时,准确率往往不足70%,特别是在医疗处方、古代文…...

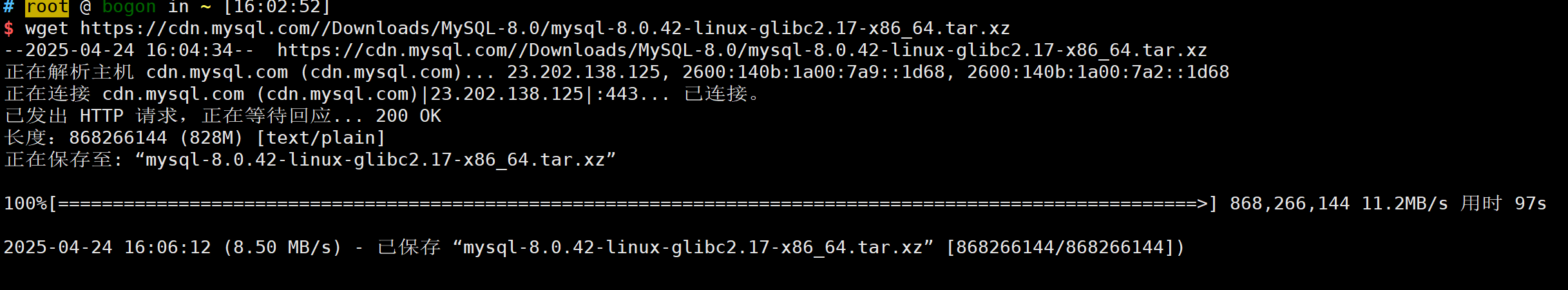

学习整理在centos7上安装mysql8.0版本教程

学习整理在centos7上安装mysql8.0版本教程 查看linux系统版本下载mysql数据库安装环境检查解压mysql安装包创建MySQL需要的目录及授权新增用户组新增组用户配置mysql环境变量编写MySQL配置文件初始化数据库初始化msyql服务启动mysql修改初始化密码配置Linux 系统服务工具,使My…...

)

Kubernetes 节点 Not Ready 时 Pod 驱逐机制深度解析(下)

#作者:邓伟 文章目录 三、深度解析:源码逻辑与调优策略四、常见问题与排查五、最新动态与技术演进总结 三、深度解析:源码逻辑与调优策略 TaintManager 核心源码逻辑 (1)参数定义(kube-controller-manage…...

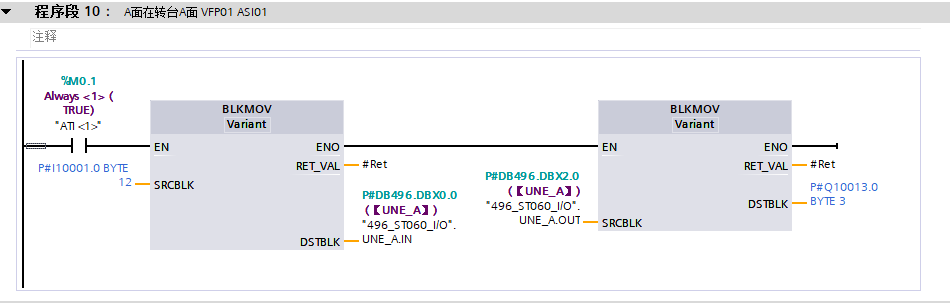

SIEMENS PLC程序解读 -BLKMOV (指定长度数据批量传输)

1、程序代码 2、程序解读 这段西门子 PLC 程序(程序段 10)实现了基于条件的数据块移动功能,具体解释如下: 条件触点: %M0.1 Always<>(TRUE)(注释为 AT<>1):当 M0.1 的值…...

初识HashMap

HashMap:无序,不重复,无索引 HashMap小练习: import java.text.ParseException; import java.util.*; import java.util.function.BiConsumer; import java.util.function.Consumer;import static java.lang.Math.abs;public cla…...

隧道高清晰广播如何提升行车安全体验?

在隧道中行驶时,驾驶员常面临回声干扰、语音模糊、信息过载等问题,传统广播系统可能不仅未能提供有效信息,反而因噪音增加驾驶压力。高清晰广播通过数字降噪、动态音效优化等技术,显著改善驾驶员的听觉体验,进而提升行…...

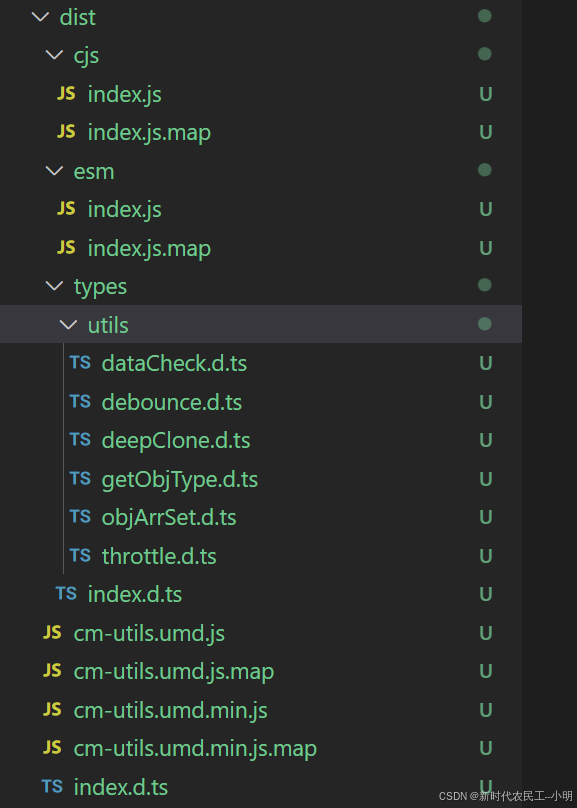

从0开始搭建一套工具函数库,发布npm,支持commonjs模块es模块和script引入使用

文章目录 文章目标技术选型工程搭建1. 初始化项目2. 安装开发依赖3. 项目结构4. 配置文件tsconfig.json.eslintrc.jseslint.config.prettierrc.jsrollup.config.cjs创建 .gitignore文件 设置 Git 钩子创建示例工具函数8. 版本管理和发布9 工具函数测试方案1. 安装测试依赖2. 配…...

使用 Oracle 数据库进行基于 JSON 的应用程序开发

本文为“JSON-based Application Development with Oracle Database (and MongoDB compatibility)”翻译阅读笔记。 副标题为:版本 19c 和 21c,本地和云,自治JSON 数据库以及适用于 MongoDB 的 Oracle 数据库 API,版本为2022年2月…...

CSS核心机制:全面解析选择器分类、用法与实战应用)

Python爬虫(4)CSS核心机制:全面解析选择器分类、用法与实战应用

目录 一、背景与重要性二、CSS选择器基础与分类2.1 什么是选择器?2.2 选择器分类与语法 三、核心选择器详解与实战案例3.1 基础选择器:精准定位元素3.2 组合选择器:元素关系控制3.3 伪类与伪元素:动态与虚拟元素3…...

Cadence学习笔记之---原理图设计基本操作

目录 01 | 引 言 02 | 环境描述 03 | 原理图工具介绍 04 | 原理图设计基本操作 05 | 生成页间引用 06 | 元件自动编号 07 | 结 尾 01 | 引 言 书接上回,在前文中讲述了怎样制作常用的库元件,如电阻、二极管,IC器件,以及怎…...

从零开始学习人工智能Day5-Python3 模块

二、Python3基础语法学习 三、Python3 基本数据类型 四、Python3 数据类型转换 五、Python3 运算符 六、python基本数据类型(续) 七、Python3 控制语句 八、Python推导式 九、Python3 函数 十、Python3 数据结构 十一、Python3 模块 Python 中的模块(…...

进行性核上性麻痹饮食指南:科学膳食助力对抗疾病

进行性核上性麻痹是一种进展性神经退行性疾病,常导致患者出现吞咽困难、运动障碍等症状。科学合理的饮食不仅能为患者提供必要的营养支持,还能降低并发症风险,改善生活质量。 蛋白质是维持身体机能的关键,患者应注重优质蛋白的摄取…...

vue滑块组件设计与实现

vue滑块组件设计与实现 设计一个滑块组件的思想主要包括以下几个方面:用户交互、状态管理、样式设计和事件处理。以下是详细的设计思想: 1. 用户交互 滑块组件的核心是用户能够通过拖动滑块来选择一个值。因此,设计时需要考虑以下几点&…...

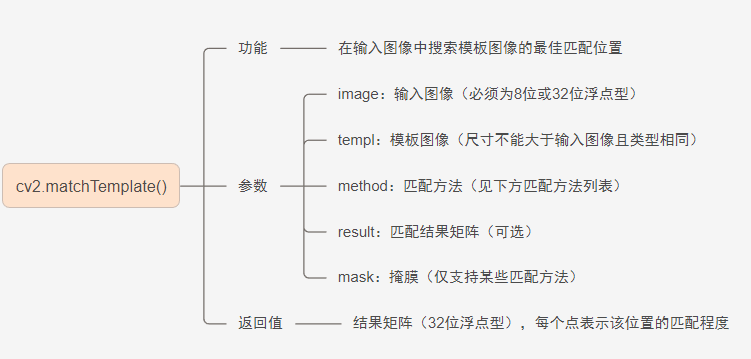

opencv函数展示4

一、形态学操作函数 1.基本形态学操作 (1)cv2.getStructuringElement() (2)cv2.erode() (3)cv2.dilate() 2.高级形态学操作 (1)cv2.morphologyEx() 二、直方图处理函数 1.直方图…...