计网学习笔记———网络

🌿网络是泛化的概念

网络是泛化的概念

🍂泛化理解

- 网络的概念在生活中无处不在

- 举例:社交网络、电话网路、电网、计算机网络

🌿网络的定义

定义:

离散的个体通过通讯手段连成群体,实现资源的共享与交流、个体间的协作,拓展了群体的工作能力,实现1+1>2。

- 所以本质就是组建的交流网,可以通过链路来传输各种资源(如,电力网传输电力,计算机网络传输信息)

1+1>2的解释

体现了群体合作的特性,合作必然使得合作组成的群体能力大于单独个体能力之和(举例)

- 网络可以实现并发,所以网络是在原有资源上的拓展。

- 网络可以实现资源的分布式存储

- 个体间的合作也使得个体拥有的资源从本地扩大为网络的范围…

🌿网络资源为第五资源的原因(价值所在)

🍂本身价值与组网后生成的价值

解释:

正是因为网络有了这种群体合作的特性,使得网络的价值除了个体和连接它们的介质的价值外,还有一种逻辑上抽象的功能。这种功能是群体所赋予的,没有群体,也就没这个价值。(举例:单个结点的能力为X,拥有的信息为Y(假设各结点信息独立),那三个单独不合作的能力为3X,各自信息为Y不变;但如果它们组成网络,如果问题可以并发,那么总体解决问题的能力则为>=3X,所拥有的信息为3Y。)而产生的新价值是因为组网带来的,不是任何一个结点拥有的,所以,可以看作合作带来的价值。

总结:

- 所以网络的价值 = 实际组成网络的实体价值和 + 组网后网络特性带来的价值

🍂第五大资源原因

所以,如果不组网,那么结点间价值就是单纯的加法。所以不能算资源。而组网后,产生了附加的资源,使得群体能力总和从简单加和的两边转变为质变。随着网络与各个领域的不断绑定,这种附加价值已经不可忽略(如,互联网的出现使得信息越发不闭锁,但这种灵活也导致舆论越难控制)。而这种价值如果没有被合理管控,一旦被利用后果严重。(如,网络舆论被恶意控制/武器控制网络被入侵)

🌿入网的本质

🍂网络的进一步理解

结论:

网络有多个:以QQ聊天群举例,一个群可以看作一个网络(原因:即上面网络的定义),其中的结点是群里的成员。会发现,自己作为一个结点,可以进入不同的QQ群,即一个结点可以接入不同的网络。同时,这些QQ群是不互通的,即网络可以是互相独立的。网络可以嵌套:以组织管理为例,从下往上依次是班级、系、学院、学校…,班级、系、学院…各自内部可以通信,看作是一个个网络。同时,会发现这些网络是嵌套的,班级、系、学院依次被上级管理着。即系网络下有由多个班级网络组成,班级内部可以通信,班级间也可以通信。网络的准入:在以QQ群举例,有些群(网络)没有入群要求,是否进群取决于用户(结点的想法),而有些有筛查机制,满足特定的的条件才可以入群(网络)。即是否可以进入网络取决与结点是否有这个资格(无入群要求可以看作是0要求条件的资格)。

🍂入网的本质

由此,入网的本质是结点是否能获得资格,即可以与网络通信(要入网,也得找到网)且网络允许其在网络中与其他结点通信(与网络沟通后是否被允许进入)

- 结点具备通信能力是前提,不然联系不到任何网络(如果你不知道目标QQ群的号码,也就没法谈是否能进群)

- 接着,在于结点是否能通过入网的资格审查(知道了目标QQ群的号码,也得符合资格才可以进入)

🍂总结

入网本质 = 是否可以获得允许(当然,前提是通信能力的具备)

- 举例:互联网的标准是是否交钱,有流量就意味着付出了钱,就可以进入/连接私密WiFi网络的标准是知道密码/而公共WiFi的标准是没有标准

拓展:非法入网

常规的入网是合肥获得网络允许,那非法就是以不正常手段欺骗获取资格。(比如,伪装身份来冒充正常结点骗取资格)

🌿网络攻击本质

🍂本质

没有网络之前,只能对个体结点进行攻击,窃取的信息也有限。但网络产生后,利用网络连通性的特点,使得通过网络攻击其他结点变为可能。所以,本质上是把对个体的攻击范围扩大为整个网络的范围。攻击单个PC的目的(如,窃取信息、控制机器…)是啥攻击网络的目的就是啥,只不过可供攻击的对象从单个结点变为网络中的其他结点 + 整个网络。

🍂网络攻击的两种方式————从是否入网来说

面对网络,你要攻击它,要么直接从外部攻击,即不入网攻击。要么就潜入网络后从内部攻击它。

- 外部攻击:无论破坏结点和它们间的沟通通道(如:打仗时使用炸弹破坏对方的铁路网)

- 内部攻击:以正常/不正常的手段进入网络,不断窃取信息或者实施其他攻击(如:间谍)

在计算机网络中,

不入网攻击可获取的资源少,由此采取的方法主要是内部攻击,因为相关信息都存储在网络中,则要入网才能窃取(举例:信息倒卖,一条信息可以赚一块钱,但一次性可以窃取几十万条,就挣钱)

🍂进行网络攻击的准备

所以,如果你要攻击网络,那么首要的就是入网,然后开始渗透这个网络,通过技术手段来达到自己的目的。 以下是攻击一个网络的步骤:

- 发现目标网络

- 合法/非法入网

- 实施攻击

- 抹除痕迹

🌿网络实施两步骤————概念(协议以及相关知识理论) 与 物理实现

🍂概念与物理实现的关系

众所周知,概念是知道实践的指导方向。(如,有了图纸,才能建房子/去中心化概念的提出使得这一领域的理论不断发展,最终有了比特币项目的落地)

概念:可以不断发展,不断细分(如数学领域可以划分为几大类,在这几大类的基础上又不断细分发展)。(PS:研究领域和应用领域不同,它就是研究概念、理论的)物理实现:一个概念落地实现后才能产生价值(如,新闻的5W原则使得人们思考有了方法,这是一种抽象的实现/而建筑图纸到建筑是直观的实现)理论到物理实现的问题

概念只是为实现提供的一个方向和规范,而不是一份详细的实施计划,由此,物理实现还需要在概念指导的大方向上的细节补充。(如,一开始的去中心化概念只是一篇论文中的理论,并不具备实施意义,只是指出了一种可行的方法框架。而比特币技术对它的丰富和落实才使得技术落地)

🍂概念

● 最根本概念

○ 网络架构的发展

发展历史: P2P————总线式————分层式

发展原因: 网络规模的扩大导致信息的管理愈发困难,由此出现了新的架构

注意:各有所长原则:即这些架构各自有优缺点,有不同擅长的场合,不是竞争、淘汰与被淘汰的关系

解释: 懒得说,推荐视频:【【网络】半小时看懂<计算机网络>】 https://www.bilibili.com/video/BV124411k7uV/?share_source=copy_web&vd_source=4e01781ce46b7eace184a7de62dfc2f4

○ 网络信息传递的发展

发展: 电路交换————报文交换————分组交换

发展原因: 网络中信息的一次性传递导致信息传递效率过低,由此出现了新的方法

注意: 各有所长原则:即这些架构各自有优缺点,有不同擅长的场合,不是竞争、淘汰与被淘汰的关系(没有好坏,只有适不适合。出先时间有先后,不意味着被淘汰。)

解释: 懒得记录了,推荐视频【王道计算机考研 计算机网络】 https://www.bilibili.com/video/BV19E411D78Q/?p=4&share_source=copy_web&vd_source=4e01781ce46b7eace184a7de62dfc2f4

○ 通信理论

网络要实现资源的共享与交流就离不开通信理论的支持(总不能“我寻思能传输”吧😏,举例:快递网络,通信的体现是公路与运输车辆/计算机网络是通信线缆和介质)

- 由此,下一章详细介绍通信基础知识,它是网络的基石,没有通信的支持,结点就无法交流,自然也形不成网络。

○ 还有其它的,但不一一列举了

● 其下的细分概念

注意,以上的概念对于任何网络都适用,但继续往下研究就会发现要根据不同的网络划分不同的领域。如,电话网络和计算机网络它们各自的内容就不一样了。由此,可以看作是网络概念下的具体细分

- 其中,计算机网络领域的这些概念经过前辈们的思考与研究,最终以协议的形式存在,

即计算机网络领域中的相关研究理论 + 网络本身的最根本理论(概念)构成了 计算机网络这一学科的所有概念和,指导着计算机网络的物理实现。

🍂物理实现

概念指导方向,但离真正的物理实现还缺少一步。理论不能被直接拿来用,还需要根据它生成具体的实施指导书。

🍂总结

概念指导网络的架构,实施让网络从概念设计转变到能投入生产的实体还差得远。

这也是为啥学了《计算机网络》后发现无法自己组网,投入生产,因为理论到具体实施还差一步详细实现的指导步骤的形成。(举例:学习音乐,只教会了你乐理知识,但没有给你你想要的曲谱,由此,在乐理知识大方向的指导下,你需要写出自己想要的乐谱,才能弹奏。即理论 ——> 详细实施计划 ——> 最终物理实现 )

而在计算机中,连接计算机网络理论与物理实施的桥梁是协议。它详细描述了一项技术的实施规则与步骤。

🌿总结

综上,介绍了网络的一系列内容。要注意,计算机网络只是众多网络中的一种。要以统筹全局的思想看待学习,即不同网络间也有互通的知识。学习计算机网络就是在培养从理论到指导到实施的网络构建方法。这是通用的建立一个网络的系统化方法。这就是为啥要在讲计算机之前提到网络。

相关文章:

计网学习笔记———网络

🌿网络是泛化的概念 网络是泛化的概念 🍂泛化理解 网络的概念在生活中无处不在举例:社交网络、电话网路、电网、计算机网络 🌿网络的定义 定义: 离散的个体通过通讯手段连成群体,实现资源的共享与交流、个…...

计算机三大主流操作系统的前世今生 - Linux|macOS|Windows

全文目录 1 引言2 起源之路2.1 Linux 起源2.2 macOS 起源2.3 Windows 起源 3 综合解析3.1 Linux系统综合解析3.1.1 系统定义与核心架构3.1.2 发展历程3.1.3 核心特点3.1.4 主流发行版3.1.5 应用场景 3.2 macOS系统综合解析3.2.1 系统定义与核心架构3.2.2 发展历程3.2.3 核心特点…...

数据集-目标检测系列- 烟雾 检测数据集 smoke >> DataBall

数据集-目标检测系列- 消防 浓烟 检测数据集 smoke>> DataBall 数据集-目标检测系列- 烟雾 检测数据集 smoke >> DataBall * 相关项目 1)数据集可视化项目:gitcode: https://gitcode.com/DataBall/DataBall-detections-10…...

【单片机毕业设计15-基于stm32c8t6的智能酒窖系统设计】

【单片机毕业设计15-基于stm32c8t6的智能酒窖系统设计】 前言一、功能介绍二、硬件部分三、软件部分总结 前言 🔥这里是小殷学长,单片机毕业设计篇15-基于stm32c8t6的智能酒窖系统设计 🧿创作不易,拒绝白嫖可私 一、功能介绍 ----…...

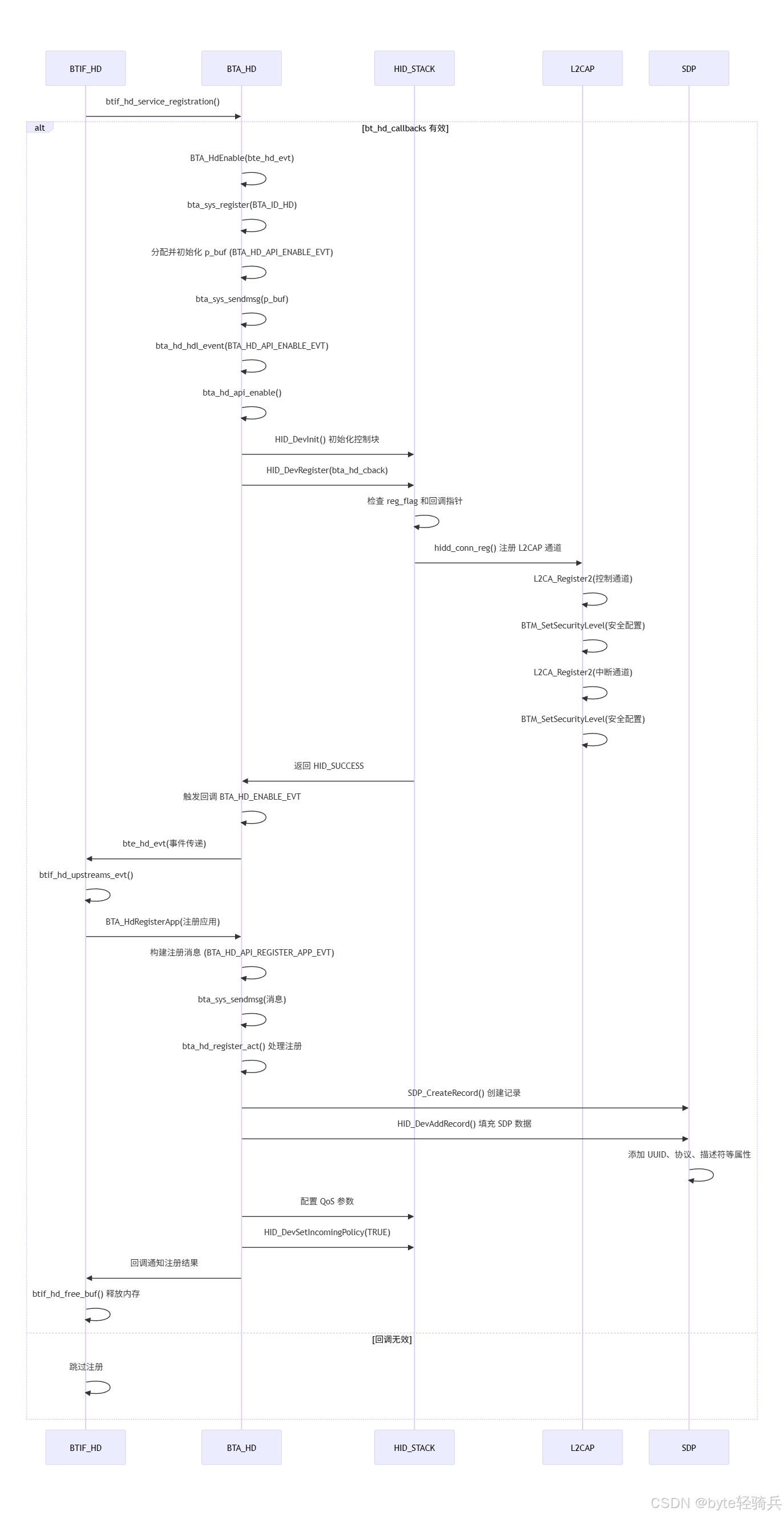

【Bluedroid】蓝牙 HID 设备服务注册流程源码解析:从初始化到 SDP 记录构建

本文围绕蓝牙 HID(人机接口设备)服务注册流程,详细解析从 HID 服务启用、设备初始化、L2CAP 通道注册到 SDP(服务发现协议)记录构建的全流程。通过分析关键函数如btif_hd_service_registration、BTA_HdEnable、HID_Dev…...

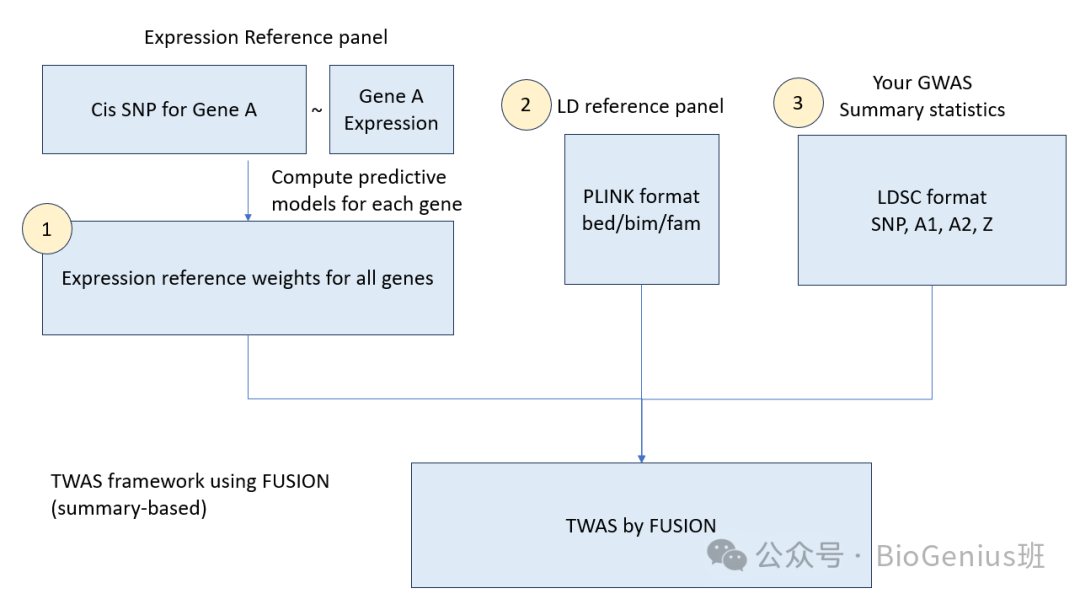

TWAS、GWAS、FUSION

全基因组关联研究(GWAS,Genome-Wide Association Study)是一种统计学方法,用于在全基因组水平上识别与特定性状或疾病相关的遗传变异。虽然GWAS可以识别与性状相关的遗传信号,但它并不直接揭示这些遗传变异如何影响生物…...

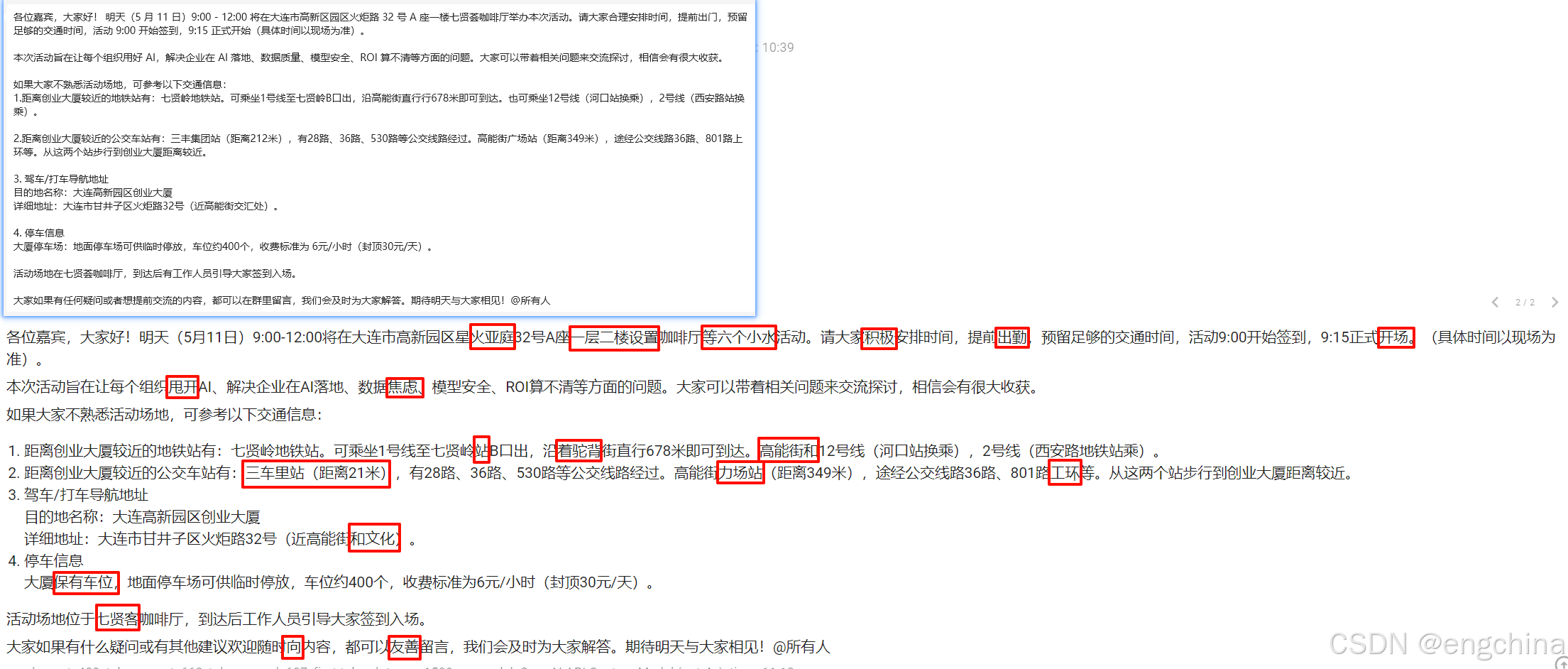

测试一下多模态提取图片中文字的能力

测试一下多模态提取图片中文字的能力 原图片, 提取结果, 各位嘉宾,大家好!明天(5月11日)9:00-12:00将在大连市高新园区星火亚庭32号A座一层二楼设置咖啡厅等六个小水活动。请大家积极安排时间,…...

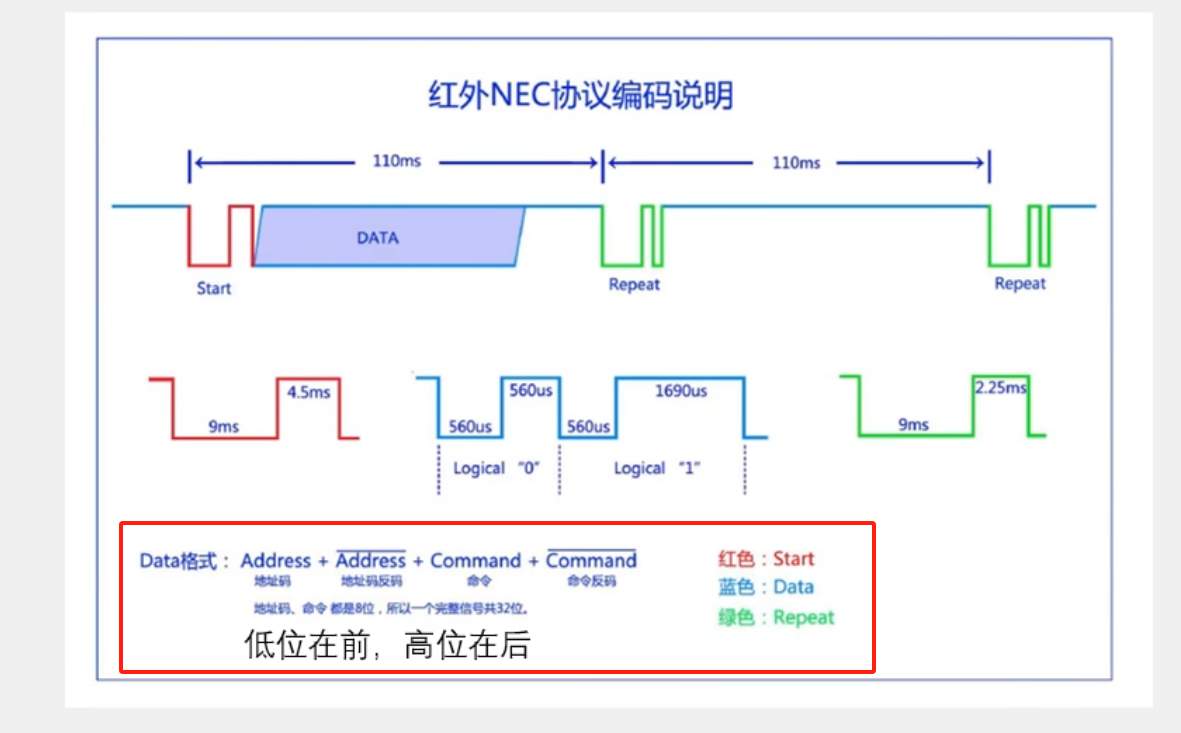

(51单片机)LCD显示红外遥控相关数字(Delay延时函数)(LCD1602教程)(Int0和Timer0外部中断教程)(IR红外遥控模块教程)

前言: 本次Timer0模块改装了一下,注意!!!今天只是简单的实现一下,明天用次功能显示遥控密码锁 演示视频: 在审核 源代码: 如上图将9个文放在Keli5 中即可,然后烧录在…...

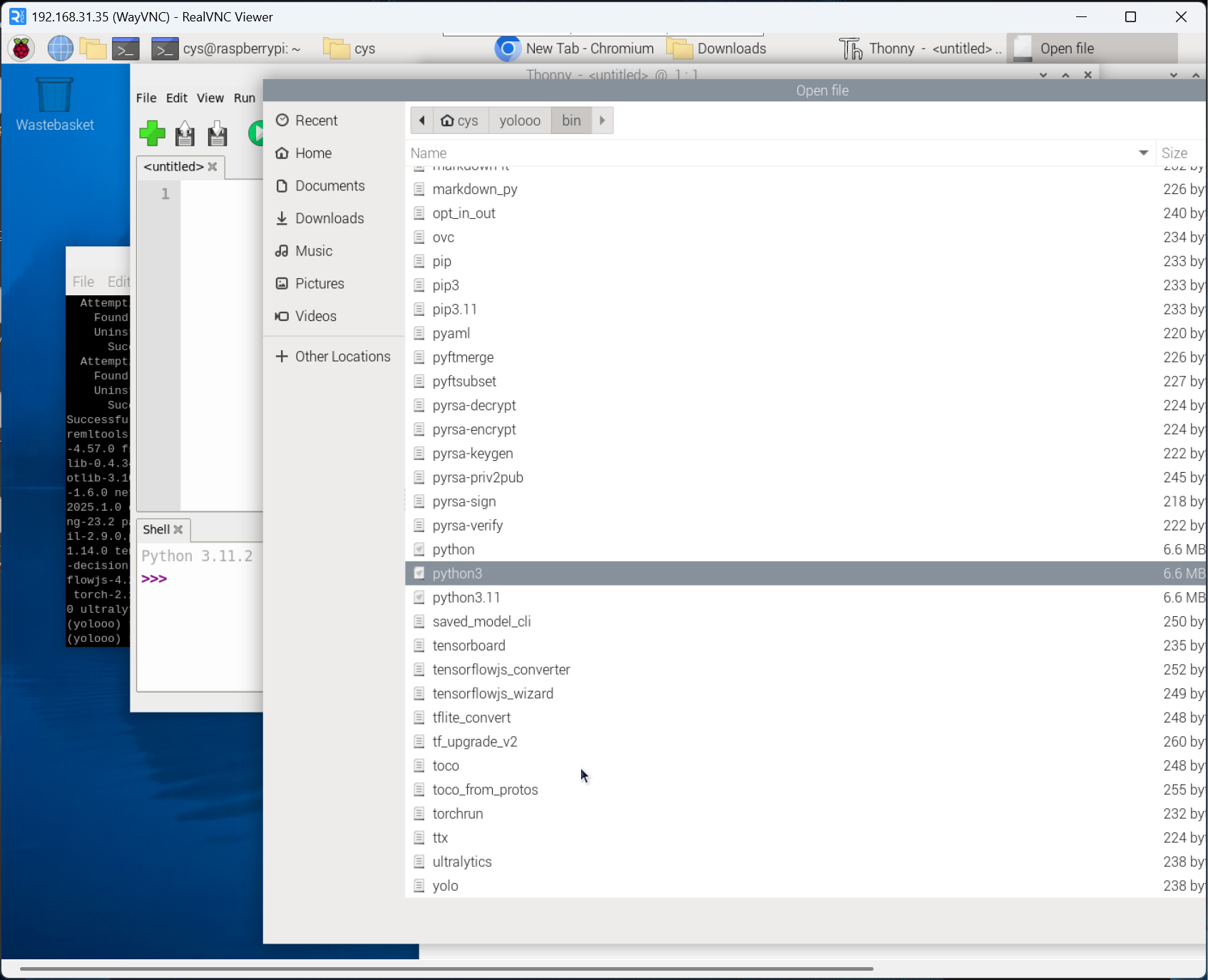

物品识别 树莓派4 YOLO v11

让树莓派可以识别身边的一些物品 python3 -m venv --system-site-packages yolooo source yolooo/bin/activate 树莓派换清华源,bookworm 下面这条命令将安装 OpenCV 以及运行 YOLO 所需的基础设施 pip install ultralytics 还会安装大量其他软件包,…...

【计算机视觉】3DDFA_V2中表情与姿态解耦及多任务平衡机制深度解析

3DDFA_V2中表情与姿态解耦及多任务平衡机制深度解析 1. 表情与姿态解耦的技术实现1.1 参数化建模基础1.2 解耦的核心机制1.2.1 基向量正交化设计1.2.2 网络架构设计1.2.3 损失函数设计 1.3 实现代码解析 2. 多任务联合学习的权重平衡2.1 任务定义与损失函数2.2 动态权重平衡策略…...

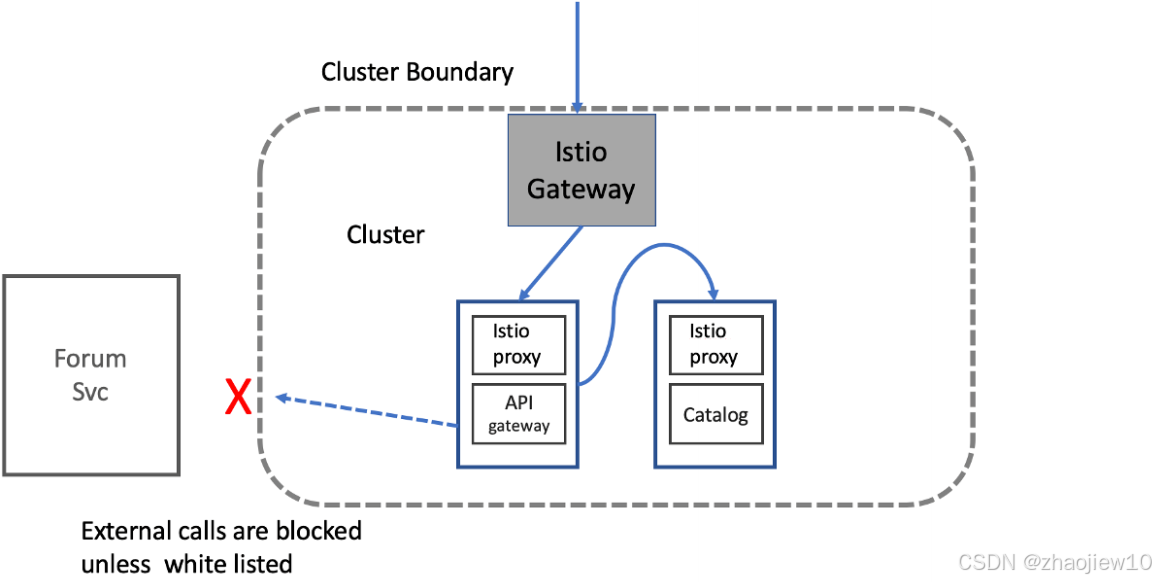

istio in action之流量控制与路由

当流量进入集群后,我们如何确保它能被精确地路由到正确的服务?特别是当我们需要发布新版本时,如何在不中断服务的前提下,安全地将用户引入到新版本?这正是我们今天要深入探讨的精细化流量控制,看看 Istio 如…...

图像处理篇---opencv实现坐姿检测

文章目录 前言一、方法概述使用OpenCV和MediaPipe关键点检测角度计算姿态评估 二、完整代码实现三、代码说明PostureDetector类find_pose()get_landmarks()cakculate_angle()evaluate_posture() 坐姿评估标准(可进行参数调整):可视化功能&…...

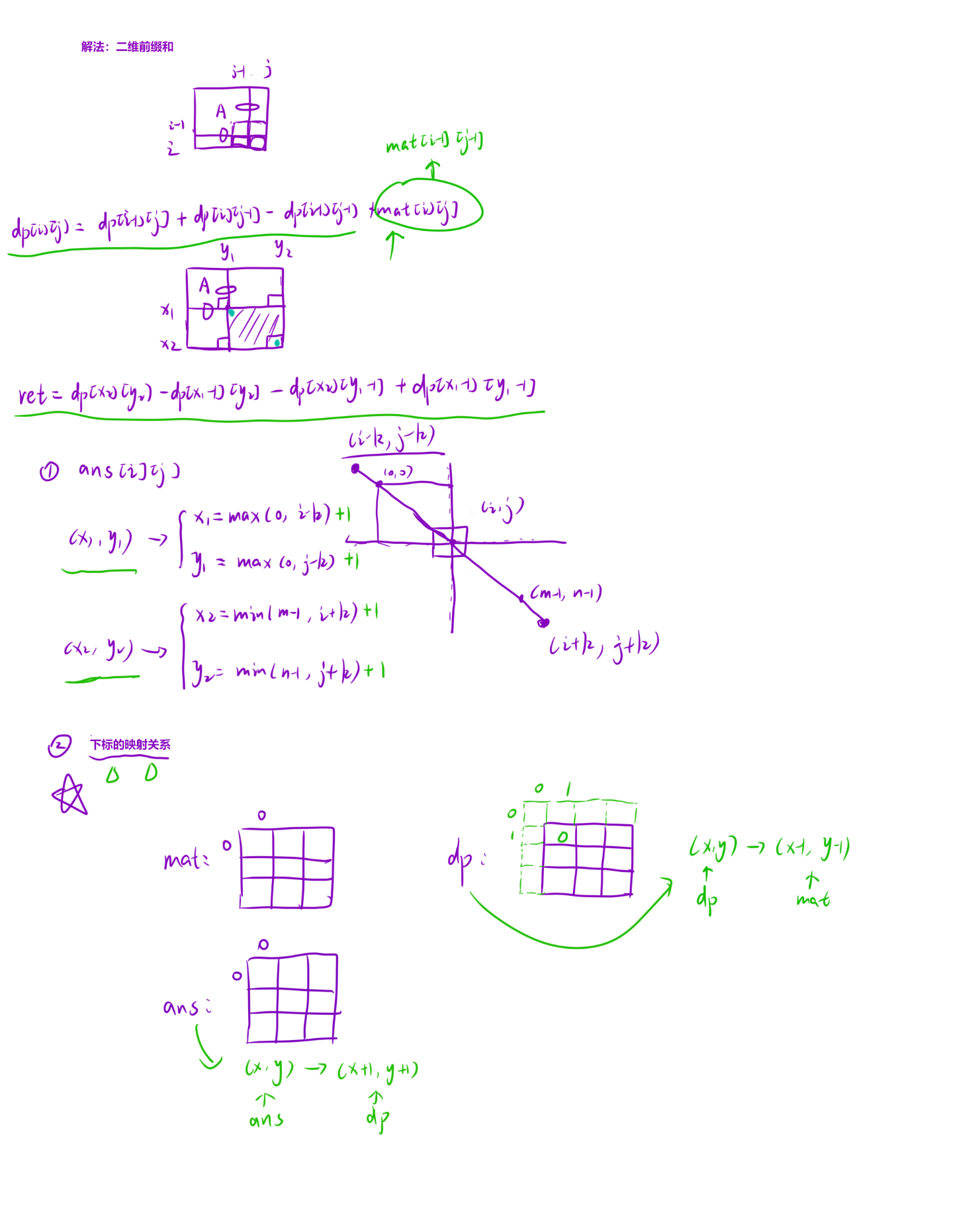

优选算法——前缀和

目录 1. 数组的中心下标 2. 除自身以外数组的乘积 3. 和为k的子数组 4. 和可被K整除的子数组 5. 连续数组 6. 矩阵区域和 1. 数组的中心下标 题目链接:724. 寻找数组的中心下标 - 力扣(LeetCode) 题目展示: 题目分析&am…...

用AI写简历是否可行?

让AI批量写简历然后投简历是绝对不行的!!! 为什么不行,按照 "招聘经理" 工作经历举例: ai提示词:请帮我写一份招聘经理的工作经历内容: 招聘经理 | XXX科技有限公司 | 2020年…...

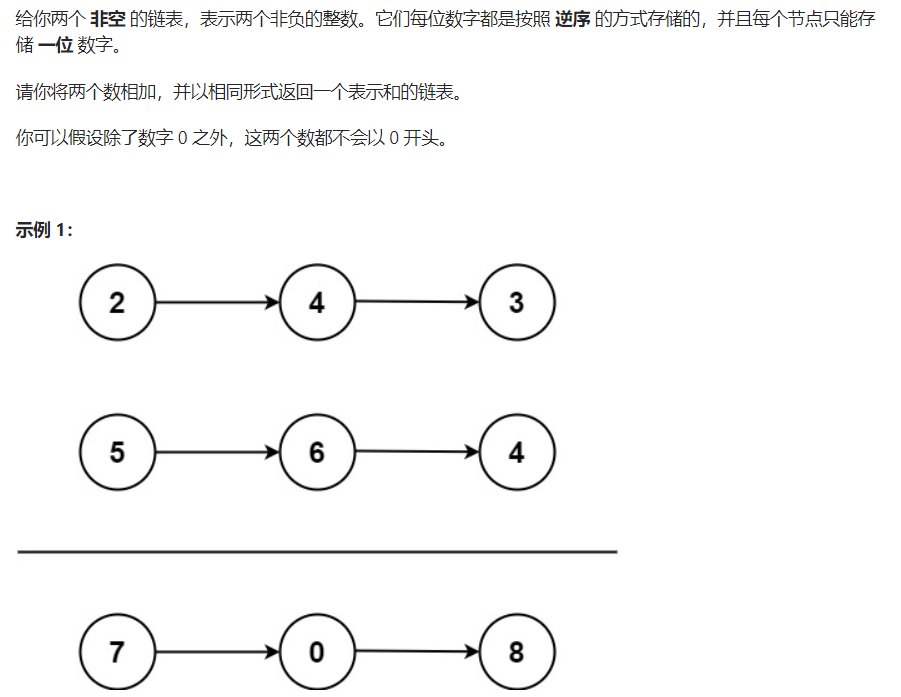

力扣题解:2、两数相加

个人认为,该题目可以看作合并两个链表的变种题,本题与21题不同的是,再处理两个结点时,对比的不是两者的大小,而是两者和是否大于10,加法计算中大于10要进位,所以我们需要声明一个用来标记是否进…...

C语言_函数hook方案

背景 单体测试中测试一个函数时,该函数调用的其他函数,需要按照测试case,依赖其他函数进行调用参数检查,返回特定值。但是其他函数,不容易做到参数检查和返回特定值,这时需要将其他函数进行hook,hook函数用户自己实现,比较容易实现参数检查和返回值特定值。 本文主要…...

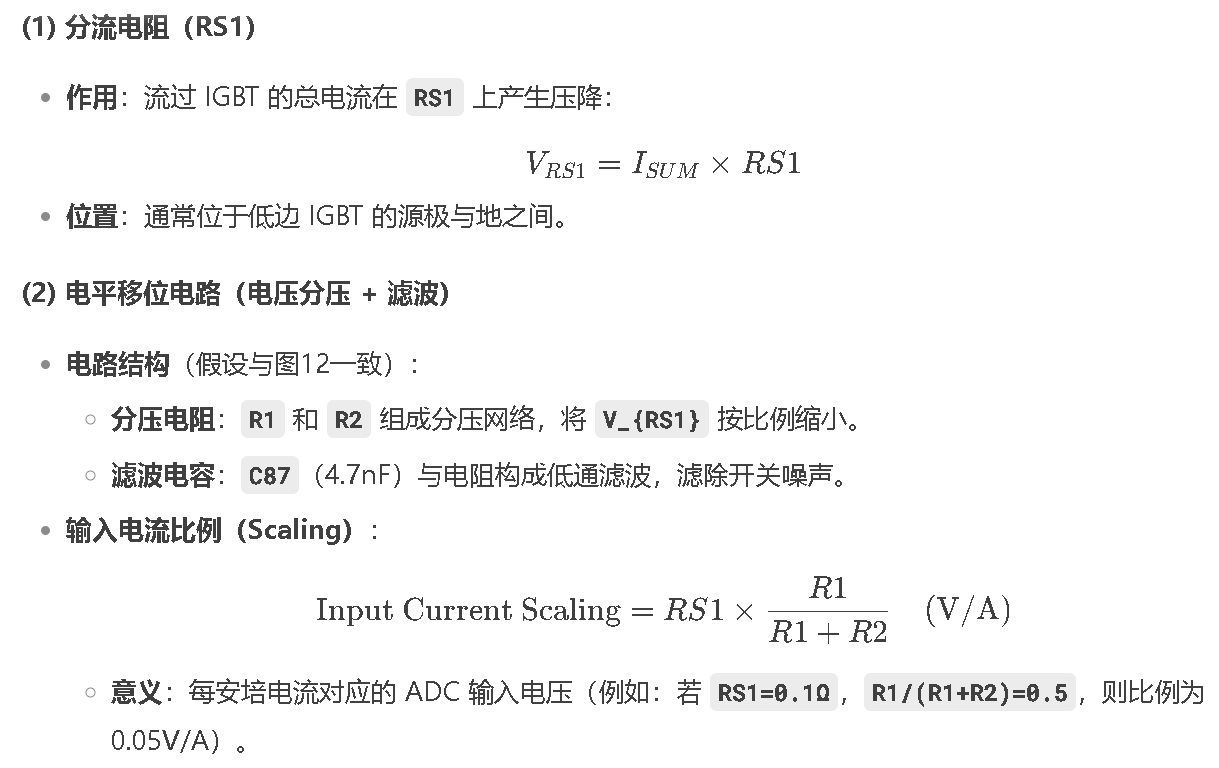

IPM IMI111T-026H 高效风扇控制板

概述: REF-MHA50WIMI111T 是一款专为风扇驱动设计的参考开发板,搭载了英飞凌的IMI111T-026H iMOTION™智能功率模块(IPM)。这个模块集成了运动控制引擎(MCE)、三相栅极驱动器和基于IGBT的功率级,全部封装在一个紧凑的DSO22封装中。REF-MHA50…...

Qt 关于获取postgres time with time zone类型字段存在无效值的情况

Qt 获取 postgres time with time zone类型字段存在无效值的情况 事件起因 在使用Qt获取pg数据库中time with time zone类型字段时偶发出现时间获取失败,体现为获取结果为无效值 QVariant vt sqlQuery->value(i); // QVariant(QTime, QTime(Invalid))查看源码 查看Qt q…...

武汉火影数字|数字科技馆打造:开启科技探索新大门

足不出户,就能畅游科技的奇幻世界,你相信吗?数字科技馆就能帮你实现!在这个数字化的时代,数字科技馆如同一颗璀璨的新星,照亮了我们探索科学的道路。 那么,数字科技馆究竟是什么呢? …...

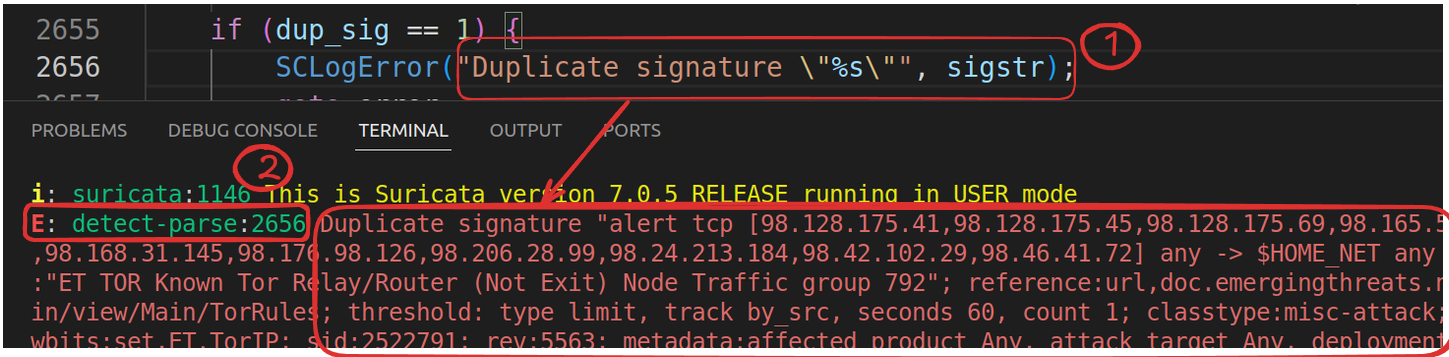

suricata之日志截断

一、背景 在suricata的调试过程中,使用SCLogXXX api进行信息的输出,发现输出的日志被截断了,最开始以为是解析逻辑有问题,没有解析完整,经过排查后,发现SCLogXXX api内部进行了长度限制,最长2K…...

leetcode 2918. 数组的最小相等和 中等

给你两个由正整数和 0 组成的数组 nums1 和 nums2 。 你必须将两个数组中的 所有 0 替换为 严格 正整数,并且满足两个数组中所有元素的和 相等 。 返回 最小 相等和 ,如果无法使两数组相等,则返回 -1 。 示例 1: 输入…...

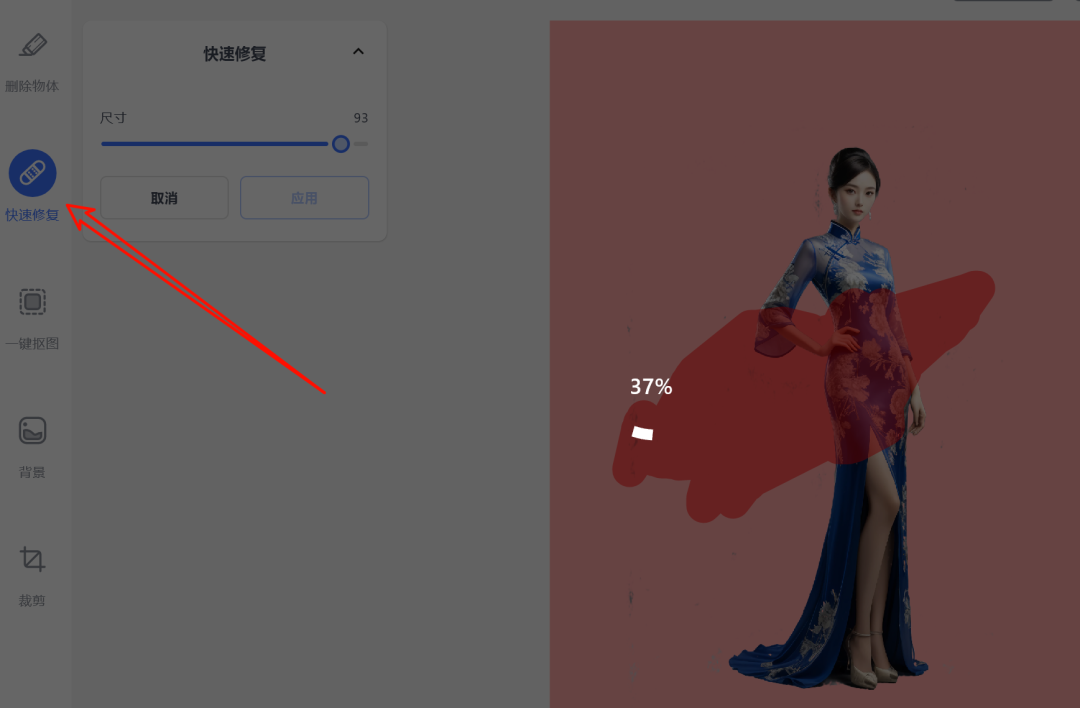

简易图片编辑工具,支持抠图和替换背景

软件介绍 Photo Retouch是一款由微软官方商店推出的免费图片处理软件,具有抠图、换背景、修复等功能,操作便捷且效率极高,非常值得尝试。 功能详解 这款软件提供五大功能,包括删除物体、快速修复、一键抠图、背景调整和裁剪…...

Java Bean容器详解:核心功能与最佳使用实践

在Java企业级开发中,Bean容器是框架的核心组件之一,它通过管理对象(Bean)的生命周期、依赖关系等,显著提升了代码的可维护性和扩展性。主流的框架如Spring、Jakarta EE(原Java EE)均提供了成熟的…...

Spring Security 深度解析:打造坚不可摧的用户认证与授权系统

Spring Security 深度解析:打造坚不可摧的用户认证与授权系统 一、引言 在当今数字化时代,构建安全可靠的用户认证与授权系统是软件开发中的关键任务。Spring Security 作为一款功能强大的 Java 安全框架,为开发者提供了全面的解决方案。本…...

Selenium模拟人类行为,操作网页的方法(全)

看到有朋友评论问,用selenium怎么模仿人类行为,去操作网页的页面呢? 我想了想,这确实是一个很大的点,不应该是一段代码能解决的, 就像是,如果让程序模拟人类的行为。例如模拟人类买菜,做饭&am…...

)

HNUST湖南科技大学-软件测试期中复习考点(保命版)

使用说明:本复习考点仅用于及格保命。软件测试和其他专业课不太一样,记忆的太多了,只能说考试的时候,想到啥就写啥,多写一点!多写一点!多写一点!(重要事情说三遍…...

如何使用极狐GitLab 软件包仓库功能托管 python?

极狐GitLab 是 GitLab 在中国的发行版,关于中文参考文档和资料有: 极狐GitLab 中文文档极狐GitLab 中文论坛极狐GitLab 官网 软件包库中的 PyPI 包 (BASIC ALL) 在项目的软件包库中发布 PyPI 包。然后在需要将它们用作依赖项时安装它们。 软件包库适用…...

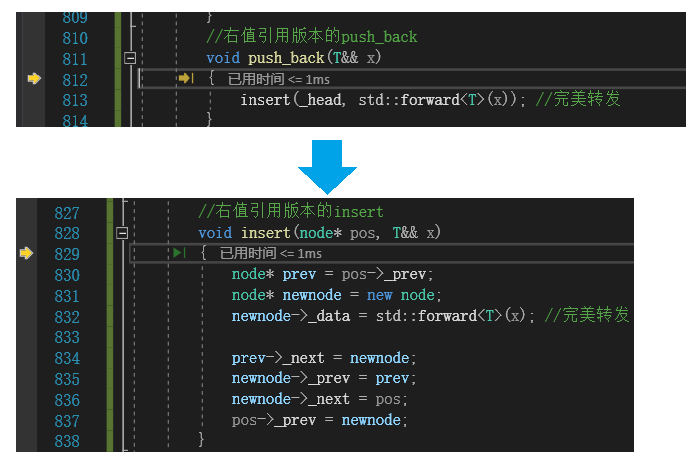

右值引用的剖析

引入:为什么要有右值引用? 右值引用的存在,就是为了解决左值引用解决不了的问题! 左值引用的问题: 我们知道,左值引用在做参数和做返回值都可以提高效率;但是有时候,我们无法用左…...

tmpfs和普通文件系统相比有哪些优缺点

tmpfs 是一种基于内存的文件系统,与普通文件系统相比,在读写速度、数据安全性等方面存在明显差异,以下是其优缺点对比: 优点 读写速度快:普通文件系统读写数据时,需要通过硬盘等存储设备进行 I/O 操作&…...

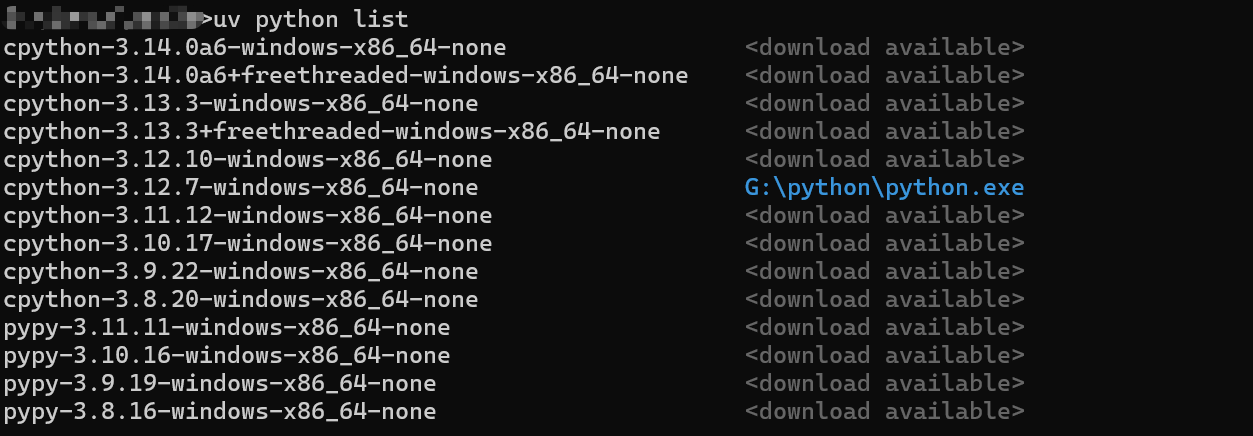

高效Python开发:uv包管理器全面解析

目录 uv简介亮点与 pip、pip-tools、pipx、poetry、pyenv、virtualenv 对比 安装uv快速开始uv安装pythonuv运行脚本运行无依赖的脚本运行有依赖的脚本创建带元数据的 Python 脚本使用 shebang 创建可执行文件使用其他package indexes锁定依赖提高可复现性指定不同的 Python 版本…...