HVV面试题汇总合集

应急响应的命令

Linux

ps -aux 查看进程 netstat -antlp 查看端口

top查看 cpu使用情况 Windows

tasklist 查看进程 netstat -an 查看端口

struts2原理特征

原理:

045:默认的content-type解析器会把用户传来的数据直接当成代码执行,造成rce

特征:ognl表达式,memberaccess字段,可以通过catalina日志过滤关键信息查找攻击特征

016:ongl表达式可以被当作代码执行,其中的类为defaultactionmapper支持的redirecraction方法

特征同上

fastjson的原理和特征

原理:codegen生成的writer会被getjson调用,当传入json数据即向上递归实现代码执行

fastjson通过AutoType,可以前端输入json格式字符串,其中的@type 指定class类型,再通过get和set方法设置属性,这个时候就可以尝试寻找可利用的方法,常见的有两种:TemplatesImpl:其中包含_bytecodes字段,可以传入恶意字节码,但是限制很大,一般不使用利用jndi注入:寻找可以使用jndi的地方,如JdbcRowSetImpl,其中的dataSourceName设为jndi,需要保证autoComit不为空,这个时候才可以进入lookup方法

特征:发送json数据会有datesourename字段,(dataSourceName只是其中的一种利用方式,正常来讲一定会有@type)

shiro550原理及特征

原理:shiro使用rememberMe来作为下次不需要登陆的设置,这个值放在cookie中, rememberMe的生成过程是:序列化用户数据、使用Key进行AES加密(默认使用硬编码的key)、base64编码,因此rememberMe的cookie构造就很简单了,只需要加载恶意的序列化数据使用key加密然后base64编码即可。

特征:在cookie值得rememberMe是一段很长的base64值,正常的值一般比较短(仅个人理解)

shiro 550key固定 721不固定

shiro721,Key不固定,使用了CBC模式,可以使用Padding Oracle Attack

log4j2的原理及特征

原理:log4j2框架下的lookup服务提供了{}字段解析功能,传进去的值会被直接解析,JNDI服务会请求远程服务来链接本地对象,这时候只用在{}里面调用JNDI服务即可反弹shell到指定服务器

特征:数据包里有{jndi:ladp//}字段

weblogic特征原理

原理:xml反序列化,这是wls组件对外提供的webserver页面,通过xmlDecoder功能来解析用户的xml数据导致的任意字符串都被当作代码去执行

特征:开放7001端口,传递xml数据到wls-wsat,数据包内容有bash 或者dnslog字段

原理:

从日志查看(日志存放位置:/domains/当前域目录/servers/AdminServer/logs)弱口令利用上传war的特征:分析AdminServer.log日志查找deploy war字样利用T3协议传输反序列化数据特征:AdminServer.log日志中,一般利用的cc链(common-collections),因此日志文件可能有InvokerTransformer、ChainedTransformer等利用socket连接特征:base_domain.log或AdminServer.log日志中,会有socket字样文件操作:base_domain.log中会有FileOutputStream字样

weblogic T3 反序列化

原理:weblogic调用rmi服务传递对象时对参数没过滤完全,而中间T3协议对传递的字符串只能增加黑名单,这次的poc爆出来的marshalledobject类中的objbytes方法进行二次反序列化即可绕过当前weblogic的参数传递黑名单

特征:数据内包含t3字段,类似:t3 12.2.1\nAS:255\nHL:19\nMS:10000000\nPU:t3://us-l-breens:7001\n\n

ssrf特征分析

可以看请求包内一些绕过姿势

0x01 一些特殊符号 @ [::] 。

0x02 看协议 dict gopher file

0x03 短连接 localhost

0x04 ip进制绕过

登录框怎么渗透

爆破,弱口令,注册,找回密码,越权,寻找cms特征再去搜公开漏洞

登录后台后怎么办

寻找上传点/利用点,查看是否是一些框架漏洞版本进行利用

windows应急响应中了cs木马怎么排查 ,溯源

排查:sysmon日志内提供了windows所有的出入站日志可以直接查看,当cs上线以后更改sheep属性会触发event_id字段参数,直接过滤查找即可,还可以编写cef规则去查看是否恶意外链tcp udp

cs反制

批量上线钓鱼马,启几百个进程,ddos红队cs端

爆破cs密码-teamsever50050 有脚本

假上线 发送心跳包,模拟上线 有脚本

用过的安全设备

ips ids 入侵防御 入侵检测 waf 防火墙 蜜罐 EDR NGAF

有告警怎么分析是否是攻击

查看请求包里面是否带有top10的特征

常见中间件的解析漏洞有什么

iis5.x /6.0 Apache从右往左读取文件名(1.php.xxx) Nginx解析漏洞(1.png/.php)

jsp内存马

jsp内存马已知的有四种形式:(可能不止四种,笔者水平有限,这里没有讲冰蝎、哥斯拉的内存马实现方式)基于servlet:基于某个指定的URL访问,后面跟上系统命令,如/xxxx?cmd=whoami基于filter:只要设置filter是/*,那么访问baseURL的所有命令都可以执行命令,如baseURL/?cmd=whoami基于listener:同样可以是所有的baseURL均可基于javaagent

排查方式:主要是通过日志(error.log,access.log)找到是否有执行相关系统命令,如果存在且访问的URL可以任意或者指定的URL(这里的“指定URL”指的是基于baseURL的,比如说/xxxx?cmd=whoami,的/xxxx,前面的域名都是baseURL),基本可以猜测确定存在内存马,也可以通过工具进行分析,如:FindShell(原理大概也是动态读取filter或servlet下所有url写到某文件?这是笔者猜测,没有具体去分析)

各种工具辅助查杀:https://www.anquanke.com/post/id/253386#h2-5

解决方法:最简单的方式就是重启如果不可以重启可以尝试重新写一个良好的内存filter覆盖?(这个是笔者观点,没有测试过?)利用javaagent或javaassit进行覆盖(百度搜索,原理暂不了解)

php不死马查杀

重启服务器

强行kill进程

while循环写脚本删文件

while循环写同名文件

防火墙如何使用

防火墙看报警看流量分析误报(内网存在一些误报 如果误报数据过多可以直接拉白名单 担心需要跟客户沟通一下)设置策略以及一些黑白名单

你怎么做应急响应

查看日志,端口,进程,输入的命令那个h啥玩意寻找文件修改的时间或者上传的时间

计划任务 开机启动项 注册表 影子账户

shiro反序列化原理?特征

攻击者构造一个恶意的对象,并且对其序列化,AES加密,base64编码后,作为cookie的rememberMe字段发送。Shiro将rememberMe进行解密并且反序列化,最终造成反序列化漏洞

特征就是有可能请求里面带有rememberMe=deleteMe或者返回包里面也带rememberMe=deleteMe 或者去指纹识别

csrf

...跨站请求伪造攻击 ssrf为服务器请求伪造攻击

两者区别:csrf客户端 ssrf服务端

内网

落地机权限判断,服务判断,出网判断,信息收集,密码及hash获取转存,权限维持,网段信息收集,存活主机收集

域内主机权限判断,出网判断,定位域控提权补丁判断,tgt票据伪造横向传递,打域的三种手段,域密码置空,域哈希获取

sql注入原理

恶意sql语句传入数据库并运行

sqlmap高低level的区别,-os-shell原理,sql注入写文件条件

不同leave包含的payload数量不一样,还有速度不同。

sql注入写文件需要写入 权限

sql写shell用什么函数

dumpfile outfile file_put_contents #outfile适合导库 不能写二进制可执行文件

xss,csrf,xxe的区别

有些区别??xss??原理不会?? ssrf不会原理?服务端请求伪造 xxe??我也有点忘记了

XSS是服务器对用户输入的数据没有进行足够的 过滤,导致客户端浏览器在渲染服务器返回的html页 面时,出现了预期值之外的 脚本语句被执行。CSRF: CSRF是服务器端没有对用户提交的数据进行随机值校 验,且对http请求包内的refer字段校验不严,导致攻击 者可以 利用用户的Cookie信息伪造用户请求发送至服 务器。

XXE漏洞即xml外部实体注入漏洞,发生在应用程序解析 XML输入时,没有禁止外部实体的加载,导致可加载恶 意外部文件,造成文件读取、命令执行、内网端口、 攻击内网网站、发起dos攻击等危害。

对于业务逻辑漏洞的了解

由于程序员对于权限控制不足,导致越权,水平越权,等,多看看百度

网页被挂黑链怎么处置??

两种思路:首先要保护现场利用日志定位到修改时间,(找到最近修改的所有文件),定位到和修改时间相近的部分日志查看使用webshell查杀脚本或工具找到对应后门文件,从后门文件和日志一步一步分析

redis未授权修复

答:白名单/添加口令

java0day咋处置

答:未感染的主机acl隔离,关闭ssh,rdp,排查,已经被攻击的断网封ip,开启厂商临时防护,预防口令策略加固,服务打开 cmd netstat vno

进去后台干嘛

答:找上传利用点,或者看一下版本信息是否是互联网暴露有漏洞进行getshell

redis未授权利用

答:写入公钥/知道路径可写webshell/利用计划任务执行命令反弹shell 问具体怎么操作,有点忘记需要看笔记。

SQL注入流量分析

答:查看包里面是带有sql注入特征比方说查看version,或者查看数据库databases/注入有自己的特征 报错函数 盲注函数 联合查询函数

HVV前准备

答:hw前期准备就培训说的那些,资产收集,查版本,升级打补丁,扫文件,弱口令,培训员工安全意识

流量分析

答:从物理层向上解析到应用层,命令有http查看http请求,ip.addr ip.src tcp.post 等

中间件漏洞

IIS PUT漏洞、短文件名猜解、远程代码执行、解析漏洞

Apache 解析漏洞、目录遍历

Nginx 文件解析、目录遍历、CRLF注入、目录穿越

Tomcat 远程代码执行、war后门文件部署

JBoss 反序列化漏洞、war后门文件部署

WebLogic 反序列化漏洞

SSRF 任意文件上传

war 后门文件部署

Apache Shiro 反序列化漏洞

Shiro rememberMe(Shiro-550)

Shiro Padding Oracle Attack(Shiro-721)

挖矿木马如何解决 linux

先用top命令查看占用很高的进程,然后记住他的pid

ls /proc/(pid)/exe 查看挖矿进程 在那个目录

先 chmod 000 file 然后 在锁死这个目录让木马无法操作(linux锁死目录的命令忘了 那个大佬补充一下)

pid 吧木马kill了

再去top 目录下 查看占用高的进程 这个进程一般就是写挖矿木马的进程

同上去proc 找到 目录 chmod 000 file

kill这个写木马的进程

再去吧木马文件删除就解决了

windows

打开资源管理员,查找占用cpu资源较高的服务和进程,打开文件所在位置,对文件进行分析查看是否属于挖矿程序

确认挖矿程序后,先对挖矿程序进行备份(主要也是自己也要采样了解挖矿的样本)

关闭对应的服务与进程

在删除对应的定时任务

最后删对应文件 删除完以后在重启试试看看还有没有定时任务,进程,服务这些

自己其实最好准备一个edr啥的东西 到时候用也好用 别自己查了半天没找到相关进程任务啥的(edr找到时候对应的项目经理要一个 对应哪个厂商就要哪个厂商的edr 别hw去的sxf的厂拿出来trx的edr)

进程排查

火绒剑

除了解析漏洞你还知道哪些中间介漏洞,挑几个说说

shiro log4j tomcat iis

相关文章:

HVV面试题汇总合集

应急响应的命令 Linux ps -aux 查看进程 netstat -antlp 查看端口 top查看 cpu使用情况 Windows tasklist 查看进程 netstat -an 查看端口struts2原理特征 原理: 045:默认的content-type解析器会把用户传来的数据直接当成代码执行,造成rce 特征:ognl表达式&…...

什么是深度神经网络

深度神经网络(DNN)详细介绍 1. 定义与核心原理 深度神经网络(Deep Neural Network, DNN)是一种具有多个隐藏层的人工神经网络模型,其核心在于通过层次化的非线性变换逐步提取输入数据的高层次抽象特征。与浅层神经网络相比,DNN的隐藏层数量通常超过三层,例如VGGNet、R…...

Node.js 24.0 正式发布:性能跃升与开发体验全面升级

Node.js v24.0.0 震撼发布!V8 13.6、npm 11、权限模型稳定化等重磅更新 2025年5月6日 —— Node.js 社区迎来重大里程碑!Node.js v24.0.0 正式发布,带来一系列激动人心的新特性、性能优化和 API 改进。本次更新涵盖 V8 JavaScript 引擎升级至…...

Linux/AndroidOS中进程间的通信线程间的同步 - 信号量

1 概述 本文将介绍 POSIX 信号量,它允许进程和线程同步对共享资源的访问。有两种类型的 POSIX 信号量: 命名信号量:这种信号量拥有一个名字。通过使用相同的名字调用 sem_open(),不相关的进程能够访问同一个信号量。未命名信号量…...

Python Cookbook-7.10 在 MySQL 数据库中储存 BLOB

任务 想把一个二进制的大对象(BLOB)存入MySQL数据库 解决方案 MySQLdb 模块并不支持完整的占位符,不过可以使用模块的escape_string 函数来解决: import MySQLdb,cPickle #连接到数据库,用你的本机来测试数据库,并获得游标 connection = MySQLdb.connect(db = "tes…...

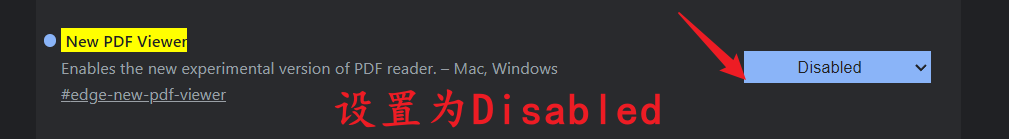

Edge浏览器PDF字体显示错误

Edge浏览器PDF字体显示错误 软件版本信息 Edge Version: 136.0.3240.50 Word Version: Microsoft Office 专业增强版2021问题描述 在Word中使用多级列表自动编号, 并使用Word软件自带的导出为PDF文件功能, 在Word中显示正常的数字, 在Edge中查看PDF将会出现渲染错误的现象,…...

计算机网络与多线程同步机制详解

一、IP地址与子网划分 在互联网世界中,IP地址就像是每个设备的"门牌号",它使得数据包能够准确送达目的地。IP地址的划分与管理就像城市的规划,通过合理的子网划分,能够高效地管理网络资源。 子网掩码的工作原理 子网…...

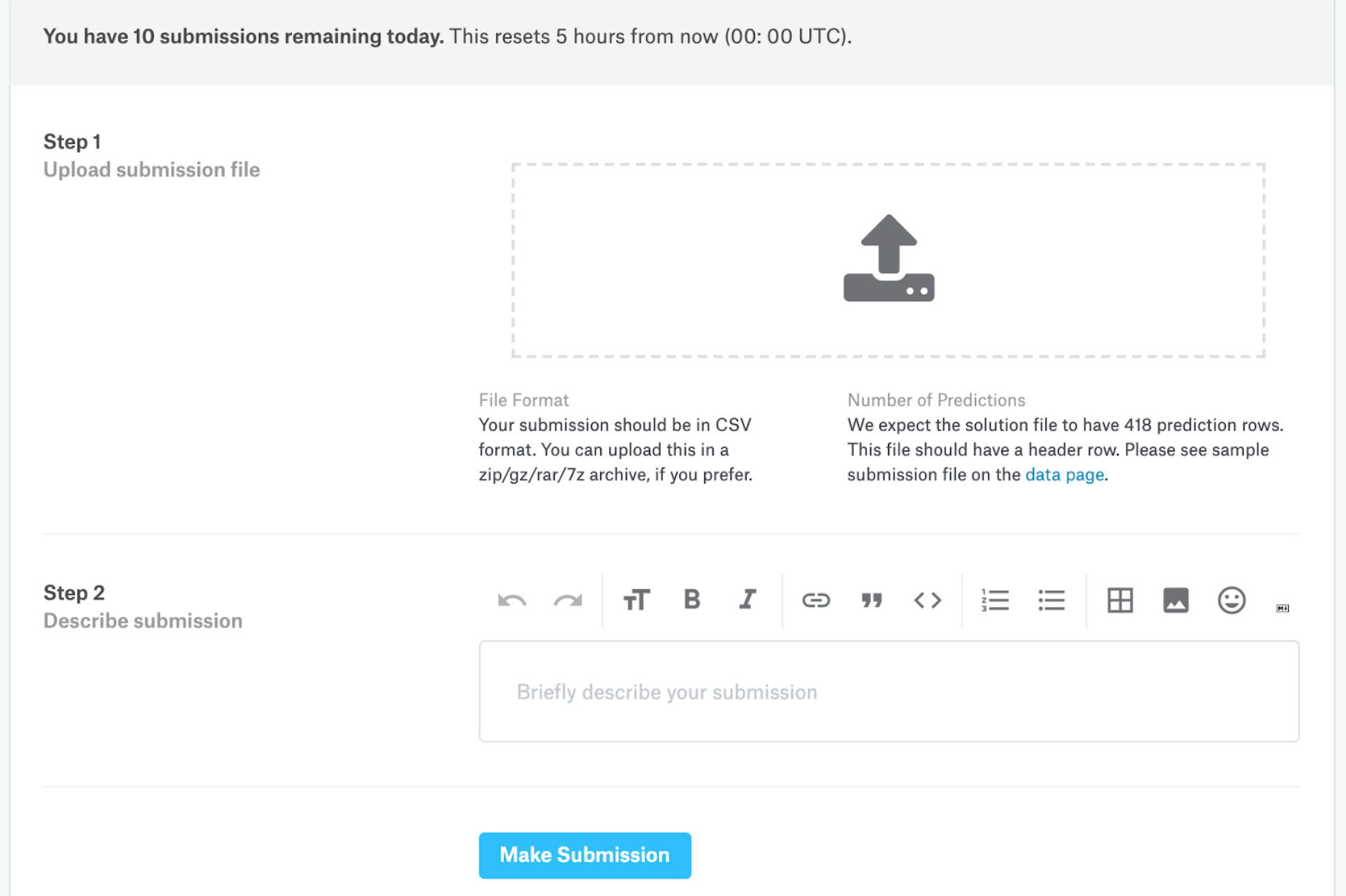

Python训练营打卡——DAY22(2025.5.11)

复习日 学习参考如何使用kaggle平台,写下使用注意点,并对下述比赛提交代码 泰坦尼克号——来自灾难的机器学习 数据来源: kaggle泰坦里克号人员生还预测 挑战 泰坦尼克号沉没是历史上最臭名昭著的海难之一。 1912年4月15日,在被普…...

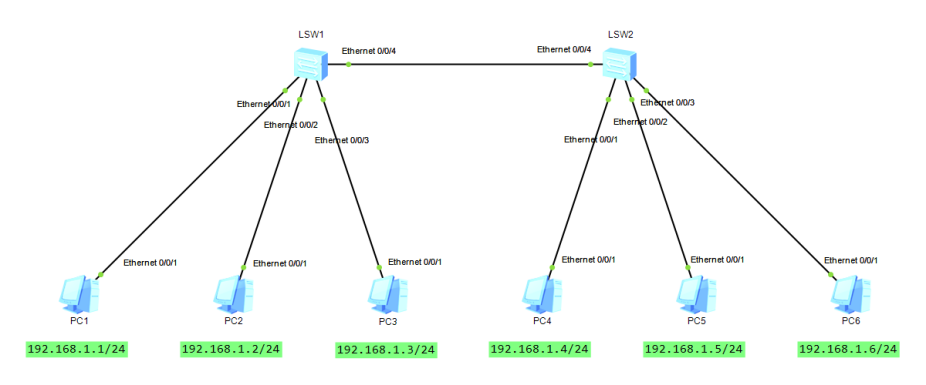

实战项目4(05)

目录 任务场景一 【sw1配置】 任务场景二 【sw1配置】 【sw2配置】 任务场景一 按照下图完成网络拓扑搭建和配置 任务要求: 1、在交换机SW1的E0/0/1端口进行设置,实现允许最多两个电脑可以正常进行通信。 2、在交换机SW1的E0/0/2端口进行设置&…...

快速上手Pytorch Lighting框架 | 深度学习入门

快速上手Pytorch Lighting框架 | 深度学习入门 前言参考官方文档 介绍快速上手基本流程常用接口LightningModule\_\_init\_\_ & setup()\*\_step()configure_callbacks()configure_optimizers()load_from_checkpoint Trainer常用参数 可选接口LoggersTensorBoard Logger Ca…...

C++学习之STL学习

在经过前面的简单的C入门语法的学习后,我们开始接触C最重要的组成部分之一:STL 目录 STL的介绍 什么是STL STL的历史 UTF-8编码原理(了解) UTF-8编码原理 核心编码规则 规则解析 编码步骤示例 1. 确定码点范围 2. 转换为…...

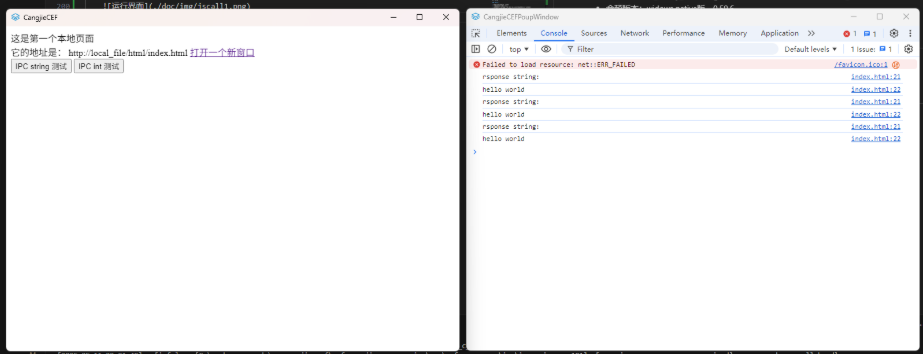

3. 仓颉 CEF 库封装

文章目录 1. capi 使用说明2. Cangjie CEF2. 1实现目标 3. 实现示例 1. capi 使用说明 根据上一节 https://blog.csdn.net/qq_51355375/article/details/147880718?spm1011.2415.3001.5331 所述, cefcapi 是libcef 共享库导出一个 C API, 而以源代码形式分发的 li…...

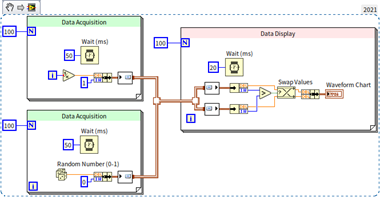

LabVIEW多通道并行数据存储系统

在工业自动化监测、航空航天测试、生物医学信号采集等领域,常常需要对多个传感器通道的数据进行同步采集,并根据后续分析需求以不同采样率保存特定通道组合。传统单线程数据存储方案难以满足实时性和资源利用效率的要求,因此设计一个高效的多…...

谷歌在即将举行的I/O大会之前,意外泄露了其全新设计语言“Material 3 Expressive”的细节

每周跟踪AI热点新闻动向和震撼发展 想要探索生成式人工智能的前沿进展吗?订阅我们的简报,深入解析最新的技术突破、实际应用案例和未来的趋势。与全球数同行一同,从行业内部的深度分析和实用指南中受益。不要错过这个机会,成为AI领…...

十三、基于大模型的在线搜索平台——整合function calling流程

基于大模型的在线搜索平台——整合function calling流程 一、function calling调用总结 上篇文章已经实现了信息抓取能力,并封装成了函数。现在最后一步将能力转换为大模型可以调用的能力,实现搜索功能就可以了。这篇主要实现大模型的function calling能…...

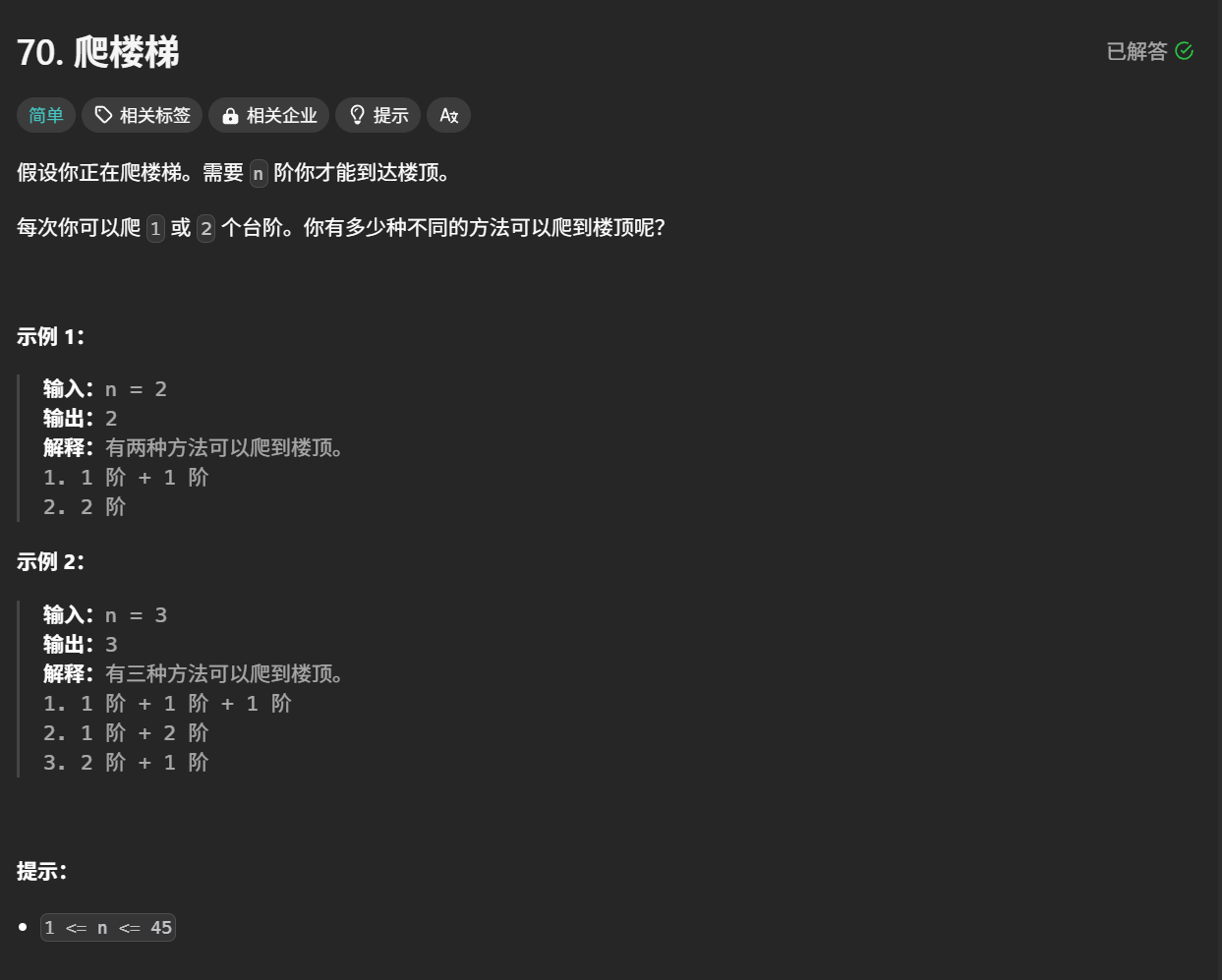

力扣70题解

记录 2025.5.8 题目: 思路: 1.初始化:p 和 q 初始化为 0,表示到达第 0 级和第 1 级前的方法数。r 初始化为 1,表示到达第 1 级台阶有 1 种方法。 2.循环迭代:从第 1 级到第 n 级台阶进行迭代: p 更新为前…...

电商双11美妆数据分析

1、初步了解 2.2 缺失值处理 通过上面观察数据发现sale_count,comment_count 存在缺失值,先观察存在缺失值的行的基本情况 2.3 数据挖掘寻找新的特征 给出各个关键词的分类类别 由title新生成两列类别 对是否是男性专用进行分析并新增一列 对每个产品总销量新增销售额这一列...

Python爬虫实战:研究nodejs aes加密

1. 引言 1.1 研究背景与意义 在当今数字化时代,Web 数据的价值日益凸显。通过爬虫技术获取公开数据并进行分析,能够为企业决策、学术研究等提供有力支持。然而,为了保护数据安全和隐私,许多网站采用了加密技术对数据进行保护,其中 AES 加密是一种常见且安全的加密算法。…...

24、TypeScript:预言家之书——React 19 类型系统

一、预言家的本质 "TypeScript是魔法世界的预言家之书,用静态类型编织代码的命运轨迹!" 霍格沃茨符文研究院的巫师挥动魔杖,类型注解与泛型的星轨在空中交织成防护矩阵。 ——基于《国际魔法联合会》第12号类型协议,Ty…...

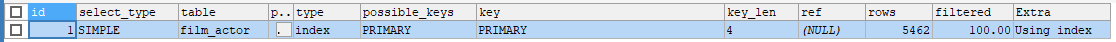

第8章-1 查询性能优化-优化数据访问

上一篇:《第7章-3 维护索引和表》 在前面的章节中,我们介绍了如何设计最优的库表结构、如何建立最好的索引,这些对于提高性能来说是必不可少的。但这些还不够——还需要合理地设计查询。如果查询写得很糟糕,即使库表结构再合理、索…...

PCL点云按指定方向进行聚类(指定类的宽度)

需指定方向和类的宽度。测试代码如下: #include <iostream> #include <fstream> #include <vector> #include <string> #include <pcl/point_types.h> #include <pcl/point_cloud.h> #include <pcl/visualization/pcl_visu…...

复现nn-Unet模型 实验报告

目的是将 nn-Unet 模型应用到切割脑出血CT图像上 论文学习步骤为 1.学习Unet,Unet等模型作为复现nn-Unet模型的基础。 2.学习nn-Unet原论文,掌握nn-Unet的结构。 3.学习将nn-Unet模型应用到切割脑出血CT医学图像的相关论文。 这周学习了Unet&#x…...

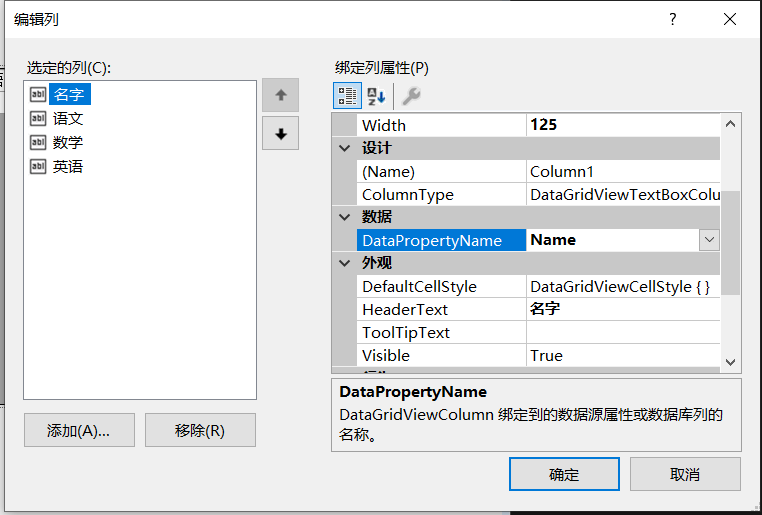

C#对SQLServer增删改查

1.创建数据库 2.SqlServerHelper using System; using System.Collections.Generic; using System.Data.SqlClient; using System.Data; using System.Linq; using System.Text; using System.Threading.Tasks;namespace WindowsFormsApp1 {internal class SqlServerHelper{//…...

模拟太阳系(C#编写的maui跨平台项目源码)

源码下载地址:https://download.csdn.net/download/wgxds/90789056 本资源为用C#编写的maui跨平台项目源码,使用Visual Studio 2022开发环境,基于.net8.0框架,生成的程序为“模拟太阳系运行”。经测试,生成的程序可运行…...

蓝桥杯14届 数三角

问题描述 小明在二维坐标系中放置了 n 个点,他想在其中选出一个包含三个点的子集,这三个点能组成三角形。然而这样的方案太多了,他决定只选择那些可以组成等腰三角形的方案。请帮他计算出一共有多少种选法可以组成等腰三角形? 输…...

redis sentinel和redis cluster的主从切换选举过程

引言 redis sentinel和redis cluster的主从切换选举过程不同,本文将从选举机制、核心差异对比两者的不同。 一、Redis Sentinel的选举机制 监控与故障判定 Sentinel集群通过心跳检测(每秒一次PING)监控主节点状态: 主观下线&…...

C++自学笔记 makefile

本博客参考南科大于仕琪教授的讲解视频和这位同学的学习笔记: 参考博客 感谢两位的分享。 makefile 的作用 用于组织大型项目的编译,是一个一键编译项目的脚本文件。 本博客通过四个版本的makefile逐步说明makefile的使用 使用说明 四个演示文件 …...

前端密码加密:保护用户数据的第一道防线

引言 在当今互联网时代,用户数据安全至关重要,而密码作为用户身份验证的核心凭证,其安全性更是重中之重。传统的前端开发中,密码常常以明文形式传输到服务器,这带来了严重的安全隐患。本文将深入探讨前端密码加密的必…...

HTML12:文本框和单选框

表单元素格式 属性说明type指定元素的类型。text、password、 checkbox、 radio、submit、reset、file、hidden、image 和button,默认为textname指定表单元素的名称value元素的初始值。type为radio时必须指定一个值size指定表单元素的初始宽度。当type为text 或pas…...

机器人厨师上岗!AI在餐饮界掀起新风潮!

想要了解人工智能在其他各个领域的应用,可以查看下面一篇文章 《AI在各领域的应用》 餐饮业是与我们日常生活息息相关的行业,而人工智能(AI)正在迅速改变这个传统行业的面貌。从智能点餐到食材管理,再到个性化推荐&a…...