MongoDB 安全机制详解:全方位保障数据安全

在当今数据驱动的时代,数据库安全至关重要。MongoDB 作为一款流行的 NoSQL 数据库,广泛应用于 Web 应用、大数据分析和物联网等领域。然而,随着 MongoDB 的普及,其安全性也面临诸多挑战,如未授权访问、数据泄露和注入攻击等。因此,合理配置 MongoDB 的安全机制,是保障企业数据安全的关键。

本文将深入探讨 MongoDB 的安全机制,涵盖认证、授权、加密、审计和网络安全等多个方面,并提供最佳实践建议,帮助开发者和管理员构建更安全的 MongoDB 环境。

1. MongoDB 安全概述

MongoDB 提供多层次的安全防护措施,主要包括:

-

认证(Authentication):验证用户身份,防止未授权访问。

-

授权(Authorization):基于角色的访问控制(RBAC),限制用户权限。

-

加密(Encryption):保护数据传输和存储安全。

-

审计(Auditing):记录关键操作,便于安全分析。

-

网络安全(Network Security):限制访问来源,防止网络攻击。

接下来,我们将详细解析这些安全机制。

2. 认证机制(Authentication)

认证是 MongoDB 安全的第一道防线,确保只有合法用户能够访问数据库。MongoDB 支持多种认证方式:

2.1 SCRAM(默认认证机制)

SCRAM(Salted Challenge Response Authentication Mechanism)是 MongoDB 默认的认证方式,采用加盐哈希存储密码,防止密码泄露。

示例:创建用户

use admin

db.createUser({user: "admin",pwd: "StrongPassword123!",roles: ["userAdminAnyDatabase"]

})启动 MongoDB 时启用认证:

mongod --auth2.2 x.509 证书认证

适用于集群内部通信或客户端认证,提供更强的安全性。

配置示例:

net:tls:mode: requireTLScertificateKeyFile: /etc/mongodb/ssl/server.pemCAFile: /etc/mongodb/ssl/ca.pem2.3 LDAP/Kerberos(企业版支持)

适用于企业级环境,可与 Active Directory 集成,实现集中身份管理。

3. 授权与访问控制(Authorization)

MongoDB 采用 基于角色的访问控制(RBAC),管理员可以精细控制用户权限。

3.1 内置角色

MongoDB 提供多种内置角色,如:

-

数据库用户角色:

read、readWrite -

管理角色:

dbAdmin、userAdmin -

集群管理角色:

clusterAdmin -

备份与恢复角色:

backup、restore

示例:分配角色

use mydb

db.createUser({user: "appuser",pwd: "SecureAppPass!",roles: ["readWrite"]

})3.2 自定义角色

如果内置角色不满足需求,可以创建自定义角色:

use admin

db.createRole({role: "customRole",privileges: [{ resource: { db: "mydb", collection: "orders" }, actions: ["find", "insert"] }],roles: []

})3.3 最小权限原则

遵循 最小权限原则(PoLP),仅授予用户必要的权限,避免过度授权。

4. 加密机制(Encryption)

数据加密是防止数据泄露的关键手段,MongoDB 支持多种加密方式:

4.1 传输加密(TLS/SSL)

确保客户端与服务器之间的通信安全:

net:tls:mode: requireTLScertificateKeyFile: /path/to/server.pem4.2 存储加密(WiredTiger 加密)

企业版支持 透明数据加密(TDE),保护静态数据:

security:encryption:keyFile: /path/to/keyfileenableEncryption: true4.3 客户端字段级加密(CSFLE)

MongoDB 4.2+ 支持字段级加密,确保敏感数据(如密码、信用卡号)在客户端加密后再存储:

const client = new MongoClient(uri, {autoEncryption: {keyVaultNamespace: "encryption.__keyVault",kmsProviders: { local: { key: masterKey } }}

});5. 审计功能(Auditing)

审计日志可追踪数据库操作,便于安全分析和合规检查(企业版支持):

auditLog:destination: filepath: /var/log/mongodb/audit.logfilter: '{ "users": { "$elemMatch": { "user": "admin" } } }'审计事件包括:

-

用户登录/登出

-

数据库操作(CRUD)

-

角色和权限变更

6. 网络安全控制(Network Security)

6.1 绑定 IP 和端口

限制 MongoDB 监听的网络接口:

net:bindIp: 127.0.0.1,192.168.1.100port: 270176.2 防火墙规则

仅允许受信任的 IP 访问:

iptables -A INPUT -p tcp --dport 27017 -s 192.168.1.0/24 -j ACCEPT

iptables -A INPUT -p tcp --dport 27017 -j DROP6.3 VPN/专线保护

在公网环境下,建议使用 VPN 或私有网络 访问 MongoDB。

7. 其他安全最佳实践

-

定期更新 MongoDB:修复已知漏洞。

-

禁用 REST 接口(如果不需要):

net:http:enabled: false -

启用日志监控:

systemLog:destination: filepath: /var/log/mongodb/mongod.loglogAppend: true -

定期备份数据,防止勒索攻击。

总结

MongoDB 提供了全面的安全机制,包括认证、授权、加密、审计和网络安全控制。合理配置这些功能,可以有效防止数据泄露和未授权访问。关键点包括:

-

启用认证(SCRAM/x.509)

-

采用最小权限原则(RBAC)

-

加密传输和存储数据(TLS/WiredTiger)

-

记录审计日志(企业版)

-

限制网络访问(防火墙/VPN)

通过遵循这些安全实践,可以构建更健壮的 MongoDB 数据库环境,保障企业数据安全。

相关文章:

MongoDB 安全机制详解:全方位保障数据安全

在当今数据驱动的时代,数据库安全至关重要。MongoDB 作为一款流行的 NoSQL 数据库,广泛应用于 Web 应用、大数据分析和物联网等领域。然而,随着 MongoDB 的普及,其安全性也面临诸多挑战,如未授权访问、数据泄露和注入攻…...

Teensy LC 一款由 PJRC 公司开发的高性能 32 位微控制器开发板

Teensy LC 是一款由 PJRC 公司开发的高性能 32 位微控制器开发板,具有以下特点: 硬件配置 核心处理器 :采用 MKL26Z64VFT4 ARM Cortex-M0 处理器,运行频率为 48MHz,相较于传统的 8 位 AVR 处理器,速度更快…...

MicroPython 开发ESP32应用教程 之 线程介绍及实例分析

MicroPython ESP32 线程(Thread)基础 MicroPython 在 ESP32 上支持线程(Thread)功能,通过 _thread 模块实现。线程允许程序并发执行多个任务,适合处理需要同时运行的场景,例如传感器数据采集和…...

鸿蒙5开发宝藏案例分享---一多断点开发实践

🌟【鸿蒙开发实战进阶】六大核心案例深度拆解,带你玩转多端适配! 📐 案例4:动态网格布局(电商商品列表) 应用场景:手机/平板商品展示差异 痛点分析:手机单列→平板多列&…...

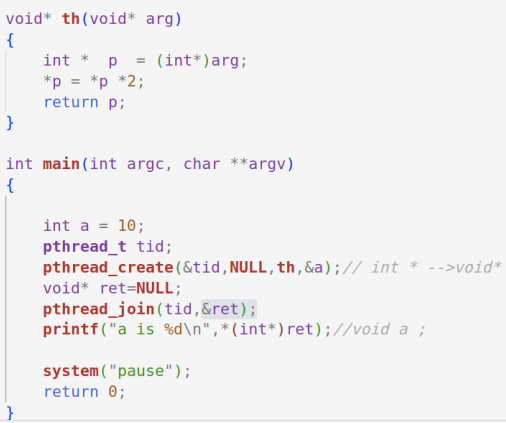

嵌入式学习之系统编程(六)线程

目录 一、线程 (一)线程概念 (二)特征 (三)优缺点 二、线程与进程的区别(面问) 三、多线程程序设计步骤 四、线程的创建(相关函数) 1、pthread_create…...

分布式常见概念

分布式常见概念 反向代理正向代理 vs 反向代理(对比理解名称)正向代理示意(“我去帮你拿数据”)反向代理示意(“你找我,我替你联系内部服务器”)为什么叫“反向”? API网关一、为什么…...

)

数据库的事务(Transaction)

在数据库中,事务(Transaction) 是保证数据操作一致性和完整性的核心机制。它通过一组原子性的操作单元,确保所有操作要么全部成功(提交),要么全部失败(回滚)。以下是数据…...

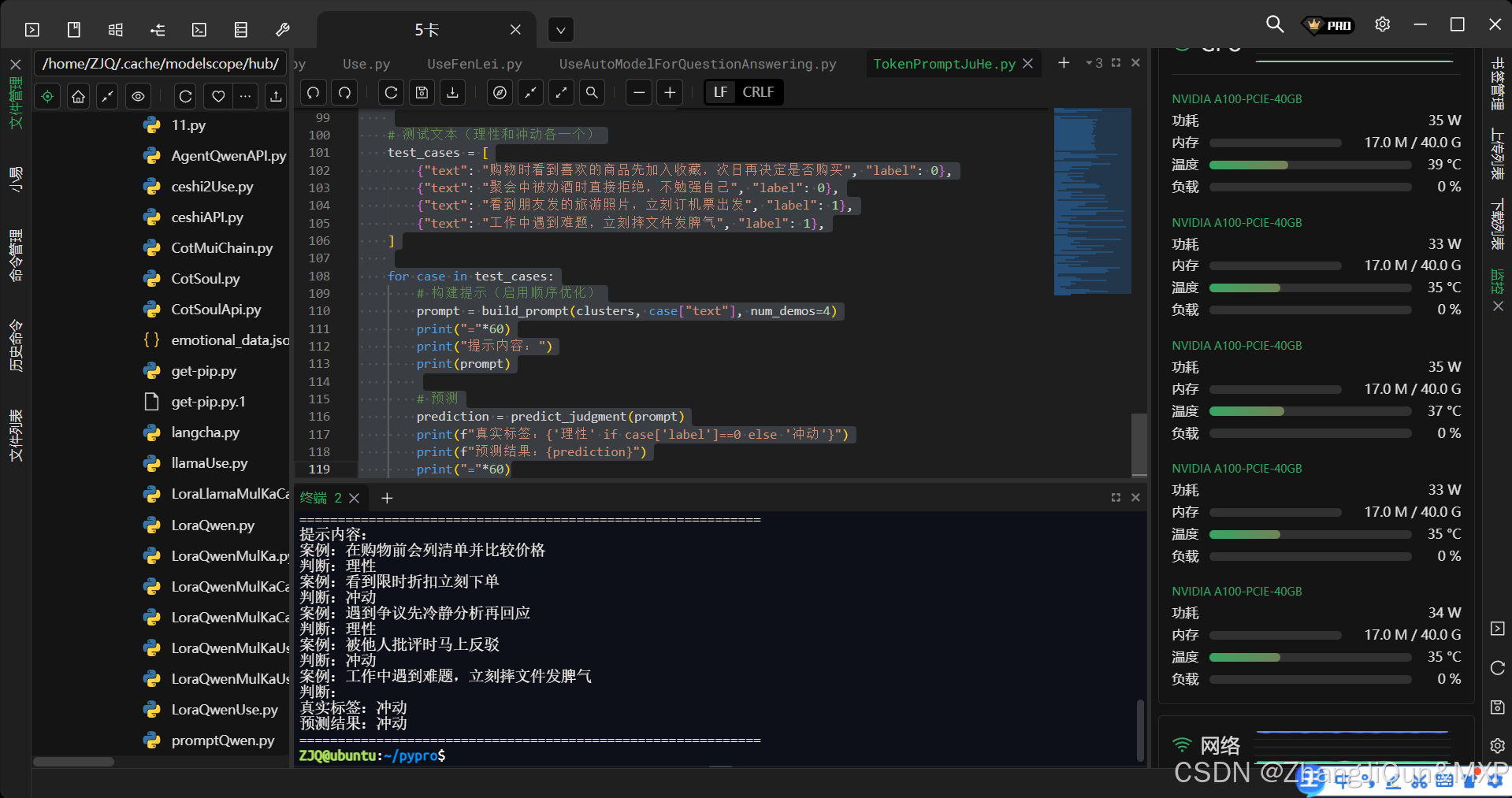

大语言模型 提示词的少样本案例的 演示选择与排序新突破

提示词中 演示示例的选择与排序 这篇论文《Rapid Selection and Ordering of In-Context Demonstrations via Prompt Embedding Clustering》聚焦于提升大语言模型(LLMs)在自适应上下文学习(ICL)场景中演示示例的选择与排序效率 一、论文要解决的问题 在上下文学习(ICL)…...

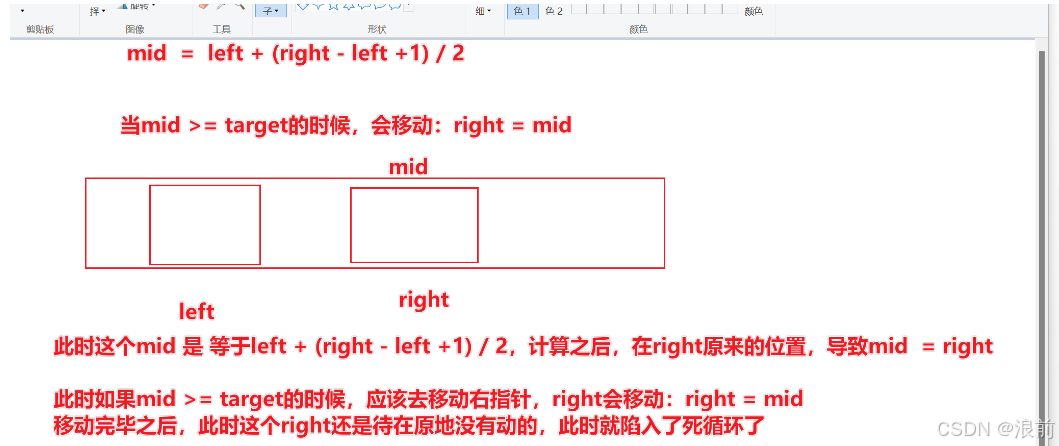

【算法篇】二分查找算法:基础篇

题目链接: 34.在排序数组中查找元素的第一个和最后一个位置 题目描述: 给你一个按照非递减顺序排列的整数数组 nums,和一个目标值 target。请你找出给定目标值在数组中的开始位置和结束位置。 如果数组中不存在目标值 target,返…...

Qtc++开发遇到的问题-按钮点击不管用?

我在设计自己的控件的时候,遇到了按钮点击不管用的问题,而且是有的自定义控件不管用,有的管用,有的一开始管用,多点几次就不管用了, 它是这样的,一个lineEdit和位于两侧的按钮,分别…...

重磅发布 | 复旦533页《大规模语言模型:从理论到实践(第2版)》(免费下载)

在人工智能浪潮席卷全球的今天,大语言模型正以前所未有的速度推动着科技进步和产业变革。从 ChatGPT 到各类行业应用,LLM 不仅重塑了人机交互的方式,更成为推动学术研究与产业创新的关键技术。 面对这一飞速演进的技术体系,如何系…...

智能体赋能效率,企业知识库沉淀价值:UMI企业智脑的双轮驱动!

智能体企业知识库:UMI企业智脑的核心功能与价值 在人工智能技术飞速发展的今天,企业智能化转型已经成为不可逆转的趋势。作为企业级AI智能体开发平台的佼佼者,优秘智能推出的UMI企业智脑,以其强大的智能体开发能力和全面的企业知…...

STM32CubeMX,arm-none-eabi-gcc简单试用

在windows下,为stm32系列单片机编程,keil有了免费的试用版,有很多开发板示例,给学习单片机编程带来很大的方便。 STM32CubeMX提供了stm32单片机的功能设置,在输出方式上给出了几种方式,有mdk(k…...

)

Spring AI(一)

Spring AI 官网 Spring AI 是一个用于 AI 工程的应用程序框架。其目标是将 Spring 生态系统设计原则(如可移植性和模块化设计)应用于 AI 领域,并将使用 POJO 作为应用程序的构建块推广到 AI 领域。 Spring AI 的核心是解决了 AI 集成的根本挑战:将您的企业数据和 API 与 A…...

Nacos适配GaussDB超详细部署流程

1部署openGauss 官方文档下载 https://support.huaweicloud.com/download_gaussdb/index.html 社区地址 安装包下载 本文主要是以部署轻量级为主要教程 1.1系统环境准备 操作系统选择 系统AARCH64X86-64openEuler√√CentOS7√Docker√√1.2软硬件安装环境 版本轻量版(单…...

vue-pure-admin动态路由无Layout实现解决方案

背景: 最近在使用vue-pure-admin开发后台项目的时候发现作者并没有动态路由的全屏无Layout实现方案。查询作者路由发现,作者只做了静态路由的无Layout方案,其它动态路由,作者在做整合的时候,都放进了 \ 下面的子路由&…...

vue项目 build时@vue-office/docx报错

我在打包vue项目时, 开始用的npm run build和cnpm run build,总是提示 vue-office/docx 错误,尝试过用cnpm重新安装node_modules几次都没用。类似下面的提示一直有。 Error: [commonjs--resolver] Failed to resolve entry for package "…...

卓力达蚀刻工艺:精密制造的跨行业赋能者

引言 蚀刻技术作为现代精密制造的核心工艺之一,通过化学或物理方法对金属材料进行选择性去除,实现微米级复杂结构的加工。南通卓力达凭借20余年技术积淀与全产业链布局,成为全球高端制造领域的重要支撑力量。本文将从蚀刻技术的多领域应用与…...

【大模型面试每日一题】Day 30:解释一下 FlashAttention 技术,并对比其与传统注意力在显存效率和计算性能上的差异。

【大模型面试每日一题】Day 30:解释一下 FlashAttention 技术,并对比其与传统注意力在显存效率和计算性能上的差异。 📌 题目重现 🌟🌟 面试官:解释一下 FlashAttention 技术,并对比其与传统注…...

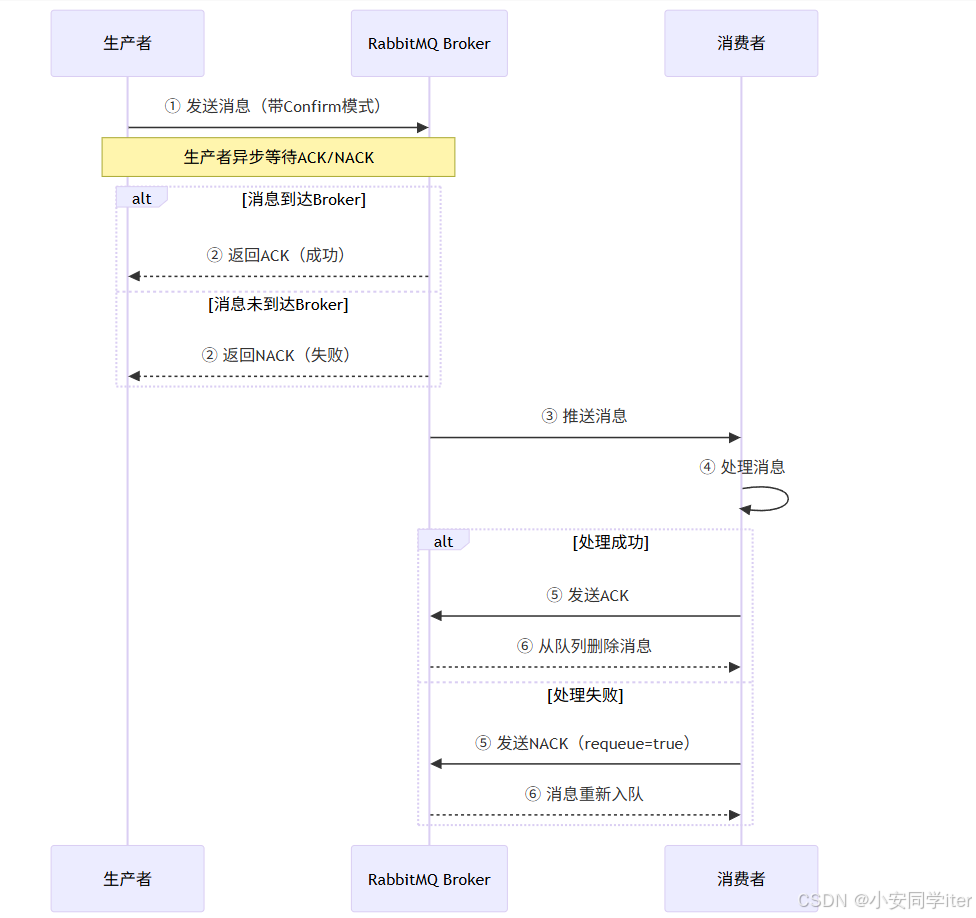

#RabbitMQ# 消息队列入门

目录 一 MQ技术选型 1 运行rabbitmq 2 基本介绍 3 快速入门 1 交换机负责路由消息给队列 2 数据隔离 二 Java客户端 1 快速入门 2 WorkQueue 3 FanOut交换机 4 Direct交换机 5 Topic交换机 *6 声明队列交换机 1 在配置类当中声明 2 使用注解的方式指定 7 消息转…...

在promise中,多个then如何传值

在 JavaScript 中,Promise 的多个 .then() 是链式调用的,值可以通过返回值的方式,在多个 .then() 之间传递。这是 Promise 链式调用的核心机制。 基本原理:每个 then 接收上一个 then 的返回值 new Promise((resolve, reject) &g…...

TCP 三次握手过程详解

TCP 三次握手过程详解 一、TCP握手基础概念 1.1 什么是TCP握手 TCP三次握手是传输控制协议(Transmission Control Protocol)在建立连接时的标准过程,目的是确保通信双方具备可靠的双向通信能力。 关键结论:三次握手的本质是通过序列号同步和能力协商建立可靠的逻辑连接。 …...

EPT(Efficient Prompt Tuning)方法,旨在解决提示调优(Prompt Tuning)中效率与准确性平衡和跨任务一致性的问题

EPT(Efficient Prompt Tuning)方法,旨在解决提示调优(Prompt Tuning)中效率与准确性平衡和跨任务一致性的问题 一、核心原理:分解提示与多空间投影 1. 提示分解:用低秩矩阵压缩长提示 传统问题: 长提示(如100个token)精度高但训练慢,短提示(如20个token)速度快但…...

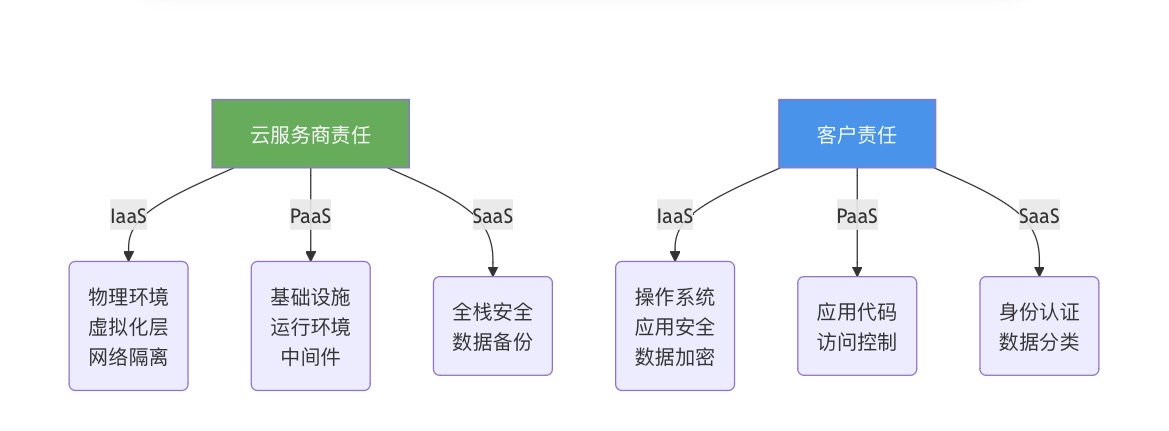

云原生安全核心:云安全责任共担模型(Shared Responsibility Model)详解

🔥「炎码工坊」技术弹药已装填! 点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】 1. 基础概念 什么是云安全责任共担模型? 云安全责任共担模型(Shared Responsibility Model, SRM)是云服务提供商&…...

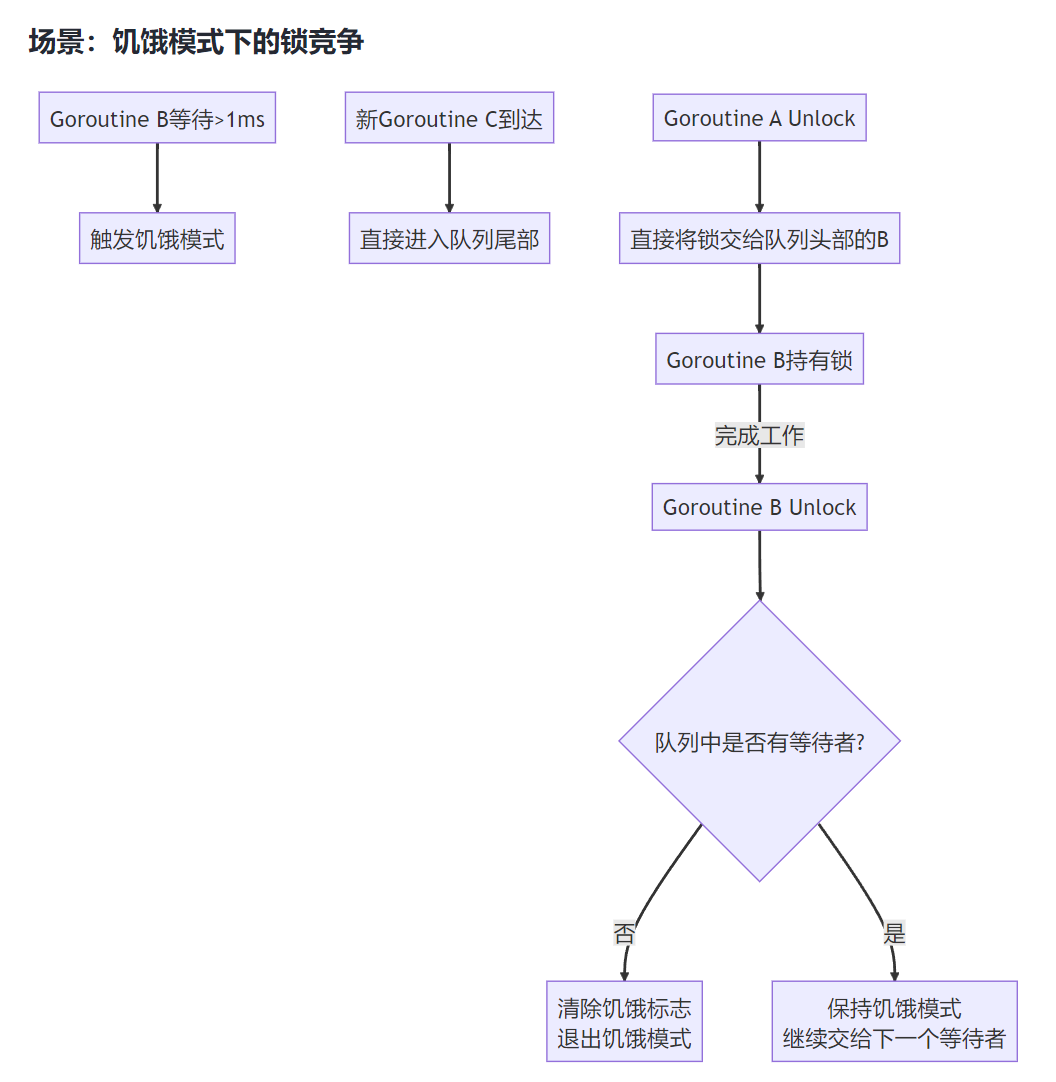

go并发与锁之sync.Mutex入门

sync.Mutex 原理:一个共享的变量,哪个线程握到了,哪个线程可以执行代码 功能:一个性能不错的悲观锁,使用方式和Java的ReentrantLock很像,就是手动Lock,手动UnLock。 使用例子: v…...

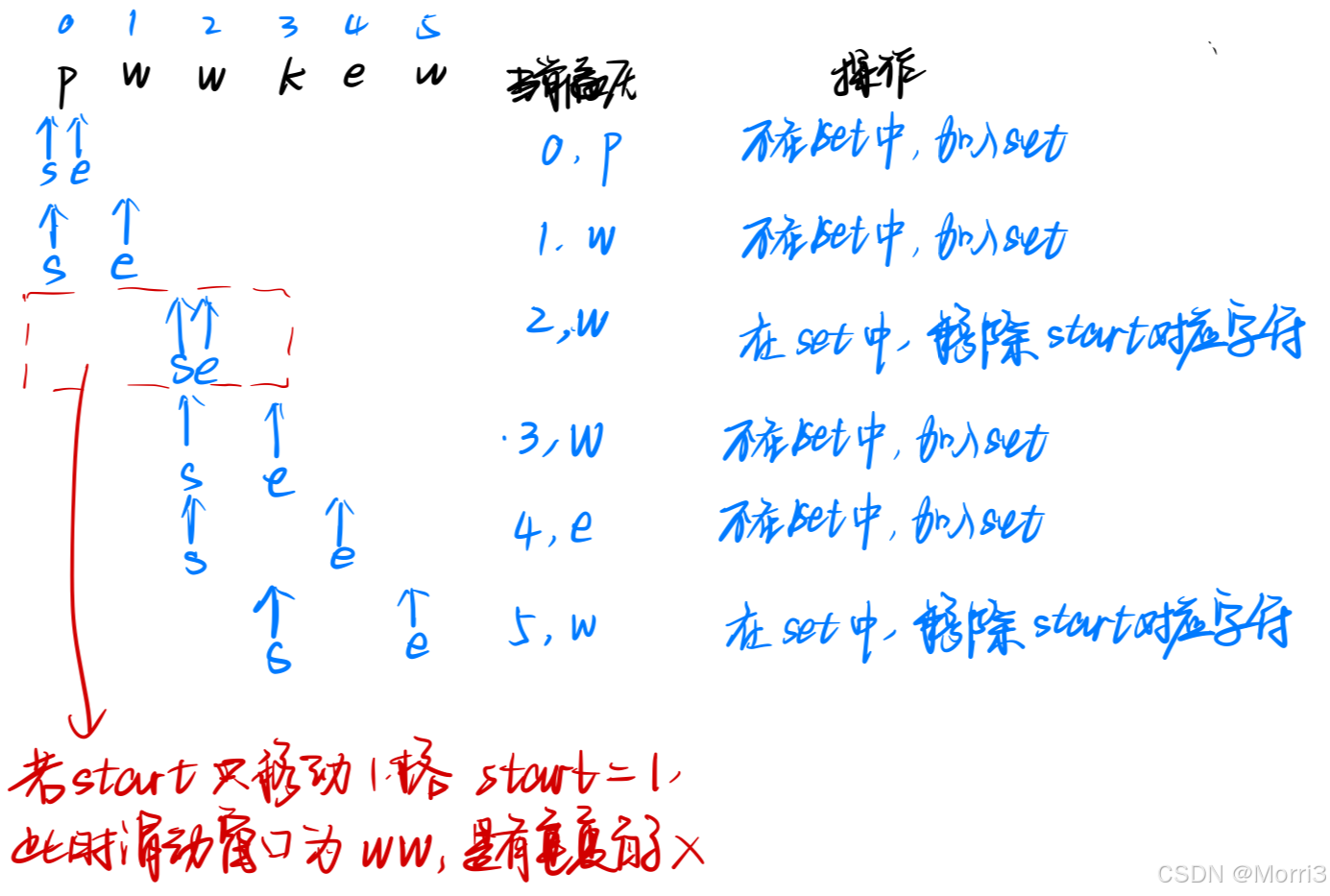

[Java恶补day8] 3. 无重复字符的最长子串

给定一个字符串 s ,请你找出其中不含有重复字符的 最长 子串 的长度。 示例 1: 输入: s “abcabcbb” 输出: 3 解释: 因为无重复字符的最长子串是 “abc”,所以其长度为 3。 示例 2: 输入: s “bbbbb” 输出: 1 解释: 因为无重复字符的最长子串是 “…...

LabVIEW教学用开发平台

一、培训目标 基础编程:掌握 LabVIEW 数据类型、程序结构、子 VI 设计与调试技巧。 硬件通信:精通 RS-232/485、TCP/IP、Modbus、PLC 等工业通信协议及实现。 高级设计模式:熟练运用状态机、生产者 - 消费者模式构建复杂测控系统。 项目实…...

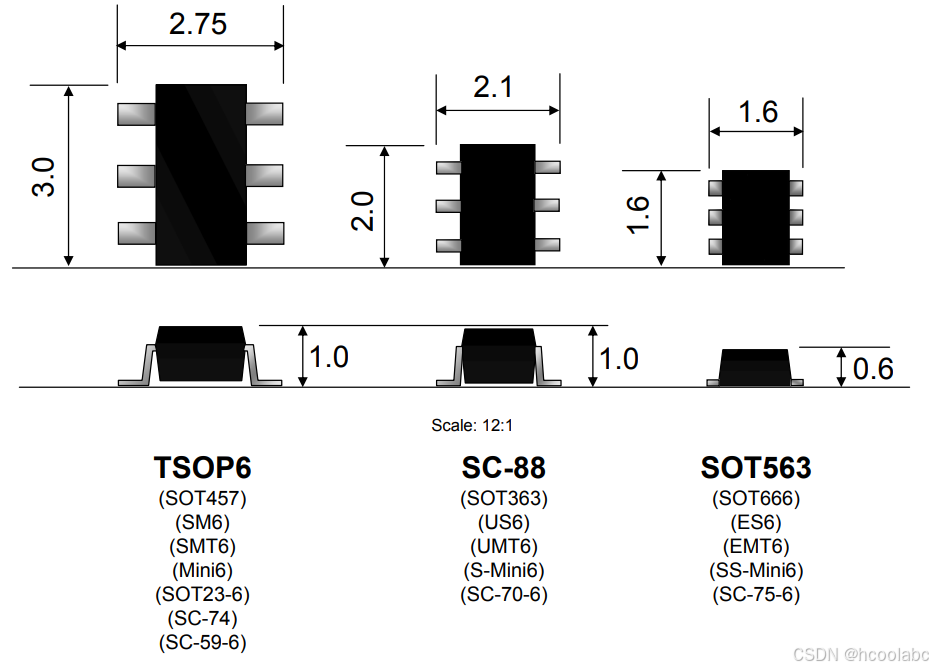

Package Size Comparison – 6 Leads

Package Size Comparison 6 LeadsTSOP SOT SM SMT SOT23 SC-74 SC-59 SC-88 SOT363 US6 UMT6 SC-70 SOT563 ES EMT SC-75-6...

python打卡day38

Dataset和DataLoader 知识点回顾: Dataset类的__getitem__和__len__方法(本质是python的特殊方法)Dataloader类minist手写数据集的了解 作业:了解下cifar数据集,尝试获取其中一张图片 在遇到大规模数据集时,…...

vLLM 核心技术 PagedAttention 原理详解

本文是 vLLM 系列文章的第二篇,介绍 vLLM 核心技术 PagedAttention 的设计理念与实现机制。 vLLM PagedAttention 论文精读视频可以在这里观看:https://www.bilibili.com/video/BV1GWjjzfE1b 往期文章: vLLM 快速部署指南 1 引言…...