深度解析互联网区(Internet ):架构、风险与防护全攻略

在企业网络架构中,互联网区(Internet Zone)是直接暴露在公网的关键区域,承载着Web服务、邮件服务、VPN接入等多种对外服务。由于其直接与互联网连接,安全防护尤为重要。本文将从定义、功能、设备组成、安全风险到防护措施,全面解析互联网区的方方面面,帮助您构建一个安全、稳定的网络边界。

一、互联网区(Internet Zone)概述

1.1 定义

互联网区是企业网络中直接与公网连接的区域,主要用于对外提供服务,如Web网站、邮件服务器、VPN服务、DNS解析等。由于其直接暴露在互联网中,面临着较高的安全风险,需要重点防护。

1.2 功能

-

Web服务:托管企业官网、Web应用等,供外部用户访问。

-

邮件服务:提供SMTP、POP3、IMAP等协议的邮件收发功能。

-

VPN服务:为远程员工提供安全的企业内网访问通道。

-

DNS服务:负责企业域名的解析,确保服务的可达性。

二、互联网区的设备组成

2.1 Web服务器

-

功能:托管网站和Web应用,提供HTTP/HTTPS服务。

-

部署建议:

-

使用Nginx或Apache等稳定的Web服务器软件。

-

配置HTTPS,使用有效的SSL证书,确保数据传输安全。

-

定期更新服务器软件,修补已知漏洞。

-

2.2 邮件服务器

-

功能:处理企业内部和外部的邮件收发。

-

部署建议:

-

使用Postfix、Exim或Microsoft Exchange等成熟的邮件服务器软件。

-

配置SPF、DKIM、DMARC等邮件验证机制,防止邮件伪造。

-

启用TLS加密,确保邮件传输的安全性。

-

2.3 VPN服务器

-

功能:为远程用户提供安全的企业内网访问。

-

部署建议:

-

选择OpenVPN、L2TP/IPsec等安全协议。

-

配置强密码和多因素认证,防止未授权访问。

-

限制VPN用户的访问权限,最小化潜在风险。

-

2.4 DNS服务器

-

功能:解析企业域名,确保服务的可达性。

-

部署建议:

-

使用BIND、Unbound等稳定的DNS服务器软件。

-

配置DNSSEC,防止DNS欺骗攻击。

-

限制递归查询,防止被利用进行DDoS攻击。

-

2.5 安全设备

-

防火墙:控制进出互联网区的网络流量,设置访问控制策略。

-

入侵检测系统(IDS)/入侵防御系统(IPS):监控网络流量,检测并阻止潜在的攻击行为。

-

Web应用防火墙(WAF):专门防护Web应用,防止SQL注入、XSS等攻击。

三、互联网区面临的安全风险

3.1 Web漏洞攻击

攻击者利用自动化工具扫描Web服务器,寻找如SQL注入、XSS、文件上传漏洞等,进而入侵服务器、窃取数据或植入恶意代码。

3.2 钓鱼邮件

攻击者通过伪造的邮件诱导用户点击恶意链接或附件,窃取敏感信息或传播恶意软件。

3.3 SSRF攻击

通过服务器端请求伪造(SSRF)漏洞,攻击者可以让服务器访问内部资源,可能导致数据泄露或进一步的攻击。

3.4 DDoS攻击

攻击者通过大量请求淹没服务器资源,导致服务不可用,影响正常业务运行。

3.5 数据泄露

服务器被攻破后,存储的敏感数据可能被窃取,造成严重的安全事件。

四、互联网区的安全防护措施

4.1 Web应用安全

-

漏洞扫描与修复:

-

使用工具如OWASP ZAP、Burp Suite定期扫描Web应用。

-

及时修复发现的漏洞,保持应用的安全性。

-

-

部署WAF:

-

使用ModSecurity、Cloudflare等WAF产品,防护常见Web攻击。

-

-

限制文件上传:

-

仅允许特定类型的文件上传,限制文件大小,防止恶意文件上传。

-

-

启用HTTPS:

-

使用Let's Encrypt等机构的SSL证书,加密数据传输,防止中间人攻击。

-

4.2 邮件服务器安全

-

配置邮件验证机制:

-

设置SPF、DKIM、DMARC记录,防止邮件伪造。

-

-

启用多因素认证(MFA):

-

增加账户安全性,防止未经授权的访问。

-

-

定期更新邮件服务器软件:

-

修补已知漏洞,保持系统安全。

-

4.3 防火墙配置

-

限制访问权限:

-

仅开放必要的端口,如HTTP(80)、HTTPS(443)、SMTP(25)等。

-

-

启用状态检测:

-

监控连接状态,防止异常流量通过。

-

4.4 入侵检测与防御

-

部署IDS/IPS:

-

实时监控网络流量,检测并阻止潜在的攻击行为。

-

-

实时告警:

-

配置告警机制,及时通知安全管理员处理异常事件。

-

4.5 日志审计

-

集中日志管理:

-

使用Syslog等协议,将各设备日志集中存储,便于统一分析。

-

-

定期审计报告:

-

分析日志数据,发现潜在的安全问题,制定改进措施。

-

五、实战案例:构建安全的互联网区

5.1 Web服务器防护实操

-

部署Nginx服务器:

-

安装并配置Nginx,托管企业网站。

-

-

启用HTTPS:

-

使用Let's Encrypt申请SSL证书,配置HTTPS。

-

-

配置WAF:

-

部署ModSecurity模块,设置规则防护常见Web攻击。

-

-

定期漏洞扫描:

-

使用OWASP ZAP扫描网站,及时修复发现的漏洞。

-

5.2 邮件服务器安全配置

-

部署Postfix邮件服务器:

-

安装并配置Postfix,处理企业邮件收发。

-

-

配置SPF、DKIM、DMARC:

-

设置DNS记录,防止邮件伪造。

-

-

启用TLS加密:

-

配置邮件服务器使用TLS,确保邮件传输安全。

-

-

启用MFA:

-

为邮件账户配置多因素认证,增加安全性。

-

六、总结与建议

互联网区作为企业对外服务的窗口,其安全性直接影响到企业的整体安全。通过合理的架构设计、严格的访问控制、及时的漏洞修复以及持续的安全监控,可以有效降低互联网区面临的安全风险。建议企业定期进行安全评估,及时更新安全策略,确保互联网区的安全稳定运行。

相关文章:

:架构、风险与防护全攻略)

深度解析互联网区(Internet ):架构、风险与防护全攻略

在企业网络架构中,互联网区(Internet Zone)是直接暴露在公网的关键区域,承载着Web服务、邮件服务、VPN接入等多种对外服务。由于其直接与互联网连接,安全防护尤为重要。本文将从定义、功能、设备组成、安全风险到防护措…...

2024Flutter面试题

1.Dart是值传递还是引用传递? dart是值传递。 每次调用函数,传递过去的都是对象的内存地址,而不是这个对象的赋值。 2.简述Dart语音特性 在Dart中,一切都是对象,所有的对象都是继承自Object Dart是强类型语言&#…...

C++内存学习

引入 在实例化对象时,不管是编译器还是我们自己,会使用构造函数给成员变量一个合适的初始值。 但是经过构造函数之后,我们还不能将其称为成员变量的初始化: 构造函数中的语句只能称为赋初值,而不能称作初始化 因为初…...

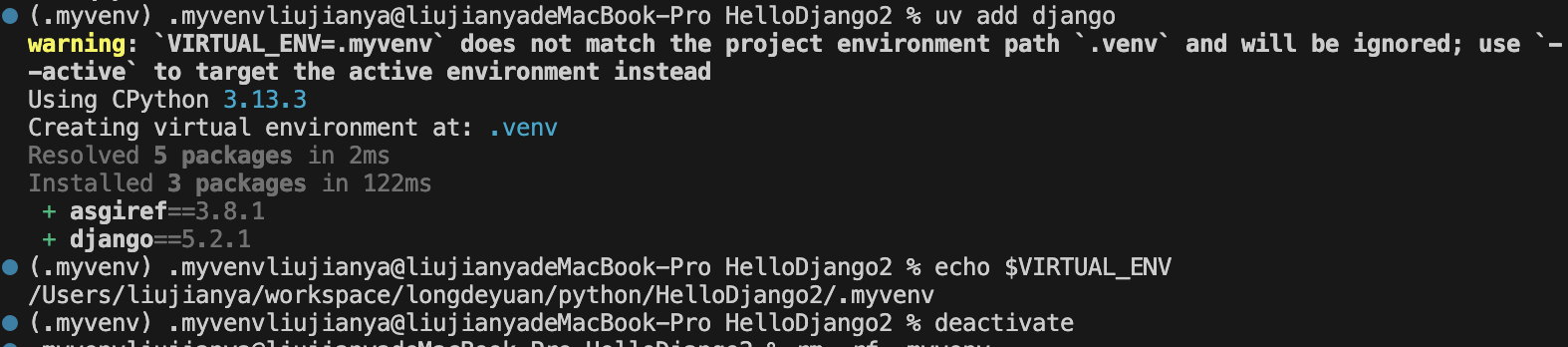

Python uv包管理工具使用详解

一、UV 工具概述 UV 是由 Astral 团队(Ruff 工具开发者)用 Rust 编写的新一代 Python 包管理器,旨在替代传统工具链(如 pip、virtualenv、poetry 等),提供以下核心优势 : 极速性能&a…...

[Linux] Linux 系统从启动到驱动加载

Linux 系统从启动到驱动加载 文章目录 Linux 系统从启动到驱动加载一、硬件上电与 BIOS/UEFI 阶段1. 1 硬件上电初始化1.2 BIOS/UEFI执行过程1.3 Bootloader加载细节 二、Bootloader 阶段三、Linux 内核初始化3.1 架构相关初始化(setup_arch)3.2 核心子系…...

基于微信小程序的云校园信息服务平台设计与实现(源码+定制+开发)云端校园服务系统开发 面向师生的校园事务小程序设计与实现 融合微信生态的智慧校园管理系统开发

博主介绍: ✌我是阿龙,一名专注于Java技术领域的程序员,全网拥有10W粉丝。作为CSDN特邀作者、博客专家、新星计划导师,我在计算机毕业设计开发方面积累了丰富的经验。同时,我也是掘金、华为云、阿里云、InfoQ等平台…...

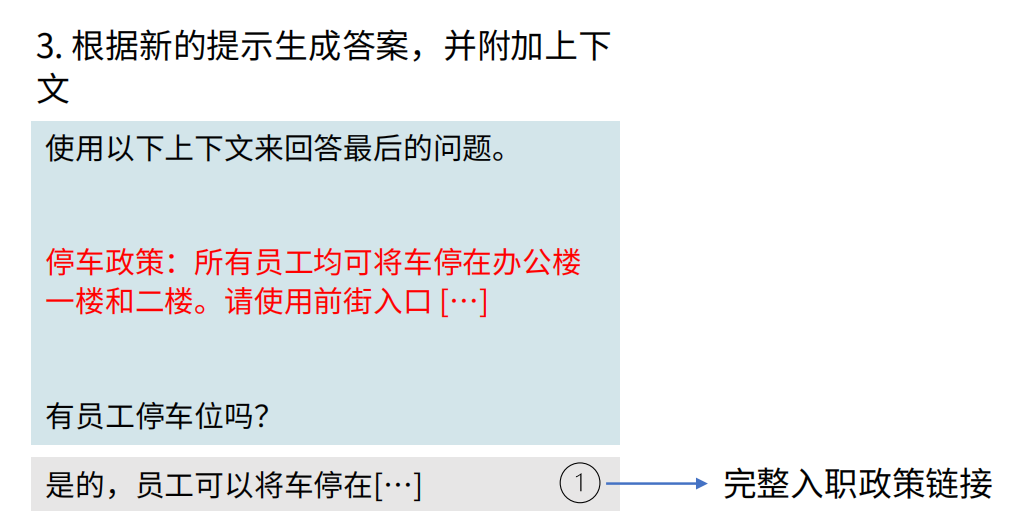

大语言模型的技术原理与应用前景:从Transformer到ChatGPT

目录 摘要 1. 引言 2. Transformer架构核心原理 2.1 自注意力机制 2.2 位置编码 2.3 前馈神经网络 3. 从GPT到ChatGPT的演进 3.1 GPT系列模型架构 3.2 训练流程优化 4. 应用场景与案例分析 4.1 代码生成 4.2 文本摘要 4.3 问答系统 5. 挑战与未来方向 5.1 当前技…...

如何编写GitLab-CI配置文件

创建文件 在根目录新建.gitlab-ci.yml文件. 该文件与项目其他文件一样, 同样受到版本控制, 所以可以在不同的分支下, 配置不同的持续集成脚本 YAML语法 配置文件遵循YAML语法, 关于该语法的内容, 自行搜索 参考 YAML 语言教程 关键词 根主要关键词一览 关键词含义可选备…...

生成式人工智能:重构软件开发的范式革命与未来生态

引言 生成式人工智能(GenAI)正以颠覆性力量重塑软件开发的底层逻辑。从代码生成到业务逻辑设计,从数据分析到用户交互,GenAI通过其强大的推理能力与场景适应性,将传统开发流程的“复杂工程”转化为“敏捷实验”&#…...

关于 java:4. 异常处理与调试

一、异常核心语法 1.1 try-catch-finally:异常捕获与处理结构 1)作用 用于捕获和处理程序运行过程中可能发生的异常 防止程序因异常中断,提高代码的鲁棒性(健壮性) 2)基本语法结构: try {…...

Java基础 Day26

一、网络编程简介 1、概念 网络编程指在网络通信协议下,不同计算机上运行的程序,进行数据传输 2、软件架构 (1)CS架构(客户端和服务端) 在用户本地有一个客户端程序,在远程有一个服务器端程…...

android lifeCycleOwner生命周期

一 Fragment中 viewLifecycleOwner.repeatOnLifecycle(Lifecycle.State.STARTED) 什么时候执行? 让我分析一下相关问题: 关于 onPause 时的数据更新: viewLifecycleOwner.lifecycleScope.launch {viewLifecycleOwner.repeatOnLifecycle(Lifecycle.Sta…...

高防IP能抗住500G攻击吗?

在当今互联网环境中,网络安全问题日益严峻,尤其是针对网站的DDoS攻击,更是让众多站长头疼不已。而高防IP作为应对此类攻击的有效手段,其性能与稳定性成为了大家关注的焦点。那么,高防IP真的能抗住500G的超大流量攻击吗…...

工作流引擎-10-什么是 BPM?

工作流引擎系列 工作流引擎-00-流程引擎概览 工作流引擎-01-Activiti 是领先的轻量级、以 Java 为中心的开源 BPMN 引擎,支持现实世界的流程自动化需求 工作流引擎-02-BPM OA ERP 区别和联系 工作流引擎-03-聊一聊流程引擎 工作流引擎-04-流程引擎 activiti 优…...

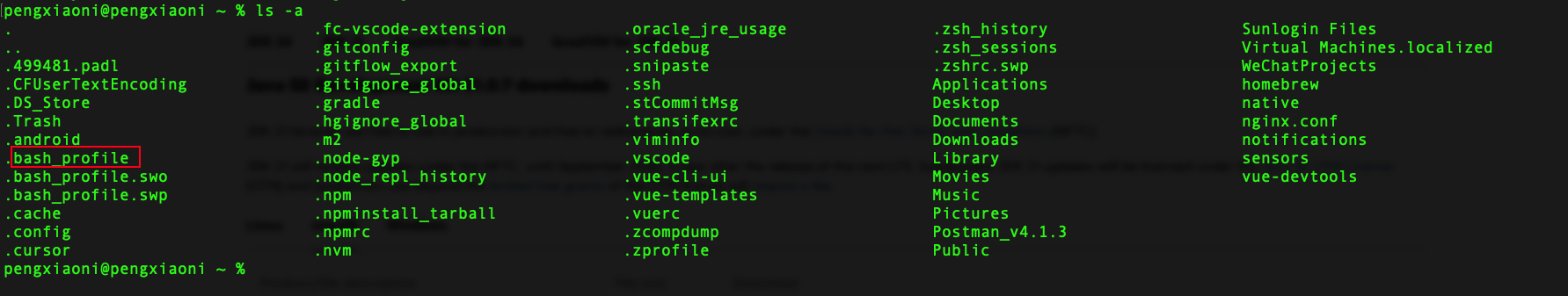

day1-小白学习JAVA---JDK安装和环境变量配置(mac版)

JDK安装和环境变量配置 我的电脑系统一、下载JDK1、oracle官网下载适合的JDK安装包,选择Mac OS对应的版本。 二、安装三、配置环境变量1、终端输入/usr/libexec/java_home -V查询所在的路径,复制备用2、输入ls -a3、检查文件目录中是否有.bash_profile文…...

)

每日温度(力扣-739)

【题目描述】 给定一个整数数组 temperatures ,表示每天的温度,返回一个数组 answer ,其中 answer[i] 是指对于第 i 天,下一个更高温度出现在几天后。如果气温在这之后都不会升高,请在该位置用 0 来代替。 【输出输出样…...

QT中子线程触发主线程弹窗并阻塞等待用户响应-传统信号槽实现

目录 QT中子线程触发主线程弹窗并阻塞等待用户响应传统信号槽实现实现思路具体步骤1. 定义信号与槽2. 异步任务中触发弹窗3. 主线程处理弹窗4. 连接信号与槽关键点总结 更简单实现 QT中子线程触发主线程弹窗并阻塞等待用户响应 传统信号槽实现 场景需求:在子线程执…...

HarmonyOS鸿蒙系统深度运维指南

一、开发与调试环境全链路配置 工具链部署标准流程 HDC 3.0调试套件:支持分布式设备的跨端调试与性能分析,需配置端口转发规则(默认调试端口:8080)KaihongOS桌面开发环境:集成DevEco Studi…...

SpringBoot多租户系统的5种架构设计方案

多租户(Multi-tenancy)是一种软件架构模式,允许单个应用实例服务于多个客户(租户),同时保持租户数据的隔离性和安全性。 通过合理的多租户设计,企业可以显著降低运维成本、提升资源利用率,并实现更高效的服务交付。 本文将分享S…...

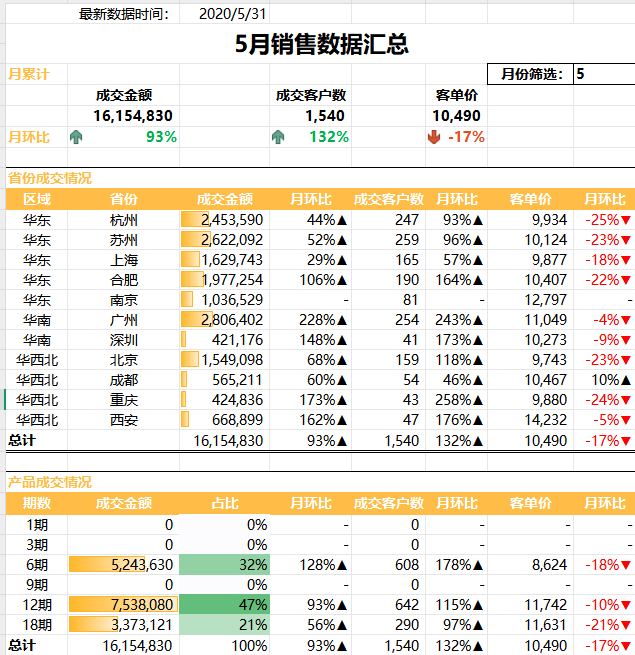

数据分析实战1(Excel制作报表)

Excel数据链接:【课程4.0】第2章_Excel.zip - 飞书云文档 1、拿到数据第一步 备份数据 ctrlshiftL:筛选 相关快捷键:(alt:自动求和、ctrlshift5:转换为%) 2、环比、同比 环比(本…...

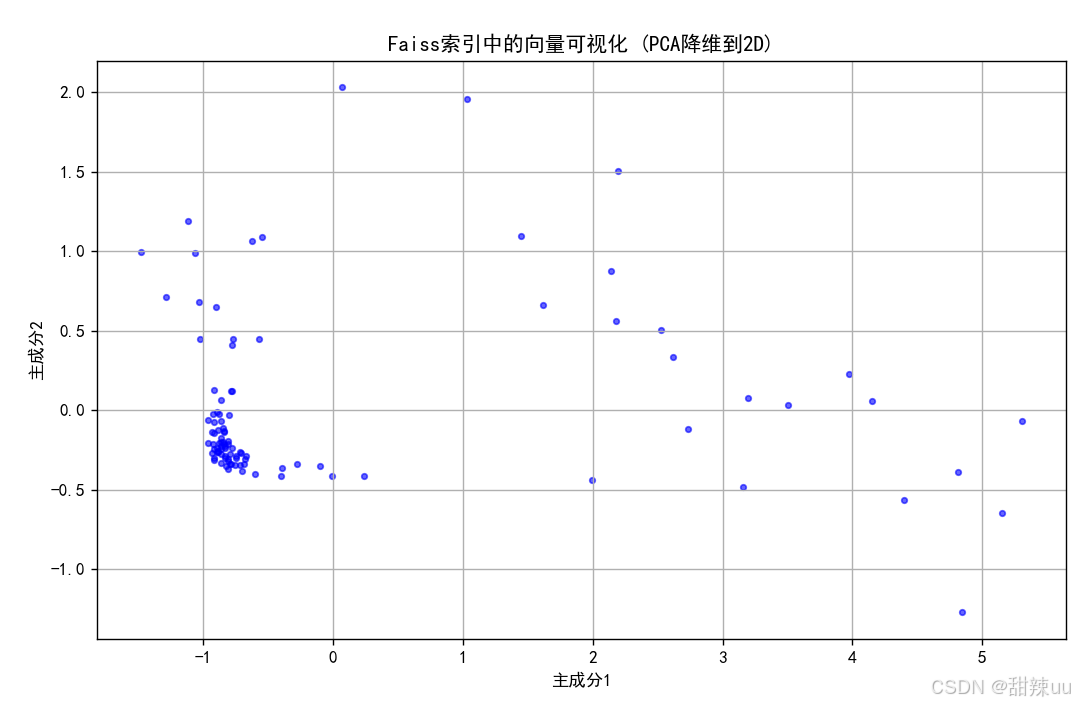

本地部署大模型llm+RAG向量检索问答系统 deepseek chatgpt

项目视频讲解: 本地部署大模型llm+RAG向量检索问答系统 deepseek chatgpt_哔哩哔哩_bilibili 运行结果:...

设备健康管理的战略升维:用预测性维护重构企业竞争力

第一章 传统维护的沉默成本:被低估的利润黑洞 当轴承振动值突破安全阈值时,制造企业损失的远非维修费用。某重型装备制造厂的案例揭示了典型多米诺效应:传动系统突发故障导致36小时停产,触发订单违约金(合约金额的9%&…...

Redis事务详解:原理、使用与注意事项

文章目录 Redis事务详解:原理、使用与注意事项什么是Redis事务Redis事务的基本使用基本事务示例事务执行过程 Redis事务的错误处理1. 入队错误2. 执行错误 WATCH命令:乐观锁实现Redis事务的局限性事务的最佳实践Lua脚本总结 Redis事务详解:原…...

提升 GitHub Stats 的 6 个关键策略

哈哈,GitHub 的 “B-” 评级 其实是个玄学问题,但确实有一些 快速提升的技巧!你的数据看起来 提交数(147)和 PR(9)不算少,但 Stars(21)和贡献项目数ÿ…...

CSS Animation 详解

CSS Animation 允许元素平滑地从一个样式状态过渡到另一个样式状态。通过设置关键帧(keyframes),可以控制动画序列中的中间步骤。 一、核心概念 1.关键帧(Keyframes) 使用 keyframes 规则定义动画序列通过百分比或 …...

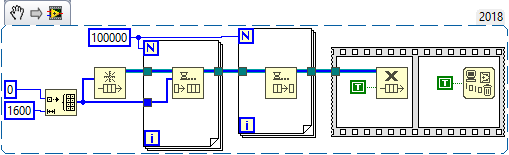

LabVIEW 中内存释放相关问题

在LabVIEW 编程领域,内存管理是一个关键且复杂的议题。我们常常关注 LabVIEW 如何将内存释放回操作系统(OS),以及是否有方法确保在特定数据结构(如队列、变体属性、动态数据引用 DVR 等)销毁、删除或清空后…...

)

【HarmonyOS 5】鸿蒙中的UIAbility详解(三)

【HarmonyOS 5】鸿蒙中的UIAbility详解(三) 一、前言 本文是鸿蒙中的UIAbility详解系列的最终章。主要针对UIAbility的冷启动和热启动,对于want数据的处理。UIAbility的备份恢复,UIAbility的接续等高级功能的概念和使用讲解。 …...

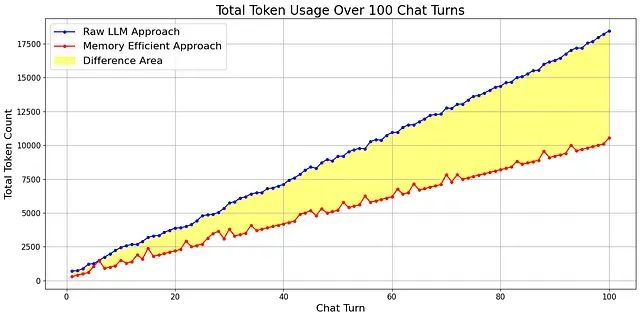

基于内存高效算法的 LLM Token 优化:一个有效降低 API 成本的技术方案

在使用 OpenAI、Claude、Gemini 等大语言模型 API 构建对话系统时,开发者普遍面临成本不断上升的挑战。无论是基于检索增强生成(RAG)的应用还是独立的对话系统,这些系统都需要维护对话历史以确保上下文的连贯性,类似于…...

)

vue-11(命名路由和命名视图)

命名路由和命名视图 命名路由和命名视图提供了组织和导航 Vue.js 应用程序的强大方法,尤其是在它们的复杂性增加时。它们提供了一种语义更合理、可维护的路由方法,使您的代码更易于理解和修改。命名路由允许您按名称引用路由,而不是依赖 URL…...

自定义 LangChain 文档分割器,深入探索 LangChain 文档分割策略与应用)

(附代码)自定义 LangChain 文档分割器,深入探索 LangChain 文档分割策略与应用

自定义文档分割器 在 LangChain 中,如果内置的文档分割器均没办法完成需求,还可以根据特定的需求实现自定义文档分割器(一般极少),实现的方法也非常简单,继承文本分割器基类 TextSplitter,在构造…...