2025年渗透测试面试题总结-ali 春招内推电话1面(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。

目录

ali 春招内推电话1面

一、Web安全核心理解

二、熟悉漏洞及防御方案

三、UDF提权原理与防御

四、XSS Fuzzing自动化技巧

五、SQLi/XSS/CSRF综合防御架构

六、MySQL关键系统表

七、渗透测试标准化流程

八、高效代码审计方法论

九、HTML5安全策略增强

十、代码审计实战漏洞案例

附:防御体系全景图

ali 春招内推电话1面

- 对web安全的理解- 熟悉的漏洞+防范- udf提权- xssfuzzing- xss/csrf/sqli防范- mysql有哪些表- 如何日掉一个网站/思路- 如何代码审计- HTML5新安全策略- 自己找到过的代码审计问题一、Web安全核心理解

本质:在用户-服务器-数据库的交互链条中,保护数据机密性、完整性、可用性。

三大威胁方向:

- 用户端:XSS、点击劫持、客户端数据篡改

- 传输层:中间人攻击、协议降级

- 服务端:注入攻击、文件执行、逻辑漏洞

二、熟悉漏洞及防御方案

漏洞类型 攻击原理 防御措施 SQL注入 拼接恶意SQL破坏查询逻辑 参数化查询(PreparedStatement)、存储过程、ORM框架 XSS 注入恶意脚本窃取数据/会话 输入输出编码(HTML Entity Encode)、CSP策略、HttpOnly Cookie CSRF 伪造用户身份执行非授权操作 Anti-CSRF Token、SameSite Cookie、Referer校验 SSRF 利用服务端发起内网探测 白名单校验URL、禁用危险协议(file/gopher) 文件上传 上传Webshell控制服务器 MIME类型校验、重命名文件、隔离运行环境 RCE 系统命令注入执行 禁用危险函数(eval/exec)、沙箱环境、输入过滤

三、UDF提权原理与防御

攻击流程:

- 上传恶意共享库(.so/.dll)至MySQL插件目录

- 创建自定义函数:

CREATE FUNCTION sys_exec RETURNS STRING SONAME 'udf.dll'- 调用函数执行系统命令:

SELECT sys_exec('whoami')防御方案:

- 限制MySQL FILE权限:

REVOKE FILE ON *.* FROM 'user'@'%'- 设置

secure_file_priv禁用文件导出- MySQL运行账户降权(非root)

四、XSS Fuzzing自动化技巧

工具与Payload设计:

python# 典型Fuzzing向量 payloads = [ '"><script>alert(1)</script>', 'javascript:eval(atob("YWxlcnQoMSk="))', 'onload=alert`1` in SVG/', '{{constructor.constructor("alert(1)")()}}' # AngularJS场景 ] # 自动化工具链 1. **XSStrike**:智能Payload生成与过滤绕过 2. **Burp Intruder**:批量测试参数+编码变异 3. **DOM Invader**(Browser插件):动态检测DOM-XSS

五、SQLi/XSS/CSRF综合防御架构

mermaidgraph TD A[用户输入] --> B[输入过滤] B --> C{数据流向} C -->|前端渲染| D[输出编码] C -->|数据库查询| E[参数化SQL] C -->|HTTP请求| F[CSRF Token校验] D --> G[CSP策略] E --> H[ORM框架] F --> I[SameSite=Lax]

六、MySQL关键系统表

表名 作用 渗透利用方向 mysql.user用户账号与全局权限 提取密码哈希(5.7前可暴力破解) mysql.db数据库级权限 查找可写数据库路径 information_schema元数据表(库/表/列信息) 注入时枚举数据结构 sys.schema_table_statistics表统计信息 替代 information_schema绕过WAF

七、渗透测试标准化流程

七步攻防模型:

- 信息收集

- 子域名爆破(Amass)

- 端口服务扫描(Nmap + Masscan)

- 漏洞探测

- 主动扫描(AWVS + Nuclei)

- 被动流量分析(Burp History)

- 漏洞利用

- 框架漏洞(ThinkPHP RCE)

- 权限绕过(JWT密钥破解)

- 权限提升

- SUID提权(find / -perm -4000)

- 数据库提权(MySQL UDF)

- 横向移动

- 密码喷洒(Kerbrute)

- Pass-the-Hash

- 数据获取

- 数据库脱库(mysqldump)

- 敏感文件下载(/etc/shadow)

- 痕迹清理

- 删除访问日志(/var/log/apache2/access.log )

- 篡改登录时间(last -f /var/log/wtmp)

八、高效代码审计方法论

四层审计策略:

- 入口点定位

- 危险函数追踪:

exec()、eval()、unserialize()- 路由解析:Spring Controller / PHP

$_GET['action']- 数据流分析

- 用户输入 → 过滤函数 → 危险函数(如SQL拼接)

- 逻辑漏洞挖掘

- 支付漏洞:负金额/重复提交/未校验结果

- 权限校验缺失:越权访问(RBAC设计缺陷)

- 依赖组件审计

- 已知漏洞库(Retire.js / OWASP Dependency-Check)

- 反序列化链(ysoserial生成payload)

实战案例:某OA系统审计发现:

java// 漏洞代码(未校验权限) String filePath = request.getParameter("path"); FileUtils.readFileToByteArray(new File(filePath)); // 任意文件读取

九、HTML5安全策略增强

技术 安全作用 配置示例 CSP 防止XSS和数据注入 Content-Security-Policy: default-src 'self'SRI 验证资源完整性 <script src="..." integrity="sha256-...">Sandbox 限制iframe行为 <iframe sandbox="allow-scripts">CORS 控制跨域资源共享 Access-Control-Allow-Origin: https://trusted.com

十、代码审计实战漏洞案例

- JWT密钥硬编码

- 场景:某API系统使用固定HMAC密钥

- 漏洞:伪造管理员Token

{"alg":"HS256","typ":"JWT"}.{payload}.sign- 修复:动态密钥管理系统(KMS)

- Fastjson反序列化

- 漏洞点:

JSON.parseObject(userInput, User.class)- 利用:JNDI注入加载恶意类

{"@type":"com.sun.rowset.JdbcRowSetImpl"...}- 修复:升级至安全版本 + 开启SafeMode

- Spring SpEL注入

java修复:禁用动态表达式解析@GetMapping("/eval") public String vuln(@RequestParam String input) { ExpressionParser parser = new SpelExpressionParser(); return parser.parseExpression(input).getValue().toString(); // RCE! }

附:防御体系全景图

mermaidgraph LR CDN --> WAF[云WAF] WAF --> FW[边界防火墙] FW --> IDS[入侵检测系统] IDS --> App[应用服务器] App --> DB[(数据库)] App --> FS[文件存储] style CDN fill:#9f9,stroke:#333 style WAF fill:#f96,stroke:#333 style FW fill:#69f,stroke:#333纵深防御核心:

- 网络层:WAF规则(Anti-SQLi/XSS)

- 主机层:HIDS监控(文件篡改/进程异常)

- 应用层:RASP运行时防护(拦截危险函数)

- 数据层:字段级加密(AES-GCM)

相关文章:

2025年渗透测试面试题总结-ali 春招内推电话1面(题目+回答)

安全领域各种资源,学习文档,以及工具分享、前沿信息分享、POC、EXP分享。不定期分享各种好玩的项目及好用的工具,欢迎关注。 目录 ali 春招内推电话1面 一、Web安全核心理解 二、熟悉漏洞及防御方案 三、UDF提权原理与防御 四、XSS Fuzz…...

C#中的依赖注入

1. 依赖注入(Dependency Injection, DI)概述 定义 :依赖注入是一种设计模式,允许将组件的依赖关系从内部创建转移到外部提供。这样可以降低组件之间的耦合度,提高代码的可测试性、可维护性和可扩展性。 核心思想 &…...

Reactor和Proactor

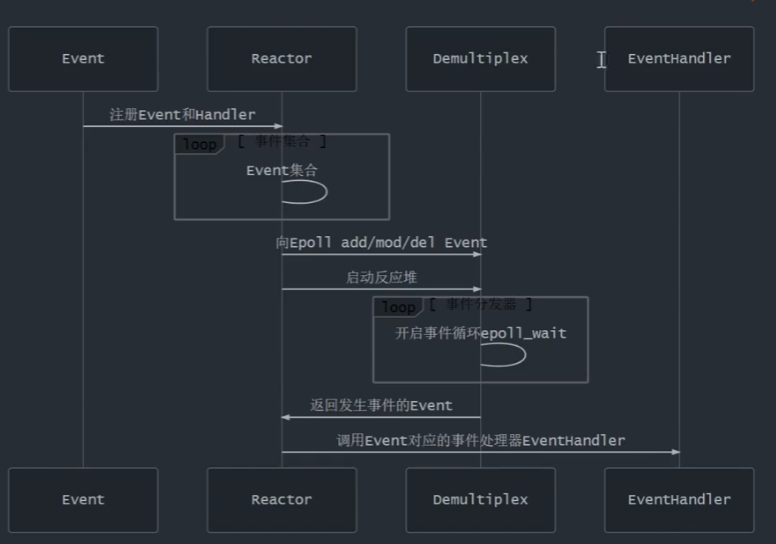

reactor的重要组件包括:Event事件、Reactor反应堆、Demultiplex事件分发器、Eventhandler事件处理器。...

黄晓明新剧《潜渊》定档 失忆三面间谍开启谍战新维度

据悉,黄晓明领衔主演的谍战剧《潜渊》已于近日正式定档6月9日,该剧以“失忆三面间谍”梁朔为核心,打破传统谍战剧的框架和固有角度,以一种特别的视角将悬疑感推向极致。剧中,梁朔因头部受伤失去记忆,陷入身…...

深入浅出Java ParallelStream:高效并行利器还是隐藏的陷阱?

在Java 8带来的众多革新中,Stream API彻底改变了我们对集合操作的方式。而其中最引人注目的特性之一便是parallelStream——它承诺只需简单调用一个方法,就能让数据处理任务自动并行化,充分利用多核CPU的优势。但在美好承诺的背后,…...

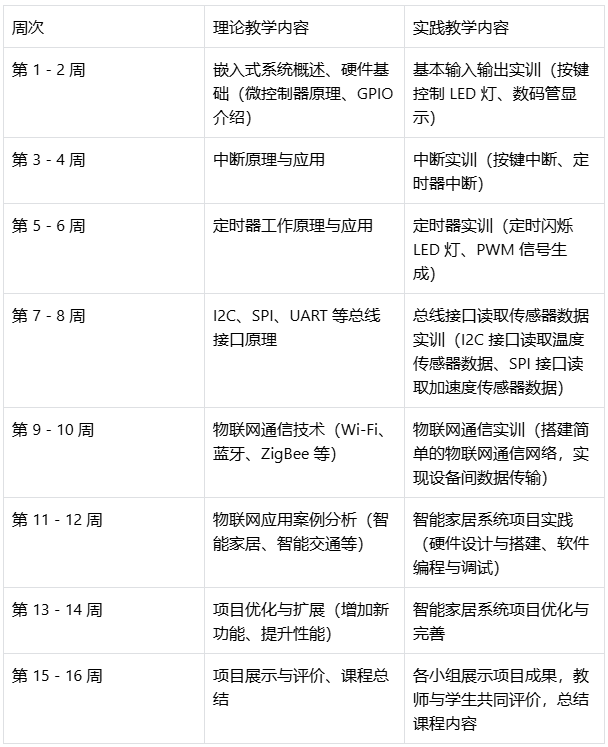

物联网嵌入式开发实训室建设方案探讨(高职物联网应用技术专业实训室建设)

一、建设背景与目标 在当今数字化时代,物联网技术正以前所未有的速度改变着人们的生活和工作方式。从智能家居到工业自动化,从智能交通到环境监测,物联网的应用场景无处不在。根据市场研究机构的数据,全球物联网设备连接数量预计…...

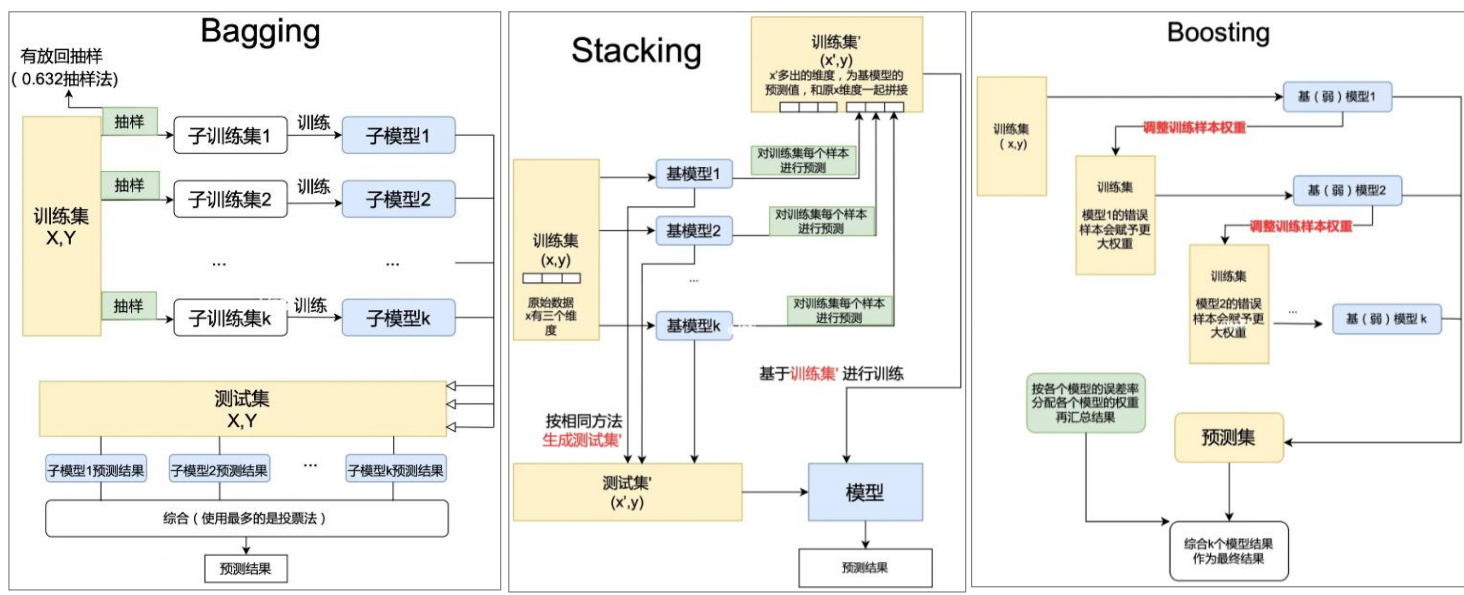

集成学习三种框架

集成学习通过组合多个弱学习器构建强学习器,常见框架包括Bagging(装袋)、Boosting(提升) 和Stacking(堆叠) 一、Bagging(自助装袋法) 核心思想 从原始数据中通过有放回…...

大数据量高实时性场景下订单生成的优化方案

文章目录 一、问题背景二、核心优化目标三、架构设计方案3.1 分层架构设计 3.2 关键组件说明 四、核心优化策略4.1 异步处理与流量控制4.1.1 异步接口设计4.1.2 任务进度查询 4.2 批量处理与并行计算4.2.1 数据分批处理4.2.2 并行流处理 4.3 数据库优化4.3.1 批量插入4.3.2 索…...

在UI界面内修改了对象名,在#include “ui_mainwindow.h“没更新

原因:未重新编译UI文件 Qt的UI文件(.ui)需要通过uic工具(Qt的UI编译器)生成对应的ui_*.h头文件。如果你在Qt Designer中修改了对象名,但没有重新构建(Rebuild)…...

ocrapi服务docker镜像使用

umiocr只能用于windows,http服务只能找旧版,没办法,只能找docker替代一下了。 umiocr 使用paddleOCR和rapidOCR引擎。以下时这两个docker的运行方法 paddleOCR使用 duolabmeng666的ppocr镜像 镜像大小约2.6G docker run -itd --name ppoc…...

使用React+ant Table 实现 表格无限循环滚动播放

数据大屏表格数据,当表格内容超出(出现滚动条)时,无限循环滚动播放,鼠标移入暂停滚动,鼠标移除继续滚动;数据量小没有超出时不需要滚动。 *使用时应注意,滚动区域高度父元素高度 - 表…...

Podman 和 Docker

Podman 和 Docker 都是容器化工具,用于创建、运行和管理容器。它们有很多相似之处,但也存在关键区别。下面从多个维度对比它们,并给出适用场景建议。 1. 核心区别 特性DockerPodman守护进程(Daemon)必须运行 dockerd …...

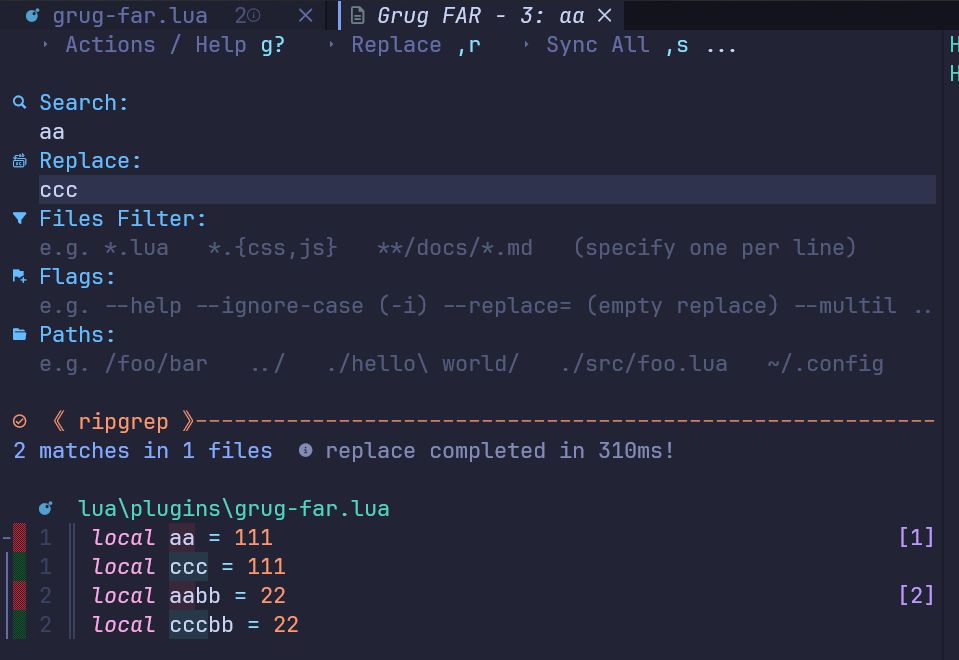

Neovim - 常用插件,提升体验(三)

文章目录 nvim-treelualineindent-blanklinetelescopegrug-far nvim-tree 官方文档:https://github.com/nvim-tree/nvim-tree.lua 以前我们都是通过 :e 的方式打开一个 buffer,但是这种方式需要记忆文件路径,因此这里可以通过 nvim-tree 插…...

C++单例模式教学指南

C单例模式完整教学指南 📚 目录 [单例模式基础概念][经典单例实现及问题][现代C推荐实现][高级话题:双重检查锁][实战应用与最佳实践][总结与选择指南] 1. 单例模式基础概念 1.1 什么是单例模式? 单例模式(Singleton Pattern&…...

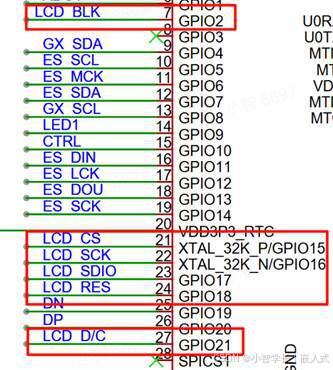

SOC-ESP32S3部分:31-ESP-LCD控制器库

飞书文档https://x509p6c8to.feishu.cn/wiki/Syy3wsqHLiIiQJkC6PucEJ7Snib ESP 系列芯片可以支持市场上常见的 LCD(如 SPI LCD、I2C LCD、并行 LCD (Intel 8080)、RGB/SRGB LCD、MIPI DSI LCD 等)所需的各种时序。esp_lcd 控制器为上述各类 LCD 提供了一…...

如何区分虚拟货币诈骗与经营失败?

首席数据官高鹏律师团队编著 00后大学生杨启超在公有链上发行BFF虚拟币,因在24秒内撤回流动性导致他人损失5万USDT币,被河南南阳法院以诈骗罪判处有期徒刑4年6个月。庭审中,辩护律师手持合约地址记录据理力争:“公有链发币自由、…...

Flink 高可用集群部署指南

一、部署架构设计 1. 集群架构 graph TDClient([客户端]) --> JM1[JobManager 1]Client --> JM2[JobManager 2]Client --> JM3[JobManager 3]subgraph ZooKeeper集群ZK1[ZooKeeper 1]ZK2[ZooKeeper 2]ZK3[ZooKeeper 3]endsubgraph TaskManager集群TM1[TaskManager 1…...

【云安全】以Aliyun为例聊云厂商服务常见利用手段

目录 OSS-bucket_policy_readable OSS-object_public_access OSS-bucket_object_traversal OSS-Special Bucket Policy OSS-unrestricted_file_upload OSS-object_acl_writable ECS-SSRF 云攻防场景下对云厂商服务的利用大同小异,下面以阿里云为例 其他如腾…...

读文献先读图:GO弦图怎么看?

GO弦图(Gene Ontology Chord Diagram)是一种用于展示基因功能富集结果的可视化工具,通过弦状连接可以更直观的展示基因与GO term(如生物过程、分子功能等)之间的关联。 GO弦图解读 ①内圈连线表示基因和生物过程之间的…...

青少年编程与数学 02-020 C#程序设计基础 16课题、文件操作

青少年编程与数学 02-020 C#程序设计基础 16课题、文件操作 一、文件操作1. 什么是文件操作?2. 文件操作在程序设计中的重要性小结 二、C#文件操作1. 引入命名空间2. 常见文件操作(1)创建文件(2)写入文件(3…...

怎么让大语言模型(LLMs)自动生成和优化提示词:APE

怎么让大语言模型(LLMs)自动生成和优化提示词:APE https://arxiv.org/pdf/2211.01910 1. 研究目标:让机器自己学会设计提示词 问题:大语言模型(如GPT-3)很强大,但需要精心设计的“提示词”才能发挥最佳效果。过去靠人工设计提示词,费时费力,还可能因表述差异导致模…...

)

网关路由配置(Gateway Filters)

- id: system-admin-api # 路由的编号uri: grayLb://system-serverpredicates: # 断言,作为路由的匹配条件,对应 RouteDefinition 数组- Path/admin-api/system/**filters:- RewritePath/admin-api/system/v3/api-docs, /v3/api-docs # 配置,…...

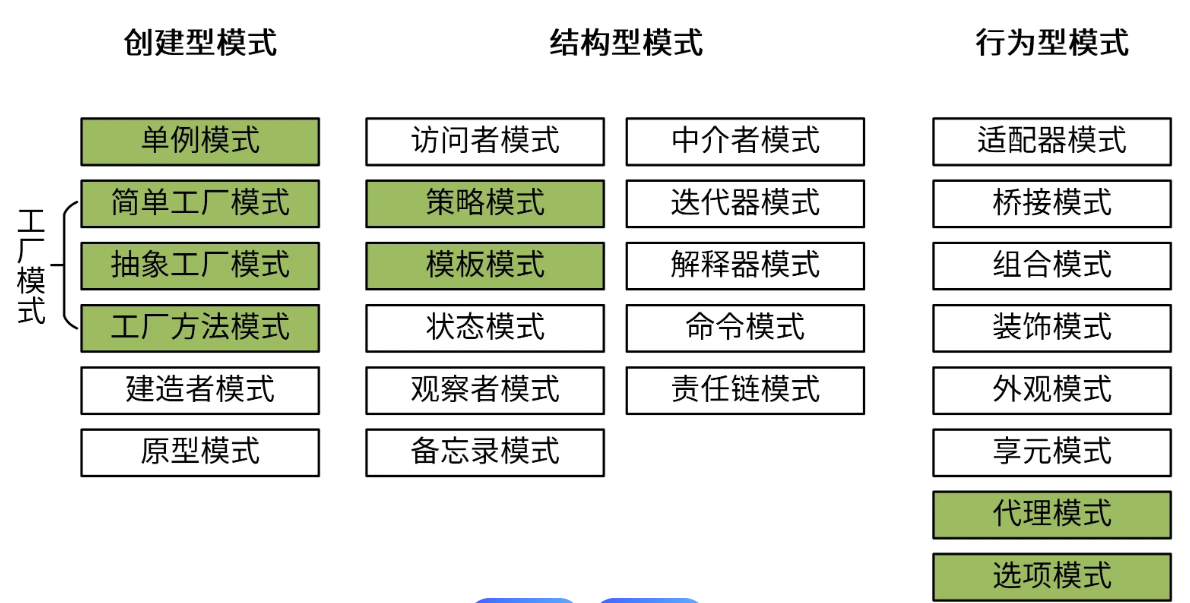

实现单例模式的常见方式

前言 java有多种设计模式,如下图所示: 单例模式它确保一个类只有一个实例,并提供一个全局访问点。 1、单例模式介绍 1.1、使用原因 为什么要使用单例模式? 1. 控制资源访问 核心价值:确保对共享资源(如…...

Go 为何天生适合云原生?

当前我们正处在 AI 时代,但是在基础架构领域,仍然处在云原生时代。云原生仍然是当前时代的风口之一。作为一个 Go 开发者,职业进阶的下一站就是学习云原生技术。作为 Go 开发者学习云原生技术有得天独厚的优势,这是因为 Go 天生适…...

受限的情况下,如何优先处理需求并保证核心交付?)

数仓面试提问:在资源(计算、存储、人力)受限的情况下,如何优先处理需求并保证核心交付?

在资源受限的情况下高效处理需求并保证核心交付,是每个团队管理者都会面临的挑战。这种既要“少花钱多办事”又要确保关键任务不延误的压力,面对这种情况,我们需要一套系统化的方法来实现需求评估、优先级排序和有效沟通。以下是经过实践验证的策略和方法: 🛠️ 一、 保证…...

第七十四篇 高并发场景下的Java并发容器:用生活案例讲透技术原理

避开快递/电路/医疗案例,聚焦餐厅、超市、影院等生活场景,轻松掌握高并发设计精髓 引言:为什么需要并发容器? 想象一个繁忙的火锅店:30个服务员同时用平板电脑下单。若用普通HashMap记录订单,当两人同时操…...

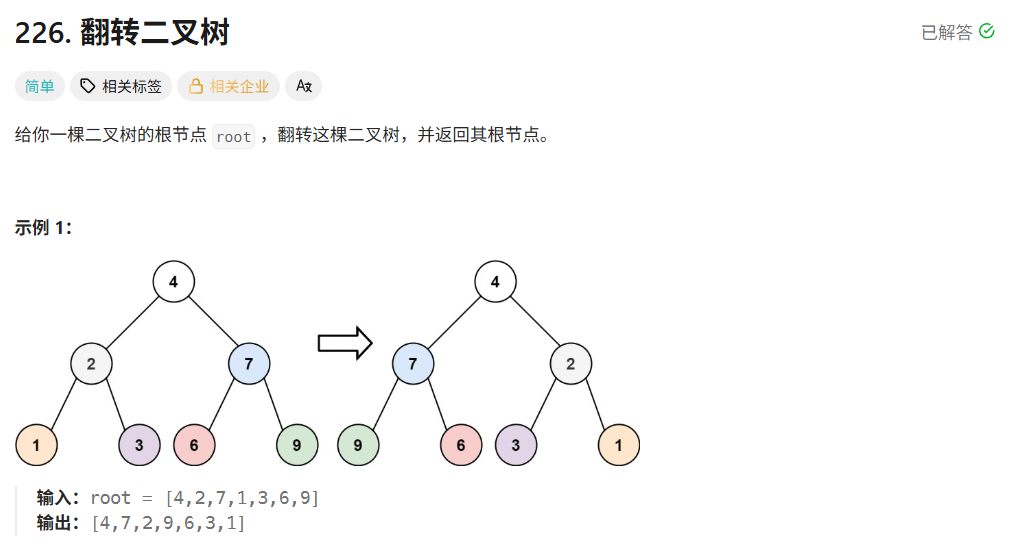

day20 leetcode-hot100-38(二叉树3)

226. 翻转二叉树 - 力扣(LeetCode) 1.广度遍历 思路 这题目很简单,就是交换每个节点的左右子树,也就是相当于遍历到某个节点,然后交换子节点即可。 具体步骤 (1)创建队列,使用广…...

Python打卡训练营学习记录Day46

作业: 今日代码较多,理解逻辑即可对比不同卷积层特征图可视化的结果(可选) 一、CNN特征图可视化实现 import torch import matplotlib.pyplot as pltdef visualize_feature_maps(model, input_tensor):# 注册钩子获取中间层输出…...

使用 C/C++ 和 OpenCV 实现滑动条控制图像旋转

使用 C 和 OpenCV 实现滑动条控制图像旋转 本文将介绍如何使用 C 和 OpenCV 库创建一个简单的应用程序,该程序可以显示一张图片,并允许用户通过一个滑动条(Trackbar)来实时控制图片的旋转角度。这是一个非常实用的交互式功能&…...

【 java 集合知识 第一篇 】

目录 1.概念 1.1.集合与数组的区别 1.2.集合分类 1.3.Collection和Collections的区别 1.4.集合遍历的方法 2.List 2.1.List的实现 2.2.可以一边遍历一边修改List的方法 2.3.List快速删除元素的原理 2.4.ArrayList与LinkedList的区别 2.5.线程安全 2.6.ArrayList的扩…...