分布式I/O,IT和OT融合少不了它

长期以来信息技术IT和操作运营技术OT是相互隔离的,随着大数据分析和边缘计算业务的对现场级实时数据的采集需求,IT和OT有了逐渐融合的趋势。IT与OT融合,它赋予工厂的管理者监控运行和过程的能力大为增强,甚至可以预测到可能发生的任何意想不到的事件,未雨绸缪。它会加速生产节拍或速度、使能源和时间的消耗最小化,以及降低监控资产的成本。

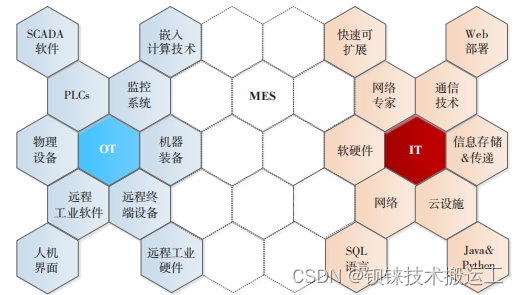

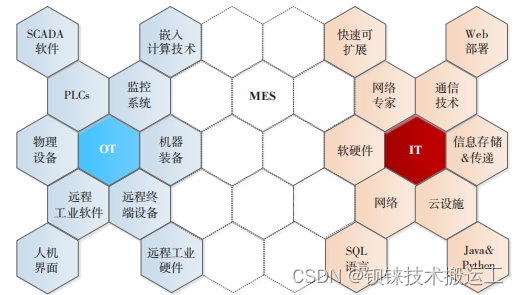

IT:Information Technology的缩写,指信息技术;主要指的是企业中的各个应用系统,包括ERP、MES、EAM、OA等,分布部署在不同的网络层级。除了应用系统,还有计算机,服务器等等,总之就是企业的网络架构的相关技术和硬件。

OT:Operational Technology的缩写,指操作层面的技术,比如运营技术;主要指管理生产车间的硬件和软件,包括PLC、SCADA、网关、机器人等等。OT主要分为设备层、控制层、网络层。

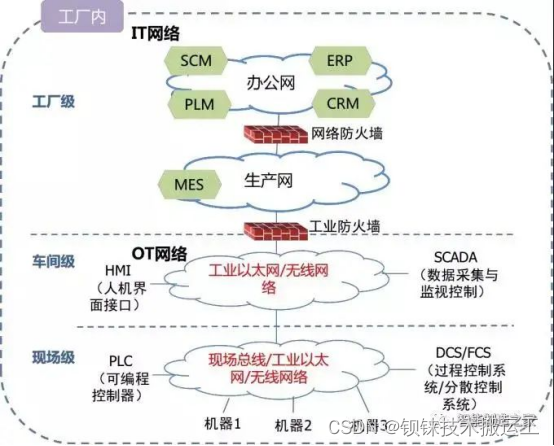

现代工业网络主要呈“两层三级”状,都依附于工控系统。“两层”即“IT层”和“OT层”,“三级”即工厂级、车间级、现场级。其中,IT层覆盖工厂级,OT层覆盖车间级和现场级。

OT层作用

◉数据采集:指通过在线的传感器等设备对被测对象进行自动采集数字或模拟信号,并传送到DCS、PLC、SCADA、仪表等系统进行分析、处理。全部的数据采集系统包含了传感器、通讯接口,以及信号处理设备等。

◉设备维修与维护:指为保持、恢复以及提升设备技术状态进行的技术活动,按事先规定的计划或相应技术条件的规定进行的技术管理措施。包括事后维修、预测性维护等。

◉远程监测与控制:通过有线或无线网络的方式,通过计算机系统对远程的设备进行运行状态的数据采集与视频监控,并可通过网络实现远程对设备的启停、运转速度等运行状态的控制。

大致的区别?

IT技术主要应用于企业内部的信息管理、业务处理、数据分析等领域。比如制造业中IT用于生产计划管理、库存管理、供应链管理等方面。

OT技术主要应用于现场运营控制、设备监控、数据采集等领域。比如制造业中OT主要用于生产过程的控制、设备的监控和维护等方面。

换句话来说,处理工厂的数据和信息,并以维护所制造产品的质量为目标的团队,就叫IT。另外的团队控制和分析整个的生产过程以获得进一步的改善,这就是OT。

IT和OT的范围如图1所示。制造执行系统MES/制造运营管理系统MOM处于IT和OT之间。

IT与OT结合好处

将 OT 和 IT 分开是工业4.0之前的思维方式。

● 数据融合:将二者数据进行整合,做大数据分析,能够打破数据孤岛,使得产品从设计、制造、安装、运维到服务的所有环节都被打通,管理智能化,提高经营决策效率。

●生产高效:通过IT技术对OT生产过程进行实时监测和控制,实现自动化控制和优化,使产出最大化。

● 优化服务:实现对产品生产的个性化定制和智能化管理,提高客户满意度和市场竞争力。

● 设备优化:对车间设备进行性能监控和预测性维护,提高生产过程的安全性和可靠性,使生产性能最优化。

● 大大减少生产耗费的运营成本和时间成本。

IT与OT融合条件

识别、验证和连接所有设备和机器

无论是在企业内还是在工厂现场,都应该确认,统一接入标准,只有兼容的的设备和系统才可以通信。既可以减少黑客攻击、又可以减少对任何系统或机器的不受控风险。

安全性

加密设备之间的所有通信,将确保中继数据的保密性。

数据完整性

确保从这些系统生成的数据的完整性,是一个高度优先事项。如果数据不准确,任何解析都是毫无价值的。启用软硬件远程固件升级等将有助于确保它们的完整性。

结语

通过了解IT与OT的定义,挖掘工业互联网的潜力,IT 和OT 可以协同工作以确保更高的生产效率、可视性、灵活性和安全性。这可以帮助工业企业充分实现数字化,从而在短期和长期内获得更大的竞争力和盈利能力。

相关文章:

分布式I/O,IT和OT融合少不了它

长期以来信息技术IT和操作运营技术OT是相互隔离的,随着大数据分析和边缘计算业务的对现场级实时数据的采集需求,IT和OT有了逐渐融合的趋势。IT与OT融合,它赋予工厂的管理者监控运行和过程的能力大为增强,甚至可以预测到可能发生的…...

主干网络篇 | YOLOv8 更换主干网络之 VanillaNet |《华为方舟实验室最新成果》

论文地址:https://arxiv.org/pdf/2305.12972.pdf 代码地址:https://github.com/huawei-noah/VanillaNet 在基础模型的核心是“多样性即不同”,这一哲学在计算机视觉和自然语言处理方面取得了惊人的成功。然而,优化和Transformer模型固有的复杂性带来了挑战,需要转向简洁性…...

AD20. 如何给元器件设计、添加3D模型

Altium Designer学习笔记 - 00.目录 零. 前言 本文以HF46F继电器为例展示设计、添加元器件3D模型的流程,其他元器件类似。 一. 操作步骤 从下图可以看到此时继电器还没有添加3D模型: 1. 获取元器件尺寸 这里通过查找元器件的数据手册可以…...

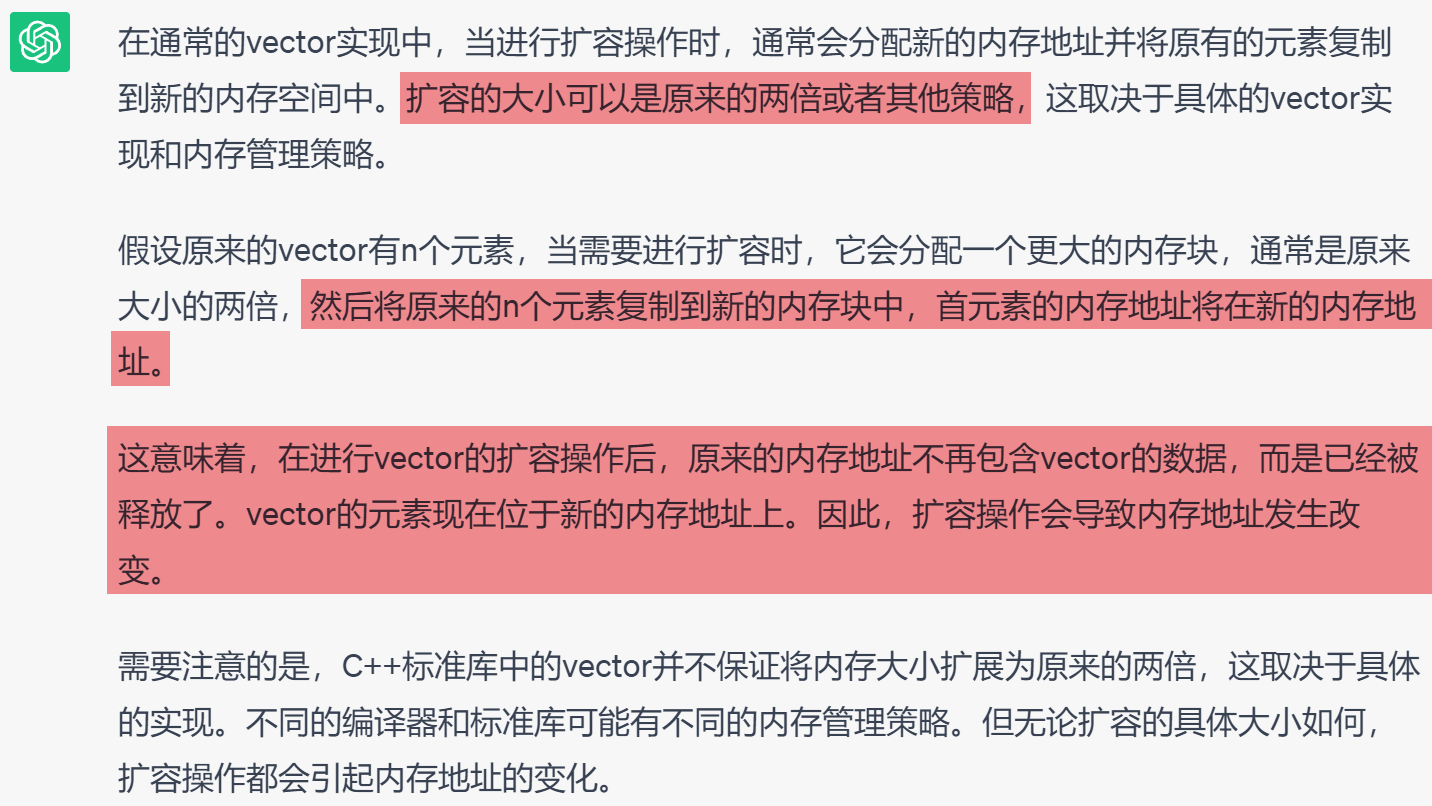

C++笔记之vector的底层实现和扩容机制

C笔记之vector的底层实现和扩容机制 1. 先申请内存空间,内存空间容量变成原来的n倍(一般是原来的两倍) 2. 将原本容器中的数据拷贝到新的内存空间中 3. 释放原来的内存空间 4. 将数组指针指向新容器的内存空间 code review! 文章目录 C笔记之vector的底层实现和扩…...

JavaSE - Sting类

目录 一. 字符串的定义 二. String类中的常用方法 1. 比较两个字符串是否相等(返回值是boolean类型) 2. 比较两个字符串的大小(返回值是int类型) 3. 字符串查找 (1)s1.charAt(index) index:下标&…...

zotero+overleaf插入参考文献

zotero导出参考献bib文件 overleaf上传此biib文件 后续添加package,输出参考文献,添加引用参考http://t.csdn.cn/bC245 默认导出的bib文件信息臃肿,使用插件设置,安装过程参考http://t.csdn.cn/4HcBm…...

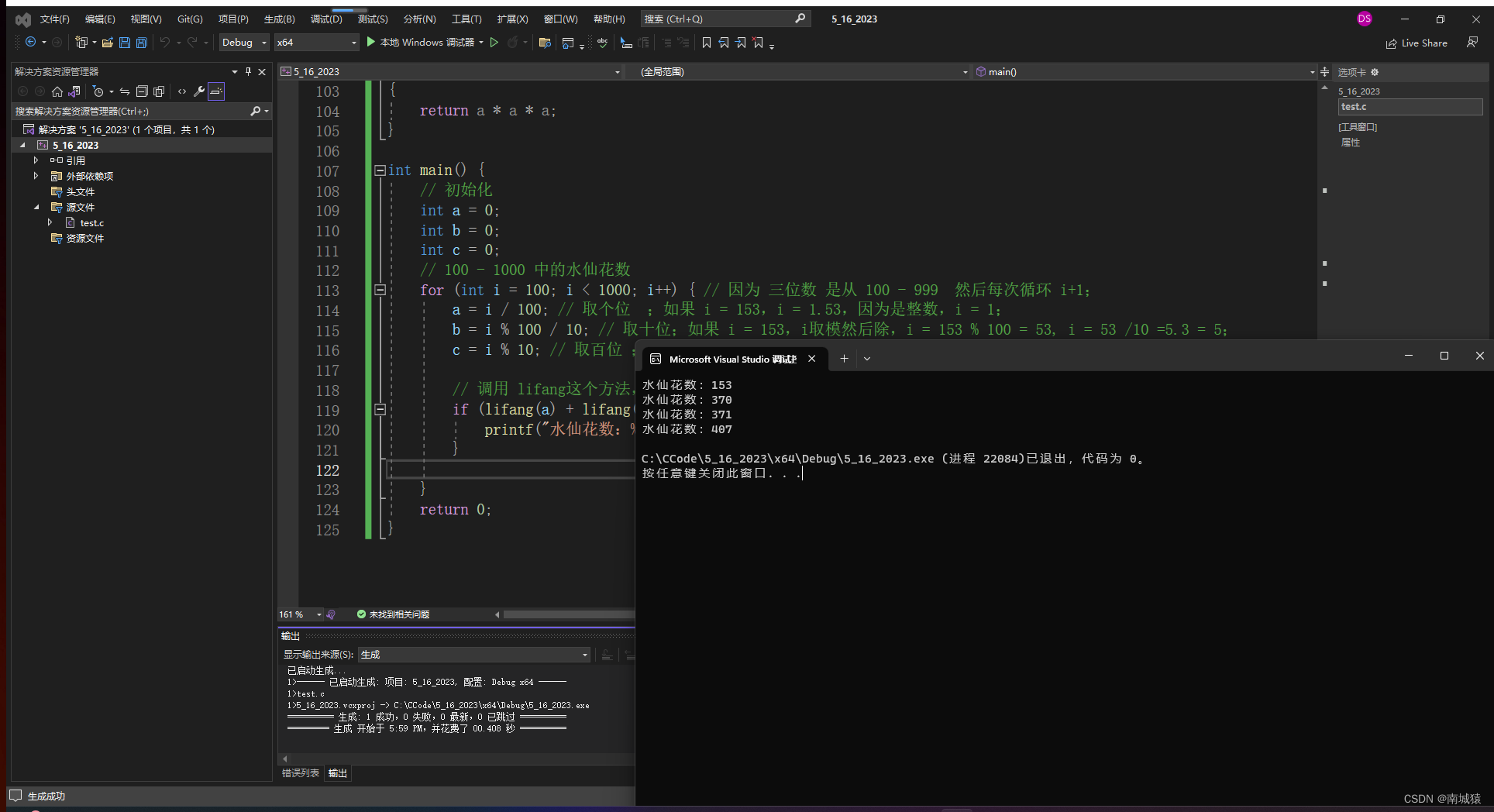

C语言每天一练----输出水仙花数

题目:请输出所有的"水仙花数" 题解:所谓"水仙花数"是指一个3位数,其各位数字立方和等于该数本身。 例如, 153是水仙花数, 因为153 1 * 1 * 1 5 * 5 * 5 3 * 3 * 3" #define _CRT_SECURE_NO_WARNINGS 1#include <stdio.h&g…...

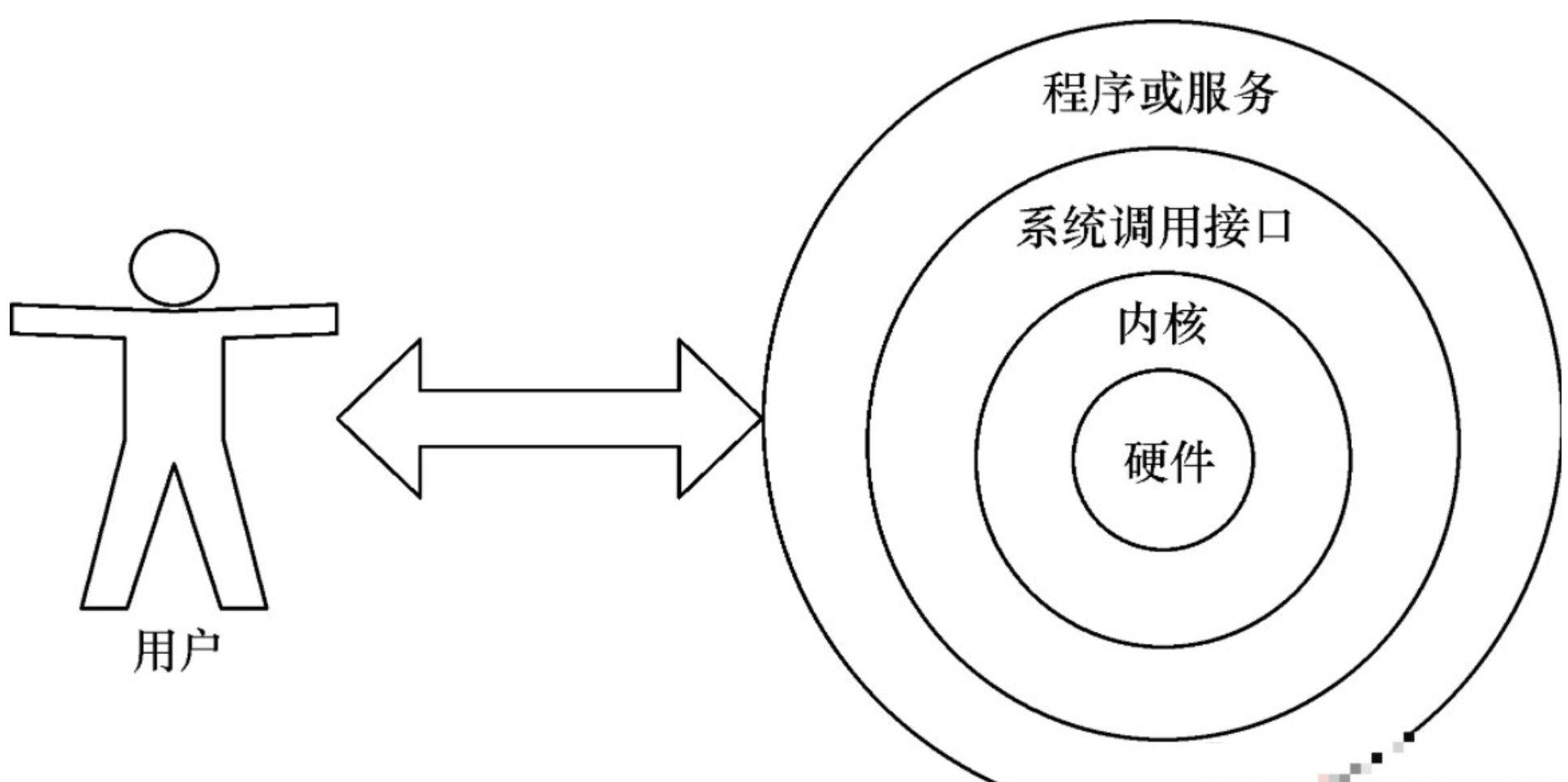

Linux-Shell

1.什么是Bash shell(壳) Bash Shell是一个命令解释器,它在操作系统的最外层,负责用户程序与内核进行交互操作的一种接口,将用户输入的命令翻译给操作系统,并将处理后的结果输出至屏幕。 通过xshell连接,就是打开了一…...

Python读取csv、Excel文件生成图表

简介 本文章介绍了通过读取 csv 或 Excel 文件内容,将其转换为折线图或柱状图的方法,并写入 html 文件中。 目录 1. 读取CSV文件 1.1. 生成折线图 1.1.1. 简单生成图表 1.1.2. 设置折线图格式 1.2. 生成柱状图 1.2.1. 简单生成图表 1.2.2. 设置柱…...

虚拟机中Linux的IP地址配置详解

目录 第一章、虚拟机中Linux的IP地址配置详解1.1)什么是IP地址1.2)如何查看自己电脑ip地址1.3)虚拟机NAT模式中Linux的IP地址设置有什么要求 第二章、使用Linux中的编辑命令进行网卡信息文件的配置 友情提醒 先看文章目录,大致了…...

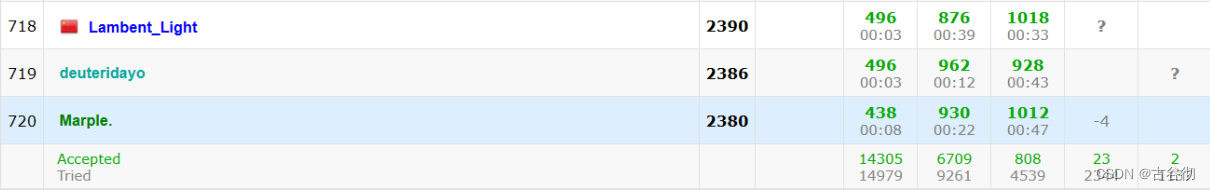

Codeforces Round 889 (Div. 2) 题解

晚上睡不着就来总结一下叭~(OoO) 赛后榜(希望不要被Hack...Orz) 终榜!!! 瞬间的辉煌(呜呜呜~) 先不放图了。。怕被dalaoHack...呜呜呜~ 总结 7.29半夜比赛,本来是不想打的,感觉最近做的题太多…...

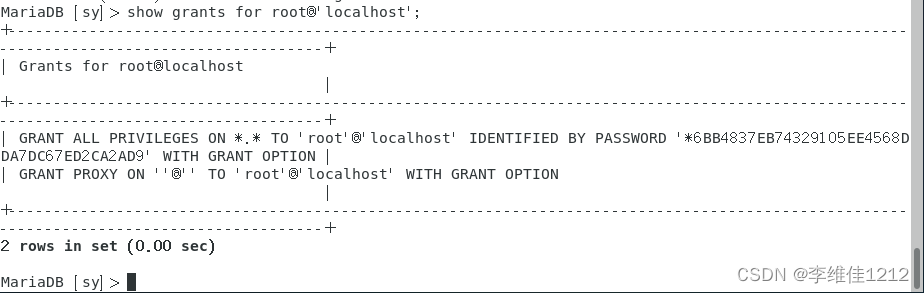

系统学习Linux-MySQL用户权限管理(三)

一、用户权限管理概述 数据库用户权限管理是数据库系统中非常重要的一个方面,它用于控制不同用户访问和操作数据库的权限范围。数据库用户权限管理可以保护敏感数据和数据库结构,确保只有被授权的用户才可以操作和使用数据库,防止数据被修改…...

【雕爷学编程】MicroPython动手做(02)——尝试搭建K210开发板的IDE环境4

7、使用串口工具 (1)连接硬件 连接 Type C 线, 一端电脑一端开发板 查看设备是否已经正确识别: 在 Windows 下可以打开设备管理器来查看 如果没有发现设备, 需要确认有没有装驱动以及接触是否良好 (2&a…...

阿里云NVIDIA A100 GPU云服务器性能详解及租用费用

阿里云GPU服务器租用费用表包括包年包月、一个小时收费以及学生GPU服务器租用费用,阿里云GPU计算卡包括NVIDIA V100计算卡、T4计算卡、A10计算卡和A100计算卡,GPU云服务器gn6i可享受3折,阿里云百科分享阿里云GPU服务器租用表、GPU一个小时多少…...

数字身份、分布式存储、跨链技术等将如何推动Web3数据的发展?

Web3数据是基于区块链技术、去中心化、可信任的数据,具有较高的安全性和可信度。随着Web3.0时代的到来,Web3数据将会在金融、物联网、医疗、教育、政务等领域发挥重要的作用。其中,数字身份、分布式存储、跨链技术等将会是Web3数据发展的重要…...

Ubuntu 新增2T 硬盘,配置自动挂载

Ubuntu 台式机内存太小了,增加了一块 2T 的硬盘,记录下配置过程: 查看硬盘信息 可以看出,我电脑当前有三块硬盘: (1) /dev/nvme0n1 系统盘,256 G,分了两个区 /dev/nvme0n…...

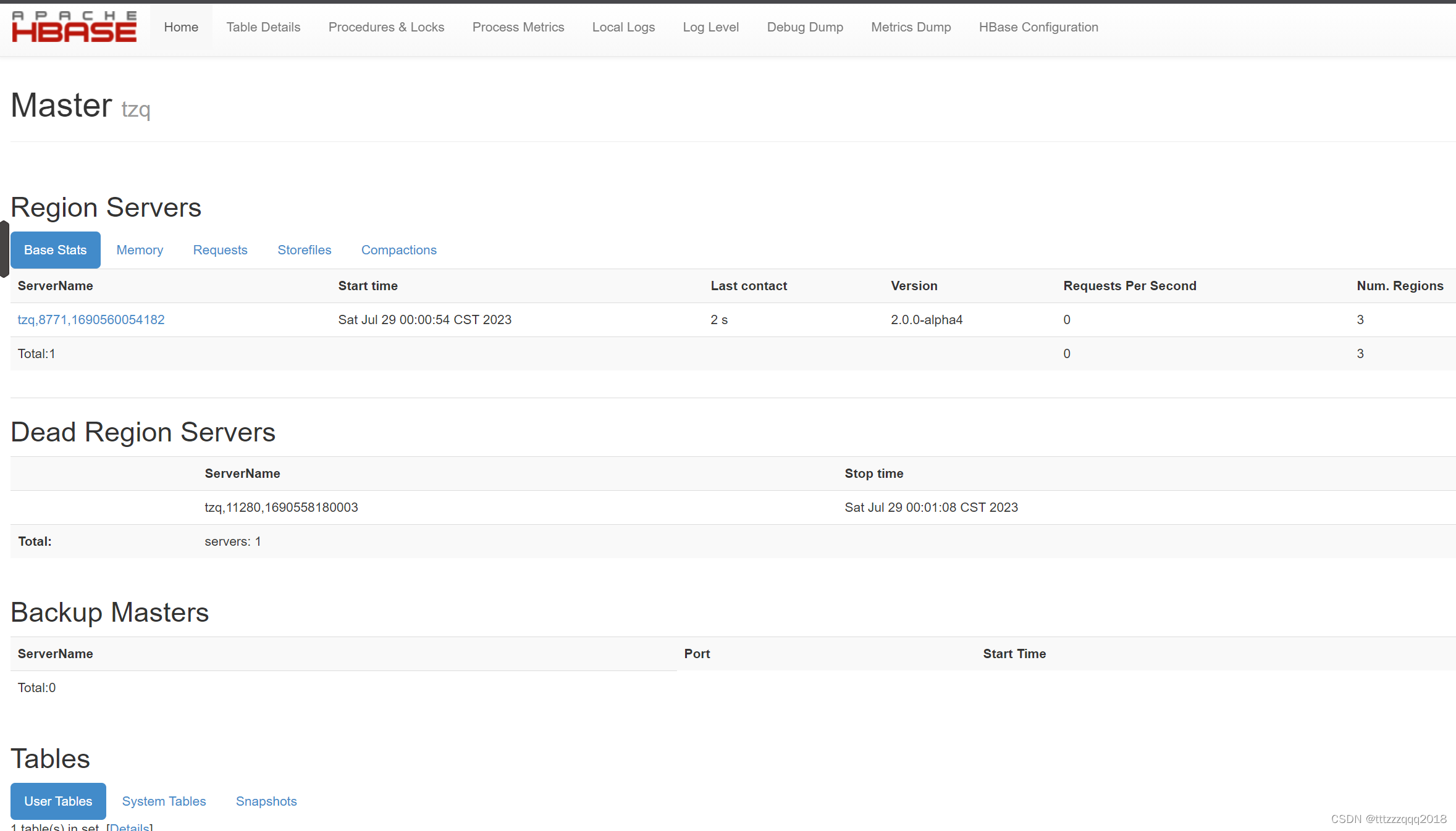

Windows下安装HBase

Windows下安装HBase 一、HBase简介二、HBase下载安装包三、环境准备3.1、 JDK的安装3.2、 Hadoop的安装 四、HBase安装4.1、压缩包解压为文件夹4.2、配置环境变量4.3、%HBASE_HOME%目录下新建临时文件夹4.4、修改配置文件 hbase-env.cmd4.4.1、配置JAVA环境4.4.2、set HBASE_MA…...

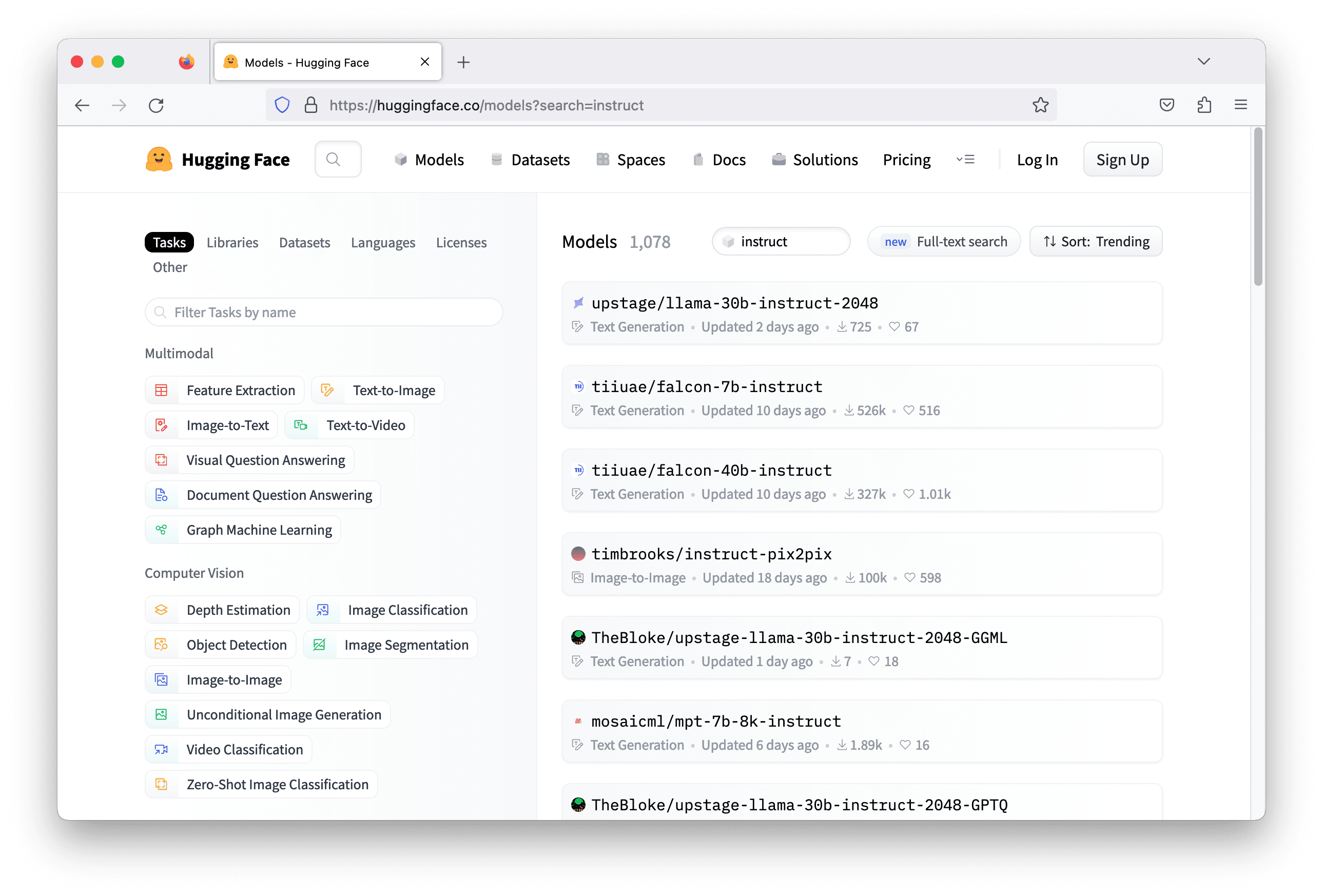

在家构建您的迷你 ChatGPT

这篇文章分为三个部分;他们是: 什么是指令遵循模型?如何查找遵循模型的指令构建一个简单的聊天机器人废话不多说直接开始吧!!! 什么是指令遵循模型? 语言模型是机器学习模型,可以根…...

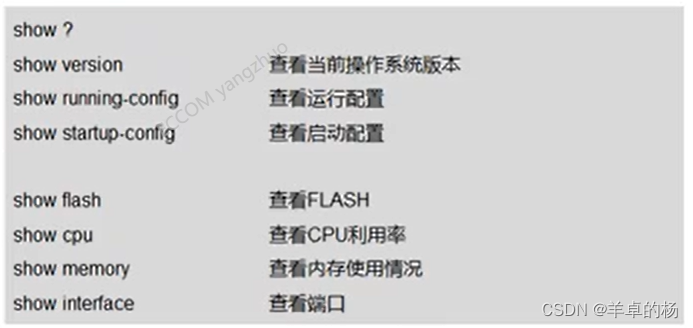

Cisco IOS操作(红茶三杯CCNA)

Cisco路由器组件 CPU:执行指令RAM:断电内容丢失 运行操作系统运行配置文件IP路由表ARP缓存数据包缓存区 ROM:保存开机自检软件,存储路由器的启动引导程序 bootstrap指令基本的自检软件迷你版IOS 非易失RAM(NVRAM&#…...

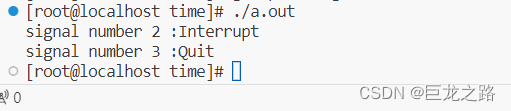

在Linux中用strsignal函数输出对各种信号的描述

2023年7月29日,周六上午 目录 函数原型Linux有多少种信号使用示例 函数原型 #include <string.h>char* strsignal(int signum);strsignal函数接受一个整数参数signum,表示信号的编号。 用于把信号编号转换成一个简短的对这个信号编号的描述。 L…...

Codex适配国产信创环境安装部署与技术适配全解析

随着国家信创产业持续落地推进,党政、金融、能源、工业等关键行业全面开启信息技术软硬件国产化替代工作。基于自主可控、安全可信的核心需求,传统国外架构软硬件体系逐步被国产操作系统、国产芯片硬件替代。Codex作为主流的智能代码辅助、自动化开发工具…...

猫抓:5步掌握网页资源嗅探工具,轻松下载全网视频

猫抓:5步掌握网页资源嗅探工具,轻松下载全网视频 【免费下载链接】cat-catch 猫抓 浏览器资源嗅探扩展 / cat-catch Browser Resource Sniffing Extension 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 还在为网页上的精彩视频无…...

Transformer模型推理性能实测:PyTorch+A10 GPU与MLX+Apple Silicon对比

1. 项目概述与背景最近在部署几个基于Transformer的NLP服务时,遇到了一个经典的选择题:是继续沿用我们团队熟悉的PyTorch NVIDIA GPU方案,还是尝试拥抱苹果生态,用MLX框架在Mac上跑推理?这个问题在团队内部引发了不小…...

告别卡顿!用IL2CPP优化你的Unity游戏:性能提升与包体瘦身实测

告别卡顿!用IL2CPP优化你的Unity游戏:性能提升与包体瘦身实测最近在优化一款Unity游戏时,我发现了一个令人头疼的问题:游戏在低端设备上频繁卡顿,包体大小也超出了预期。经过一番探索,我决定尝试将脚本后端…...

)

Unity异步编程新选择:用R3和NuGetForUnity搞定响应式事件流(附AOT兼容性测试)

Unity异步编程新选择:R3与NuGetForUnity的深度实践指南引言:为什么我们需要更好的事件处理方案?在Unity开发中,事件驱动编程早已成为构建复杂交互系统的核心范式。从传统的UnityEvent到协程(Coroutine),再到曾经风靡一…...

Unity序列化三要素:Serializable、SerializeField与SerializeReference详解

1. 为什么Unity序列化总让人困惑——从一个真实报错说起 刚接手一个老项目时,我遇到个特别典型的场景:美术同事在Inspector里调好了角色的装备配置,保存后切到另一台机器打开,所有装备栏全空了。Debug发现, List<E…...

吉利银河星耀7 MAX上市:零百加速5.4秒 指导价9.88万起

雷递网 乐天 5月24日吉利银河旗下全新中级豪华电混轿车——吉利银河星耀7 MAX正式上市。新车全系标配四驱,有220km四驱星耀版、220km四驱探索版、220km四驱领航版、220km四驱远航版4个版本,同时,官方还提供四驱远航版两驱反选权益,…...

2026电工杯数学建模竞赛A题论文、代码、数据

2026年电工杯数学建模竞赛A题完整论文 摘要 随着” 双碳” 战略深入推进,新能源消纳难的问题日益凸显,绿电直连型电氢氨园区成为解决新能源就近消纳和化工行业深度脱碳的重要路径。本文针对绿电直连型电氢氨园区的优化运行问题,基于风电 40MW…...

)

VMware升级后Ubuntu 22.04虚拟机网卡‘消失’?别慌,这6个命令帮你一键找回(附排查思路)

VMware升级后Ubuntu 22.04虚拟机网卡异常修复指南当你满怀期待地将VMware Workstation从15版升级到17版,准备体验新功能时,突然发现原本运行良好的Ubuntu 22.04虚拟机无法联网了——ifconfig只显示lo回环接口,网络设置里空空如也。这种"…...

Unity UI实战:Input Field输入框从入门到精通,搞定用户交互与数据获取

Unity UI实战:Input Field输入框从入门到精通,搞定用户交互与数据获取在游戏和应用开发中,用户输入是不可或缺的交互环节。无论是简单的登录界面、复杂的设置面板,还是实时聊天系统,Input Field都是连接用户与程序的关…...