2023年中职组“网络安全”赛项吉安市竞赛任务书

2023年中职组“网络安全”赛项

吉安市竞赛任务书

一、竞赛时间

总计:360分钟

- 竞赛阶段

| 竞赛阶段 | 任务阶段 | 竞赛任务 | 竞赛时间 | 分值 |

| A模块 | A-1 | 登录安全加固 | 180分钟 | 200分 |

| A-2 | 本地安全策略配置 | |||

| A-3 | 流量完整性保护 | |||

| A-4 | 事件监控 | |||

| A-5 | 服务加固 | |||

| A-6 | 防火墙策略 | |||

| B模块 | B-1 | Windows操作系统渗透测试 | 400分 | |

| B-2 | 隐藏信息探索 | |||

| B-3 | 跨站脚本攻击 | |||

| B-4 | 数据分析 | |||

| 阶段切换 | 120分钟 | 0 | ||

| C、D模块 | C模块 | CTF夺旗-攻击 | 180分钟 | 200分 |

| D模块 | CTF夺旗-防御 | 200分 | ||

三、竞赛任务书内容

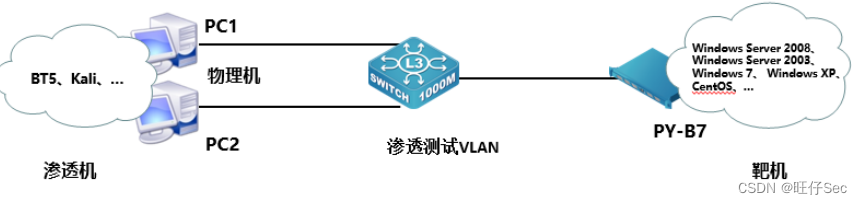

(一)拓扑图

(二)A模块基础设施设置/安全加固(200分)

一、项目和任务描述:

假定你是某企业的网络安全工程师,对于企业的服务器系统,根据任务要求确保各服务正常运行,并通过综合运用登录和密码策略、流量完整性保护策略、事件监控策略、防火墙策略等多种安全策略来提升服务器系统的网络安全防御能力。

二、说明:

1.所有截图要求截图界面、字体清晰,并粘贴于相应题目要求的位置;

2.文件名命名及保存:网络安全模块A-XX(XX为工位号),PDF格式保存;

3.文件保存到U盘提交。

三、服务器环境说明

AServer06(Windows)系统:用户名administrator密码P@ssw0rd

AServer07(Linux)系统:用户名root密码123456

A-1:登录安全加固(Windows, Linux)

请对服务器Windows、Linux按要求进行相应的设置,提高服务器的安全性。

- 密码策略(Windows, Linux)

- 密码策略必须同时满足大小写字母、数字、特殊字符(Windows),将密码必须符合复杂性要求的属性配置界面截图:

- 密码策略必须同时满足大小写字母、数字、特殊字符(Linux),将/etc/pam.d/system-auth配置文件中对应的部分截图:

- 最小密码长度不少于8个字符(Windows),将密码长度最小值的属性配置界面截图:

- 最小密码长度不少于8个字符(Linux),将/etc/login.defs配置文件中对应的部分截图:

- 登录策略

- 设置账户锁定阈值为6次错误锁定账户,锁定时间为1分钟,复位账户锁定计数器为1分钟之后(Windows),将账户锁定策略配置界面截图:

- 一分钟内仅允许5次登录失败,超过5次,登录帐号锁定1分钟(Linux),将/etc/pam.d/login配置文件中对应的部分截图:

- 用户安全管理(Windows)

- 禁止发送未加密的密码到第三方SMB服务器,将Microsoft网络客户端:将未加密的密码发送到第三方SMB服务器的属性配置界面截图:

- 禁用来宾账户,禁止来宾用户访问计算机或访问域的内置账户,将账户:来宾账户状态的属性配置界面截图:

A-2:本地安全策略设置(Windows)

- 关闭系统时清除虚拟内存页面文件,将关机:清除虚拟内存页面文件的属性配置界面截图:

- 禁止系统在未登录的情况下关闭,将关机:允许系统在未登录的情况下关闭的属性配置界面截图:

- 禁止软盘复制并访问所有驱动器和所有文件夹,将恢复控制台:允许软盘复制并访问所有驱动器和所有文件夹的属性配置界面截图:

- 禁止显示上次登录的用户名,将交互式登录:不显示最后的用户名的属性配置界面截图:

A-3:流量完整性保护(Windows, Linux)

- 创建www.chinaskills.com站点,在C:\web文件夹内中创建名称为chinaskills.html的主页,主页显示内容“热烈庆祝2023年职业院校技能大赛开幕”,同时只允许使用SSL且只能采用域名(域名为www.test.com)方式进行访问,将网站绑定的配置界面截图:

- 为了防止密码在登录或者传输信息中被窃取,仅使用证书登录SSH(Linux),将/etc/ssh/sshd_config配置文件中对应的部分截图:

A-4:事件监控(Windows)

- 应用程序日志文件最大大小达到65M时将其存档,不覆盖事件,将日志属性-应用程序(类型:管理的)配置界面截图:

A-5:服务加固SSH\VSFTPD\IIS(Windows, Linux)

- SSH服务加固(Linux)

- SSH禁止root用户远程登录,将/etc/ssh/sshd_config配置文件中对应的部分截图:

- 设置root用户的计划任务。每天早上7:50自动开启SSH服务,22:50关闭;每周六的7:30重新启动SSH服务,使用命令crontab -l,将回显结果截图;

- 修改SSH服务端口为2222,使用命令netstat -anltp | grep sshd查看SSH服务端口信息,将回显结果截图;

- VSFTPD服务加固(Linux)

- 设置数据连接的超时时间为2分钟,将/etc/vsftpd/vsftpd.conf配置文件中对应的部分截图:

- 设置站点本地用户访问的最大传输速率为1M,将/etc/vsftpd/vsftpd.conf配置文件中对应的部分截图:

- IIS加固(Windows)

- 防止文件枚举漏洞枚举网络服务器根目录文件,禁止IIS短文件名泄露,将配置命令截图:

- 关闭IIS的WebDAV功能增强网站的安全性,将警报提示信息截图:

A-6:防火墙策略(Linux)

- 只允许转发来自172.16.0.0/24局域网段的DNS解析请求数据包,将iptables配置命令截图:

- 禁止任何机器ping本机,将iptables配置命令截图:

- 禁止本机ping任何机器,将iptables配置命令截图:

- 禁用23端口,将iptables配置命令截图:

- 禁止转发来自MAC地址为29:0E:29:27:65:EF主机的数据包,将iptables配置命令截图:

- 为防御IP碎片攻击,设置iptables防火墙策略限制IP碎片的数量,仅允许每秒处理1000个,将iptables配置命令截图:

- 为防止SSH服务被暴力枚举,设置iptables防火墙策略仅允许172.16.10.0/24网段内的主机通过SSH连接本机,将iptables配置命令截图:

(三)B模块安全事件响应/网络安全数据取证/应用安全(400分)

B-1:Windows操作系统渗透测试

服务器场景:Server2003

服务器场景操作系统:Windows7

1.通过本地PC中渗透测试平台Kali对服务器场景Windows进行系统服务及版本扫描渗透测试,并将该操作显示结果中Telnet服务对应的端口号作为FLAG提交;

2.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为teltest),将hydra使用的必要参数当做FLAG进行提交(例:nmap -s -p 22);(字典路径/usr/share/wordlists/dirb/small.txt)

3.通过本地PC中渗透测试平台Kali对服务器场景Windows进行渗透测试,使用kali中hydra对服务器Telnet服务进行暴力破解(用户名为teltest),将破解成功的密码当做FLAG进行提交;(字典路径/usr/share/wordlists/dirb/small.txt)

4.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,取得的账户密码有远程桌面权限,将该场景系统中sam文件使用reg相关命令提取,将完整命令作为FLAG提交;

5.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,取得的账户密码有远程桌面权限,将该场景系统中system文件使用reg相关命令提取,将完整命令作为FLAG提交;

6.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,将sam文件与system文件提取到本地,使用桌面mimikatz工具提取teltest密码信息,将提取信息的命令作为FLAG提交;

7.通过本地PC中渗透测试平台win7对服务器场景Windows进行渗透测试,将sam文件与system文件提取到本地,使用桌面mimikatz工具提取administrators密码信息,将提取到的hash值作为FLAG提交;

B-2:隐藏信息探索

任务环境说明:

ü服务器场景:FTPServer220509

ü服务器场景操作系统: Linux(关闭链接)

üFTP用户名:qdbgts密码:qdbgts

1.访问服务器的FTP服务,下载图片QR,从图片中获取flag,并将flag提交;

2.访问服务器的FTP服务,下载文件document,从文件中获取flag,并将flag提交;

3.访问服务器的FTP服务,下载图片beach,从图片中获取flag,并将flag提交;

4.访问服务器的FTP服务,下载图片grass,从图片中获取flag,并将flag提交;

5.访问服务器的FTP服务,下载图片tree,从图片中获取flag,并将flag提交;

6.访问服务器的FTP服务,下载压缩文件style,从压缩文件中获取flag,并将flag提交。

B-3:跨站脚本攻击

任务环境说明:

- 服务器场景:Server2125(关闭链接)

- 服务器场景操作系统:未知

- 用户名:未知 密码:未知

- 访问服务器网站目录1,根据页面信息完成条件,将获取到弹框信息作为flag提交;

- 访问服务器网站目录2,根据页面信息完成条件,将获取到弹框信息作为flag提交;

- 访问服务器网站目录3,根据页面信息完成条件,将获取到弹框信息作为flag提交;

- 访问服务器网站目录4,根据页面信息完成条件,将获取到弹框信息作为flag提交;

- 访问服务器网站目录5,根据页面信息完成条件,将获取到弹框信息作为flag提交;

- 访问服务器网站目录6,根据页面信息完成条件,将获取到弹框信息作为flag提交;

B-4:数据分析

任务环境说明:

- 服务器场景:FTPServer2023(关闭链接)

- FTP用户名:infoacq密码:infoacq

- 从靶机服务器的FTP上下载数据包文件,分析该文件,找出黑客入侵使用的协议,提交协议名称。

- 分析该文件,找出黑客入侵获取的zip压缩包文件,提交压缩包文件名。

- 分析该文件,找出黑客入侵获取的敏感文件,提交敏感文件的文件名。

- 分析该文件,找出黑客入侵获取的敏感文件,提交该敏感文件泄露的时间。

- 分析该文件,找出黑客入侵获取的敏感文件,提交该敏感文件中泄露的文件夹名称。

(四)模块C CTF夺旗-攻击

(本模块200分)

一、项目和任务描述:

假定你是某企业的网络安全渗透测试工程师,负责企业某些服务器的安全防护,为了更好的寻找企业网络中可能存在的各种问题和漏洞。你尝试利用各种攻击手段,攻击特定靶机,以便了解最新的攻击手段和技术,了解网络黑客的心态,从而改善您的防御策略。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录答题平台。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7

靶机服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.靶机服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.靶机服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.靶机服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

2.flag值为每台靶机服务器的唯一性标识,每台靶机服务器仅有1个;

3.选手攻入靶机后不得对靶机进行关闭端口、修改密码、重启或者关闭靶机、删除或者修改flag、建立不必要的文件等操作;

4.在登录自动评分系统后,提交靶机服务器的flag值,同时需要指定靶机服务器的IP地址;

5.赛场根据难度不同设有不同基础分值的靶机,对于每个靶机服务器,前三个获得flag值的参赛队在基础分上进行加分,本阶段每个队伍的总分均计入阶段得分,具体加分规则参照赛场评分标准;

6.本环节不予补时。

(五)模块D CTF夺旗-防御

(本模块200分)

一、项目和任务描述:

假定各位选手是某安全企业的网络安全工程师,负责若干服务器的渗透测试与安全防护,这些服务器可能存在着各种问题和漏洞。你需要尽快对这些服务器进行渗透测试与安全防护。每个参赛队拥有专属的堡垒机服务器,其他队不能访问。参赛选手通过扫描、渗透测试等手段检测自己堡垒服务器中存在的安全缺陷,进行针对性加固,从而提升系统的安全防御性能。

请根据《赛场参数表》提供的信息,在客户端使用谷歌浏览器登录答题平台。

二、操作系统环境说明:

客户机操作系统:Windows 10/Windows7

堡垒服务器操作系统:Linux/Windows

三、漏洞情况说明:

1.堡垒服务器中的漏洞可能是常规漏洞也可能是系统漏洞;

2.堡垒服务器上的网站可能存在命令注入的漏洞,要求选手找到命令注入的相关漏洞,利用此漏洞获取一定权限;

3.堡垒服务器上的网站可能存在文件上传漏洞,要求选手找到文件上传的相关漏洞,利用此漏洞获取一定权限;

4.堡垒服务器上的网站可能存在文件包含漏洞,要求选手找到文件包含的相关漏洞,与别的漏洞相结合获取一定权限并进行提权;

5.操作系统提供的服务可能包含了远程代码执行的漏洞,要求用户找到远程代码执行的服务,并利用此漏洞获取系统权限;

6.操作系统提供的服务可能包含了缓冲区溢出漏洞,要求用户找到缓冲区溢出漏洞的服务,并利用此漏洞获取系统权限;

7.操作系统中可能存在一些系统后门,选手可以找到此后门,并利用预留的后门直接获取到系统权限。

四、注意事项:

1.每位选手需要对加固点和加固过程截图,并自行制作系统防御实施报告,最终评分以实施报告为准;

2.系统加固时需要保证堡垒服务器对外提供服务的可用性;

3.不能对裁判服务器进行攻击,警告一次后若继续攻击将判令该参赛队离场;

4.本环节不予补时。

二、说明:

1.所有截图要求截图界面、字体清晰;

2.文件名命名及保存:网络安全模块D-XX(XX为工位号),PDF格式保存;

3.文件保存到U盘提交。

相关文章:

2023年中职组“网络安全”赛项吉安市竞赛任务书

2023年中职组“网络安全”赛项 吉安市竞赛任务书 一、竞赛时间 总计:360分钟 竞赛阶段 竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值 A模块 A-1 登录安全加固 180分钟 200分 A-2 本地安全策略配置 A-3 流量完整性保护 A-4 事件监控 A-5 服务加固…...

ELK日志分析系统介绍及搭建(超详细)

目录 一、ELK日志分析系统简介 二、Elasticsearch介绍 2.1Elasticsearch概述 三、Logstash介绍 四、Kibana介绍 五、ELK工作原理 六、部署ELK日志分析系统 6.1ELK Elasticsearch 集群部署(在Node1、Node2节点上操作) 6.2部署 Elasticsearch 软件 …...

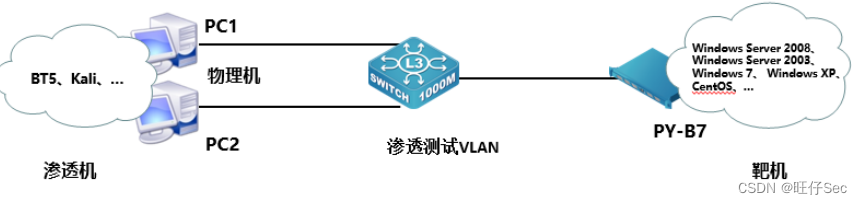

docker 资源限制

目录 1、CPU使用率 2、CPU共享比例 3、CPU周期限制 4、CPU核心限制 5、CPU 配额控制参数的混合案例 6、内存限制 7、Block IO 的限制 8、限制bps 和iops docker资源限制 Docker容器技术底层是通过Cgroup(Control Group 控制组)实现容器对物理资…...

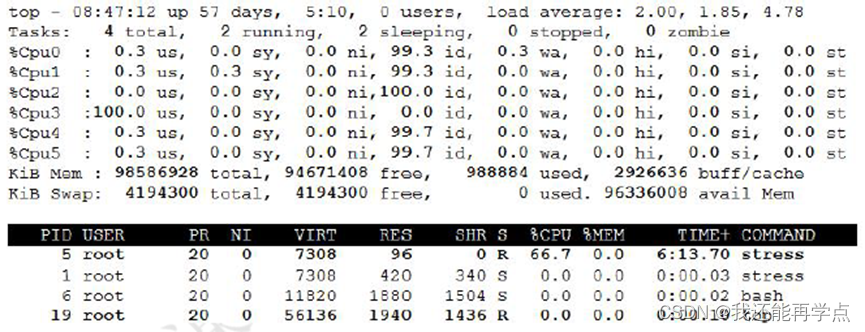

HCIP 交换综合实验--企业三层架构

题目 1、内网IP地址使用172.16.0.0/26分配 2、SW1和SW2之间互为备份 3、VRRP/STP/VLAN/Eth-trunk均使用 4、所有PC均通过DHCP获取IP地址 5、ISP只能配置IP地址 6、所有电脑可以正常访问ISP路由器环回 实验步骤 第一步、规划IP地址 R1-R2:100.1.1.0/24 R2-LSW1…...

微服务的基础使用

微服务 Maven的依赖冲突解决方案: 路径最短原则 配置优先原则 破坏规则则使用排除 SpringBoot场景启动器starter的开发流程 c3p0-spring-boot-starter自定义场景启动器 test-c3p0调用自定义场景启动器 SpringBoot自动装配 SpringBoot应用启动原理 nacos服务治…...

opencv-29 Otsu 处理(图像分割)

Otsu 处理 Otsu 处理是一种用于图像分割的方法,旨在自动找到一个阈值,将图像分成两个类别:前景和背景。这种方法最初由日本学者大津展之(Nobuyuki Otsu)在 1979 年提出 在 Otsu 处理中,我们通过最小化类别内…...

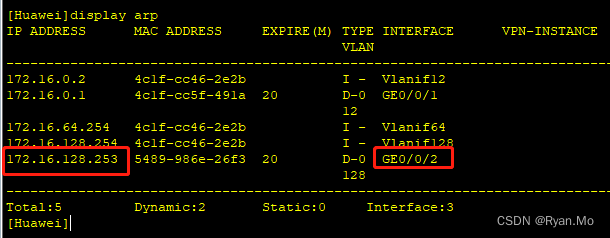

网络中通过IP地址查找位置

display ip routing-table 查看路由表 display vlan 查看vlan 信息 display stp brief 查看生成树信息 display mac-address 查看mac 地址表 display arp 查看arp表 SW1 SW2...

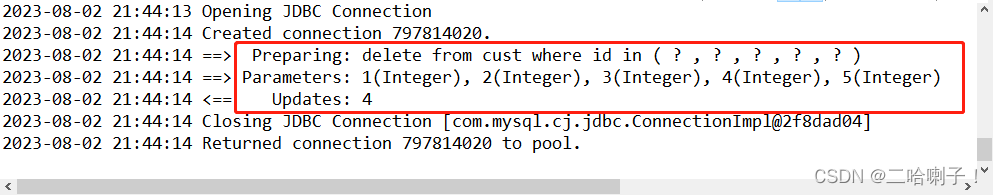

MyBatis的动态SQL语句

文章目录 前言LocalDate数据库代码po 包 ifwhere 标签 查trim 标签 增set 标签 改foreach 标签 删 前言 提示:这里可以添加本文要记录的大概内容: 查询条件是动态的 MyBatis的动态SQL语句是指在运行时根据不同条件选择不同的SQL语句执行。 这些条件可…...

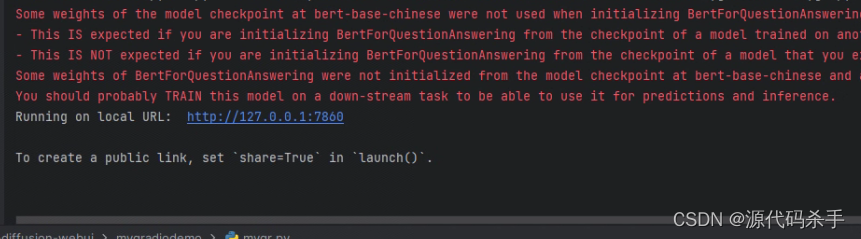

交互式AI技术与模型部署:bert-base-chinese模型交互式问答界面设置

使用Gradio实现Question Answering交互式问答界面,首先你需要有一个已经训练好的Question Answering模型,这里你提到要使用bert-base-chinese模型。 Gradio支持PyTorch和TensorFlow模型,所以你需要将bert-base-chinese模型转换成PyTorch或Te…...

Edge浏览器安装vue devtools

1. 下载地址 GitHub - vuejs/devtools: ⚙️ Browser devtools extension for debugging Vue.js applications. 2. 下载后的压缩包解压并打开文件夹,右键选择:git bush here 3. 安装依赖 npm install 4. 成功安装依赖后打包 npm run build...

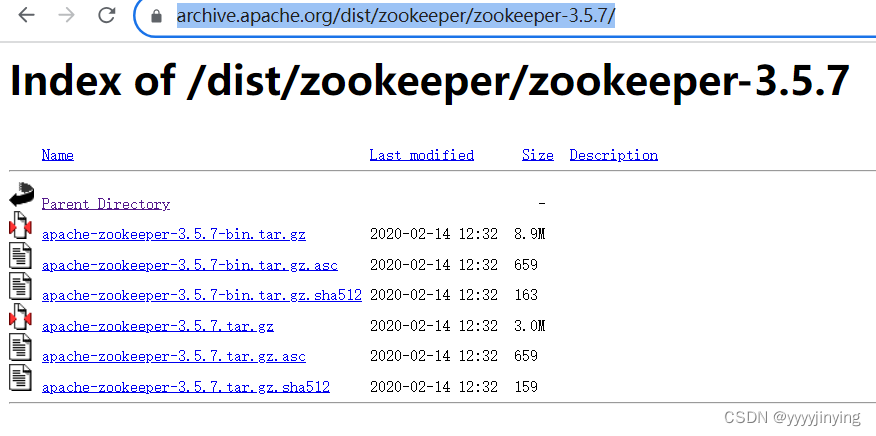

zookeeper基础

安装 https://archive.apache.org/dist/zookeeper/zookeeper-3.5.7/ 命令 bin/zkServer.sh start bin/zkServer.sh stop bin/zkServer.sh status bin/zkCli.sh ll / quit 各个配置项的含义: tickTime:每个时钟周期的毫秒数。ZooKeeper使用一个内部…...

)

【C++】类与对象(2)

文章目录 前言一、类的6个默认成员函数二、构造函数1.概念2.特性3.初始化列表 三、析构函数1.概念2.特性 四、拷贝构造函数1.概念2.特性 五、赋值运算符重载1.运算符重载2.赋值运算符重载3.前置和后置重载 六、取地址及const取地址操作符重载总结 前言 在前面,给大…...

数据结构——绪论

一、绪论 (一)基本概念 数据:数据是对客观事物的符号表示,在计算机科学中是指所有能输入到计算机中并被计算机程序处理的符号的总称。 数据元素:数据元素是数据的基本单位,在计算机程序中通常作为一个整…...

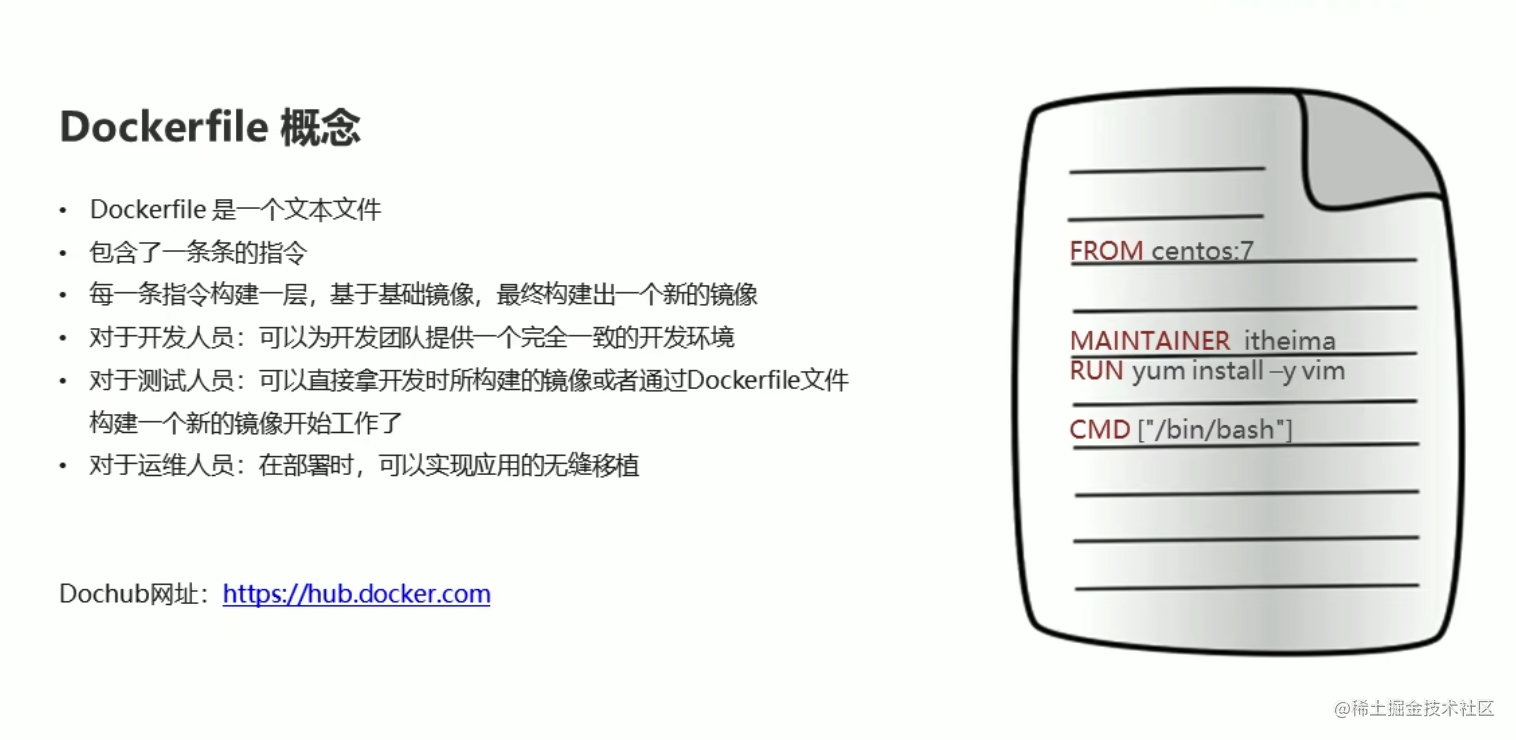

Docker Dockerfile 语法与指令

一、简介 Docker 镜像原理、容器转成镜像 随便找个案例,进入 https://hub.docker.com/ 搜索 centos,然后随便找个版本(例如:centos7)点击一下,就会进入 centos7 的 dockerfile 文件: // 空镜像…...

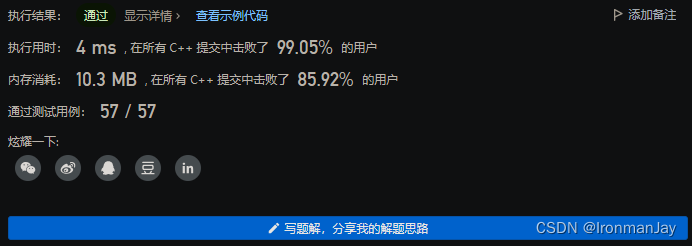

【LeetCode每日一题】——566.重塑矩阵

文章目录 一【题目类别】二【题目难度】三【题目编号】四【题目描述】五【题目示例】六【题目提示】七【解题思路】八【时间频度】九【代码实现】十【提交结果】 一【题目类别】 矩阵 二【题目难度】 简单 三【题目编号】 566.重塑矩阵 四【题目描述】 在 MATLAB 中&…...

Manim(一款强大的数学可视化动画引擎)学习历程

相逢情便深,恨不相逢早 第一眼看见上面这种类型的视频我就深深被它的简约清楚所折服,我觉得它完全符合我的审美,我也相信只要了解过制作这种视频的软件的人都会喜欢上它。运用这种风格比较有名的是b站里的一位up主名叫3Blue1Brown࿰…...

powershell脚本写一个托盘图标

1、准备ico格式图标 star_bethlehem_icon 文件名改为star.ico 2、安装VSCode 如何下载安装VSCode 扩展:PowerShell扩展 3、创建项目 1、运行PowerShell命令 mkdir trayicon_ps1;cd trayicon_ps1;New-Item trayicon.ps1;code .2、将star.ico放入trayicon_ps1文…...

前端Vue入门-day08-vant组件库

(创作不易,感谢有你,你的支持,就是我前行的最大动力,如果看完对你有帮助,请留下您的足迹) 目录 vant 组件库 安装 导入 全部导入 按需导入 浏览器配饰 Viewport 布局 Rem 布局适配 vant 组件库 …...

华为OD机考--【磁盘容量排序】

■ 题目描述 【磁盘容量排序】 磁盘的容量单位常用的有M,G,T这三个等级,它们之间的换算关系为1T 1024G,1G 1024M,现在给定n块磁盘的容量, 请对它们按从小到大的顺序进行稳定排序,例如给定5…...

实现弧形切角两种方式

1、css 的 radial-gradient <view style"padding:30px; background: #ccc;"><view class"navActive"></view> </view>.navActive{width: 200px;height: 40px;background-color: #fff;color: rgb(0,63,136);position: relative;bor…...

)

别再复制粘贴了!手把手教你用CMake和VS2017编译Glog v0.5.0(Windows 10环境)

Windows下Glog编译实战:从CMake配置到VS2017避坑指南 在Windows平台上编译开源C库往往是一场充满未知的冒险——尤其是当你面对Google出品的Glog日志库时。不同于简单的"下载-安装-运行"三步走,Glog的编译过程充满了各种微妙的配置选项和隐藏陷…...

)

5分钟搞定!用趋动云平台一键部署Video-Background-Removal(附详细操作截图)

5分钟极速部署:趋动云平台上的Video-Background-Removal实战指南 视频背景替换技术正在重塑内容创作的方式。想象一下,你刚拍摄了一段产品演示视频,但背景杂乱无章;或者你需要为在线会议更换一个更专业的虚拟背景。传统视频编辑软…...

别再用Profiler看AI代码了!奇点大会宣布传统性能分析工具对LLM生成代码失效率高达83.6%

第一章:AI代码性能分析的范式危机与奇点宣告 2026奇点智能技术大会(https://ml-summit.org) 当LLM驱动的自动代码生成在37毫秒内完成CUDA核函数重写,而传统profiler仍卡在符号解析阶段时,性能分析的底层契约已然失效。我们正站在一个认知断…...

还在用EF搞小项目?试试这个120k的Dapper,手把手教你从NuGet安装到增删改查

轻量级ORM王者Dapper实战:从NuGet安装到高效CRUD全解析 当你的项目规模还不足以动用Entity Framework这样的重型武器时,有没有一种既保留ORM便利性又保持极致轻量的解决方案?今天我们要深入探讨的Dapper,正是为这种场景量身定制的…...

文字转语音工具:每个功能都指向明确的语音产出

🎯 文字转语音工具:每个功能都指向明确的语音产出🤔 一、为何选择专注的工具而非“大而全”平台?在数字化工具泛滥的今天,许多平台追求功能集成,试图用一个产品解决所有问题。然而,对于只需要将…...

融合柯西变异与动态权重的蝴蝶优化算法性能跃迁

1. 蝴蝶优化算法的瓶颈与突破方向 蝴蝶优化算法(BOA)作为一种模拟自然界蝴蝶觅食行为的群体智能算法,自提出以来就在工程优化、机器学习参数调优等领域展现出独特优势。但我在实际使用中发现,传统BOA存在两个明显短板:一是容易陷入局部最优解…...

SwinIR凭什么横扫图像修复任务?深入拆解它的移动窗口和局部注意力机制

SwinIR如何通过移动窗口与局部注意力重塑图像修复技术? 在计算机视觉领域,图像修复任务一直面临着如何平衡全局信息建模与计算效率的难题。传统卷积神经网络(CNN)虽然计算高效,但在长距离依赖建模上存在局限ÿ…...

小猫爪:S32K3实战解析15-多核通信与中断监控的MCAL配置精要

1. S32K3多核通信的硬件基石:SEMA42信号量详解 第一次接触S32K3的多核系统时,最让我头疼的就是共享资源冲突问题。想象一下两个核同时往同一个寄存器写数据的场景,就像两个人在同一张纸上写字,最后肯定是一团乱麻。这时候SEMA42硬…...

网盘下载速度革命:如何用开源工具突破8大平台限速瓶颈

网盘下载速度革命:如何用开源工具突破8大平台限速瓶颈 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘 / 天翼…...

GB/T14710‑2009标准解读

GB/T 14710 是我国医用电气设备环境适应性的核心国家标准,全称为 GB/T 14710‑2009《医用电器 环境要求及试验方法》核心作用:规定医用电气设备在各种环境(工作、储存、运输)下的耐受要求与试验方法,确保其可靠性与安…...