网络常见安全漏洞

引言

随着互联网的迅猛发展,网络安全问题日益严重。在网络世界中,各种常见的安全漏洞给人们的通信和数据安全带来了巨大的威胁。本文将介绍一些常见的网络安全漏洞,并提供一些防范措施。

1. XSS(跨站脚本攻击)

跨站脚本攻击(Cross-Site Scripting,XSS)是一种常见的网络安全漏洞。攻击者利用网页应用程序未对用户输入进行过滤或转义,将恶意的脚本代码嵌入到网页中,当用户浏览该网页时,恶意脚本就会在用户的浏览器中执行,从而导致攻击者能够获取用户的敏感信息、控制用户账号等。

防范方法:

- 对用户输入进行有效的过滤和转义,确保不被解释为脚本代码。

- 使用内容安全策略(Content Security Policy,CSP)限制页面中可以加载的资源来源,防止恶意脚本的注入。

2. CSRF(跨站请求伪造)

跨站请求伪造(CSRF)是一种常见的网络安全漏洞,攻击者利用受害者在已经登录的网站的身份验证凭证,通过伪造合法的请求来执行非法操作。以下是对CSRF的详细解释:

CSRF攻击的过程如下:

-

受害者登录网站A并获取身份验证凭证,如会话Cookie或其他认证令牌。

-

攻击者构造一个恶意网站B,并在网页中插入一个发送请求到网站A的表单或链接。这个表单或链接会触发特定的操作,如修改用户信息、转账等。

-

当受害者访问恶意网站B时,浏览器会自动发送请求到网站A,包含了受害者的身份验证凭证。

-

网站A接收到该请求后,由于无法判断请求是否来源于受信任的站点,就会将请求视为合法,执行攻击者期望的操作。

CSRF攻击可能导致以下危害:

-

未授权操作:攻击者可以利用CSRF攻击来执行用户未经授权的操作,如更改密码、修改用户设置、进行金钱转账等。

-

数据篡改:攻击者可以通过CSRF攻击来修改受害者的数据,如更改个人信息、发送恶意邮件等。

-

信息泄露:如果受害者在网站A上存储了敏感信息,如信用卡号、社交账号等,攻击者可以通过CSRF攻击来获取这些信息。

为了防止CSRF攻击,以下是一些防御措施:

-

随机化令牌:为每个会话生成一个随机的、不可预测的令牌,并将其包含在表单或请求中。服务器在接收到请求时验证令牌的有效性,确保请求来源于合法的站点,并且由当前用户发起。

-

同源检测:服务器可以检查请求的Referer头部字段,确保请求来源于相同的域名,并拒绝非同源的请求。然而,这种方法并不可靠,因为Referer头可能受到浏览器设置、防火墙或代理的影响。

-

双重确认:对于敏感操作,可以要求用户进行双重确认,例如输入密码、短信验证码或其他额外的身份验证因素,以确保用户本人意愿进行操作。

-

防御HTTP方法:使用POST方法执行敏感操作,因为大多数CSRF攻击利用GET请求进行。此外,可以使用自定义HTTP头部字段或其他自定义方法,以增加攻击者难以模拟请求的难度。

-

使用验证码:对于某些敏感操作,如密码重置或支付过程,可以要求用户输入验证码,以确保请求来自于人类而不是自动化的攻击脚本。

通过综合使用这些防御措施,可以大大减少应用程序受到CSRF攻击的风险,并保护用户的数据和账户安全。

3. SQL注入

SQL注入是一种常见的网络安全漏洞,攻击者通过向应用程序的输入字段中插入恶意的SQL代码,以绕过应用程序的验证和过滤机制,直接访问和操作数据库。以下是对SQL注入的详细解释:

SQL注入利用了应用程序在构建SQL查询语句时未正确过滤用户输入的问题。当应用程序将用户输入直接拼接到SQL查询语句中而没有进行适当的验证和转义时,攻击者可以在输入字段中插入恶意的SQL代码,从而导致执行非预期的操作。

SQL注入可能导致以下危害:

-

数据泄露:攻击者可以构造恶意的SQL查询来获取数据库中的敏感信息,如用户名、密码、信用卡号等。如果应用程序存储了用户的个人信息或其他敏感数据,这些数据可能被泄露给攻击者。

-

数据篡改:攻击者可以使用SQL注入来修改数据库中的数据,从而对应用程序的功能、内容或其他用户的数据进行操纵。这可能会破坏数据的完整性,导致应用程序无法正常工作或误导其他用户。

-

拒绝服务:攻击者可以通过SQL注入来执行一些耗费资源的查询操作或导致数据库错误,从而影响应用程序的性能和可用性。这可能导致应用程序无法正常响应用户请求,造成拒绝服务的情况。

为了防止SQL注入攻击,以下是一些防御措施:

-

参数化查询:使用参数化查询(Prepared Statements)或绑定变量,而不是直接将用户输入拼接到SQL查询语句中。参数化查询可以确保用户输入被视为数据而不是SQL代码,从而消除了注入风险。

-

输入验证和过滤:对用户输入进行严格的验证和过滤,以确保只接受预期的数据格式和内容。可以使用白名单机制、正则表达式等方法进行输入验证,过滤特殊字符或空格等。

-

最小权限原则:在数据库配置中,为应用程序的数据库连接设置最小权限原则。确保应用程序只能执行必要的数据库操作,限制其对敏感数据和数据库结构的访问权限。

-

安全更新和漏洞修复:及时更新应用程序使用的数据库软件和相关库文件,以修复已知的安全漏洞。保持软件的最新版本可以降低被攻击的风险。

-

安全编码实践:开发人员应当遵循安全编码规范,如避免动态拼接SQL查询、使用安全的密码哈希算法、限制错误信息的显示等。定期进行安全审计和代码审查,以发现潜在的SQL注入漏洞。

通过采取这些防御措施,可以大大减少应用程序受到SQL注入攻击的风险,并保护用户数据的安全性。

4. 未授权访问

未授权访问是指攻击者未经授权就成功获取到系统或应用程序的访问权限。这可能是由于系统配置错误、弱密码、默认凭证等原因导致的。

防范方法:

- 配置正确的访问控制策略,限制用户的权限。

- 使用强密码,并定期更换密码。

- 禁止使用默认的用户名和密码。

5. 未更新的软件和漏洞利用

未更新的软件常常存在已公开的安全漏洞,攻击者通过利用这些漏洞来入侵系统。

防范方法:

- 定期更新操作系统、应用程序和安全补丁,及时修复已知的漏洞。

- 启用自动更新功能,确保系统和应用程序可以及时获取最新的安全更新。

6. 社会工程学攻击

社会工程学攻击是指攻击者通过欺骗、诱导、哄骗等手段来获取用户的敏感信息或进行非法操作。常见的社会工程学攻击包括钓鱼邮件、电话诈骗、伪装成信任的实体等。

防范方法:

- 提高用户的安全意识,警惕不明身份的请求和信息。

- 教育用户不要随意泄露个人敏感信息。

结论

网络安全漏洞给我们的通信和数据带来了巨大的风险。只有增强对网络安全的意识,并采取相应的措施来预防和应对安全漏洞,才能更好地保护我们的网络安全。

点击自取

50G+学习视频教程

100+Python初阶、中阶、高阶电子书籍

相关文章:

网络常见安全漏洞

引言 随着互联网的迅猛发展,网络安全问题日益严重。在网络世界中,各种常见的安全漏洞给人们的通信和数据安全带来了巨大的威胁。本文将介绍一些常见的网络安全漏洞,并提供一些防范措施。 1. XSS(跨站脚本攻击) 跨站…...

【JS案例】JS实现图片放大镜功能

JS案例图片放大镜 🌟效果展示 🌟HTML结构 🌟CSS样式 🌟实现思路 🌟具体实现 1.初始化数据图片 2.获取所需DOM元素 3.初始化页面 初始化缩略图 绑定事件 🌟完整代码 🌟写在最后 &…...

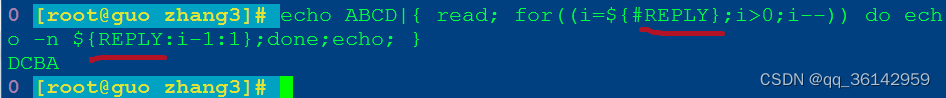

linux centos7 bash中字符串反向输出

给定一个字符串,如何反向(倒序)输出? 字符串反转的方法:a.对各个字符位置进行循环调换(从原字符串左边取出放在新字符串的右边;从原字符串右边取出放在新字符串的左边)。b.对各个字符由水平排列转为垂直排…...

git rebase和merge区别

一、概述 merge和rebase 标题上的两个命令:merge和rebase都是用来合并分支的。 这里不解释rebase命令,以及两个命令的原理,详细解释参考这里。 下面的内容主要说的是两者在实际操作中的区别。 1.1 什么是分支 分支就是便于多人在同一项目…...

Vue插槽实现商品列表-编辑渲染

商品列表 文章目录 商品列表核心步骤创建组件 1. MyTag组件详细步骤双击显示,自动聚焦失去焦点,隐藏输入框回显标签信息回车修修改内容,同时隐藏输入框 MyTable组件详细步骤1-动态的设置整个表格的数据 : props2-实现自定义结构-插…...

Vue开发之父子组件

创建父子组建,分三步。一是创建文件,二是引入组建,三是组件间通信。在components目录下新建sub文件夹,用于存放一下可以复用的子组件。比如新建一个SubCon.vue组件 <template><div class"first-app">{{ ms…...

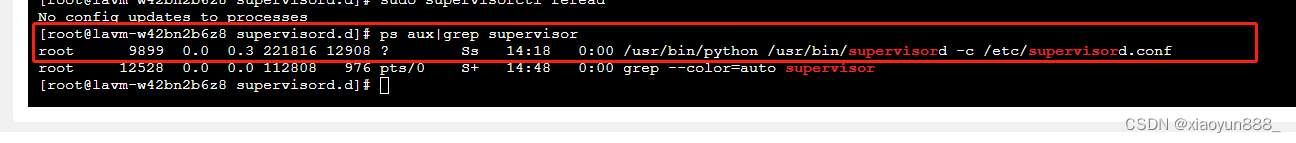

fastadmin think-queue supervisor配置

起因是微信支付回调需要同时做发货处理,但是发货接口不能影响,需要队列进行异步处理1. 1.fastadmin 后台购买queue插件(基于think-queue消息队列) 2.代码 2.1 添加文件:application---->extra--->queue.php 内容:我这里用的数据库做…...

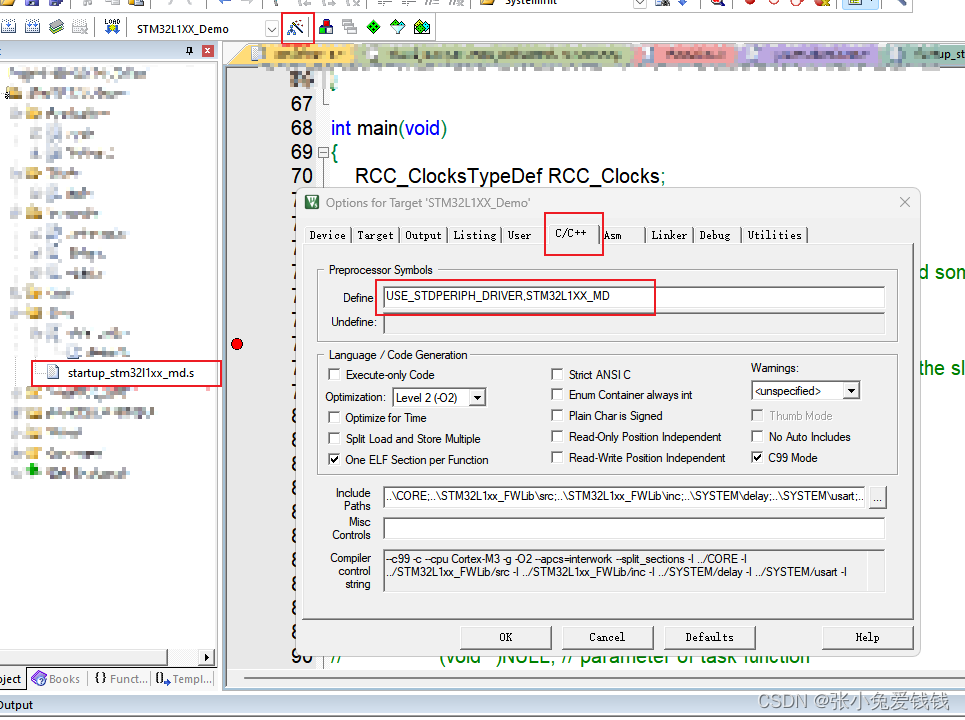

STM32 进不了main 函数

1. 我用的是STM32L151C8T6 的芯片,在github 上找了个别人的例程,拿来当模板改,由于他用的是HSE 外部晶振,我用的是内部晶振HSI,所以需要改系统时钟,改完后debug, 一直进不了main 函数࿰…...

不用循环数组,js+html实现贪吃蛇

功能描述:每走10步随机改变一个方方向,当键盘按下方向键 w,s,a,d时,使用键盘方向控制蛇的移动,蛇头每撞到一次自身时改变屏幕颜色,蛇头碰到边界时从另一边回来。 实现思路:用个30大小的数组存放每个结点&a…...

什么是线程安全和线程不安全?

线程安全(Thread Safety)和线程不安全(Thread Unsafety)是与并发编程相关的概念,特别是在多线程环境中使用共享资源时会涉及到这些概念。 线程安全: 当多个线程同时访问共享资源时,如果在没有额外的同步措施的情况下,这些线程仍然能够正确地执行并保持数据的一致性,那…...

VUE笔记(十)Echarts

一、Echarts简介 1、什么是echarts ECharts是一款基个基于 JavaScript 的开源可视化图表库 官网地址:Apache ECharts 国内镜像:ISQQW.COM x ECharts 文档(国内同步镜像) - 配置项 示例:echarts图表集 2、第一个E…...

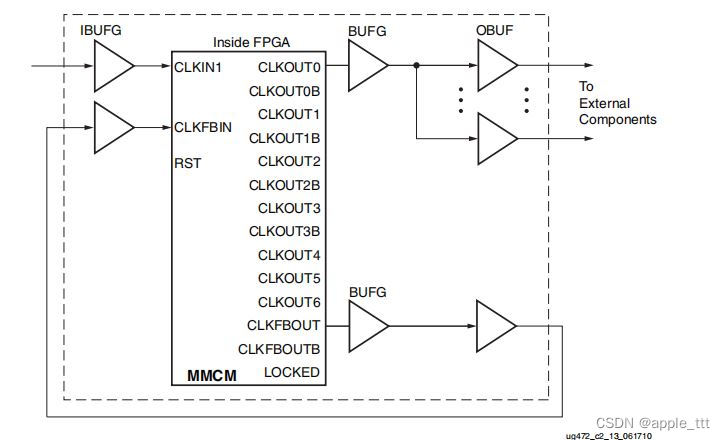

FPGA原理与结构——时钟IP核原理学习

一、前言 在之前的文章中,我们介绍了FPGA的时钟结构 FPGA原理与结构——时钟资源https://blog.csdn.net/apple_53311083/article/details/132307564?spm1001.2014.3001.5502 在本文中我们将学习xilinx系列的FPGA所提供的时钟IP核,来帮助我们进一…...

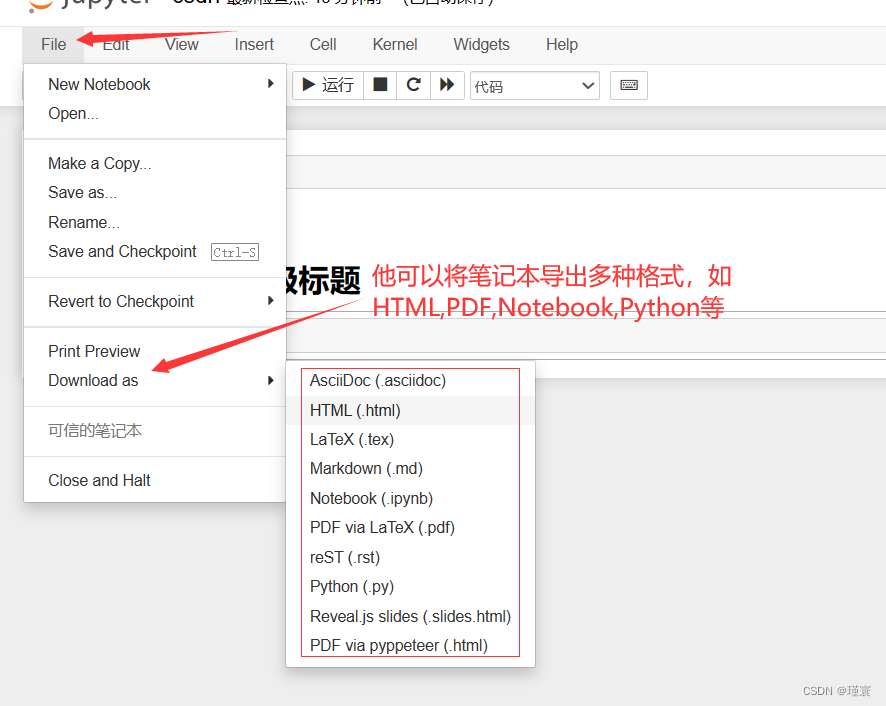

创建python环境——Anaconda

在Windows中安装Anaconda和简单使用 一.Anaconda发行概述 Anaconda是一个可以便捷获取和管理包,同时对环境进行统一管理的发行版本,它包含了conda、 Python在内的超过180个科学包及其依赖项。 1.Anaconda发行版本具有以下特点: (1)包含了…...

使用Linux部署Kafka教程

目录 一、部署Zookeeper 1 拉取Zookeeper镜像 2 运行Zookeeper 二、部署Kafka 1 拉取Kafka镜像 2 运行Kafka 三、验证是否部署成功 1 进入到kafka容器中 2 创建topic 生产者 3 生产者发送消息 4 消费者消费消息 四、搭建kafka管理平台 五、SpringBoot整合Kafka 1…...

pyechart笔记:opts.AxisOpts

定制化图表的轴线(x轴和y轴)的样式和设置 0 不设置坐标轴 c1(Bar().add_xaxis([力量,智力,敏捷]).add_yaxis(全能骑士,# 系列名称,用于 tooltip 的显示,legend 的图例筛选。[429,321,296],#系列数据).add_yaxis(猴子,[352,236,4…...

深度思考rpc框架面经之五:rpc熔断限流、rpc复用连接机制

11 RPC框架如何实现限流和熔断 推荐文章:RPC实现原理之核心技术-限流熔断 11.1 为什么Dubbo要做服务的限流?(根本原因是服务端进行自我保护) 限流是一种常见的系统保护手段。在分布式系统和微服务架构中,一个接口的过度使用可能会导致资源…...

Go 数组

数组用于在单个变量中存储相同类型的多个值,而不是为每个值声明单独的变量。 声明数组 在Go中,有两种声明数组的方式: 使用var关键字: 语法 var array_name [length]datatype{values} // 这里定义了长度 或者 var array_n…...

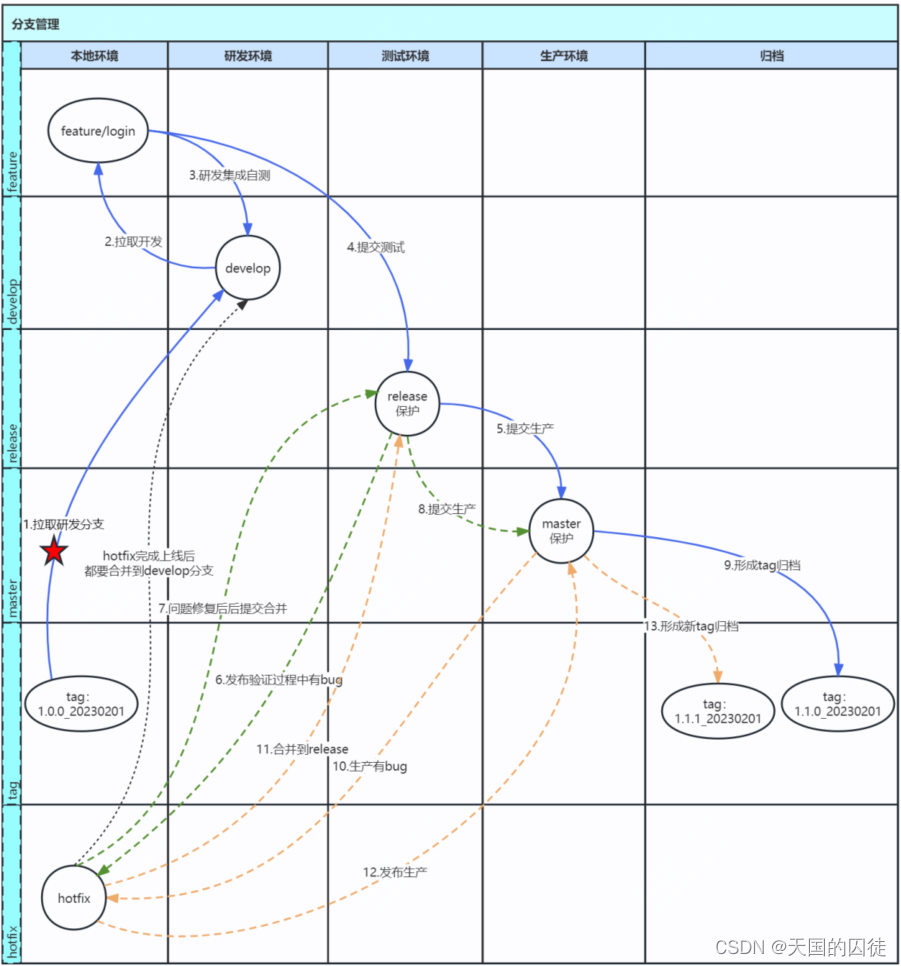

04架构管理之分支管理实践-一种git分支管理最佳实践

专栏说明:针对于企业的架构管理岗位,分享架构管理岗位的职责,工作内容,指导架构师如何完成架构管理工作,完成架构师到架构管理者的转变。计划以10篇博客阐述清楚架构管理工作,专栏名称:架构管理…...

D.OASIS City 和 Warrix 在The Sandbox 庆祝 Rise of the 10th Legend十周年

D.OASIS 首次展示了变革性娱乐 D.OASIS City,正如它与 WARRIX 一起承诺的那样。WARRIX 是获得泰国国家队球衣生产授权的标志性运动服装品牌。 这款激动人心的游戏冒险游戏于今天推出,让用户能够投入 D.OASIS City x WARRIX:Rise of the 10th…...

苏州创新药20年,站上全球产业洗牌暴风眼

一个城市的创新药产业集群如何从无到有,又如何在全球化临界点寻找自己的位置。文|徐鑫编|任晓渔过去一年多,苏州是全球创新药产业版图中一个绕不过去的城市。大额海外授权交易频繁传出,在中国高端制造走出去的背景下&a…...

告别手写UI!用NXP GUI Guider拖拽设计LVGL界面,5分钟搞定音乐播放器Demo

嵌入式UI开发革命:5分钟用GUI Guider构建LVGL音乐播放器在嵌入式系统开发中,用户界面(UI)设计曾长期是工程师的痛点——既要考虑资源受限的硬件环境,又要实现流畅美观的交互体验。传统手动编写UI代码的方式不仅效率低下,调试过程更…...

基于USB ACA模式实现安卓手机边玩边充的游戏手柄设计

1. 项目缘起:当手机性能过剩,却败给了触摸屏几年前,我清理手机游戏时,发现一个挺无奈的现象:性能足以媲美掌机的智能手机里,只剩下一些慢节奏的平台解谜或者数独。那些曾经让我在掌机上废寝忘食的赛车、动作…...

基于MAX78000与CNN的智能螺栓巡检小车:嵌入式AI实战解析

1. 项目概述与核心思路在轨道交通的日常运维中,螺栓的紧固状态检查是一项繁重且关键的任务。无论是轨道上的紧固螺栓,还是列车转向架、轮对轴承上的关键螺栓,其松动或失效都可能引发严重的安全事故。传统的人工巡检方式不仅效率低下ÿ…...

收藏|2026年AI大模型就业爆发!岗位暴涨12倍、月薪6W+,小白零基础入门指南

2026年,AI已从“科技热点”彻底变为职场“刚需赛道”!脉脉高聘人才智库最新发布的《2026年1-2月中高端人才求职招聘洞察》,用硬核数据揭示行业真相:AI人才成招聘市场顶流,岗位量、薪资双双爆发式增长。尤其对零基础小白…...

避坑指南:Unity动态加载模型时,TriLib插件材质丢失、缩放异常的5个常见问题解决

Unity动态加载模型避坑指南:TriLib插件材质丢失与缩放异常的深度解决方案当你在Unity项目中尝试使用TriLib插件动态加载外部模型时,是否遇到过这些令人抓狂的情况:模型加载后材质全部变成刺眼的粉红色,贴图神秘消失,或…...

告别Selenium?手把手教你用Playwright录制脚本,5分钟搞定Web自动化测试

5分钟极速上手Playwright脚本录制:零代码实现Web自动化测试当产品经理突然丢给你一个刚上线的电商活动页,要求半小时内完成所有核心链路测试时,传统的手写Selenium脚本显然来不及。作为测试工程师,我最近发现微软开源的Playwright…...

3步搞定B站缓存视频转换:m4s转MP4的终极解决方案

3步搞定B站缓存视频转换:m4s转MP4的终极解决方案 【免费下载链接】m4s-converter 一个跨平台小工具,将bilibili缓存的m4s格式音视频文件合并成mp4 项目地址: https://gitcode.com/gh_mirrors/m4/m4s-converter 你是否曾经在B站缓存了珍贵的视频&a…...

动物森友会岛屿设计终极指南:用Happy Island Designer打造梦想岛屿

动物森友会岛屿设计终极指南:用Happy Island Designer打造梦想岛屿 【免费下载链接】HappyIslandDesigner "Happy Island Designer (Alpha)",是一个在线工具,它允许用户设计和定制自己的岛屿。这个工具是受游戏《动物森友会》(Anim…...

)

独家首发|DeepSeek官方未公开的IP检查API接口文档(含沙箱环境调用密钥获取路径)

更多请点击: https://kaifayun.com 第一章:DeepSeek知识产权检查 DeepSeek系列大模型(如DeepSeek-V2、DeepSeek-Coder、DeepSeek-MoE)由深度求索(DeepSeek)公司自主研发,其权重、训练代码、推…...