【WSN无线传感器网络恶意节点】使用 MATLAB 进行无线传感器网络部署研究

💥💥💞💞欢迎来到本博客❤️❤️💥💥

🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。

⛳️座右铭:行百里者,半于九十。

📋📋📋本文目录如下:🎁🎁🎁

目录

💥1 概述

📚2 运行结果

🎉3 参考文献

🌈4 Matlab代码实现

💥1 概述

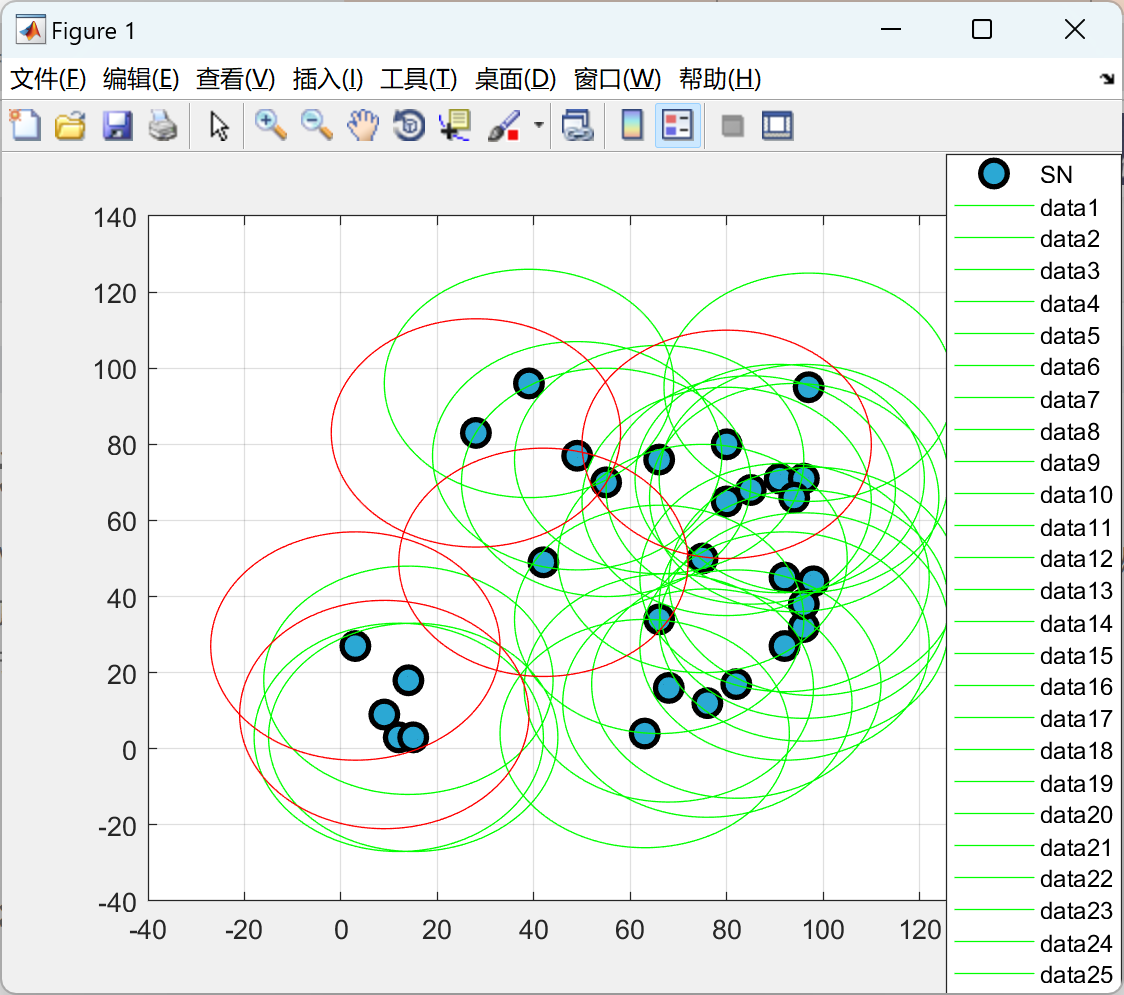

在无线传感器网络部署方面,您计划在一个 100 * 100 平方米的区域内部署无线传感器网络。每个传感器节点(SN)的射程范围为 30 米。在这个区域内,您共有 29 个传感器节点,其中 5 个是恶意节点。正版节点用绿色圆圈表示,而恶意节点用红色圆圈表示。您的目标是利用这个网络进行多种研究问题的研究,包括路由、覆盖范围、安全性和本地化等方面。

为了开始研究,首先您需要考虑的是网络的部署方式。在一个 100 * 100 平方米的区域内,您可以根据需要放置这些传感器节点。这个过程需要考虑到节点之间的通信范围,确保节点之间具有良好的信号连接。可以使用节点的射程范围(30 米)来保证节点的相互覆盖,并形成一个有效的网络。

同时,考虑到有恶意节点的存在,您还需要设计一种安全性机制来保护整个网络免受潜在的攻击。这可以涉及到使用加密技术、身份验证或者一些入侵检测系统来检测和防止恶意节点对网络的破坏。

针对无线传感器网络中恶意节点的检测,国内外提出了许多不同的技术来减轻无线传感器网络中的攻击。这是通过检测算法来实现的,这些算法已经证明了它们实现目标的能力,但代价是高昂的。一般来说,任何提议的方法都应该是安全、低开销和高效的。

无线传感器网络(WSN)的主要任务是监视,感测和发送数据到通常是基站(BS)的集中服务的能力,然后以敏感数据的形式从集中服务向用户传播信息。遗憾的是,传感器节点通常部署在远程和恶劣环境中。在这样的环境中,攻击者可以容易的物理截获、伪造和篡改节点,使得篡改的节点通过发起各种安全攻击而最终扭曲网络操作。他们的路由协议也会导致攻击,因为在他们的设计中不考虑安全方面,这会为攻击造成另一个漏洞[1]。

此外,实施所有安全方法(包括为传感器的供电存储器和能量自供应)需要能量资源,无线传感器网络由于自身资源和计算能力的限制会导致不同的攻击。然而,目前这些资源在微小的无线传感器中非常有限,这对资源匮乏的安全机制提出了相当大的挑战[2]。在可能的攻击中,论文针对四种攻击,主要是 Sybil 攻击、Sinkhole 攻击、虫洞攻击和黑洞攻击。女巫攻击(Sybil Attack)是一种严重的攻击,其中受损节点发送虚假的身份或错误的位置信息,以便其余节点认为其附近存在许多节点,受损节点则利用被盗或伪造的身份和位置信息启动 Sybil 攻击。[3]在下沉洞攻击(Sinkhole Attact)中,恶意节点可以通过广播虚假路由信息来说服邻居来吸引数据流量。通过此过程,sinkhole 节点尝试将所有网络流量吸引到自身。此后,它会改变数据包或静默丢弃数据包,增加了网络开销,通过增加能量消耗来减少网络的生命周期,最终破坏了网络的正常运行。虫洞攻击(Wormhole Attack)是两个知道网络拓扑的恶意节点之间合作完成的,在此攻击中,两个恶意节点形成私有的通讯隧道并捕获流量。此外,在黑洞攻击(Blackhole Attack)中,节点将其自身通告为具有到目的节点的有效路由,即使该路由是虚假的。源节点忽略另一个节点来自其他节点的正常路由回复,并将其数据包发送给恶意节点,恶意节点丢弃数据包,有时将数据包发送到目的地。

📚2 运行结果

主函数代码:

% 100 * 100 m2 wireless sensor network deployment

% Density = 30 nodes: CH=1 and SN=29

% malicious nodes (mn) = 20% of 29 SN

% CH is genuine

clc;

clear;

mn=5; % malicious node

sn=29; % sensor node

x=randi([0,100],1,sn); % x coordinate of a sn

y=randi([0,100],1,sn); % y coordinate of a sn

z=randi([0,sn],1,mn); % malicious nodes index values (as per percentage 20%)

plot(x,y,'mo',...

'LineWidth',2,...

'MarkerEdgeColor','k',...

'MarkerFaceColor',[.17 0.66 .83],...

'MarkerSize',10)

legend('SN')

for i=1:sn

draw_circle1(x(i),y(i),30,'g')

end

for j=1:sn

for k=1:mn

if z(k)==j

draw_circle1(x(j),y(j),30,'r')

end

end

end

grid on

figure(1) % Hold figure 1

hold on

🎉3 参考文献

文章中一些内容引自网络,会注明出处或引用为参考文献,难免有未尽之处,如有不妥,请随时联系删除。

[1]郎健.无线传感器网络部署优化研究与仿真[D].北京工业大学[2023-08-21].DOI:CNKI:CDMD:2.1016.701540.

[2]井泉.基于LEACH的无线传感器网络路由协议的研究[D].东北大学,2012.DOI:10.7666/d.J0124954.

[3]胡宇.无线传感器网络中恶意节点的检测和安全路由技术[D].电子科技大学,2016.

[4]王乾.无线传感器网络恶意节点检测模型的研究[D].长春工业大学[2023-08-21].

🌈4 Matlab代码实现

相关文章:

【WSN无线传感器网络恶意节点】使用 MATLAB 进行无线传感器网络部署研究

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 ⛳️座右铭&a…...

C# 实现浏览器控件设置

using System; using System.Collections.Generic; using System.ComponentModel; using System.Data; using System.Drawing; using System...

1130 - Host ‘17216.18083‘ is not allowed to connect to this MySQL server

mysql5.7 设置root远程登录 1、登录数据库 mysql -u root -p 2、设置root 用户允许远程登录,"your password" 是自己设置的密码; GRANT ALL PRIVILEGES ON *.* TO root% IDENTIFIED BY your password WITH GRANT OPTION; 3、刷新权限 FLUSH PRIVILEG…...

使用Spring的getBeansOfType实现接口多实现类的动态调用

使用Spring的getBeansOfType实现接口多实现类的动态调用 package com.xxl.job.admin.core.alarm;import com.xxl.job.admin.core.model.XxlJobInfo; import com.xxl.job.admin.core.model.XxlJobLog; import org.slf4j.Logger; import org.slf4j.LoggerFactory; import org.sp…...

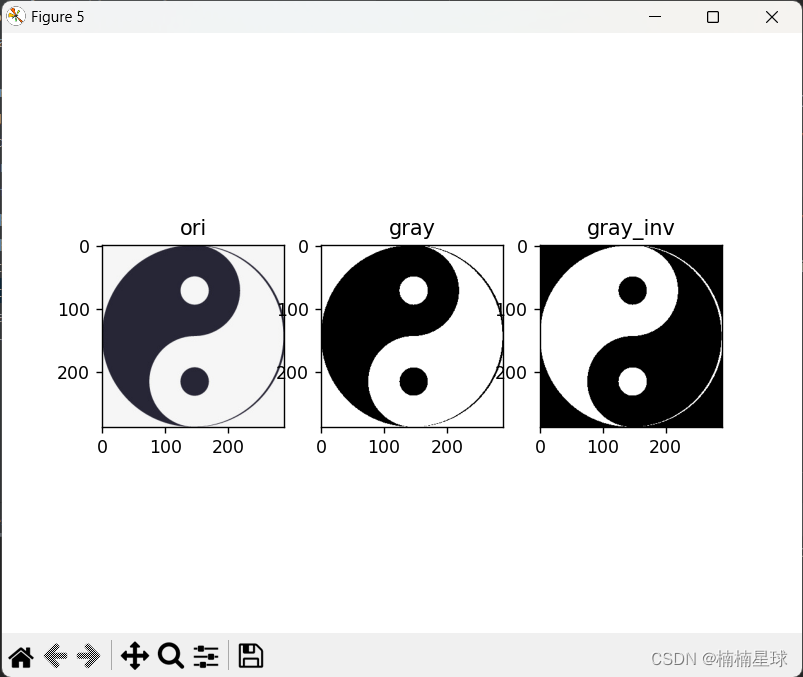

(笔记三)opencv图像基础操作

强调:本文只为学习记录做笔记 详细可参考opencv官网 :https://docs.opencv.org/4.1.1/d0/d86/tutorial_py_image_arithmetics.html (1)将cv2的BGR模式改为RGB模式 #!/usr/bin/env python # -*- coding:utf-8 -*- ""&q…...

PHP入门及环境搭建 - XAMPP

文章目录 PHP简介搭建PHP环境(XAMPP)下载XAMPP安装XAMPP第1步:双击setup_xampp.bat检测第2步:启动Apache和MySQL第3步:浏览器访问内置的启动页面readme文档 - 必读运行Hello World程序下载并安装Eclipse for PHP编写Hello World程序参考目标: 1、了解PHP语言 2、搭建PHP开…...

开学季ipad手写笔什么牌子好?第三方电容笔推荐

自从ipad之类的平板电脑上出现了电容笔,电容笔就成功的取代了我们的手指,大大加快了我们的写作速度。不过,由于苹果pencil自带的先进芯片,导致其售价一直很高,给很多人,特别是学生,造成了很大的…...

【力扣】62. 不同路径 <动态规划>

【力扣】62. 不同路径 一个机器人位于一个 m m m x n n n 网格的左上角 (起始点在下图中标记为 “Start” )。 机器人每次只能向下或者向右移动一步。机器人试图达到网格的右下角(在下图中标记为 “Finish” )。问总共有多少条…...

【Python小项目】Python的GUI库Tkinter实现随机点名工具或抽奖工具并封装成.exe可执行文件

文章目录 一、项目背景二、需求分析UI界面设计如下:具体需求如下:二、实现思路三、项目关键代码读取excel中的人员名单实现随机滚动抽取主函数中Tkinter的界面相关操作实现窗口相关背景图设置组件相关完整代码四、将程序封装成.exe可执行文件将代码转换成.py文件五、总结与拓…...

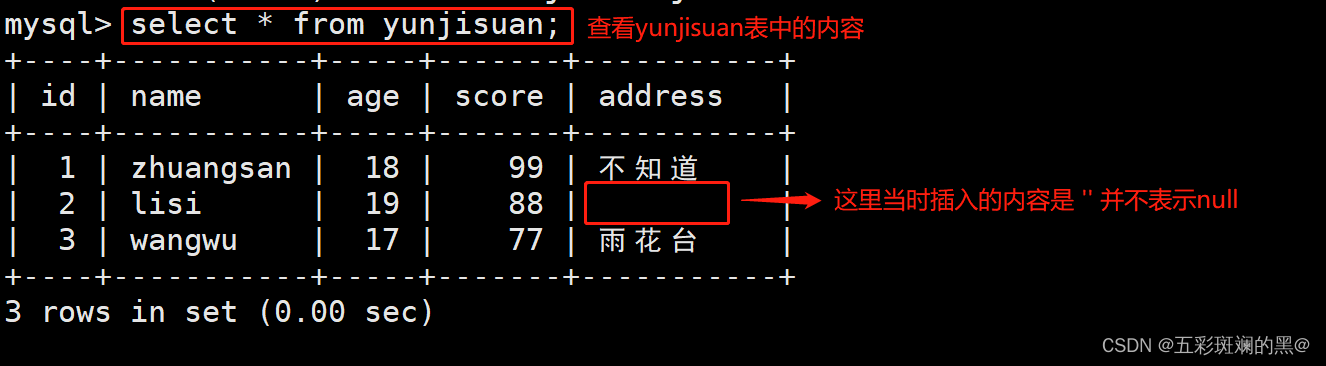

【MySql】mysql之基础语句

一、常用的数据类型 类型解释举例int整型用于定义整数类型的数据(1、2、3、4、5…)float单精度浮点(4字节32位)准确表示小数点后六位double双精度浮点(8字节64位)小数位更多,更精确char固定长度…...

使用API调用获取商品数据的完整方案

在电子商务应用程序中,商品详情接口是不可或缺的一部分。它用于从电商平台或自己的数据库中获取商品数据,并将其提供给应用程序的其他部分使用。本文将详细介绍如何设计一个完整的商品详情接口方案,其中包括使用API调用来获取商品数据的过程。…...

来看看入门级别的室内设计创意是怎么样构成的

在这个世界上,信息源源不断地输送给我们,数字通信成为常态,对话的艺术正在逐渐消失;衡量一个人社交成功与否的最佳标准变为点赞数、粉丝数和高参与率;Ai人工智能引发了更快节奏的工作流程,工作要求越来越高…...

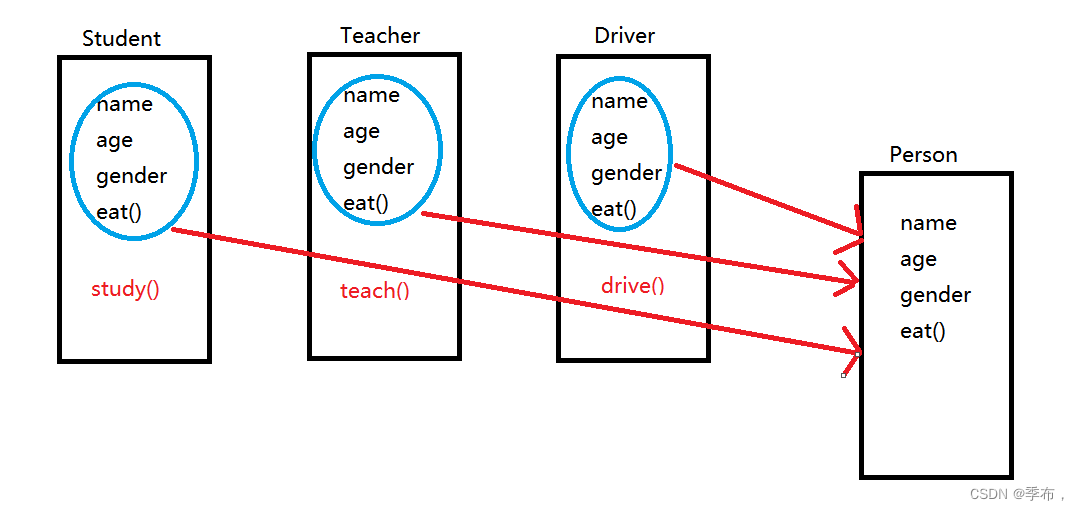

Go 面向对象(匿名字段)

概述 严格意义上说,GO语言中没有类(class)的概念,但是我们可以将结构体比作为类,因为在结构体中可以添加属性(成员),方法(函数)。 面向对象编程的好处比较多,我们先来说一下“继承…...

生成式AI,赋能数字劳动力的关键工具

人们认为,生成式人工智能是一种可以让他们用自己的话来提问或生成副本和图像的工具。事实也是如此,人工智能在这两方面上都做的非常好,但让人意想不到的是,它还蕴含着改变我们个人和专业工作的巨大潜力,能帮我们访问、…...

python提取邮件的附件,以excel为例

配置邮箱、读取基本的邮件内容请参考:python读取并解析邮箱邮件,读取邮件主题、内容、时间 以excel为例: 获取邮件: email_value_config {imap_server: imap.exmail.qq.com, username: xxxxxxxx.com, password: xxxxx, }# 连接…...

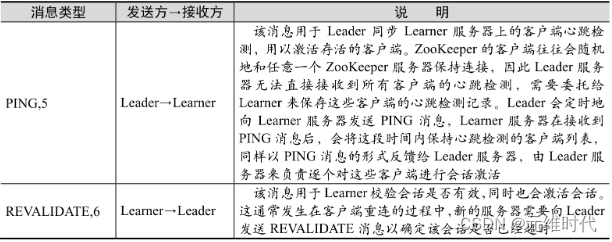

ZooKeeper技术内幕

文章目录 1、系统模型1.1、数据模型1.2、节点特性1.2.1、节点类型 1.3、版本——保证分布式数据原子性操作1.4、 Watcher——数据变更的通知1.5、ACL——保障数据的安全1.5.1、权限模式:Scheme1.5.2、授权对象:ID1.5.3、权限扩展体系 2、序列化与协议2.1…...

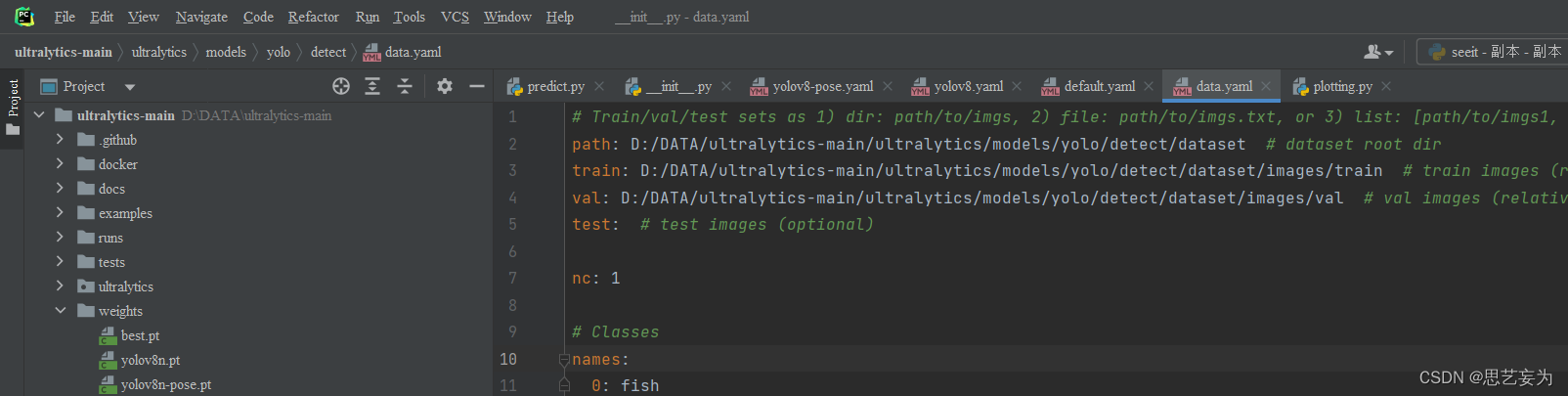

乱糟糟的YOLOv8-detect和pose训练自己的数据集

时代在进步,yolo在进步,我还在踏步,v8我浅搞了一下detect和pose,记录一下,我还是要吐槽一下,为啥子这个模型就放在了这个文件深处,如图。 以下教程只应用于直接应用yolov8,不修改。…...

【Nginx】Nginx $remote_addr和$proxy_add_x_forwarded_for变量详解

$remote_addr 代表客户端IP。注意,这里的客户端指的是直接请求Nginx的客户端,非间接请求的客户端。假设用户请求过程如下: 用户客户端--发送请求->Nginx1 --转发请求-->Nginx2->后端服务器那么,默认情况下,…...

MySQL自动删除binlog日志

MySQL的二进制日志(binlog)是MySQL用于复制和恢复操作的日志。随着时间的推移,binlog文件可能会快速增长并占用大量的磁盘空间。为了避免磁盘空间耗尽,您可以配置MySQL自动删除旧的binlog文件。 以下是自动删除binlog文件的方法&…...

C++ 文件和流

iostream 标准库提供了 cin 和 cout 方法,用于从标准输入读取流和向标准输出写入流。而从文件中读取流或向文件写入流,需要用到fstream标准库。在 C 中进行文件处理时,须在源代码文件中包含头文件 <iostream> 和 <fstream>。fstr…...

)

为什么 HDFS 文件一旦写入就不能修改,只能追加或删除(HDFS 设计哲学:一次写入,多次读取)

HDFS采用"一次写入,多次读取"的设计哲学,不支持文件内容修改。这种设计通过简化数据一致性机制、提高吞吐量和优化批处理场景性能,实现了高效的大数据处理。虽然不能直接修改文件,但支持追加、删除和覆盖操作。Hive等工…...

向量数据库是什么?Milvus 与 ChromaDB 在 AI 测试中的作用

导语:2025年,AI应用开发圈最火的两个关键词——RAG(检索增强生成)和向量数据库。你可能已经用LangChain搭过聊天机器人,用LlamaIndex建过知识库,但你有没有认真想过:那个默默躺在你架构图最底层的向量数据库,到底该选谁?Milvus还是ChromaDB?它们到底有什么区别?对你…...

5分钟让你的Python应用拥有Windows 11专业界面:py-window-styles完全指南

5分钟让你的Python应用拥有Windows 11专业界面:py-window-styles完全指南 【免费下载链接】py-window-styles Customize your python UI window with awesome pre-built windows 11 themes. 项目地址: https://gitcode.com/gh_mirrors/py/py-window-styles 还…...

完整使用指南:NDI技术在OBS中的高效应用)

DistroAV(原OBS-NDI)完整使用指南:NDI技术在OBS中的高效应用

DistroAV(原OBS-NDI)完整使用指南:NDI技术在OBS中的高效应用 【免费下载链接】obs-ndi DistroAV (formerly OBS-NDI): NDI integration for OBS Studio 项目地址: https://gitcode.com/gh_mirrors/ob/obs-ndi DistroAV(原名…...

量子纠缠与动态电路:CHSH不等式在NISQ时代的应用

1. 量子纠缠与CHSH不等式:动态电路性能评估在量子计算领域,高质量的量子纠缠是实现量子优势的关键资源。就像建筑需要坚固的钢筋骨架一样,量子算法依赖于稳定的纠缠态作为其计算基础。然而在当前的NISQ(Noisy Intermediate-Scale …...

【RT-DETR实战】061、端到端速度优化:从数据加载到后处理

昨天深夜调模型的时候又遇到性能瓶颈——明明GPU利用率只有60%,帧率死活上不去。 盯着nvidia-smi的输出发呆半小时,突然意识到问题不在前向推理那几百毫秒,而在数据加载和后处理这些“边角料”环节。今天咱们就聊聊RT-DETR端到端流水线里那些容易被忽略的速度陷阱。 数据加…...

RK3568与RK3399深度对比:从架构到实战,边缘计算如何选型?

1. 项目概述:为什么我们需要重新审视RK3568与RK3399?最近在给一个边缘计算项目做硬件选型,客户的需求很明确:需要一块性能足够、接口丰富、功耗可控且长期供货稳定的核心板。在国产处理器的候选名单里,瑞芯微的RK3399和…...

在树莓派等arm设备上观测大模型API调用的延迟与稳定性表现

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在树莓派等ARM设备上观测大模型API调用的延迟与稳定性表现 在边缘计算或资源受限的环境中,例如使用树莓派等基于ARM架构…...

Diablo Edit2:暗黑破坏神2存档编辑器终极指南,5分钟掌握角色修改神器

Diablo Edit2:暗黑破坏神2存档编辑器终极指南,5分钟掌握角色修改神器 【免费下载链接】diablo_edit Diablo II Character editor. 项目地址: https://gitcode.com/gh_mirrors/di/diablo_edit 你是否曾在暗黑破坏神2中花费数小时刷装备却一无所获&…...

Triton Ascend 代码生成 Skill

【免费下载链接】cannbot-skills CANNBot 是面向 CANN 开发的用于提升开发效率的系列智能体,本仓库为其提供可复用的 Skills 模块。 项目地址: https://gitcode.com/cann/cannbot-skills name: triton-op-coding description: > Triton Ascend 算子代码生…...