2022年网络安全政策态势分析与2023年立法趋势

近日,公安部第三研究所网络安全法律研究中心与 360 集团法务中心联合共同发布了《全球网络安全政策法律发展年度报告(2022)》。《报告》概览2022年全球网络安全形势与政策法律态势,并对2023年及后续短期内网络安全政策、立法趋势进行研判。下载报告全文>>

2022年网络安全政策态势分析

1、全球网络空间局势动荡,竞合并存

2022年全球网络空间竞争与博弈持续加剧,各国持续加强网络安全顶层设计,通过战略、总统令等形式明确网络安全保障任务。

我国持续推动互联网全球治理体系变革。《“中国+中亚五国”数据安全合作倡议》获得通过,中俄两国发表《中华人民共和国和俄罗斯联邦关于新时代国际关系和全球可持续发展的联合声明》,中泰两国签署《关于网络安全合作的谅解备忘录》,与印尼签署网络安全合作行动计划。同时适时修改《网络安全法》,以面对网络安全保障的现实需求和时代诉求。

2、关基设施保护加速推进

2022年勒索攻击等网络安全事件威胁不减,关键信息基础设施的外部攻击仍是重大威胁来源,全球关键信息基础设施规则体现出威胁攻击与保障防御两端的特点。同时,被认为是“最严重和最广泛的安全威胁之一”的Log4j漏洞风险也在持续发酵。

我国细化制度设计,重视压力测试、攻防演练、应急演练等在风险隐患发现方面的作用,以保障关键信息基础设施的持续稳定运行。就此发布了《信息安全技术关键信息基础设施安全保护要求》、《公路水路关键信息基础设施安全保护管理办法(征求意见稿)》、《医疗卫生机构网络安全管理办法》等。

3、全球供应链不稳定因素增多,“国产化”成关键词

网络空间竞争与博弈的加剧使得网络的互联互通遭遇逆流, “筑墙设垒”“脱钩断链”成为个别国家维护自身科技垄断和霸权地位的工具。与此同时,“国产化”“供应链韧性”成为关键词。我国《“十四五”数字经济发展规划》要求“推动关键产品多元化供给,着力提高产业链供应链韧性,增强产业体系抗冲击能力”。

4、数据跨境流动新秩序加速构建

我国《网络安全审查办法》正式施行,将网络平台运营者开展数据处理活动影响或者可能影响国家安全等情形纳入网络安全审查范围。同时,我国司法部发布《国际民商事司法协助常见问题解答》,进一步明确涉诉数据信息的跨境调取规则。《网络安全标准实践指南—个人信息跨境处理活动安全认证规范》等相继发布,进一步细化个人信息跨境提供规则。

5、立法威胁和平台责任成为信息内容治理的首选路径

一方面,通过将发布特定类型违法有害信息的行为定义为犯罪,强化法律的威慑力。另一方面,加强平台识别和防范违法有害信息的能力,以及在信息内容治理方面的主体责任。

我国建立健全网络综合治理体系,推动形成良好网络生态。国家互联网信息办公室等部门发布《移动互联网应用程序信息服务管理规定》《互联网用户账号信息管理规定》《互联网弹窗信息推送服务管理规定》,要求互联网信息服务提供者落实主体责任。

6、网络犯罪打击更加精细,犯罪防治成为重点

随着勒索攻击、电信网络诈骗等违法犯罪活动持续威胁国家、社会和个人合理利益,各国开始普遍加强网络犯罪打击力度。与此同时,各国将网络犯罪预防列为重点工作之一,强调潜在犯罪行为的发现与防范。

我国推动公共安全治理模式向事前预防转型,加强重点行业、重点领域安全监管,加强个人信息保护。我国正式通过《反电信网络诈骗法》,着力加强预防性法律制度构建。《全国人大常委会2022年度立法工作计划》也将制定网络犯罪防治法列为预备审议项目之一。

7、后量子密码的“超前性”与人工智能的“适度性”并存

一直以来,密码安全问题就是算法构筑的“难解性”与计算能力之间的博弈。但这一攻防关系随着量子计算的成熟而变得不再稳定。与此同时,各国对人工智能的安全治理更加理性,着重强调监管的“适度性”。

我国六部门联合发布《关于加快场景创新以人工智能高水平应用促进经济高质量发展的指导意见》,将协同治理作为基本原则之一,要求尊重人工智能发展规律,共同为场景创新提供制度供给,促进人工智能创新发展与监管规范相协调。

2023年网络安全未来趋势

1、国家安全因素全面注入网络安全,国家成为网络安全的主要推手

随着对网络空间虚拟性、风险传导等方面特点的深入理解和挖掘,未来一些国家仍将围绕网络空间安全,网络空间将成为大国间检测和测试其信息与网络技术、策略和风险模型的极限试验场。

2.关基设施适当“聚焦”与供应链安全强势“扩张”成为网络安全并行不悖的两条主线

建立供应链安全管理策略和准入机制、开展供应链安全风险评估等措施将在短期内提升供应链安全保障能力;长期来看,要求我国在供应链安全保障上发挥能动性,推动供应链转型升级,加快补齐短板、锻造长板、提高供应链韧性和安全水平,增强产业体系抗冲击能力,提升供应链现代化水平是最终目标。

3、数据规则全面塑造,安全与发展的辩证在数字化进程中得到诠释

未来,安全与发展的辩证关系将随着全球数字化进程的推进得到更深刻的诠释。各国在数据合法使用、数据交易和产业化、数据安全方面的立法将继续推进,并可能在数据基础制度体系、重要数据识别与保护方面取得突破。

4、网络安全治理能力建设成为网络安全的屏障,网络安全法治的软实力与信息、网络的硬科技同等重要

在法治中国建设过程中,应持续推动监管机构、职能、权限、程序、责任法定化,全面推进严格规范公正文明执法。此外,政府部门、监管机构应积极推动落实主体责任,约束和规范自身网络行为和数据活动。

同时,在未来,围绕新技术、新应用的既有规则解释、现实执法监督仍将持续展开,甚至催生新立法、新执法手段和新司法裁判。面对新技术新应用、新风险新安全,部署相应安全保障措施也将更为常见。

相关文章:

2022年网络安全政策态势分析与2023年立法趋势

近日,公安部第三研究所网络安全法律研究中心与 360 集团法务中心联合共同发布了《全球网络安全政策法律发展年度报告(2022)》。《报告》概览2022年全球网络安全形势与政策法律态势,并对2023年及后续短期内网络安全政策、立法趋势进…...

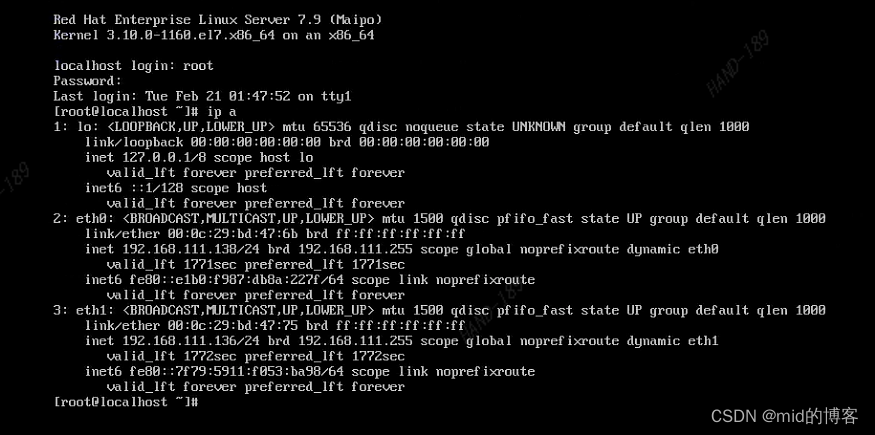

使用vmware制作云平台redhat7.9镜像模板

一、概述 1.1 redhat7.9 定制镜像上传到云平台。 这个制作镜像得方式适用于多种iso 镜像。 将iso 镜像通过vmware 创建出一台虚机,对虚机做一些基础配置。在虚机上安装kvm 虚拟化得工具, 将iso 镜像在导入虚机种通过kvm创建一下虚机, 虚机创…...

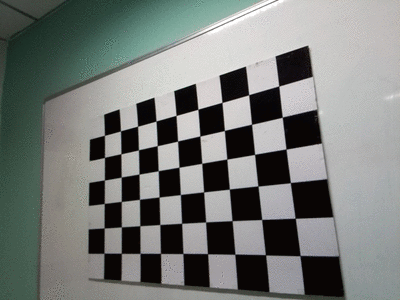

OpenCV基础(28)使用OpenCV进行摄像机标定Python和C++

摄像头是机器人、监控、太空探索、社交媒体、工业自动化甚至娱乐业等多个领域不可或缺的一部分。 对于许多应用,必须了解相机的参数才能有效地将其用作视觉传感器。 在这篇文章中,您将了解相机校准所涉及的步骤及其意义。 我们还共享 C 和 Python 代码以…...

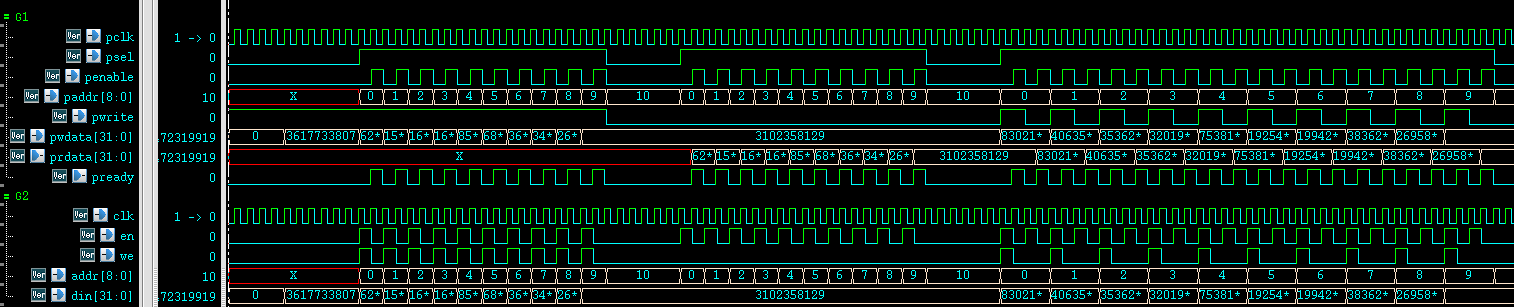

APB总线详解及手撕代码

本文的参考资料为官方文档AMBA™3 APB Protocol specification文档下载地址: https://pan.baidu.com/s/1Vsj4RdyCLan6jE-quAsEuw?pwdw5bi 提取码:w5bi APB端口介绍介绍总线具体握手规则之前,需要先熟悉一下APB总线端口,APB的端口…...

【Linux/Windows】源文件乱码问题解决方法总结

🐚作者简介:花神庙码农(专注于Linux、WLAN、TCP/IP、Python等技术方向)🐳博客主页:花神庙码农 ,地址:https://blog.csdn.net/qxhgd🌐系列专栏:Linux技术&…...

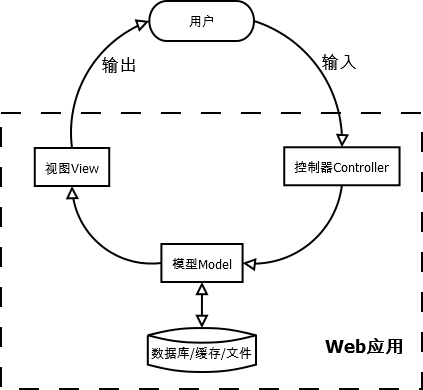

Python 四大主流 Web 编程框架

目前Python的网络编程框架已经多达几十个,逐个学习它们显然不现实。但这些框架在系统架构和运行环境中有很多共通之处,本文带领读者学习基于Python网络框架开发的常用知识,及目前的4种主流Python网络框架:Django、Tornado、Flask、Twisted。 …...

学UI设计,可以向哪些方向发展?该怎么学?

1、什么是UI设计?UI设计,全称 User Interface,翻译成中文意思叫做用户界面设计。2、UI设计的类型UI设计按用户和界面来分可分成四种UI设计。分别是移动端UI设计,PC端UI设计,游戏UI设计,以及其它UI设计。第一…...

【C++】初识CC++内存管理

前言 我们都知道C&C是非常注重性能的语言,因此对于C&C的内存管理是每一个C/C学习者必须重点掌握的内容,本章我们并不是深入讲解C&C内存管理,而是介绍C&C内存管理的基础知识,为我们以后深入理解C&C内存管理做铺…...

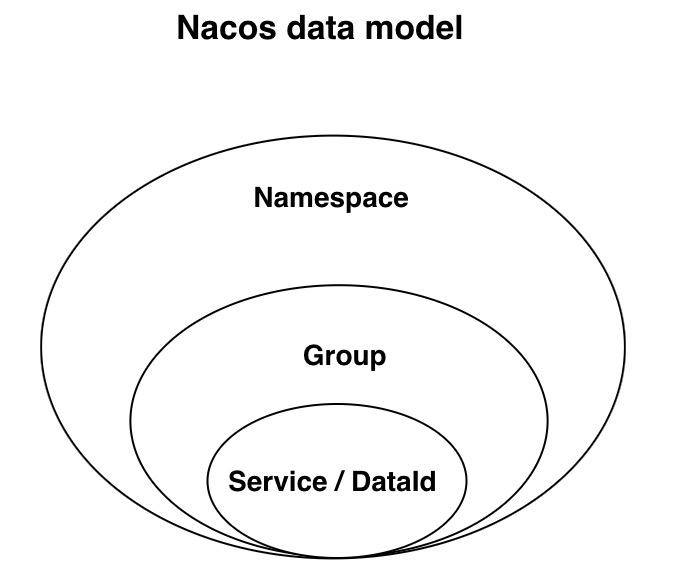

Nacos快速使用指南

简单例子:springboot快速集成nacos官方github文档命名空间是绝对隔离的。group之间可以通过配置实现跨 group访问配置中心Nacos config官方文档应用级别的默认配置文件名(dataId)dataId 的完整格式如下:${prefix}-${spring.profil…...

复旦发布国内首个类ChatGPT模型MOSS,和《流浪地球》有关?

昨晚,复旦大学自然语言处理实验室邱锡鹏教授团队发布国内首个类ChatGPT模型MOSS,现已发布至公开平台https://moss.fastnlp.top/ ,邀公众参与内测。 MOSS和ChatGPT一样,开发的过程也包括自然语言模型的基座训练、理解人类意图的对…...

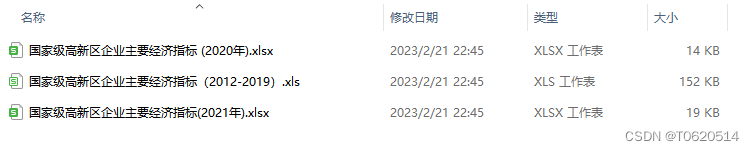

国家级高新区企业主要经济指标(2012-2021年)

数据来源:国家统计局 时间跨度:2012-2021 区域范围:全国(及各分类统计指标) 指标说明:手工提取最新的中国统计年鉴数据中各个excel指标表,形成各个指标文件的多年度数据,便于多年…...

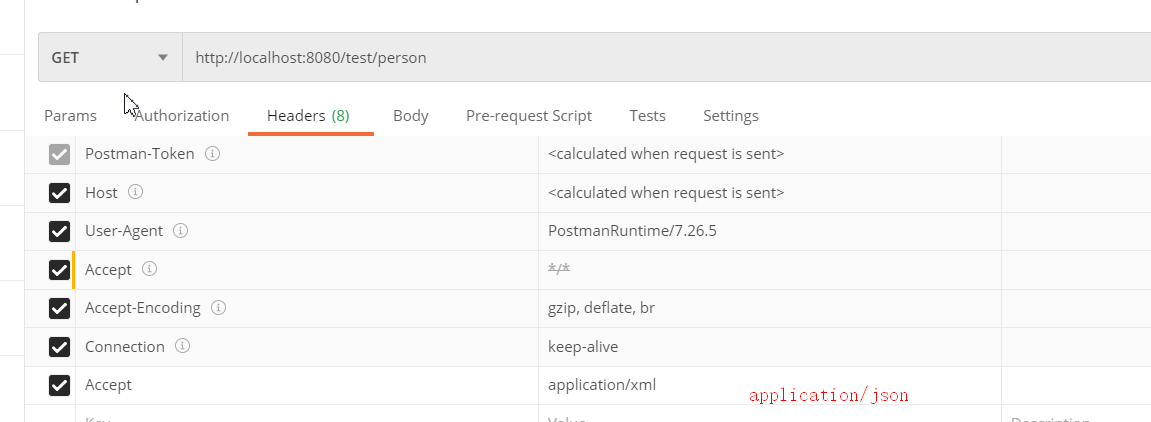

SpringBoot2核心技术-核心功能【05、Web开发】

目录 1、SpringMVC自动配置概览 2、简单功能分析 2.1、静态资源访问 1、静态资源目录 2、静态资源访问前缀 2.2、欢迎页支持 2.3、自定义 Favicon 2.4、静态资源配置原理 3、请求参数处理 0、请求映射 1、rest使用与原理 2、请求映射原理 1、普通参数与基本注解 …...

等级考试试卷(六级)解析)

2021-03 青少年软件编程(C语言)等级考试试卷(六级)解析

2021-03 青少年软件编程(C语言)等级考试试卷(六级)解析T1. 生日相同 2.0 在一个有180人的大班级中,存在两个人生日相同的概率非常大,现给出每个学生的名字,出生月日。试找出所有生日相同的学生。 时间限制:1000 内存限制:65536 输入 第一行为整数n,表示有n个学生,n …...

数据库的多租户隔离

数据库的多租户隔离有三种方案 1、独立数据库 一个租户一个数据库,这种方案的用户数据隔离级别最高,安全性最好,成本也最高 优点:为不同的租户提供独立的数据库,有助于简化数据模型的扩展设计,满足不同租…...

网络输入分辨率是否越大越好

目标检测比如 yolov5,训练输入图像大小默认是 640*640,这个是不是越大训练的效果越好 ? 这个肯定不是的。而且,如果仅调整输入图像的分辨率,不改变网络结构的话,检测准确率反而会下降的。首先,…...

离线采集普遍解决方案

简介 使用Datax每日全量相关全量表,使用Maxwell增量采集到Kafka然后到Flume然后到Hdfs。 DataX全量 生成模板Json gen_import_config.py # codingutf-8 import json import getopt import os import sys import MySQLdb#MySQL相关配置,需根据实际情…...

SAP ABAP 数据类型P类型详解

ABAP中比较难以理解的是P类型的使用,P类型是一种压缩类型,主要用于存储小数,定义时要指定字节数和小数点位数,定义语法如下: DATA: name(n) TYPE P decimals m,n代表字节数,最大为16,m是小…...

应用沙盒seccomp的使用

应用沙盒原理参考https://zhuanlan.zhihu.com/p/513688516 1、什么是Seccomp? seccomp 是 secure computing 的缩写,其是 Linux kernel 从2.6.23版本引入的一种简洁的 sandboxing 机制。 系统调用: 在Linux中,将程序的运行空间分为内核与用户空间(内核态和用户态),在逻辑…...

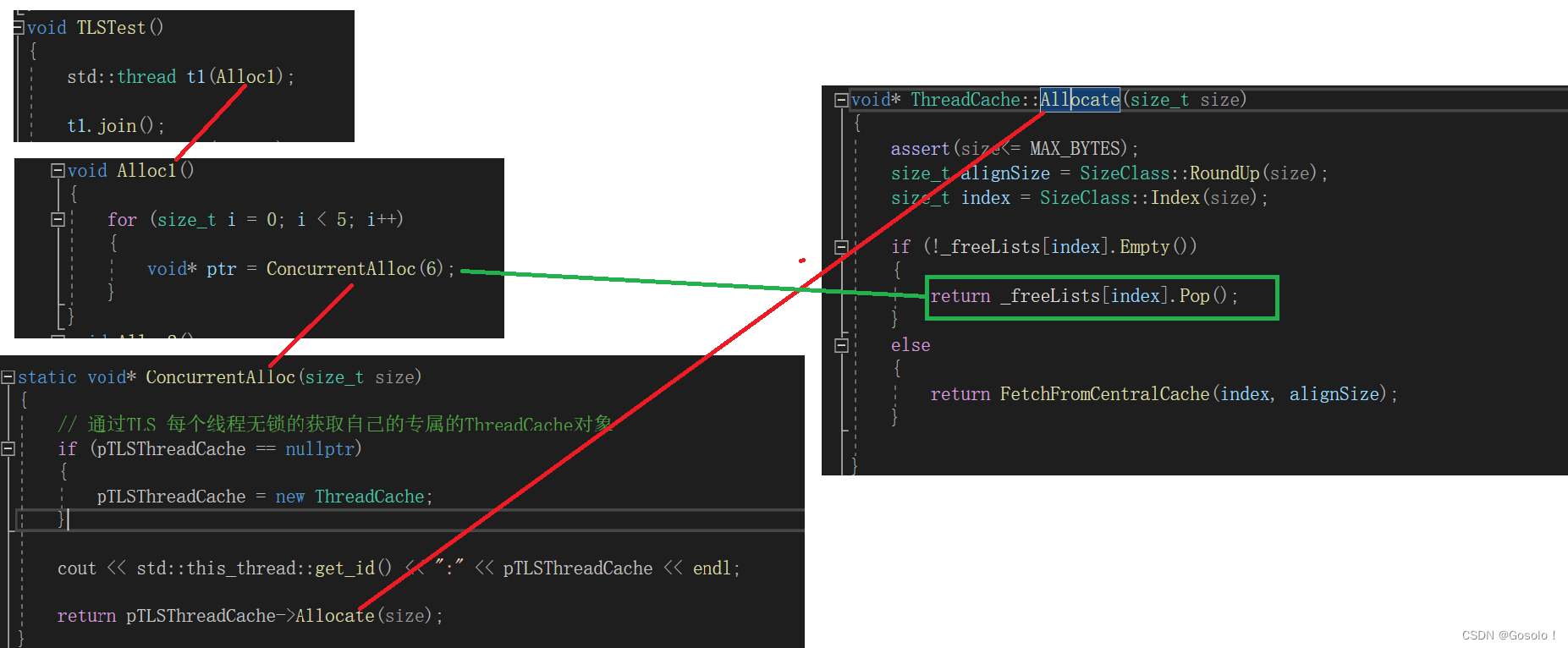

C++项目——高并发内存池(2)——thread_cache的基础功能实现

1.并发内存池concurrent memory pool 组成部分 thread cache、central cache、page cache thread cache:线程缓存是每个线程独有的,用于小于64k的内存的分配,线程从这里申请内存不需要加锁,每个线程独享一个cache,这…...

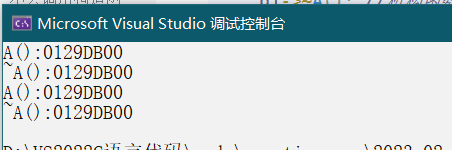

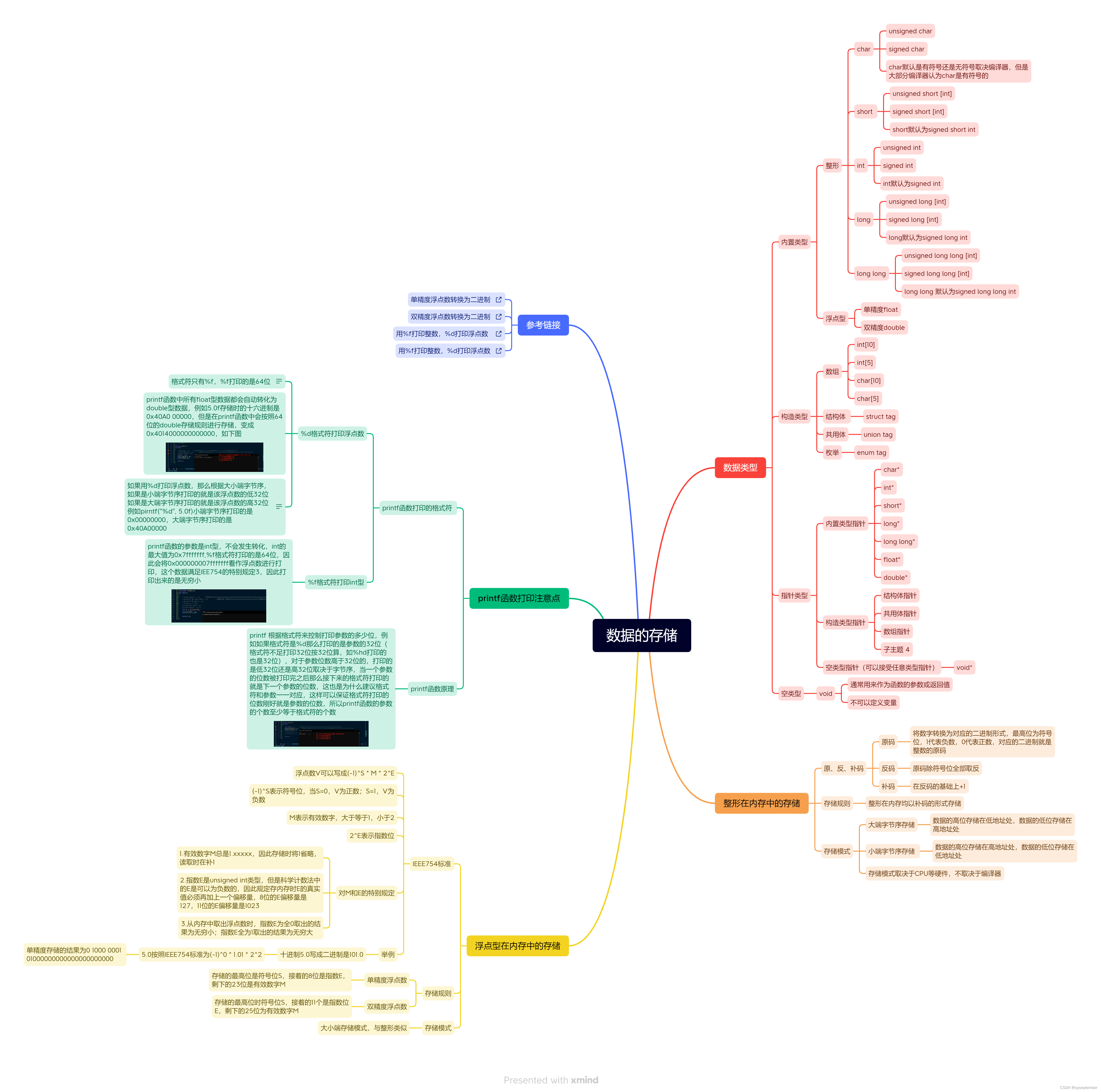

【C进阶】数据的存储

文章目录:star:1. 数据类型:star:2. 整形在内存中的存储2.1 存储规则2.2 存储模式2.3 验证大小端模式:star:3. 数据范围3.1 整形溢出3.2 数据范围的求解3.3 练习:star:4. 浮点型在内存中的存储4.1 浮点数的存储规则4.2 练习5. :star::star:总结(思维导图)⭐️1. 数据类型 在了…...

AlphaFold 3终极指南:掌握Jackhmmer与HMMER提升蛋白质结构预测精度

AlphaFold 3终极指南:掌握Jackhmmer与HMMER提升蛋白质结构预测精度 【免费下载链接】alphafold3 AlphaFold 3 inference pipeline. 项目地址: https://gitcode.com/gh_mirrors/alp/alphafold3 你是否在蛋白质结构预测项目中遇到MSA生成效率低下的瓶颈&#x…...

硬件答辩问题总结

一、电源纹波是什么,为什么LDO的小,DCDC的大1.电源纹波电源纹波 是指直流电源输出电压上叠加的 交流波动成分,表现为电压在理想直流值附近上下波动。2.LDO 纹波小原理LDO 内部是一个 调整管(可变电阻) 串联在输入和输出…...

电容损坏深度诊断,从外观到 ESR精准区分容衰与漏电

在 PCB 故障中,电容损坏占比超 40%,是当之无愧的 “头号杀手”。很多工程师仅靠 “鼓包漏液” 判断电容好坏,殊不知80% 的电容损坏是隐性的—— 外观平整但容值衰减、ESR 升高、轻微漏电,导致供电不稳、系统重启、噪声增大&#x…...

)

保姆级教程:Windows系统下Arcgis 10.2从下载、安装到汉化一次搞定(附常见License启动失败解决方案)

Windows系统下Arcgis 10.2完整安装与汉化实战指南第一次接触Arcgis的新手往往会被复杂的安装流程和神秘的License Manager搞得晕头转向。作为一款功能强大的地理信息系统软件,Arcgis在科研、城市规划、环境监测等领域有着广泛应用,但它的安装过程确实会让…...

收藏干货|2026 版企业 AI 落地实操指南,程序员小白入门避坑必备

如今人工智能早已脱离概念炒作阶段,全面扎根企业实际业务场景,成为技术从业者与企业管理者无法回避的发展课题。各行各业都加速布局AI赛道,行业心态也从初期观望试探,彻底转变为实打实的落地攻坚。 不少企业高层主动牵头统筹AI规划…...

树莓派工业GPIO接口板:电气隔离与电平转换实战指南

1. 项目概述:为什么需要一块工业级GPIO接口板?如果你用树莓派做过一些硬件项目,尤其是涉及到控制继电器、电机或者连接工业设备(比如PLC、变频器)时,大概率踩过这样的坑:直接用树莓派的GPIO引脚…...

3步快速解密中兴光猫配置:ZET工具终极实战指南

3步快速解密中兴光猫配置:ZET工具终极实战指南 【免费下载链接】ZET-Optical-Network-Terminal-Decoder 项目地址: https://gitcode.com/gh_mirrors/ze/ZET-Optical-Network-Terminal-Decoder 中兴光猫配置解密工具是每个网络管理员必备的神器!Z…...

Burp抓包失败的五大隐形墙与HTTPS解密断裂点排查指南

1. 这不是Burp用得不对,是环境链路断在了你没看见的地方“Burp抓不到包”——这句话我过去三年里听开发、测试、刚转安全的新人说了不下两百遍。但真正打开Burp一看,Proxy标签页里空空如也,连个localhost:8080的请求都没有,十有八…...

)

保姆级教程:手把手教你搞定ESXi 6.7安装前的BIOS设置(VT-x/VT-d/AES全开)

从零开始:ESXi 6.7安装前的BIOS设置终极指南当你第一次接触企业级虚拟化平台时,那种既兴奋又忐忑的心情我完全理解。作为过来人,我记得自己第一次在Dell PowerEdge服务器上安装ESXi时,光是搞清楚BIOS里那些晦涩的选项就花了整整一…...

基于ISDN信令的来电语音播报系统:从原理到树莓派实现

1. 项目概述:一个基于ISDN的来电语音播报系统如果你家里或办公室里还有一台老式的ISDN路由器,别急着把它当电子垃圾处理掉。我最近就利用手头一台闲置的ISDN路由器,折腾出了一个挺有意思的小玩意儿:一个能自动识别来电号码&#x…...