安全计算环境技术测评要求项

1.身份鉴别-在应用系统及各类型设备中确认操作者身份的过程(身份鉴别和数据保密)

1-2/2-3/3-4/4-4

a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换

b)应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施

c)当进行远程管理时,应采取必要措施防止鉴别信息在网络传输过程中被窃听(如身份鉴别信息加密传输)

d)应采用口令、密码技术、生物技术等两种或两种以上组合的鉴别技术对用户进行身份鉴别,且其中一种鉴别技术至少应使用密码技术来实现

测评实施重点:

1)用户身份鉴别信息应具有唯一性、具备必要的复杂度且需要定期更新

2)要开启设备登录失败处理功能,连续多次失败后应结束会话或锁定账号,在账户登录且长时间未操作时自动退出

3)采用加密的方式传输账户鉴别信息

4)采用两种或以上身份鉴别技术,包括口令、密码技术、生物技术等,其中至少有密码技术

2.访问控制-账户和权限设置

1-3/2-4/3-7/4-7+

a)应对登录的用户分配账户和权限

b)应重命名或删除默认账户,修改默认账户的默认口令

c)应及时删除或停用多余的、过期的账户,避免共享账户的存在

d)应授予管理用户所需的最小权限,实现管理用户的权限分离

e)应由授权主体配置访问控制策略,访问控制策略规定主体对客体的访问规则

f)访问控制的粒度应达到主体为用户级或进程级,客体为文件、数据库表级

g)应对重要主体和客体设置安全标记,并控制主体对有安全标记信息资源的访问

g+)应对主体、客体设置安全标记,并依据安全标记和强制访问控制规则确定主体对客体的访问

测评实施重点:

1)检查被测系统中账户及其权限的设置情况

2)检查系统默认账号、默认口令

3)核查每个账户的用途,检查是否有多余的、过期的账户,是否为不同的用户创建不同的账户来登录系统

4)管理用户的角色划分,最小权限、权限之间是否相互制约

5)核查是否有负责配置访问控制策略的管理用户,核查授权主体是否依据安全策略配置主体对客体的访问规则

6)控制粒度是否达到主体为用户级或进程级,客体为文件、数据库表、记录或字段级。

7)对重要信息资源设置安全标记

3.安全审计-对系统的运行情况及系统用户行为进行记录

1-0/2-3/3-4/4-4+

a)应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计

b)审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息

c)应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等

d)应对审计进程进行保护,防止未经授权的中断

d+)应对审计进程进行保护,防止未经授权的中断。审计记录增加主体标识和客体标识

测评实施重点:(同上)

4.入侵防范-主机入侵防范,减少主机对外暴露的漏洞

1-2/2-5/3-6/4-6

a)应遵循最小安装的原则,仅安装需要的组件和应用程序

b)应关闭不需要的系统服务、默认共享和高危端口

c)应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制

d)应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求

e)应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞

f)应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警

测评实施重点:

1)检查遵循最小安装原则

2)检查限制终端登录的措施(例如接入方式、地址范围)

3)具备输入数据有效性检查

4)定期漏扫

5)安装并合理配置入侵检测软件或装置(如具有入侵检测功能的系统自带防火墙或者第三方防火墙软件),是否部署了第三方入侵检测系统(如网络层的IDS)

5.恶意代码防范-主机型恶意代码防范措施

1-1/2-1/3-1+/4-1++

a)应安装防恶意代码软件或配置具有相应功能的软件,并定期进行升级和更新防恶意代码库

a+)应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断

a++)应采用主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断

测评实施重点:(同上)

6.可信验证-基于可信根,引导平台从基础硬件出发,到顶层应用程序可信启动

1-1/2-1+/3-1++/4-1+++

a)可基于可信根对计算设备的系统引导程序、系统程序等进行可信验证,并在检测到其可信性受到破坏后进行报警

a+)可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证,并在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心

a++)可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心

a+++)可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证,并在应用程序的所有执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心,并进行动态关联

测评实施重点:(同上)

7.数据完整性-各类数据传输和存储完整性保护

1-1/2-1/3-2/4-3

a)应采用校验技术保证重要数据在传输过程中的完整性

a+)应采用密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等

b)应采用校验技术或密码技术保证重要数据在存储过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等

b+)应采用密码技术保证重要数据在存储过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等

c)在可能涉及法律责任认定的应用中,应采用密码技术提供数据原发证据和数据接收证据,实现数据原发行为的抗抵赖和数据接收行为的抗抵赖(不可否认性)

测评实施重点:

1)检测重要数据在传输过程中采用什么技术保证数据完整性,若被篡改或破坏是否能检测到并及时恢复

2)检测重要数据在存储过程中采用什么技术保证数据完整性,若被篡改或破坏是否能检测到并及时恢复

3)采用密码技术保证数据在发送和接收过程中不会被篡改

8.数据保密性-保护各类重要数据在传输和存储过程中不被泄露

1-0/2-0/3-2/4-2

a)应采用密码技术保证重要数据在传输过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息

b)应采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等

测评实施重点:

1)通过系统设计文档,检查重要数据是否采用了密码技术进行机密性保护

2)通过嗅探等方式抓取传输过程中的数据包,分析重要数据在传输过程中是否进行了加密等处理措施

3)检查数据库表或存储文件等在存储过程中是否采取了保障保密性的措施

9.数据备份恢复-对数据进行备份是防止数据遭到破坏后无法使用的最好方法(数据备份、系统备份)

1-1/2-2/3-3/4-4

a)应提供重要数据的本地数据备份与恢复功能

b)应提供异地数据备份功能,利用通信网络将重要数据定时批量传送至备用场地

b+)应提供异地实时备份功能,利用通信网络将重要数据实时备份至备份场地

c)应提供重要数据处理系统的热冗余,保证系统的高可用性

d)应建立异地灾难备份中心,提供业务应用的实时切换

测评实施重点:

1)按照备份策略进行备份,备份策略要设置合理、配置正确。

2)备份结果应与备份策略一致。核查近期恢复测试记录,了解是否进行正常的数据恢复。

3)实现异地实时备份功能

4)边界交换机、边界防火墙、核心路由器、应用服务器、数据库服务器等应采用热冗余方式部署

5)建立异地灾难备份中心,提供业务应用的实时切换功能

10.剩余信息保护-保证存储在内存或缓冲区中的信息不被非授权访问

(剩余信息是指当前用户在登出后仍然留存在系统内存、磁盘中的身份标识、鉴别信息或其他形式的登录凭证,以及敏感数据)

1-0/2-1/3-2/4-2

a)应保证鉴别信息所在的存储空间被释放或重新分配前得到完全清除

b)应保证存有敏感数据的存储空间被释放或重新分配前得到完全清除

测评实施重点:

1)核查终端和服务器等设备的操作系统、数据库系统、中间件等系统软件及业务应用系统的鉴别信息所在的存储空间被释放或重新分配前是否得到完全清除

2)核查终端和服务器等设备的操作系统、数据库系统、中间件等系统软件及业务应用系统的敏感信息所在的存储空间被释放或重新分配前是否得到完全清除

11.个人信息保护-个人信息的采集和使用

1-0/2-2/3-2/4-2

a)应仅采集和保存业务必需的用户个人信息

b)应禁止未授权访问和非法使用用户个人信息

测评实施重点:

1)采集的用户信息是否是业务应用所必需的

2)是否有个人信息保护方面的管理制度和流程

3)采用什么技术措施限制对用户信息的访问和使用

相关文章:

安全计算环境技术测评要求项

1.身份鉴别-在应用系统及各类型设备中确认操作者身份的过程(身份鉴别和数据保密) 1-2/2-3/3-4/4-4 a)应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换 b)应具有…...

Excel快捷键表

工作表插入新工作表ShiftF11或AltShiftF1移动到工作簿中的下一张工作表CtrlPageDown移动到工作簿中的上一张工作表CtrlPageUp选定当前工作表和下一张工作表ShiftCtrlPageDown取消选定多张工作表Ctrl PageDown选定其他的工作表CtrlPageUp选定当前工作表和上一张工作表ShiftCtrlP…...

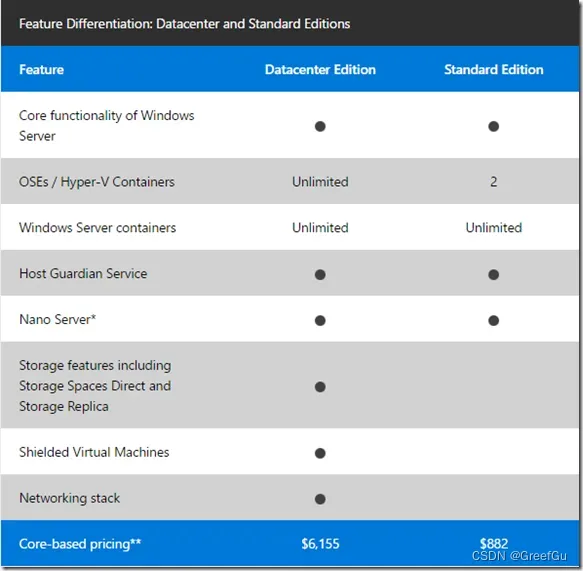

Windows Server 系统各版本及授权说明(附下载地址

本文为Windows Server系统各版本差异对比及授权说明。 会对相关目前仍主流使用的相关Windows Server系统版本和相关授权进行对比和功能说明。 WindowsServer2012 R2 Windows Server 2012 R2授权方式是按照物理CPU数量进行授权,比如物理服务器CPU插槽数量2ÿ…...

【智慧工地源码】物联网和传感器技术在智慧工地的应用

物联网(IoT)和传感器技术在智慧工地中扮演着至关重要的角色。这些技术的应用,使得智慧工地能够实现对施工过程的精确监控、数据收集和分析,以及设备互联,从而提高工程效率、减少成本并改善工人的工作环境。 一、物联网…...

计算机安全学习笔记(IV):基于角色的访问控制 - RBAC

RBAC(Role-Based Access Control)基于用户在系统中设定的角色而不是用户的身份。一般来说,RBAC模型定义角色为组织中的一项工作职责,RBAC系统给角色而不是给单独的用户分配访问权。用户根据他们的职责被静态地或动态地分配给不同的角色。 RBAC模型间的关…...

MFC中的Button修改颜色的方法

添加工具箱下面的MFC Button Control控件(不使用普通的Button控件);给按键添加变量:m_MFCButton1,变量类型(默认)为:CMFCButton;testDlg.cpp中初始化中添加如下代码&…...

【算法】选择排序

选择排序 选择排序代码实现代码优化 排序: 排序,就是使一串记录,按照其中的某个或某些关键字的大小,递增或递减的排列起来的操作。 稳定性: 假定在待排序的记录序列中,存在多个具有相同的关键字的记录&…...

golang之context实用记录

简言 WithCancel()函数接受一个 Context 并返回其子Context和取消函数cancel 新创建协程中传入子Context做参数,且需监控子Context的Done通道,若收到消息,则退出 需要新协程结束时,在外面调用 cancel 函数,即会往子C…...

音视频FFmpeg简单理解学习,必学技术

FFmpeg是一个开源的多媒体框架,它包含了一个用于音频和视频编解码的库。它可以执行各种多媒体操作,如格式转换、视频剪辑、音频处理等。可以用来记录、转换数字音频、视频,并能将其转化为流的开源计算机程序。 FFmpeg的结构 默认的编译会生成…...

一款内网信息收集利用工具

FuckDomainMini 简介 这是一款基于java开发Windows的内网信息收集、利用工具 可以节省您的信息收集所花费的,又或者是做免杀所花费的时间 现在这个版本是先行版本,目前先行版只有一个功能,更多的功能还在调试与开发中。 尽情期待&#x…...

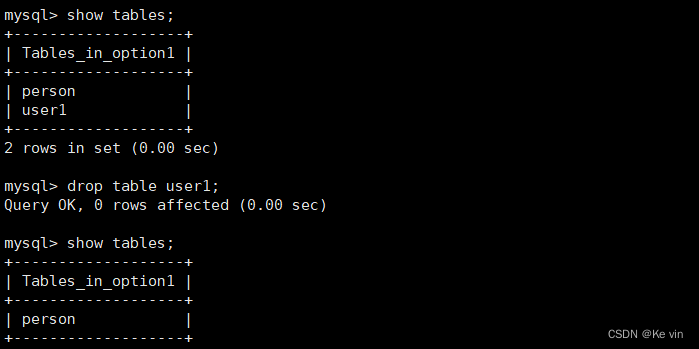

数据库表的操作

目录 一、表的创建 1、创建语法 2、创建案例 二、查看表结构 三、修改表 1、修改表名 2、添加记录 3、修改列属性 4、添加列(字段) 5、删除列(字段) 6、修改列名字 四、删除表 五、修改表结构的风险 1、风险 2、建议 一、表的创建…...

Golang开发--channel的使用

在 Go 语言中,channel(通道)是一种用于在 goroutine 之间进行通信和同步的并发原语。它提供了一种安全且简单的方式来传递数据。 通道的详细描述和使用方法 1.定义通道: 通道是通过使用 make 函数来创建的。通道有特定的类型&am…...

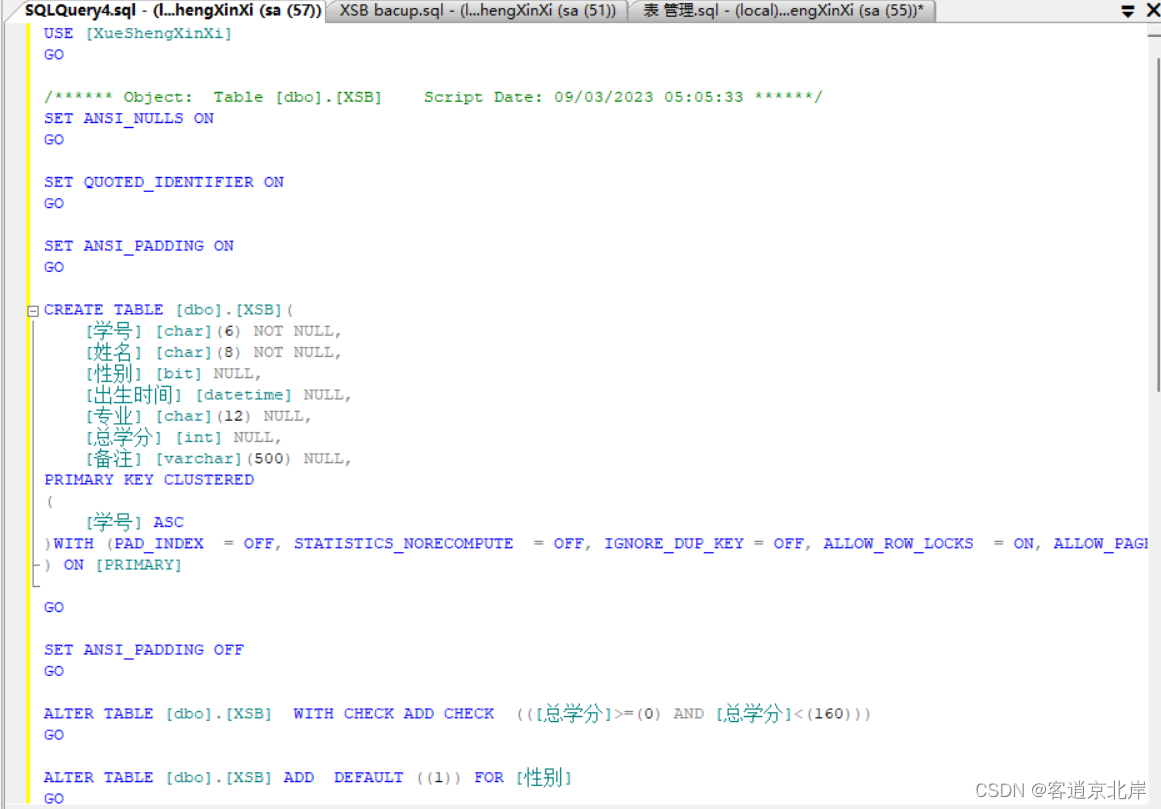

SQL sever中表管理

目录 一、创建表: 1.1语法格式: 1.2示例: 二、修改表: 2.1语法格式: 2.2示例: 三、删除表: 3.1语法格式: 3.2示例: 四、查询表: 4.1语法格式&…...

CSSoverflow 属性

overflow 属性用于设置当元素中的内容溢出后的情况。 值得注意的是: 所谓溢出,是指子元素的大小(包括文本、元素或图片等)超出父元素的区域,会有一部分内容显示在父元素所在的区域外。 属性值描述visible默认值。内容不会被修剪&a…...

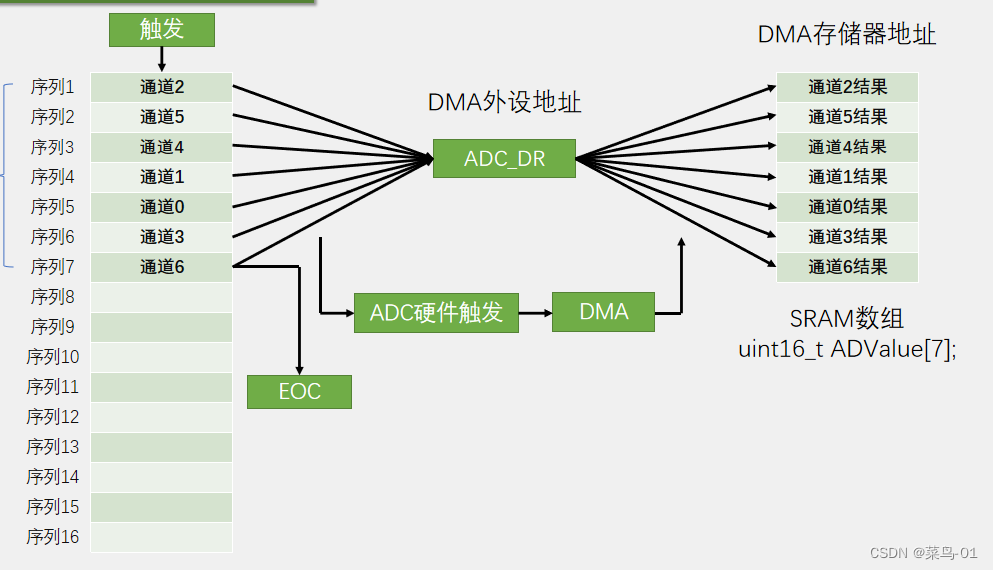

08:STM32----DMA数据转运

目录 1:简历 2:存储器映像 3:DMA基本结构 4: DMA转运的条件 5:DMA请求 A:DMA数据转运 1:连接图 2:数据转运DMA 3:函数介绍 4:步骤 5:代码 B:DMAAD多通道 1:连接图 2:结构图 3:函数介绍 4:代码 1:简历 DMA(Direct Memory Access)直接存储…...

:漏洞数据库详解)

Golang 程序漏洞检测利器 govulncheck(二):漏洞数据库详解

上一篇文章详细介绍了 Golang 程序漏洞扫描工具 govulncheck 的使用方法,govulncheck 强大功能的背后,离不开 Go 漏洞数据库(Go vulnerability database)的支持,接下来详细讲解下 Go 漏洞数据库相关的知识。 Go 漏洞数…...

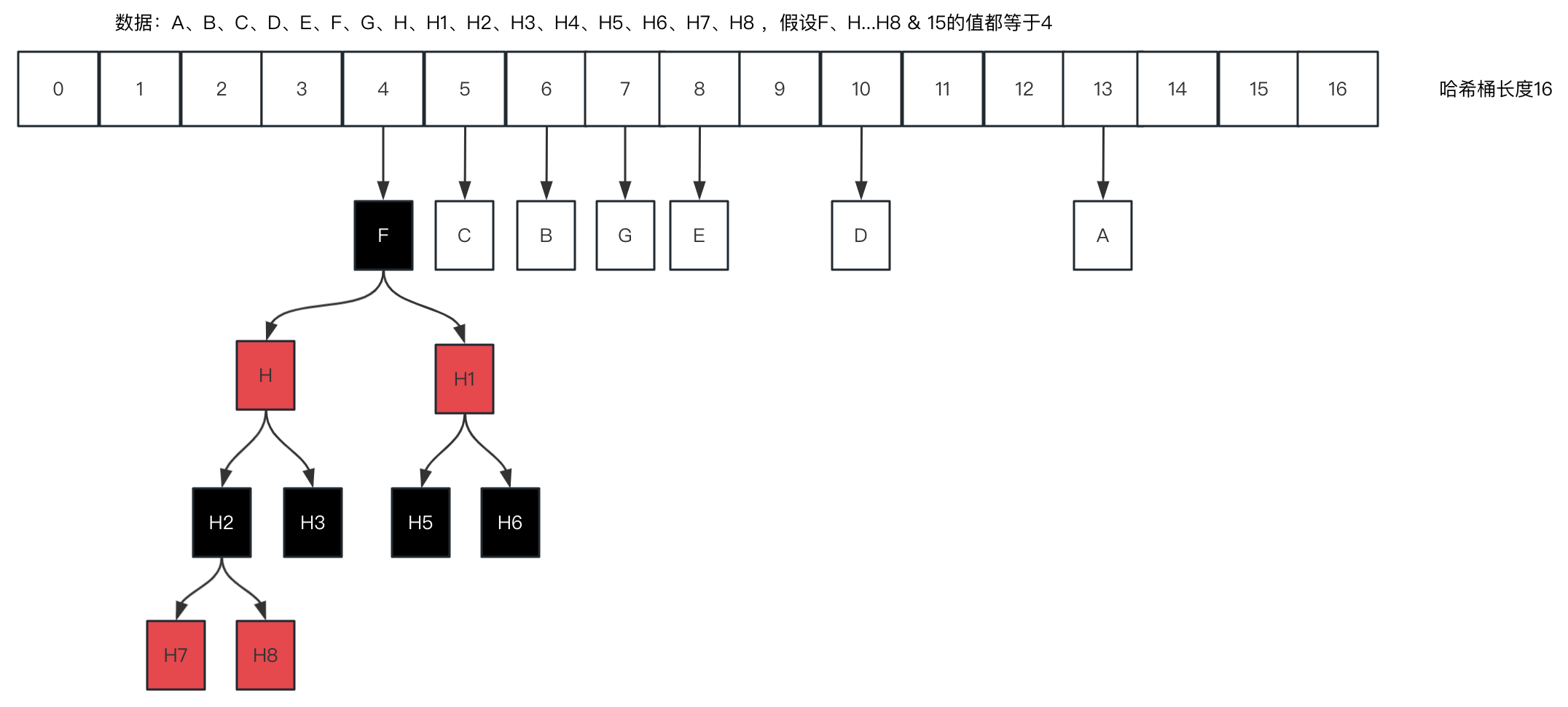

[JDK8下的HashMap类应用及源码分析] 数据结构、哈希碰撞、链表变红黑树

系列文章目录 [Java基础] StringBuffer 和 StringBuilder 类应用及源码分析 [Java基础] 数组应用及源码分析 [Java基础] String,分析内存地址,源码 [JDK8环境下的HashMap类应用及源码分析] 第一篇 空构造函数初始化 [JDK8环境下的HashMap类应用及源码分…...

高等数学刷题

两个公式本质都是相同的 Π/2 1^∞类型...

lintcode 1840 · 矩阵还原【中等 vip 二维前缀和数组】

题目 https://www.lintcode.com/problem/1840 现有一个n行m列的矩阵 before,对于before里的每一个元素 before[i][j],我们会使用以下算法将其转化为 after[i][j]。现给定after矩阵,请还原出原有的矩阵before。s 0 for i1: 0 -> ifor j1…...

VMware虚拟机+Centos7 配置静态,动态IP

本章目录 一、查看网关: 编辑–>虚拟网络编辑器二、点击NAT设置三、记住网关IP待会要用四、配置静态ip地址1、进入存放修改IP地址的目录2、修改ip地址的文件3、编辑文件4、文件(编辑好后退出) 五、重启网络六、测试1、linux上查看IP地址的…...

)

Vue2项目里,用lodash的debounce给搜索框‘降降温’(附完整代码和常见坑点)

Vue2实战:用lodash的debounce优化搜索框性能与避坑指南 搜索框是Web应用中最高频的交互组件之一,但处理不当可能成为性能黑洞。当用户快速输入"vue"、"react"等关键词时,传统实现会为每个字符触发搜索请求,导…...

告别枯燥界面!用Qt自定义控件打造游戏化HMI:雷达扫描与摇杆交互完整指南

告别枯燥界面!用Qt自定义控件打造游戏化HMI:雷达扫描与摇杆交互完整指南 工业软件界面长期被诟病"功能强大但体验生硬",而游戏行业早已验证了动态交互对用户注意力的魔法般吸引力。当特斯拉将赛车游戏UI引入车载系统,当…...

基于RAG与智能体技术构建法律领域AI应用实战指南

1. 项目概述:一个法律智能体的诞生最近在GitHub上看到一个挺有意思的项目,叫mileson/moticlaw。光看这个名字,可能有点摸不着头脑,但稍微拆解一下就能明白它的野心:“motic” 很可能是 “motion”(动议、提…...

STM32驱动MAX31855测温模块:从SPI时序到代码实现的保姆级避坑指南

STM32驱动MAX31855测温模块:从SPI时序到代码实现的保姆级避坑指南 在嵌入式开发领域,精确的温度测量往往是项目成败的关键。MAX31855作为一款集成冷端补偿的热电偶数字转换器,凭借其2℃的高精度和-200℃至700℃的宽测温范围,成为工…...

:波数域解析、阵列流形可视化与频率响应设计)

阵列信号处理笔记(2):波数域解析、阵列流形可视化与频率响应设计

1. 波数域解析:空域频率的物理意义 波数域是理解阵列信号处理的关键视角。简单来说,波数(k)相当于空域中的"频率",就像时域中的角频率(ω)描述信号随时间变化的快慢一样,波…...

3分钟掌握网页视频下载:Chrome扩展VideoDownloadHelper完全指南

3分钟掌握网页视频下载:Chrome扩展VideoDownloadHelper完全指南 【免费下载链接】VideoDownloadHelper Chrome Extension to Help Download Video for Some Video Sites. 项目地址: https://gitcode.com/gh_mirrors/vi/VideoDownloadHelper 你是否曾经遇到想…...

FAST开发方法在系统分析中四个阶段

在系统分析师考试中,被频繁考查的FAST(Framework for the Application of Systems Thinking)方法,是一个聚焦于系统分析阶段的框架。 它的核心是将复杂的分析工作拆解为四个环环相扣的阶段:初始研究、问题分析、需求分析和决策分析。 📊 四个阶段速览 阶段 核心任务 1…...

[GESP202512 C++ 三级] 判断题第 9 题

【题目描述】 给定一个正整数 a ,当需要计算 -a 的补码时,有这样一个计算技巧:将 a 的二进制形式从右往左扫描,遇到第一个 1 之后,将找到的第一个 1 左边的所有位都取反,能得到 -a 的补码。 答:…...

Rust构建的跨平台数据备份工具relic:安全高效的快照管理与自动化策略

1. 项目概述:一个面向未来的跨平台数据备份与同步工具最近在整理个人工作流时,我一直在寻找一个能让我在不同设备、不同操作系统之间无缝同步项目配置、文档和代码片段的工具。市面上的云盘虽然方便,但总感觉不够“程序员友好”——要么同步粒…...

【NotebookLM移动端避坑白皮书】:上线首月超12万用户踩中的3类权限陷阱与2种文档同步丢失根因分析

更多请点击: https://intelliparadigm.com 第一章:NotebookLM移动端避坑白皮书导论 NotebookLM 是 Google 推出的基于用户上传文档构建个性化 AI 助手的实验性工具,其移动端(iOS/Android)虽提供便捷访问入口ÿ…...