安全实战 | 怎么用零信任防范弱密码?

防范弱密码,不仅需要提升安全性,更需要提升用户体验。

比如在登录各类业务系统时,我们希望员工登录不同系统不再频繁切换账号密码,不再需要3-5个月更换一次密码,也不再需要频繁的输入、记录、找回密码。

员工所有的办公操作,只为推进企业业务高效发展。

但是目前大多数员工登录系统时使用的密码,安全性和用户体验都欠佳。

不安全的密码会给企业带来哪些危害?

去年,黑客组织 RansomHouse通过弱密码,入侵了某芯片巨头企业的内部系统,获取了450Gb 数据。

在RansomHouse公布的文件中显示,他们所提到的弱密码正是“123456”,这种过分简单的密码甚至普通人日常都不会用,但是在密码泄露事件中却屡次出现。

Gartner 调研显示,黑客入侵的密码中,有超过60%的密码被泄露。

2022年《Verizon数据泄露事件报告》数据显示,超过80%的数据泄露是由于被窃取或破解的账户密码所引发,但很多用户并没有意识到潜在的危险。

这些密码泄露事件都是因为密码过于简单?

为什么弱密码屡禁不止?

企业该如何防止弱密码危害?

#01

弱密码,弱在哪里?

员工登录内部业务系统时需要使用密码,而弱密码是一种“容易被黑客利用的字符组合”:

信息过于单一或过于短

例如: 123456(数字短语),admin(单词或系统默认密码),111111(重复数字),或者asdfgh(键盘顺序)等容易被猜测到的密码。

但是目前,黑客也很少用简单粗暴的方式来直接爆破,一般还需要结合前期收集到的社工信息或历史密码,来提高破解率。

密码相关信息比较容易被猜到

企业信息例如:企业英文名、域名、缩写等等。

个人信息例如 :生日、姓名简拼等等。

密码容易被黑客获取

比如所有的账号都用同一个密码,一旦其中一个密码暴露了,那么所有账号都暴露了。

或者将自己的密码写在便签上或者本子上,直接放在工位电脑旁。

企业集中存储密码的风险

一旦企业内部有漏洞或被黑客入侵,会导致密码集中泄露。

暴露给外部各方和糟糕的密码共享方法是常见的安全错误,调查显示62% 的员工通过短信、邮件、微信等平台暴露过自己的密码。

所以一般来讲,攻击者收集到的弱密码库会包含简单密码 + 历史密码 + 社工密码等多个维度,按照传统的防御手段,我们的思路必须和黑客尽量对齐,来设计防御措施。

#02

现有的防御方式有哪些?

为了抵御弱密码的危害,多年以来企业也做了不少工作,例如企业内部可以通过各类流程做弱密码排查:

渗透测试

总结积累成通用弱密码本,再结合专用工具(例如burpsuite等),对研发、测试等各Web系统、数据库、应用等密码进行渗透测试检查,利用工具自动化的对系统进行扫描,技术上保证常见的弱密码不会出现在各个系统中。并对发现的问题做好记录,做好问题整改跟踪。

系统筛查

全面梳理本机构所有采购第三方系统、自研系统、网络等其他设备是否存在默认密码,及时修改默认密码。

但是以上两种方式只能检测出过于简单的密码,无法检测出哪些密码更容易被黑客获取,所以很多企业在用户侧,给员工的密码使用行为层层加码:

1. 定期要求用户更改密码,例如三个月或者五个月,防止攻击者利用撞库方式或旧密码攻击系统。

2. 增加密码复杂度,通过限制密码长度、增加大小写、符号的限制,减少简单密码的存在。

3. 基于IP或Cookie来进行限制,限制其在一定时间内对同一账户的尝试访问次数,提高暴力破解的成本。

然而,企业为了防止弱密码做了很多工作,给员工的日常办公增加了很多负担,也无法真正起到防护作用。

近几年来,弱密码依然是攻防演练、重大安全事件中出现非常多的问题,也是最容易被忽视的问题之一。

#03

企业需要更安全的密码

更安全的密码是什么?

按照传统的思路,可能需要在现有的密码基础上,做的更加复杂、更难琢磨,但是这样违背人性,没人能经常性的把很多毫无规律的密码背下来,并且几个月换一次。

那我们需要从头来看,从对密码的需求与痛点出发,重新建立一套安全、高效的方案。

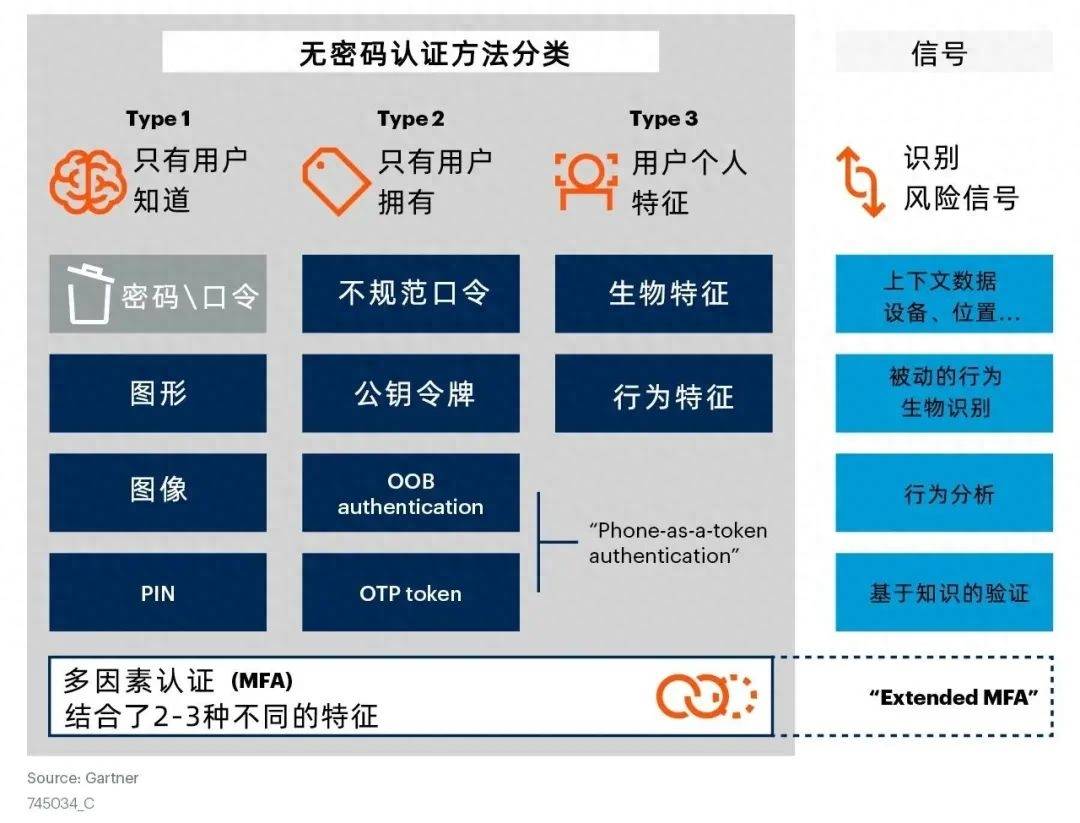

以上的“强密码”方案,实际上是使用一种不包括静态密码的凭据和信号组合的认证方法,让使用者在用户体验上“无密码”化,因此也叫做无密码认证方案。

Gartner 预测,到2025年,超过50%的员工和超过20%的客户认证交易将是无密码,而这一数据目前还不到10%。

简单来讲,无密码认证可以通过以下几种方式:

而在具体落地无密码方案时,企业需要基于安全和效率两个角度,基于自己企业目前的现状来落地无密码方案:

安全层面

消除企业基础信息中集中存储密码导致的安全风险;消除密码泄露或密码安全程度不高导致的风险;

效率层面

可以通过无密码访问提升办公效率。

如,避免登录多系统时需要使用不同的密码,避免忘记密码找回密码的多次认证等。

#04

基于零信任理念的无密码方案

零信任作为一种安全范式,旨在消灭传统安全产品中存在的隐形信任。

零信任之父 John Kindervag 当年为其定义为“Never Trust ,Always Verify”,即“永不无条件信任, 永远依据上下文验证身份”。

具体来讲,零信任会基于访问者的业务身份和上下文数据,基于最小权限原则,实时动态评估系统可能存在的风险,来确定本次访问的信任级别。

基于零信任理念,可以帮助企业无密码化的方案以高效、无感知的方式推进落地。

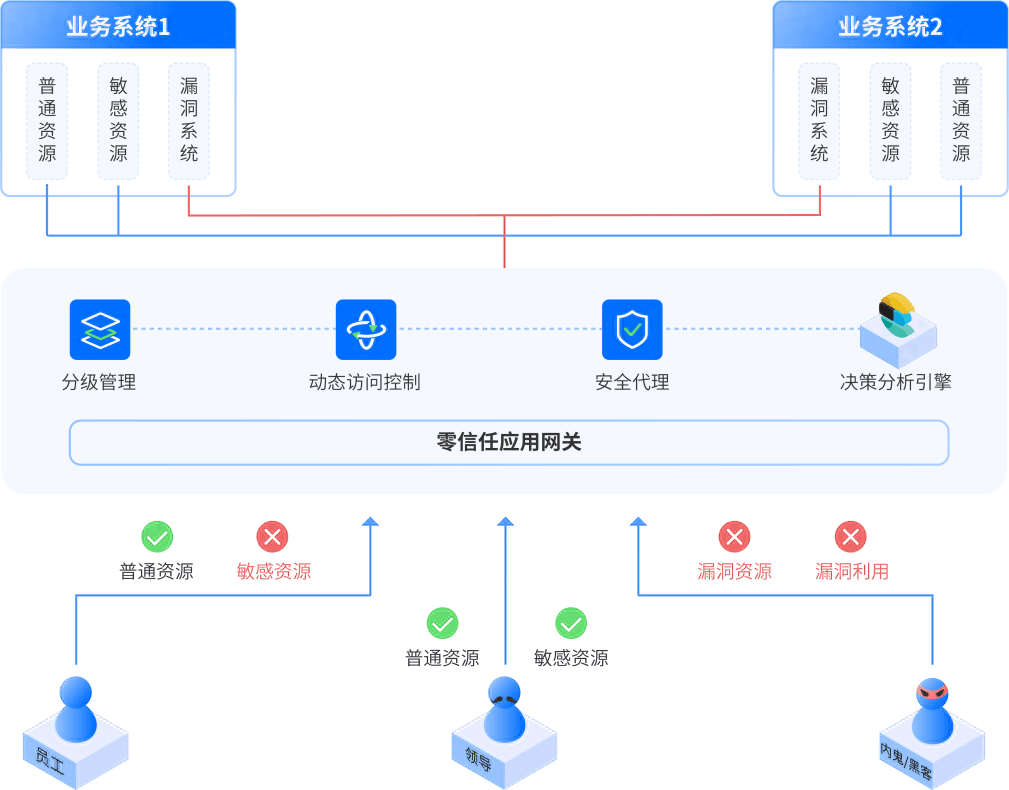

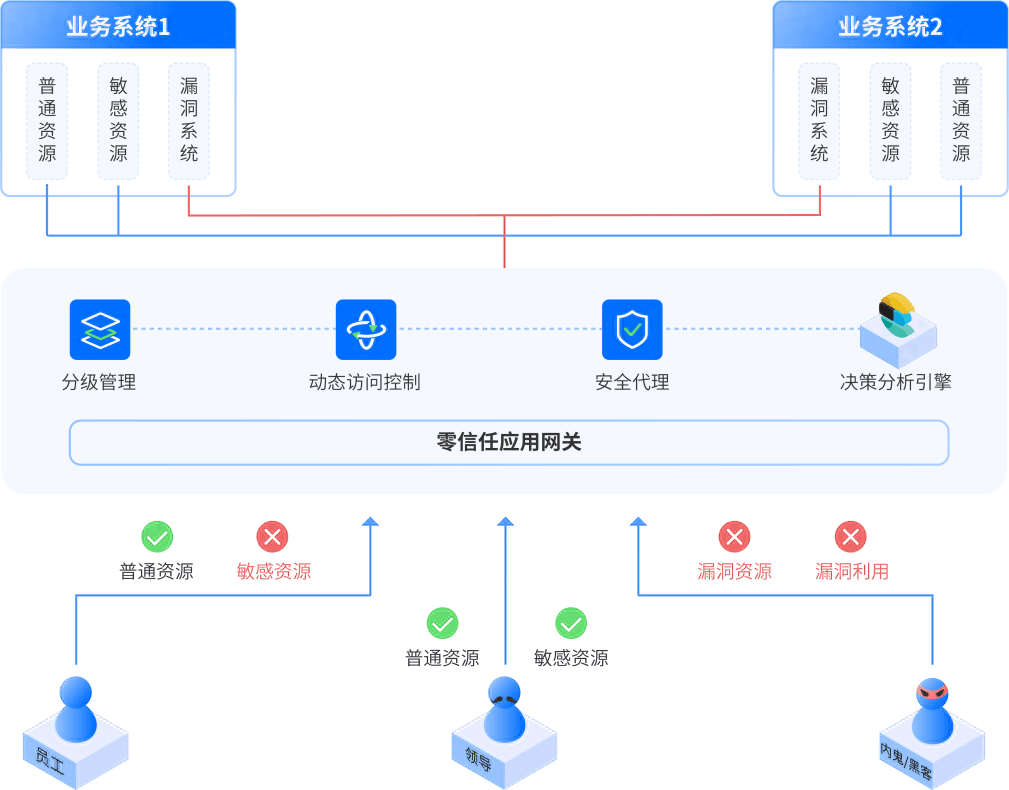

收敛暴露面

基于零信任理念的弱密码防护方案在落地时,首先会在网络边界处部署零信任安全访问代理,基于“先认证、再访问”原则,先将所有的业务系统隐藏在网关之后。

暴露面收敛后,只有经零信任验证可信的数据包才可以接触到业务系统,因此可有效抵御未知人员发起的未知攻击。而未经授权的攻击者扫描时,也只可以扫描到网关的信息,无法接触到企业的业务系统,系统安全性大幅提升。

逐步无密码化落地

零信任平台统一身份认证模块,可以使用多因素认证的方式,逐步对各个系统进行无密码化切入;已对接SSO的应用无感切换,支持多套SSO同时接入;未对接SSO应用,同样可被接入和保护,且接入时对业务应用无改造,用户无感知。

零信任统一身份认证对用户身份做统一管理,无论访问者处于企业内部或是外部互联网上,只需使用扫码、OTP令牌动态授权等方式一次认证,即可访问所有已接入零信任的业务系统,提高员工的访问效率。且由于取消了静态密码,使密码不可复制、不可获取、难以预测,可消除隐形信任。

重要系统认证加强与管控

利用零信任平台的分级认证能力,对老旧系统或敏感页面路径做强化认证,当可信人员试图访问高级别页面时,要求其进行二次认证,进一步确认其身份可信。

认证加强后,所有进入到业务系统的数据包皆为可信数据,攻击者无法进入业务系统,因此即使业务系统内部存在漏洞,也无法被攻击者利用。

#05

做最懂用户的零信任安全专家

零信任理念自2010年被提出,至今已有十多年时间,如今已经从概念走向落地。持安科技作为零信任领域的技术创新企业,从甲方到乙方,已有八年零信任研究、实施、落地与运营经验。

持安认为,零信任应该成为企业信息化基础设施的一部分,真正变成业务的安全底座,在内外网中全面部署落地,建立基于统一身份的贯穿企业网络、应用、业务、数据的可信链条,实现零信任平台承载业务,业务无需关注安全,企业员工在全球任何地区均可实现无感知的安全办公,兼顾企业的安全与效率。

目前客户覆盖金融、互联网、智能科技、游戏、教育、地产、医疗等行业,标杆客户效应显著,总用户数过60万,接入业务系统20000+,部分大型客户人员规模达10w+,产品经受住了长时间、高并发的考验。

相关文章:

安全实战 | 怎么用零信任防范弱密码?

防范弱密码,不仅需要提升安全性,更需要提升用户体验。 比如在登录各类业务系统时,我们希望员工登录不同系统不再频繁切换账号密码,不再需要3-5个月更换一次密码,也不再需要频繁的输入、记录、找回密码。 员工所有的办…...

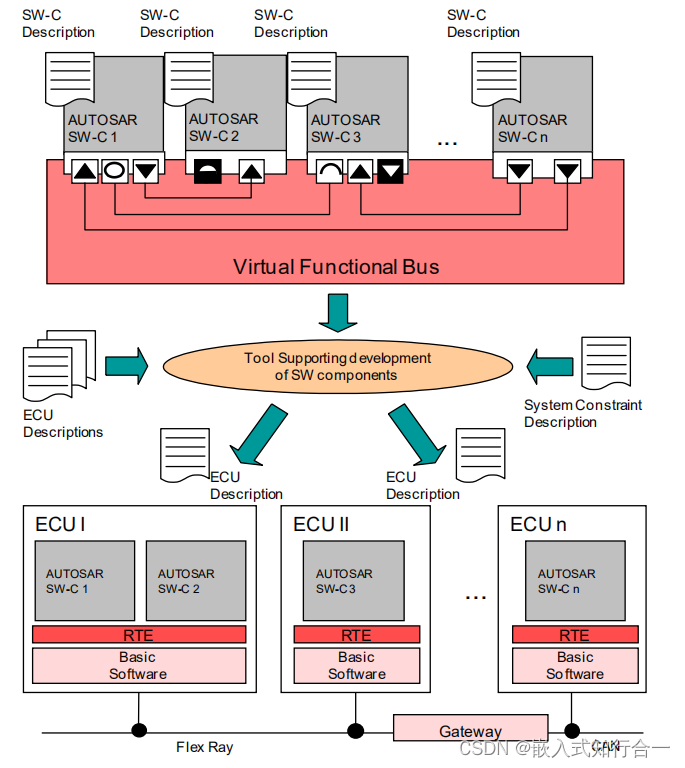

1-4 AUTOSAR方法论

总目录——AUTOSAR入门详解AUTOSAR入门详解目录汇总:待续中。。。https://xianfan.blog.csdn.net/article/details/132818463 目录 一、前言 二、方法论 三、单个ECU开发流程 一、前言 汽车生产供应链上有以下角色:OEM、TIER1、TIER2,其主…...

MFC C++ 数据结构及相互转化 CString char * char[] byte PCSTR DWORE unsigned

CString: char * char [] BYTE BYTE [] unsigned char DWORD CHAR:单字节字符8bit WCHAR为Unicode字符:typedef unsigned short wchar_t TCHAR : 如果当前编译方式为ANSI(默认)方式,TCHAR等价于CHAR,如果为Unicode方式,…...

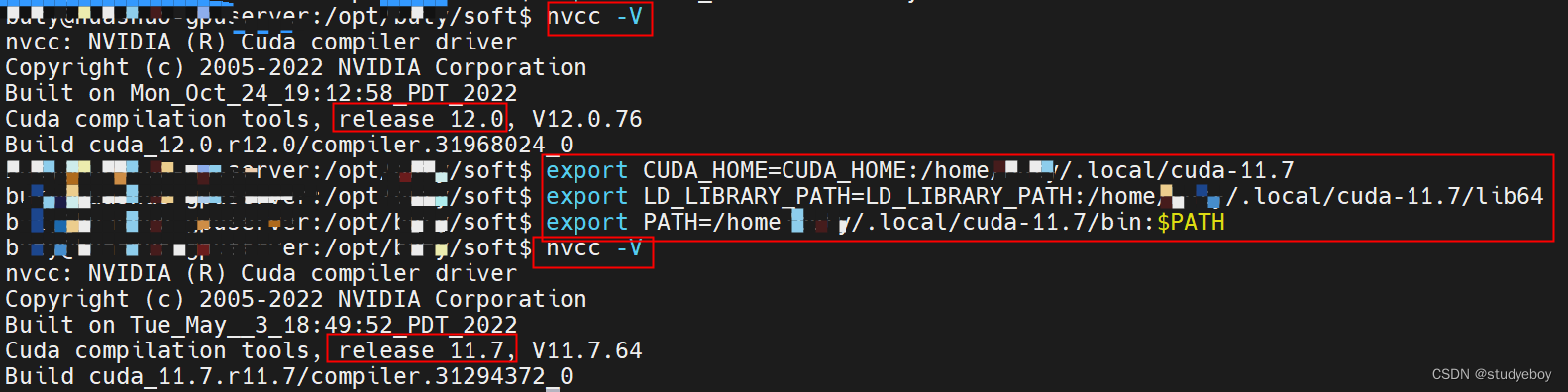

多版本CUDA安装切换

系统中默认的安装CUDA为12.0,现在需要在个人用户下安装CUDA11.7。 CUDA 下载 CUDA官网下载 安装 Log file not open.Segmentation fault (core dumped)错误 将/tmp/cuda-installer.log删除即可。重新安装,去掉驱动的安装,设置Toolkit的安装…...

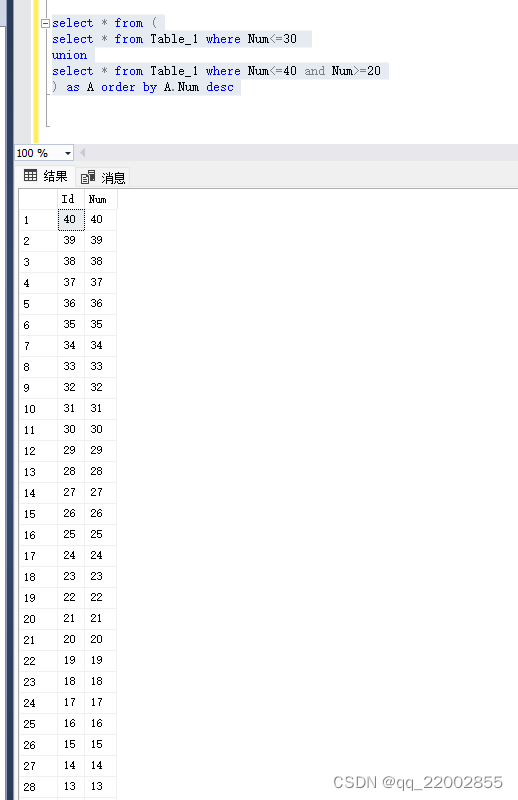

sqlserver union和union all 的区别

1.首先在数据库编辑1-40数字; 2.查询Num<30的数据,查询Num>20 and Num<40的数据,使用union all合并; 发现30-20的数字重复了,可见union all 不去重; 3.查询Num<30的数据,查询Num…...

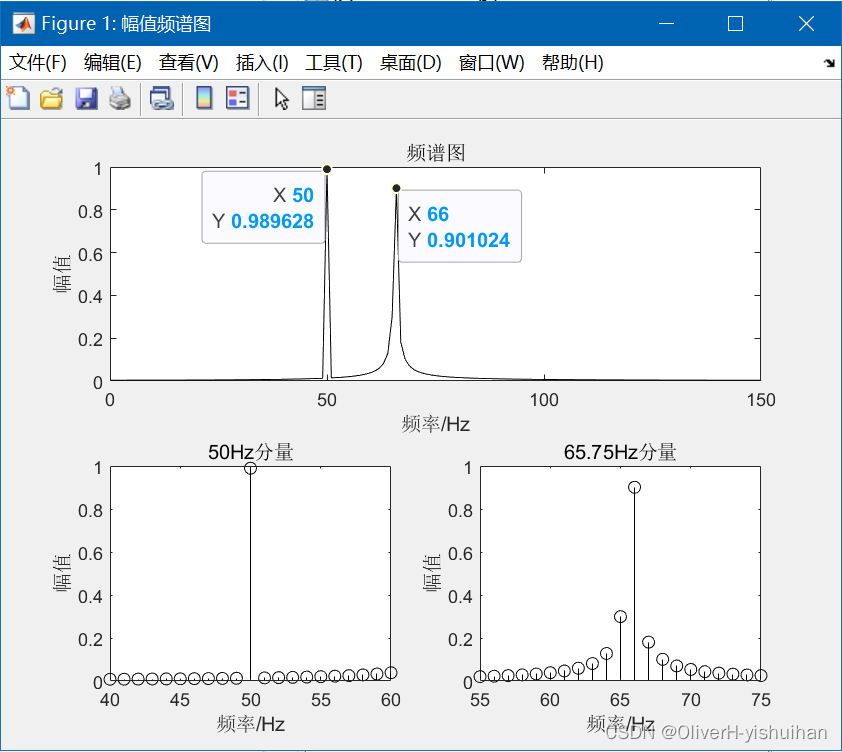

Matlab 如何计算正弦信号的幅值和初始相角

Matlab 如何计算正弦信号的幅值和初始相角 1、概述 如果已知一个正弦信号的幅值,在FFT后频域上该信号谱线的幅值与设置值不同,而是大了许多;如果不知道某一正弦信号的幅値,又如何通FFT后在頻域上求出该正弦信号的幅值呢? 2、…...

华为hcie认证培训报班培训好?还是自学好

华为HCIE认证培训报班培训和自学各有优势。 培训的优势: 系统性学习:培训课程通常会系统地涵盖HCIE认证所需的各个知识点,帮助你建立全面的理论体系。指导与互动:培训中,能够与资深讲师互动,及时解答疑惑…...

ASP.NET+sqlserver通用电子病历管理系统

一、源码描述 这是一款简洁十分美观的ASP.NETsqlserver源码,界面十分美观,功能也比较全面,比较适合 作为毕业设计、课程设计、使用,感兴趣的朋友可以下载看看哦 二、功能介绍 该源码功能十分的全面,具体介绍如下&…...

wireshark通常无法抓取交换机所有端口报文

Wireshark 是一种网络分析工具,它通常在计算机的网络接口上进行数据包捕获和分析。然而,Wireshark 默认情况下无法直接捕获交换机所有端口的报文。 交换机是一种网络设备,它在局域网内转发数据包,根据目的MAC地址将数据包仅发送到…...

猫头虎的技术笔记:Spring Boot启动报错解决方案

🌷🍁 博主猫头虎(🐅🐾)带您 Go to New World✨🍁 🦄 博客首页——🐅🐾猫头虎的博客🎐 🐳 《面试题大全专栏》 🦕 文章图文…...

Istio网关流量转发

摘要 Istio网关转发到后端服务的步骤,可以按照以下详细说明进行操作: 配置Istio Sidecar:确保目标后端服务已经部署并成功运行,并为其启用Istio Sidecar。Istio Sidecar负责在Pod中注入Istio代理,以便实现流量控制和…...

阿里云acp云计算认证考试科目有哪些?

阿里云ACP云计算认证考试科目包括以下内容: 阿里云云计算基础知识:包括云计算的定义、特点、服务模式、部署模式、虚拟化技术等相关知识。阿里云产品:包括阿里云ECS、RDS、SLB、OSS、DNS等核心产品的架构、使用方法、优化技巧等相关知识。云…...

8、Spring security配置放过的请求又被拦截了

项目场景: 在项目中有一些接口需要放开spring security拦截,配置方法如下,其中permitUrls为需要放过的请求路径。 Override public void configure(WebSecurity web) {web.ignoring().antMatchers(permitUrls); }问题描述 实际请求地址&am…...

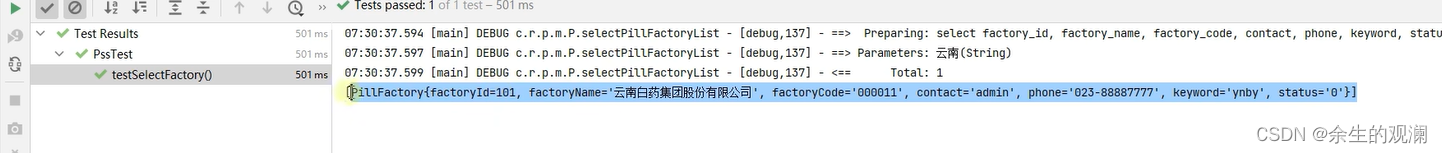

4.后端·新建子模块与开发(传统模式)

文章目录 学习资料新建子模块与各层查询entity的列表entitymapper层service层controller层 测试 学习资料 https://www.bilibili.com/video/BV13g411Y7GS?p8&spm_id_frompageDriver&vd_sourceed09a620bf87401694f763818a31c91e b站的学习视频 新建子模块与各层 在r…...

.netcore 连接 apache doris

apache doris 兼容mysql协议;所以我们在.netcore项目中,可以使用Mysql的驱动 dotnet add package MySqlConnector 测试代码: [HttpGet]public async Task<string> Get2(){//打开连接await using var connection new MySqlConnectio…...

【C语言】探讨常见自定义类型的存储形式

🚩纸上得来终觉浅, 绝知此事要躬行。 🌟主页:June-Frost 🚀专栏:C语言 🔥该文章将探讨结构体,位段,共用体的存储形式。 目录: 🌍结构体内存对齐✉…...

NLP(六十九)智能文档问答助手升级

本文在笔者之前研发的大模型智能文档问答项目中,开发更进一步,支持多种类型文档和URL链接,支持多种大模型接入,且使用更方便、高效。 项目介绍 在文章NLP(六十一)使用Baichuan-13B-Chat模型构建智能文档中…...

如何使用SQL系列 之 如何在MySQL中使用索引

引言 关系数据库可用于处理任何大小的数据,包括包含数百万行的大型数据库。结构化查询语言(SQL)提供了一种基于特定条件在数据库表中查找特定行的简洁而直接的方法。随着数据库变得越来越大,在其中找到特定的行变得越来越困难,就像大海捞针一…...

数字孪生相关政策梳理,重点对各行业版块的指导和引领

前言 数字孪生技术作为新型智慧城市建设的创新引领性技术,有利于打造孪生城市运行空间,强化城市大脑基础能力,实现全域时空数据融合。数字孪生技术在推动智慧城市建设方面的作用已越来越受到重视。2021年3月,《国家“十四五”规划…...

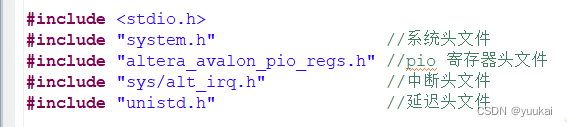

nios里面打开eclipse遇到Unresolved inclusion: “system.h“等问题

问题:在Nios中打开软核部分代码时,遇到一堆Unresolved inclusion: "system.h"等问题报错 原因:bsp文件和软核没关联,导致找不到头文件地址,关联一下就好 解决步骤: 右键bsp文件,点击…...

GTX 1660实战AI视频生成:低显存环境下的模型瘦身与帧插值方案

1. 项目概述:在入门级显卡上跑通AI视频生成最近看到不少朋友对AI视频生成很感兴趣,但总被“需要RTX 4090”、“至少24GB显存”这类硬件门槛劝退。作为一个常年混迹于“丐版”硬件圈的老玩家,我决定用我手头这块服役多年的GTX 1660(…...

实战指南:5分钟掌握ImageToSTL图片转3D模型技术

实战指南:5分钟掌握ImageToSTL图片转3D模型技术 【免费下载链接】ImageToSTL This tool allows you to easily convert any image into a 3D print-ready STL model. The surface of the model will display the image when illuminated from the left side. 项目…...

从零到一:基于C#与ArcGIS二次开发构建迎风面指数计算插件实战

1. 环境准备与工具搭建 第一次接触ArcGIS二次开发时,我被官方文档里密密麻麻的API吓得不轻。后来发现只要配好环境,开发插件比想象中简单得多。你需要准备三样东西:Visual Studio(建议2019或2022社区版)、ArcGIS Desk…...

5步掌握OpenCore Configurator:黑苹果配置终极可视化指南

5步掌握OpenCore Configurator:黑苹果配置终极可视化指南 【免费下载链接】OpenCore-Configurator A configurator for the OpenCore Bootloader 项目地址: https://gitcode.com/gh_mirrors/op/OpenCore-Configurator 如果你正在为黑苹果系统的复杂配置而烦恼…...

3个维度重新定义Cursor使用体验:如何突破免费试用限制

3个维度重新定义Cursor使用体验:如何突破免费试用限制 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能: Youve reached your tri…...

图像理解的底层逻辑:从像素到语义的三层跃迁

1. 这不是“看图说话”,而是让机器学会“看见”的底层逻辑 你有没有想过,当手机相册自动给你把“猫”和“狗”的照片分到不同相册里,或者修图App能一键抠出人像边缘、连发丝都清晰分明,背后到底发生了什么?很多人以为A…...

无人机、自动驾驶如何搞定GNSS模糊度?快速固定技巧与RTKLib实战

无人机与自动驾驶中的GNSS模糊度快速固定:RTKLib实战指南 在动态环境中实现厘米级定位的关键,往往取决于GNSS信号中整周模糊度的快速准确固定。对于无人机飞控开发者而言,模糊度固定速度直接关系到飞行轨迹的平滑性;自动驾驶工程师…...

如何3分钟搞定抖音无水印批量下载:免费工具终极指南

如何3分钟搞定抖音无水印批量下载:免费工具终极指南 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback support…...

3分钟搞定Word参考文献:APA第7版免费安装终极指南

3分钟搞定Word参考文献:APA第7版免费安装终极指南 【免费下载链接】APA-7th-Edition Microsoft Word XSD for generating APA 7th edition references 项目地址: https://gitcode.com/gh_mirrors/ap/APA-7th-Edition 还在为学术论文的APA格式烦恼吗ÿ…...

如何快速实现NCM文件批量转换:ncmdumpGUI完整使用指南

如何快速实现NCM文件批量转换:ncmdumpGUI完整使用指南 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI 你是否下载了网易云音乐却发现文件是NCM格式…...