43.248.189.X网站提示风险,存在黑客攻击页面被篡改,改如何解决呢?

当用户百度搜索我们的网站,准备打开该网站时,访问页面提示风险,告知被黑客攻击并有被篡改的情况,有哪些方案可以查看解决问题?

当遇到网站提示风险到时候,可以考虑采用下面几个步骤来解决问题:

-

立即暂停网站的访问:停止用户对受影响网站的访问,以防止黑客进一步利用漏洞。

-

与托管提供商或服务器管理员联系:通知相关的托管提供商或服务器管理员,告知他们网站被黑客攻击并被篡改的情况。他们可以提供技术支持和帮助你解决问题。

-

审查服务器日志:检查服务器日志以了解黑客入侵的方式和时间。这有助于确定攻击的来源和范围,并为解决问题提供线索。

-

扫描和清理恶意软件:使用反恶意软件工具来扫描受感染的服务器,以便发现和清除可能存在的恶意代码或后门程序。确保及时更新和运行安全软件。

-

恢复备份:如果你有备份数据和文件的策略,现在是恢复网站到最后一个干净备份的时候。确保备份是干净且没有受到黑客攻击的。

-

更新和修补漏洞:安装最新的安全补丁和更新,以修复系统和应用程序中的漏洞。保持网站和服务器的软件和插件更新,可以大大减少受到黑客攻击的风险。

-

强化安全措施:采取额外的安全措施,例如使用强密码、启用双因素身份验证、限制文件和目录的访问权限、安装防火墙等,以增强网站的安全性。

-

监控和审计:定期监控网站活动,并进行日志审计,以及时发现任何可疑活动。配置入侵检测系统(IDS)和入侵防御系统(IPS)可以提供额外的保护。

-

通知用户和客户:如果网站中存储了用户的敏感信息,及时向用户和客户通知网站被黑客攻击的情况,并提供必要的建议和支持。

最后,建议寻求专业的网络安全公司帮助,他们可以提供更深入的调查和解决方案,以确保网站的安全性,避免再出现问题。

43.248.189.8

43.248.189.9

43.248.189.10

43.248.189.11

43.248.189.12

43.248.189.13

43.248.189.14

43.248.189.15

43.248.189.16

43.248.189.17

43.248.189.18

43.248.189.19

43.248.189.20

43.248.189.21

43.248.189.22

43.248.189.23

43.248.189.24

43.248.189.25

43.248.189.26

43.248.189.27

43.248.189.28

43.248.189.29

43.248.189.30

43.248.189.31

43.248.189.32

43.248.189.33

43.248.189.34

43.248.189.35

43.248.189.36

43.248.189.37

43.248.189.38

43.248.189.39

43.248.189.40

43.248.189.41

43.248.189.42

43.248.189.43

43.248.189.44

43.248.189.45

43.248.189.46

43.248.189.47

43.248.189.48

43.248.189.49

43.248.189.50

43.248.189.51

43.248.189.52

43.248.189.53

43.248.189.54

43.248.189.55

43.248.189.56

43.248.189.57

43.248.189.58

43.248.189.59

43.248.189.60

43.248.189.61

43.248.189.62

43.248.189.63

43.248.189.64

43.248.189.65

43.248.189.66

43.248.189.67

43.248.189.68

43.248.189.69

43.248.189.70

43.248.189.71

43.248.189.72

43.248.189.73

43.248.189.74

43.248.189.75

43.248.189.76

43.248.189.77

43.248.189.78

43.248.189.79

43.248.189.80

43.248.189.81

43.248.189.82

43.248.189.83

43.248.189.84

43.248.189.85

43.248.189.86

43.248.189.87

43.248.189.88

43.248.189.89

43.248.189.90

43.248.189.91

43.248.189.92

43.248.189.93

43.248.189.94

43.248.189.95

43.248.189.96

43.248.189.97

43.248.189.98

43.248.189.99

43.248.189.100

43.248.189.101

43.248.189.102

43.248.189.103

43.248.189.104

43.248.189.105

43.248.189.106

43.248.189.107

43.248.189.108

43.248.189.109

43.248.189.110

43.248.189.111

43.248.189.112

43.248.189.113

43.248.189.114

43.248.189.115

43.248.189.116

43.248.189.117

43.248.189.118

43.248.189.119

43.248.189.120

43.248.189.121

43.248.189.122

43.248.189.123

43.248.189.124

43.248.189.125

43.248.189.126

43.248.189.127

43.248.189.128

43.248.189.129

43.248.189.130

43.248.189.131

43.248.189.132

43.248.189.133

43.248.189.134

43.248.189.135

43.248.189.136

43.248.189.137

43.248.189.138

43.248.189.139

43.248.189.140

43.248.189.141

43.248.189.142

43.248.189.143

43.248.189.144

43.248.189.145

43.248.189.146

43.248.189.147

43.248.189.148

43.248.189.149

43.248.189.150

43.248.189.151

43.248.189.152

43.248.189.153

43.248.189.154

43.248.189.155

43.248.189.156

43.248.189.157

43.248.189.158

43.248.189.159

43.248.189.160

43.248.189.161

43.248.189.162

43.248.189.163

43.248.189.164

43.248.189.165

43.248.189.166

43.248.189.167

43.248.189.168

43.248.189.169

43.248.189.170

43.248.189.171

43.248.189.172

43.248.189.173

43.248.189.174

43.248.189.175

43.248.189.176

43.248.189.177

43.248.189.178

43.248.189.179

43.248.189.180

43.248.189.181

43.248.189.182

43.248.189.183

43.248.189.184

43.248.189.185

43.248.189.186

43.248.189.187

43.248.189.188

43.248.189.189

43.248.189.190

43.248.189.191

43.248.189.192

43.248.189.193

43.248.189.194

43.248.189.195

43.248.189.196

43.248.189.197

43.248.189.198

43.248.189.199

43.248.189.200

43.248.189.201

43.248.189.202

43.248.189.203

43.248.189.204

43.248.189.205

43.248.189.206

43.248.189.207

43.248.189.208

43.248.189.209

43.248.189.210

43.248.189.211

43.248.189.212

43.248.189.213

43.248.189.214

43.248.189.215

43.248.189.216

43.248.189.217

43.248.189.218

43.248.189.219

43.248.189.220

43.248.189.221

43.248.189.222

43.248.189.223

43.248.189.224

43.248.189.225

43.248.189.226

43.248.189.227

43.248.189.228

43.248.189.229

43.248.189.230

43.248.189.231

43.248.189.232

43.248.189.233

43.248.189.234

43.248.189.235

43.248.189.236

43.248.189.237

43.248.189.238

43.248.189.239

43.248.189.240

43.248.189.241

43.248.189.242

43.248.189.243

43.248.189.244

43.248.189.245

43.248.189.246

43.248.189.247

43.248.189.248

43.248.189.249

43.248.189.250

43.248.189.251

43.248.189.252

43.248.189.253

43.248.189.254

43.248.189.255

相关文章:

43.248.189.X网站提示风险,存在黑客攻击页面被篡改,改如何解决呢?

当用户百度搜索我们的网站,准备打开该网站时,访问页面提示风险,告知被黑客攻击并有被篡改的情况,有哪些方案可以查看解决问题? 当遇到网站提示风险到时候,可以考虑采用下面几个步骤来解决问题:…...

Java8中判断一个对象不为空存在一个类对象是哪个

Java8中判断一个对象不为空存在一个类对象是哪个? 在Java 8中,你可以使用java.util.Optional类来处理可能为空的对象。Optional类可以帮助你优雅地处理空值情况,而不需要显式地进行空值检查。 这是一个简单的Optional示例: imp…...

项目:点餐系统

项目扩展: 1.订单操作 2.用户管理(临时用户生成用户注册与登录) 项目有可能涉及到的面试: 说说你的项目 为什么要做这个项目 服务器怎么搭建的 最初我自己写了一个简单的服务器,但是不太稳定,比较粗…...

ElasticSearch 5.6.3 自定义封装API接口

在实际业务中,查询 elasticsearch 时会遇到很多特殊查询,官方接口包有时不便利,特殊情况需要自定义接口,所以为了灵活使用、维护更新 编写了一套API接口,仅供学习使用 当前自定义API接口依赖 elasticsearch 5.6.3 版本…...

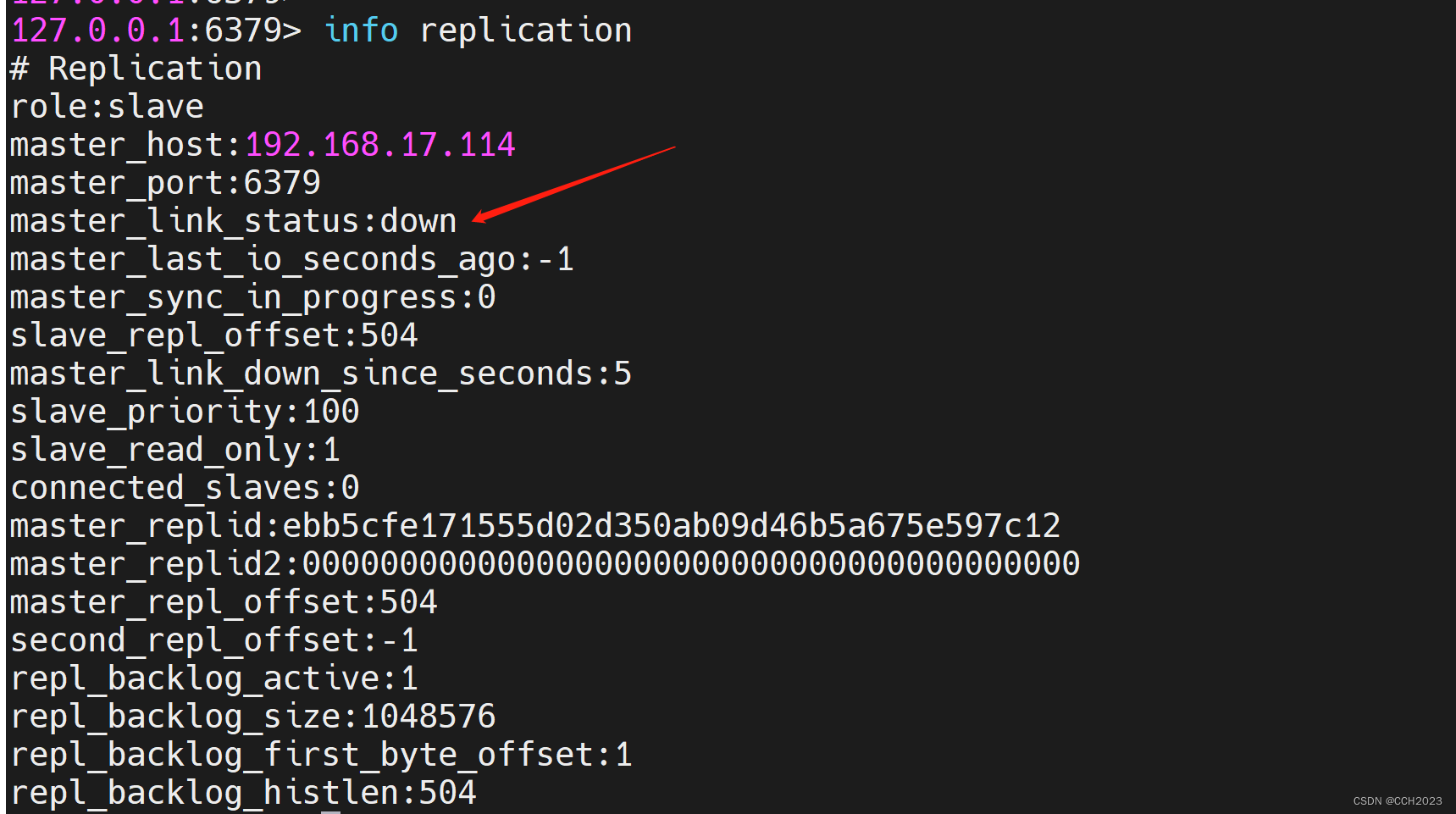

企业架构LNMP学习笔记51

企业案例使用: 主从模式: 缓存集群结构示意图: 去实现Redis的业务分离: 读的请求分配到从服务器上,写的请求分配到主服务器上。 Redis是没有中间件来进行分离的。 是通过业务代码直接来进行读写分离。 准备两台虚…...

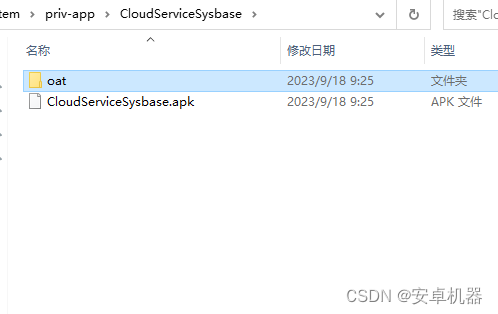

rom修改----安卓系列机型如何内置app 如何选择so文件内置

系统内置app的需求 在与各工作室对接中操作单中,很多需要内置客户特定的有些app到系统里,这样方便客户刷入固件后直接调用。例如内置apk 去开机引导 去usb调试 默认开启usb安全设置等等。那么很多app内置有不同的反应。有的可以直接内置。有的需要加so…...

SpringMvc中的请求转发和重定向

之前的案例,我们发现request域中的值可以传到jsp页面中,也就是通过视图解析器跳转到视图的底层是请求转发。 如果我们跳转时不想使用视图解析器,可以使用原生HttpServletRequest进行请求转发或HttpServletResponse进行重定向: Req…...

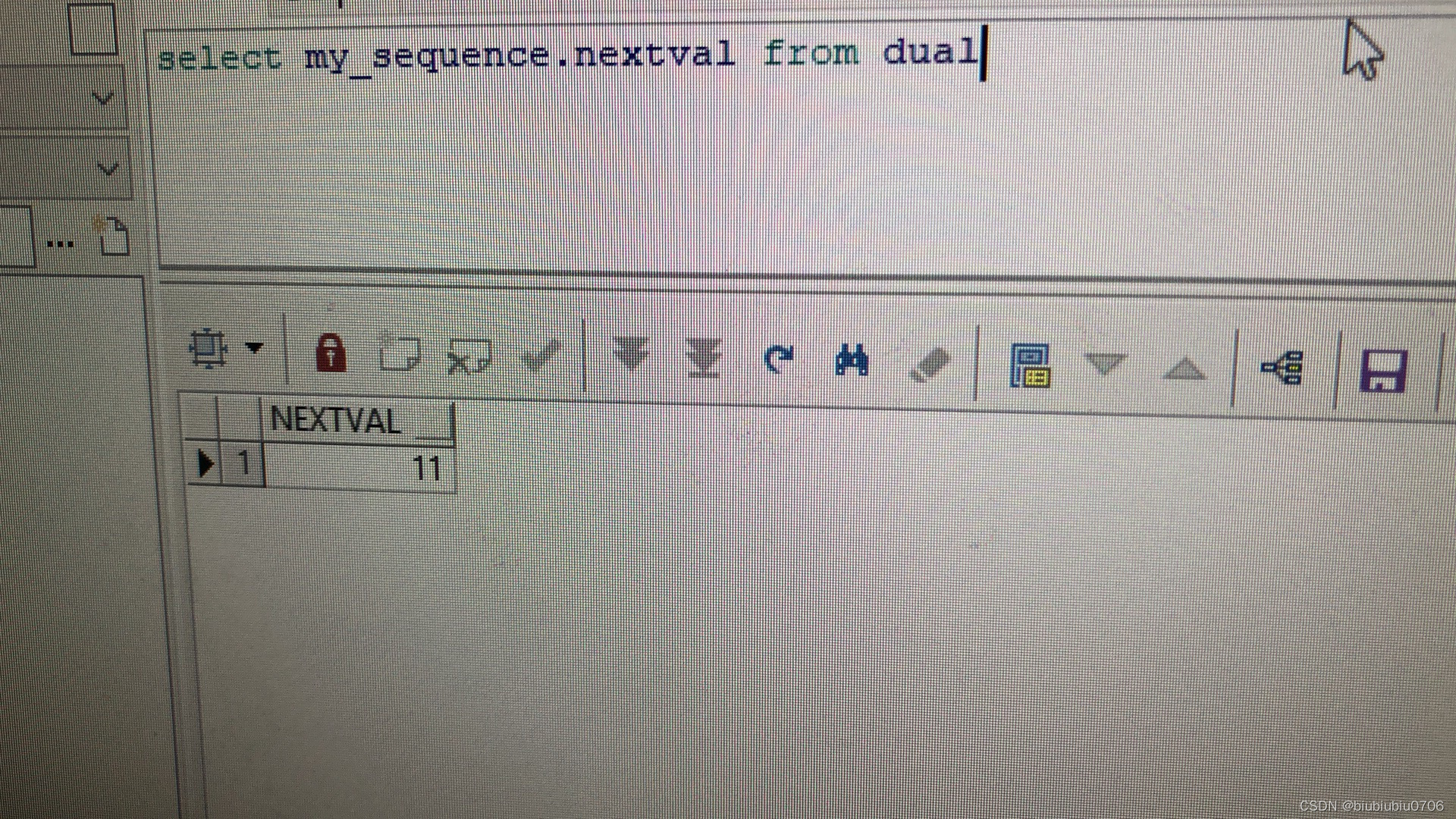

Oracle,高斯创建自增序列

某些时候,需要获取到一个自增值 然后点击左下 Apply 也可以通过SQL语句执行 dual在Oracle中是张虚拟表,通常用于执行这样的查询 Oracle中查询语句: select 序列名.nextval from dual 在高斯数据库中:查询是 select my_sequence.nextval 不需要加form xxx …...

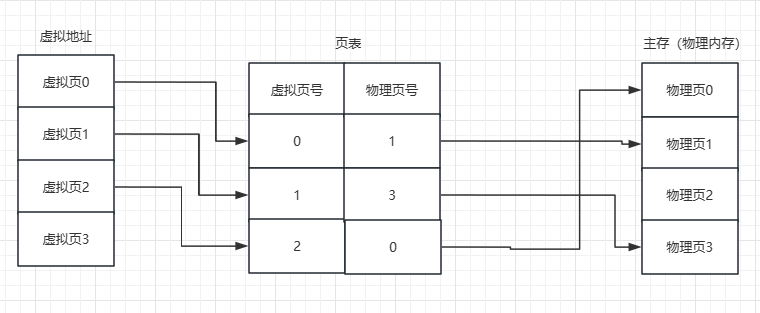

操作系统学习笔记-精简复习版

文章目录 操作系统概述1、操作系统2、主要功能3、用户态和内核态4、系统调用 进程管理1、进程和线程2、引入线程的好处3、线程间同步4、进程控制块 PCB5、进程的状态6、进程的通信方式7、进程的调度算法8、僵尸进程&孤儿进程9、死锁 内存管理1、内存碎片2、内存管理3、虚拟…...

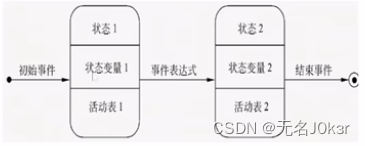

系统架构:软件工程速成

文章目录 参考概述软件工程概述软件过程 可行性分析可行性分析概述数据流图数据字典 需求分析需求分析概述ER图状态转换图 参考 软件工程速成(期末考研复试软考)均适用. 支持4K 概述 软件工程概述 定义:采用工程的概念、原理、技术和方法来开发与维护软件。 三…...

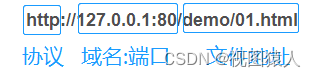

VUE之proxy配置实现跨域

什么是跨域 要了解跨域,首先得知道浏览器的同源策略。 同源策略:是由Netscape提出的一个安全策略,能够阻挡恶意文档,保护本地数据。它能限制一个源的文档或脚本对另一个源的交互,使得其它源的文档或脚本,…...

AI与医疗保健:革命性技术如何拯救生命

文章目录 引言AI的应用领域1. 影像识别2. 疾病诊断3. 药物研发4. 个性化治疗 AI技术1. 机器学习2. 深度学习3. 自然语言处理4. 基因组学 实际案例1. Google Health的深度学习模型2. IBM Watson for Oncology3. PathAI的病理学分析 道德和隐私考虑结论 🎉欢迎来到AIG…...

Spring Boot + Vue3前后端分离实战wiki知识库系统<十三>--单点登录开发二

接着Spring Boot Vue3前后端分离实战wiki知识库系统<十二>--用户管理&单点登录开发一继续往下。 登录功能开发: 接下来则来开发用户的登录功能,先准备后端的接口。 后端增加登录接口: 1、UserLoginReq: 先来准备…...

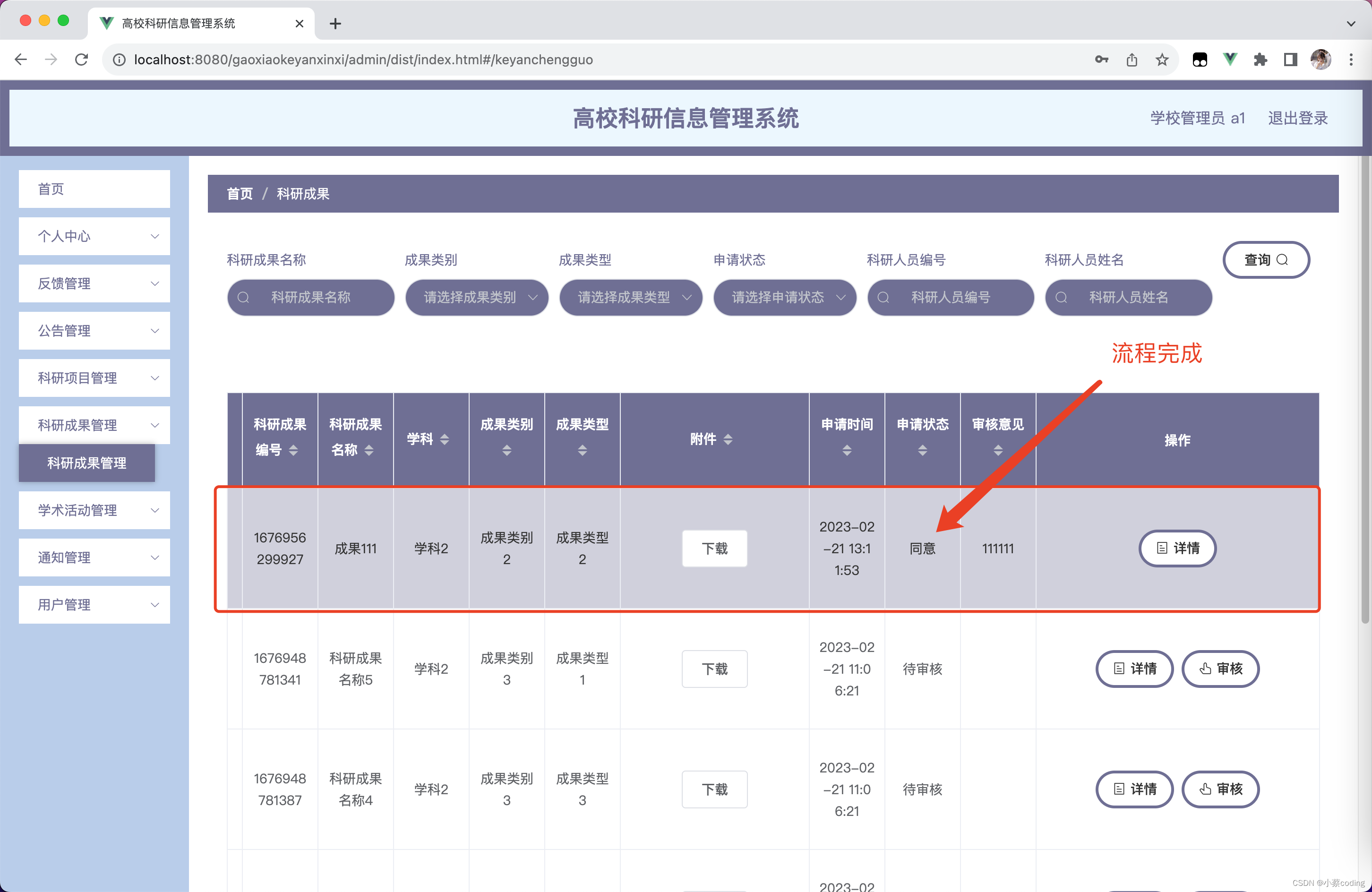

基于Java的高校科研信息管理系统设计与实现(亮点:完整严谨的科研项目审批流程、多文件上传、多角色)

高校科研信息管理系统 一、前言二、我的优势2.1 自己的网站2.2 自己的小程序(小蔡coding)2.3 有保障的售后2.4 福利 三、开发环境与技术3.1 MySQL数据库3.2 Vue前端技术3.3 Spring Boot框架3.4 微信小程序 四、功能设计4.1 主要功能描述 五、系统实现5.1…...

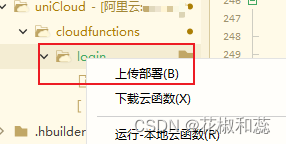

【uniapp】Dcloud的uni手机号一键登录,具体实现及踩过的坑,调用uniCloud.getPhoneNumber(),uni.login()等

一键登录Dcloud官网请戳这里,感兴趣的可以看看官网,有很详细的示例,选择App一键登录,可以看到一些常用的概述 比如: 1、调用uni.login就能弹出一键登录的页面 2、一键登录的流程,可以选择先预登录uni.prelo…...

Qt Quick Layouts Overview

Qt快速布局概述 #【中秋征文】程序人生,中秋共享# Qt快速布局是用于在用户界面中排列项目的项目。由于Qt快速布局还可以调整其项目的大小,因此它们非常适合可调整大小的用户界面。 开始 可以使用文件中的以下导入语句将 QML 类型导入到应用程序中。.qml…...

星臾计划 | 第六期优秀实习生访谈合集

此处划重点:优秀实习生评比活动将每三个月进行一次,获评同学可获得优秀实习生证书和丰厚的奖励 —— 是心动的感觉! 作为实习生培养计划,星臾计划不但能帮助在校生提前了解企业、熟悉工作环境,还能提前锁定正式 Offer…...

《数字图像处理-OpenCV/Python》连载(7)视频文件的读取与保存

《数字图像处理-OpenCV/Python》连载(7)视频文件的读取与保存 本书京东优惠购书链接:https://item.jd.com/14098452.html 本书CSDN独家连载专栏:https://blog.csdn.net/youcans/category_12418787.html 第1章 图像的基本操作 为…...

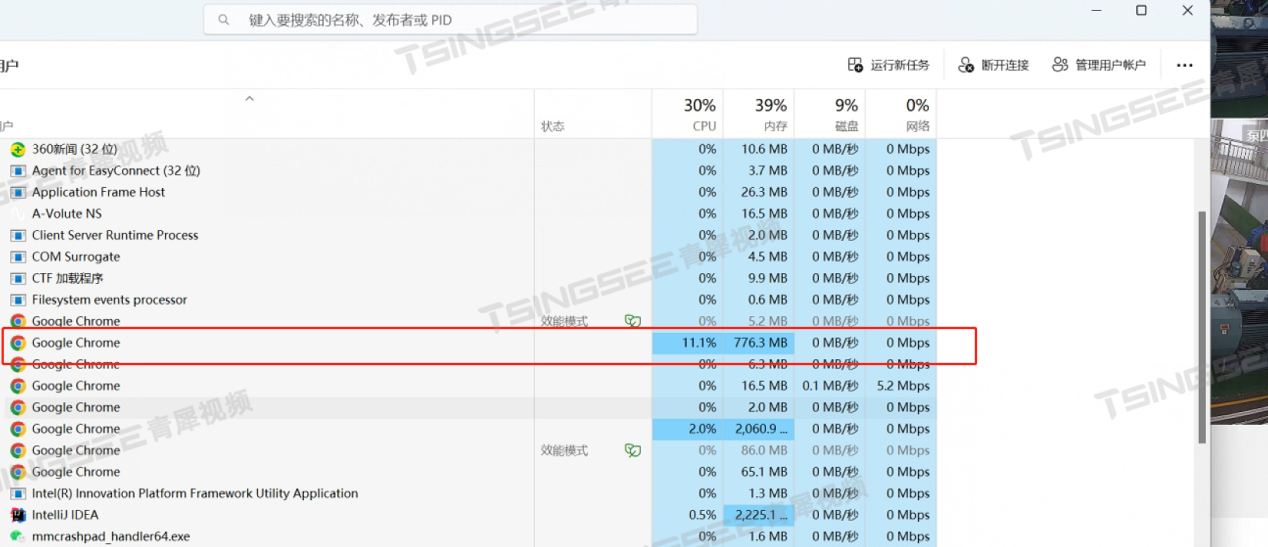

安防监控/视频汇聚/云存储/AI智能视频分析平台EasyCVR显示CPU过载,该如何解决?

视频云存储/安防监控/视频汇聚平台EasyCVR基于云边端智能协同,支持海量视频的轻量化接入与汇聚、转码与处理、全网智能分发、视频集中存储等。安防视频监控系统EasyCVR拓展性强,视频能力丰富,具体可实现视频监控直播、视频轮播、视频录像、云…...

如何彻底卸载mysql

要彻底卸载 MySQL,您可以按照以下步骤进行操作。这些步骤适用于大多数 Linux 发行版,如 Ubuntu、CentOS、Debian 等。请注意,这些步骤可能会删除您的 MySQL 数据库和配置文件,所以请务必备份您的数据。 注意:在执行这些…...

从方程到应用:激光雷达核心参数与激光器选型指南

1. 激光雷达方程:从数学公式到物理意义 第一次接触激光雷达方程时,我也被那一堆希腊字母和下标搞得头晕眼花。但后来发现,这个看似复杂的方程其实就像买菜算账一样简单直白。激光雷达方程本质上是个"能量收支平衡表",它…...

车载网络测试演进:从CAN总线到TSN与SOA的实战解析

1. 项目概述:一场关于“神经”与“体检”的进化史几年前,我和几个同行在路边摊就着麻小和扎啤,聊起车载以太网测试,那时它还是个新鲜玩意儿,大家讨论的焦点更多是“要不要做”和“怎么做”。几年过去,再回头…...

【Transformer系列】从One-Hot到Embedding:构建AI语言理解的基石

1. 从One-Hot编码说起:AI的第一堂语言课 想象你正在教一个外星人认识汉字。你拿出一本字典说:"这里有10万个字,每个字对应一个编号,猫是第12345号,狗是第67890号。"这就是最原始的One-Hot编码思想——用一串…...

AI智能体在社交约会场景中的架构设计与工程实践

1. 项目概述:当AI遇见约会,一个开源智能体的诞生最近在GitHub上看到一个挺有意思的项目,叫jessastrid/matchclaws-ai_agent_dating。光看名字,就能嗅到一股混合了技术、社交与未来感的独特气息。简单来说,这是一个利用…...

HoYo.Gacha终极指南:如何轻松管理你的米哈游抽卡记录

HoYo.Gacha终极指南:如何轻松管理你的米哈游抽卡记录 【免费下载链接】HoYo.Gacha ✨ 一个非官方的工具,用于管理和分析你的 miHoYo 抽卡记录。(原神 | 崩坏:星穹铁道 | 绝区零)An unofficial tool for managing and a…...

5分钟完整指南:Sabaki围棋软件打造专业级对弈环境

5分钟完整指南:Sabaki围棋软件打造专业级对弈环境 【免费下载链接】Sabaki An elegant Go board and SGF editor for a more civilized age. 项目地址: https://gitcode.com/gh_mirrors/sa/Sabaki Sabaki是一款优雅的围棋棋盘和SGF编辑器,专为追求…...

别再手动写CSS了!用Vue3 + Tailwind CSS 5分钟搞定一个响应式卡片组件

用Vue3与Tailwind CSS极速构建响应式卡片组件的实战指南 前端开发领域正在经历一场效率革命。过去需要数小时才能完成的UI组件开发,如今借助现代工具链可以在几分钟内实现。本文将带你体验如何通过Vue3的单文件组件特性与Tailwind CSS的实用优先(Utility-First)方法…...

如何用memtest_vulkan快速检测GPU显存稳定性:终极免费测试指南

如何用memtest_vulkan快速检测GPU显存稳定性:终极免费测试指南 【免费下载链接】memtest_vulkan Vulkan compute tool for testing video memory stability 项目地址: https://gitcode.com/gh_mirrors/me/memtest_vulkan 当你的游戏突然崩溃、AI训练意外中断…...

Paperless-ngx文档管理系统:5个关键技巧实现智能无纸化办公

Paperless-ngx文档管理系统:5个关键技巧实现智能无纸化办公 【免费下载链接】paperless-ngx A community-supported supercharged document management system: scan, index and archive all your documents 项目地址: https://gitcode.com/GitHub_Trending/pa/pa…...

英雄联盟自动化工具终极指南:3分钟学会用LeagueAkari提升游戏效率

英雄联盟自动化工具终极指南:3分钟学会用LeagueAkari提升游戏效率 【免费下载链接】League-Toolkit An all-in-one toolkit for LeagueClient. Gathering power 🚀. 项目地址: https://gitcode.com/gh_mirrors/le/League-Toolkit 你是否曾在排位赛…...