k8s安全机制

安全机制

- 一、机制说明

- 二、认证(Authentication)

- HTTP Token 认证

- HTTP Base 认证

- HTTPS 证书认证(最严格)

- 三、鉴权(Authorization)

- 角色

- 角色绑定

- 主体(subject)

- Role and ClusterRole

- RoleBinding and ClusterRoleBinding

- Resources

- 准入控制(Admission Control

- Limit RAnger

- Resource Quota

- NamespaceLifecycle

- LimitRanger

- ServiceAccount

- ResourceQuota

- NodeRestriction

- 实践

- 设置集群参数

- 设置客户端认证参数

- 设置上下文参数

- 使用上下文参数生成 zhangsan.kubeconfig 文件

一、机制说明

Kubernetes 作为一个分布式集群的管理工具,保证集群的安全性是其一个重要的任务。API Server 是集群内部各个组件通信的中介, 也是外部控制的入口。所以 Kubernetes 的安全机制基本就是围绕保护 API Server 来设计的。

比如 kubectl 如果想向 API Server 请求资源,需要过三关,第一关是认证(Authentication),第二关是鉴权(Authorization), 第三关是准入控制(Admission Control),只有通过这三关才可能会被 K8S 创建资源。

二、认证(Authentication)

HTTP Token 认证

通过一个 Token 来识别合法用户

HTTP Token 的认证是用一个很长的特殊编码方式的并且难以被模仿的 Token 字符串来表达客户的一种方式。Token 是一个很长的很复杂的字符串,每一个 Token 对应一个用户名存储在 API Server 能访问的文件中。当客户端发起 API 调用请求时,需要在 HTTP Header 里放入 Token。

HTTP Base 认证

通过用户名+密码的方式认证

用户名:密码 用 BASE64 算法进行编码后的字符串放在 HTTP Request 中的 Heather Authorization 域里发送给服务端, 服务端收到后进行解码,获取用户名及密码。

HTTPS 证书认证(最严格)

基于 CA 根证书签名的客户端身份认证方式。

#注:Token 认证和 Base 认证方式只能进行服务端对客户端的单向认证,而客户端不知道服务端是否合法;而 HTTPS 证书认证方式 则可以实现双向认证。

(1)需要被认证的访问类型:

●Kubernetes 组件对 API Server 的访问:kubectl、kubelet、kube-proxy

●Kubernetes 管理的 Pod 对 API Server 的访问:Pod(coredns,dashborad 也是以 Pod 形式运行)

(2)安全性说明:

●Controller Manager、Scheduler 与 API Server 在同一台机器,所以直接使用 API Server 的非安全端口访问(比如 8080 端口)

●kubectl、kubelet、kube-proxy 访问 API Server 就都需要证书进行 HTTPS 双向认证,端口号使用 6443

(3)证书颁发:

●手动签发:使用二进制部署时,需要先手动跟 CA 进行签发 HTTPS 证书

●自动签发:kubelet 首次访问 API Server 时,使用 token 做认证,通过后,Controller Manager 会为 kubelet 生成一个证书, 以后的访问都是用证书做认证了

(4)kubeconfig

kubeconfig 文件包含集群参数(CA 证书、API Server 地址),客户端参数(上面生成的证书和私钥),集群 context 上下文参数 (集群名称、用户名)。Kubenetes 组件(如 kubelet、kube-proxy)通过启动时指定不同的 kubeconfig 文件可以切换到不同的集群 ,连接到 apiserver。

也就是说 kubeconfig 文件既是一个集群的描述,也是集群认证信息的填充。包含了集群的访问方式和认证信息。kubectl 文件默认位于 ~/.kube/config

(5)Service Account

Service Account是为了方便 Pod 中的容器访问API Server。因为 Pod 的创建、销毁是动态的,所以要为每一个 Pod 手动生成证书就不可行了。 Kubenetes 使用了 Service Account 来循环认证,从而解决了 Pod 访问API Server的认证问题。

(6)Secret 与 SA 的关系

//Kubernetes 设计了一种资源对象叫做 Secret,分为两类:

●用于保存 ServiceAccount 的 service-account-token

●用于保存用户自定义保密信息的 Opaque

//Service Account 中包含三个部分:

●Token:是使用 API Server 私钥签名的 Token 字符串序列号,用于访问 API Server 时,Server 端认证

●ca.crt:ca 根证书,用于 Client 端验证 API Server 发送来的证书

●namespace:标识这个 service-account-token 的作用域名空间

//默认情况下,每个 namespace 都会有一个 Service Account,如果 Pod 在创建时没有指定 Service Account,就会使用 Pod 所属的 namespace 的 Service Account。每个 Pod 在创建后都会自动设置 spec.serviceAccount 为 default(除非指定了其他 Service Accout)。

kubectl get sa

NAME SECRETS AGE

default 1 22d

//每个 Pod 启动后都会挂载该 ServiceAccount 的

Token、ca.crt、namespace 到 /var/run/secrets/kubernetes.io/serviceaccount/kubectl get pod -n kube-system

NAME READY STATUS RESTARTS AGE

coredns-5c98db65d4-gmmrn 1/1 Running 0 25d

coredns-5c98db65d4-w24d7 1/1 Running 0 25d

etcd-master 1/1 Running 0 25d

kube-apiserver-master 1/1 Running 0 25d

kube-controller-manager-master 1/1 Running 0 25d

kube-flannel-ds-amd64-4dgcs 1/1 Running 0 25d

kube-flannel-ds-amd64-55xzq 1/1 Running 0 25d

kube-flannel-ds-amd64-l8r2b 1/1 Running 0 25d

kube-proxy-4hj92 1/1 Running 0 25d

kube-proxy-dcprb 1/1 Running 0 25d

kube-proxy-prdjp 1/1 Running 0 25d

kube-scheduler-master 1/1 Running 0 25dkubectl exec -it kube-proxy-prdjp -n kube-system sh

ls /var/run/secrets/kubernetes.io/serviceaccount/ca.crt namespace token

三、鉴权(Authorization)

之前的认证(Authentication)过程,只是确定通信的双方都确认了对方是可信的,可以相互通信。而鉴权是确定请求方有哪些资源的权限。API Server 目前支持以下几种授权策略:(通过 API Server 的启动参数 “–authorization-mode” 设置)

●AlwaysDeny:表示拒绝所有的请求,一般用于测试

●AlwaysAllow:允许接收所有请求,如果集群不需要授权流程,则可以采用该策略,一般用于测试

●ABAC(Attribute-Based Access Control):基于属性的访问控制,表示使用用户配置的授权规则对用户请求进行匹配和控制。也就是说定义一个访问类型的属性,用户可以使用这个属性访问对应的资源。此方式设置较为繁琐,每次设置需要定义一长串的属性才可以。

●Webhook:通过调用外部 REST 服务对用户进行授权,即可在集群外部对K8S进行鉴权

●RBAC(Role-Based Access Control):基于角色的访问控制,K8S自1.6版本起默认使用规则

//RBAC 相对其它访问控制方式,拥有以下优势:

●对集群中的资源(Pod,Deployment,Service)和非资源(元信息或者资源状态)均拥有完整的覆盖

●整个 RBAC 完全由几个 API 资源对象完成,同其它 API 资源对象一样,可以用 kubectl 或 API 进行操作

●可以在运行时进行调整,无需重启 API Server,而 ABAC 则需要重启 API Server

//RBAC 的 API 资源对象说明

RBAC 引入了 4 个新的顶级资源对象:Role、ClusterRole、RoleBinding、ClusterRoleBinding,4 种对象类型均可以通过 kubectl 与 API Server 操作。

官方文档:https://kubernetes.io/docs/reference/access-authn-authz/rbac/

角色

Role:授权指定命名空间的资源控制权限

ClusterRole:可以授权所有命名空间的资源控制权限

#如果使用 RoleBinding 绑定 ClusterRole,仍会受到命名空间的影响;如果使用 ClusterRoleBinding 绑定 ClusterRole, 将会作用于整个 K8S 集群。

角色绑定

RoleBinding:将角色绑定到主体(即subject)

ClusterRoleBinding:将集群角色绑定到主体

主体(subject)

User:用户

Group:用户组

ServiceAccount:服务账号

#User 使用字符串表示,它的前缀 system: 是系统保留的,集群管理员应该确保普通用户不会使用这个前缀格式;Group 书写格式与 User 相同,同样 system: 前缀也为系统保留。

#Pod使用 ServiceAccount 认证时,service-account-token 中的 JWT 会保存用户信息。 有了用户信息,再创建一对角色/角色绑定(集群角色/集群角色绑定)资源对象,就可以完成权限绑定了。

Role and ClusterRole

在 RBAC API 中,Role 表示一组规则权限,权限只能增加(累加权限),不存在一个资源一开始就有很多权限而通过 RBAC 对其进行减少的操作。也就是说只有白名单权限,而没有黑名单权限的概念。

Role 只能定义在一个 namespace 中,如果想要跨 namespace 则可以创建 ClusterRole,也就是说定义 ClusterRole 不需要绑定 namespace。

#Role 示例:

apiVersion: rbac.authorization.k8s.io/v1 #指定 core API 组和版本

kind: Role #指定类型为 Role

metadata:

namespace: default #使用默认命名空间

name: pod-reader #Role 的名称

rules: #定义规则

- apiGroups: [“”] #""表示 apiGroups 和 apiVersion 使用相同的 core API 组,即 rbac.authorization.k8s.io

resources: [“pods”] #资源对象为 Pod 类型

verbs: [“get”, “watch”, “list”] #被授予的操作权限

#以上配置的意义是,如果把 pod-reader 这个 Role 赋予给一个用户,那么这个用户将在 default 命名空间中具有对 Pod 资源对象 进行 get(获取)、watch(监听)、list(列出)这三个操作权限。

#ClusterRole 示例:

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRole

metadata:# "namespace" 被忽略,因为 ClusterRoles 不受名字空间限制name: secret-reader

rules:- apiGroups: [""]resources: ["secrets"] #资源对象为 Secret 类型verbs: ["get", "watch", "list"]

RoleBinding and ClusterRoleBinding

RoloBinding 可以将角色中定义的权限授予用户或用户组,RoleBinding 包含一组主体(subject),subject 中包含有不同形式的待授予权限资源类型(User、Group、ServiceAccount);

RoloBinding 同样包含对被绑定的 Role 引用;

RoleBinding 适用于某个命名空间内授权,而 ClusterRoleBinding 适用于集群范围内的授权

#RoleBinding 示例1:

apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:name: read-podsnamespace: default

subjects:- kind: Username: zhangsanapiGroup: rbac.authorization.k8s.ioroleRef:kind: Rolename: pod-readerapiGroup: rbac.authorization.k8s.io

#将 default 命名空间的 pod-reader Role 授予 zhangsan 用户,此后 zhangsan 用户在 default 命名空间中将具有 pod-reader 的权限。

RoleBinding 同样可以引用 ClusterRole 来对当前 namespace 内 User、Group 或 ServiceAccount 进行授权, 这种操作允许集群管理员在整个集群内定义一些通用的 ClusterRole,然后在不同的 namespace 中使用 RoleBinding 来引用。

#RoleBinding 示例2:

apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:name: read-secretsnamespace: kube-public

subjects:- kind: Username: lisiapiGroup: rbac.authorization.k8s.ioroleRef:kind: ClusterRolename: secret-readerapiGroup: rbac.authorization.k8s.io

#以上 RoleBinding 引用了一个 ClusterRole,这个 ClusterRole 具有整个集群内对 secrets 的访问权限;但是其授权用户 lisi 只能访问 kube-public 空间中的 secrets(因为 RoleBinding 定义在 kube-public 命名空间)。

使用 ClusterRoleBinding 可以对整个集群中的所有命名空间资源权限进行授权

#ClusterRoleBinding 示例:

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:name: read-secrets-global

subjects:- kind: Groupname: managerapiGroup: rbac.authorization.k8s.ioroleRef:kind: ClusterRolename: secret-readerapiGroup: rbac.authorization.k8s.io

#以上 ClusterRoleBinding 授权 manager 组内所有用户在全部命名空间中对 secrets 进行访问。

role只能绑定一个命名空间

Cluster Role在所有的命名空间有效

RoleBinding可以绑定单独一个role或cluster role,受命名空间的影响,只能在某一个命名空间和Role或clusterRole绑定

clusterRoleBinding只能引用clusterRole使绑定的账户在所有的命名空间中具有相关资源的操作权限

Resources

Kubernetes 集群内一些资源一般以其名称字符串来表示,这些字符串一般会在 API 的 URL 地址中出现; 同时某些资源也会包含子资源,例如 log 资源就属于 pods 的子资源,API 中对 Pod 日志的请求 URL 样例如下:

GET /api/v1/namespaces/{namespace}/pods/{name}/log

#在这里,pods 对应名字空间作用域的 Pod 资源,而 log 是 pods 的子资源。

如果要在 RBAC 授权模型中控制这些子资源的访问权限,可以通过 / 分隔符来分隔资源和子资源实现。

#以下是一个定义允许某主体读取 pods 同时访问这些 Pod 的 log 子资源的 Role 定义样例:

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:namespace: defaultname: pod-and-pod-logs-reader

rules:- apiGroups: [""]resources: ["pods", "pods/log"]verbs: ["get", "list"]#rules.verbs有:"get", "list", "watch", "create", "update", "patch", "delete", "exec"

#rules.resources有:"services", "endpoints", "pods", "secrets", "configmaps", "crontabs", "deployments", "jobs", "nodes", "rolebindings", "clusterroles", "daemonsets", "replicasets", "statefulsets", "horizontalpodautoscalers", "replicationcontrollers", "cronjobs"

#rules.apiGroups有:"","apps", "autoscaling", "batch"

准入控制(Admission Control

准入控制是 API Server 的一个准入控制器插件列表,通过添加不同的插件,实现额外的准入控制规则。发送到 API Server 的请求都需要经过这个列表中的每个准入控制器插件的检查,检查不通过,则拒绝请求。

一般建议直接采用官方默认的准入控制器。

Limit RAnger

如果pod没有设置requests,limits则会使用当前命名空间的最大资源

Resource Quota

限制在当前命名空间中能创建的资源数量

//官方准入控制器推荐列表(不同版本各有不同):

NamespaceLifecycle,LimitRanger,ServiceAccount,DefaultStorageClass,DefaultTolerationSeconds,MutatingAdmissionWebhook,ValidatingAdmissionWebhook,ResourceQuota,NodeRestriction

//列举几个插件的功能:

NamespaceLifecycle

用于命名空间回收,防止在不存在的 namespace 上创建对象,防止删除系统预置 namespace,删除 namespace 时,连带删除它的所有资源对象。

LimitRanger

用于配额管理,确保请求的资源不会超过资源所在 Namespace 的 LimitRange 的限制。

ServiceAccount

用于在每个 Pod 中自动化添加 ServiceAccount,方便访问 API Server。

ResourceQuota

基于命名空间的高级配额管理,确保请求的资源不会超过资源的 ResourceQuota 限制。

NodeRestriction

用于 Node 加入到 K8S 群集中以最小权限运行。

官方文档参考:https://kubernetes.io/zh/docs/reference/access-authn-authz/admission-controllers/

实践

创建一个用户只能管理指定的命名空间

//创建一个用户

useradd zhangsan

passwd zhangsan

//使用这个用户进行资源操作,会发现连接 API

Server 时被拒绝访问请求

su - zhangsankubectl get pods

The connection to the server localhost:8080 was refused - did you specify the right host or port?

//创建用于用户连接到 API Server 所需的证书和 kubeconfig 文件

//先上传证书生成工具 cfssl、cfssljson、cfssl-certinfo 到 /usr/local/bin 目录中

chmod +x /usr/local/bin/cfssl*

mkdir /opt/zhangsan

cd /opt/zhangsan

vim user-cert.sh

#######################

cat > zhangsan-csr.json <<EOF

{"CN": "zhangsan","hosts": [],"key": {"algo": "rsa","size": 2048},"names": [{"C": "CN","ST": "BeiJing","L": "BeiJing","O": "k8s","OU": "System"}]

}

EOF

#API Server 会把客户端证书的 CN 字段作为 User,把 names.O 字段作为 Group

cd /etc/kubernetes/pki/

cfssl gencert -ca=ca.crt -ca-key=ca.key -profile=kubernetes /opt/zhangsan/zhangsan-csr.json | cfssljson -bare zhangsan

###############################

chmod +x user-cert.sh

./user-cert.sh

#/etc/kubernetes/pki/ 目录中会生成 zhangsan-key.pem、zhangsan.pem、zhangsan.csrcd /opt/zhangsanvim rbac-kubeconfig.sh

APISERVER=$1

设置集群参数

export KUBE_APISERVER="https://$APISERVER:6443"

kubectl config set-cluster kubernetes \--certificate-authority=/etc/kubernetes/pki/ca.crt \--embed-certs=true \--server=${KUBE_APISERVER} \--kubeconfig=zhangsan.kubeconfig

设置客户端认证参数

kubectl config set-credentials zhangsan \--client-key=/etc/kubernetes/pki/zhangsan-key.pem \--client-certificate=/etc/kubernetes/pki/zhangsan.pem \--embed-certs=true \--kubeconfig=zhangsan.kubeconfig

设置上下文参数

kubectl config set-context kubernetes \--cluster=kubernetes \--user=zhangsan \--namespace=kgc \--kubeconfig=zhangsan.kubeconfig

使用上下文参数生成 zhangsan.kubeconfig 文件

kubectl config use-context kubernetes --kubeconfig=zhangsan.kubeconfigkubectl create namespace kgc

chmod +x rbac-kubeconfig.sh

./rbac-kubeconfig.sh 192.168.10.19

//查看证书

cat zhangsan-kubeconfigmkdir /home/zhangsan/.kube

cp zhangsan.kubeconfig /home/zhangsan/.kube/config

chown -R zhangsan:zhangsan /home/zhangsan/.kube/

//RBAC授权

vim rbac.yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

metadata:namespace: kgcname: pod-reader

rules:- apiGroups: [""]resources: ["pods"]verbs: ["get", "watch", "list", "create"]---apiVersion: rbac.authorization.k8s.io/v1

kind: RoleBinding

metadata:name: read-podsnamespace: kgc

subjects:- kind: Username: zhangsanapiGroup: rbac.authorization.k8s.ioroleRef:kind: Rolename: pod-readerapiGroup: rbac.authorization.k8s.iokubectl apply -f rbac.yamlkubectl get role,rolebinding -n kgc

NAME AGE

role.rbac.authorization.k8s.io/pod-reader 32sNAME AGE

rolebinding.rbac.authorization.k8s.io/read-pods 32s

//切换用户,测试操作权限

su - zhangsanvim pod-test.yaml

apiVersion: v1

kind: Pod

metadata:name: pod-test

spec:containers:- name: nginximage: nginxkubectl create -f pod-test.yamlkubectl get pods -o wide

NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

pod-test 1/1 Running 0 114s 10.244.2.2 node02 <none> <none>

//访问 svc 资源就会被拒绝

kubectl get svc

Error from server (Forbidden): services is forbidden: User "zhangsan" cannot list resource "services" in API group "" in the namespace "kgc"

//也无法访问 default 命名空间

kubectl get pods -n default

Error from server (Forbidden): pods is forbidden: User "zhangsan" cannot list resource "pods" in API group "" in the namespace "default"

//使用 root 用户查看

kubectl get pods --all-namespaces -o wide

NAMESPACE NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES

kgc pod-test 1/1 Running 0 107s 10.244.2.2 node02 <none> <none>

......

#由此可以看出 RoleBinding 的用户只能管理指定的命名空间中的资源

//也可以通过绑定 admin 角色,来获得管理员权限

kubectl create rolebinding zhangsan-admin-binding --clusterrole=admin --user=zhangsan --namespace=kgc

相关文章:

k8s安全机制

安全机制 一、机制说明二、认证(Authentication)HTTP Token 认证HTTP Base 认证HTTPS 证书认证(最严格) 三、鉴权(Authorization)角色角色绑定主体(subject)Role and ClusterRoleRol…...

Java多线程:Runnable与Callable的区别和原理

Java多线程:Runnable与Callable的区别和原理 在Java多线程编程中,我们经常使用Runnable和Callable接口来创建并执行线程。这两个接口都是Java.lang包中的部分,并且都用于实现多线程。虽然它们有些相似之处,但它们之间也存在明显的…...

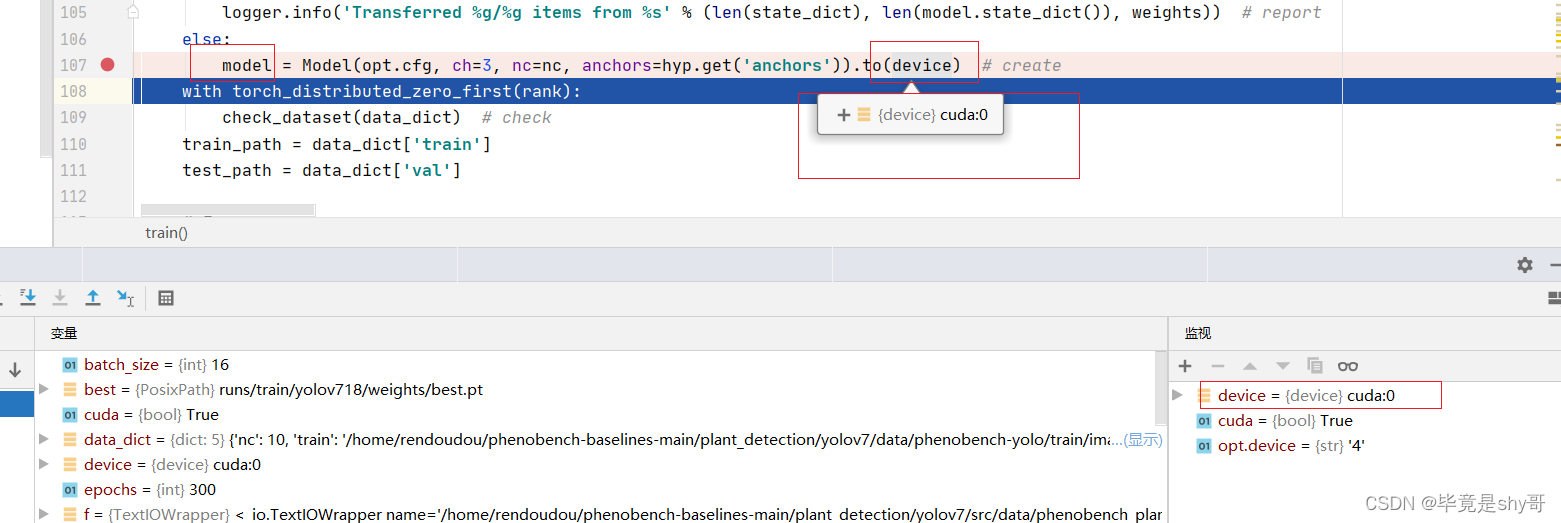

解决yolo无法指定显卡的问题,实测v5、v7、v8有效

方法1 基本上这个就能解决了!!! 在train.py的最上方加上下面这两行,注意是最上面,其次指定的就是你要使用的显卡 import os os.environ[CUDA_VISIBLE_DEVICES]6方法2: **问题:**命令行参数指…...

arc 166 a

#include<bits/stdc.h> using namespace std; using VI vector<int>; using ll long long; const int mod 998244353; //当只有ab的时候,看作把a可以向右移动 //1 - x 是a 1 - y a //x中的 a 的 下标 < y 中 a 的下标 //这样就可以通过位移得到 …...

Lua05——Lua基本数据类型

lua 是动态类型语言,变量使用前不需要定义类型,在使用时直接赋值即可。 1 基本数据类型 值可以存储在变量中,作为参数传递或作为结果返回。 lua中有八个基本数据类型: nil 只有值nil属于该类,表示一个无效值&#…...

一文3000字从0到1使用pytest-xdist实现分布式APP自动化测试

目录 01、分布式测试的原理 02、测试项目 03、环境准备 04、搭建步骤 05、分布式执行 06、测试报告 不知道大家有没有遇到这样一种情况,实际工作中,app自动化测试的用例可能是成百上千条的,如果放在一台机器上跑,消耗的时间…...

pyqt5:pandas 读取 Excel文件或 .etx 电子表格文件,并显示

pip install pandas ; pip install pyqt5; pip install pyqt5-tools; 编写 pyqt5_read_etx.py 如下 # -*- coding: utf-8 -*- """ pandas 读取 Excel文件或 .etx 电子表格文件,显示在 QTableWidget 中 """ import os import sys…...

【QT】Windows 编译并使用 QT 5.12.7源码

1、下载 QT 源码 QT5.12.7源码下载地址: download | QT 5.12.7 选择任意一种下载即可,适用于 Windows 和 Linux 环境 这里选择下载 .zip 文件。 2、安装依赖 (1) 安装 perl perl 安装包下载地址: download | perl for windows 根据当前系统选择对应版本。…...

获取GET和POST请求参数)

php实战案例记录(15)获取GET和POST请求参数

在PHP中,可以使用$_GET和$_POST超全局变量来获取GET和POST请求参数。 获取GET请求参数: 要获取GET请求参数,可以使用$_GET超全局变量。它是一个关联数组,其中键是参数的名称,值是参数的值。例如,如果URL是…...

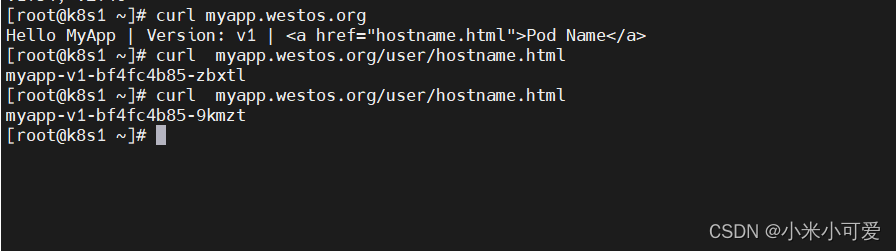

k8s-9 ingress-nginx 特性

TLS加密 创建证书 测试 auth认证 创建认证文件 rewrite重定向 进入域名 会自动重定向hostname.html 示例二: 测试 后面必须跟westos 这个关键字 canary金丝雀发布 基于header灰度 场景:版本的升级迭代,比如一个service 升级到另…...

java案例24:模拟百度翻译

思路: 编写一个程序模拟百度翻译 用户输入英文之后,搜索程序中对应的中文, 如果搜索到1对应的中文,就输出搜索结果,反之给出提示 要求使用Map集合实现英文与中文的存储。1.百度翻译主要用于翻译对应的意思,…...

汽车烟雾测漏仪(EP120)

【汽车烟雾测漏仪(EP120)】 此烟雾测漏仪专为车辆管道(油道、气道、冷却管道) 的泄露检测而设计。适用于所有轻型 汽车、摩托车、轻卡、游艇等。 【特点】 具有空气模式和烟雾模式。空气模式,无需烟雾,检测…...

【轻松玩转MacOS】安全隐私篇

引言 这一篇将介绍如何保护MacOS的安全,包括如何设置密码,使用防火墙,备份数据等重要环节,避免因不慎操作或恶意攻击带来的安全风险,让你的MacOS之旅更安心、更放心。 一、设置密码:保护你的MacOS的第一道…...

4.02 用户中心-上传头像功能开发

详细内容请看下面地址: 地址:http://www.gxcode.top/code...

在Ubuntu 18.04安装Docker

安装需要的包 $ sudo apt-get update 安装 apt 依赖包,用于通过HTTPS来获取仓库 $ sudo apt-get install \apt-transport-https \ca-certificates \curl \gnupg-agent \software-properties-common添加 Docker 的官方 GPG 密钥 $ curl -fsSL https://download.do…...

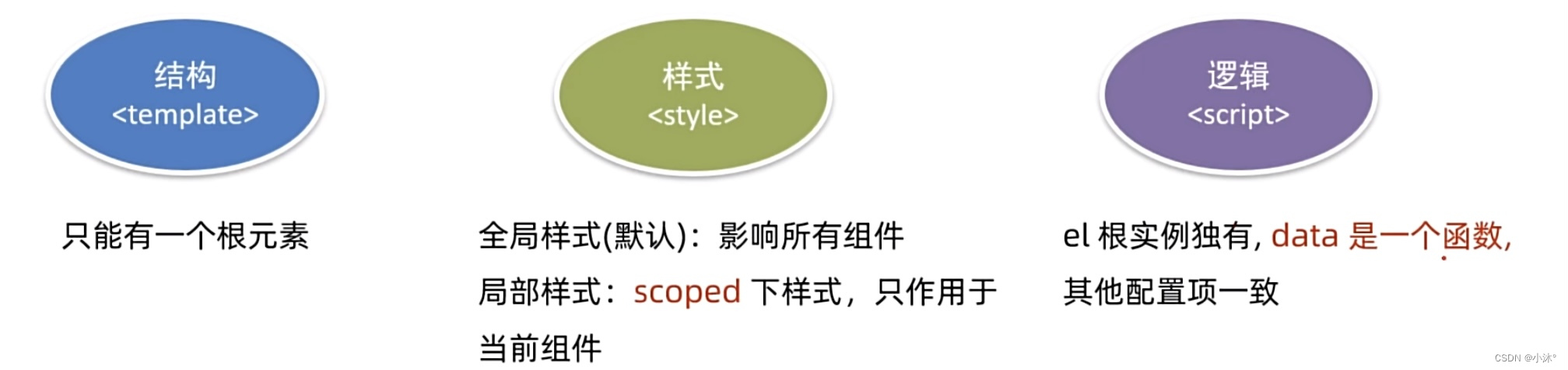

Vue-2.1scoped样式冲突

默认情况:写在组件中的样式会全局生效->因此很容易造成多个组件之间的样式冲突问题 1.全局样式:默认组件中的样式会作用到全局 2.局部样式:可以给组件加上scoped属性,可以让样式只作用于当前组件 <style scoped> <…...

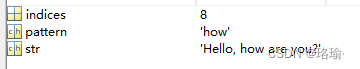

Matlab之查询子字符串在字符串中的起始位置函数strfind

一、功能 strfind函数用于在一个字符串中查找指定的子字符串,并返回子字符串在字符串中的起始位置。 二、语法 indices strfind(str, pattern) 其中,str是要进行查找的字符串,pattern是要查找的子字符串。 函数会返回一个由子字符串在字…...

[游戏开发][Unity]安卓出包报错记录

打包报错日志有以下几种类型: 报错: CommandInvokationFailure: Android Asset Packaging Tool failed. E:\Android-SDK-Tool\build-tools\33.0.2\aapt.exe package -v -f -F raw.ap_ -A raw -0 "" --ignore-assets "!.svn:!.git:!.ds_st…...

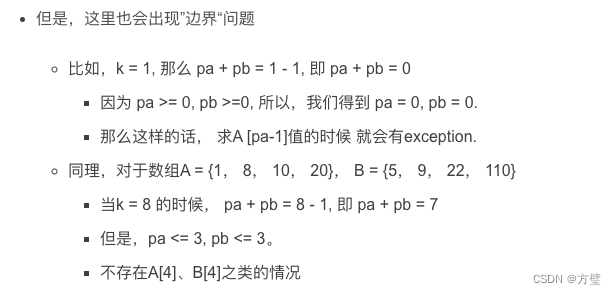

在两个有序数组中找整体第k小的数

一、题目 给定两个已经排序的数组(假设按照升序排列),然后找出第K小的数。比如数组A {1, 8, 10, 20}, B {5, 9, 22, 110}, 第 3 小的数是 8.。…...

`head` 显示文本文件的开头部分)

Linux 指令心法(十)`head` 显示文本文件的开头部分

文章目录 命令的概述和用途命令的用法命令行选项和参数的详细说明命令的示例命令的注意事项或提示 命令的概述和用途 head 是一个用于显示文本文件的开头部分的命令。它在 Linux 和 Unix 系统中非常有用,因为它允许用户查看文件的前几行,以便快速预览文…...

)

上海国际航运研究中心:全球绿色航运发展报告(2024-2025)

本报告由上海国际航运研究中心与世界海事大学联合编制,聚焦 2024 年 1 月至 2025 年 9 月全球绿色航运发展,围绕政策、机制、清洁能源、减排技术、发展趋势五大核心展开,全面呈现航运业低碳转型的全球格局、关键进展与挑战。一、核心政策&…...

)

【工具分享】9款漏扫工具来了!(内附学习笔记)

【工具分享】9款漏扫工具来了!(内附学习笔记) 以下所有这些工具都是捆绑在一起的Linux发行版,如Kali Linux或BackBox,所以我会建议您安装一个合适的Linux黑客系统,尤其是因为这些黑客工具可以(自…...

如何用baidupankey工具实现百度网盘提取码10秒智能查询

如何用baidupankey工具实现百度网盘提取码10秒智能查询 【免费下载链接】baidupankey 项目地址: https://gitcode.com/gh_mirrors/ba/baidupankey 还在为百度网盘分享链接的提取码而烦恼吗?每次遇到需要提取码的资源,都要在多个网站间来回搜索&a…...

Trigger.dev与Supabase集成:构建全栈实时任务系统的终极指南

Trigger.dev与Supabase集成:构建全栈实时任务系统的终极指南 【免费下载链接】trigger.dev Trigger.dev – build and deploy fully‑managed AI agents and workflows 项目地址: https://gitcode.com/gh_mirrors/tr/trigger.dev Trigger.dev是一个强大的工作…...

智能健身器材核心技术解析:从光学编码器到电机驱动的安华高方案

1. 项目概述:当健身器材遇上“芯”动力如果你拆开一台近两年新出的智能动感单车、划船机或者高端跑步机,大概率会在其控制主板的核心位置,发现一枚印着“Avago”或“Broadcom”标志的芯片。这不是偶然。安华高科技(Avago Technolo…...

ARIS:基于技能化工作流的AI自主研究系统设计与实践

1. 项目概述:ARIS,一个让AI在你睡觉时做研究的自主工作流 如果你是一名机器学习或计算机科学领域的研究者,我猜你肯定有过这样的体验:一个绝妙的想法在深夜闪现,你兴奋地爬起来记下几行潦草的笔记,然后第二…...

5分钟快速上手GSE:魔兽世界智能技能循环终极指南

5分钟快速上手GSE:魔兽世界智能技能循环终极指南 【免费下载链接】GSE-Advanced-Macro-Compiler GSE is an alternative advanced macro editor and engine for World of Warcraft. 项目地址: https://gitcode.com/gh_mirrors/gs/GSE-Advanced-Macro-Compiler …...

5分钟快速上手:LuckyLilliaBot QQ机器人完整部署指南

5分钟快速上手:LuckyLilliaBot QQ机器人完整部署指南 【免费下载链接】LuckyLilliaBot 支持 OneBot 11、Satori 和 Milky 协议 项目地址: https://gitcode.com/gh_mirrors/li/LuckyLilliaBot 你是否正在寻找一款简单易用、功能强大的QQ机器人框架?…...

解决企业级日期处理难题:Vue3-DateTime-Picker的现代化架构设计与实战应用

解决企业级日期处理难题:Vue3-DateTime-Picker的现代化架构设计与实战应用 【免费下载链接】vue3-date-time-picker Datepicker component for Vue 3 项目地址: https://gitcode.com/gh_mirrors/vu/vue3-date-time-picker Vue3-DateTime-Picker是一款基于Vue…...

Linux内核镜像构建与管理:从源码到部署的工程化实践

1. 项目概述:从“kernel-images”看内核镜像的构建与管理在Linux系统开发、嵌入式设备定制或者云原生基础设施的维护中,我们经常会遇到一个看似简单却至关重要的环节:内核镜像的构建与管理。无论是为了修复一个安全漏洞、启用一个新的硬件驱动…...