[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒数据怎么处理|数据解密恢复

引言:

威胁网络安全的恶意软件不断涌现,而[support2022@cock.li].faust勒索病毒则是其中的一员。这个网络黑暗角落的新星,以其数据绑架的方式,一度成为数据安全的威胁焦点。本文将探究[support2022@cock.li].faust勒索病毒的运作方式、数据恢复方法以及如何在数据被绑架前提前采取措施。

不确定性 [support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒中的不确定性是指以下几个方面:

支付赎金不确定性:当用户的文件被加密后,攻击者通常会要求用户支付一笔赎金以获取解密密钥。然而,支付赎金并不能保证用户会收到有效的解密密钥。攻击者可能不履行他们的承诺,这使得支付赎金的决定充满了不确定性。

解密成功不确定性:即使用户支付了赎金,也不能确定解密过程会成功。勒索病毒的解密密钥可能会有缺陷,或者在解密过程中可能会出现问题,导致数据无法还原。这增加了用户的不确定性。

法律不确定性:攻击者通常要求受害者使用加密货币支付赎金,这种支付方式具有法律风险。受害者可能会卷入非法活动,并面临法律责任。这也是一种不确定性因素。

未来攻击不确定性:即使用户付款并成功解密数据,仍然存在受到未来攻击的风险。攻击者可能再次针对受害者,要求更多赎金或继续威胁。这种不确定性使用户无法完全恢复对其数据的控制。 因此,[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒的不确定性使其成为一种特别棘手的网络威胁,用户不仅失去了对数据的访问,还要面对许多不确定的因素,包括付款、解密和法律风险。这正是为什么强烈建议不支付赎金,并采取预防措施来降低受到此类威胁的风险。 如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

解救被绑架的数据 解救被[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒绑架的数据是一个具有挑战性的任务,但以下是一些步骤,可以尝试来尽量减少数据损失并恢复受害者的文件:

隔离受感染的设备:首先,立即隔离受感染的计算机或设备,以防止病毒继续传播或进一步损害数据。

确认感染:确保您的系统已经受到[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒的感染。通常,这是通过勒索信息的出现或文件扩展名的变化来确认的。

不要支付赎金:强烈建议不要支付勒索者的赎金。支付赎金不能保证您将获得有效的解密密钥,而且这只会鼓励犯罪行为。

寻求专业帮助:如果您不确定如何处理[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒,最好寻求数据恢复专家的帮助。他们可能能够提供解密工具或其他方法来帮助您。

检查后备份:如果您拥有定期备份的数据,您可以从备份中还原丢失的文件。确保您的备份是干净的,没有感染,然后使用备份还原数据。

使用解密工具:有时,安全研究人员或反病毒公司会开发解密工具,可以帮助受害者解密其文件。您可以在互联网上查找这些工具,但请确保它们来自可信任的来源。

数据恢复服务:如果没有其他方法可用,您可以考虑寻求专业的数据恢复服务。这些服务通常会尝试从感染设备中恢复数据,尽管成功的机会可能较小。

学习并预防:一旦您成功解救了数据,务必学习并采取预防措施,以防止将来的攻击。这包括数据备份、网络安全软件、培训员工和保持系统的更新。

如不幸感染这个勒索病毒,您可添加我们的技术服务号(shujuxf)了解更多信息或寻求帮助

需要注意的是,并非所有的[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒攻击都可以成功解密,因此最好的策略是预防,避免感染。不过,采取上述步骤可以增加恢复数据的机会。

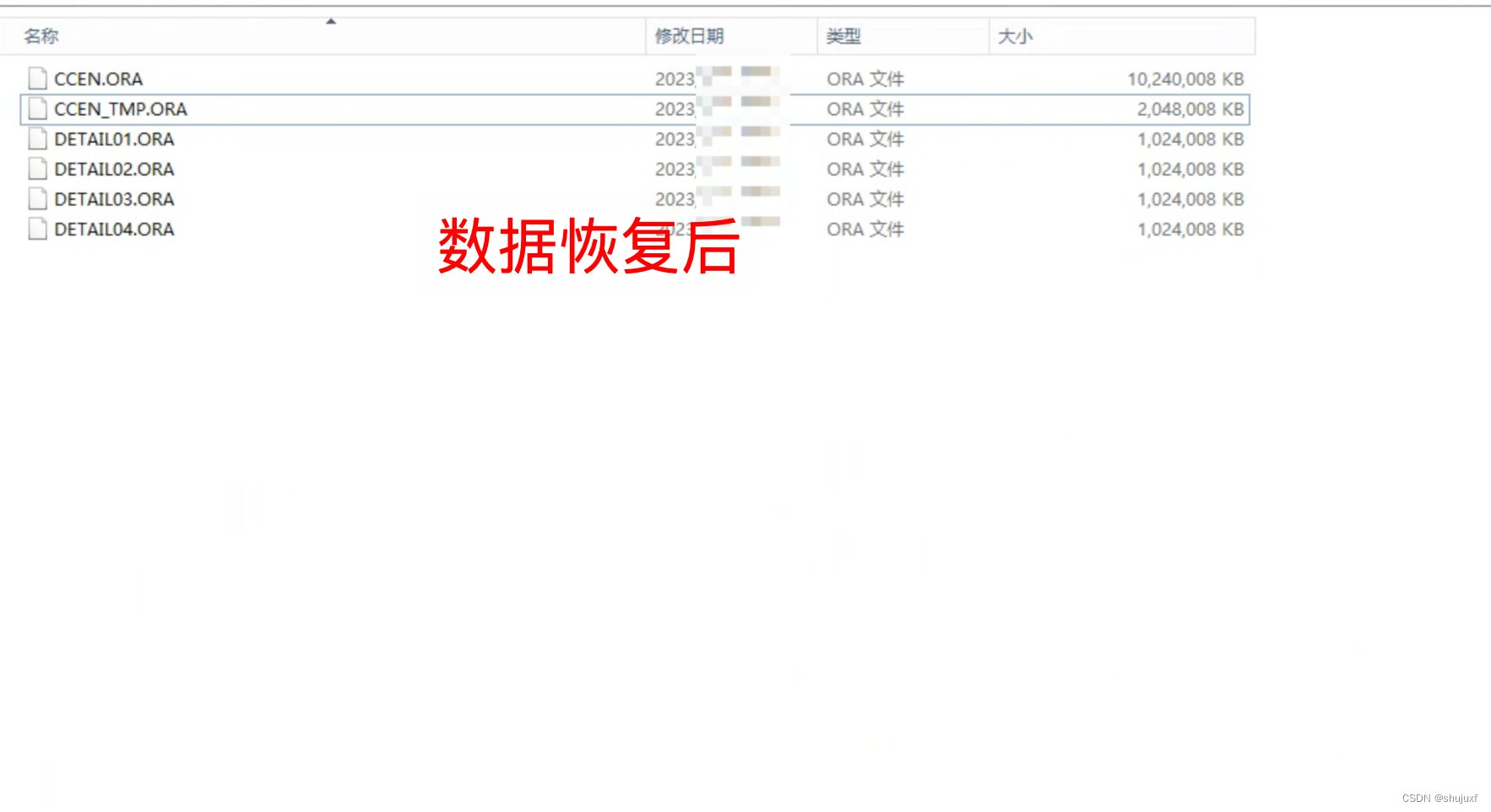

被.faust勒索病毒加密后的数据恢复案例:

在数据被绑架前采取措施

最佳的策略是在数据被绑架前采取措施,以下是一些关键的措施:

更新和维护:定期更新操作系统和应用程序,以减少潜在的漏洞,提高系统的安全性。

警惕电子邮件:不要随意打开不明附件或点击可疑链接,特别是来自未知发件人的邮件。

员工培训:在组织中培训员工如何辨别潜在的威胁,以降低社会工程学攻击的风险。

网络安全工具:使用网络防火墙、入侵检测系统和反病毒软件来监视和筛选网络流量,以阻止潜在的恶意软件入侵。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,.malloxx勒索病毒,.mallab勒索病毒,.balckhoues勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.DevicData-D-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,.[hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[myers@cock.li].Devos勒索病毒,.[henderson@cock.li].Devos勒索病毒,[myers@airmail.cc].Devos勒索病毒,.[support2022@cock.li].faust勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

相关文章:

[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust勒索病毒数据怎么处理|数据解密恢复

引言: 威胁网络安全的恶意软件不断涌现,而[support2022cock.li].faust勒索病毒则是其中的一员。这个网络黑暗角落的新星,以其数据绑架的方式,一度成为数据安全的威胁焦点。本文将探究[support2022cock.li].faust勒索病毒的运作方…...

力扣学习笔记——49. 字母异位词分组

49. 字母异位词分组 https://leetcode.cn/problems/group-anagrams/?envTypestudy-plan-v2&envIdtop-100-liked 给你一个字符串数组,请你将 字母异位词 组合在一起。可以按任意顺序返回结果列表。 字母异位词 是由重新排列源单词的所有字母得到的一个新单词。…...

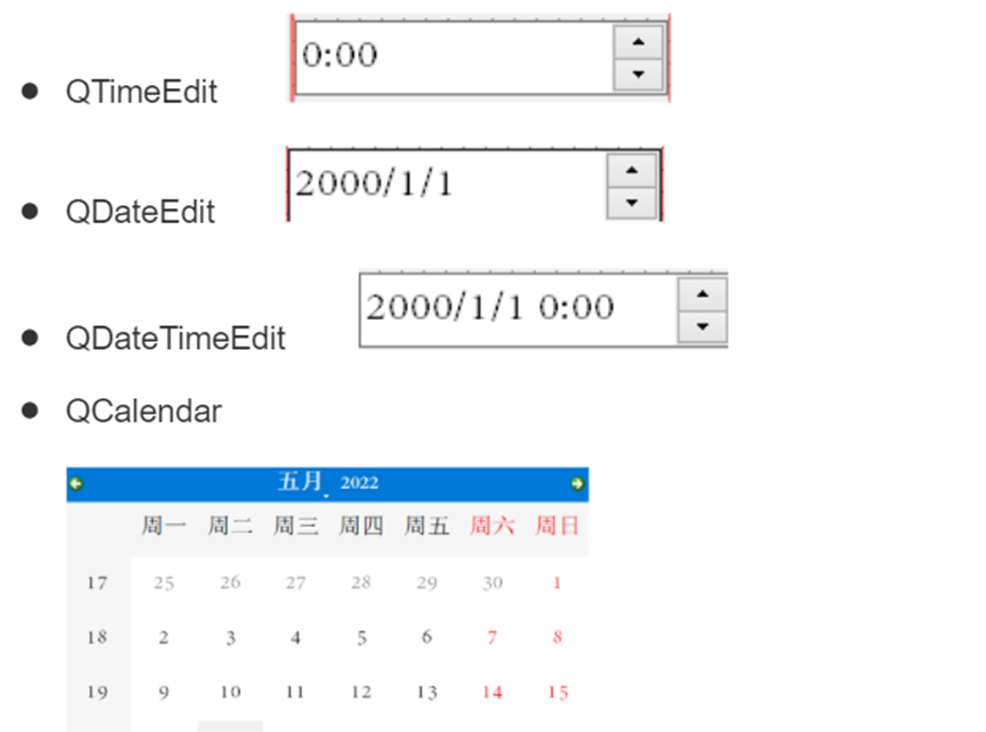

五、Qt中的常用类

1. QString 字符串类 QString是Qt中的字符串类,与C/C不同的是,不再使用ASCII编码,而使用Unicode编码。因此一个字符不是8位的char,而是16位的QChar,这就是为什么之前一个汉字占用一个字符的原因。、 QString几乎向前兼…...

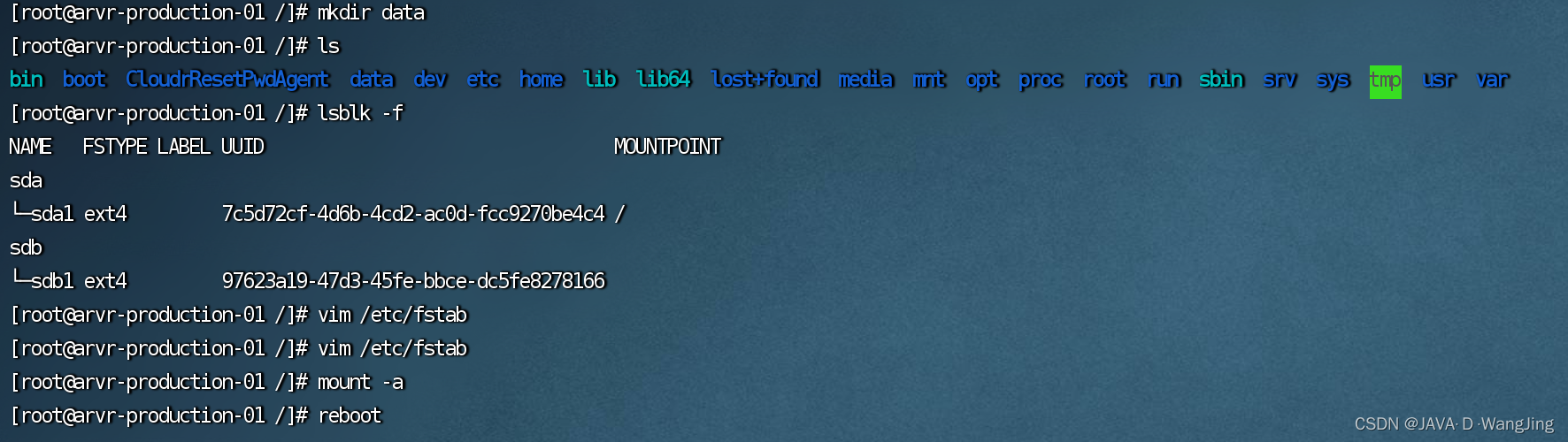

CentOS 7.9.2009 数据盘挂载

一、linux版本: lsb_release -a 二、操作步骤 2.1,查看磁盘挂载情况,确认sdb是需挂载的硬盘 ## 查看磁盘挂载情况,确认sdb是需挂载的硬盘 lsblk 2.2,对硬盘sdb进行分区 ## 对硬盘sdb进行分区 fdisk /dev/sdb# 命令…...

)

cv::solvePnP使用方法及注意点详解(OpenCV/C++)

cv::solvePnP(objectPoints, imagePoints, cameraMatrix, distCoeffs, rvec, tvec, useExtrinsicGuess, flags); 1、参数说明: objectPoints:一个 vector<cv::Point3f>,包含了在世界坐标系中的三维点的坐标,至少需要4个点…...

DevOps持续集成-Jenkins(4)

❤️作者简介:2022新星计划第三季云原生与云计算赛道Top5🏅、华为云享专家🏅、云原生领域潜力新星🏅 💛博客首页:C站个人主页🌞 💗作者目的:如有错误请指正,将…...

【数据仓库-零】数据仓库知识体系 ing

文章目录 一. 数仓基本概念二. 离线数仓建设方法论三. etl流程四. 数仓规范建设指南四. 数据仓库架构五. 数据可视化 通过熟悉构建数仓整体的过程,可以系统的了解 数仓构建理论:能够站在全局角度看数仓的运行架构,数仓执行流程。了解到构建数…...

css3 3D 转换 技巧详细解析与代码实例

CSS3 3D转换是CSS3中的一项新特性,通过它我们可以比较容易地实现3D效果。在这里,我将向大家介绍CSS3 3D转换的一些基本概念、使用方法和常见技巧。 1. 基本概念 在使用CSS3 3D转换时,需要了解一些基础概念: 三维坐标系…...

[Unity]给场景中的3D字体TextMesh增加描边方案一

取你的文本对象,简单地添加以下脚本: using UnityEngine; using System.Collections; using UnityEngine.UI;public class TextOutline : MonoBehaviour {public float pixelSize 1;public Color outlineColor Color.black;public bool resolutionDependant fal…...

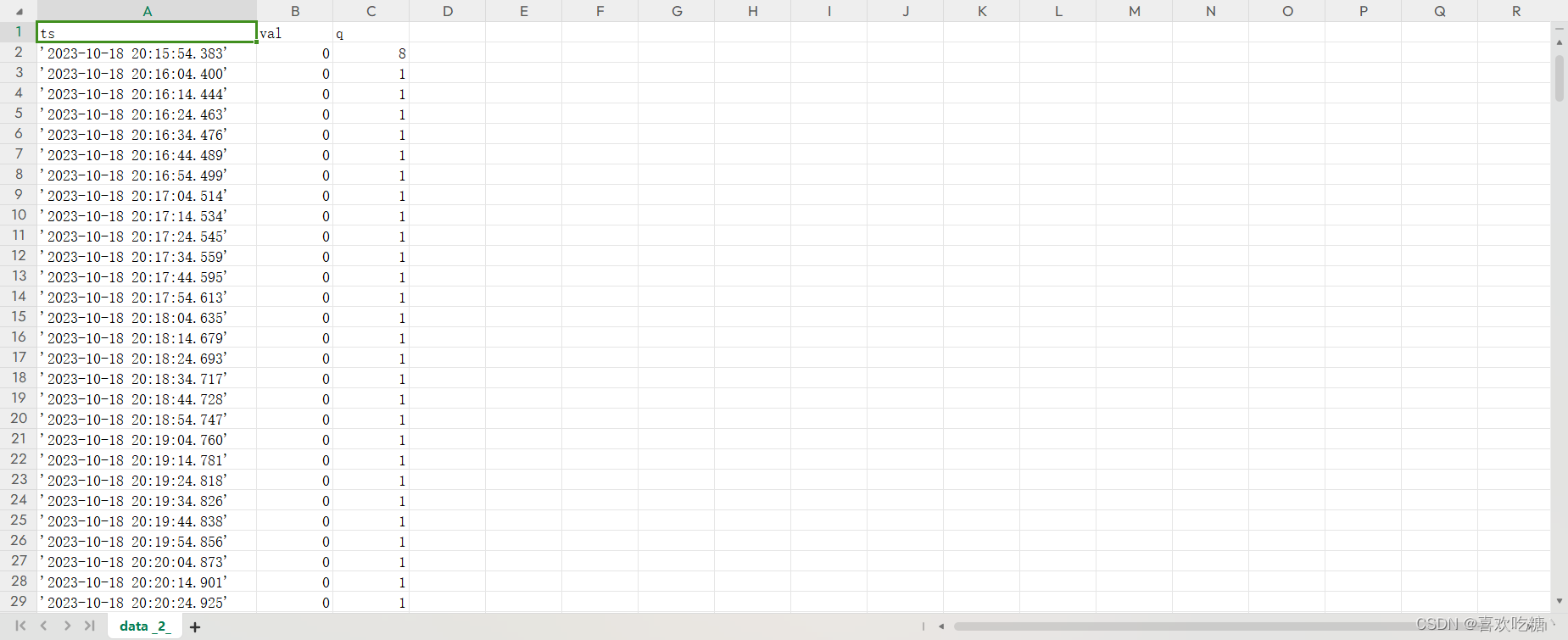

TDengine(taos)数据库导出历史数据

业务需求:导出某个站点的累计充电量,累计放电量,光伏总放电量,进线总功率的所有数据‘ 1、登录taos,使用存数据的库; 提示Database changed;即为使用成功; 2、找到你想要导出的字段…...

算法进修Day-37

算法进修Day-37 73. 矩阵置零 难度:中等 题目要求 给定一个 _m_ x _n_ 的矩阵,如果一个元素为 0 ,则将其所在行和列的所有元素都设为 0 。请使用 原地 算法。 示例1 输入:matrix [[1,1,1],[1,0,1],[1,1,1]] 输出:[…...

服务器之日常整活

文章目录 一,序二、服务器相关流水帐未完,待补充 一,序 假如你有一台服务器,你最想做哪些事? 等等,什么叫假如你有一台服务器,假如只有一台,肯定我想搞第二台,顺便第三台…...

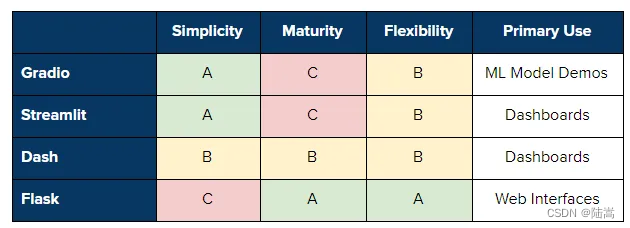

交互式 Web 应用 0 基础入门

初探 Gradio:轻松构建交互式 Web 应用 文章目录 初探 Gradio:轻松构建交互式 Web 应用Why Gradio?安装 Gradio创建交互式界面1. gr.Interface2. gr.Blocks 强大的组件库输入输出组件控制组件布局组件 示例交互式数据可视化多组件同时(嵌套&a…...

JSONP的安全性较差,那么在跨域情况下,有没有其他更安全的替代方案呢?

在跨域情况下,为了保证安全性,有几种更安全的替代方案可以考虑使用: 1:CORS(Cross-Origin Resource Sharing): CORS 是一种现代化的跨域解决方案,通过在服务器端设置响应头来控制跨…...

Slax Linux 获得增强的会话管理和启动参数选项

Slax Linux 的创建者和维护者托马斯-马特吉切克(Tomas Matejicek)在自己生日这天(生日快乐!)发布了其小巧便携的 GNU/Linux 发行版的新版本,带来了各种增强功能和错误修复。 新发布的 Slax Linux 版本&…...

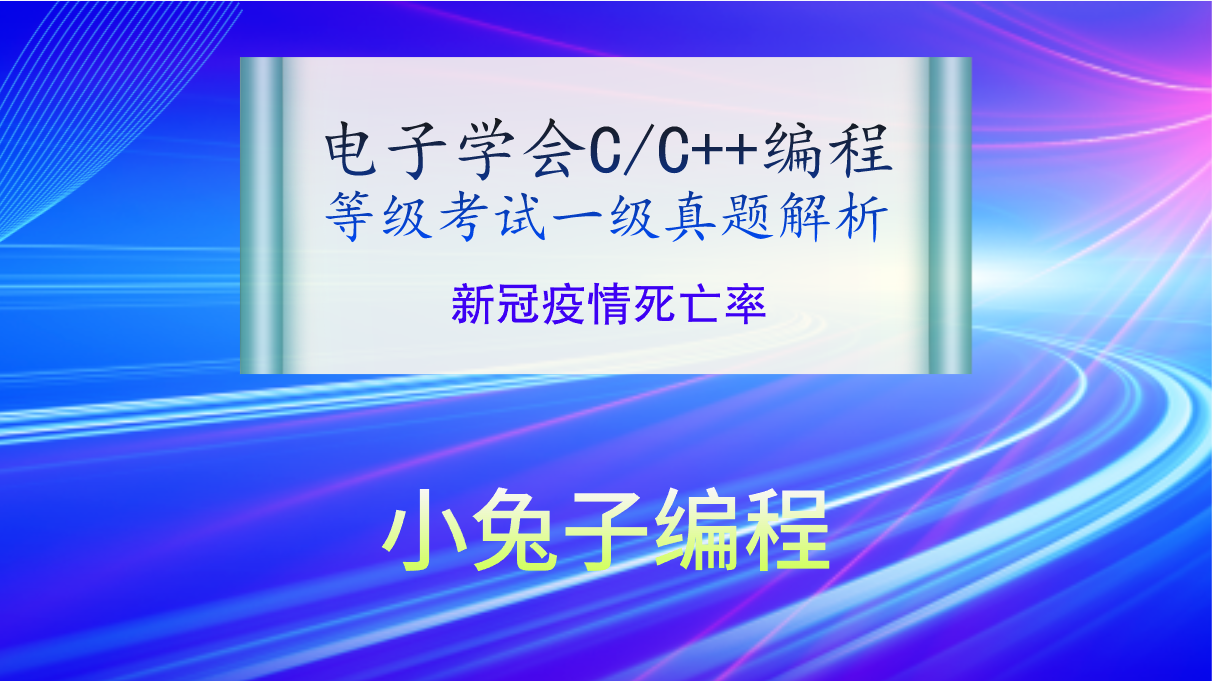

C/C++新冠疫情死亡率 2020年9月电子学会青少年软件编程(C/C++)等级考试一级真题答案解析

目录 C/C新冠疫情死亡率 一、题目要求 1、编程实现 2、输入输出 二、算法分析 三、程序编写 四、程序说明 五、运行结果 六、考点分析 C/C新冠疫情死亡率 2020年9月 C/C编程等级考试一级编程题 一、题目要求 1、编程实现 2020年全世界爆发了新冠疫情,请…...

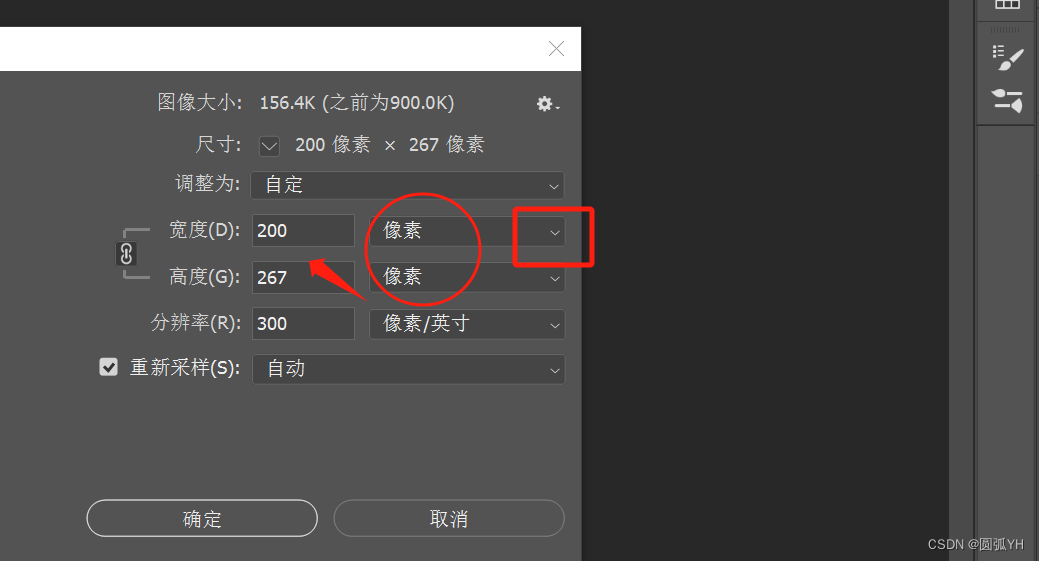

Adobe Photoshop 基本操作

PS快捷键 图层 选择图层 Ctrl T:可以对图层的大小和位置进行调整 填充图层 MAC: AltBackspace (前景) or CtrlBackspace (背景) WINDOWS: AltDelete (前景) or CtrlDelete (背景) 快速将图层填充为前景色或背景色 平面化图层(盖印图层)…...

SpringMVC原理及核心组件

一、SpringMVC原理及核心组件 1、 Spring MVC的工作原理 Spring MVC 是一个对javaWeb中Servlet 简化和封装, 1.首先SpringMVC 配置DispatcherServlet 来接受所有的请求,我们通过DispatcherServlet 响应的所有数据,DispatcherServlet 是Htt…...

【rk3568-linux】 rk3568x_linux-- 编译说明

概述 一个好的安装教程能够帮助开发者完成更便捷、更快速的开发。书山有路勤为径,学海无涯苦作舟。我是秋知叶i、期望每一个阅读了我的文章的开发者都能够有所成长。 开发环境 开发环境:ubuntu18 文章目录 概述开发环境一、选择型号二、全自动编译三、…...

模拟计算器编程教程,中文编程开发语言工具编程实例

模拟计算器编程教程,中文编程开发语言工具编程实例 中文编程系统化教程,不需英语基础。学习链接 https://edu.csdn.net/course/detail/39036 课程安排:初级1 1 初级概述 2 熟悉构件取值赋值 3 折叠式菜单滑动面板编程 4 自定…...

影像技术实战11:视频封面生成黑屏、模糊、重复?FFmpeg + OpenCV 构建高质量缩略图自动优选方案

影像技术实战11:视频封面生成黑屏、模糊、重复?FFmpeg OpenCV 构建高质量缩略图自动优选方案 一、问题场景:封面不是“随便截一帧” 在视频平台、素材管理系统、内容审核后台、AI 剪辑工具里,视频上传后自动生成封面是一个很常见…...

Perplexity移动端体验崩塌实录:iOS/Android双平台1372条崩溃日志聚类分析,含Google Play App Store差评时间戳热力图

更多请点击: https://codechina.net 第一章:Perplexity用户评论汇总 Perplexity AI 作为一款以“引用驱动”为特色的问答式搜索引擎,自上线以来持续吸引学术研究者、开发者与技术爱好者群体。其用户评论呈现高度两极化特征:一方面…...

CATCCOS核心组件深度解析:从Host到Device的分层架构设计原理

CATCCOS核心组件深度解析:从Host到Device的分层架构设计原理 【免费下载链接】catccos CATCCOS昇腾计算-通信融合算子模板库,是一个聚焦于提供高性能计算通信融合类算子基础模板的代码库。 项目地址: https://gitcode.com/cann/catccos CATCCOS昇…...

)

Linux玩转硬件调试:用CH347芯片一站式搞定JTAG、SWD、SPI Flash和EEPROM(含中断检测实战)

Linux玩转硬件调试:用CH347芯片一站式搞定JTAG、SWD、SPI Flash和EEPROM(含中断检测实战) 在嵌入式开发和硬件逆向工程领域,调试工具的选择往往决定了工作效率的上限。传统方案需要购置价格高昂的专用调试器,而CH347芯…...

推荐五家SF6在线监测报警系统

在有六氟化硫气体存在的场所,如小区配电室、变电站、电厂等,SF6在线监测报警系统起着至关重要的作用。它能实时监测现场气体浓度,在浓度超标时第一时间发出报警信号,及时消除隐患。今天就为大家推荐五家SF6在线监测报警系统品牌&a…...

2026年青岛GEO优化排名前五,你选对了吗?

行业痛点分析随着AI大模型成为企业获客与品牌传播的核心入口,GEO(生成式引擎优化)已成为抢占AI流量红利的必争之地。然而,当前青岛企业在GEO优化领域面临三大核心挑战:地域匹配精准度低,测试显示65%本地企业…...

从COCO到Cityscapes:实例分割指标mAP和mIOU在不同数据集上的表现差异与陷阱

从COCO到Cityscapes:实例分割指标mAP和mIOU在不同数据集上的表现差异与陷阱 当你在COCO数据集上训练的Mask R-CNN模型取得了0.85的mAP,满怀信心地将其部署到自动驾驶项目的Cityscapes数据集上时,却发现mIOU从预期的0.75骤降到0.52——这种&qu…...

tinySPL 与 U-Boot 核心区别

tinySPL 与 U-Boot 核心区别 一、定位本质项目tinySPLU-Boot定位轻量极简二级引导,专为RTOS/裸机设计通用全能大型Bootloader,主打Linux系统体积极小,几十KB级别大,几百KB~数MB设计目标极速启动、轻量化、适配嵌入式轻系统功能最全…...

记一次 mac openClaw gateway 启动未正常关闭导致的问题

openclaw 目前是一个比较火的 AI 工具,因为其高权限带来了一系列的风险和安全隐患按照官方步骤删除后,因open claw 的 gateway 没有正常关闭,导致端口一直在后台运行如果您也遇到类似的问题,可在 mac 终端执行如下命令进行关闭1.先…...

FPGA系统时钟革新:纯硅可编程振荡器提升可靠性与设计灵活性

1. 项目概述:为什么FPGA需要一个更“稳”的时钟?在FPGA(现场可编程门阵列)的设计与应用中,时钟信号就像是整个数字系统的“心跳”。无论是高速数据采集、复杂算法处理,还是多协议通信,一个稳定、…...