网络扫描与网络监听

前言:前文给大家介绍了网络安全相关方面的基础知识体系,以及什么是黑客,本篇文章笔者就给大家带来“黑客攻击五部曲”中的网络扫描和网络监听

目录

黑客攻击五部曲

网络扫描

按扫描策略分类

按照扫描方式分类

被动式策略

系统用户扫描

开放端口扫描

主动式策略扫描

漏洞扫描

网络监听

监听工具-Win Sniffer

监听工具-pswmonitor

黑客攻击五部曲

黑客攻击和网络安全的是紧密结合在一起的,研究网络安全不研究黑客攻击技术就是纸上谈兵,某种意义上说没有攻击就没有安全,系统管理员可以利用常见的攻击手段对系统进行检测,并对相关的漏洞采取措施。一次成功的攻击,都可以归纳成基本的五步骤,但是根据实际情况可以随时调整。归纳起来就是“黑客攻击五部曲”

- 隐藏IP

- 踩点扫描

- 获得系统或管理员权限

- 种植后门

- 在网络中隐身

网络扫描

按扫描策略分类

网络扫描按照扫描策略来说一半分为俩种:

- 主动式策略:基于主机之上,对系统中不合适的设置,脆弱的口令以及其他同安全规则抵触的对象进行检查

- 被动式策略:基于网络的,它通过执行一些脚本文件模拟对系统进行攻击的行为并记录系统的反应,从而发现其中的漏洞

扫描的目的就是利用各种工具对攻击目标的IP地址或地址段的主机查找漏洞。扫描采取模拟攻击的形式对目标可能存在的已知安全漏洞逐项进行检查,目标可以是工作站、服务器、交换机、路由器和数据库应用等。根据扫描结果向扫描者或管理员提供周密可靠的分析报告。

主动式扫描一般可以分成:

- 活动主机探测

- ICMP查询

- 网络PING扫描

- 端口扫描

- 标识UDP和TCP服务

- 指定漏洞扫描

- 综合扫描

按照扫描方式分类

网络扫描按照扫描方式来分又可以分为俩大类:

- 慢速扫描:对非连续端口进行扫描,并且源地址不一致、时间间隔长没有规律的扫描。(隐蔽性强)

- 乱序扫描:对连续的端口进行扫描,源地址一致,时间间隔短的扫描。(效率高)

被动式策略

被动式策略是基于主机之上,对系统中不合适的设置,脆弱的口令以及其他同安全规则抵触的对象进行检查。 被动式扫描不会对系统造成破坏,而主动式扫描对系统进行模拟攻击,可能会对系统造成破坏

系统用户扫描

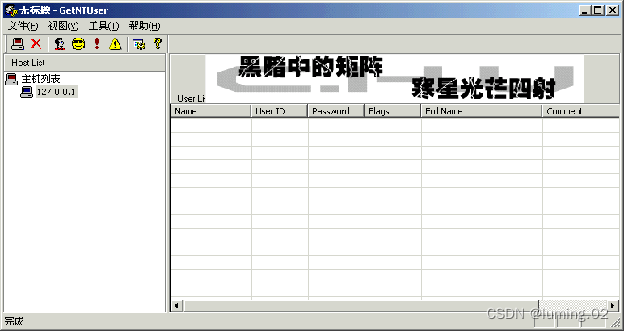

在我们的虚拟机中(推荐使用比较老旧版本的操作系统和软件),我们可以使用工具软件:GetNTUser 来动手实验一下系统用户扫描

我们选择添加主机,然后输入IP地址就可以进行扫描了

开放端口扫描

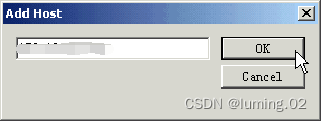

使用工具软件PortScan可以到得到对方计算机都开放了哪些端口,主界面如图,我们可以在SCAN中输入IP地址,然后点击“START”就可以开始扫描了

实现端口扫描的程序可以使用TCP协议 和UDP协议 ,原理是利用 Socket连接 对方的计算机的某端口,试图和该端口建立连接 如果建立成功,就说明对方开放了该端口,如果失败了,就说明对方没有开放该端口,具体实现程序

主动式策略扫描

主动式策略是基于网络的,它通过执行一些脚本文件模拟对系统进行攻击的行为并记录系统的反应,从而发现其中的漏洞。

漏洞扫描

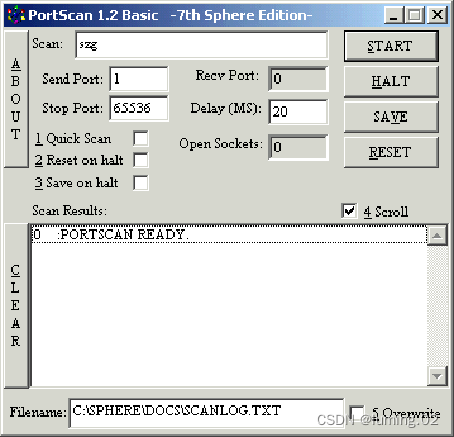

我们可以在我们的虚拟机中打开工具软件X-Scan,扫描结果保存在/log/目录中,index_*.htm为扫描结果索引文件。该软件采用多线程方式对指定IP地址段((或单机)进行安全漏洞检测,支持插件功能,提供了图形界面和命令行两种操作方式

可以利用该软件对系统存在的一些漏洞进行扫描,选择菜单栏设置下的菜单项“扫描参数”,扫描参数的设置如图

另外我们需要确定要扫描主机的IP地址或者IP地址段,选择菜单栏设置下的菜单项“扫描参数”,扫描一台主机,在指定IP范围框中输入我们想扫描的IP地址范围,在设置完毕后,点击工具栏上的图标“开始”,我们就可以进行漏洞扫描了

网络监听

网络监听的目的是截获通信的内容,监听的手段是对协议进行分析。这里我们以工具软件Sniffer pro进行举例,他是一个非常完善的网络监听工具

监听器Sniffer的原理:

在局域网中与其他计算机进行数据交换的时候,发送的数据包发往所有的连在一起的主机,也就是广播,在报头中包含目标机的正确地址。 因此只有与数据包中目标地址一致的那台主机才会接收数据包,其他的机器都会将包丢弃。但是,当主机工作在监听模式下时,无论接收到的数据包中目标地址是什么,主机都将其接收下来。然后对数据包进行分析,就得到了局域网中通信的数据。 一台计算机可以监听同一网段所有的数据包,不能监听不同网段的计算机传输的信息。

为了防止被别人监听,我们可以使用一些方法手段:

- 建设交换网络

- 使用加密技术

- 使用一次性口令技术

除了非常著名的监听软件Sniffer Pro以外,还有一些常用的监听软件: Iris,Win Sniffer,pswmonitor和非交换环境局域网的fssniffer等等Sniffer Pro是一款非常著名监听的工具,但是Sniffer Pro不能有效的提取有效的信息。

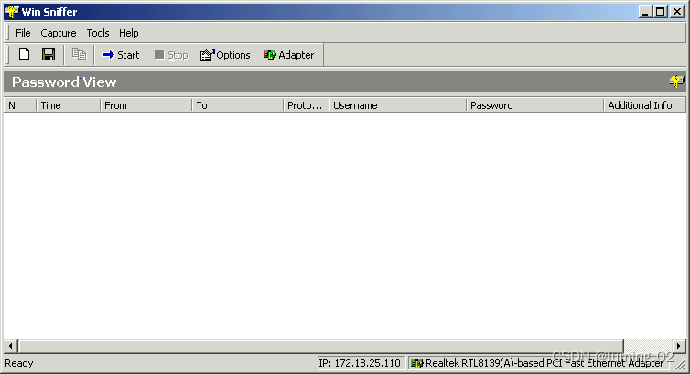

监听工具-Win Sniffer

Win Sniffer专门用来截取局域网内的密码,比如登录FTP,登录Email等的密码。主界面如图,点击工具栏图标“Adapter”,设置网卡,一般设置为本机的物理网卡就可以

使用DOS命令行连接远程的FTP服务,然后再打开Win Sniffer,我们就可以看到刚才的会话过程已经被记录下来了,它会显示了会话的一些基本信息

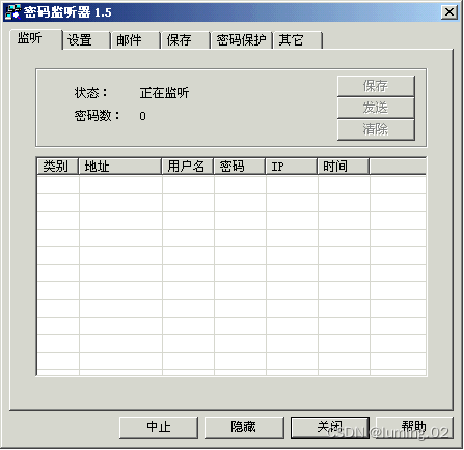

监听工具-pswmonitor

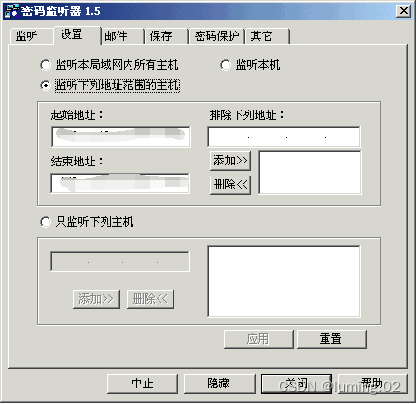

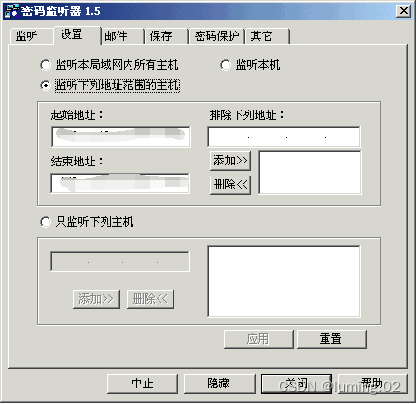

监听器pswmonitor用于监听基于WEB的邮箱密码、POP3收信密码和FTP登录密码等等,只需在一台电脑上运行,就可以监听局域网内任意一台电脑登录的用户名和密码,并将密码显示、保存,或发送到用户指定的邮箱,主界面如图

该工具软件功能比较强大,可以监听的一个网段所有的用户名和密码,而且还可以指定发送的邮箱,设置的界面如图

以上实验操作,均为在较低版本的windows虚拟机上进行操作

相关文章:

网络扫描与网络监听

前言:前文给大家介绍了网络安全相关方面的基础知识体系,以及什么是黑客,本篇文章笔者就给大家带来“黑客攻击五部曲”中的网络扫描和网络监听 目录 黑客攻击五部曲 网络扫描 按扫描策略分类 按照扫描方式分类 被动式策略 系统用户扫描 …...

C)

Codeforces Round 904 (Div. 2) C

C. Medium Design 思路:我们设最大值所在的下标为 x x x,最小值所在的下标为 y y y,那么我们考虑一段区间对于答案的贡献: 若一段区间覆盖了 x x x,但没有覆盖 y y y,那么这段区间需要选择 若一段区间覆盖了 y y y,但没有覆盖 x…...

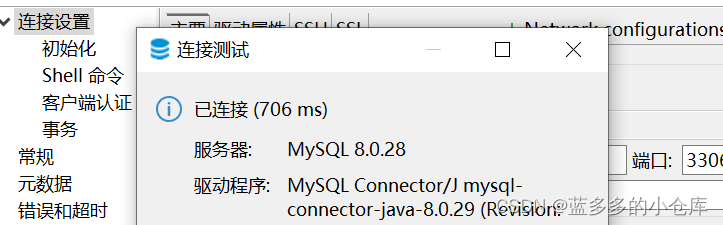

DBeaver连接数据库报错:Public Key Retrieval is not allowed 的解决方案

写在前面: DBeaver是一款免费的数据库管理工具,安装也是傻瓜式一键安装,比较推荐。 DBeaver官网(加载有点慢,耐心等待):DBeaver Community | Free Universal Database Tool 报错详情ÿ…...

DeepFace【部署 04】轻量级人脸识别和面部属性分析框架deepface使用Docker部署CPU+GPU两个版本及cuDNN安装

使用Docker部署CPUGPU 1.CPU2.GPU3.cuDNN安装3.1 Prerequisites3.2 下载Linux版本cuDNN3.3 安装 1.CPU 本说明基于DeepFace的Docker镜像文件deepface_image.tar进行说明。 # 1.导入镜像 docker load -i deepface_image.tar# 2.创建模型文件夹【并将下载好的模型文件上传】 mk…...

程序生活 - 减肥小记

文章目录 缘起健康就好了吗?关于外在和物质生活难与易 我的减肥生活一些细节轻断食戒糖、油炸、重口味睡眠改变社交方式用运动化解压力不喝牛奶 缘起 2017年的一次腿受伤,让我从一个怎么都吃不胖的人,变成了一个实实在在的胖子。 如果你从来…...

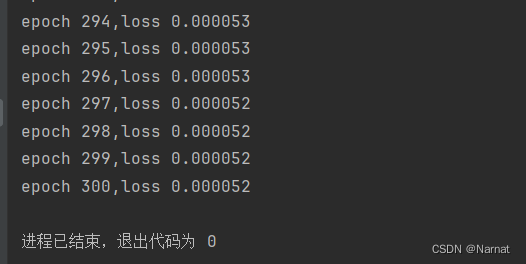

深度学习_4_实战_直线最优解

梯度 实战 代码: # %matplotlib inline import random import torch import matplotlib.pyplot as plt # from d21 import torch as d21def synthetic_data(w, b, num_examples):"""生成 Y XW b 噪声。"""X torch.normal(0,…...

)

《视觉SLAM十四讲》公式推导(三)

文章目录 CH3-8 证明旋转后的四元数虚部为零,实部为罗德里格斯公式结果 CH4 李群与李代数CH4-1 SO(3) 上的指数映射CH4-2 SE(3) 上的指数映射CH4-3 李代数求导对极几何:本质矩阵奇异值分解矩阵内积和迹 CH3-8 证明旋转后的四元数虚部为零,实部…...

pnpm、npm、yarn的区别

pnpm、npm、yarn是三种不同的包管理器,它们之间有一些区别。 安装速度:pnpm的安装速度比npm和yarn快,因为它使用了只下载必需的模块,而不是下载整个依赖树。此外,pnpm还可以并行下载模块,从而进一步提高下…...

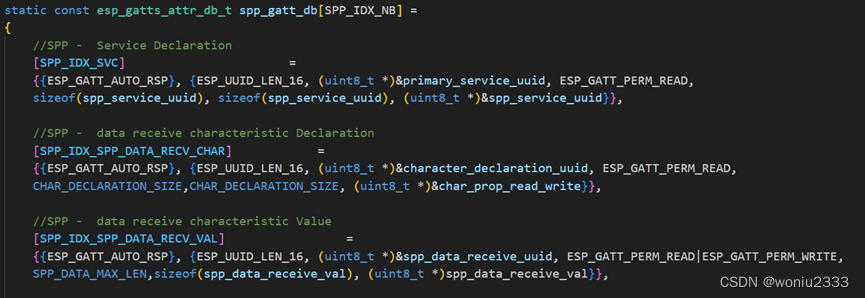

搞定蓝牙——第四章(GATT协议)

搞定蓝牙——第四章(GATT协议) 原理介绍层次结构server和client端Attribute ESP32代码 文章下面用的英文表示: server和client:服务端和客户端 char.:characteristic缩写,特征 Attribute:属性 ATT:Attribut…...

Go语言入门心法(十四): Go操作Redis实战

Go语言入门心法(一): 基础语法 Go语言入门心法(二): 结构体 Go语言入门心法(三): 接口 Go语言入门心法(四): 异常体系 Go语言入门心法(五): 函数 Go语言入门心法(六): HTTP面向客户端|服务端编程 Go语言入门心法(七): 并发与通道 Go语言入门心法(八): mysql驱动安装报错o…...

)

Java学习笔记(三)

前言 这个主要就是想记录一个点,就是二维数组保存的元素就是一维数组的地址,这个概念大家都知道了,那么接下来就是我最近写程序发生的一个事情了。 随机打乱一个一维数组 这个程序我相信大家都是会写的,通过randomArr来随机打乱…...

Flutter笔记:GetX模块中不使用 Get.put 怎么办

Flutter笔记 GetX模块中不使用 Get.put 怎么办 作者:李俊才 (jcLee95):https://blog.csdn.net/qq_28550263 邮箱 :291148484163.com 本文地址:https://blog.csdn.net/qq_28550263/article/details/13400672…...

2023前端面试整理

1. 介绍一下最近参与的项目,负责那些业务,在开发过程中遇到过问题吗?最后是咋样处理的? 之前负责过大小十几个项目,负责过浙里办的整套上架流程,负责过数据大屏统计,后台管理系统文书生成表单生成等,浙政钉…...

文化融合:TikTok如何弥合跨文化差异

随着全球化的加速和数字媒体的崛起,社交媒体平台已经成为连接世界各地人们的纽带。其中,TikTok作为一个引领者,正在以惊人的速度消除跨文化差异,促进文化融合,使人们更加了解和尊重不同背景和传统。 本文将深入探讨Ti…...

asp.net core获取config和env

配置文件的读取和使用 //读取配置文件直接使用 var configModel configuration.GetSection("DataBaseConfig").Get<DataBaseConfigModel>(); //读取配置文件注入到IOC中 services.Configure<AssemblyConfig>(configuration.GetSection("AssemblyC…...

Git不常用命令(持续更新)

今日鸡汤:当你最满足的时候,通常也最孤独;当你最愤慨的时候,通常也最可怜。 此博文会列出一些平时不常用,但是能提高效率的git命令,后续会出IDEA对应的操作步骤 快看看你是不是都用过... 分支(…...

PostPreSql 数据库的一些用法

1、varchar 类型转换成数字 select sum(CAST(order_num AS NUMERIC)) from ads_port_cli_cons_freq_rpt where yr2023 and mon 08...

小工具推荐:FastGithub的下载及使用

前言:FastGithub是基于dotnet开发的一款开源Github加速器,通过自动获取与GitHub相关的IP地址并更新本地hosts文件来提高资源访问速度,使GitHub的访问畅通无阻。原理(复制过来的): ①修改本机的DNS服务指向…...

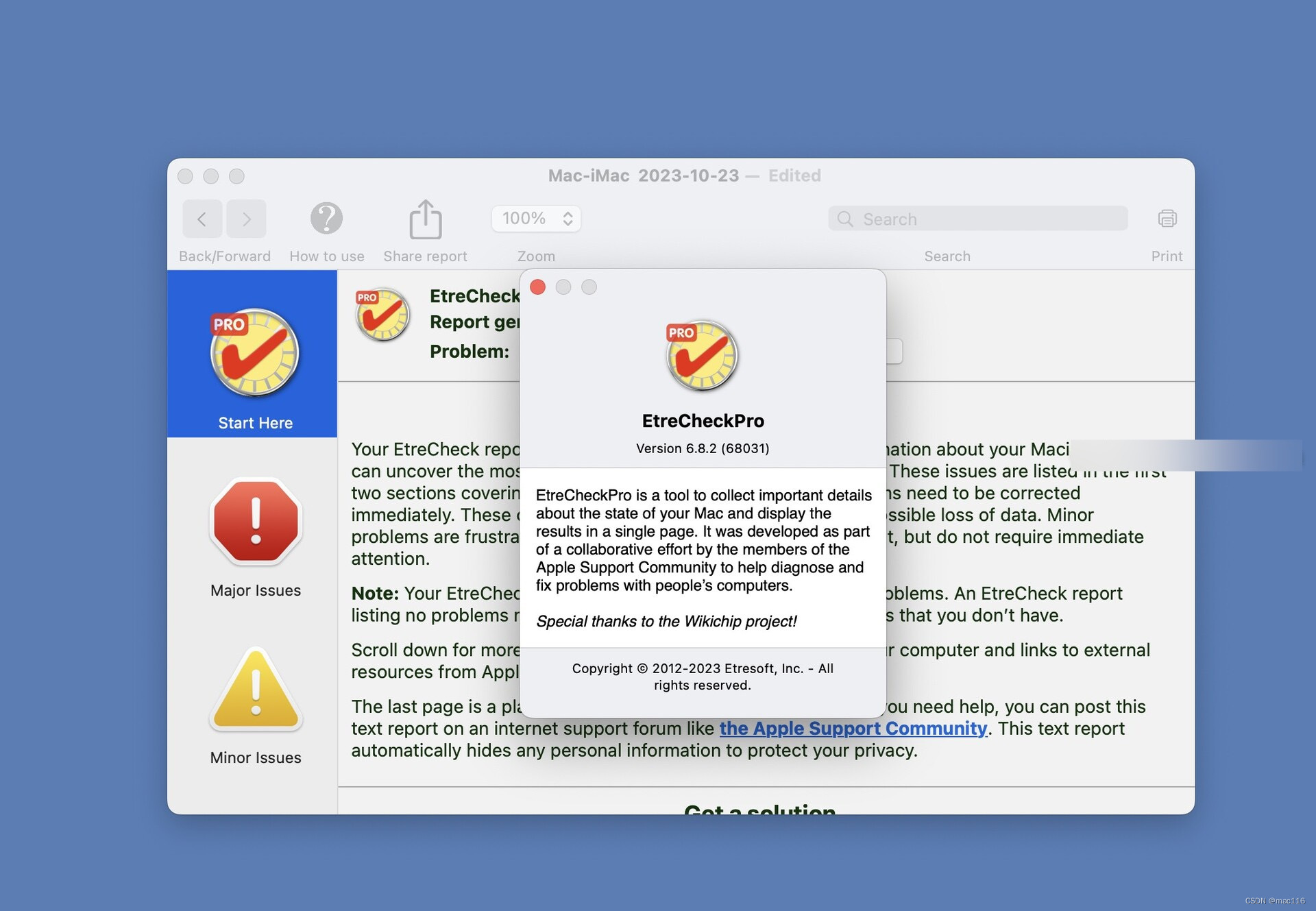

硬件信息查看工具 EtreCheckpro mac中文版功能介绍

etrecheckpro mac中文版是一款专业的硬件信息查看工具,它能够快速的检测Mac电脑的软硬件信息,加强用户对自己计算机的了解,EtreCheckPro for Mac下载首先会对电脑的软硬件信息进行扫描收集,之后才会显示出来。EtreCheck Mac版报告…...

宝塔Python3.7安装模块报错ModuleNotFoundError: No module named ‘Crypto‘解决办法

前言 今晚遇到一个问题,宝塔服务器上安装脚本的模块时,出现以下报错,这里找到了解决办法 Traceback (most recent call last):File "/www/wwwroot/unifysign/fuck_chaoxing/fuck_xxt.py", line 4, in <module>from Crypto.…...

)

网络安全学习(面试题)

1、jeecg框架有哪些漏洞, 弱口令漏洞,admin/123456,jeecg/123456,jeecg/jeecg123 信息泄露,接口任意用户密码重置,sql注入等历史漏洞,用工具一键梭哈 找了好久,一直都没找到学校关于…...

Asian Beauty Z-Image Turbo隐私安全实践:纯本地生成如何保护商业图片数据

Asian Beauty Z-Image Turbo隐私安全实践:纯本地生成如何保护商业图片数据 1. 商业图片数据的安全挑战 在数字内容创作领域,商业图片数据的安全问题日益突出。想象一下,一家电商公司需要为新品生成模特展示图,或者一家广告公司要…...

避坑指南:ZYNQ lwIP Socket TCP服务器开发中,DHCP超时、内存泄漏和任务卡死的调试经验

ZYNQ lwIP TCP服务器开发实战:从实验室到工业环境的稳定性优化 在嵌入式网络开发中,ZYNQ平台结合lwIP协议栈的TCP服务器实现看似简单,但当代码从实验室走向真实工业环境时,开发者往往会遭遇一系列"幽灵问题"——DHCP获取…...

Retinaface+CurricularFace模型部署实战:Windows11环境配置全攻略

RetinafaceCurricularFace模型部署实战:Windows11环境配置全攻略 想在Windows11上快速搭建人脸识别系统却苦于环境配置?本文手把手带你避开所有坑,30分钟完成RetinafaceCurricularFace的完整部署。 1. 环境准备:搞定CUDA和cuDNN …...

OpenClaw配置备份指南:gemma-3-12b-it模型迁移与快速恢复

OpenClaw配置备份指南:gemma-3-12b-it模型迁移与快速恢复 1. 为什么需要备份OpenClaw配置? 上周我的主力开发机突然硬盘故障,导致精心调校的OpenClaw配置全部丢失。整整两天时间,我都在重新配置模型参数、飞书通道和自定义技能—…...

)

自由学习记录(155)

中间拖动编辑,暂时性的调整,好的设计 可以撤回的误触远比需要记忆检索的多键要实用 如果系统提供了极其便捷的撤回(Undo)或容错机制,用户可以更放心地进行模糊操作,从而在宏观上提高效率。 身体本能 vs.…...

)

告别鼠标流!用STM32CubeIDE快捷键玩转代码导航与重构(实战演示)

告别鼠标流!用STM32CubeIDE快捷键玩转代码导航与重构(实战演示) 在嵌入式开发的世界里,效率就是生命线。当你面对一个庞大的STM32工程,频繁在数千行代码中穿梭时,每一次不必要的鼠标点击都在蚕食宝贵的开发…...

【GD32F407】内部Flash高效读写策略与实战优化

1. GD32F407内部Flash特性解析 GD32F407作为国产MCU中的明星产品,其内部Flash设计颇具特色。第一次拿到芯片手册时,我发现它的存储架构比想象中复杂得多。最让我印象深刻的是前512KB空间的零等待特性——这意味着在此范围内的代码执行速度堪比RAM&#x…...

OpenClaw数据可视化:千问3.5-9B自动生成分析图表

OpenClaw数据可视化:千问3.5-9B自动生成分析图表 1. 为什么需要AI驱动的数据可视化? 上周我面对一个典型的数据分析困境:手头有3份Excel表格,分别是销售数据、用户行为日志和库存记录。老板要求第二天早晨提交可视化报告&#x…...

OpenClaw多模型对比:Qwen3-14b_int4_awq与开源小模型任务表现

OpenClaw多模型对比:Qwen3-14b_int4_awq与开源小模型任务表现 1. 测试背景与动机 最近在折腾OpenClaw自动化工作流时,发现一个关键问题:同样的任务脚本,换不同的大模型后端,执行效果差异巨大。为了找到最适合个人办公…...