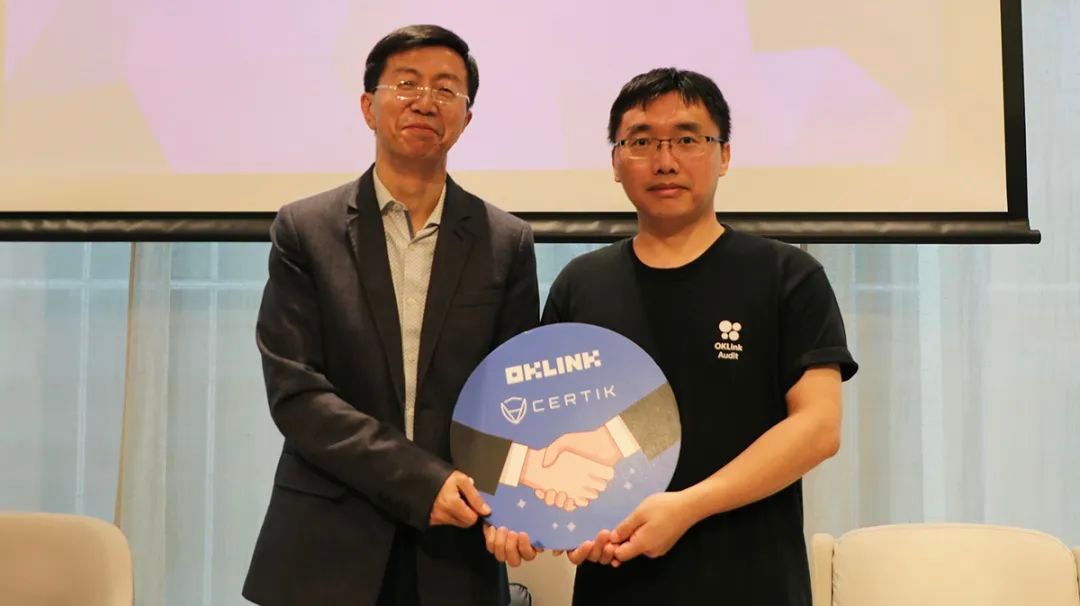

OKLink携手CertiK在港举办Web3生态安全主题论坛

2023年10月23日,OKLink与CertiK共同发起的Web3生态安全主题论坛在香港铜锣湾拉开帷幕。本次论坛由OKLink和CertiK主办,香港投资推广署独家支持,聚焦如何构建安全可靠的Web3生态系统议题,同时深入剖析这一进程中所面临的潜在挑战。时值重阳佳节和ETH Hong Kong活动周之初,本次活动汇集密切关注Web3安全问题的行业精英,开启了一场推动行业合规安全的精彩讨论。

活动开始,CertiK首席安全官Prof. Kang Li在致辞中表示:“据统计,2023年安全事件并没有减少,甚至已经超过了2022年总量。安全方面的治理对于生态发展而言至关重要,因此需要我们更多地站出来发声,只有做好安全,让用户感受到安全,整个生态才可以发展起来。希望大家思想的碰撞能够让整个行业更好。”

在圆桌论坛环节中,DRK Lab创始人Audrey Tang作为主持人,抛出了 Web3安全建设、所面临的风险、如何提正行业信心、实现公开透明、社区合作等 多个方向的问题,InvestHK金融科技高级经理及Web3组长Terry Chan、OKLink技术总监Raymond Lei,BlockSec首席执行官Andy Zhou 以及CertiK首席安全官Prof. Kang Li就此 发表见解。InvestHK金融科技高级经理及Web3组长Terry Chan表示:

Web3行业的市场占有率正在提升,并且是未来的发展方向之一。如何进行监管,与现实世界做好连接是我们需要思考的问题。我们同样也需要关注用户比较担心的问题。机构和零售获取的信息完全不同,所以我们有义务让用户更深入地了解这个行业。

如今,我们看到很多大会可以让民众去参与,我们也在积极推动和大学的合作,从教育方面给到更多学生指导,让他们意识到区块链安全的重要性。我们也需要运用KYC等成熟手段,推动传统金融行业的发展。

OKLink技术总监Raymond Lei在链上数据分析和AML方面具备丰富的实践经验,他从技术角度首先做出了分析。OKLink技术总监Raymond Lei认为:

从项目方角度而言,在运营过程中需要关注多个方面的安全,比如智能合约、运营维护、安全升级,功能是否兼容等,这些角度都会引入新的安全问题。近期频发的安全事件暴露出Web2领域的账号也可能存在风险,而在Web3领域项目方面临的风险显然更多。从用户角度来说,Web3也是一个新的世界,用户的私钥的产生、保存和使用等环节都需要全面地规避风险。

对于行业发展现状,BlockSec首席执行官Andy Zhou谈到:

整个区块链发展仍处于早期,这意味着这还是一片莽荒之地,缺乏一定秩序。这也与去中心化的特质相关,用户可能面临各种威胁。首先,用户容易遇到风险,并且比较难找到机构组织正义。其次,协议中的信任关系非常复杂,大家在一个互不信任的环境下进行互动。协议是否会被攻击?项目方是否真心实意地在维护安全,许多问题在今天没有一个完整的解决方案。

我们作为Web3安全从业者,需要满足2个条件:1、不要让用户处理技术细节,不用担心风险。2、实体为用户承担的风险买单,这个行业才能够壮大。用户可以感知到,监管机构在为用户的资产负责。就像使用微波炉等家用电器一样,微波炉公司提前帮用户考虑、测试过风险。

CertiK首席安全官Prof. Kang Li表示:

我们不仅要保护用户的资产,还需要对风险进行识别。同时,很多项目方的安全意识仍不够,并且缺乏专业的安全团队。因此CertiK推出Security Score的产品,能够从多个维度综合评分,帮助用户识别项目,而无需花费大量时间进行分析,这样能够为用户和项目带来更多信心。

谈及对于未来的展望,现场嘉宾也达成了几点共识:

- 在关注用户隐私的同时提出公开透明的解决方案;

- 提供高效易用的产品,节省用户鉴别项目风险的成本;

- 加强Web3相关安全知识的教育与普及,帮助用户规避风险。

论坛的最后,OKLink技术总监Raymond Lei总结道:

就Web3生态而言,我们能够做的事情还有很多。从服务用户的角度,我们帮助用户进行恶意网址检测与风险代币检测,我们的KYT能力可以使用户感知交易风险并收到提示,同时OKLink提供授权管理、恶意合约查询和模拟交易等一系列安全工具;从服务项目方的角度出发,我们密切关注协议安全生命周期、协议攻击交易预警抢救等每一个细节,瞬时响应,7*24地为链上安全保驾护航。

毋庸置疑,生态安全是行业持续向前发展的基石,在Web3这样灵活多变的场景中尤其重要。近期,香港证券及期货事务监察委员会(SFC)加强了对数字资产交易平台的监管,强调了KYC(Know Your Customer,了解你的客户)和AML(反洗钱)政策的重要性,以确保交易平台遵循严格的安全标准。在这方面,OKLink始终从合规角度出发进行产品研发,已经积累了丰富的实践经验,且乐于面向全行业分享,如此前在新加坡管理大学、Google Cloud新加坡办公室和近期在香港面向恒生银行均带来围绕Onchain AML产品服务的反洗钱分享。

值得一提的是,作为OKLink Onchain AML中两大核心产品,KYT(Know Your Transaction)和KYA(Know Your Address)在传统的KYC服务基础上进行革新。KYT将地址与现实世界建立关联, 监控充提币交易风险、识别恶意地址并生成警报,满足数字资产服务商 (VASP) 的合规与风控需求;KYA可针对链上地址的风险类型进行识别、分析、测算和分类,并协助数字资产调查,初步筛查链上交易风险,从而提高数字资产透明度。值得一提的是,目前KYT已经率先支持了对Scroll、Base和Starknet等热门链检测的功能。

Web3的生态安全离不开每一个建设者的付出,继9月,OKLink与CertiK达成战略合作,联手推进后,本次“Unlocking the Power of Web3 Security”主题论坛的圆满举行又将有效地加快推进这一进程。我们期待在未来继续与各领域的Web3合规与安全的建设者们一路,推动监管科技向前发展,繁荣整个链上生态。

关于CertiK

作为Web3安全领域的先驱,CertiK利用目前最先进的形式化验证技术、AI审计技术以及安全专家人工审计,通过扫描及监控区块链协议和智能合约,保证其安全性。CertiK由耶鲁大学和哥伦比亚大学的两位教授于2018年创立,以守护Web3世界为使命,CertiK致力于通过将学术界尖端创新技术延伸至业界,使得企业任务关键型软件及应用能够在足够安全和正确的环境下构建。

作为区块链安全领域发展最快、最值得信赖的机构之一,CertiK 是Web3安全赛道真正的领军者。客户包括 Aptos、Ripple、Sandbox、Polygon、BNB Chain和TON等业内众头部项目。

投资机构包括Insight Partners、红杉资本、Tiger Global、Coatue Management、Lightspeed、Advent International、软银愿景基金、高瓴创投、高盛、Coinbase Ventures、Binance、顺为资本、IDG 资本、Wing、联想之星、丹华资本以及其他各行业领导者。

关于OKLink

OKLink是欧科云链控股有限公司(股票代码:1499. HK)旗下领先的Web3链上数据及合规解决方案提供商。通过基于区块链+大数据+人工智能的应用研发,目前提供丰富的产品,包括区块链浏览器,链上反洗钱解决方案(“Onchain AML”),以及一站式调查与溯源平台链上天眼(“Chaintelligence”),并通过强大且丰富的OpenAPI服务,助力行业正向发展。

目前OKLink已覆盖各类区块链网络170余条,收录链上数据量超1000TB,链上数据交易量高达300亿条,并拥有超过34亿的地址标签,其中黑灰地址标签近7000万。

相关文章:

OKLink携手CertiK在港举办Web3生态安全主题论坛

2023年10月23日,OKLink与CertiK共同发起的Web3生态安全主题论坛在香港铜锣湾拉开帷幕。本次论坛由OKLink和CertiK主办,香港投资推广署独家支持,聚焦如何构建安全可靠的Web3生态系统议题,同时深入剖析这一进程中所面临的潜在挑战。…...

王道p40 1.设计一个递归算法,删除不带头结点的单链表L中的所有值为x的结点(c语言代码实现)图解递归

视频讲解(献丑了):p40 第1题 王道数据结构课后代码题c语言代码实现_哔哩哔哩_bilibilihttps://www.bilibili.com/video/BV1Xa4y1Q7ui/?spm_id_from333.999.0.0 首先它是一个不带头结点的单链表 我们就得特殊处理 我们先让*LNULL; 然后为s开辟一个新…...

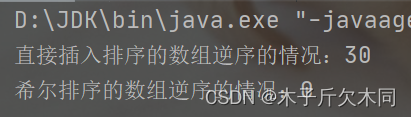

深入浅出排序算法之希尔排序

目录 1. 原理 2. 代码实现 3. 性能分析 1. 原理 希尔排序法又称缩小增量法。希尔排序法的基本思想是:先选定一个整数,把待排序文件中所有记录分成个组,所有距离为的记录分在同一组内,并对每一组内的记录进行排序。然后…...

close excel by keyword 根据关键字关闭 excel 窗口 xlwings 方式实现

根据标题关键字关闭 workbook,如果没有打开的 workbook 则退出 excel xlwings 方式实现 更方便快捷 def close_excel_by_keyword(keyword):if ~$ in keyword:returnapp xw.apps.activefor workbook in app.books:if keyword in workbook.name:workbook.close()fi…...

LIO-SAM算法解析

文章目录 简介算法概述1.点云去畸变1.1 主要功能1.2 主要流程 2.特征提取3.IMU预积分4.地图优化5.算法评估 简介 LIO-SAM在lego-loam的基础上新增了对IMU和GPS的紧耦合,采用一个因子图对位姿进行优化,包括IMU因子,激光里程计因子,…...

vscode 提升小程序开发效率的必备插件与工具

1,微信小程序开发助手(WeChat Snippet):提供了小程序代码片段、模板和快速生成页面的功能,加快了开发速度。 2,小程序助手(Minapp):提供了小程序项目创建、编译、预览和…...

第五章单元测试

一、学习目的与要求 本章对单元测试进行了详细的介绍。通过本章的学习,应掌握单元测试的概念,了解单元测试的误区,掌握单元测试的策略、分析方法和用例设计方法。 二、考核知识点与考核目标 (一)单元测试的概念&#…...

【JAVA基础】多线程与线程池

多线程与线程池 文章目录 多线程与线程池1. 相关概念1.1 线程调度1.2 守护线程 2. 生命周期3. 同步机制/同步锁3.1 synchronized3.2 lock3.3 synchronized 与 Lock 的对比 4. 死锁5. 线程通信5.1 线程间的通信5.2 等待唤醒机制5.3 举例5.4 调用 wait 和 notify 需注意的细节5.5…...

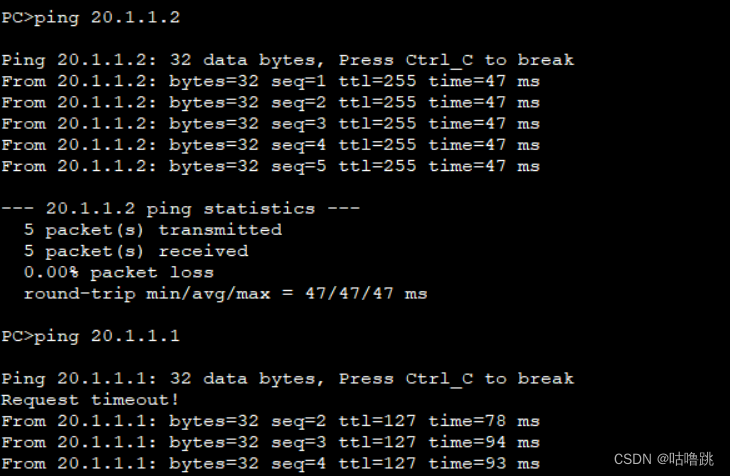

HCIA数据通信——交换机(Vlan间的通信与安全)

前言 之前的提到了交换机的概念和实验。不过交换机的一些功能还没有说完,我们的实验也仅仅是阻止相同地址段的IP地址互通,也没有用到子接口和路由器。显然,那样的配置过于简单。 端口安全 Port Security(端口安全)的功…...

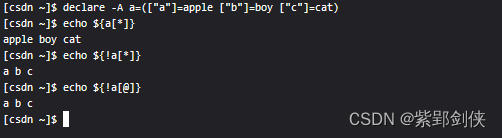

Linux shell编程学习笔记16:bash中的关联数组

上一节我们探讨了普通的数组,即使用数字下标来索引数组中不同的元素的数组,也可以称之为索引数组。 相比纯粹的数字,字符串不仅能表明含义,也更便于记忆使用,于是就有了关联数组。 一、关联数组概述 bash 从4.0开始支…...

浏览器是怎么执行JS的?——消息队列与事件循环

看完渡一的课后,感觉这块内容确实非常重要,写 JS 的连 JS 的执行原理都不知道可不行。 事件循环 在写 JS 的时候,你有没有想过 JS 是按照什么顺序执行的?浏览器是怎么执行 JS 代码的?为什么有时候代码没有按照我们认为…...

IMU预积分的过程详解

一、IMU和相机数据融合保证位姿的有效性: 当运动过快时,相机会出现运动模糊,或者两帧之间重叠区域太少以至于无法进行特征匹配,所以纯视觉SLAM对快速的运动很敏感。而有了IMU,即使在相机数据无效的那段时间内ÿ…...

TypeScript中的类型运算符

类型运算符 1. keyof运算符 1. 简介 是一个单目运算符,接受一个对象类型作为参数,返回该对象的所有键名组成的联合类型。 type MyObj {foo: number,bar: string, };type Keys keyof MyObj; // foo|bar这个例子keyof MyObj返回MyObj的所有键名组成的…...

【蓝桥杯选拔赛真题03】C++输出字母Y 青少年组蓝桥杯C++选拔赛真题 STEMA比赛真题解析

目录 C/C++输出字母Y 一、题目要求 1、编程实现 2、输入输出 二、算法分析...

redis搭建集群-多实例快速搭建

1.基础的redis.conf的配置 # Redis configuration file example. # # Note that in order to read the configuration file, Redis must be # started with the file path as first argument: # # ./redis-server /path/to/redis.conf# Note on units: when memory size is ne…...

为什么进行压力测试? 有哪些方法?

在信息技术飞速发展的今天,软件系统的性能已经成为了用户满意度的决定性因素之一。而要确保一个系统在实际使用中能够稳定可靠地运行,压力测试就显得尤为关键。本文将深入探讨什么是压力测试,为什么它是如此重要,以及一些常见的压…...

Java开发者必备:支付宝沙箱环境支付远程调试指南

🔥博客主页: 小羊失眠啦. 🔖系列专栏: C语言、Linux、Cpolar ❤️感谢大家点赞👍收藏⭐评论✍️ 文章目录 前言1. 下载当面付demo2. 修改配置文件3. 打包成web服务4. 局域网测试5. 内网穿透6. 测试公网访问7. 配置二级…...

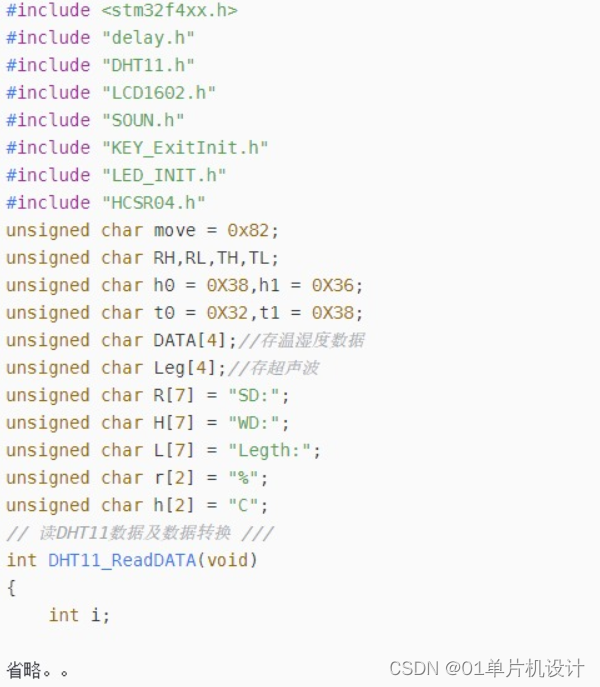

基于STM32温湿度传感器采集报警系统设计

**单片机设计介绍,1648【毕设课设】基于STM32温湿度传感器采集报警系统设计 文章目录 一 概要二、功能设计设计思路 三、 软件设计原理图 五、 程序程序 六、 文章目录 一 概要 这次的设计主要是通过读取DHT11和HCSR04的数值,(Proteus的传感器…...

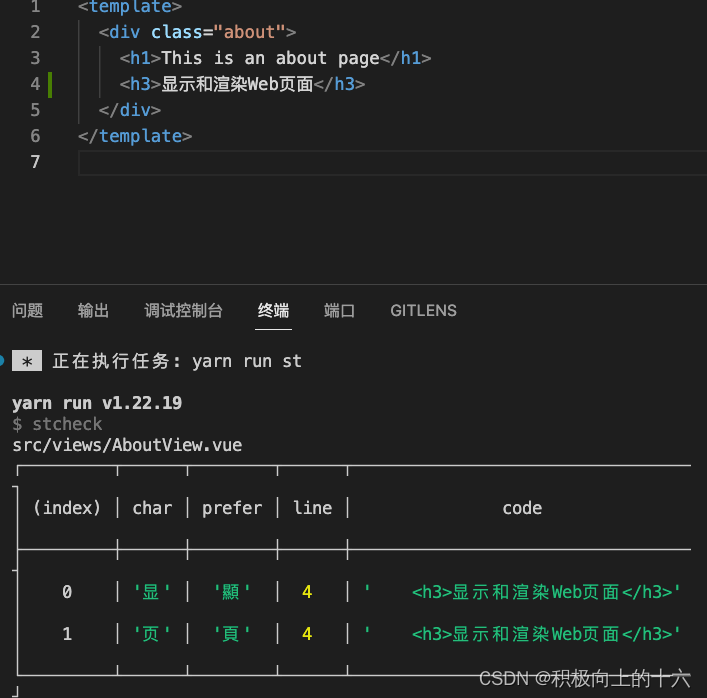

檢測項目簡體字

某些項目可能要求代碼中不允許使用簡體字 安裝stcheck檢查 yarn add stcheck --dev在項目根目錄創建 st.config.json 文件 {"patterns": ["./**/*.(ts|js|tsx|jsx|vue|html)","!**/node_modules/**","!.git/**"],"gitignore&q…...

适用于嵌入式arm的ffmpeg编解码

在嵌入式arm应用开发中,经常会遇到需要处理视频的情况,这时候就需要强大的开源工具ffmpeg出马了。 这里可以下载到各个版本的ffmpeg。 ffmpeg各版本https://www.videohelp.com/software/ffmpeg/old-versions 现在ffmpeg更新较频繁,如…...

GD32F103C8T6烧录方式全解析:串口ISP、ST-Link Utility、Keil在线,哪种最适合你?

GD32F103C8T6烧录方案深度评测:从原型开发到量产部署的全场景指南 在嵌入式开发领域,选择正确的程序烧录方式往往决定着开发效率和生产成本。作为STM32F103的国产替代方案,GD32F103C8T6凭借其出色的性价比赢得了广泛关注。但许多开发者在迁移…...

3分钟掌握Seraphine:英雄联盟智能助手完全指南

3分钟掌握Seraphine:英雄联盟智能助手完全指南 【免费下载链接】Seraphine 英雄联盟战绩查询工具 项目地址: https://gitcode.com/gh_mirrors/se/Seraphine Seraphine是一款基于英雄联盟官方LCU API开发的智能游戏助手,通过自动BP系统和实时战绩查…...

OpenSpire:开源贡献者协作平台的设计理念与实战指南

1. 项目概述:一个面向开源贡献者的协作平台最近在和一些刚接触开源的朋友交流时,发现一个挺普遍的现象:很多人对参与开源项目充满热情,但第一步“如何找到合适的项目并上手”就卡住了。GitHub上项目浩如烟海,一个新手面…...

Windows驱动清理终极指南:用DriverStore Explorer安全释放数十GB磁盘空间

Windows驱动清理终极指南:用DriverStore Explorer安全释放数十GB磁盘空间 【免费下载链接】DriverStoreExplorer Driver Store Explorer 项目地址: https://gitcode.com/gh_mirrors/dr/DriverStoreExplorer 你的Windows电脑是否经常提示C盘空间不足ÿ…...

终极指南:如何用WarcraftHelper让魔兽争霸3在现代电脑上完美运行 [特殊字符]

终极指南:如何用WarcraftHelper让魔兽争霸3在现代电脑上完美运行 🎮 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 还在为《魔…...

Vibe Coding Playbook:从环境到心流,打造高效愉悦的编程系统

1. 项目概述:一个关于“氛围感编程”的实践指南最近在GitHub上看到一个挺有意思的项目,叫“Vibe Coding Playbook”。乍一看这个标题,可能会有点摸不着头脑——“Vibe Coding”是什么?是某种新的编程范式吗?还是某种神…...

基于WLED分段功能与激光切割的多层智能艺术灯板制作全攻略

1. 项目概述与核心价值如果你和我一样,对那种能随着音乐呼吸、或者能独立变换不同区域色彩的智能灯光装置着迷,那么你一定会喜欢这个项目。它远不止是把LED灯条粘在板子后面那么简单,而是将激光切割的精密工艺、分层的艺术设计,与…...

Solon框架:微内核驱动的Java全栈云原生应用开发实践

1. 项目概述:从“微内核”到“全栈”的Java框架演进如果你在Java生态里摸爬滚打有些年头,肯定经历过从SSH(StrutsSpringHibernate)到SSM(Spring MVCSpringMyBatis)的架构变迁,也一定对Spring Bo…...

3D打印LED发光史莱姆:零焊接电子制作与创意材料科学实践

1. 项目概述:当电子制作遇上创意手工几年前,我在一个社区创客空间带孩子们做活动,发现一个挺有意思的现象:一讲到电路、LED、电阻,不少孩子眼神就开始飘忽;但一旦拿出会发光的、可以随意揉捏的“史莱姆”泥…...

5.11-5.17周报

牛客周赛 Round 143:A B C D E...