计算机网络 第4章 作业1

一、选择题

1. 由网络层负责差错控制与流量控制,使分组按序被递交的传输方式是_________(C)

A.电路交换 B.报文交换 C.基于虚电路的分组交换 D.基于数据报的分组交换

2. TCP/IP 参考模型的网络层提供的是_________。(A)

A.无连接不可靠的数据报服务 B.无连接可靠的数据报服务

C.有连接不可靠的虚电路服务 D.有连接可靠的虚电路服务

3. 网络层的主要目的是_________。(C)

A.在邻接节点间进行数据包传输 B.在邻接节点间进行数据包可靠传输

C.在任意节点间进行数据包传输 D.在任意节点间进行数据包可靠传输

4. 关于 TCP/IP 的 IP 层协议描述不正确的是_________。(D)

A.是点到点的协议 B.不能保证 IP 报文的可靠传送

C.是无连接的数据报传输机制 D.每一个 IP 数据包都需要对方应答

5. 要控制网络上的广播风暴,可采用的方法是_________(B)

A.用网桥将网络分段 B.用路由器将网络分段

C.将网络转接成 10Base-T D.用网络分析仪跟踪正在发送广播信息的计算机

网桥与交换机隔离碰撞但不隔离广播;路由器是网络层设备,可以隔离广播

6. 在路由器互联的多个局域网中,通常要求每个局域网的__________(D)

A.数据链路层协议和物理层协议都必须相同

B.数据链路层协议必须相同,而物理层协议可以不同

C.数据链路层协议可以不同,而物理层协议必须相同

D.数据链路层协议和物理层协议都可以不相同

7. ARP 协议的功能是_________。(A)

A.根据 IP 地址查询 MAC 地址 B.根据 MAC 地址查询 IP 地址

C.根据域名查询 IP 地址 D.根据 IP 地址查询域名

8. 对地址转换协议(ARP)描述正确的是_________(B)

A.ARP 封装在 IP 数据报的数据部分 B.ARP 是采用广播方式发送的

C.ARP 是用于 IP 地址到域名的转换 D.发送 ARP 包需要知道对方的 MAC 地址

9. 位于不同子网中的主机之间相互通信,下列说法正确的是_________(D)

A.源站点可以直接进行 ARP 广播得到目的站的硬件地址

B.路由器在转发 IP 数据报时,重新封装源 IP 地址和目的 IP 地址

C.路由器在转发 IP 数据报时,重新封装目的硬件地址和目的 IP 地址

D.路由器在转发 IP 数据报时,重新封装源硬件地址和目的硬件地址

10. 在 IP 分组的传输过程中,IP 分组头中保持不变的域包括__________。(C)

A.标识和总长度 B.标志和头部检验和

C.源 IP 地址和标识 D.目的 IP 地址和生存时间

总长度在分片的情况下会变

11. 在 IP 分组头部有分组头长度和总长度两个域,关于这两个域叙述正确的是_________(C)

A.两个域均以字节为单位计数

B.分组头长度以 8 比特为计数单位,而总长度以 32 比特计数单位

C.分组头长度以 32 比特为计数单位,而总长度以 8 比特为计数单位

D.两个域均以 4 字节为单位计数

12. IP 分组首部中,与分片无关的字段_________(A)

A.总长度 B.标志 C.标识 D.片偏移

严格来说,总长度字段与分片也有关

13. IP 分组在传输的过程中可能被分片,分片以后,下列_____设备负责 IP 分组的重组。(B)

A.源主机 B.目的主机 C.分片途径的路由器 D.分片途径的交换机

14. 有一个令牌环子网和一个以太网子网,令牌环子网速率为 4Mbit/s,使用 TCP/IP 协议。从令牌 环子网向以太网子网复制文件用了 2 分钟,但反向拷贝则少于 30 秒,则可能的原因是___(D)

A.令牌环网比以太网慢 B.TCP 窗口大小不一致

C.两种子网帧类型不匹配 D.令牌环的数据包大于以太网

15. 路由表错误或软件故障都可能使得网络中形成数据传输的环路,解决该问题的方法是___(C)

A.报文分片 B.增加校验和 C.设定生命期 D.增加选项字段

16. IP 数据报中的差错检测的内容包括_________(A)

A.首部 B.数据部分 C.伪首部 D.A 和 B

17. IP 地址由 32 个二进制位构成,其中提供组播地址的是_________。(D)

A.A 类地址 B.B 类地址 C.C 类地址 D.D 类地址

18. 191.14.20.5 是_________类地址,对应的标准子网掩码是_________。(B)

A.A 255.0.0.0

B.B 255.255.0.0

C.C 255.255.255.0

D.D 191.194.200.255

19. 如果一个网络的子网掩码为 255. 255.255.240,则该网能连接的机器数是_________(C)

A.4 B.6 C.14 D.16

240的二进制是:1111 0000,即剩余主机位数是4, 所以每个子网主机数=2^4-2=14台

20. 当一台主机从一个网络移到另一个网络时,以下说法正确的是_________。(B)

A.必须改变它的 IP 地址和 MAC 地址

B.必须改变它的 IP 地址,但不需改动 MAC 地址

C.必须改变它的 MAC 地址,但不需改动 IP 地址

D.MAC 地址、IP 地址都不需改动

21. 假如网络上一台计算机的IP 地址为 136.62.2.43,子网掩码为 255.255.192.0,网关地址为 136.62.89.1。这台计算机能与同一网络上的主机通信,但不能与外网的主机进行通信,可能的原因是_________。(B)

A.子网掩码错 B.网关设置不对 C.IP 地址 D.其他设置

22. 某单位分配了一个 B 类地址,计划将内部网络分成 35 个子网,将来要增加 16 个子网,每个子网的主机数目接近 800 台,可行的掩码方案是_________。(B)

A.255.255.248.0 B.255.255.252.0 C.255.255.254.0 D.255.255.255.0

23. 给您分配一个 B 类 IP 网络 172.16.0.0,子网掩码 255.255.255.192,则您可以利用的网络数为( ),每个网段最大主机数( )。(C)

A.512 126 B.1022 62 C.1024 62 D.256 254 E、192 254

192的二进制是:1100 0000,主机位是6位,网络位就是26位,也就是原来的16位的B类地址向主机位借了10位(26-16),那么能产生的子网数就是2的10次方个,是1024个。每个子网可用的ip地址有2^6-2=62个。

24. 以下是分配给某子网中 4 台主机的 IP 地址,子网掩码为 255.255.255.224,其中一台因 IP 地址分配不当而不能通信。分配给这台机器的 IP 为_________ 。(A)

A.200.10.1.60 B.200.10.1.65 C.200.10.1.70 D.200.10.1.76

25. 假如正在构建一个有 22 个子网的 B 类网络,但是几个月后该网络将增至 80 个子网,每个子网要求至少 300 个主机,应该选择下面哪个子网掩码_________。(B)

A.255.255.0.0 B.255.255.254.0 C.255.255.255.0 D.255.255.248.0

26. 某单位分配了一个 B 类 IP 地址,计划内部分成 35 个子网,将来可能要增加 16 个子网,每个子网的机器数接近 800,则可行的子网掩码为_________。(B)

A.255.255.247.0 B.255.255.252.0 C.255.255.254.0 D.255.255.255.0

二、填空题

27. 某 IP 地址的 16 进制表示为 C2.2F.14.81,则将其转换为点分十进制为_194.47.20.129_,该地址为 _C_类 IP 地址。

28. 应用进程将 3220Byte 的数据使用 TCP 送入因特网(各层采用固定首部),途中经过一个以太网, 故需对数据报进行分片,那么共需分为__3__分片,且最后一个分片的 MF 值为__0__。

29. 把网络 202.112.78.0 划分为多个子网(子网掩码是 255.255.255.192),则各子网可用的 IP 地 址数为__62__。

三、判断题

30. 网络层的目的是在任意两台主机之间的报文包可靠传输。(F)

31. ARP 协议使用 ARP 高速缓存是为了避免频繁广播而耗费大量带宽。(T)

32. 数据链路层和网络层都对报文全部的内容进行校验。(F)

33. ARP 协议向网络层提供了转换地址的服务,因此 ARP 应当属于数据链路层。(F)

四、简答题

34. 网络互联是指什么?目前用于实现网络互联的主要协议和主要设备各是什么?

把各种物理网络( 不同的或相同的,局域网或广域网)通过某种技 术连接起来,形成一个覆盖范围更大的、对用户 透明的网络。

主要协议:TCP/IP协议

主要设备:网卡、路由器、网关、交换机、收发器、集线器、网络服务器

35. 假设有五个 IP 地址 A:131.107.256.80,B:231.222.0.11,C:126.1.0.0,D:198.121.254.255, E:202.117.34.32,找出不能分配给主机的 IP 地址,并说明原因。

答: (1)A:第三个数 256 大于 255 是非法值,不能用于主机地址;

(2)B:D 类地址是保留给组播的地址,不能用于主机地址;

(3)C:主机号全 0 的 IP 地址是网络地址,不能用于主机地址;

(4)D:主机号全 1 的 IP 地址是广播地址,不能用于主机地址。

(5)E:可以。

36. 试简述主机 1(IP 地址为 192.168.25.1,MAC 地址为 E1)向主机 2(IP 地址为 192.168.25.2, MAC 地址为 E2)发送数据时 ARP 协议的工作过程(主机 1、主机 2 在同一个子网内)。

答: (1)当主机 1 要向主机 2 发送数据时,必须知道主机 2 的 MAC 地址,为此,先根据主机 2 的 IP 地址在本机的 ARP 缓冲表内查找,如找到 E2,则把 E2 填到 MAC 帧中,并把数据发送给主机 2;

(2)如果在本机的 ARP 缓冲表内找不到主机 2 的 MAC 地址,则主机 1 产生一个 ARP 询问包,其 中包含主机 1 的 IP 地址,MAC 地址 E1,主机 2 的 IP 地址,并广播到网络上询问有谁知道主机 2 的 MAC 地址;

(3)主机 2 收到 ARP 询问包后,根据询问者的 IP 和 MAC 地址 E1 立即向主机 1 回送一个 ARP 响 应包,其中包含主机 1 的 IP 地址,MAC 地址 E1,主机 2 的 IP 地址和 MAC 地址 E2,从而主机 1 获得了主机 2 的 MAC 地址 E2,进而可向主机 2 发送数据。

五、综合题

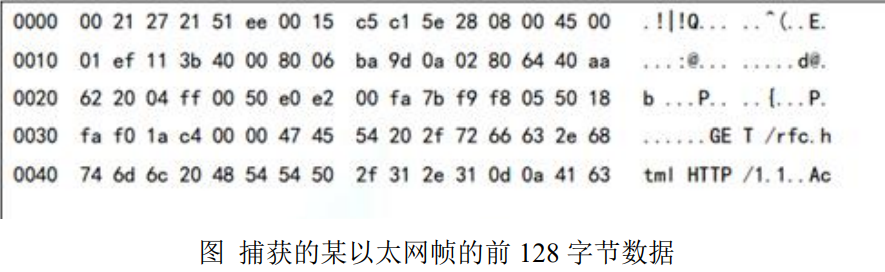

37. 下图是从网上捕获的一个以太帧的 80 字节数据(16 进制表示)。第一列为每行数据第一字节的 序号(从 0 开始,也是 16 进制表示的)。

对照课本上以太网帧的结构图和 IP 分组的结构,完成以下各题:

(1) 写出该帧的目的 MAC 地址和源 MAC 地址。

(2) 已知以太网帧的类型字段值为 0800 时,其数据部分为一个 IP 分组,由图 4.1 可以看到,捕获的该帧中的数据部分确实为一个 IP 分组。请回答:该 IP 分组的源 IP 地址和目的 IP 地址格式多少?用点分十进制表示。

(3) 已知 IP 分组首部中,协议字段的值为 1 时,对应的数据部分是 ICMP 报文;协议字段的值为 2 时,对应的数据部分是 IGMP 报文;协议字段的值为 6 时,对应的数据部分是 TCP 报文段;协议字段的值为 17 时,对应的数据部分是 UDP 数据报。请根据图 1.21 所给数据回答,该 IP 分组的数据部分是 ICMP 报文、TCP 报文段、UDP 数据报还是其它?

答:(1)由以太网帧结构可知,以太网帧的前 6 个字节为目的 MAc 地址,紧随其后的 6 个字 节则为源 MAC 地址,由图中数据可知,该帧的目的 MAC 地址为:00-21-27-21-51-ee,源 MAC 地 址为:00-15-c5-c1-5e-28。

(2)由 IP 分组格式可知,源 IP 地址位于 IP 首部从第 13 字节开始的 4 个字节,即 0a 02 80 64,目的 IP 地址为其后的 4 个字节,即 40 aa 62 20。点分十进制表示为: 源 IP 地址:10.2.128.100 目的 IP 地址:64.170.98.32

(3) 由 IP 分组格式可知,IP 分组首部的第 10 字节为协议字段,由图中数据可知,该字 段值为 06,因此该 IP 分组的数据部分为 TCP 报文

38. (1) 假如正在构建一个有 22 个子网的 B 类网络,但是几个月后该网络将增至 80 个子网,每个子网要求至少 300 个主机,试给出其子网掩码。

答:255.255.254.0

(2) 假设有一个 B 类 IP 地址,其 net-id 为 172.16.0.0.该单位有 4000 台机器,分布在 16 个不同地点。请分析其子网掩码应如何设置,并尝试给每一个地点分配一个子网号码,并算出相应地点主机 IP 地址的最小值和最大值

答:应划分为 16 个子网,因此子网掩码应为:255.255.240.0

网络号 最小 IP 地址 最大 IP 地址

172.16.0.0 172.16.0.1 172.16.15.254

172.16.16.0 172.16.16.1 172.16.31.254

172.16.32.0 172.16.32.1 172.16.47.254

172.16.48.0 172.16.48.1 172.16.63.254

.....

相关文章:

计算机网络 第4章 作业1

一、选择题 1. 由网络层负责差错控制与流量控制,使分组按序被递交的传输方式是_________(C) A.电路交换 B.报文交换 C.基于虚电路的分组交换 D.基于数据报的分组交换 2. TCP/IP 参考…...

Redis-Java代码使用示例

在我之前的项目中,使用Redis是我们团队自己封装了一个Redis操作类,但是这只是在Spring提供的RedisTemplate上做了一层封装而已,当时使用不是很熟练,都是一边在网上查资料,一边使用;这篇文章会介绍两种使用方…...

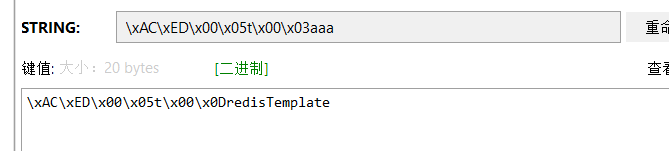

acwing3485最大异或和(trie树,贪心)

给定一个非负整数数列 a,初始长度为 N。 请在所有长度不超过 M 的连续子数组中,找出子数组异或和的最大值。 子数组的异或和即为子数组中所有元素按位异或得到的结果。 注意:子数组可以为空。 输入格式 第一行包含两个整数 N,M。 第二行…...

EasyRecovery16免费的电脑的数据恢复工具

常见的数据恢复有两种方式,第一种方式是找别人恢复,按照市场价来说,数据恢复的价格每次在100-500之间,但这种方式容易使自己设备上的隐私资料泄露出去,不安全。 另一种方式则是自己学会数据恢复的方法,有问…...

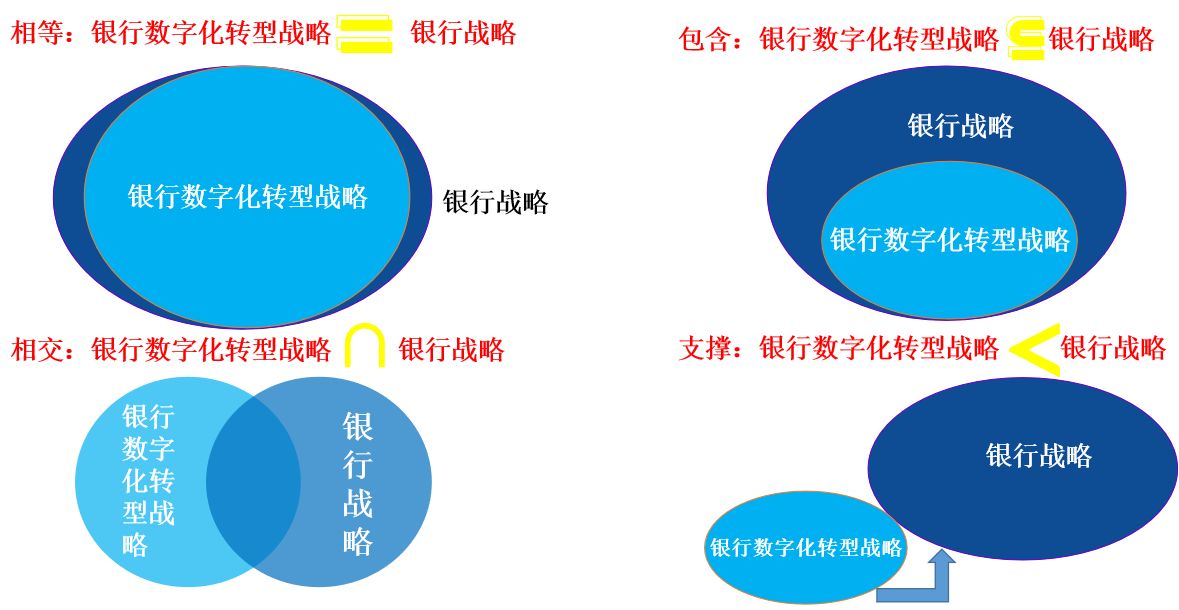

银行数字化转型导师坚鹏:平安银行数字化转型—橙E网战略研究

平安银行对公业务数字化转型案例—橙E网战略研究课程背景: 很多银行存在以下问题:不清楚银行对公业务数字化转型能否成功?不知道其它银行对公业务数字化转型的实际做法? 课程特色:用实战案例解读平安银行对公业务…...

tun驱动之open

tun驱动对应的设备文件是:/dev/net/tun,其详细信息如下: crw-rw-rw- 1 root root 10, 200 2月 26 08:05 tun 主次设备号的定义如下: #define MISC_MAJOR 10 #define TUN_MINOR 200 由于tun驱动属于misc设备驱动,因此用…...

计算机网络体系结构

计算机网络体系结构是指计算机网络中各个层次和功能组成的结构体系,它定义了计算机网络中各层次之间的协议和接口,以实现不同类型、不同规模、不同性能的计算机之间的互联和通信,同时提供各种网络服务和应用。计算机网络体系结构通常被分为多…...

基础夯实,字节内部总结240道算法LeetCode刷题笔记,直呼太全

1、什么是算法算法(algorithm,[ˈlɡərɪəm],计算程序):就是定义良好的计算过程,他取一个或一组的值为输入,并产生出一个或一组值作为输出。简单来说算法就是一系列的计算步骤,用来将输入数据转化成输出结…...

Three.js使用WebWorker进行八叉树碰撞检测

经过一番探索后还是采用了整个碰撞检测都交给worker来做 原因 如果是小的模型还是不需要这么做的 js线程足够处理构建时的开销 步骤 将需要被检测的物体集合转换成可以背worker接收的结构化数据发送给worker worker将结构化的数据转换成有效的Three元素集合并对其构建八叉树fr…...

【教程】Notion笔记多平台设置中文显示

这个笔记软件界面挺好看,惊艳到了。 目录 网页版 桌面端 Windows版 Mac端 安卓端 网页版 直接安装这个插件即可,Chrome/Edge适用:Notion中文版 桌面端 都要去这个github下载语言包,用于替换文件:https://github.c…...

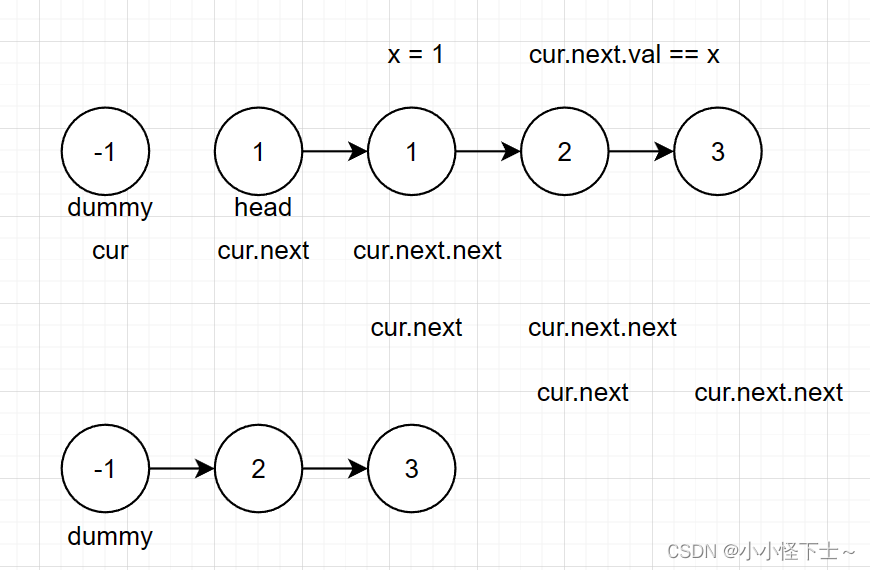

[牛客Hot101]链表篇

文章目录1.翻转链表2.链表内指定区间翻转3. 链表中的节点每k个一组翻转4. 合并两个排序的链表5. 合并k个排序的链表6. 判断链表是否有环7. 链表中倒数第k个节点8. 删除链表中的倒数第k和节点9. 两个链表的第一个公共节点10.链表的入环节点11. 链表相加(二࿰…...

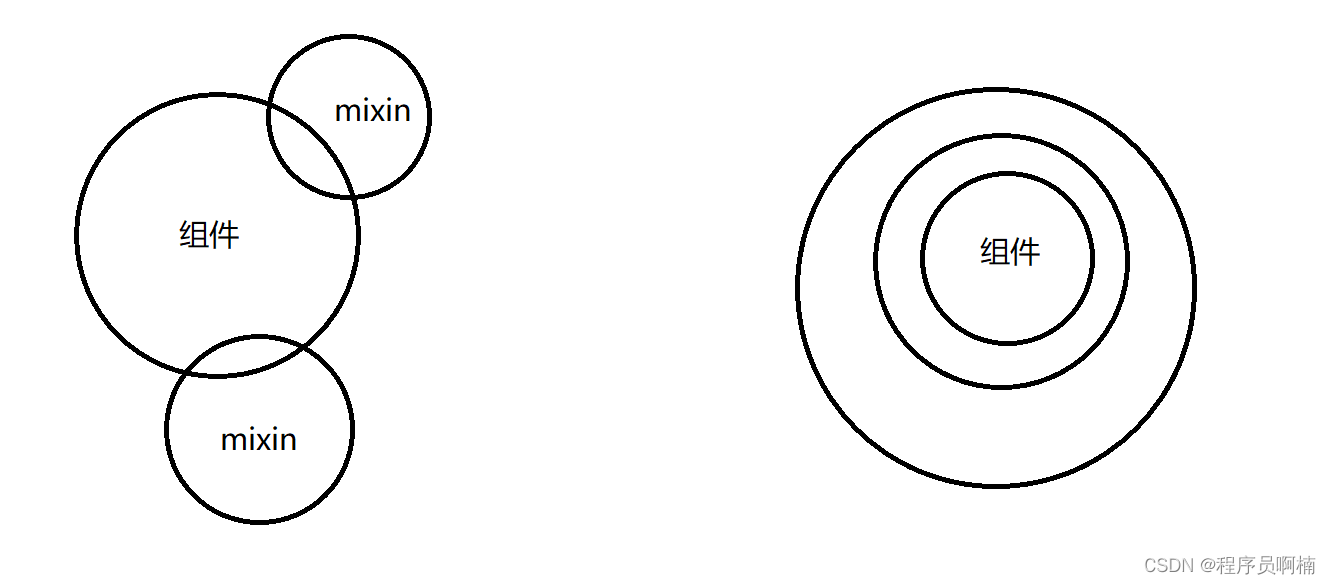

Vue3 核心模块源码解析(上)

Vue3相比大家也都有所了解,即使暂时没有使用上,但肯定也学习过!Vue3是使用TS进行重写,采用了MonoRepo的管理方式进行管理,本篇文章我们一起来看看 Vue3的使用,与Vue2有什么区别,以及我们该如何优…...

【C进阶】指针的高级话题

文章目录:star:1. 字符指针:star:2. 指针数组2.1 指针数组的定义2.2 指针数组的使用:star:3. 数组指针3.1 数组的地址3.2 数组指针的使用:star:4. 数组参数和指针参数:star:5. 函数指针5.1 函数名和函数的地址5.2 练习:star:6. 函数指针数组6.1 转移表:star:7. 指向函数指针数组…...

无源晶振匹配电容—计算方法

以前有写过一篇文章“晶振”简单介绍了晶振的一些简单参数,今天我们来说下无源晶振的匹配电容计算方法: 如上图,是常见的的无源晶振常见接法,而今天来说到就是这种常见电路的电容计算方法,有两种: A&#…...

【测试】自动化测试03(JUnit)

努力经营当下,直至未来明朗! 文章目录JUnit一) 注解1. Test2. BeforeEach3. BeforeAll4. AfterEach5. AfterAll二) 断言(Assertions类)三)用例的执行顺序四)参数化五)测试…...

《计算机视觉和图像处理简介 - 中英双语版》:神经网络中的激活函数 ReLU vs Sigmoid

文章大纲 Neural Network Module and Training Function创建数据集Define Neural Network, Criterion function, Optimizer and Train the ModelTest Sigmoid and ReluAnalyze Results参考文献与学习路径在本文中,我们使用含有两个隐藏层的神经网络基于MNIST数据集测试Sigmoid…...

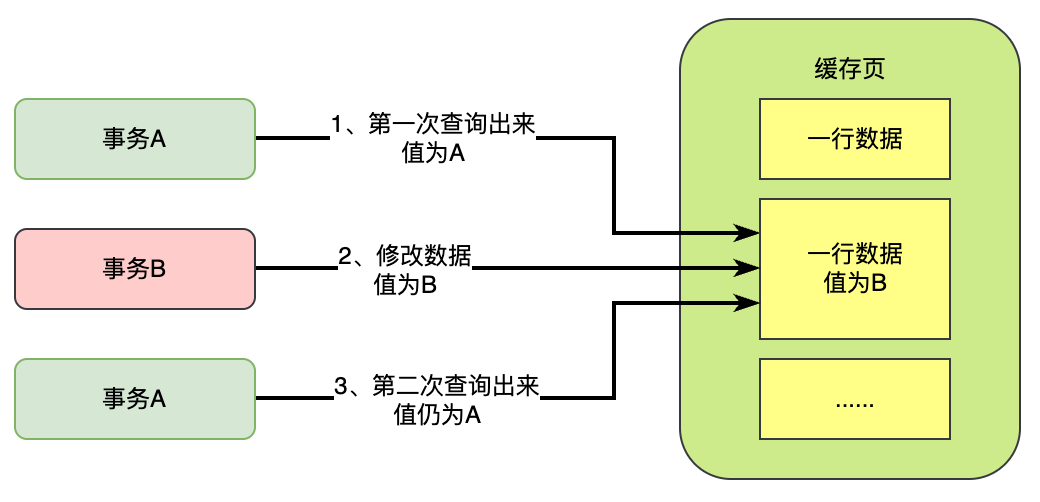

(三十七)大白话SQL标准中对事务的4个隔离级别,都是如何规定的呢?

之前我们给大家讲了数据库中多个事务并发时可能产生的几种问题,包括了脏写、脏读、不可重复读、幻读,几种问题 那么针对这些多事务并发的问题,实际上SQL标准中就规定了事务的几种隔离级别,用来解决这些问题。 注意一下ÿ…...

)

全国计算机等级考试三级网络技术考试大纲(2022年版)

全国计算机等级考试三级网络技术考试大纲(2022年版)基本要求 1. 了解大型网络系统规划、管理方法; 2. 具备中小型网络系统规划、设计的基本能力; 3. 掌握中小…...

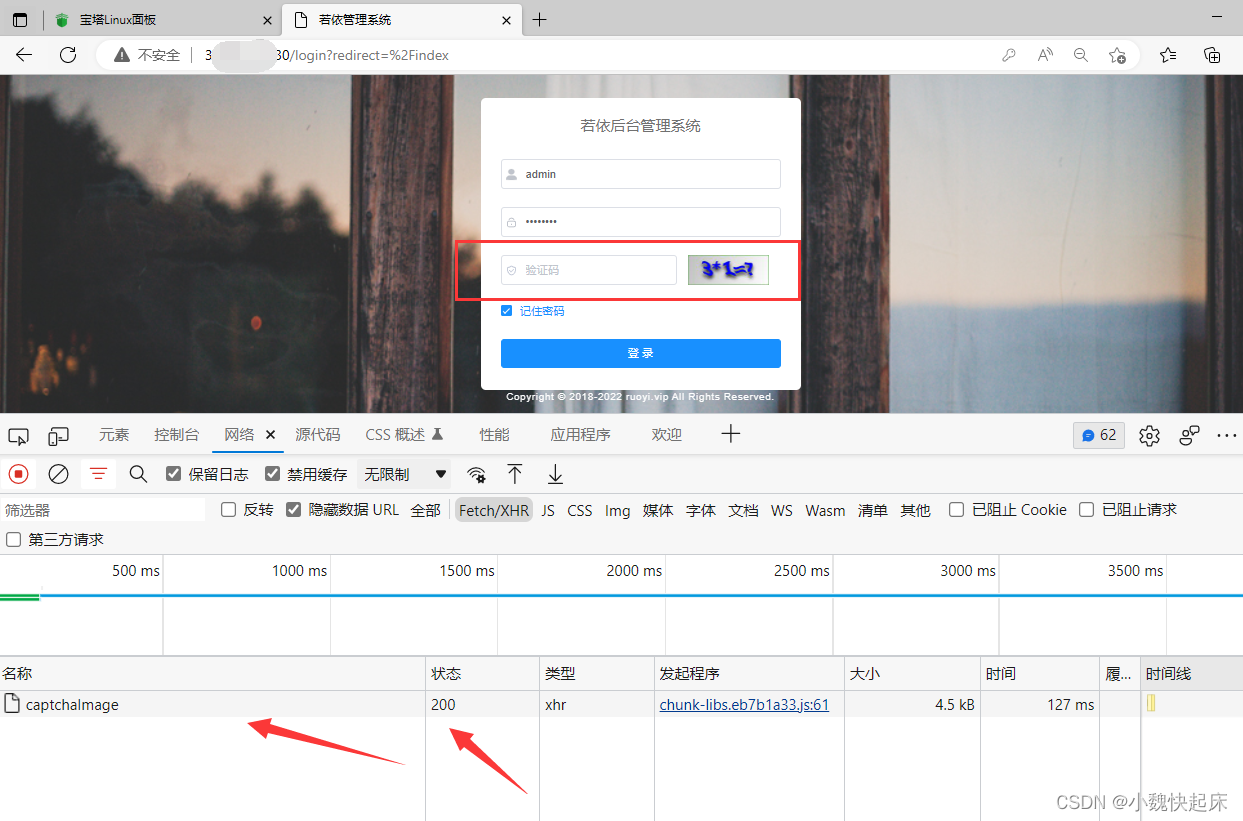

服务器部署—若依【vue】如何部署到nginx里面?nginx刷新页面404怎么办?【完美解决建议收藏】

服务器部署项目我们大家都会遇到,但是有些铁子会遇到很多的问题,比如前端部署nginx如何操作? 前端有单纯的静态页面、还有前后端分离的项目;这里博主直接分享最牛最到位的前后端分离项目的前端部署到nginx上面,以若依项…...

算法常用的数据结构、集合和方法总结)

算法练习(特辑)算法常用的数据结构、集合和方法总结

一、栈stack 1、初始化:Stack<Integer> st new Stack<Integer>(); 2、常用方法: boolean empty() :测试堆栈是否为空。Object peek( ):查看堆栈顶部的对象,但不从堆栈中移除它。Object pop( )ÿ…...

LocalChat:零门槛本地部署开源大语言模型,实现隐私安全的离线AI对话

1. 项目概述与核心价值如果你和我一样,对ChatGPT这类大语言模型的能力感到兴奋,但又对数据隐私、服务依赖和网络延迟心存顾虑,那么LocalChat这个项目可能就是为你量身打造的。简单来说,LocalChat是一个让你能在自己电脑上…...

)

Sora 2生成素材在AE中频繁掉帧?20年合成老炮儿用CUDA Graph重构图层管线,性能提升3.8倍(含Profile对比图)

更多请点击: https://intelliparadigm.com 第一章:Sora 2生成素材在AE中频繁掉帧?20年合成老炮儿用CUDA Graph重构图层管线,性能提升3.8倍(含Profile对比图) 当Sora 2输出的4K/60fps高动态范围视频序列导入…...

光伏并网系统谐波抑制控制策略【附程序】

✨ 长期致力于锁相环、谐波电流检测、二阶广义积分器、LMS滤波器研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)基于双二阶广义积分器-锁频环的自适应…...

Apache Airflow 系列教程 | 第34课:实战项目 — 机器学习管道编排

导读(Introduction) 欢迎来到 Apache Airflow 源码深度解析系列的第34课。 在上一课中,我们构建了一个完整的企业级 ETL 平台,涵盖了多层数据仓库、多团队协作和监控告警。本课将目光转向另一个高价值场景——机器学习管道编排(ML Pipeline Orchestration)。 机器学习…...

SITS 2026多目标优化落地指南:从梯度冲突到任务解耦,7步实现Pareto前沿精度提升23.6%

更多请点击: https://intelliparadigm.com 第一章:AI原生多任务学习:SITS 2026多目标优化实战技巧 在SITS 2026竞赛框架下,AI原生多任务学习(AI-Native Multi-Task Learning, AMTL)不再依赖传统单任务迁移…...

3PEAK思瑞浦 TP2262-TSR TSSOP8 运算放大器

特性 供电电压:3V至36V 低供电电流:每通道最大1000A差分输入电压范围至电源轨,可作为比较器工作 输入轨至-Vs,轨到轨输出快速响应:3.5MHz带宽,15V/us斜率,100ns过载恢复时间 低失调电压:-25C时最大2mV-2.5 mV在-40C至85C(最大) -3…...

嵌入式固件安全更新与密钥管理实践

1. 嵌入式固件安全更新概述在嵌入式系统开发中,固件更新是设备生命周期管理的关键环节。不同于传统PC软件的更新,嵌入式设备的固件更新面临更多挑战:受限的计算资源、不稳定的通信环境、严苛的安全要求等。我曾参与过多个工业控制设备的OTA升…...

别再只靠EWSA了!聊聊WPA密码破解的几种姿势与效率对比

WPA密码破解工具全维度评测:从EWSA到Hashcat的实战指南 在无线安全评估领域,WPA/WPA2密码破解始终是绕不开的技术课题。当安全研究员获得合法授权的握手包后,如何高效完成密码恢复任务?市面上既有EWSA这样的老牌图形化工具&#x…...

)

别再写面条代码了!用C语言状态机重构你的单片机项目(附51单片机HSM可移植框架)

从面条代码到优雅架构:用HSM状态机重构嵌入式系统的实战指南 当你面对一个智能家居设备的嵌入式项目,代码里充斥着数百行的if-else嵌套和switch-case分支,每次添加新功能都像是在一碗已经坨掉的面条上再浇一勺酱料——这样的开发体验…...