零信任安全:构建无懈可击的网络防护体系

随着网络技术的飞速发展,信息安全问题日益凸显,传统的安全防护手段已经无法满足复杂多变的安全需求。在此背景下,零信任安全模型逐渐受到广泛关注。本文将探讨零信任安全的概念、优势以及如何构建无懈可击的网络防护体系。

一、零信任安全概念

零信任安全是一种全新的网络安全理念,其核心原则是“不信任,验证一切”。它强调在构建网络防护体系时,应对网络中的所有用户、设备、应用等进行身份验证和访问授权,而不仅仅是对网络边界进行防护。

二、零信任安全的优势

消除信任漏洞:传统的安全模型假设内部网络是安全的,因此攻击者可以轻易地渗透到内部网络并造成严重破坏。零信任安全模型对每个用户、设备和应用进行身份验证和授权,从而消除了信任漏洞。

提高安全性:由于零信任安全模型对每个请求进行身份验证和授权,因此可以防止未经授权的访问和潜在的攻击。此外,它还可以检测和防止内部威胁,提高了整体安全性。

适应性:零信任安全模型可以灵活地适应各种网络环境和需求。无论是在公有云、私有云还是混合云环境中,都可以通过统一的身份验证和授权机制来保护数据安全。

三、构建无懈可击的网络防护体系

建立完整的身份认证体系:为实现零信任安全,必须建立完整的身份认证体系。这包括对用户、设备和应用进行身份验证,并确保只有经过身份验证的用户和设备才能访问受保护的数据和应用程序。

实施动态访问控制:动态访问控制是实现零信任安全的关键之一。它可以根据用户的身份、设备、位置和时间等因素来动态调整访问权限,确保只有合适的用户能够获得相应的数据和应用程序。

加强数据保护:数据是网络防护体系中最具价值的资产。因此,必须采取有效的措施来保护数据安全。这包括加密数据、限制数据访问、监控数据使用等。

实施全面的安全审计:为了及时发现潜在的安全威胁和漏洞,实施全面的安全审计是必要的。这包括监控网络流量、分析用户行为、检测异常操作等。

持续监控和更新:由于网络威胁不断演变,因此必须持续监控网络防护体系并及时更新。这包括监控网络流量、分析日志文件、定期更新软件和安全策略等。

总之,零信任安全是一种全新的网络安全理念,它可以有效应对各种复杂多变的安全威胁。通过建立完整的身份认证体系、实施动态访问控制、加强数据保护、实施全面的安全审计以及持续监控和更新等措施,我们可以构建无懈可击的网络防护体系,确保网络安全不受侵犯。

相关文章:

零信任安全:构建无懈可击的网络防护体系

随着网络技术的飞速发展,信息安全问题日益凸显,传统的安全防护手段已经无法满足复杂多变的安全需求。在此背景下,零信任安全模型逐渐受到广泛关注。本文将探讨零信任安全的概念、优势以及如何构建无懈可击的网络防护体系。 一、零信任安全概念…...

华为李鹏:到 2025 年智能算力需求将达到目前水平的 100 倍

在第十四届全球移动宽带论坛上,华为高级副总裁、运营商 BG 总裁李鹏表示,大模型为代表的 AI 应用发展带来对智能算力的爆发式需求。 李鹏在题为《加速 5G 商业正循环,拥抱更繁荣的 5.5G》的讲话中表示,「5G 已经走在商业成功的正确…...

【漏洞复现】深信服下一代防火墙NGAF存在任意文件上传漏洞 附POC

漏洞描述 深信服下一代防火墙(Next-Generation Application Firewall)NGAF是面向应用层设计,能够精确识别用户、应用和内容,具备完整安全防护能力,能够全面替代传统防火墙,并具有强劲应用层处理能力的全新网络安全设备。NGAF解决了传统安全设备在应用识别、访问控制、内…...

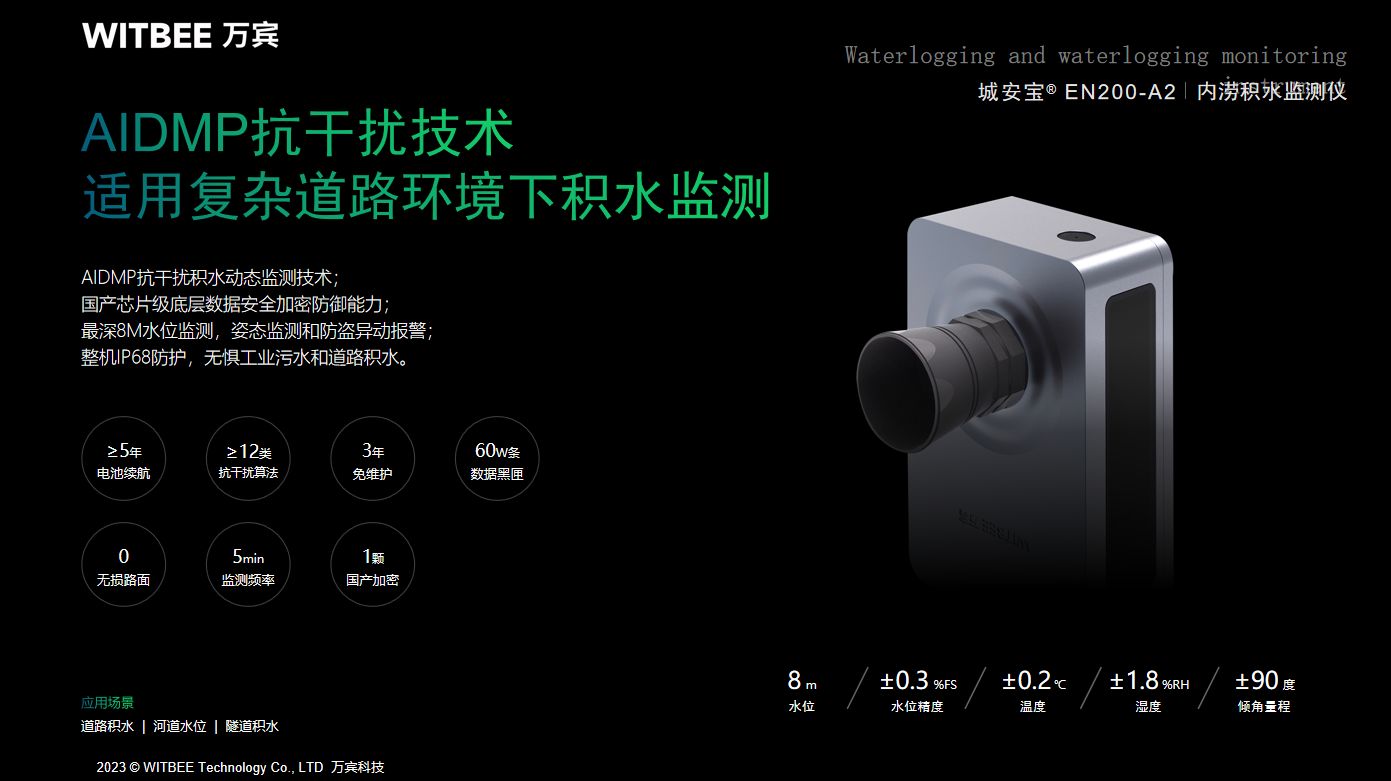

城市内涝积水预防,万宾科技内涝监测仪如何预警?

近几年来城市内涝所引发的安全隐患极为突出,影响着城市道路安全,而且也让市民心中多有惶恐。一旦城市内涝问题出现背后不仅是路面积水问题,更会导致城市无法正常运行,导致市民日常生活和工作受到影响。所以对于排水防涝设施的建设…...

SpringBoot定时任务打成jar 引入到新的项目中后并自动执行

一、springBoot开发定时任务 ①:连接数据库实现新增功能 1. 引入依赖 <dependency><groupId>org.projectlombok</groupId><artifactId>lombok</artifactId><optional>true</optional> </dependency> <dependen…...

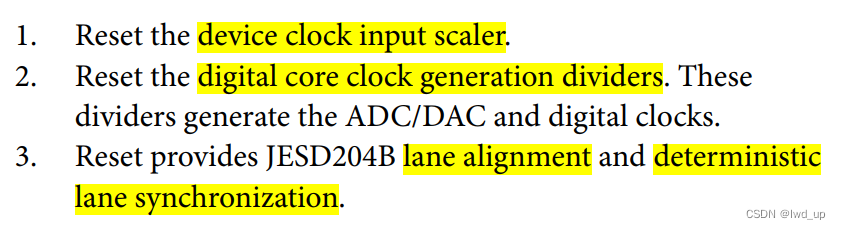

AD9371 官方例程 NO-OS 主函数 headless 梳理(一)

AD9371 系列快速入口 AD9371ZCU102 移植到 ZCU106 : AD9371 官方例程构建及单音信号收发 ad9371_tx_jesd -->util_ad9371_xcvr接口映射: AD9371 官方例程之 tx_jesd 与 xcvr接口映射 AD9371 官方例程 时钟间的关系与生成 : AD9371 官方…...

SHAP 和 LIME 解释模型

内容大纲 1、SHAP 解释器1.1 案例:用于预测患者肺癌1.2 案例中使用的shap解释器1.3 SHAP工作原理1.4 举例说明 2、LIME 解释器2.1 案例:判断法律案件胜诉可能性2.2 LIME解释器工作原理2.3 本地解释模型的训练过程2.4 举例说明1:新闻分类2.4 举…...

若依vue-初步下载使用

若依框架可以满足大部分的后台管理系统的开发,使用频率也是比较高的,所以这里讲一下如何使用若依框架 若依框架代码克隆 首先去若依官网 http://www.ruoyi.vip/ 这里演示的是若依-vue版本的使用 我们点击下载 会跳转到码云仓库 或者直接点击下面的链接去码云仓库 https://git…...

Android 使用.9图 NinePatchDrawable实现动态聊天气泡

最近一段时间,在做一个需求,需要实现一个聊天气泡的动画效果,如下图所示: GitHub源码demo ,建议下载demo,运行查看。 动态聊天气泡动画 静态聊天气泡 经过一段时间调研,实现方案如下: 实现方…...

力扣 LCR 024. 反转链表两种解法

目录 1.解题思路Ⅰ2.代码实现Ⅰ3.解题思路Ⅱ4.代码实现Ⅱ 1.解题思路Ⅰ 利用头插法,遍历数组将后面的元素头插到前面的元素. 2.代码实现Ⅰ struct ListNode* reverseList(struct ListNode* head) { struct ListNode*curhead;;struct ListNode*newheadNULL;whil…...

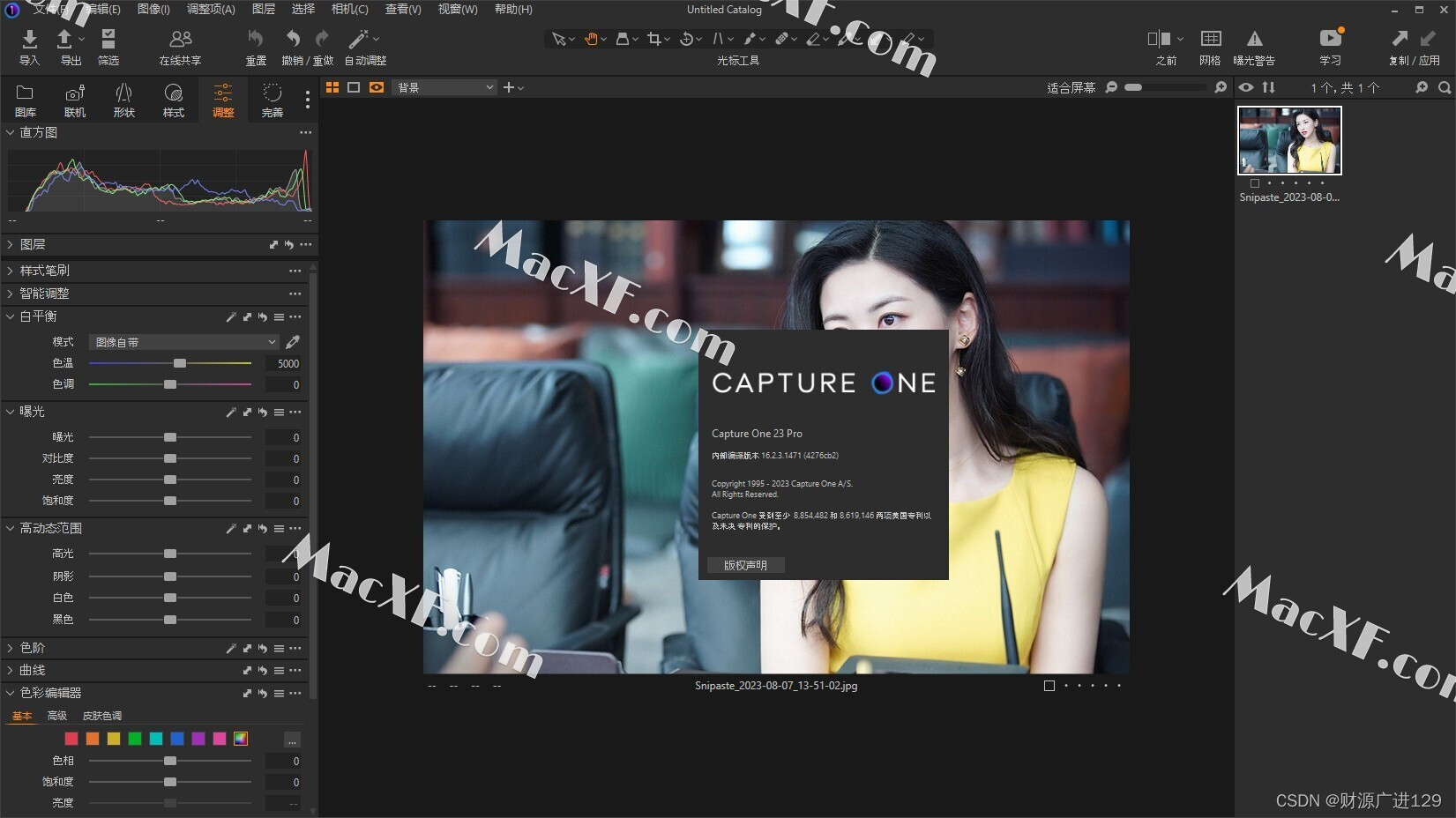

掌握Capture One 23 Pro,打造专业级图片编辑体验!

作为一位摄影师,您是否曾经为自己的照片无法达到预期效果而烦恼?或者您是否在寻找一种能够让您轻松处理和编辑照片的工具?如果是,那么您一定不能错过Capture One 23 Pro这款图片编辑软件! Capture One 23 Pro的特点 …...

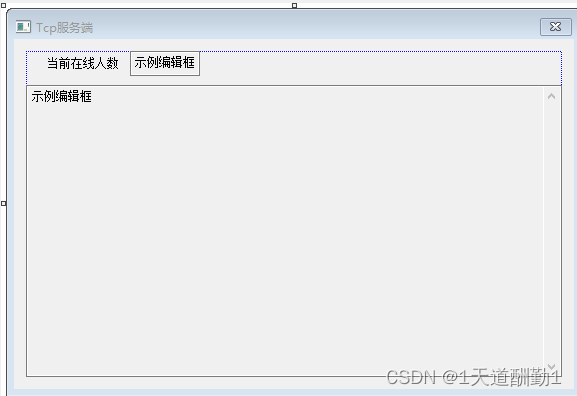

MFC-TCP网络编程服务端-Socket

目录 1、通过Socket建立服务端: 2、UI设计: 3、代码的实现: (1)、CListenSocket类 (2)、CConnectSocket类 (3)、CTcpServerDlg类 1、通过Socket建立服务端ÿ…...

ChatGPT辅助下的小组学习

1 网上分享会-主题 1.9曾子曰:“慎终追远,民德归厚矣。” Master Zeng said:“Be circumspect in funerary services and continue sacrifices to the distant ancestors, and the virtue (de 德) of the common people will thrive.” 2 过程记录 听…...

Linux相关命令

切换root用户:sudo su 串口功能测试:cutecom 某某驱动查询:nvidia-smi #xxx-smi查询某某驱动 在线安装某某程序:apt install xxx 设置文件权限chmod 常用:chmod 777 sudo chmod 600 (只有所有者…...

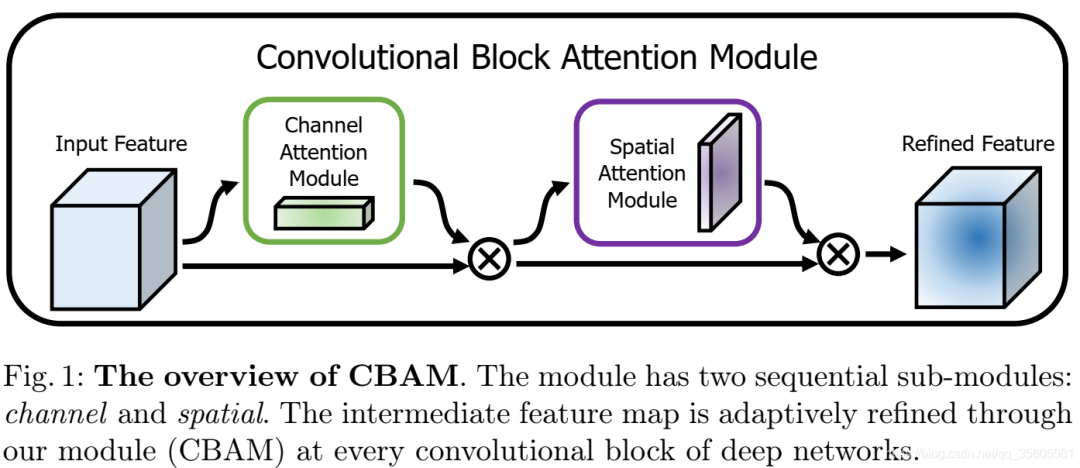

详解卷积神经网络结构

前言 卷积神经网络是以卷积层为主的深度网路结构,网络结构包括有卷积层、激活层、BN层、池化层、FC层、损失层等。卷积操作是对图像和滤波矩阵做内积(元素相乘再求和)的操作。 1. 卷积层 常见的卷积操作如下: 卷积操作解释图解…...

java读取pdf数据

目录 读取方式有两种: 方式一: 方式一所需要的maven依赖如下: 方式一读取的Java代码如下:<...

arcmap / arcgis 安装教程

ArcGIS 10.8 for Desktop 完整安装教程(含win7/8/10 32/64位下载地址亲测可用汉化) | 麻辣GIS (malagis.com) 关于GIS语言汉化包(中文)安装失败的解决办法_arcgis中文语言包_miumiuniya的博客-CSDN博客 检查安装路径:…...

CMake中的变量: 改变构建行为的变量

文章目录 变量名称描述BUILD_SHARED_LIBS全局标志,用于在启用时使add_library()创建共享库。 如果存在并且为true,则这将导致所有库被构建为共享库,除非该库被明确添加为静态库。这个变量通常作为option()添加到项目中,这样项目的…...

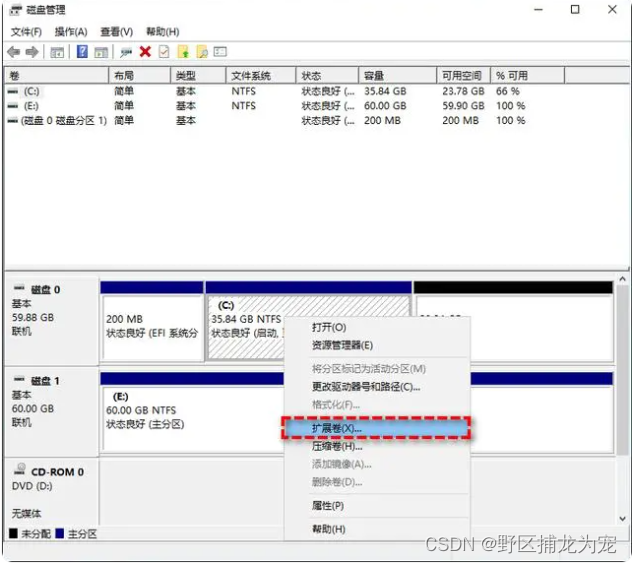

台式电脑怎么无损备份迁移系统到新硬盘(使用傲梅,免费的就可以)

文章目录 前言一、想要将源硬盘上的系统原封不动地迁移到新硬盘上二、准备工作2.具体步骤 总结 前言 半路接手公司一台台式电脑,C盘(120g)爆红,仅剩几个G,优化了几次,无果后。准备换一个大一点的增到500g。…...

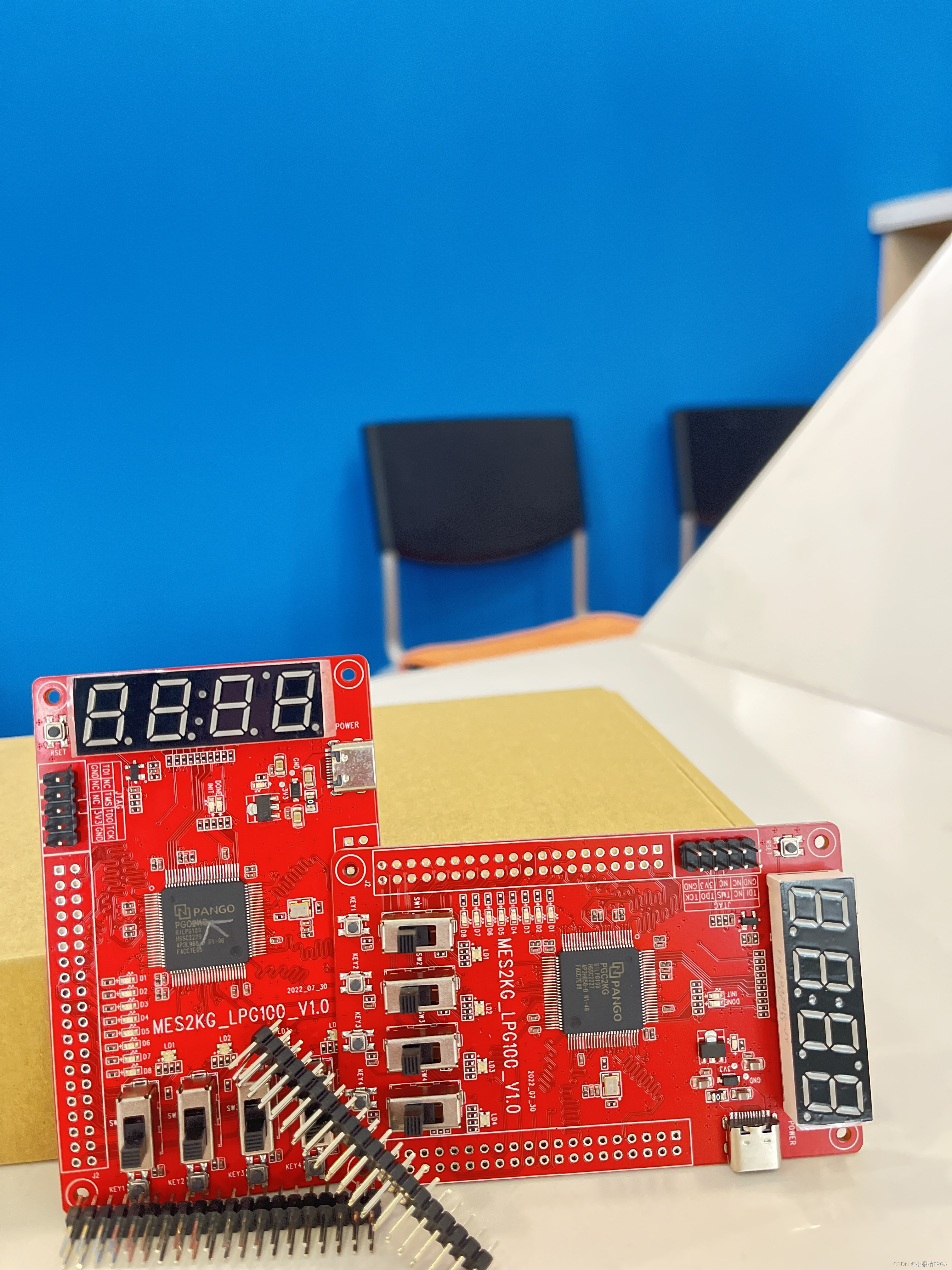

【紫光同创国产FPGA教程】【PGC1/2KG第七章】7.数字钟实验例程

本原创教程由深圳市小眼睛科技有限公司创作,版权归本公司所有,如需转载,需授权并注明出处 适用于板卡型号: 紫光同创PGC1/2KG开发平台(盘古1K/2K) 一:盘古1K/2K开发板(紫光同创PGC…...

Unlock Music Electron:打破音乐平台加密限制的桌面解决方案

Unlock Music Electron:打破音乐平台加密限制的桌面解决方案 【免费下载链接】unlock-music-electron Unlock Music Project - Electron Edition 在Electron构建的桌面应用中解锁各种加密的音乐文件 项目地址: https://gitcode.com/gh_mirrors/un/unlock-music-el…...

Spring循环依赖终极解决方案:从BeanCurrentlyInCreationException到根治的完整指南

Spring循环依赖终极解决方案:从BeanCurrentlyInCreationException到根治的完整指南 【免费下载链接】spring-framework Spring Framework 项目地址: https://gitcode.com/gh_mirrors/sp/spring-framework Spring Framework作为企业级开发的中流砥柱ÿ…...

一键解锁网易云音乐NCM文件:Windows图形界面解密工具全攻略

一键解锁网易云音乐NCM文件:Windows图形界面解密工具全攻略 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI 你是否曾在网易云音乐下载了心爱的歌曲…...

抖音无水印批量下载:douyin-downloader 如何成为创作者的高效内容管理利器?

抖音无水印批量下载:douyin-downloader 如何成为创作者的高效内容管理利器? 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplicat…...

Qianfan-OCR Java面试题解析:如何设计一个高可用的OCR服务集群

Qianfan-OCR Java面试题解析:如何设计一个高可用的OCR服务集群 1. 从面试题到实际场景 最近在面试高级Java工程师时,我经常抛出这样一个问题:"假设公司要基于Qianfan-OCR搭建企业级文字识别服务,每天需要处理百万级图片&am…...

医疗影像不平衡分类实战:乳腺X光微钙化检测

1. 乳腺X光微钙化检测的不平衡分类模型构建实战作为一名在医疗影像分析领域工作多年的数据科学家,我经常遇到像乳腺X光微钙化检测这样的极端不平衡分类问题。今天我将分享如何构建一个高性能的检测模型,这个项目基于经典的Woods Mammography数据集&#…...

基于Git的开发者环境配置同步工具copaw详解与实践

1. 项目概述与核心价值最近在折腾一个挺有意思的项目,叫copaw,是 GitHub 上一个名为jackxiong11894的开发者开源的工具。乍一看这个名字,可能会有点摸不着头脑,但如果你经常需要在不同环境、不同机器之间同步你的命令行配置、脚本…...

Windows Cleaner:彻底解决C盘空间不足的终极免费方案

Windows Cleaner:彻底解决C盘空间不足的终极免费方案 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner 还在为Windows系统C盘空间不足而烦恼吗ÿ…...

Phi-3.5-mini-instruct助力前端开发:JavaScript交互逻辑与文档生成

Phi-3.5-mini-instruct助力前端开发:JavaScript交互逻辑与文档生成 1. 前端开发的痛点与AI解决方案 现代前端开发面临两个核心挑战:复杂的交互逻辑需要清晰文档支持,而频繁的需求变更又要求快速产出高质量代码。传统模式下,开发…...

RTL设计和HLS高层次设计

一、RTL设计和HLS高层次设计 1.rtl设计需要关注微架构的决策,高层次设计不需要制定微架构决策,关注的是宏框架设计; 2.FSM状态机的创建、数据的路径、寄存器流水线这些细节留给HLS工具编译器来处理; 3.高层次综合通过提供的约束来…...