苹果Ios系统app应用程序开发者如何获取IPA文件签名证书时需要注意什么?

今天呢想和大家介绍介绍苹果App开发者如何获取IPA文件签名证书的步骤和注意事项。对于苹果应用程序开发者而言,获取IPA文件签名证书是发布应用程序至App Store的重要步骤之一。签名证书能够确保应用程序的安全性和可信度,并使其能够在设备上正确运行。

在 iOS 应用程序开发中,签名过程是非常重要的一环。签名保证了应用的真实性和完整性,它也是让应用能在设备上运行的前置条件。苹果使用一系列证书和配置文件来管理这一过程。下面是获取和处理 IPA 签名证书时需要注意的一些关键点:

创建 Apple 开发者帐号:

首先,您需要注册成为 Apple 开发者。这样才能访问开发者网站,创建证书和身份配置文件。

创建证书签名请求(Certificate Signing Request, CSR):

在 Mac 上使用钥匙串访问(Keychain Access)创建 CSR 文件。这个过程会生成一对密钥(公钥和私钥),公钥会随着 CSR 文件发送给 Apple。

生成和下载证书:

在 Apple Developer Center 中提交您的 CSR 并生成一个开发者证书(iOS Development Certificate)。下载之后,双击安装到钥匙串中。

注册设备 UUID:

开发证书相关的设备必须在开发者帐号中注册其 UUID,以便能安装和运行开发中的应用。

创建应用 ID(App ID):

在开发者中心为应用创建一个独一无二的标识符 App ID。这通常会与应用的包名或 bundle ID 相关联。

创建配置文件(Provisioning Profile):

开发者需要为应用创建一个配置文件,将证书、App ID 和设备注册信息绑定在一起。有两种主要类型的配置文件,开发(Development)配置文件和发布(Distribution)配置文件。

签名 IPA 文件:

在 Xcode 或其他工具中使用配置文件和相关证书来对 App 进行签名打包,生成的最终 product 是一个 .ipa 文件。

注意证书有效期:

注意证书和配置文件都有有效期,过期后需要重新生成和下载。

证书撤销与更新:

如果证书被泄露或丢失,需要及时在开发者中心撤销,并生成新的证书。

使用 Xcode 签名:

推荐使用 Xcode 自动管理证书和配置文件,它可以简化证书和配置文件的管理。

备份密钥:

非常重要的是要备份你的私钥。如果私钥丢失,将不能使用相应的证书来签名应用。

可以侧重于详细解释证书的作用、不同类型的证书及其使用场景(比如开发证书、Ad Hoc 发布证书、App Store 发布证书等)、以及证书管理的最佳实践和常见问题。此外,可以提供一些交互式教程或截图,指导开发者如何在 Apple Developer Center 进行证书创建、下载以及在 Xcode 中配置签名选项。

相关文章:

苹果Ios系统app应用程序开发者如何获取IPA文件签名证书时需要注意什么?

今天呢想和大家介绍介绍苹果App开发者如何获取IPA文件签名证书的步骤和注意事项。对于苹果应用程序开发者而言,获取IPA文件签名证书是发布应用程序至App Store的重要步骤之一。签名证书能够确保应用程序的安全性和可信度,并使其能够在设备上正确运行。 …...

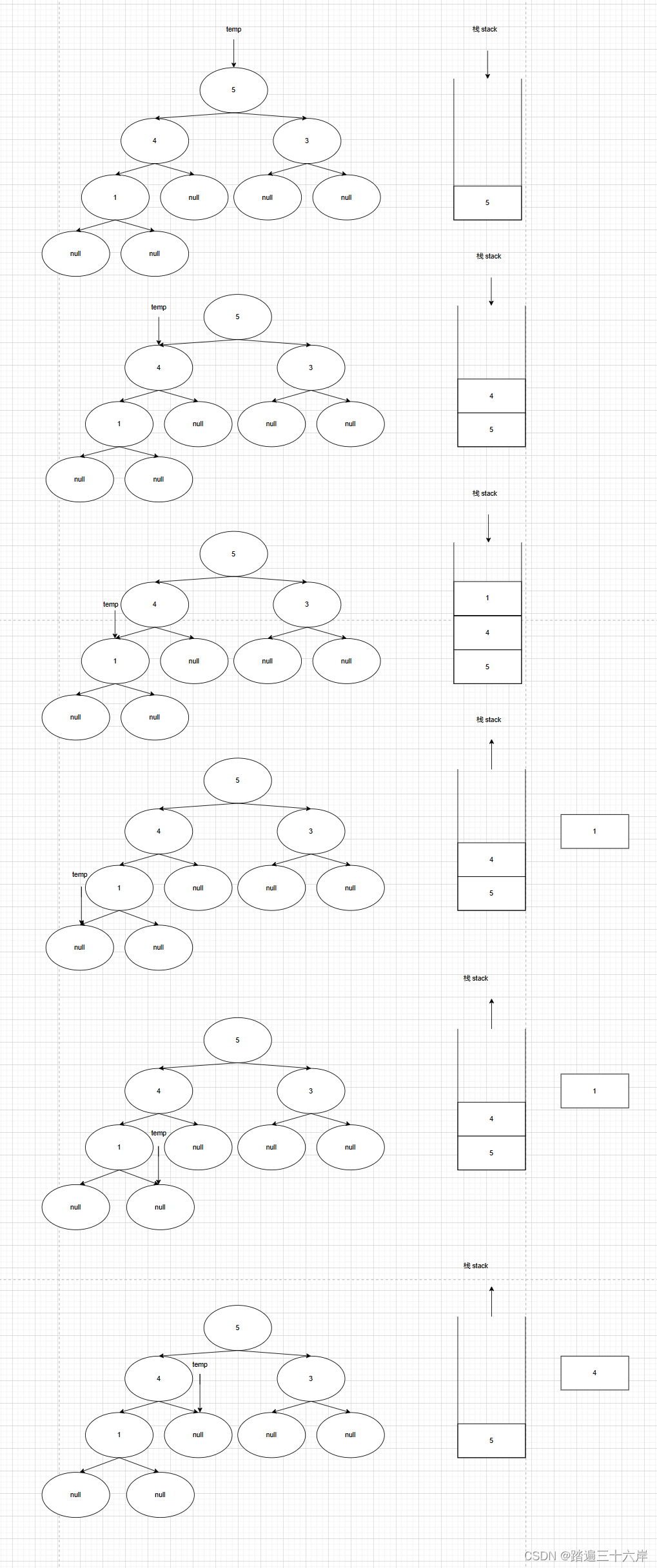

算法通关村第七关-黄金挑战二叉树迭代遍历

大家好我是苏麟 , 今天带来二叉树的迭代遍历 . 二叉树的迭代遍历 前序编列 描述 : 给你二叉树的根节点 root ,返回它节点值的 前序 遍历。 题目 : LeetCode 二叉树的前序遍历 : 144. 二叉树的前序遍历 分析 : 前序遍历是中左右,如果还有左子树就一…...

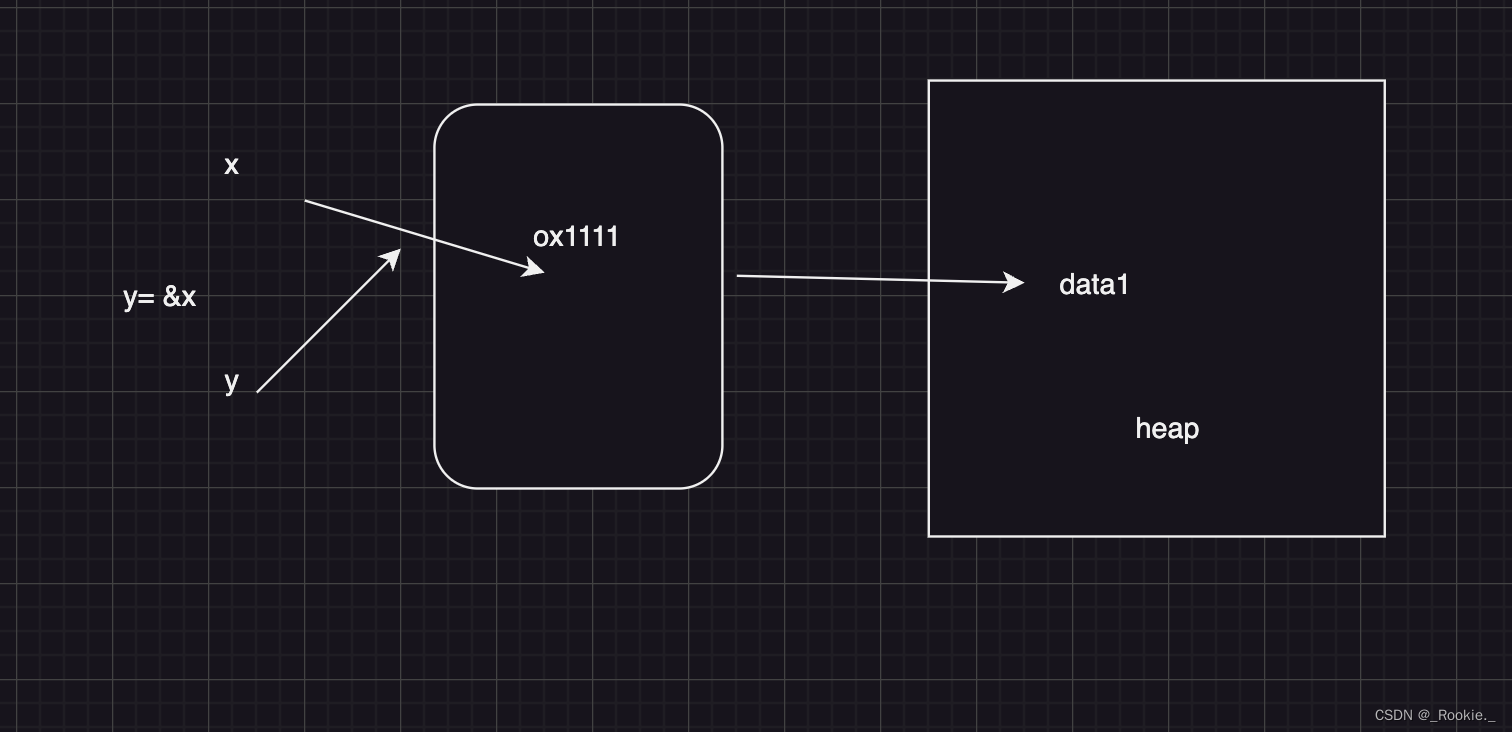

2023-11-Rust

学习方案:Rust程序设计指南 1、变量和可变性 声明变量:let 变量、const 常量 rust 默认变量一旦声明,就不可变(immutable)。当想改变 加 mut(mutable) 。 const 不允许用mut ,只能声明常量,…...

iOS代码混淆----自动

先大致解释一下“编译"、"反编译": 编译:就是把千千万万行字符串(也叫代码,或者源文件),变成010101010101(机器码,也叫目标代码) 编译过程:预处理-编译-汇编-链接 我的脚本运行在预处理阶段。 反编…...

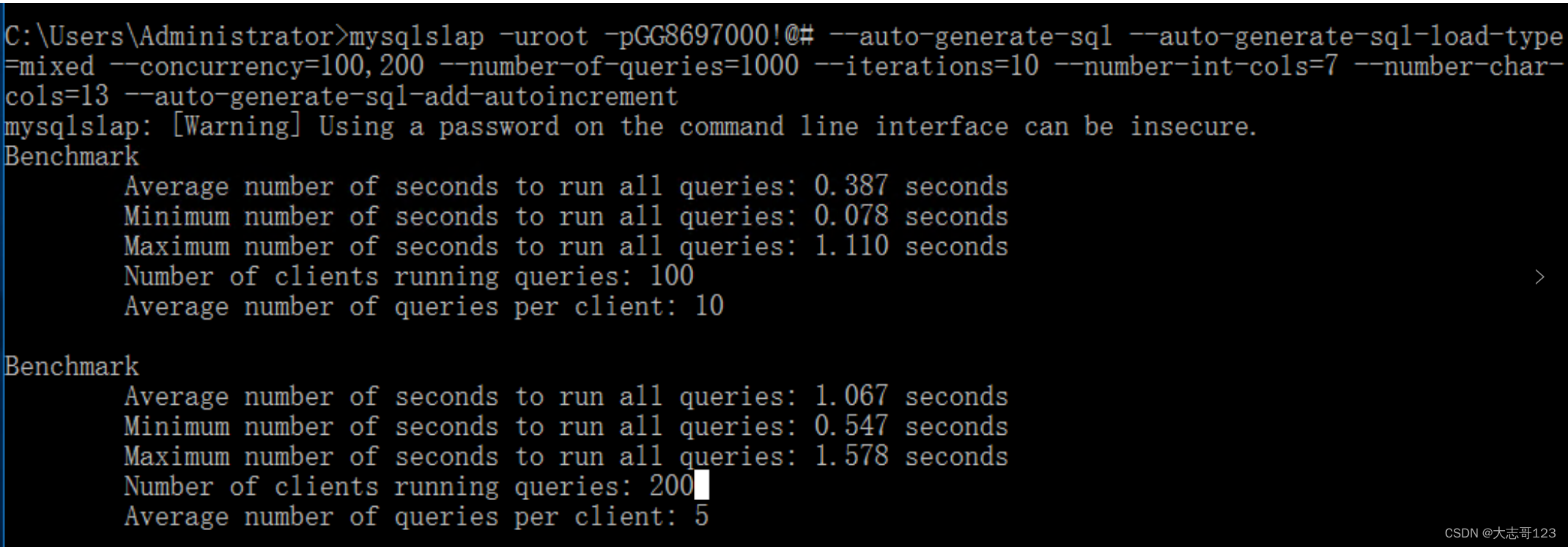

对Mysql和应用微服务做TPS压力测试

1.对Mysql 使用工具:mysqlslap工具 使用命令: mysqlslap -uroot pGG8697000!#--auto generate sql -auto generate sql-load typemixed-concurrency100,200 - number of queries1000-iterations10 - number-int-cols7 - number-charcols13auto genera…...

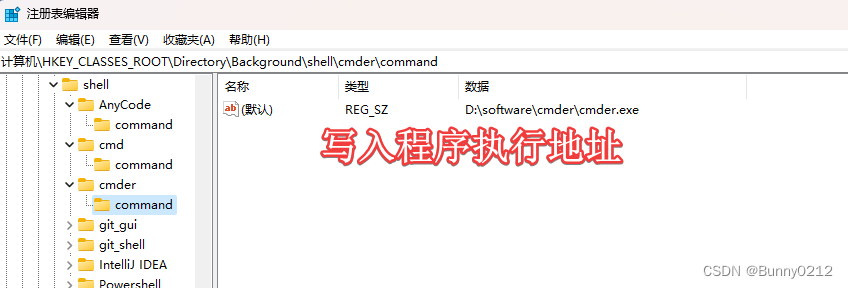

将程序添加至右键菜单

将程序添加至右键菜单 手动导入 如果要将cmder添加至右键菜单。可以通过编写reg注册表方式添加 也可以在路径HKEY_CLASSES_ROOT\Directory\Background\shell中右击添加 创建项commadn 编写reg注册表 [HKEY_CLASSES_ROOT\Directory\Background\shell\cmder]为注册表地址 Wi…...

三板斧的使用、全局配置文件、静态文件的配置、orm介绍

三板斧的使用 【1】HttpResponse 返回字符串类型 【2】render 返回html页面,并且在返回给浏览器之前还可以给html页面传值 【3】redirect 重定向页面 视图函数必须返回一个 HttpResponse 对象 def index(request):print(request)# return HttpResponse("r…...

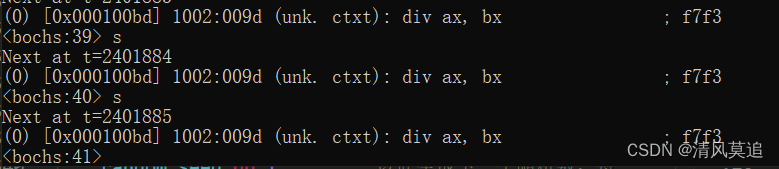

【编程实践】黑框框里的打字小游戏,但是汇编语言

开始: 在学习王爽的《汇编语言》的过程中,我就真切地体会到编程实践对于理解的帮助。起初我没有安装书中的实验环境,看到100页左右就开始感觉无趣、吃力,看了后面忘前面,差点就要放弃这本书的学习。好在我后来还是装好…...

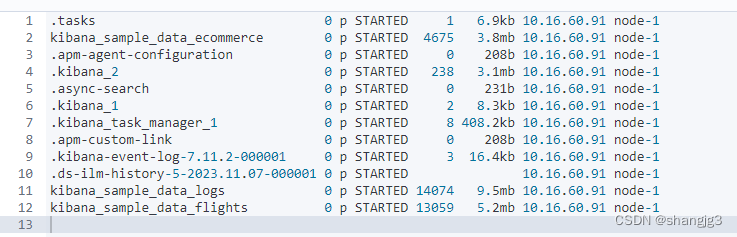

ElasticSearch的集群、节点、索引、分片和副本

Elasticsearch是面向文档型数据库,一条数据在这里就是一个文档。为了方便大家理解,我们将Elasticsearch里存储文档数据和关系型数据库MySQL存储数据的概念进行一个类比 ES里的Index可以看做一个库,而Types相当于表,Documents则相当…...

std::cout无法打印uint8_t类型的数据

std::cout在处理uint8_t变量类型的时候默认输出字符,刚好数字0-10对应的ascii字符都是不可打印的 解决: 使用static_cast std::cout << static_cast<int>(time) << std::endl;参考文章:https://blog.csdn.net/weixin_459…...

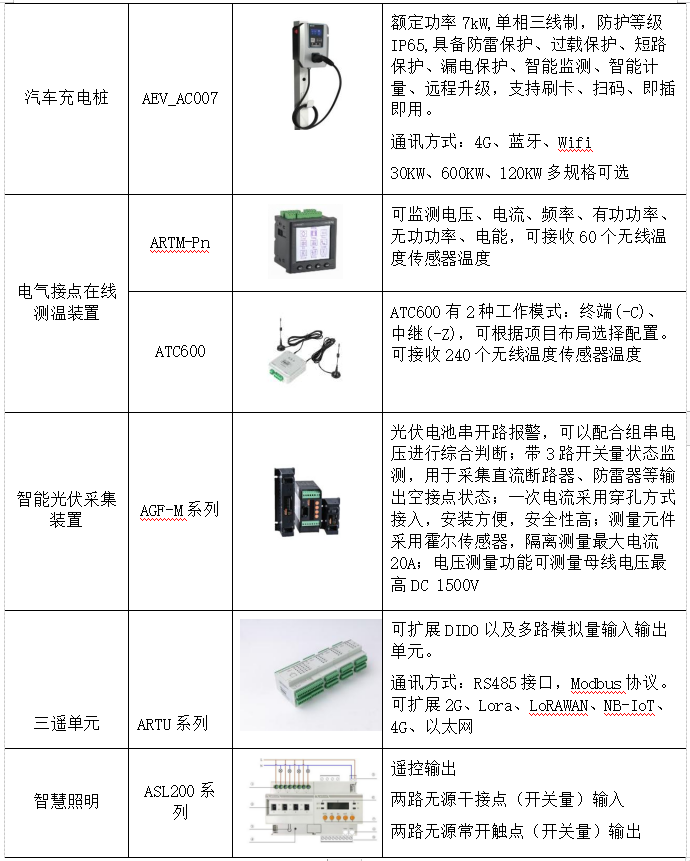

浅谈泛在电力物联网在智能配电系统应用

贾丽丽 安科瑞电气股份有限公司 上海嘉定 201801 摘要:在社会经济和科学技术不断发展中,配电网实现了角色转变,传统的单向供电服务形式已经被双向能流服务形式取代,社会多样化的用电需求也得以有效满足。随着物联网技术的发展&am…...

已解决:云原生领域的超时挂载Bug — Kubernetes深度剖析

🌷🍁 博主猫头虎(🐅🐾)带您 Go to New World✨🍁 🦄 博客首页——🐅🐾猫头虎的博客🎐 🐳 《面试题大全专栏》 🦕 文章图文…...

概念解析 | 高光谱图像:揭开自然世界的神秘面纱

注1:本文系“概念解析”系列之一,致力于简洁清晰地解释、辨析复杂而专业的概念。本次辨析的概念是:高光谱图像 高光谱图像:揭开自然世界的神秘面纱 Hyperspectral imaging - Wikipedia 背景介绍 我们生活的世界充满了丰富多彩的颜色。这些颜色来源于各种物体反射或吸收不同波长…...

Java类和对象(1)

🐵本篇文章将会开始对类和对象的第一部分讲解 一、简单描述类和对象 对象可以理解为一个实体,在现实生活中,比如在创建一个建筑之前,要先有一个蓝图,这个蓝图用来描述这个建筑的各种属性;此时蓝图就是类&a…...

百度上海智能研发中心一面

Prometheus告警机制原理 介绍hashmap和concurrentHashmap concurrentHashmap和hashmap如果线程1在遍历 另一个线程对这个map进行修改操作 会发生什么现象 对线程安全的理解 通过什么方法解决线程安全 除了上锁 CAS等还有其他手段 不用锁的话 (集合的类设计成一…...

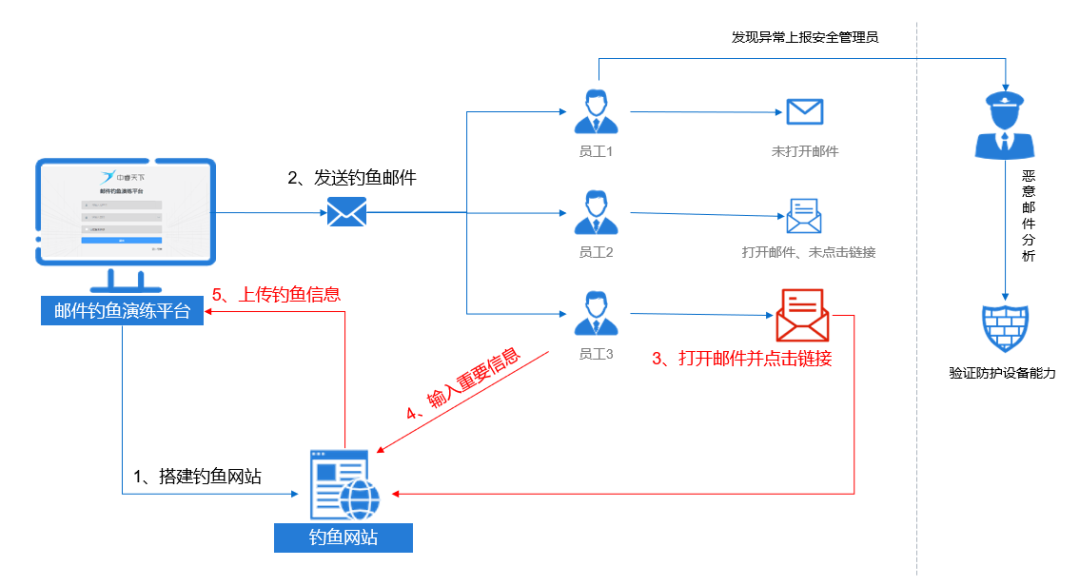

硝烟后的茶歇 | 中睿天下谈攻防演练之邮件攻击溯源实战分享

近日,由中国信息协会信息安全专业委员会、深圳市CIO协会、PCSA安全能力者联盟主办的《硝烟后的茶歇广东站》主题故事会在深圳成功召开。活动已连续举办四年四期,共性智慧逐步形成《年度红蓝攻防系列全景图》、《三化六防“挂图作战”》等共性研究重要成果…...

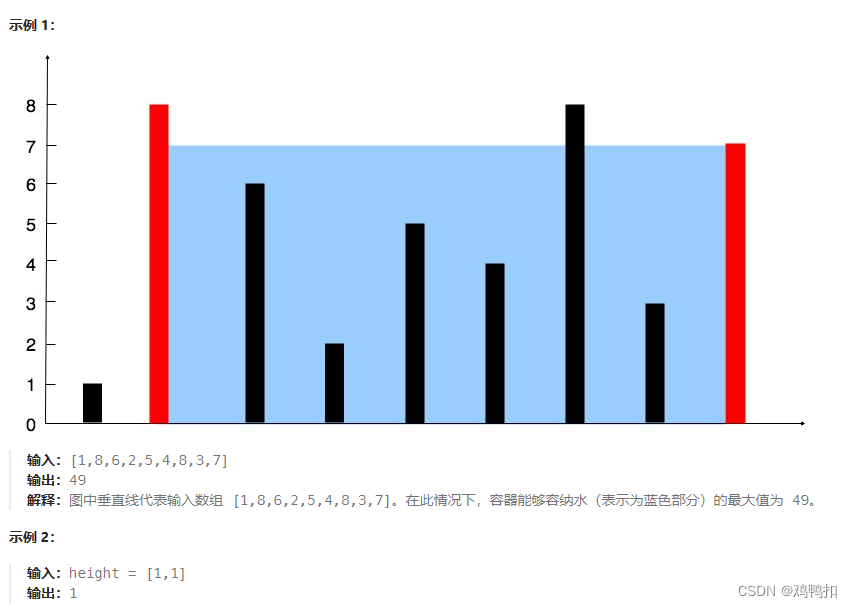

Leetcode Hot 100之四:283. 移动零+11. 盛最多水的容器

283.移动零 题目: 给定一个数组 nums,编写一个函数将所有 0 移动到数组的末尾,同时保持非零元素的相对顺序。 请注意 ,必须在不复制数组的情况下原地对数组进行操作。 示例 1: 输入: nums [0,1,0,3,12] 输出: [1,3,12,0,0] …...

景联文科技助力金融机构强化身份验证,提供高质量人像采集服务

随着社会的数字化和智能化进程的加速,人像采集在金融机构身份认证领域中发挥重要作用,为人们的生活带来更多便利和安全保障。 金融机构在身份验证上的痛点主要包括以下方面: 身份盗用和欺诈风险:传统身份验证方式可能存在漏洞&am…...

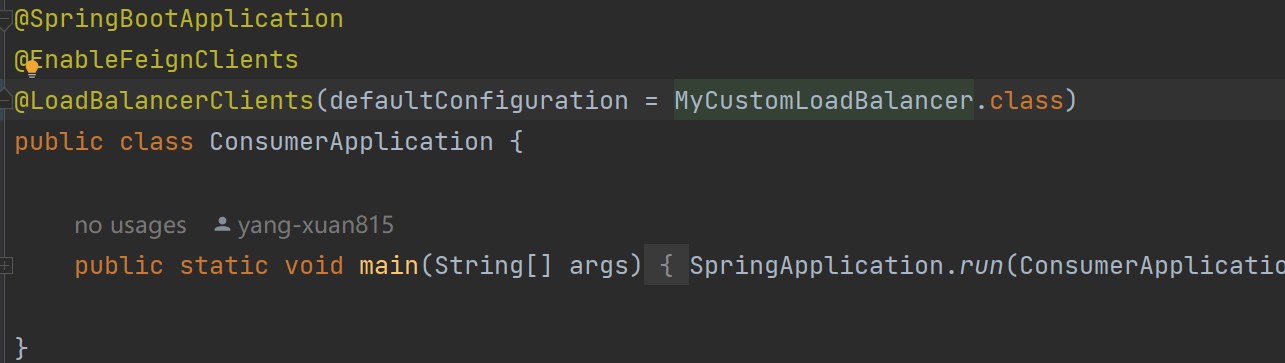

Spring Cloud LoadBalancer基础知识

LoadBalancer 概念常见的负载均衡策略使用随机选择的负载均衡策略创建随机选择负载均衡器配置 Nacos 权重负载均衡器创建 Nacos 负载均衡器配置 自定义负载均衡器(根据IP哈希策略选择)创建自定义负载均衡器封装自定义负载均衡器配置 缓存 概念 LoadBalancer(负载均衡器)是一种…...

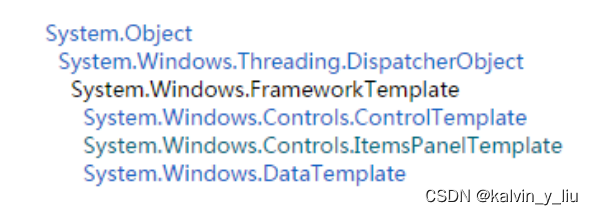

剖析WPF模板机制的内部实现

剖析WPF模板机制的内部实现 众所周知,在WPF框架中,Visual类是可以提供渲染(render)支持的最顶层的类,所有可视化元素(包括UIElement、FrameworkElment、Control等)都直接或间接继承自Visual类。…...

终极Photoshop AI插件SD-PPP完整指南:如何快速集成Stable Diffusion到设计工作流

终极Photoshop AI插件SD-PPP完整指南:如何快速集成Stable Diffusion到设计工作流 【免费下载链接】sd-ppp A Photoshop AI plugin 项目地址: https://gitcode.com/gh_mirrors/sd/sd-ppp 在当今AI绘图技术日新月异的时代,SD-PPP作为一款创新的Phot…...

XSS‘OR高级功能揭秘:加密算法与payload库深度探索

XSSOR高级功能揭秘:加密算法与payload库深度探索 【免费下载链接】xssor2 XSSOR - Hack with JavaScript. 项目地址: https://gitcode.com/gh_mirrors/xs/xssor2 XSSOR是一款专注于JavaScript安全测试的工具,全称"XSSOR - Hack with JavaScr…...

从‘像素’到‘3D模型’:手把手拆解David Marr视觉四层描述,理解CV任务本质

从像素到三维世界:用David Marr视觉理论重构计算机视觉认知框架 1982年出版的《视觉计算理论》中,David Marr提出的视觉处理层次模型,至今仍是理解计算机视觉任务本质的黄金标准。这位将神经科学、心理学与计算机科学交叉融合的天才学者&…...

暴力枚举就够了?你可能错过了这道题真正的“降维打击”

暴力枚举就够了?你可能错过了这道题真正的“降维打击” 很多人第一次看到这道题——最大单词长度乘积(Maximum Product of Word Lengths),第一反应都是: “不就是两两比较嘛?我会。” 结果代码写完,一跑数据—— 慢得像在拨号上网。 更扎心的是: 你优化了半天,别人一…...

抖音批量下载器:三步搞定无水印视频批量下载

抖音批量下载器:三步搞定无水印视频批量下载 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback support. 抖音批…...

程序员的中年危机自救指南:不只是写代码——软件测试从业者的专业突围路径

当“青春饭”的焦虑蔓延至测试领域在传统认知中,软件测试常被视为程序员职业生涯中相对“安稳”的一环。然而,随着敏捷开发、DevOps、持续交付成为行业标配,以及AI测试工具、自动化框架的快速普及,软件测试从业者也正面临着前所未…...

4款低代码行业优质平台对比分析

一、行业背景据IDC《2025上半年中国低代码与零代码软件市场跟踪报告》显示,2024年中国低代码平台市场规模达52.1亿元,同比增长26.4%,增速远超传统定制开发。Gartner预测,2025年全球70%的新企业应用将通过低代码/无代码技术构建&am…...

C语言学习笔记 - 15.C编程预备计算机专业知识 - CPU 内存条 硬盘 显卡 主板 显示器 之间的关系

一、计算机核心硬件组成计算机程序运行的核心硬件包含以下组件,所有组件通过主板完成物理连接与数据通信:CPU(中央处理器):计算机的运算与控制核心。内存条(内存):程序运行时的临时数…...

)

别再乱DD了!用Ubuntu官方Cloud Image纯净安装甲骨文实例(避坑指南)

安全高效部署Ubuntu官方镜像至甲骨文云实例的完整指南 在云计算环境中,系统镜像的选择直接影响实例的稳定性和安全性。许多用户习惯使用第三方DD镜像快速部署系统,却忽视了其中潜在的风险隐患——从未经验证的来源获取系统镜像,可能包含后门、…...

歌词制作终极指南:5分钟掌握LRC Maker高效制作同步歌词

歌词制作终极指南:5分钟掌握LRC Maker高效制作同步歌词 【免费下载链接】lrc-maker 歌词滚动姬|可能是你所能见到的最好用的歌词制作工具 项目地址: https://gitcode.com/gh_mirrors/lr/lrc-maker 你是否曾经为了给心爱的歌曲制作同步歌词而烦恼&…...