第三章:人工智能深度学习教程-基础神经网络(第四节-从头开始的具有前向和反向传播的深度神经网络 – Python)

本文旨在从头开始实现深度神经网络。我们将实现一个深度神经网络,其中包含一个具有四个单元的隐藏层和一个输出层。实施将从头开始,并实施以下步骤。

算法:

1. 可视化输入数据

2. 确定权重和偏置矩阵的形状

3. 初始化矩阵、要使用的函数

4. 前向传播方法的实现

5. 实施成本计算

6. 反向传播和优化

7. 预测和可视化输出

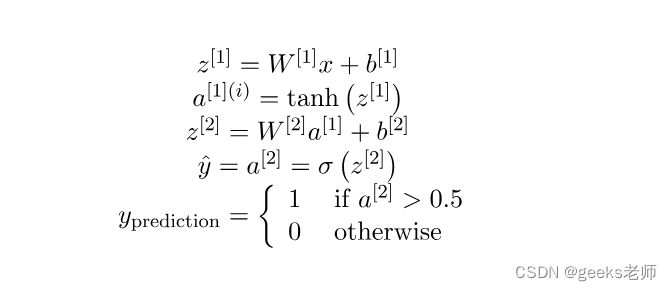

模型架构:模型

架构如下图所示,其中隐藏层使用双曲正切作为激活函数,而输出层(即分类问题)使用 sigmoid 函数。

模型架构

权重和偏差:

首先必须声明两个层将使用的权重和偏差,并且其中的权重将随机声明,以避免所有单元的输出相同,而偏差将初始化为零。计算将从头开始并根据下面给出的规则进行,其中 W1、W2 和 b1、b2 分别是第一层和第二层的权重和偏差。这里A代表特定层的激活。

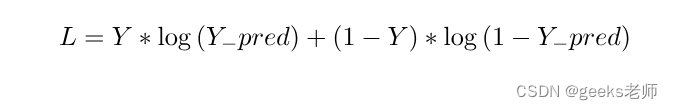

成本函数:

上述模型的成本函数将属于逻辑回归所使用的成本函数。因此,在本教程中我们将使用成本函数:

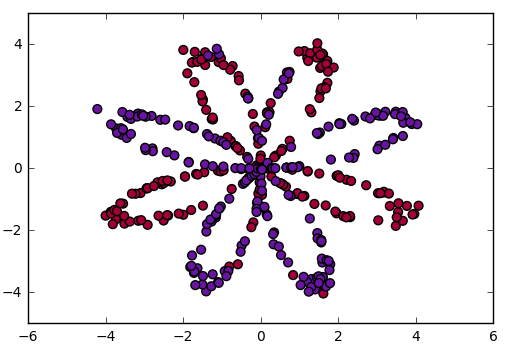

代码:可视化数据

# 导入包

import numpy as np

import matplotlib.pyplot as plt# 从 planar_utils.py 的 GitHub 仓库中导入所需函数和数据集

from planar_utils import plot_decision_boundary, sigmoid, load_planar_dataset# 加载示例数据

X, Y = load_planar_dataset()# 可视化数据

plt.scatter(X[0, :], X[1, :], c=Y, s=40, cmap=plt.cm.Spectral)

这段代码执行以下操作:

- 导入了NumPy库和Matplotlib库,用于数值计算和数据可视化。

- 从

planar_utils.py的GitHub仓库中导入了一些自定义函数和示例数据集,包括plot_decision_boundary、sigmoid和load_planar_dataset。- 使用

load_planar_dataset函数加载了示例数据集,其中X是特征矩阵,Y是目标标签。- 使用

plt.scatter函数可视化了数据集,将数据点根据目标标签Y的值着色,使用不同的颜色展示不同类别的数据点。这段代码用于加载示例数据集并可视化数据,以便了解数据的分布和结构。

代码:初始化权重和偏差矩阵

这里隐藏单元的数量为4,因此,W1权重矩阵的形状为(4,特征数),偏差矩阵的形状为(4, 1),广播后根据上面的公式相加得到权重矩阵。同样的情况也适用于W2。

# X --> 输入数据集的形状 (输入大小, 样本数量)

# Y --> 标签的形状 (输出大小, 样本数量)# 初始化第一层权重和偏置

W1 = np.random.randn(4, X.shape[0]) * 0.01

b1 = np.zeros(shape=(4, 1))# 初始化第二层权重和偏置

W2 = np.random.randn(Y.shape[0], 4) * 0.01

b2 = np.zeros(shape=(Y.shape[0], 1))这段代码执行以下操作:

初始化了第一层权重

W1和偏置b1,这是一个神经网络的隐藏层。W1的形状为 (4, 输入大小),b1的形状为 (4, 1)。这些参数通常需要根据网络结构和问题进行初始化。初始化了第二层权重

W2和偏置b2,这是神经网络的输出层。W2的形状为 (输出大小, 4),b2的形状为 (输出大小, 1)。这些参数也需要根据网络结构和问题进行初始化。这些初始化的参数用于构建神经网络模型,并在训练过程中进行调整以适应数据。通常,它们的初始化值是小的随机值,以帮助网络在训练中学习有效的表示。

代码:前向传播:

现在我们将使用 W1、W2 和偏差 b1、b2 执行前向传播。在此步骤中,在定义为forward_prop的函数中计算相应的输出。

# X --> 输入数据集的形状 (输入大小, 样本数量)

# Y --> 标签的形状 (输出大小, 样本数量)# 初始化第一层权重和偏置

W1 = np.random.randn(4, X.shape[0]) * 0.01

b1 = np.zeros(shape=(4, 1))# 初始化第二层权重和偏置

W2 = np.random.randn(Y.shape[0], 4) * 0.01

b2 = np.zeros(shape=(Y.shape[0], 1))

这段代码执行以下操作:

初始化了第一层权重

W1和偏置b1,这是一个神经网络的隐藏层。W1的形状为 (4, 输入大小),b1的形状为 (4, 1)。这些参数通常需要根据网络结构和问题进行初始化。初始化了第二层权重

W2和偏置b2,这是神经网络的输出层。W2的形状为 (输出大小, 4),b2的形状为 (输出大小, 1)。这些参数也需要根据网络结构和问题进行初始化。这些初始化的参数用于构建神经网络模型,并在训练过程中进行调整以适应数据。通常,它们的初始化值是小的随机值,以帮助网络在训练中学习有效的表示。

代码:定义成本函数:

# 这里 Y 是实际输出

def 计算成本(A2, Y):m = Y.shape[1]# 实现上述公式成本总和 = np.multiply(np.log(A2), Y) + np.multiply((1 - Y), np.log(1 - A2))成本 = -np.sum(成本总和) / m# 压缩以避免不必要的维度成本 = np.squeeze(成本)return 成本

这段代码定义了一个函数,用于计算模型的成本。函数的输入参数包括模型的预测输出

A2和实际目标值Y。它使用交叉熵损失函数来计算成本。成本是根据模型的预测和实际目标值计算得出的,以衡量模型的性能。最后,通过np.squeeze压缩成本以避免不必要的维度。这个函数用于在训练神经网络时评估模型的性能,并根据成本来调整模型的参数以最小化损失。

代码:最后是反向传播函数:

这是非常关键的一步,因为它涉及大量线性代数来实现深度神经网络的反向传播。求导数的公式可以用线性代数的一些数学概念来推导,我们在这里不打算推导。请记住,dZ、dW、db 是成本函数关于各层的加权和、权重、偏差的导数。

def 反向传播(W1, b1, W2, b2, cache): # 从字典 "cache" 中获取 A1 和 A2A1 = cache['A1'] A2 = cache['A2'] # 反向传播:计算 dW1、db1、dW2 和 db2dZ2 = A2 - Y dW2 = (1 / m) * np.dot(dZ2, A1.T) db2 = (1 / m) * np.sum(dZ2, axis=1, keepdims=True) dZ1 = np.multiply(np.dot(W2.T, dZ2), 1 - np.power(A1, 2)) dW1 = (1 / m) * np.dot(dZ1, X.T) db1 = (1 / m) * np.sum(dZ1, axis=1, keepdims=True) # 根据算法更新参数W1 = W1 - 学习率 * dW1 b1 = b1 - 学习率 * db1 W2 = W2 - 学习率 * dW2 b2 = b2 - 学习率 * db2 return W1, W2, b1, b2

这段代码实现了神经网络的反向传播算法,根据损失函数的梯度来更新模型的参数。反向传播用于训练神经网络,通过计算梯度并根据学习率来更新权重和偏置,以最小化成本函数。这个函数返回更新后的参数

W1、W2、b1和b2。

代码:训练自定义模型现在我们将使用上面定义的函数来训练模型,可以根据处理单元的便利性和功能来放置历元。

# 请注意,权重和偏置是全局的

# 这里的 num_iterations 对应训练的周期数(epochs)

for i in range(0, num_iterations): # 正向传播。输入: "X, parameters",返回: "A2, cache"。A2, cache = forward_propagation(X, W1, W2, b1, b2) # 成本函数。输入: "A2, Y"。输出: "cost"。cost = compute_cost(A2, Y) # 反向传播。输入: "parameters, cache, X, Y"。输出: "grads"。W1, W2, b1, b2 = backward_propagation(W1, b1, W2, b2, cache) # 每隔 1000 次迭代打印成本if print_cost and i % 1000 == 0: print ("第 %i 次迭代后的成本: %f" % (i, cost))

这段代码执行以下操作:

通过循环(

for i in range(0, num_iterations)),进行多个训练周期(epochs)的迭代。在每个训练周期中,模型将数据进行正向传播(forward_propagation)、计算成本(compute_cost)并进行反向传播(backward_propagation)来更新参数。正向传播计算模型的预测输出

A2和缓存信息cache。成本函数计算模型的成本,用于评估模型的性能。

反向传播计算参数的梯度,然后使用梯度下降算法来更新权重和偏置。

如果

print_cost为真并且迭代次数能被 1000 整除,将打印出当前迭代次数和成本值,以监控训练进度。这个代码段用于训练神经网络,以便模型可以逐渐优化,以拟合训练数据并获得更好的性能。

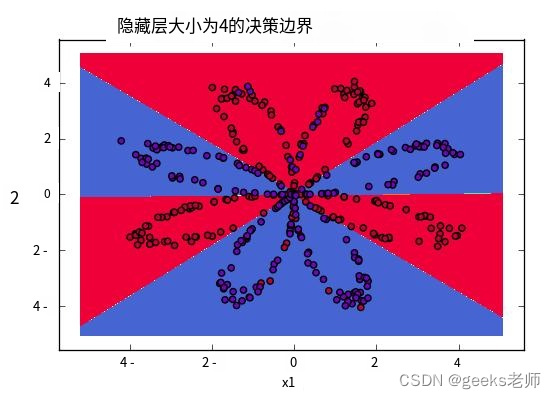

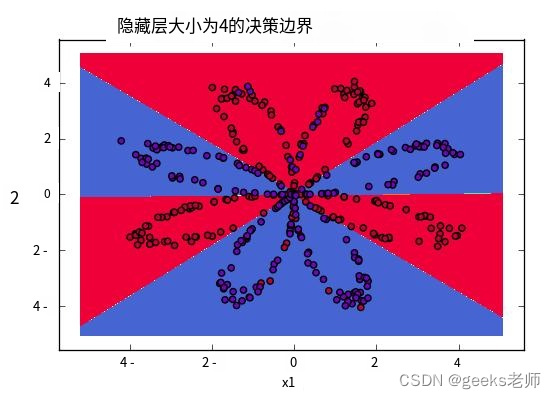

使用学习参数进行

输出训练模型后,使用上面的forward_propagate函数获取权重并预测结果,然后使用这些值绘制输出图。您将得到类似的输出。

可视化数据边界

结论:

深度学习是一个掌握基础知识的人占据王座的世界,因此,尝试将基础知识发展得足够强大,以便之后,您可能成为新模型架构的开发人员,这可能会彻底改变社区。

相关文章:

第三章:人工智能深度学习教程-基础神经网络(第四节-从头开始的具有前向和反向传播的深度神经网络 – Python)

本文旨在从头开始实现深度神经网络。我们将实现一个深度神经网络,其中包含一个具有四个单元的隐藏层和一个输出层。实施将从头开始,并实施以下步骤。算法: 1. 可视化输入数据 2. 确定权重和偏置矩阵的形状 3. 初始化矩阵、要使用的函数 4. 前…...

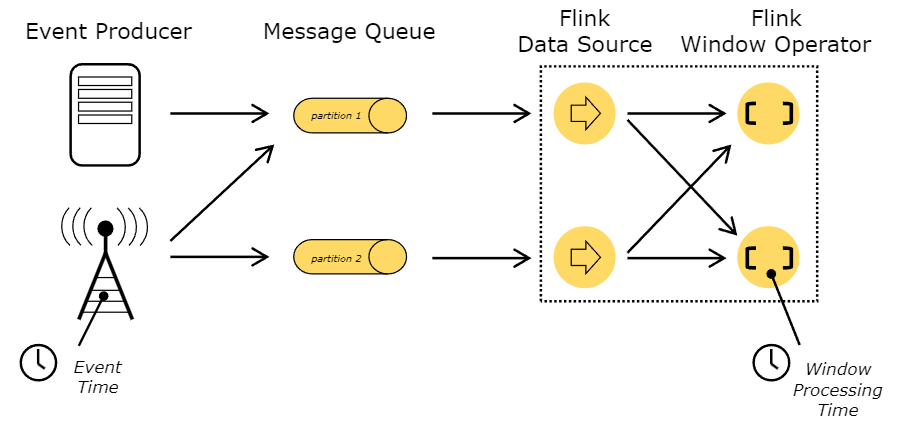

【入门Flink】- 08Flink时间语义和窗口概念

Flink-Windows 是将无限数据切割成有限的“数据块”进行处理,这就是所谓的“窗口”(Window)。 注意:Flink 中窗口并不是静态准备好的,而是动态创建——当有落在这个窗口区间范围的数据达到时,才创建对应的窗…...

(六)】)

【 OpenGauss源码学习 —— 列存储(CStore)(六)】

列存储(CStore)(六) 概述CStore::GetCUDataFromRemote 函数CStore::CheckConsistenceOfCUDescCtl 函数CStore::CheckConsistenceOfCUDesc 函数CStore::CheckConsistenceOfCUData 函数额外补充 声明:本文的部分内容参考…...

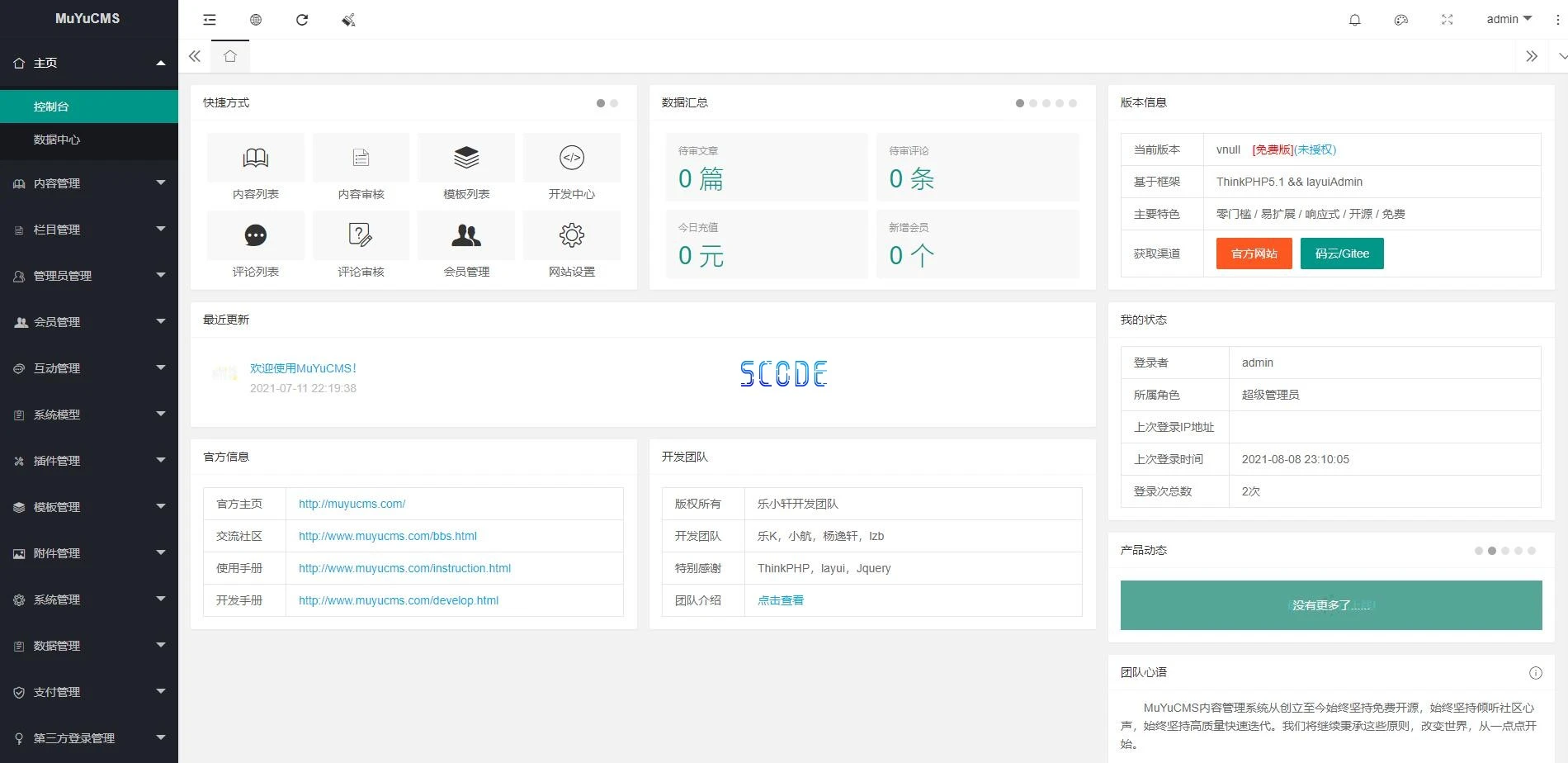

MUYUCMS v2.1:一款开源、轻量级的内容管理系统基于Thinkphp开发

MuYuCMS:一款基于Thinkphp开发的轻量级开源内容管理系统,为企业、个人站长提供快速建站解决方案。它具有以下的环境要求: 支持系统:Windows/Linux/Mac WEB服务器:Apache/Nginx/ISS PHP版本:php > 5.6 (…...

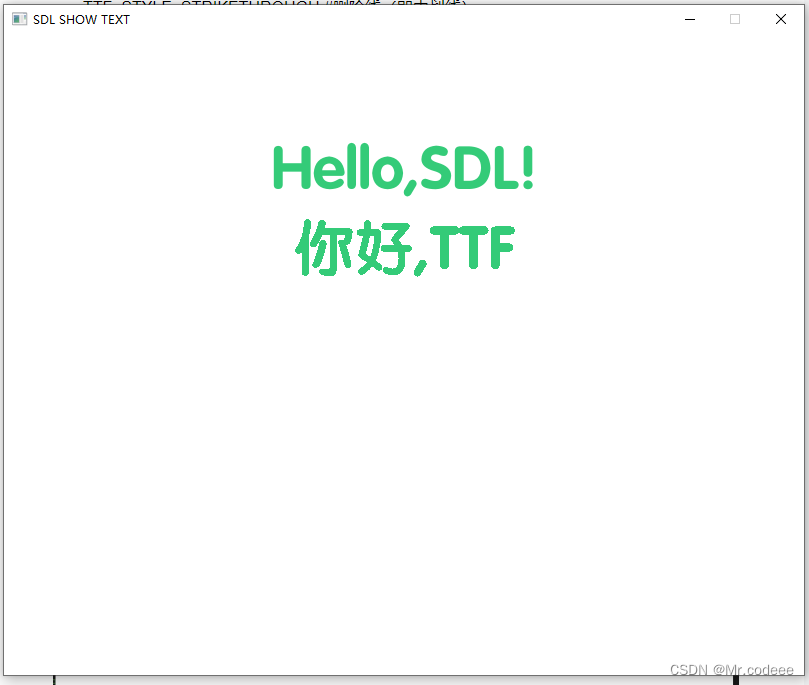

SDL2 显示文字

1.简介 SDL本身没有显示文字功能,它需要用扩展库SDL_ttf来显示文字。ttf是True Type Font的缩写,ttf是Windows下的缺省字体,它有美观,放大缩小不变形的优点,因此广泛应用很多场合。 使用ttf库的第一件事要从Windows的…...

c++ future 使用详解

c future 使用详解 std::future 头文件 #include <future>。 类模板,定义如下: template<class T> class future; template<class T> class future<T&>; template<> class future<void>;作用ÿ…...

好用的C C++ 日志宏 OutputDebugStringA 写到文件或界面

日志宏 #include <cstdio> #define OUTPUT_DEBUG_STRING(fmt, ...) do { \char szOutMsgFinal[10240] {0}; \std::snprintf(szOutMsgFinal, sizeof(szOutMsgFinal), "[%s|%d] " fmt "\n", __func__, __LINE__, ##__VA_ARGS__); \OutputDebugString…...

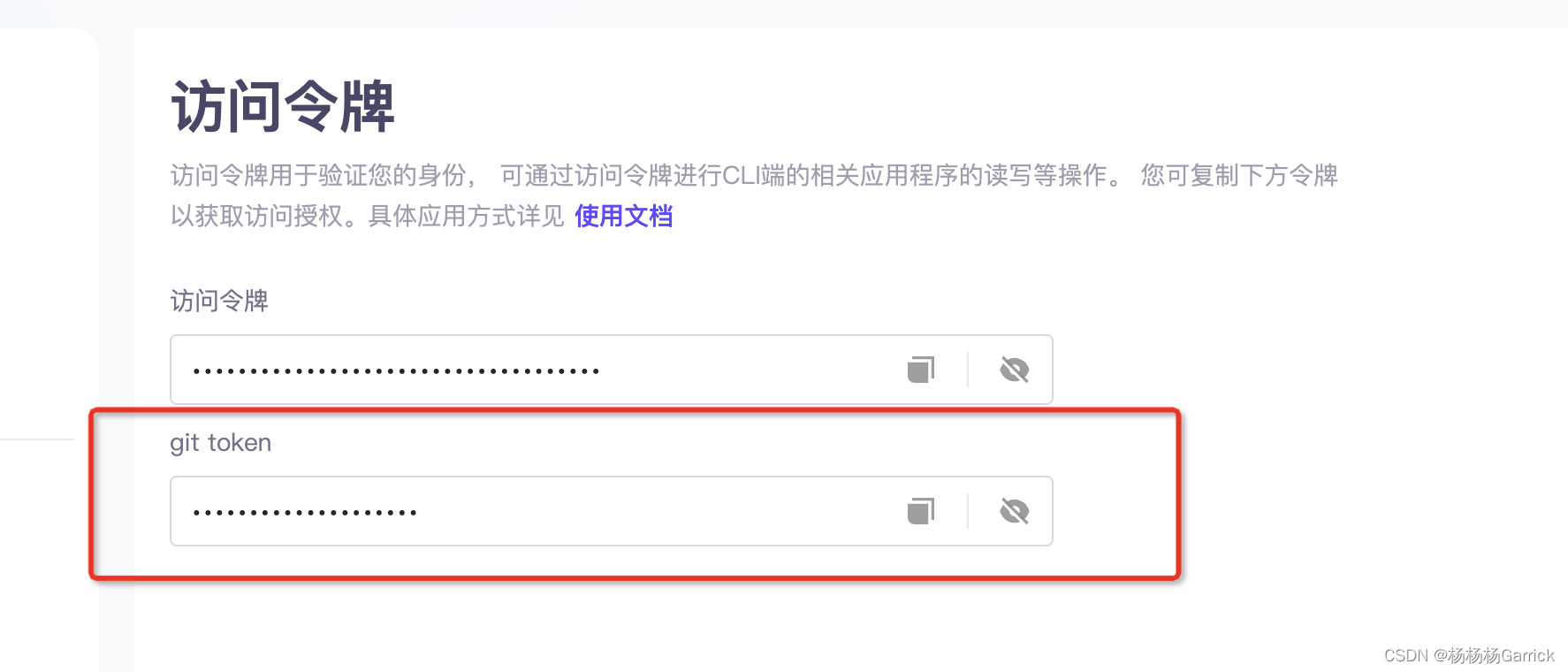

如何在ModelScope社区魔搭下载所需的模型

本篇文章介绍如何在ModelScope社区下载所需的模型。 若您需要在ModelScope平台上有感兴趣的模型并希望能下载至本地,则ModelScope提供了多种下载模型的方式。 使用Library下载模型 若该模型已集成至ModelScope的Library中,则您只需要几行代码即可加载…...

NLP在网安领域中的应用(初级)

NLP在网安领域的应用 写在最前面1. 威胁情报分析1.1 社交媒体情报分析(后面有详细叙述)1.2 暗网监测与威胁漏洞挖掘 2. 恶意软件检测2.1 威胁预测与趋势分析 3. 漏洞管理和响应4. 社交工程攻击识别4.1 情感分析与实时监测4.2 实体识别与攻击者画像构建4.…...

03.UDP套接字与原始套接字

UDP套接字 注意在UDP套接字中,要使用recvfrom和sendto API: recvfrom: 接收数据包,并存储源地址(UDP) 函数原型: int WSAAPI recvfrom([in] SOCKET s,[out] char *buf,[in] int len,[...

「NLP+网安」相关顶级会议期刊 投稿注意事项+会议等级+DDL+提交格式

「NLP网安」相关顶级会议&期刊投稿注意事项 写在最前面一、会议ACL (The Annual Meeting of the Association for Computational Linguistics)IH&MMSec (The ACM Workshop on Information Hiding, Multimedia and Security)CCS (The ACM Conference on Computer and Co…...

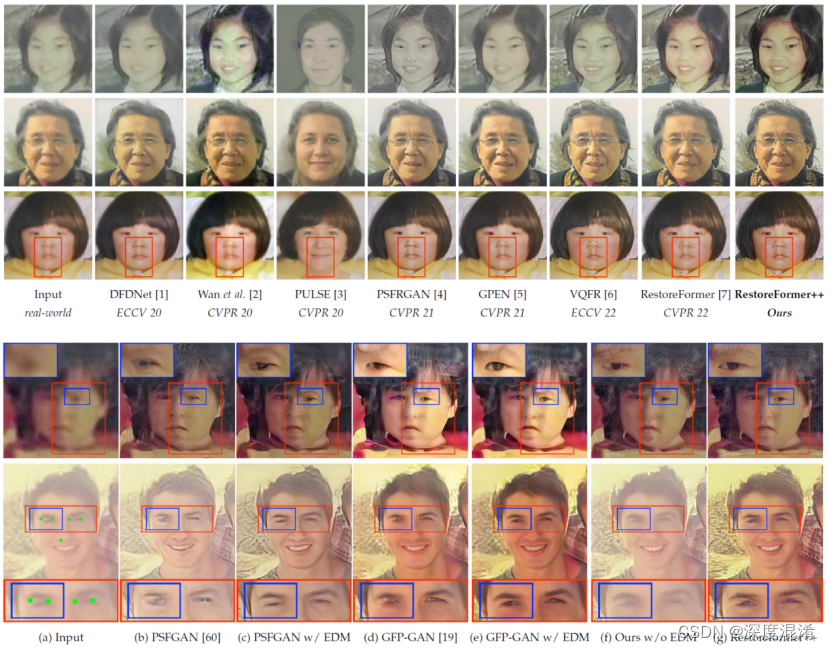

Python开源项目RestoreFormer(++)——人脸重建(Face Restoration),模糊清晰、划痕修复及黑白上色的实践

有关 Python 和 Anaconda 及 RestoreFormer 运行环境的安装与设置请参阅: Python开源项目CodeFormer——人脸重建(Face Restoration),模糊清晰、划痕修复及黑白上色的实践https://blog.csdn.net/beijinghorn/article/details/134…...

)

设计模式 -- 命令模式(Command Pattern)

命令模式:一种数据驱动的设计模式也属于行为型模式,请求以命令的形式包裹在对象中,并传给调用对象。调用对象寻找可以处理该命令的合适的对象,并把该命令传给相应的对象,该对象执行命令。你认为是命令的地方都可以使用…...

【数据分享】2021-2023年我国主要城市逐月轨道交通运营数据

以地铁为代表的轨道交通是大城市居民的主要交通出行方式之一,轨道交通的建设和运营情况也是一个城市发展水平的重要体现。本次我们为大家带来的是2021-2023年我国主要城市的逐月的轨道交通运营数据! 数据指标包括:运营线路条数(条…...

)

大数据-之LibrA数据库系统告警处理(ALM-12034 周期备份任务失败)

告警解释 周期备份任务执行失败,则上报该告警,如果下次备份执行成功,则恢复告警。 告警属性 告警ID 告警级别 可自动清除 12034 严重 是 告警参数 参数名称 参数含义 ServiceName 产生告警的服务名称。 RoleName 产生告警的角色…...

tx-前端笔试题记录

目录 目录 1.你最熟悉的前端框架是什么说说你对它的理解。 2.请简单实现一下js对象深度拷贝。 3.CSS 有几种方法实现垂直水平居中?请简要写一下。 4.这段程序执行之后控制台会打印什么内容? 5.下列程序的输出结果是多少?为什么? 6.有ABCDE 五个火车站,单向…...

详解Redis持久化(上篇——RDB持久化)

Redis持久化的作用和意义 Redis 持久化是一种机制,用于将内存中的数据写入磁盘,以保证数据在服务器重启时不会丢失。持久化是为了解决内存数据库(如 Redis)在服务器关闭后,数据丢失的问题。 Redis 持久化的主要作用和…...

爬虫常见风控

一.ip风控 单位时间内接口访问频率。 二.设备指纹风控 设备注册时候设备特征是否完整,信息主要包含硬件、网络、系统三部分。 硬件属性:设备品牌、型号、IMEI(国际移动设备识别码)、处理器、内存、分辨率、亮度、摄像头、电池、…...

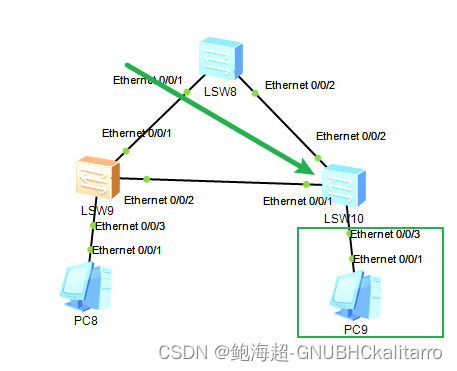

华为ensp:边缘端口并启动BUDU保护

如上图前提是三个交换机都做了rstp,则在边缘的地方做 边缘端口并启动BUDU保护,也就是我用绿色圈出来的地方 边缘1 进入交换机的系统视图 interface e0/0/3 进入接口 stp edged-port enable quit 再退回系统视图 stp bpdu-protection 这样就可以了…...

分布式id生成数据库号段算法的golang实现

分布式id生成数据库号段算法的golang实现 介绍项目结构使用说明核心流程说明1. 定义id生成器结构体2. id生成器共有Monitor,GetOne, Close三个对外暴露的方法。3. 数据表结构 参与贡献 介绍 项目地址:gitee;github 本项目主要利用go语言(go1…...

实现详解:从原理到前端 AI 对话应用)

前端 SSE(Server-Sent Events)实现详解:从原理到前端 AI 对话应用

为什么前端越来越需要“流式能力”?在传统 Web 应用中,前端与后端的通信方式大多是 “请求—响应” 模式: 前端发起请求,后端计算完成后一次性返回结果。但随着应用形态的演进,这种模式越来越显得“笨重”:…...

)

广西大学电气专业课设资料包|短路计算课程设计全套(含源码+实验报告+理论PPT)

温馨提示:文末有联系方式广西大学电气专业课程设计资料合集 专注服务广大学生,精心整理广西大学电气工程及其自动化专业核心课设,覆盖课程设计全流程需求。短路电流计算课程设计全套电子资料 包含完整可编译运行的软件程序(支持主…...

SQLMesh表对比功能:如何在开发和生产环境间进行数据差异分析

SQLMesh表对比功能:如何在开发和生产环境间进行数据差异分析 【免费下载链接】sqlmesh Scalable and efficient data transformation framework - backwards compatible with dbt. 项目地址: https://gitcode.com/gh_mirrors/sq/sqlmesh SQLMesh的表对比功能…...

异步编程中的重试策略:backoff与asyncio完美结合

异步编程中的重试策略:backoff与asyncio完美结合 【免费下载链接】backoff Python library providing function decorators for configurable backoff and retry 项目地址: https://gitcode.com/gh_mirrors/bac/backoff 在现代Python异步编程中,处…...

)

告别乱码!用.editorconfig一劳永逸解决Unity团队编码冲突(附完整配置)

告别乱码!用.editorconfig一劳永逸解决Unity团队编码冲突(附完整配置) 团队协作开发Unity项目时,最令人头疼的问题之一莫过于编码格式不统一导致的乱码。想象一下这样的场景:你精心编写的C#脚本在同事的电脑上打开时&a…...

别死记硬背!用‘丢失’和‘保留’的视角,5分钟搞懂线性代数里的秩-零化度定理

别死记硬背!用‘丢失’和‘保留’的视角,5分钟搞懂线性代数里的秩-零化度定理 线性代数里那些抽象的概念和公式,是不是总让你头疼不已?尤其是那个看起来莫名其妙的秩-零化度定理:dim(ker T) dim(im T) dim(V)。别担心…...

—Linkage Mapper与Circuitscape环境部署详解)

生态廊道构建实战指南(1)—Linkage Mapper与Circuitscape环境部署详解

1. 生态廊道构建工具入门指南 第一次接触生态廊道分析的朋友可能会被各种专业术语吓到,其实没那么复杂。简单来说,Linkage Mapper和Circuitscape就是帮我们在数字地图上找出动物迁徙"高速公路"的神器。想象一下,你是一位城市规划师…...

Vue-Touch实战案例:构建支持多点触控的图片查看器

Vue-Touch实战案例:构建支持多点触控的图片查看器 【免费下载链接】vue-touch Hammer.js wrapper for Vue.js 项目地址: https://gitcode.com/gh_mirrors/vu/vue-touch 想要为你的Vue.js应用添加流畅的多点触控交互体验吗?Vue-Touch插件正是你需要…...

Phi-4-mini-reasoning教育科技:智能错题本中归因分析与解法推荐引擎

Phi-4-mini-reasoning教育科技:智能错题本中归因分析与解法推荐引擎 1. 模型介绍与教育应用价值 Phi-4-mini-reasoning是一款专注于推理任务的文本生成模型,特别适合数学题、逻辑题等多步分析场景。在教育科技领域,它为解决传统错题本"…...

Phi-4-mini-reasoning效果展示:数学符号识别+语义理解+推理三重能力

Phi-4-mini-reasoning效果展示:数学符号识别语义理解推理三重能力 1. 模型概览 Phi-4-mini-reasoning是一款3.8B参数的轻量级开源模型,专为数学推理、逻辑推导和多步解题等强逻辑任务设计。这款由Azure AI Foundry推出的模型主打"小参数、强推理、…...