如何入门学习黑客技术?如何选择编程语言?如何选择适合黑客的操作系统?

‘ 一 ’

了解黑客技术的基础知识

学习黑客技术需要对网络安全和计算机系统有一定的了解。可以通过参加安全培训班、阅读专业书籍和学术论文、浏览网络安全博客和论坛等方式获取基础知识。涉及的内容包括网络协议、操作系统原理、计算机网络和编程等。

‘ 二 ’

选择适合你的黑客工具

在学习黑客技术之前,了解一些常用的黑客工具是必要的。以下是一些常见的黑客工具举例:

-

Nmap:用于网络扫描和服务识别。

-

Metasploit:一个功能强大的渗透测试工具,可以自动化攻击和漏洞利用。

-

Wireshark:网络数据包分析器,用于捕获和分析网络流量。

-

Burp Suite:用于Web应用程序安全测试的集成平台。

……

‘ 三 ’

选择合适的编程语言

编程是黑客技术的基础,掌握一门编程语言是必要的。以下是一些常见的编程语言及学习步骤:

-

Python:易于入门且功能强大,适用于网络渗透测试和脚本编写。可以通过在线教程、编程课程和练手项目来学习Python。

-

C/C++:深入理解计算机系统和底层编程的重要语言。可以通过学习教科书、刷题训练和参与开源项目来提升自己的C/C++编程技能。

-

Ruby:简洁而强大的脚本语言,适用于开发渗透测试工具和自动化任务。可以通过官方文档、教程和代码示例来学习Ruby。

‘ 四 ’

选择合适的操作系统

选择合适的操作系统对学习黑客技术至关重要。以下是一些常见的操作系统供你选择:

-

Kali Linux:专为渗透测试和安全分析而设计的Linux发行版,内置了大量的安全工具和脚本。

-

Parrot Security OS:基于Debian的Linux操作系统,同样提供了丰富的黑客工具和资源。

-

Windows:尽管不如Linux流行,但仍有一些黑客工具和环境可供使用。

‘ 五 ’

职业规划

学习黑客技术后,你可以选择从事以下职业或领域:

-

渗透测试员(Penetration Tester):评估系统和网络的安全性,发现并修复漏洞。

-

安全顾问(Security Consultant):提供网络安全咨询和建议,帮助组织保护其信息资产。

-

安全研究员(Security Researcher):研究新的安全漏洞、攻击技术和防御策略。

-

安全工程师(Security Engineer):设计和实施安全解决方案,保护系统和网络免受攻击。

‘ 六 ’

不断提升技能和知识

学习黑客技术是一个不断进阶的过程。以下是一些建议,可帮助你不断提升技能和知识:

1. 参加安全相关的培训和研讨会:参加在线或线下的安全培训课程,与其他安全专业人员分享经验和知识。这种交流能够帮助你与行业内部发展联系紧密,并获取最新的黑客技术趋势。

2. 注重实践:学习黑客技术不仅仅是理论知识,更需要实践。建立一个安全的实验环境,进行渗透测试、漏洞利用、网络分析等实践活动。通过解决实际问题和挑战,加深对黑客技术的理解和应用。

3. 参与开源项目:加入黑客社区,参与开源项目的开发和贡献。这样可以锻炼实际的技术能力,学习到其他黑客专业人员的经验和技巧。

4. 持续学习和自我提升:黑客技术领域发展迅速,需要不断学习新的知识和技能。定期阅读相关的书籍、博客和研究论文,保持对新技术和威胁的了解。参加相关的认证考试,如CEH、OSCP等,可以提升你的专业认可度。

5. 培养合作和沟通能力:黑客技术通常需要与其他安全团队和相关部门合作。发展你的合作和沟通能力,能够更好地与其他人协作,解决安全问题和提供解决方案。

‘ 七 ’

建立良好的道德准则

在学习和应用黑客技术时,建立良好的道德准则是至关重要的。保持道德和合法性可以确保你的行为符合伦理标准,并最大限度地减少潜在的负面影响。

1. 遵守法律:始终牢记遵守法律是你作为一名黑客技术学习者的基本职责。不要从事任何违法活动,包括未经授权的访问、破坏、窃取或更改他人的计算机系统和数据。

2. 明确道德边界:确保你了解什么是道德和不道德的行为。切勿滥用你所学的技术,不要侵犯他人的隐私,不要参与网络攻击,不要散播恶意软件等。将技术用于正当目的,如确保网络安全、帮助发现和修复漏洞等。

3. 尊重隐私权:尊重他人的隐私是非常重要的。在进行渗透测试或安全评估时,获得适当的授权,并遵循相关的法律、规定和道德准则。确保在进行安全操作时,个人和敏感信息得到妥善保护。

4. 交流和合作:黑客技术是一个团队合作的领域。在与其他安全专业人员和团队合作时,遵循良好的沟通和合作准则。相互尊重、分享知识和经验,促进整个社区的发展。

5. 持续学习与成长:黑客技术领域变化迅速,恶意网络活动也在不断进化。作为黑客技术学习者,要保持持续学习的精神,了解最新的安全威胁和防御技术。通过不断学习和成长,可以提高你的技能水平,为网络安全做出贡献。

‘ 八 ’

建立良好的安全意识和防御机制

学习黑客技术不仅仅是为了攻击和入侵系统,更重要的是能够理解和应对黑客攻击,确保网络和系统的安全。因此,建立良好的安全意识和防御机制是必不可少的。

1. 了解常见的攻击技术:掌握各种常见的黑客攻击方法,如网络钓鱼、社会工程学、恶意软件和DDoS攻击等。了解攻击者的思维方式和技术手段,可以更好地保护自己和组织。

2. 防范安全漏洞和弱点:保持系统和应用程序的最新状态,及时应用安全补丁和更新。使用防火墙、入侵检测系统和反病毒软件等安全工具来检测和阻止潜在的威胁。

3. 强化密码和身份验证:使用强密码,并定期更换密码。启用多因素身份验证,如指纹识别、令牌或短信验证码等,提供额外的安全层次。

4. 定期进行安全评估和渗透测试:定期对系统和网络进行安全评估,检测潜在的漏洞和弱点。进行渗透测试以模拟黑客攻击,发现并修复潜在的安全风险。

5. 建立安全意识培训计划:组织和参与安全意识培训,教育员工识别和应对安全威胁。提供培训和资源,帮助员工理解安全最佳实践,并提高他们在网络和信息安全方面的意识。

6. 建立应急响应计划:制定应急响应计划以应对安全事件,确保在发生安全漏洞或黑客攻击时能够快速恢复并保护关键资源和数据。

7. 加强物理安全和人员管理:不仅仅关注网络和系统安全,也要重视物理安全和人员管理。限制物理访问权限,保护设备和资源。实施适当的人员背景调查和访问控制策略,防止内部泄漏和恶意行为。

本文仅作技术分享 切勿用于非法途径

相关文章:

如何入门学习黑客技术?如何选择编程语言?如何选择适合黑客的操作系统?

‘ 一 ’ 了解黑客技术的基础知识 学习黑客技术需要对网络安全和计算机系统有一定的了解。可以通过参加安全培训班、阅读专业书籍和学术论文、浏览网络安全博客和论坛等方式获取基础知识。涉及的内容包括网络协议、操作系统原理、计算机网络和编程等。 ‘ 二 ’ 选择适合你的…...

教育局档案室智慧档案库房建设方案

教育局档案室智慧档案库房建设是指教育局为了更好地保存和管理学校、教师、学生等相关档案资料,以及保证这些档案资料的安全性、可靠性和完整性,而建设的一个专门的存储、管理和保护档案资料的场所。 专久智能提供的教育局档案库房建设方案从以下几个方面…...

智慧城市数据中台建设方案:PPT全文51页,附下载

关键词:智慧城市解决方案,数据中台解决方案,智慧城市建设,数据中台技术架构,数据中台建设 一、智慧城市数据中台建设背景 智慧城市数据中台是在城市数字化转型和智能化升级的背景下提出的,旨在实现城市数…...

计算复杂性理论(一)图灵机

计算复杂性理论(一)图灵机 一台 k-带图灵机(TM)M 有 k-条带子。第一条带子称为输入带,用来存放输入数据,输入带是只读带。其余 k−1 条带子是工作带,既可以从工作带上读信息,也可以…...

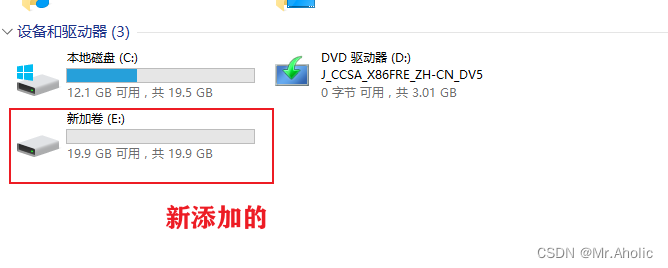

VM虚拟机只有一个C盘怎么添加硬盘新分区盘符

文章底部有个人公众号:热爱技术的小郑。主要分享开发知识、学习资料、毕业设计指导等。有兴趣的可以关注一下。为何分享? 踩过的坑没必要让别人在再踩,自己复盘也能加深记忆。利己利人、所谓双赢。 前言 VM虚拟机中安装Window 系统后&#x…...

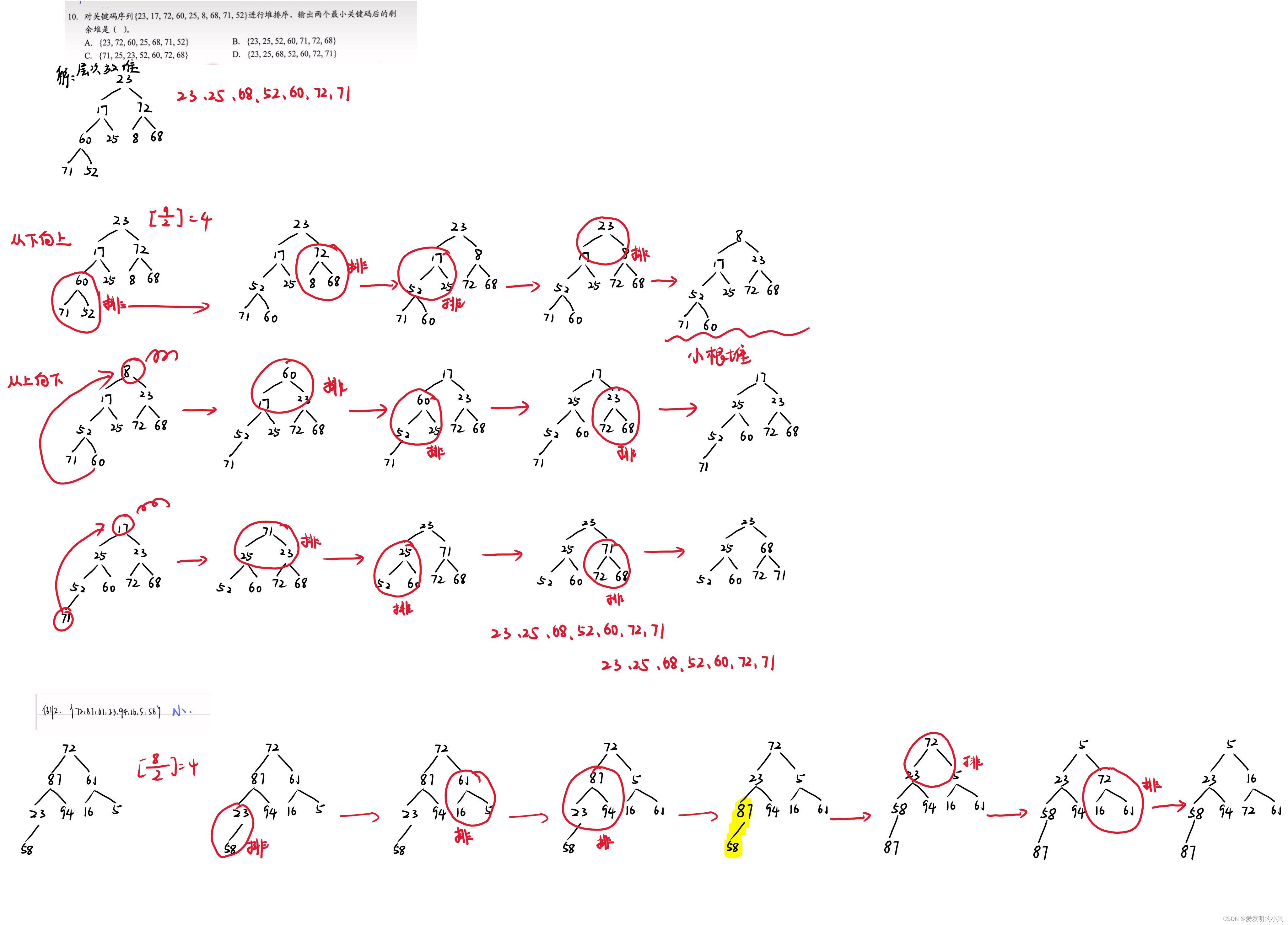

堆排序(大根堆、小根堆)

参考视频: 1、数据结构,小根堆的调整!必须熟练掌握! 2、数据结构建堆筛选输出最小值 | 计算机软件考研期末知识点2...

操作系统专栏 学习导航or使用说明

操作系统各章笔记 操作系统_第一章_系统概述 操作系统_第二章_进程的描述与控制 操作系统_第三章_处理机调度与死锁_笔记 操作系统_第四章_存储器管理 操作系统各章习题 操作系统第一章王道习题_系统概述_总结易错知识点 操作系统第二章王道习题_进程与线程_总结易错知识…...

计算机毕业设计选题推荐-课程学习微信小程序/安卓APP-项目实战

✨作者主页:IT研究室✨ 个人简介:曾从事计算机专业培训教学,擅长Java、Python、微信小程序、Golang、安卓Android等项目实战。接项目定制开发、代码讲解、答辩教学、文档编写、降重等。 ☑文末获取源码☑ 精彩专栏推荐⬇⬇⬇ Java项目 Python…...

OracleLinux9 安装 fcgiwrap 并添加 selinux 规则以在 nginx 调用

fcgiwrap在其他系统上一般直接输命令就能安装,但是OracleLinux9会提示找不到软件包。安装成功后,selinux也会阻碍nginx的调用。 原因 OracleLinux9的这个软件包位于默认不启用的developer仓库。 安装fcgiwrap 编辑配置,将repo启用 sudo v…...

Django框架

目录 一.Django框架介绍 1.什么是Django框架 2.什么是web 3.web应用程序的优点 4.web应用程序的缺点 5.什么是web框架 二.wsgiref模块的使用 三.Django框架的学习 1.python中的主流框架: 2.如何使用Django (1)安装 (2&a…...

用C语言来实现冒泡排序

以下是使用C语言实现冒泡排序的代码示例: #include<stdio.h>void bubbleSort(int arr[], int n) {int i, j;for (i 0; i < n-1; i){for (j 0; j < n-i-1; j){if (arr[j] > arr[j1]){// 交换arr[j]和arr[j1]int temp arr[j];arr[j] arr[j1];arr[…...

flink的副输出sideoutput单元测试

背景 处理函数中处理输出主输出的数据流数据外,也可以输出多个其他的副输出的数据流数据,当我们的处理函数有副输出时,我们需要测试他们功能的正确性,本文就提供一个测试flink副输出单元测试的例子 测试flink副输出单元测试 首先看一下处理…...

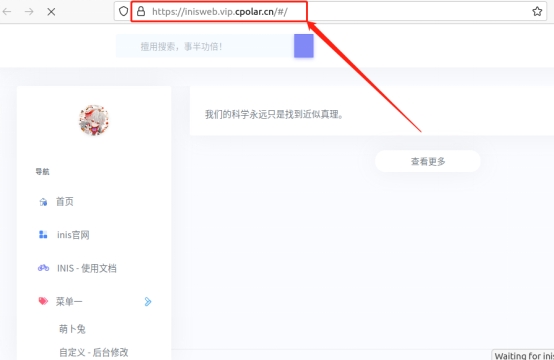

使用Inis搭配内网穿透实现Ubuntu上快速搭建博客网站远程访问

文章目录 前言1. Inis博客网站搭建1.1. Inis博客网站下载和安装1.2 Inis博客网站测试1.3 cpolar的安装和注册 2. 本地网页发布2.1 Cpolar临时数据隧道2.2 Cpolar稳定隧道(云端设置)2.3.Cpolar稳定隧道(本地设置) 3. 公网访问测试总…...

基于蝴蝶算法优化概率神经网络PNN的分类预测 - 附代码

基于蝴蝶算法优化概率神经网络PNN的分类预测 - 附代码 文章目录 基于蝴蝶算法优化概率神经网络PNN的分类预测 - 附代码1.PNN网络概述2.变压器故障诊街系统相关背景2.1 模型建立 3.基于蝴蝶优化的PNN网络5.测试结果6.参考文献7.Matlab代码 摘要:针对PNN神经网络的光滑…...

flink的KeyedBroadcastProcessFunction测试

背景 我们经常需要对KeyedBroadcastProcessFunction函数进行单元测试,以确保上线之前这个函数的功能是正常的,包括里面的广播状态和键值分区状态 测试KeyedBroadcastProcessFunction类 Testpublic void testHarnessForKeyedBroadcastProcessFunction()…...

【pytorch深度学习】torch-张量Tensor

torch-张量Tensor 文章目录 torch-张量Tensor1. 张量Tensor 1. 张量Tensor torch.tensor() # 创建一个标量(0维张量) scalar_tensor torch.tensor(3.14) # 创建一个向量(1维张量) vector_tensor torch.tensor([1, 2, 3]) # 创…...

odoo16前端框架源码阅读——rpc_service.js

odoo16前端框架源码阅读——rpc_service.js 先介绍点背景知识,这样方便阅读代码。 一、 JSONRPC的规范 https://www.jsonrpc.org/specification 中文翻译版本:https://wiki.geekdream.com/Specification/json-rpc_2.0.html JSON-RPC是一个无状态且轻…...

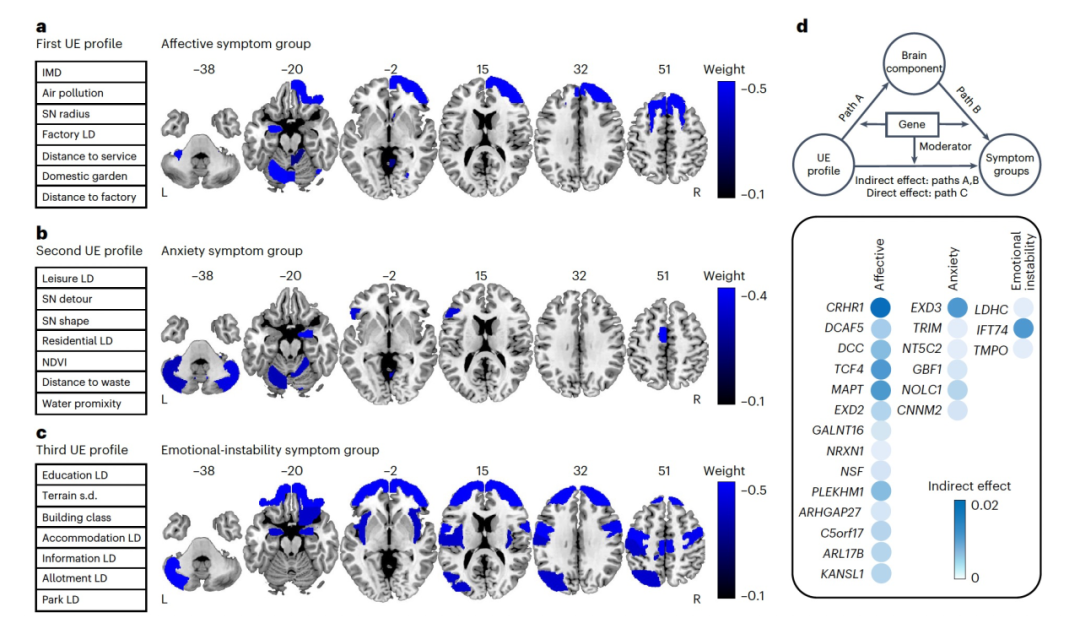

Nat. Med. | 成年人的城市生活环境对心理健康的影响

今天为大家介绍的是来自Jiayuan Xu和Gunter Schumann团队的一篇论文。城市居民暴露于许多可能相互结合和相互作用的环境因素,这些因素可能影响心理健康。目前尚未有工作尝试建模城市生活的复杂实际暴露与大脑和心理健康之间的关系,以及这如何受遗传因素调…...

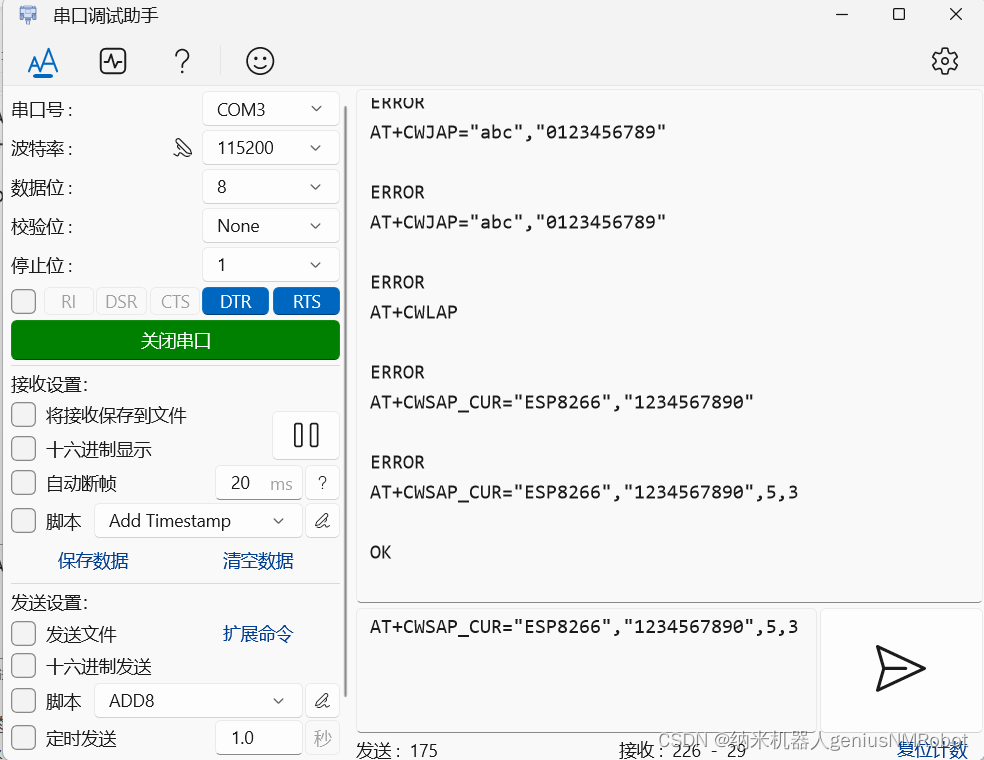

stm32 WIFI模块_8266使用

使用以上配置可以正常回应,其中无论勾选或者不勾选DTR/RTS都可以得到正常回应 ATCWMODE?表示查询当前WiFi状态是处于热点模式(AP模式)或者是连接其他WiFi的那个模式。通过图片看出这个符号不能省略。 设置AP热点命令格式:ATCWSAP…...

【C/C++】malloc 或者 new 动态分配内存

1. malloc 是一个在 C 语言中用于动态分配内存的函数。 通过 malloc 函数,我们可以在程序运行时请求一定大小的内存块,然后将该内存块用于存储数据。 malloc 函数的声明如下: void* malloc(size_t size);它接受一个参数 size,表…...

完整指南:如何高效使用SecHex-Spoofy进行Windows系统伪装与安全测试

完整指南:如何高效使用SecHex-Spoofy进行Windows系统伪装与安全测试 【免费下载链接】SecHex-Spoofy C# HWID Changer 🔑︎ Disk, Guid, Mac, Gpu, Pc-Name, Win-ID, EFI, SMBIOS Spoofing [Usermode] 项目地址: https://gitcode.com/gh_mirrors/se/Se…...

零基础上手Qwen3-4B:无需编程,快速搭建你的专属AI聊天机器人

零基础上手Qwen3-4B:无需编程,快速搭建你的专属AI聊天机器人 1. 为什么选择Qwen3-4B-Instruct-2507? 想象一下,你正在寻找一个能快速响应、专注文本处理的AI助手。市面上大多数模型要么体积庞大运行缓慢,要么功能繁杂…...

3分钟掌握qmcdump:一键解锁QQ音乐加密文件,让音乐自由播放

3分钟掌握qmcdump:一键解锁QQ音乐加密文件,让音乐自由播放 【免费下载链接】qmcdump 一个简单的QQ音乐解码(qmcflac/qmc0/qmc3 转 flac/mp3),仅为个人学习参考用。 项目地址: https://gitcode.com/gh_mirrors/qm/qmc…...

基于Spring Boot+Vue3的烹饪交流学习系统 设计与实现

基于 Spring Boot Vue3 的烹饪交流学习系统 设计与实现 一、项目概述 随着人们对烹饪学习与交流需求的增加,传统线下学习模式在菜谱管理、内容发现、交流共享与个性化推荐等方面存在明显不足。为此,本项目基于 Spring Boot Vue3 技术栈,构建…...

保姆级教程:用ACE-Step一键生成多语言音乐,视频配乐不求人

保姆级教程:用ACE-Step一键生成多语言音乐,视频配乐不求人 你是不是也遇到过这样的烦恼?精心剪辑的视频,万事俱备,就差一段能完美烘托氛围的背景音乐。翻遍免费音乐库,要么风格不搭,要么听腻了…...

Cucumber.js数据表格完全指南:如何优雅处理复杂测试数据

Cucumber.js数据表格完全指南:如何优雅处理复杂测试数据 【免费下载链接】cucumber-js Cucumber for JavaScript 项目地址: https://gitcode.com/gh_mirrors/cu/cucumber-js Cucumber.js是JavaScript生态中最流行的行为驱动开发(BDD)测…...

Qwen3.5-9B-AWQ-4bit Anaconda环境管理大师:依赖冲突解决与虚拟环境配置

Qwen3.5-9B-AWQ-4bit Anaconda环境管理大师:依赖冲突解决与虚拟环境配置 1. 为什么需要环境管理助手 Python开发中最让人头疼的问题之一就是依赖冲突。当你兴冲冲地准备运行一个新项目时,却看到满屏红色错误提示:"Could not find a ve…...

)

自由学习记录(155)

中间拖动编辑,暂时性的调整,好的设计 可以撤回的误触远比需要记忆检索的多键要实用 如果系统提供了极其便捷的撤回(Undo)或容错机制,用户可以更放心地进行模糊操作,从而在宏观上提高效率。 身体本能 vs.…...

OpenClaw学习助手:Qwen3-4B自动整理技术文档实战

OpenClaw学习助手:Qwen3-4B自动整理技术文档实战 1. 为什么需要AI文档整理助手 作为一个经常需要阅读大量技术文档的开发者,我发现自己长期陷入"收集-遗忘-重复阅读"的恶性循环。PDF里的关键知识点总是淹没在几十页的细节中,手动…...

某音抓包翻车实录:从Hook失败到稳定替换so的踩坑与修复指南

移动端安全测试进阶:Hook失效后的SO文件修改实战解析 当我们在移动端安全测试或逆向分析过程中遇到常规Hook方法失效时,往往需要深入底层寻找解决方案。本文将分享一个典型的案例:当Frida动态注入无法达到预期效果时,如何通过静态…...