【Attack】针对GNN-based假新闻检测器

Attacking Fake News Detectors via Manipulating News Social Engagement

- Abstract

- Motivation

- Contributions

- Formulation

- Methodology

- Attacker Capability(针对挑战1)

- Agent Configuration(针对挑战3)

WWW’23, April 30-May 4, 2023, Austin, TX, USA.

Markov game, Deep Q-learning, Graph Neural Network

- 马尔科夫链博弈(Markov game)是指一个包含多个智能体(agents)的博弈过程,其中每个智能体的行动和状态演变是基于马尔科夫链的。马尔科夫链是指一个状态转移过程,未来的状态仅依赖于当前状态,与过去的状态无关。在博弈中,每个智能体的决策和行动都受到系统当前状态的影响,而系统状态的演变则遵循马尔科夫链的性质。

- DQN 使用 Q-learning 的更新规则,通过最小化 Q 函数的均方差损失来调整神经网络的参数。这涉及到使用目标网络计算目标 Q 值,然后更新主网络的参数以逼近这个目标。

Abstract

本文提出了第一个针对基于图神经网络(GNN)的假新闻检测器的对抗性攻击框架。具体来说,我们利用多代理强化学习(multi-agent reinforcement learning, MARL)框架来模拟社交媒体上欺诈者的对抗行为。研究表明,在现实世界中,欺诈者相互协调,分享不同的新闻,以逃避假新闻检测器的检测。因此,我们将我们的MARL框架建模为一个马尔可夫博弈,其中包含bot, cyborg, crowd worker agents。然后我们使用deep Q-learning(DQN)来搜索最大化奖励的最佳策略。

Motivation

真实世界的虚假信息活动为攻击模拟带来了三个不小的挑战:

1、为了在社交媒体上推广假新闻时逃避检测,malicious actor只能操作受控制的账户来分享不同的社交帖子,然而,大多数以前的GNN对抗攻击工作假设所有节点和边都可以被扰动,这是不切实际的。(也就是说,以前的对抗攻击方法假设可以对网络中的任何部分进行修改,但是比如在社交媒体上,malicious actor只能操作一部分受控制的账户进行虚假信息分享,而不能直接修改其他用户的节点和边。)

2、一些已部署的GNN模型用于虚假新闻检测,但由于这些模型的grey-box特性以及针对异构用户-帖子图的不同模型架构,以前的梯度优化攻击方法可能无法直接应用于这些模型。

3、各种协调的malicious actors参与了错误信息活动。不同类型的malicious actors具有不同的能力、预算和风险偏好。例如,关键的意见领袖比社交bot更大的影响力,但培养成本更高。

为了模拟分享不同帖子的欺诈者的真实行为,我们利用深度强化学习框架,通过修改分享帖子的用户的连接来翻转目标新闻节点的分类结果。

Contributions

- 第一个从社会参与(social engagement)的角度探索基于GNN的假新闻检测器的鲁棒性的工作。

- 利用MARL框架对基于GNN的假新闻检测器进行有针对性的攻击,以模拟真实世界的虚假信息活动。具体来说,我们将欺诈者建模为具有不同成本,预算和影响力的代理人。

- 实验结果表明,本文提出的MARL框架可以有效地翻转GNN预测结果。我们讨论了基于GNN的假新闻检测器的漏洞,并提供了攻击策略和对策的见解。

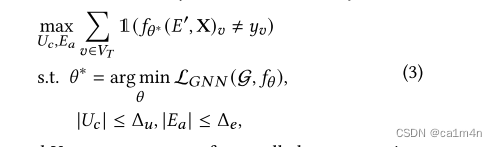

Formulation

攻击方法的目标:通过操纵受控恶意社交媒体用户帐户来分享新帖子,从而翻转目标社交帖子的GNN分类结果。

请注意,我们假设攻击者只能通过控制恶意用户共享新闻帖子来扰乱图,而不能删除现有的共享新闻帖子。

攻击目标正式定义为:

(最大化目标社交帖子的错误分类率)

U c U_c Uc:受控用户

E a E_a Ea:操纵边

V t V_t Vt:目标新闻帖子的集合

G G G:干净图

E ′ E^{'} E′是扰动边的集合

Δ u Δ_u Δu:受控用户的预算

Δ e Δ_e Δe:修改边的预算

Methodology

Attacker Capability(针对挑战1)

(1)直接攻击

假设有一个用户 𝑢 ∈ 𝑈𝑐 和一个目标新闻 𝑣 ∈ 𝑉𝑇。如果 (𝑢, 𝑣) ∉ 𝐸,也就是说,在图中用户和目标新闻之间没有直接的边,那么通过让用户分享目标新闻,直接在用户和目标新闻之间创建一条边,就构成了直接攻击。

在实际场景中,如果一个被控制的用户之前分享了很多来自可信来源的内容,那么当这个用户分享了一篇虚假新闻时,通过创建直接边,就能够影响图结构,使得图神经网络(GNN)可能更倾向于认为这篇虚假新闻是可信的。这是因为通过直接边的添加,这个虚假新闻似乎与一个以前被认为可信的用户有了直接关联。

总的来说,直接攻击的要点是直接改变图结构中节点之间的边,以影响图神经网络的预测结果。

(2)间接攻击

对于用户 𝑢 ∈ 𝑈𝑐 和目标帖子 𝑣 ∈ 𝑉𝑇,如果存在边 (𝑢, 𝑣) ∈ 𝐸(即用户和目标新闻之间有直接边),则进行间接攻击。在这里,攻击是通过控制用户 𝑢 来分享 𝑣 ′ ∉ 𝑉𝑇 来实施的,即用户分享了不属于可信源的内容。即,利用图神经网络(GNN)的邻居聚合机制,通过改变目标帖子的邻居来对目标帖子施加影响。

在实际场景中,如果一个被控制的用户之前分享了一篇虚假新闻,为了误导GNN对目标虚假新闻的预测,可以让这个用户分享一些来自可信来源的帖子。由于间接攻击不直接修改控制用户和目标新闻帖子之间的边,所以相对于直接攻击来说更不容易察觉。(洗白,不知道能不能这么说)

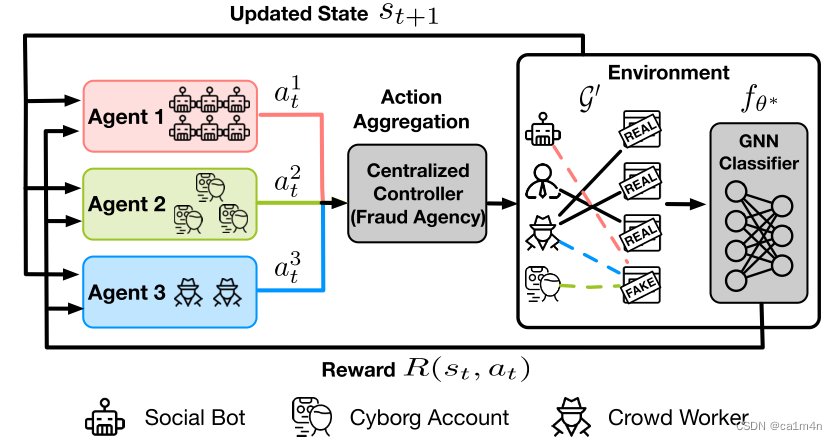

Agent Configuration(针对挑战3)

不同代理有不同的代价,比如bot user便宜但是能产生的影响也小一点,相反crowd workers昂贵但是对目标帖子的影响力更强。对不同的malicious actors group进行建模,单代理RL框架不适用,因此本文提出了multi-agent reinforcement learning(MARL)。

具体来说, 定义了三个代理。根据用户分享的新闻数量来划分用户账户:

(1)Agent1(Social Bots):由自动化程序注册并完全控制的社交机器人已被证明参与许多作品的假新闻传播。第一代理控制机器人用户,并且它具有低成本和高预算。我们随机选择数据集中只有一个连接的用户来代表新创建的机器人用户。

(2)Agent2(Cyborg Users):半机械人用户由人类注册,部分由自动化程序控制。人类和机器人之间的功能轻松切换为机器人提供了传播假新闻的独特机会。由于这些用户被归类为人类,因此他们通常具有更多的历史约定(即,与其他帖子的联系)。在我们的数据集中,我们随机选择连接数超过10的用户来代表受损用户。半机械人代理的成本、预算和影响介于其他两种代理之间。

(3)Agent3(Crowd Workers):人群工作者通常成本很高,因为他们每次活动都有报酬。同时,他们的影响力最大。我们选择了拥有20多个连接的用户,其中100%的用户连接到真实的新闻帖子,以代表人群工作者。

攻击框架:

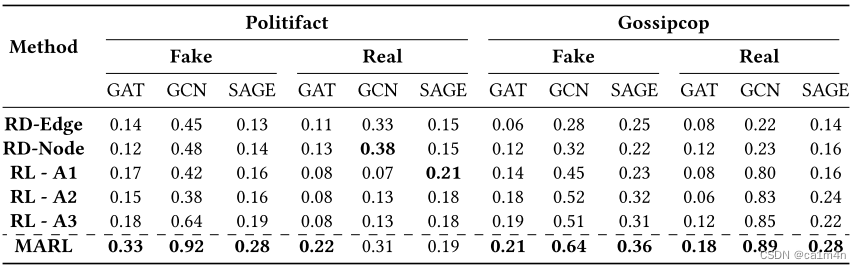

使用MARL执行间接目标攻击的结果与几个基线进行比较。实验重复五次,并报告平均成功率:

由于attacker受限的能力,MARL只和随机边、随机节点、单代理这五个baselines进行比较,而不将基于特征和梯度的攻击作为baselines。

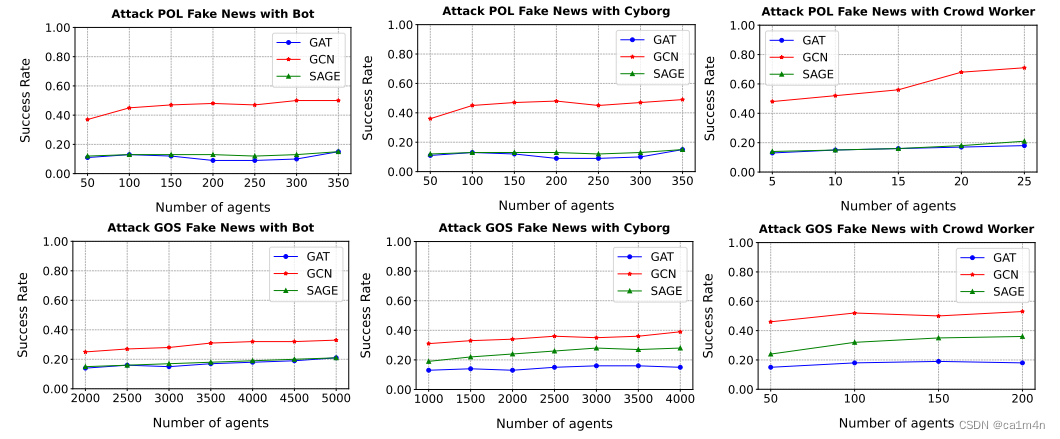

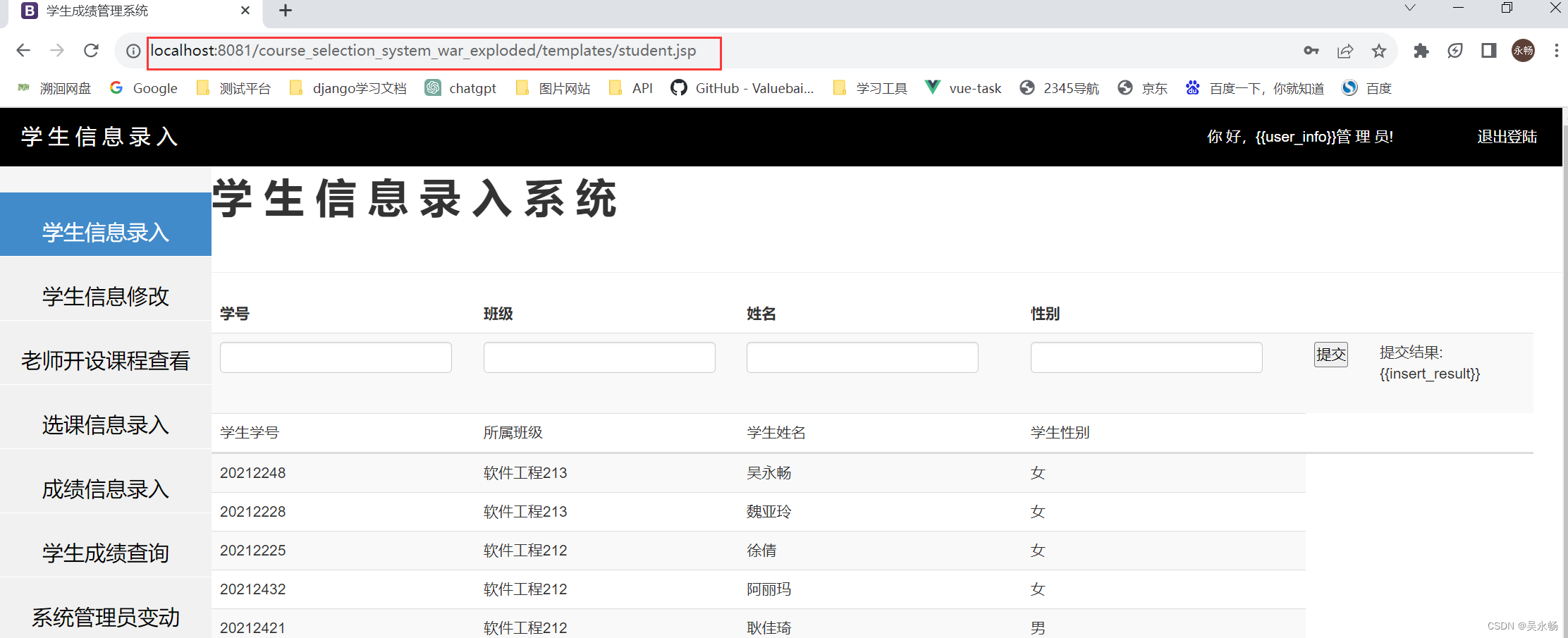

在Politifact和Gossipcop数据集中,不同类型的代理对假新闻的间接攻击性能。GAT、GCN和GraphSAGE上的性能分别以蓝色、红色和绿色标记:

尽管我们从实验中得到了一些有希望的结果,但本文有两个主要的局限性:1)这项工作只采用了一个简单的启发式选择用户的动作聚合。2)Q网络的搜索空间相当大,导致在像Gossipcop这样的大型数据集上的计算成本很高。

相关文章:

【Attack】针对GNN-based假新闻检测器

Attacking Fake News Detectors via Manipulating News Social Engagement AbstractMotivationContributions FormulationMethodologyAttacker Capability(针对挑战1)Agent Configuration(针对挑战3) WWW’23, April 30-May 4, 20…...

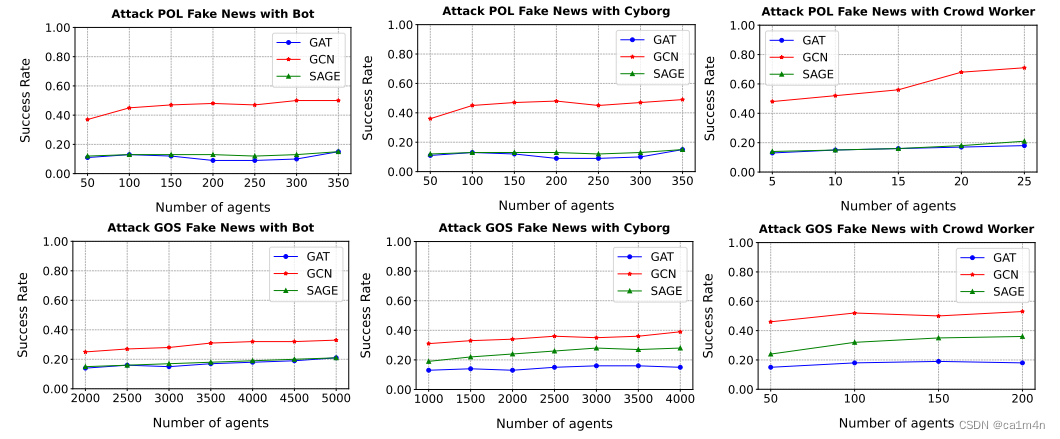

APIcloud 【现已更名 用友开发中心】 iOS发版 应用程序请求用户同意访问相机和照片,但没有在目的字符串中充分说明相机和照片的使用。

iOS 审核时 提示 首次安装软件 获取相机 相册 提示信息 怎么修改 我们注意到你的应用程序请求用户同意访问相机和照片,但没有在目的字符串中充分说明相机和照片的使用。 为了解决这个问题,修改应用信息中的目的字符串是合适的。相机和照片的Plist文件&a…...

记一次弱口令之后引发的获取服务器权限

文章目录 一、漏洞原因二、漏洞成果三、漏洞利用1、管理员权限2、信息泄露3、服务器权限4、数据库权限5、 PHPMyadmin后台管理系统四、总结五、免责声明一、漏洞原因 由于网站登录口未做双因子校验,导致可以通过暴力破解获取管理员账号,成功进入系统;由于未对个人信息进行脱…...

AJAX入门Day01笔记

Day01_Ajax入门 知识点自测 如下对象取值的方式哪个正确? let obj {name: 黑马 }A: obj.a B: obj()a 答案 A选项正确 哪个赋值会让浏览器解析成标签显示? let ul document.querySelector(#ul) let str <span>我是span标签</span>A: ul.innerText str B: ul…...

spring boot 环境变量问题

org.yaml.snakeyaml.scanner.ScannerException: while scanning for the next token found character that cannot start any token. (Do not use for indentation) in reader, line 4, column 13: active: spring.profiles.active 添加 以下依赖即可 <!-- 解决环…...

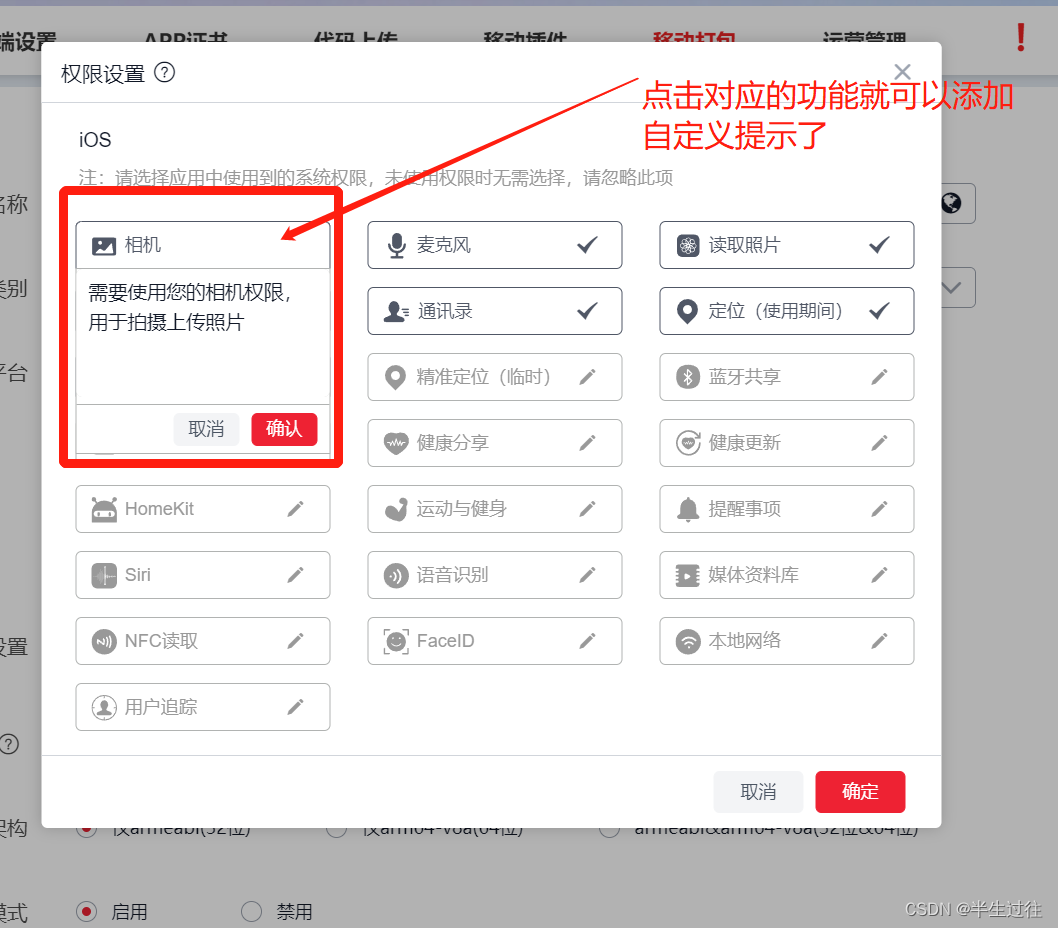

Javaweb开发 利用servlet+jsp+jdbc+tomcat数据库实现登录功能

前言:很久没更新了,今天给大家分享一个Java web的小案例,是一个登录页面,利用Login控制类和JDBC连接数据库,并判断用户名密码是否正确,项目最终部署在Tomcat上。 先看效果 正文 一、前期工作 1.首先我们…...

flutter下拉列表

下拉列表 内容和下拉列表的标题均可滑动 Expanded: 内容限制组件,将其子类中的无限扩展的界面限制在一定范围中。在此使用,是为了防止下拉列表中的内容超过了屏幕限制。 SingleChildScrollView: 这个组件,从名字中可…...

ElastaticSearch -- es深度分页 searchAfter

searchAfter深度分页 es一次只能查1万条数据,如果超过1万,会报错如下: "reason": {"type": "query_phase_execution_exception","reason": "Result window is too large, from size must be …...

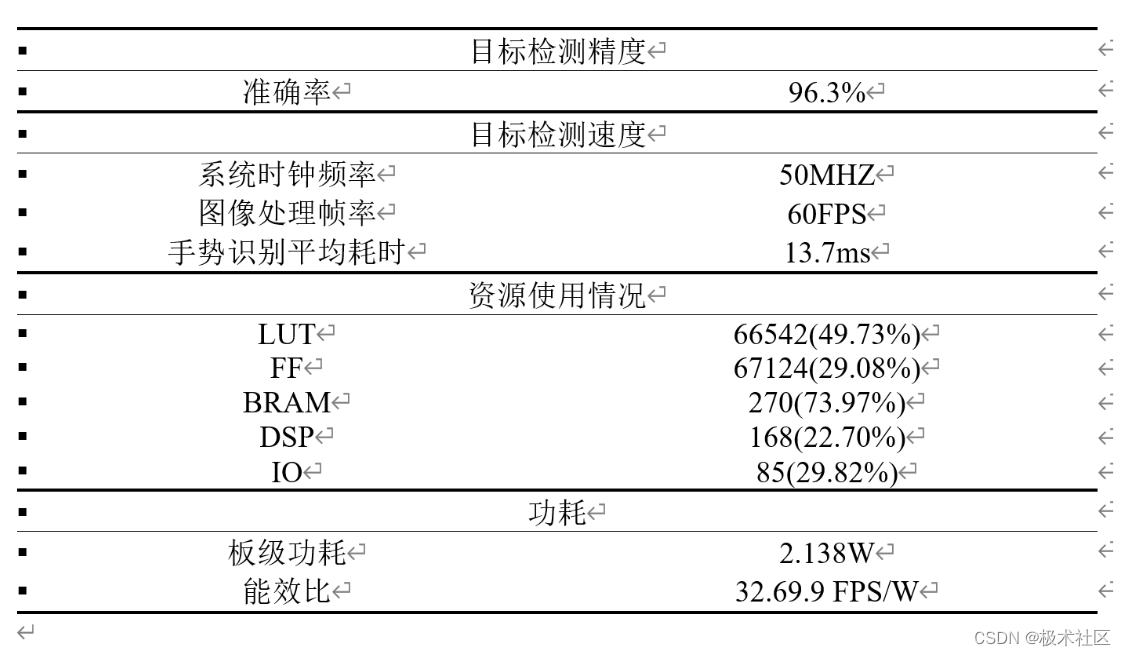

【2021集创赛】Arm杯二等奖-基于Arm核的智慧病房手势识别方案

团队介绍 参赛单位:上海交通大学 队伍名称:芯灵手巧 指导老师:王琴、景乃锋 参赛队员:林圣凯、林新源、莫志文 总决赛奖项:二等奖 1.项目概述 1.1 选题背景 我们的选题背景是考虑到很多卧床病人不便于独自向医护人…...

通过注解统计接口调用耗时

要通过注解统计接口调用耗时,可以按照以下步骤进行操作: 首先,在您的项目中引入一个AOP(面向切面编程)框架,比如Spring AOP或AspectJ。这些框架可以帮助您在方法执行前后插入额外的逻辑。 创建一个自定义的…...

Oracle-动态sql学习笔记,由易至难讲解七个例子

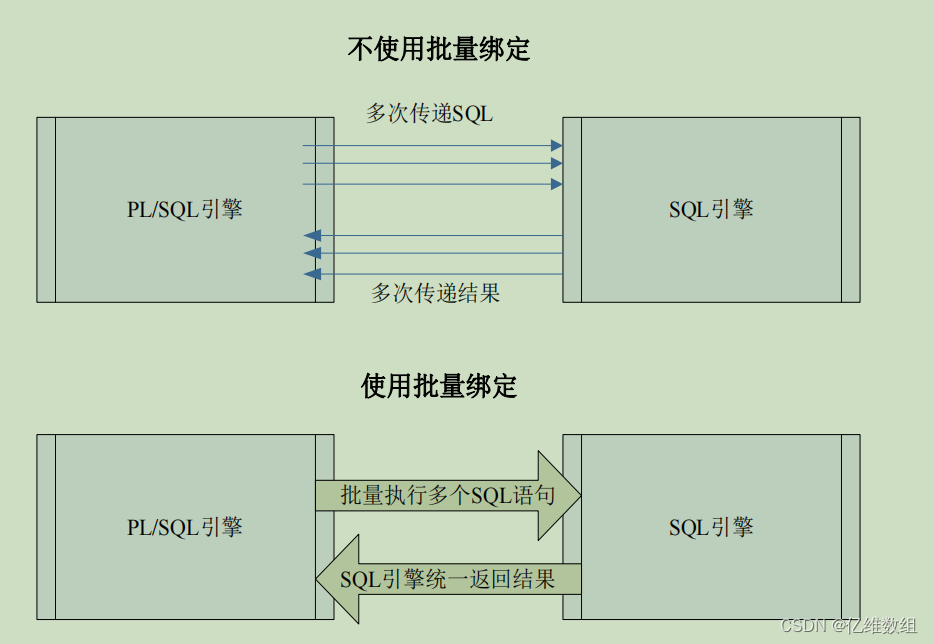

本文章的内容来源于对oracle课堂上讲的内容做出的笔记 静态sql和动态sql 静态sql: 静态 SQL 是在编译时写死的 SQL 语句,即在程序编写阶段,SQL 语句已经被固定下来。 特点: 1.预编译: SQL 语句在程序编译时就会被…...

Kafka 的应用场景

Kafka 是一个开源的分布式流式平台,它可以处理大量的实时数据,并提供高吞吐量,低延迟,高可靠性和高可扩展性。 Kafka 最初是为分布式系统中海量日志处理而设计的。它可以通过持久化功能将消息保存到磁盘,并让消费者按…...

保驾“双十一” 博睿数据助力电商零售迎高峰无烦忧

如果说“双十一”大战的A面是由天猫、京东、拼多多、唯品会等电商平台,以及一些MCN机构、头部主播拉动的一系列购物狂潮,那么B面则是零售、物流、制造、银行保险等全产业链面对海量流量之下,以强大的心力、脑力与体力应对流量增加和交易陡增的…...

F.binary_cross_entropy、nn.BCELoss、nn.BCEWithLogitsLoss与F.kl_div函数详细解读

提示:有关loss损失函数详细解读,并附源码!!! 文章目录 前言一、F.binary_cross_entropy()函数解读1.函数表达2.函数运用 二、nn.BCELoss()函数解读1.函数表达2.函数运用 三、nn.BCEWithLogitsLoss()函数解读1.函数表达…...

后端接口性能优化分析

👏作者简介:大家好,我是爱吃芝士的土豆倪,24届校招生Java选手,很高兴认识大家📕系列专栏:Spring源码、JUC源码🔥如果感觉博主的文章还不错的话,请👍三连支持&…...

方法)

【ceph】ceph集群中使用多路径(Multipath)方法

本站以分享各种运维经验和运维所需要的技能为主 《python零基础入门》:python零基础入门学习 《python运维脚本》: python运维脚本实践 《shell》:shell学习 《terraform》持续更新中:terraform_Aws学习零基础入门到最佳实战 《k8…...

Xshell+Xftp通过代理的方式访问局域网内网服务器

最近在部署项目时遇到只有1台服务器拥有公网ip,其它服务器只有局域网ip,当然其它服务器可以正常访问网络,例如如下模型。之前访问其它几台服务器,都是先通过登录公网IP服务器,然后在Xshell里面执行ssh远程连接…...

对盒子中的材料进行计数

背景 在做AI算法分析项目的时候,有时候需要我们使用影像分析结合机器学习算法对某些材料盒中的材料进行数目计数,通过自己的分析,给出以下两种解决问题的思路。 1.图像处理方法对材料计数 要使用图像处理方式对盒子中的材料进行数目分析&a…...

科技驱动固定资产管理变革:RFID技术的前沿应用

在当今激烈竞争的商业环境中,企业固定资产管理面临挑战,而RFID技术正以其独特特性和功能性彻底改变资产管理方式。本文将深入探讨RFID技术在固定资产管理中的革命性作用,并解析其应用带来的创新和便利。 RFID技术概述: RFID系统作…...

Django路由层之有名分组和无名分组、反向解析、路由分发、伪静态的概念、名称空间、虚拟环境、Django1和Django2的区别

【1】无名分组 无名分组:就是把正则中小括号里噩匹配到的内容以位置参数的形式传递给视图函数 url(r^test/(\d)$,view.text) get请求的第一种方式: http://127.0.0.1:8000/test/?a1&b2 get请求的第二种方式: http://127.0.0.1:8000/test…...

从检测到分析:手机位置热力图生成与行为模式挖掘扩展方案

从检测到分析:手机位置热力图生成与行为模式挖掘扩展方案 1. 引言:从“看见”到“看懂” 想象一下,你在一间大型会议室里,墙上挂着十几个监控摄像头。传统的监控系统能告诉你“画面里有手机”,但仅此而已。你无法知道…...

)

保姆级教程:在YOLOv8中手把手集成Coordinate Attention注意力模块(附完整配置文件)

零基础实战:在YOLOv8中集成Coordinate Attention注意力模块全流程解析 当你第一次看到Coordinate Attention(坐标注意力)这个名词时,可能会被它高大上的论文术语吓到。但别担心,今天我们就用最接地气的方式࿰…...

如何用Win11Debloat让你的Windows系统速度提升70%:终极优化指南

如何用Win11Debloat让你的Windows系统速度提升70%:终极优化指南 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declutt…...

3步掌握Vortex:让250+游戏模组管理像专业开发者一样简单

3步掌握Vortex:让250游戏模组管理像专业开发者一样简单 【免费下载链接】Vortex Vortex: Nexus-Mods开发的游戏模组管理器,用于简化模组的安装和管理过程。 项目地址: https://gitcode.com/gh_mirrors/vor/Vortex 价值定位:重新定义游…...

戴尔DELL笔记本Ubuntu24.04与Windows11双系统共存:从分区到引导的完整避坑指南

1. 准备工作:磁盘分区与系统盘制作 第一次在戴尔笔记本上装双系统时,我对着磁盘管理界面发呆了半小时——既怕误删Windows分区,又担心空间分配不合理。后来发现,只要掌握几个关键点,整个过程比想象中简单得多。 先说说…...

Pixel Aurora Engine镜像部署:多用户并发生成的Streamlit服务配置

Pixel Aurora Engine镜像部署:多用户并发生成的Streamlit服务配置 1. 像素极光引擎简介 Pixel Aurora(像素极光)是一款基于AI扩散模型的高端绘图工作站,采用独特的复古像素游戏风格界面设计。这款工具能够将文字描述转化为极具视…...

游戏多开防封号?聊聊用天翼云低成本搭建SK5代理池的真实体验与避坑心得

游戏多开防封号实战:天翼云SK5代理池搭建全记录与深度优化指南 作为一名资深游戏多开玩家,我曾在《魔兽世界》怀旧服同时运营8个采集账号,结果三天内全军覆没——官方封号邮件里赫然写着"同一IP下异常多账号操作"。这次惨痛经历让…...

)

Linux 核心操作合集(网络配置、XShell远程连接、vim文本编辑与操作、权限管理 实操手册)

一、网络连接管理(nmli)(一)nmcli命令行配置IPtylmyhost:~$ nmcli connection modify ens160 ipv4.method manual ipv4.addresses 192.168.24.24/24 tylmyhost:~$ nmcli connection modify ens160 ipv4.gateway 192.168.24.2 tyl…...

STM32 PWR电源管理与低功耗模式实战指南

1. STM32电源管理基础与实战意义 在嵌入式系统开发中,电源管理往往是最容易被忽视却至关重要的环节。想象一下你的智能手环如果每天都需要充电,或者无线传感器节点每隔几小时就要更换电池,这样的产品显然缺乏实用价值。STM32的PWR模块正是为解…...

别再折腾官方源了!用XianDian-IaaS-v2.2在CentOS7上30分钟搞定OpenStack最小化部署

30分钟极速部署OpenStack:XianDian-IaaS在CentOS7上的实战指南 OpenStack作为开源云计算平台的标杆,其强大的灵活性和模块化设计吸引了大量企业用户。但官方部署流程的复杂性往往让初学者望而却步——依赖项冲突、版本兼容性问题、繁琐的配置步骤&#x…...