探索深度学习:从理论到实践的全面指南

探索深度学习:从理论到实践的全面指南

摘要:

本文旨在提供一个关于深度学习的全面指南,带领读者从理论基础到实践应用全方位了解这一技术。我们将介绍深度学习的历史、基本原理、常用算法和应用场景,并通过Python代码示例和TensorFlow框架进行实战演练。

一、引言

深度学习是人工智能领域中最具革命性的技术之一,已经改变了我们生活的方方面面。从图像识别、语音识别到自然语言处理,深度学习在诸多领域取得了突破性进展。本文将带领读者深入了解深度学习的原理、算法和应用,帮助大家更好地理解和应用这一技术。

二、深度学习概述

1.历史背景

深度学习起源于人工神经网络的研究,其历史可以追溯到上个世纪40年代。经过多年的发展,深度学习已经成为了机器学习领域的一个研究热点,并在计算机视觉、自然语言处理等领域取得了显著成果。

2.基本原理

深度学习基于神经网络模型,通过模拟人脑神经元的连接方式,实现对复杂数据的处理和分析。其核心思想是通过多层神经网络对输入数据进行逐层抽象,从而学习到数据的内在规律和表示。

三、常用算法与模型

1.卷积神经网络(CNN)

卷积神经网络是一种专门用于处理图像数据的神经网络模型。通过卷积层、池化层和全连接层的组合,实现对图像的高效识别和分析。在计算机视觉领域有着广泛的应用,如人脸识别、物体检测等。

2.循环神经网络(RNN)

循环神经网络是一种用于处理序列数据的神经网络模型。其特点是具有记忆功能,能够捕捉序列数据中的时间依赖性。在自然语言处理领域有着广泛的应用,如机器翻译、文本生成等。

四、实践应用

为了帮助读者更好地理解深度学习的应用,我们将通过Python代码示例和TensorFlow框架进行实战演练。以图像分类为例,介绍如何使用卷积神经网络进行图像识别。

1.数据准备

首先,我们需要准备一个图像数据集,如MNIST手写数字数据集。该数据集包含60000个训练样本和10000个测试样本,每个样本都是一张28x28像素的灰度图像。

2.模型构建使用TensorFlow框架构建一个简单的卷积神经网络模型。模型结构如下:

输入层:接受28x28像素的灰度图像作为输入;

卷积层:使用32个5x5的卷积核进行特征提取;

池化层:使用2x2的最大池化操作进行降维;

全连接层:将池化层的输出展平并连接到一个128个节点的全连接层;

输出层:使用softmax激活函数对10个类别进行分类。

3.模型训练与评估

使用训练数据集对模型进行训练,并使用测试数据集对模型进行评估。通过调整学习率、批次大小等超参数,优化模型的性能。最终,我们可以得到一个能够在MNIST数据集上实现较高分类准确率的模型。

五、深度学习挑战与解决方案

尽管深度学习取得了显著的成果,但在实际应用中仍然面临一些挑战。以下是一些常见的挑战及相应的解决方案:

1.数据依赖

深度学习模型需要大量的数据进行训练,但高质量标注数据的获取往往费时费力。为了解决这个问题,可以采用数据增强技术扩充数据集,或者使用迁移学习将在一个任务上学到的知识迁移到另一个任务上。

2.模型泛化能力

深度学习模型在训练集上容易过拟合,导致在测试集上的性能下降。为了提高模型的泛化能力,可以使用正则化技术、Dropout或者集成学习等方法。

3.计算资源需求

深度学习模型的训练需要高性能的计算资源,对于个人用户和企业来说可能是一个负担。为了解决这个问题,可以利用云计算资源进行分布式训练,或者使用轻量级模型减少对计算资源的需求。

六、深度学习在各领域的应用

1.计算机视觉

深度学习在计算机视觉领域取得了显著进展,如人脸识别、目标检测、图像分割等。通过卷积神经网络等模型,实现对图像的高效识别和分析,为安防、自动驾驶等领域提供了技术支持。

2.自然语言处理

深度学习在自然语言处理领域也有着广泛的应用,如机器翻译、文本生成、情感分析等。通过循环神经网络、Transformer等模型,实现对自然语言文本的处理和理解,为智能客服、智能家居等领域提供了便利。

3.语音识别与合成

深度学习在语音识别与合成方面也有着出色的表现,如智能音箱、语音助手等。通过深度神经网络模型,实现对语音的准确识别和高效合成,为用户提供了更自然的交互方式。

六、总结与展望

本文对深度学习进行了全面的介绍,包括其历史背景、基本原理、常用算法和应用场景。通过Python代码示例和TensorFlow框架的实战演练,帮助读者更好地理解深度学习的应用和实现过程。未来,深度学习将在更多领域发挥巨大的潜力,如医学影像分析、智能驾驶等。随着技术的不断进步和发展,我们有理由相信深度学习将为我们的生活带来更多便利和惊喜。

相关文章:

探索深度学习:从理论到实践的全面指南

探索深度学习:从理论到实践的全面指南 摘要: 本文旨在提供一个关于深度学习的全面指南,带领读者从理论基础到实践应用全方位了解这一技术。我们将介绍深度学习的历史、基本原理、常用算法和应用场景,并通过Python代码示例和Tens…...

统计二叉树中的伪回文路径 : 用位运用来加速??

题目描述 这是 LeetCode 上的 「1457. 二叉树中的伪回文路径」 ,难度为 「中等」。 Tag : 「DFS」、「位运算」 给你一棵二叉树,每个节点的值为 1 到 9 。 我们称二叉树中的一条路径是 「伪回文」的,当它满足:路径经过的所有节点值…...

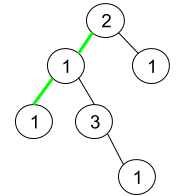

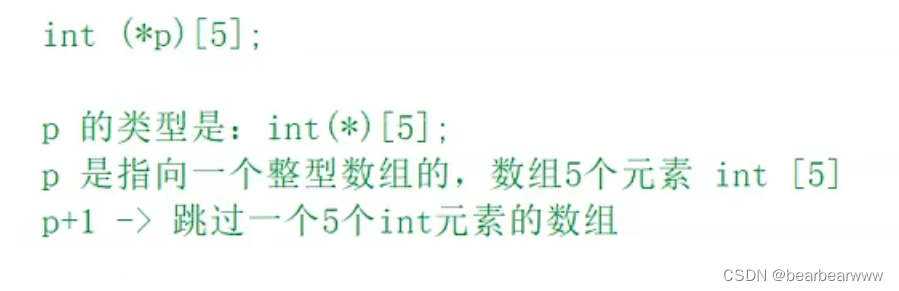

【数据结构】树与二叉树(廿四):树搜索指定数据域的结点(算法FindTarget)

文章目录 5.3.1 树的存储结构5. 左儿子右兄弟链接结构 5.3.2 获取结点的算法1. 获取大儿子、大兄弟结点2. 搜索给定结点的父亲3. 搜索指定数据域的结点a. 算法FindTargetb. 算法解析c. 代码实现a. 使用指向指针的指针b. 直接返回找到的节点 4. 代码整合 5.3.1 树的存储结构 5.…...

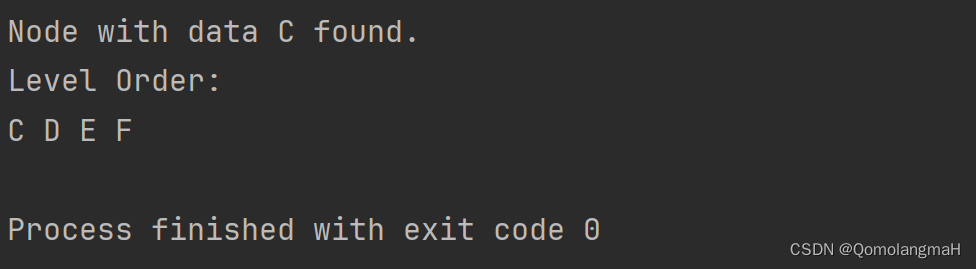

vue3怎么提升效率的?为什么vue3比vue2快?效率提升主要在哪些方面?

官方文档中说vue3在 客户端渲染效率比vue2提升了1.3~2倍, SSR渲染效率比vue2提升了2~3倍,那么究竟是怎么提升的呢? 一、静态提升 在 vue3项目中的package.json文件中,可以看到这个 vue/compiler-sfc,它是用来解析(.v…...

C语言文件操作 | 文件分类、文件打开与关闭、文件的读写、文件状态、文件删除与重命名、文件缓冲区

欢迎关注博主 Mindtechnist 或加入【Linux C/C/Python社区】一起学习和分享Linux、C、C、Python、Matlab,机器人运动控制、多机器人协作,智能优化算法,滤波估计、多传感器信息融合,机器学习,人工智能等相关领域的知识和…...

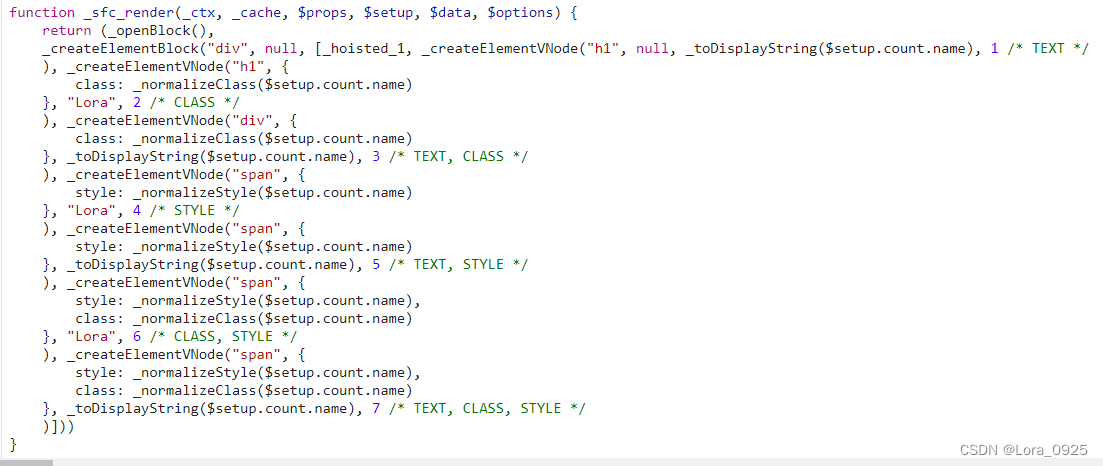

从零开始的c语言日记day37——数组指针练习

一、 取地址数组储存在了*p里,里面储存的是整个数组的地址但本质也是第一个元素的地址解引用后1为4个字节所以就可以打印数组了。但一般不用这种方法 这样更方便一些 打印多维数组 如果不用这样传参,用指针传参怎么做呢? Main里函数的arr表示…...

codeforces 1851F

题目链接 题目大意:给你一个长度为n的数组a, 和一个整数k(2<n<2e5, k<30, a[i]<pow(2,k))。 任选一个x,求(a[i] ^ x) & (a[j] ^ x) 的最大值(1<i,j<n, i!j, x<pow(2,k))。 由于中间有个&,所以我们要求两个数最高…...

js把格式为YYYY-MM-DD HH:mm:ss的时间转换为UTC时间ISO 8601格式

// 要转换的日期字符串 const inputDate 2023-11-25 14:54:01; // 将日期字符串转换为Date对象 const dateObj new Date(inputDate); // 获取时间戳(毫秒) const timestamp dateObj.getTime(); // 转换格式 const outputDate new Date(tim…...

使用 Java 来读取 Excel 文件,检查每一行中的 URL,并将不符合条件的行标记为红色

-- 日、时、分、秒,这是计时的单位,惜时就应该惜日、惜时、惜分、惜秒。 用 Java 来读取 Excel 文件,检查每一行中的 URL,并将不符合条件的行标记为红色。以下是一个简单的示例,使用 Apache POI 进行 Excel 操作&#…...

雷达公式实现(matlab)

雷达公式实现 代码来源:《雷达系统分析与设计(MATLAB版)(第三版)》 function [snr] radar_eq(pt,freq,g,sigma,b,nf,loss,range) % This program implements Eq.(1.63) %% Inputs:% pt——峰值功率,W% freq——雷达中心频率,Hz% g——天线…...

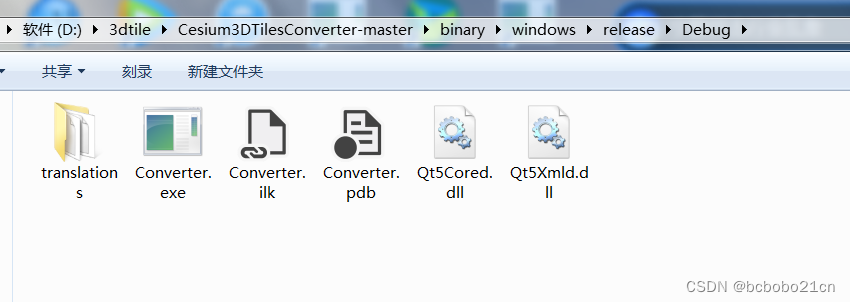

CMake构建一个转换为3d tile的开源代码成功

之前CMake构建一个转换为3d tile的开源代码,生成解决方案之后,从VS2019打开; 总是报一个错误,跟 mocs_compilation_Debug.cpp 这个QT相关文件有关,它生成的obj,总是报模块计算机x64和目标计算机x86冲突&am…...

Java线程通信

线程通信 案例 package com.itheima.d4;public class ThreadTest {public static void main(String[] args) {Desk desk new Desk();//创建3个生产者线程new Thread(() -> {while (true) {desk.put();}}, "厨师1").start();new Thread(() -> {while (true) {…...

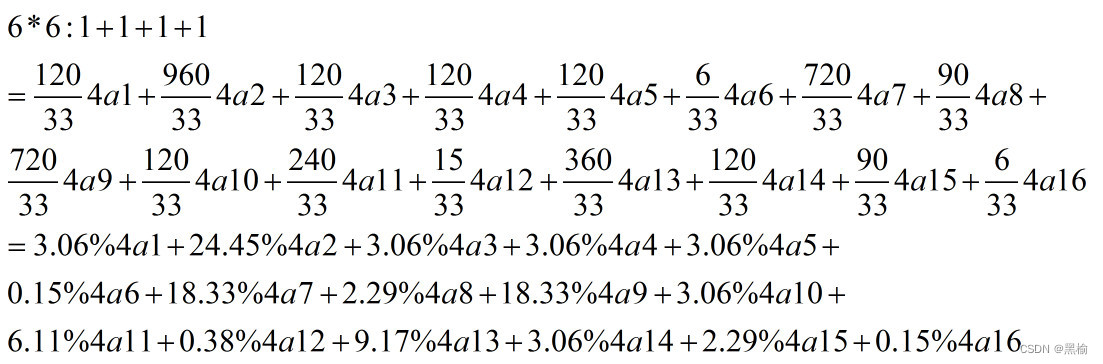

计算4人队形的最可能分布

2 2 2 1 2 2 2 2 2 1 2 2 2 2 2 1 2 2 3 3 3 x 3 3 2 2 2 1 2 2 2 2 2 1 2 2 在6*6的平面上2个点随机分布,有3种分布方式,2a1,2a2,2a3,占比为1:5:1. 3 3 …...

如何解决 Java 中的 IllegalArgumentException 异常?

非法参数异常(IllegalArgumentException)的抛出是为了表明一个方法被传递了一个非法参数。该异常扩展了 RuntimeException 类,因此属于在 Java 虚拟机(JVM)运行期间可能抛出的异常。它是一种未检查异常,因此…...

Vue 双向数据绑定

之前通过v-bind来完成的数据绑定,属性值和表达式进行绑定,表达式的值发生变化了属性值也跟着发生变化。 单向数据绑定: <!DOCTYPE html> <html> <head><meta charset"UTF-8"><title>首页</titl…...

电脑开机过程中,程序的启动的顺序是怎么样的?

电脑的启动过程涉及多个步骤,程序按照特定的顺序启动。这个过程通常如下: 电源开启: 当你按下电源按钮时,电源供应器(PSU)开始向电脑的各个组件供电。 自检加电(POST): 这是电脑启动过程的第一步。在这个阶段,基本输入输出系统(BIOS)或统一可扩展固件接口(UEFI)执行…...

JSON详细教程

😊JSON详细教程 🚩JSON简介☃️JSON语法规则🔊JSON和JavaScript对象的区别 ☃️JSON数据类型字符串🔊数字🔊布尔值🔊数组🔊对象🔊Null ☃️JSON对象🔊访问JSON对象的值&a…...

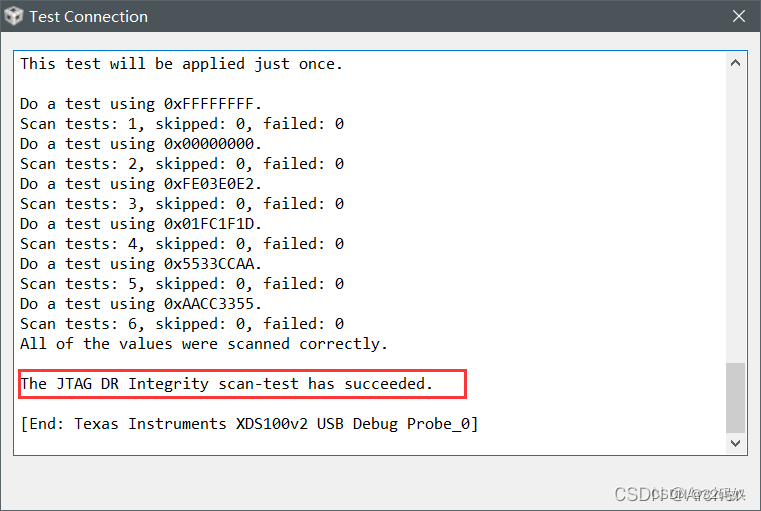

DSP介绍及CCS

文章目录 CCS版本编译器CCS使用注意严禁中文 CCS的基本操作新建工程导入现有工程调整字体的大小工程界面恢复标签的使用 仿真盒小虫子进入在线Debug 仿真器芯片TMS320F28355基本介绍特性 DSP中特殊指令dsp指令中的EALLOW EDIS CCS TI官网 版本 CCS版本: CCS8.3.1…...

)

周期串(Periodic Strings)

做了我两个小时,我真的裂开 之前已经发过一次了,走在回宿舍的路上突然发现有些情况并不适用,赶紧删掉了 题目如下: 如果一个字符串可以由某个长度为k的字符串重复多次得到,则称该串以k为周期。例如:abca…...

C语言——猜凶手

题目: 日本某地发生了一件谋杀案,警察通过排查确定杀人凶手必为4个嫌疑犯的一个。 以下为4个嫌疑犯的供词: A说:不是我。 B说:是C。 C说:是D。 D说:C在胡说 已知3个人说了真话,1个人说的是假话。…...

是怎么工作的)

从空调温控到芯片引脚:聊聊STM32 GPIO内部那个“防抖开关”(施密特触发器)是怎么工作的

从空调温控到芯片引脚:STM32 GPIO内部防抖机制深度解析 空调遥控器上的温度设定总有个"缓冲区间"——比如制冷模式下,设定26℃时实际会在室温升至28℃才启动压缩机,降到25℃才停止。这种设计避免了压缩机频繁启停,而这正…...

如何5分钟掌握WebPlotDigitizer:科研数据提取的终极免费工具指南

如何5分钟掌握WebPlotDigitizer:科研数据提取的终极免费工具指南 【免费下载链接】WebPlotDigitizer Computer vision assisted tool to extract numerical data from plot images. 项目地址: https://gitcode.com/gh_mirrors/we/WebPlotDigitizer WebPlotDi…...

终极游戏模组管理指南:如何用Nexus Mods App告别模组冲突烦恼

终极游戏模组管理指南:如何用Nexus Mods App告别模组冲突烦恼 【免费下载链接】NexusMods.App Home of the development of the Nexus Mods App 项目地址: https://gitcode.com/gh_mirrors/ne/NexusMods.App 你是否曾在《赛博朋克2077》中因为模组冲突而反复…...

终极命令行工具指南:如何高效使用IPATool下载iOS应用包

终极命令行工具指南:如何高效使用IPATool下载iOS应用包 【免费下载链接】ipatool Command-line tool that allows searching and downloading app packages (known as ipa files) from the iOS App Store 项目地址: https://gitcode.com/GitHub_Trending/ip/ipato…...

Google 迎来「DeepSeek 时刻」:TurboQuant算法实现bit无损、×加速、×压缩、零预处理矫

从 UI 工程师到 AI 应用架构者 13 年前,我的工作是让按钮在 IE6 上对齐; 13 年后,我用 fetch-event-source 订阅大模型的“思维流”,用 OCR 解锁图片中的文字——前端,正在成为 AI 产品的第一道体验防线。 最近&…...

Electron应用跨平台打包实战:兼容Windows 32位与64位系统

1. 为什么需要兼容32位和64位Windows系统? 最近接手一个项目,客户要求在展会上演示Web应用。这种线下场景用浏览器打开网址确实显得不够专业,于是决定用Electron打包成桌面应用。但现场设备五花八门,既有新款的64位Windows电脑&am…...

)

hadoop+Spark+django基于大数据技术的网络小说推荐系统(源码+文档+调试+可视化大屏)

前言随着计算机技术的发展和普及,采用信息化管理技术取代人工管理是现在管理的主流方式。一些行业依然还是以人工记录为主,office软件为辅,来完成一些简单的数据录入和查询工作。可面对大量的数据信息就很难实现数据共享,数据的重…...

三菱 FX5U/Q 系列 PLC 以太网通讯中间件功能说明书

C#与三菱PLC以太网通讯程序上位机源码 通过3E帧SLMP /MC协议与三菱FX5U/Q系列PLC通讯 1.该程序可以与FX5U/Q系列PLC以太网通讯,根据3E帧报文写了一个类库,可以读写各种类型和区域变量。 2.支持单个变量读写和数组类型批量读写。 3.可以实时检测网络通断…...

vscode-drawio:在VS Code中无缝集成专业图表设计的5大核心技术特性

vscode-drawio:在VS Code中无缝集成专业图表设计的5大核心技术特性 【免费下载链接】vscode-drawio This unofficial extension integrates Draw.io (also known as diagrams.net) into VS Code. 项目地址: https://gitcode.com/gh_mirrors/vs/vscode-drawio …...

Opencode- Agent 配置清单

:Agent 配置清单 一、基础标识字段字段名类型必填说明namestring✅Agent 唯一标识符,用于调用和路由descriptionstring✅Agent 用途描述,告诉调用者何时使用此 agent二、提示词与工具配置字段名类型必填说明system_promptstring❌Agent 的系统…...