【密码学引论】Hash密码

相关文章:

【密码学引论】Hash密码

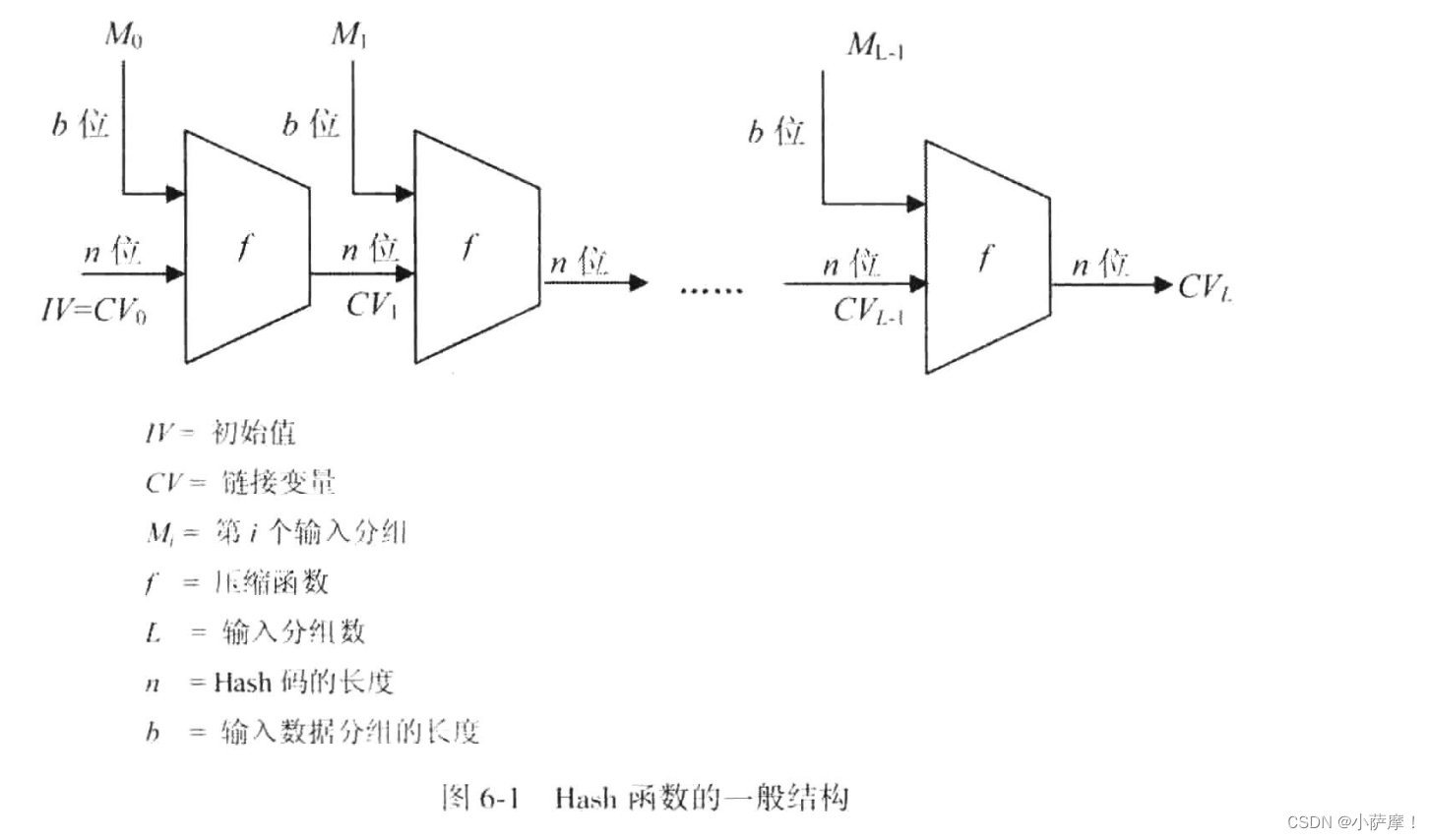

第六章 Hash密码 md4、md5、sha系列、SM3 定义:将任意长度的消息映射成固定长度消息的函数功能:确保数据的真实性和完整性,主要用于认证和数字签名Hash函数的安全性:单向性、抗若碰撞性、抗强碰撞性生日攻击:对于生日…...

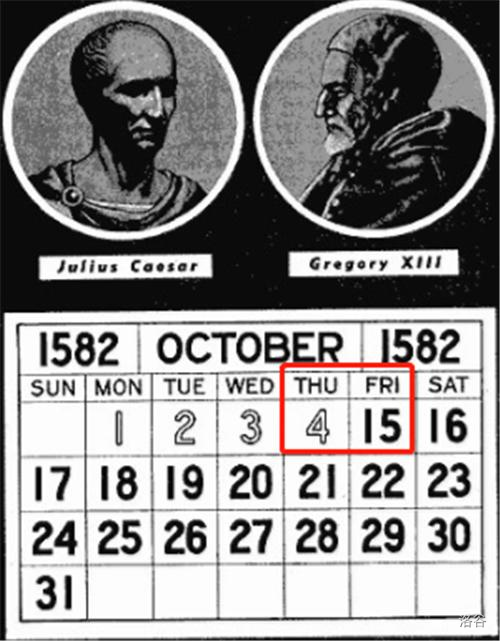

【传智杯】儒略历、评委打分、萝卜数据库题解

🍎 博客主页:🌙披星戴月的贾维斯 🍎 欢迎关注:👍点赞🍃收藏🔥留言 🍇系列专栏:🌙 蓝桥杯 🌙请不要相信胜利就像山坡上的蒲公英一样唾手…...

java基础-IO

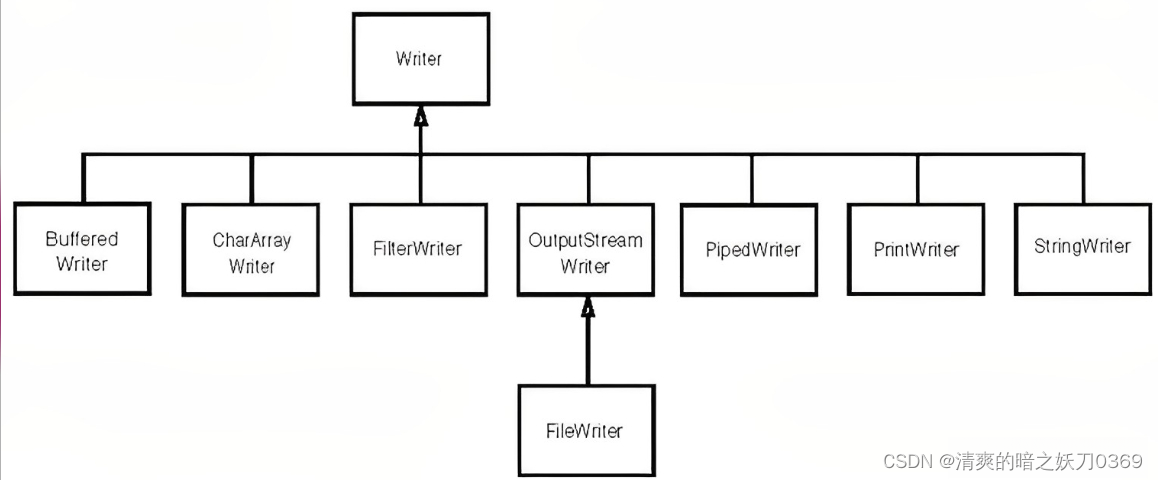

1、基础概念 1.1、文件(File) 文件的读写可以说是开发中必不可少的部分,因为系统会存在大量处理设备上的数据,这里的设备指硬盘,内存,键盘录入,网络传输等。当然这里需要考虑的问题不仅仅是实现,还包括同步…...

Java变量理解

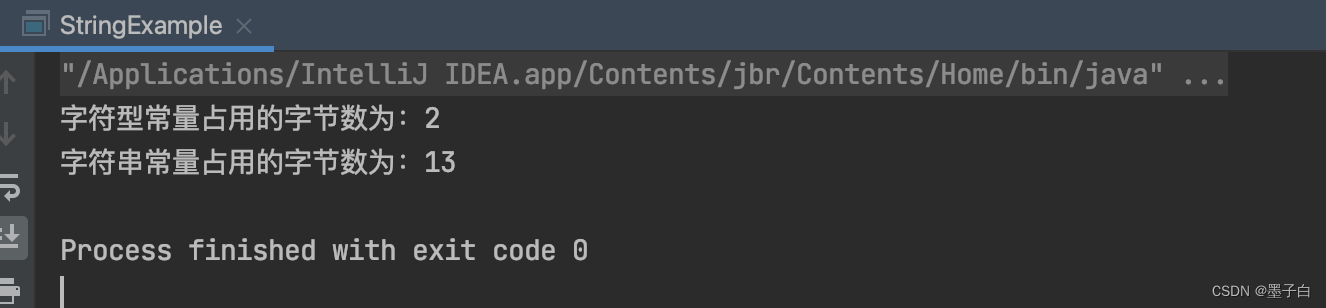

成员变量VS局部变量的区别 语法形式:从语法形式上看,成员变量是属于类的,而局部变量是在代码块或方法中定义的变量或是方法的参数;成员变量可以被 public,private,static 等修饰符所修饰,而局部变量不能被访问控制修饰…...

)

西南科技大学信号与系统A实验二(信号频谱分析)

一、实验目的 1.掌握用 matlab 软件绘制信号频谱的方法; 2.进一步理解抽样定理; 3.理解傅里叶变换的性质(频移特性). 二、实验原理 (一)fft 函数的调用 matlab 提供 fft 函数来计算信号 x(n)的快速离散傅里叶变换 (FFT). z 格式:y=fft(x) 计算信号 x 的快速离散傅里叶…...

C++-youtube cherno C++视频的一些知识点

对函数的调用在汇编中对应一句call func语句,其中func是一个函数的签名(signature)对程序而言,即使只有一个文件,链接器也需要链接,因为它需要链接程序入口点(entry point)一个程序的…...

sed命令

目录 一、sed 1.sed命令选项 2.语法选项 3.sed脚本格式 4.搜索替代 5.分组后向引用 1.提取版本号: 2.提取IP地址 3.提取数字权限 6.变量 二、免交互 1.多行重定向 2.免交互脚本 总结:本章主要介绍了seq和免交互的用法及相关知识 一、sed s…...

【经验分享】开发问题记录总结(持续更新)

目录 工具开发 界面类继承某自定义界面类时,出现布局混乱或者所有控件集中在左上角? 在继承自定义界面之后,以诸如 on_xxx_clicked() 模式设计的槽函数失效了? 使用pugi接口取出文本数据后,为什么该变量无法进行字符串比较&…...

MySQL导出数据库中每个表前 3000 条数据

以下是一个 Bash 脚本,它会连接到 MySQL 数据库,获取所有表名,并对每个表导出前 3000 条数据: #!/bin/bashUSERNAME"citycard" PASSWORD"密码" DATABASE"citycard" LIMIT3000# 导出数据库结构 mys…...

Spring事件注解@EventListener【观察】

一、背景 在开发工作中,我们常常会遇到这样一种情况:完成一项任务后,需要向其他模块广播消息或通知,以触发其他事件的处理。逐个发送请求固然可行,但更好的方式是采用事件监听,它是设计模式中的发布-订阅模…...

玩转Spring中强大的spel表达式!

玩转Spring中强大的spel表达式!值得推荐的好文:https://zhuanlan.zhihu.com/p/174786047...

HTTPS攻击原理 被攻击该如何防护

简单来说,HTTPS HTTP SSL/TLS。 在 HTTP 协议中,客户端通过网络传输消息与服务器进行通信。但该消息采用明文的原始格式。坏人(攻击者)很容易窃听消息。这就是我们需要 SSL/TLS 的原因。 HTTPS是一种安全的HTTP协议,…...

应用详解)

【.NET Core】委托(Delegate)应用详解

【.NET Core】委托(Delegate)应用详解 文章目录 【.NET Core】委托(Delegate)应用详解一、概述二、委托(Delegate)定义三、基础委托(Delegate) - 无返回值委托四、基础委托(Delegate) - 有返回值委托五、Mu…...

【LeetCode:1457. 二叉树中的伪回文路径 | 二叉树 + DFS +回文数】

🚀 算法题 🚀 🌲 算法刷题专栏 | 面试必备算法 | 面试高频算法 🍀 🌲 越难的东西,越要努力坚持,因为它具有很高的价值,算法就是这样✨ 🌲 作者简介:硕风和炜,…...

《golang设计模式》第三部分·行为型模式-06-备忘录模式(Memento)

文章目录 1. 概述1.1 角色1.2 类图 2. 代码示例2.1 设计2.2 代码2.3 类图 1. 概述 备忘录(Memento)用于在不破坏目标对象封装特性的基础上,将目标对象内部的状态存储到外部对象中,以备之后恢复状态时使用。 1.1 角色 Originato…...

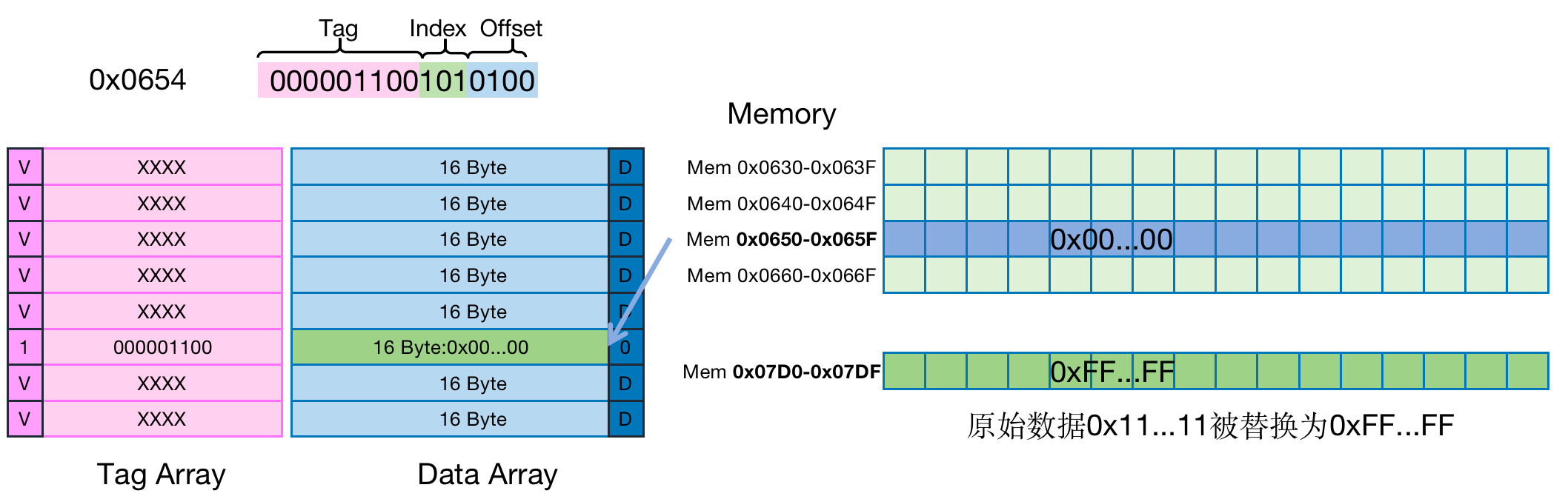

Cache学习(4):Cache分配策略Cache更新策略Cache逐出策略

Cache的数据流 常用名词 Allocation 分配Eviction 驱逐分配策略和更新策略分别为当产生Cache miss和Cache hit的时候数据流的具体行为 1 Cache分配策略(Cache Allocation Policy) Cache的分配策略是指不同情况下为数据分配Cache Line的不同行为。Cac…...

角色管理--产品经理岗

研发组织管理--角色管理--产品经理岗 定位 相对稳定和简单产品的独立产品打造者,复杂产品的辅助者 所需资质 校招新人,拥有灵性拥有基础的产品力(认知,设计,创新,推进,学习)Axur…...

SQL数据迁移实战:从产品层级信息到AB测试表

文章目录 创建表插入数据清空数据表数据迁移和筛选查询数据结论 创建表 首先,代码中定义了两个表格:dim_prod_hierarchy_info 和 app_abtest_product_info,都位于 test 数据库中。 dim_prod_hierarchy_info 表用于存储产品层级信息…...

VMware系列:VMware安装Android虚拟机

VMware系列:VMware安装Android虚拟机 一. 下载镜像这里提供了三种下载镜像方式,也就是三个下载链接,这里推荐百度网盘下载二. 使用VMware Workstation Pro 创建新的虚拟机操作系统应该可以选择任意一个,笔者只试过下图中,如果读者感兴趣可以多试几个,但笔者不保证每个都可…...

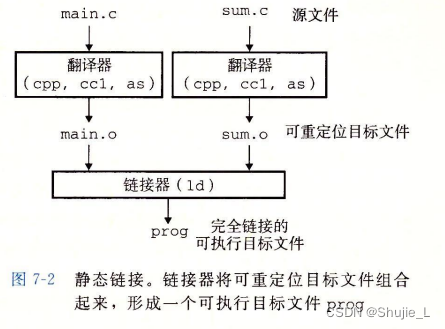

链接1:编译器驱动程序

文章目录 GNU编译器示例编译 GNU编译器 GNU编译器(GNU Compiler)是由自由软件基金会(Free Software Foundation,FSF)开发和维护的一套编译器集合。这些编译器主要用于编译各种编程语言的源代码,将其转换为…...

ANIMATEDIFF PRO惊艳效果:16帧内头发飘动轨迹、衣料褶皱物理模拟动态呈现

ANIMATEDIFF PRO惊艳效果:16帧内头发飘动轨迹、衣料褶皱物理模拟动态呈现 1. 引言:电影级AI渲染新标杆 想象一下,你只需要输入一段文字描述,就能生成一段16帧的高清动态视频——画面中人物的头发随风飘动,衣料褶皱随…...

【计算机网络】TCP三次握手与四次挥手,看完这篇就懂了

在当今互联网时代,TCP协议作为网络通信的基石,其核心机制——三次握手与四次挥手,直接影响着数据传输的可靠性和效率。你是否好奇为什么建立连接需要三次交互,而关闭连接却要四次?本文将用通俗易懂的语言,带…...

IndexTTS2快速搭建指南:最新V23镜像,情感语音合成效果展示

IndexTTS2快速搭建指南:最新V23镜像,情感语音合成效果展示 1. 引言 1.1 为什么选择IndexTTS2 V23 IndexTTS2 V23版本是目前最先进的语音合成工具之一,特别适合需要高质量、情感丰富的语音生成场景。这个版本最大的亮点在于情感控制能力的全面…...

)

7kbscan-WebPathBrute实战:如何用这款工具快速发现网站隐藏路径(附字典文件分享)

7kbscan-WebPathBrute实战指南:从零开始掌握Web路径探测 在网络安全领域,Web路径探测是一项基础但至关重要的技能。想象一下,你正在评估一个网站的安全性,而管理员可能无意中遗留了一些未保护的敏感目录——比如/admin、/backup或…...

模型视图控制器管理化技术MVC架构演变

模型视图控制器(MVC)架构作为软件工程领域的经典设计模式,自20世纪70年代诞生以来,经历了多次迭代与扩展,至今仍是开发复杂应用系统的核心框架之一。它的核心思想是将应用逻辑分为模型(Model)、…...

)

用C++的string类手搓一个大整数加法器(附完整可运行代码)

用C的string类手搓一个大整数加法器(附完整可运行代码) 在C编程中,处理超大整数一直是个有趣且实用的挑战。标准库中的整数类型如int或long long都有其数值范围限制,当我们需要处理像银行账户余额、加密算法中的大数或者科学计算中…...

ESP居然能当 DNS 服务器用?内含NCSI欺骗和DNS劫持实现们

前言 Kubernetes 本身并不复杂,是我们把它搞复杂的。无论是刻意为之还是那种虽然出于好意却将优雅的原语堆砌成 鲁布戈德堡机械 的狂热。平台最初提供的 ReplicaSets、Services、ConfigMaps,这些基础组件简单直接,甚至显得有些枯燥。但后来我…...

次元画室微信小程序开发:打造个人AI画室轻应用

次元画室微信小程序开发:打造个人AI画室轻应用 想随时随地用手机把照片变成动漫风、油画风或者任何你喜欢的艺术风格吗?自己动手开发一个微信小程序,把“次元画室”这样的AI绘画模型装进口袋,听起来是不是很酷?今天&a…...

网络安全:SQL注入、XSS等漏洞防范

网络安全:SQL注入、XSS等漏洞防范 在数字化时代,网络安全问题日益突出,其中SQL注入和XSS(跨站脚本攻击)是常见的网络漏洞,可能导致数据泄露、系统瘫痪甚至经济损失。无论是企业还是个人用户,了…...

玩客云打造全能家庭服务器:Armbian+CasaOS+Docker+青龙面板+内网穿透一站式部署

1. 玩客云改造前的准备工作 家里闲置的玩客云放着吃灰?不如把它改造成全能家庭服务器!这个不到百元的小盒子,刷上Armbian系统后性能直接起飞,跑Docker、挂青龙面板、做内网穿透样样都行。我去年把家里的三台玩客云都改造了&#x…...