企业IT安全:内部威胁检测和缓解

什么是内部威胁

内部威胁是指由组织内部的某个人造成的威胁,他们可能会造成损害或窃取数据以谋取自己的经济利益,造成这种威胁的主要原因是心怀不满的员工。

任何内部人员,无论是员工、前雇员、承包商、第三方供应商还是业务合作伙伴,如果利用其对组织的授权访问权限或敏感知识对该组织造成损害,都被视为内部威胁。

与任何其他员工一样,威胁参与者拥有对组织系统和数据的真实凭据和访问权限,因此很难区分正常活动和恶意活动。因此,内部攻击被认为是最危险的威胁之一,即使是最好的安全团队也很难检测到它们。

与外部攻击者不同,内部人员了解组织的所有具体细节,这使得内部数据泄露对企业来说代价更高。

内部威胁的类型

内部威胁主要有两种:无意威胁和故意威胁。

无意的威胁

那些无意中成为违规行为一部分的人:疏忽或意外行为是大多数无意的内部违规行为的主要原因。

- 疏忽:内部人员的粗心大意会使组织处于危险之中。这种类型的内部人员通常了解安全和 IT 策略,但选择忽视它们,使公司处于危险之中。

- 偶然:在不知不觉中被欺骗从事恶意行为的员工属于这一类。这种类型的内部人员无意中通过网络钓鱼、社会工程等将组织暴露在不必要的风险中。

故意威胁

另一方面,故意威胁涉及出于个人利益或损害组织动机而故意参与恶意活动的员工,这种类型的内部人员也称为恶意内部人员,对感知到的不满、野心或财务限制的不满是他们的一些驱动因素。

其他威胁

- 串通威胁: 当一个或多个内部人员与外部人员合作时,例如公司的竞争对手来破坏组织。为了经济或个人利益,他们利用自己的访问权限窃取敏感数据并破坏业务运营。

- 第三方威胁:由非组织正式成员的内部人员(如承包商和供应商)构成的威胁。

威胁检测和修正

威胁检测是组织识别潜在恶意内部人员的过程,通常是因为他们的可疑行为或活动。尽早发现威胁可以帮助组织在很大程度上控制损害。

恶意内部人员通常会留下可疑模式,例如:

- 非法提取客户数据并将其存储在个人驱动器上。

- 通过窃取公司的敏感数据来滥用特权访问。

- 升级特权访问以获取对其他机密数据的访问权限。

- 从可疑的地理位置或设备登录。

跟踪这些线索最终可以识别内部威胁,集中式监控解决方案(例如安全信息和事件管理(SIEM)平台)以及用户和实体行为分析(UEBA)解决方案可以轻松跟踪员工的数字跟踪。

一旦这些信息被集中起来,就可以为每个用户和机器建立一个通常行为的基线。偏离此状态被视为异常行为,并进一步评估风险。异常行为的增加可能导致高风险评分。如果用户的风险评分超过特定阈值,系统会标记安全警报。为防止误报,请采取以用户为中心的方法,跟踪单个用户的偏差,并将其与同一位置具有相同职位指定的其他人进行比较。

若要在攻击的最早阶段修正内部威胁,组织必须建立有效的事件响应和恢复安全策略,这将是一本用于管理任何安全故障或违规后果的手册。组织必须制定强有力的恢复计划,以限制事件造成的损害并降低恢复时间和成本。

安全编排、自动化和响应软件的工作原理是从众多来源收集安全数据和警报,通过积累和研究所有历史数据,它可以帮助组织自动执行标准化的威胁检测和补救计划,以响应低级别安全事件。

内部威胁缓解

由于检测内部威胁的复杂性,单个网络安全解决方案很难识别和缓解这些威胁,应对这种现代网络威胁的方法是采用由一系列安全解决方案组成的方法,包括:

- 数据丢失防护技术可帮助组织保护其数据,并防止在网络攻击期间对敏感数据进行不必要的破坏。

- 多因素身份验证为登录过程增加了额外的安全层,并有助于降低威胁参与者利用用户凭据的风险。

- 特权访问管理(PAM)是一种网络策略,用于保护敏感资产免受安全漏洞的侵害。PAM 与最低权限策略保持一致,这意味着应为员工提供完成工作所需的最少访问权限。借助 PAM,可以从一个集中位置仔细管理敏感数据的访问,这有助于防止恶意内部人员滥用特权访问。

最好是采取预防措施,而不是在问题发生时试图解决问题,威胁预防策略应从构建信息治理开始,它涵盖了与组织信息相关的所有方面,从信息的创建到删除。

健全的信息治理可以清晰而详细地了解组织的资产和流程,为了检测和监视业务活动中的异常情况,应配合 UEBA、SIEM 和高级取证数据分析。

内部事件的后果可能会摧毁一个组织并造成长期的负面后果,但是,主动威胁防御计划可以帮助 IT 管理员尽早识别异常活动,并在攻击的早期阶段阻止攻击。

内部威胁解决方案

使用 Log360 检测和缓解内部威胁,通过寻找异常用户行为和入侵迹象,在几分钟内发现此类攻击,并通过内置的事件响应模块有效地帮助管理员阻止攻击。

- 深入了解用户行为

- 确定账户泄露的指标

- 获取有关可疑活动的实时警报和通知

- 通过直观的仪表板和自动化工作流程加速事件响应

深入了解用户行为

传统的安全解决方案可以保护您的端点免受威胁,但它们无法检测到来自用户和实体的高级安全威胁。Log360 的用户和实体行为分析(UEBA)功能由机器学习提供支持,可帮助轻松检测内部威胁。

该解决方案通过监视一段时间内的用户行为来创建基线,任何偏离基线的行为都会被标记为异常,并分配风险评分,这有助于安全团队轻松确定威胁的优先级并缓解威胁。

确定账户泄露的指标

用户帐户可能以多种方式受到损害,包括暴力攻击、网络钓鱼电子邮件等,一旦攻击者有权访问用户帐户,他们就可以利用该帐户执行恶意软件安装等活动。

Log360 使用机器学习和 UEBA 不断查找入侵指标,例如异常登录活动、连续登录失败、恶意软件安装等。

获取有关可疑活动的实时警报和通知

攻击的最初时刻极为关键,迅速采取行动可以防止您的组织遭受重大损害,借助实时警报系统,当发生任何安全事件时,管理员可以通过电子邮件或短信收到即时通知,可解决各种安全用例。警报分为三个严重性级别(注意、故障和严重),可帮助管理员确定高风险威胁的优先级并缓解它们。

通过直观的仪表板和自动化工作流程加速事件响应

事件响应是缓解威胁的重要步骤,直观的仪表板为管理员提供有关组织中每个安全事件的深入信息,安全事件按优先级、来源和严重性排序,以帮助管理员跟踪每个事件从检测到解决的整个过程。

自动化工作流程可以以减轻安全威胁,这些工作流在发出警报时自动触发,并在安全管理员干预之前充当对安全事件的即时响应,管理员还可以使用拖放界面创建适合组织需求的自定义工作流。

相关文章:

企业IT安全:内部威胁检测和缓解

什么是内部威胁 内部威胁是指由组织内部的某个人造成的威胁,他们可能会造成损害或窃取数据以谋取自己的经济利益,造成这种威胁的主要原因是心怀不满的员工。 任何内部人员,无论是员工、前雇员、承包商、第三方供应商还是业务合作伙伴&#…...

)

Linux 服务器较为强大的运维及管理脚本实现(支援:本机线上操作)

功能: Copyright (C) 2019 ~ 2023 Sichuan Jiaile Network Information Technology Co., LTD. All rights reserved. STG SCRIPT.(X) 1.0.0 VERSION Usage: ./linux.sh make 编译 ./linux.sh make ld …...

【数据结构】插入排序,希尔排序,选择排序,堆排序,冒泡排序

1.插入排序 思路:插入排序将一个数插入一个有序的数组里面,将这个数和数组元素挨着比较,直到他插入到合适的位置。 动画演示: 步骤:1.定义一个变量tmp保存要插入的数据 2.在循环中用tmp和有序数组中的元素比较&#…...

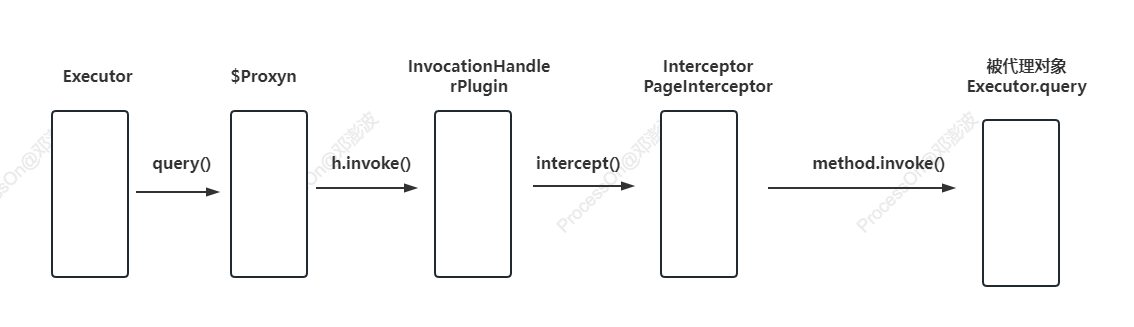

MyBatis--07--启动过程分析、SqlSession安全问题、拦截器

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 谈谈MyBatis的启动过程具体的操作过程如下:实现测试类,并测试SqlSessionFactorySqlSession SqlSession有数据安全问题?在MyBatis中,SqlSess…...

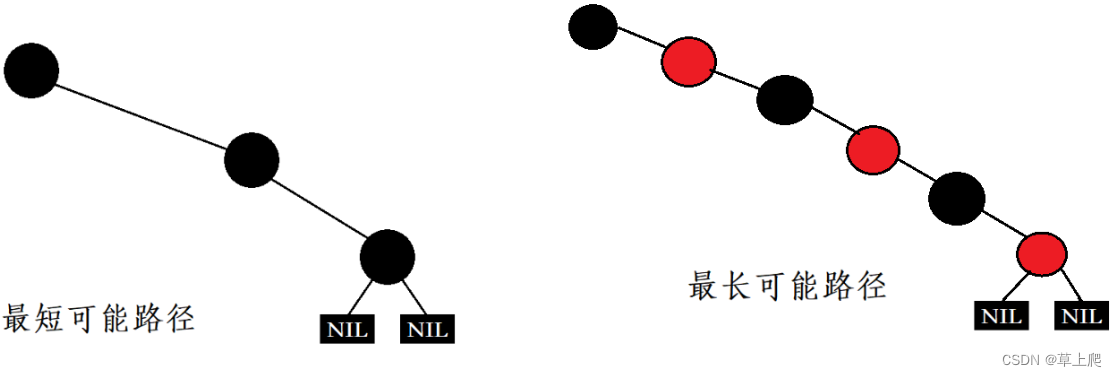

Qt基础之四十二:QMap、QHash的实现原理和性能对比

一.红黑树与哈希表 1.红黑树 红黑树,是一种二叉搜索树,但在每个结点上增加一个存储位表示结点的颜色,可以是Red或Black。 通过对任何一条从根到叶子的路径上各个结点着色方式的限制,红黑树确保没有一条路径会比其他路径长出俩倍,因而是接近平衡的。 红黑树为了保证其最长…...

虚幻学习笔记12—C++类的实例化

一、前言 本系列如无特殊说明使用的虚幻版本都是5.2.1,VS为2022版本。在Unity中通常创建的脚本都默认继承了MonoBehavior,都是不能再用代码New而实例化的,虚幻也是一样不能直接New来实例化。在Unity中是通过Instantiate方法来实例化一个游戏对…...

【《漫画算法》笔记】快速排序

非递归实现 使用集合栈代替递归的函数栈 public static void main(String[] args) {int[] arrnew int[]{4,4,6,4,3,2,8,1}; // int[] arrnew int[]{3,2}; // quickSort1(arr,0,arr.length-1); // recursive, double sides // quickSort2(arr,0,arr.lengt…...

C++如何通过调用ffmpeg接口对H265文件进行编码和解码

要对H265文件进行编码和解码,需要使用FFmpeg库提供的相关API。以下是一个简单的C程序,演示如何使用FFmpeg进行H265文件的编码和解码: 编码: #include <cstdlib> #include <cstdio> #include <cstring> #inclu…...

8位LED流水灯设计

一、实验目的 本实验为设计性实验,要求理解和掌握触发器、译码器、时序脉冲、LED显示单元的工作原理与功能,通过设计和制作8位的LED流水灯电路,综合运用触发器和译码器等逻辑器件及显示单元进行功能性时序逻辑电路的设计和制作,掌握时序逻辑电路的基本设计和调试方法。 二、…...

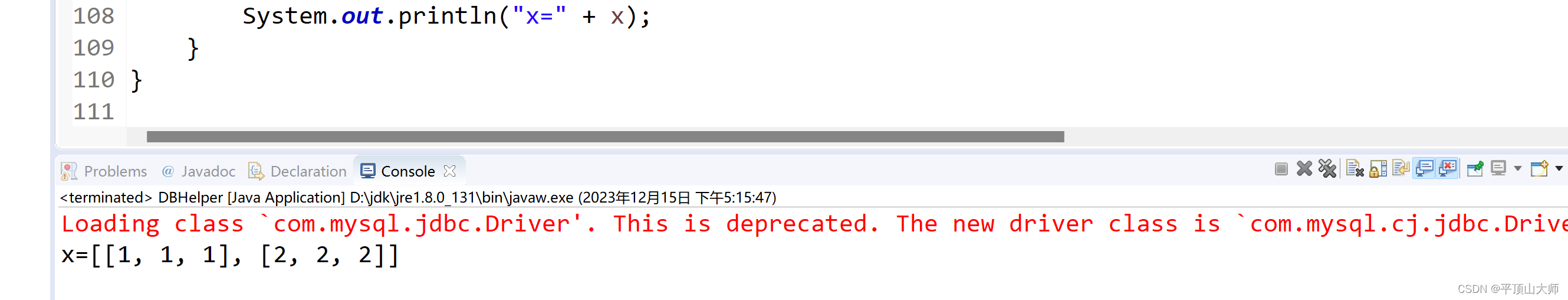

eclipse连接mysql数据库(下载eclipse,下载安装mysql,下载mysql驱动)

前言: 使用版本:eclipse2017,mysql5.7.0,MySQL的jar建议使用最新的,可以避免警告! 1:下载安装:eclipse,mysql在我之前博客中有 http://t.csdnimg.cn/UW5fshttp://t.csdn…...

【信息学奥赛】拼在起跑线上,想入道就别落下自己!

编程无难事,只怕有心人,学就是了! 文章目录 1 信息学奥赛简介2 信息学竞赛的经验回顾3 优秀参考图书推荐《信息学奥赛一本通关》4 高质量技术圈开放 1 信息学奥赛简介 信息学奥赛,作为全国中学生学科奥林匹克“五大学科竞赛”之一…...

Python 进程池Pool Queue,运行不出来结果!

文章目录 代码及结论 代码及结论 import os from multiprocessing import Pool, Queue from collections import Counterdef func(q):q.put(1)queue Queue()with Pool(4) as pool:for i in range(10):pool.apply_async(func, args(queue,),)print(queue.qsize())上边的代码qu…...

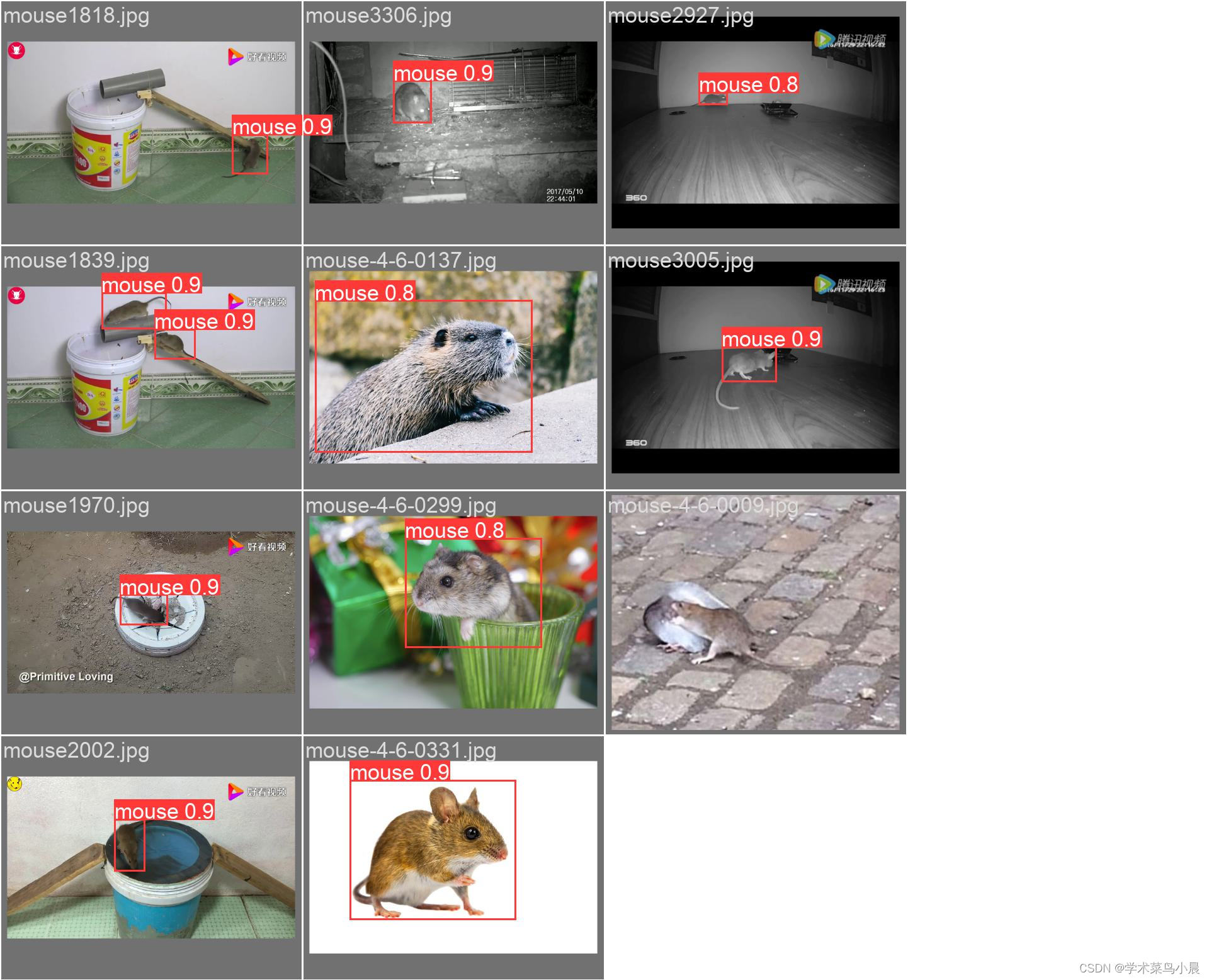

yolov8实战第二天——yolov8训练结果分析(保姆式解读)

yolov8实战第一天——yolov8部署并训练自己的数据集(保姆式教程)-CSDN博客 我们在上一篇文章训练了一个老鼠的yolov8检测模型,训练结果如下图,接下来我们就详细解析下面几张图。 一、混淆矩阵 正确挑选(正确&#…...

urllib.request --- 用于打开 URL 的可扩展库

源码: Lib/urllib/request.py urllib.request 模块定义了适用于在各种复杂情况下打开 URL(主要为 HTTP)的函数和类 --- 例如基本认证、摘要认证、重定向、cookies 及其它。 参见 对于更高级别的 HTTP 客户端接口,建议使用 Reques…...

【Docker】进阶之路:(十二)Docker Composer

【Docker】进阶之路:(十二)Docker Composer Docker Compose 简介安装 Docker Compose模板文件语法docker-compose.yml 语法说明imagecommandlinksexternal_linksportsexposevolumesvolunes_fromenvironmentenv_fileextendsnetpiddnscap_add,c…...

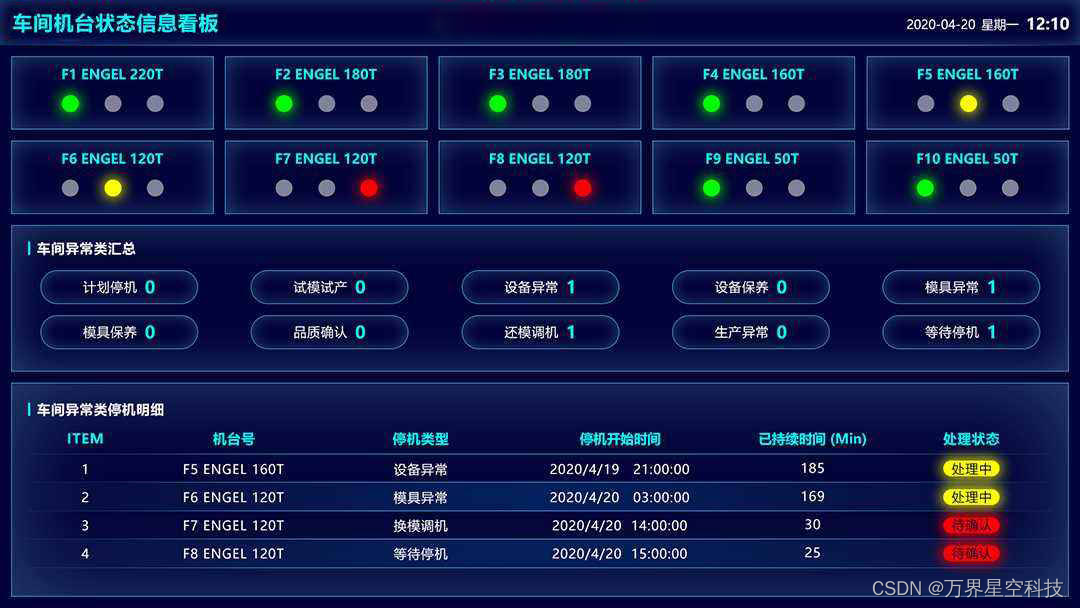

MES安灯管理:优化生产监控的重要工具

一、MES安灯管理的概念 MES安灯管理是一种基于物理安灯和数字化管理的生产异常管理工具。它通过物理安灯和数字化系统的结合,实现对生产异常的实时监控和及时反馈,从而帮助企业快速响应和解决生产异常,提高生产效率和产品质量。 二、MES系统…...

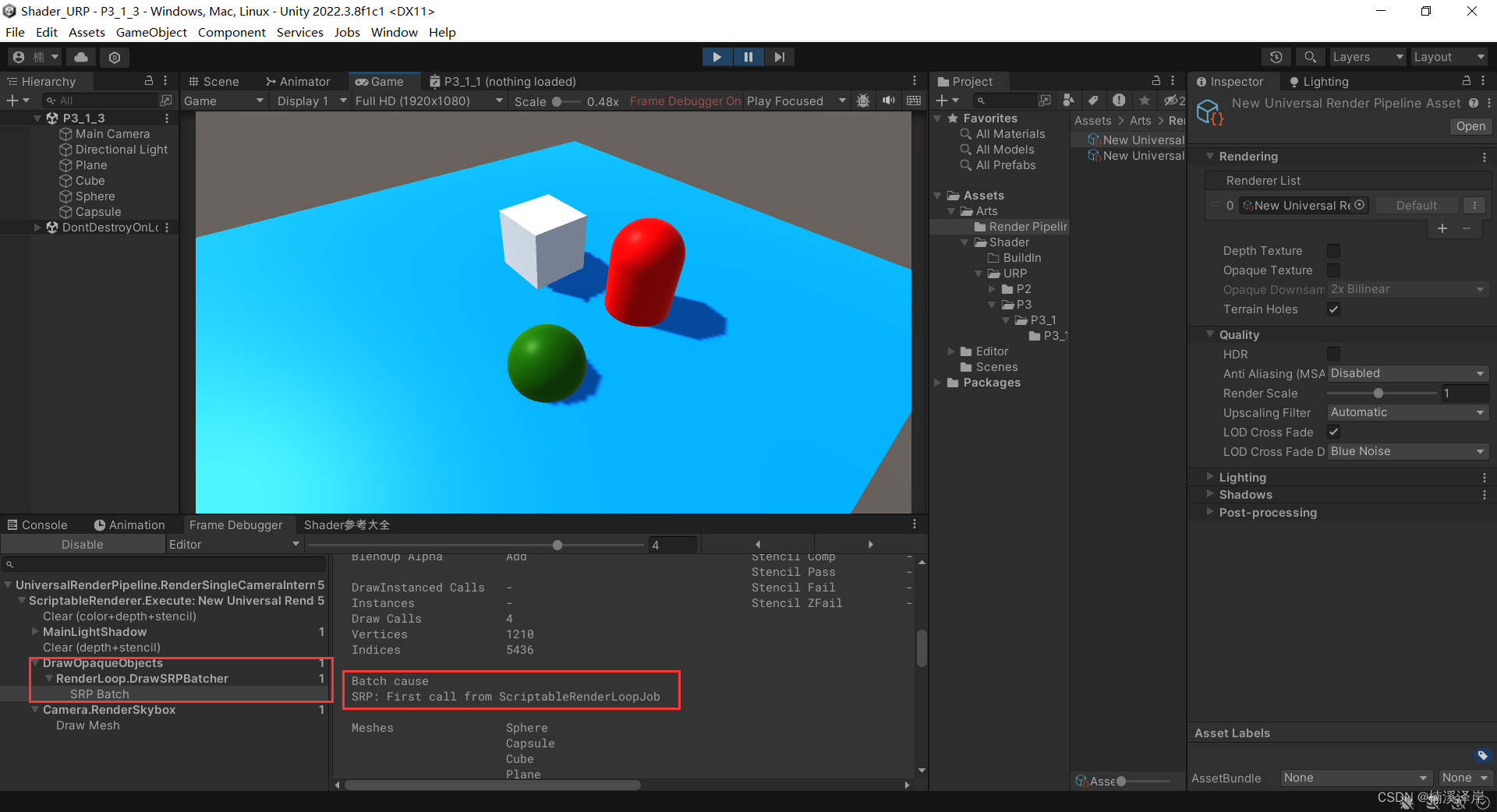

Unity中URP Shader 的 SRP Batcher

文章目录 前言一、SRP Batcher是什么二、SRP Batcher的使用条件1、可编程渲染管线2、我们用URP作为例子3、URP 设置中 Use SRP Batcher开启4、使 SRP Batcher 代码路径能够渲染对象5、使着色器与 SRP Batcher 兼容: 三、不同合批之间的区别BuildIn Render Pipeline下…...

十四 动手学深度学习v2计算机视觉 ——转置矩阵

文章目录 基本操作填充、步幅和多通道再谈转置卷积不填充,步幅为1填充为p,步幅为1填充为p,步幅为s 基本操作 填充、步幅和多通道 填充: 与常规卷积不同,在转置卷积中,填充被应用于的输出(常规卷…...

Spark-Streaming+Kafka+mysql实战示例

文章目录 前言一、简介1. Spark-Streaming简介2. Kafka简介二、实战演练1. MySQL数据库部分2. 导入依赖3. 编写实体类代码4. 编写kafka主题管理代码5. 编写kafka生产者代码6. 编写Spark-Streaming代码7. 查看数据库8. 代码下载总结前言 本文将介绍一个使用Spark Streaming和Ka…...

C++改写为C

stm使用中,经常能见到CPP的示例,这些是给arduino,esp32用的,stm32 也支持cpp但是你就想用c怎么办呢,比如我在新手的时候:: 这个双冒号就难住了英雄好汉 比如这是个cpp的 如果类不多的情况下 改写…...

AI代码生成规则引擎实战:从约束设计到团队规范落地

1. 项目概述:一个为代码生成引擎定制的“规则引擎” 在AI辅助编程和代码生成领域,我们常常面临一个核心矛盾:我们希望AI能像一位经验丰富的搭档,理解我们的意图,生成高质量、符合规范的代码;但现实是&…...

)

Lindy AI Agent工作流安全合规红线(GDPR+等保3.0双认证实操清单)

更多请点击: https://intelliparadigm.com 第一章:Lindy AI Agent工作流安全合规红线总览 Lindy AI Agent 作为面向企业级场景的智能体编排平台,其工作流在设计、部署与运行全生命周期中必须严格遵循数据安全、模型可解释性、访问控制及监管…...

从零实现大语言模型:Transformer架构、自注意力机制与PyTorch实战

1. 项目概述:从零构建大语言模型的实践指南 最近几年,大语言模型(LLM)无疑是技术领域最耀眼的存在。从ChatGPT的横空出世到各类开源模型的百花齐放,它们展现出的理解和生成能力令人惊叹。然而,对于许多开发…...

树莓派Pico上使用Blinka兼容层调用CircuitPython传感器库

1. 项目概述与核心价值如果你手头有一块树莓派 Pico,正在用 MicroPython 开发,但眼馋 CircuitPython 生态里那海量且维护良好的传感器驱动库,比如 Adafruit 官方出品的那些,那么你肯定想过:能不能直接在 MicroPython 里…...

【职场】聪明人,从不在公司交朋友

聪明人,从不在公司交朋友“你以为你们是朋友。但有一天你会发现,你们之间站着一个共同的雇主。”一、那个"最懂你"的同事 你们一起骂过同一个领导。 一起在茶水间吐槽过公司文化。 一起在深夜加班时互相打气。 你告诉他你想离职,告…...

LabVIEW IMAQ 三缓冲高性能图像处理

2. 原生 G 语言图像操作性能差的原因3. 最高性能路径:DLL 像素指针最优路径:获取图像首地址指针 → 传入 C/C DLL → 整块内存直接读写这是 LabVIEW 图像处理最快路径。关键函数:IMAQ GetImagePixelPtr —— 获取图像像素缓冲区首指针。二、…...

OpenClaw-RUH:基于深度学习的机器人灵巧抓取框架解析与实践

1. 项目概述:当AI遇上“机械爪”最近在AI和机器人交叉的圈子里,一个名为“OpenClaw-RUH”的项目引起了我的注意。乍一看这个标题,你可能会觉得它又是一个开源的机械臂控制项目。但当我深入其代码仓库和社区讨论后,发现它的野心远不…...

pyecharts-assets终极指南:告别网络依赖,打造本地可视化环境

pyecharts-assets终极指南:告别网络依赖,打造本地可视化环境 【免费下载链接】pyecharts-assets 🗂 All assets in pyecharts 项目地址: https://gitcode.com/gh_mirrors/py/pyecharts-assets 还在为pyecharts图表加载慢而烦恼吗&…...

BilibiliDown:一键下载B站音频的跨平台神器

BilibiliDown:一键下载B站音频的跨平台神器 【免费下载链接】BilibiliDown (GUI-多平台支持) B站 哔哩哔哩 视频下载器。支持稍后再看、收藏夹、UP主视频批量下载|Bilibili Video Downloader 😳 项目地址: https://gitcode.com/gh_mirrors/bi/Bilibili…...

)

ElevenLabs声音库调优秘技:如何用API+Prompt工程将TTS自然度提升67%(附2024最新声纹参数表)

更多请点击: https://intelliparadigm.com 第一章:ElevenLabs声音库资源推荐 ElevenLabs 提供了业界领先的高质量语音合成服务,其声音库(Voice Library)涵盖多语种、多风格的预训练语音模型,适用于播客、有…...