基于WIFI指纹的室内定位算法matlab仿真

目录

1.算法运行效果图预览

2.算法运行软件版本

3.部分核心程序

4.算法理论概述

4.1WIFI指纹定位原理

4.2 指纹数据库建立

4.3定位

5.算法完整程序工程

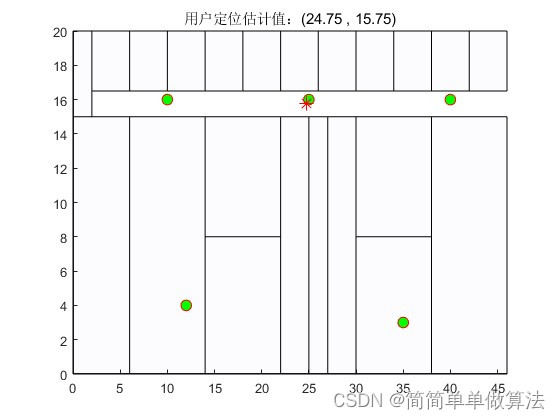

1.算法运行效果图预览

2.算法运行软件版本

matlab2022a

3.部分核心程序

.....................................................................

%参考点

Xref=[];

Yref=[];

Refx1=[0.25:0.5:52];

Refy1=[0.25:0.5:20];

for i=1:length(Refx1) for j=1:length(Refy1) Xref(i,j)=Refx1(i);Yref(i,j)=Refy1(j);end

end%计算每个参考点的接收功率

Pr=[];

for i=1:length(Refx1) ifor j=1:length(Refy1) XYref=[Xref(i,j),Yref(i,j)]; for k=1:size(AP_pos,1) xy_AP = AP_pos(k,:); dist =(XYref(1)-xy_AP(1))^2+(XYref(2)-xy_AP(2))^2+(H_wif-3)^2; Nums = func_wallloss(house,xy_AP,XYref); pathloss = func_indoorloss(sqrt(dist),Ref_distance,Nums); Pr(i,j,k)= 20-pathloss; endendXYref=[Xref(i,j) Yref(i,j)];

endfigure

subplot(5,2,1);

mesh(Xref,Yref,Pr(:,:,1));

title(['AP #' num2str(1) ', 坐标 (' num2str(AP_pos(1,1)) ',' num2str(AP_pos(1,2)) ')'])

subplot(5,2,2);

contourf(Xref,Yref,Pr(:,:,1));

title(['AP #' num2str(1) ', 坐标 (' num2str(AP_pos(1,1)) ',' num2str(AP_pos(1,2)) ')'])subplot(5,2,3);

mesh(Xref,Yref,Pr(:,:,2));

title(['AP #' num2str(2) ', 坐标 (' num2str(AP_pos(2,1)) ',' num2str(AP_pos(2,2)) ')'])

subplot(5,2,4);

contourf(Xref,Yref,Pr(:,:,2));

title(['AP #' num2str(2) ', 坐标 (' num2str(AP_pos(2,1)) ',' num2str(AP_pos(2,2)) ')'])subplot(5,2,5);

mesh(Xref,Yref,Pr(:,:,3));

title(['AP #' num2str(3) ', 坐标 (' num2str(AP_pos(3,1)) ',' num2str(AP_pos(3,2)) ')'])

subplot(5,2,6);

contourf(Xref,Yref,Pr(:,:,3));

title(['AP #' num2str(3) ', 坐标 (' num2str(AP_pos(3,1)) ',' num2str(AP_pos(3,2)) ')'])subplot(5,2,7);

mesh(Xref,Yref,Pr(:,:,4));

title(['AP #' num2str(4) ', 坐标 (' num2str(AP_pos(4,1)) ',' num2str(AP_pos(4,2)) ')'])

subplot(5,2,8);

contourf(Xref,Yref,Pr(:,:,4));

title(['AP #' num2str(4) ', 坐标 (' num2str(AP_pos(4,1)) ',' num2str(AP_pos(4,2)) ')'])subplot(5,2,9);

mesh(Xref,Yref,Pr(:,:,5));

title(['AP #' num2str(5) ', 坐标 (' num2str(AP_pos(5,1)) ',' num2str(AP_pos(5,2)) ')'])

subplot(5,2,10);

contourf(Xref,Yref,Pr(:,:,5));

title(['AP #' num2str(5) ', 坐标 (' num2str(AP_pos(5,1)) ',' num2str(AP_pos(5,2)) ')'])figure

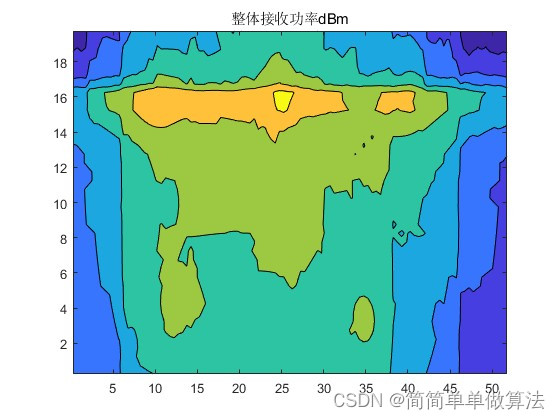

contourf(Xref,Yref,sum(Pr,3));

title('整体接收功率dBm')

...........................................

994.算法理论概述

随着移动互联网和物联网技术的飞速发展,位置服务(LBS)已成为许多应用的核心功能,如导航、社交网络和智能物流等。室外定位技术,如全球定位系统(GPS),已相当成熟并广泛应用。然而,由于建筑物的遮挡和多径效应,GPS等技术在室内环境中的定位精度大打折扣。因此,室内定位技术成为了研究的热点。其中,基于WIFI指纹的室内定位算法因其无需额外硬件、普及率高和定位精度相对较高等优点而备受关注。

4.1WIFI指纹定位原理

WIFI指纹定位是一种基于接收信号强度(RSSI)的室内定位技术。它通过收集不同位置的WIFI信号强度信息,建立位置指纹数据库,然后将实时采集的WIFI信号强度信息与数据库中的指纹进行匹配,从而实现定位。

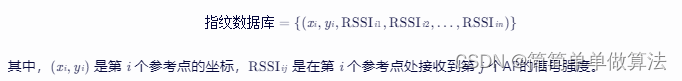

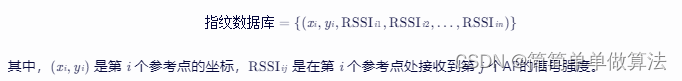

4.2 指纹数据库建立

指纹数据库的建立是WIFI指纹定位的第一步。它需要在定位区域内布置一定数量的参考点(RP),并在每个参考点处测量来自各个WIFI接入点(AP)的信号强度。这些信号强度值与该参考点的位置信息一起构成了一条指纹记录。指纹数据库可以表示为:

4.3定位

在定位阶段,移动设备会实时采集当前位置的WIFI信号强度信息,然后将这些信息与指纹数据库中的记录进行匹配,以估计当前位置。

基于WIFI指纹的室内定位算法是一种低成本、高精度的室内定位技术。它通过建立WIFI信号强度与位置坐标之间的映射关系,实现了对移动设备的精确定位。然而,由于WIFI信号的不稳定性和多径效应等因素的影响,WIFI指纹定位在实际应用中仍面临一些挑战。未来的研究方向包括改进指纹数据库的建立和维护方法、优化匹配算法以提高定位精度和稳定性、融合多种传感器信息进行室内定位等。

5.算法完整程序工程

OOOOO

OOO

O

相关文章:

基于WIFI指纹的室内定位算法matlab仿真

目录 1.算法运行效果图预览 2.算法运行软件版本 3.部分核心程序 4.算法理论概述 4.1WIFI指纹定位原理 4.2 指纹数据库建立 4.3定位 5.算法完整程序工程 1.算法运行效果图预览 2.算法运行软件版本 matlab2022a 3.部分核心程序 .....................................…...

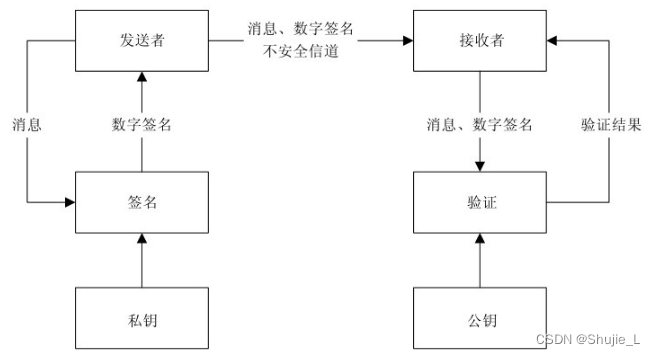

密码学:一文读懂非对称密码体制

文章目录 前言非对称密码体制的保密通信模型私钥加密-公钥解密的保密通信模型公钥加密-私钥解密的保密通信模型 复合式的非对称密码系统散列函数数字签名数字签名满足的三个基本要求先加密还是先签名?数字签名成为公钥基础设施以及许多网络安全机制的基础什么是单向…...

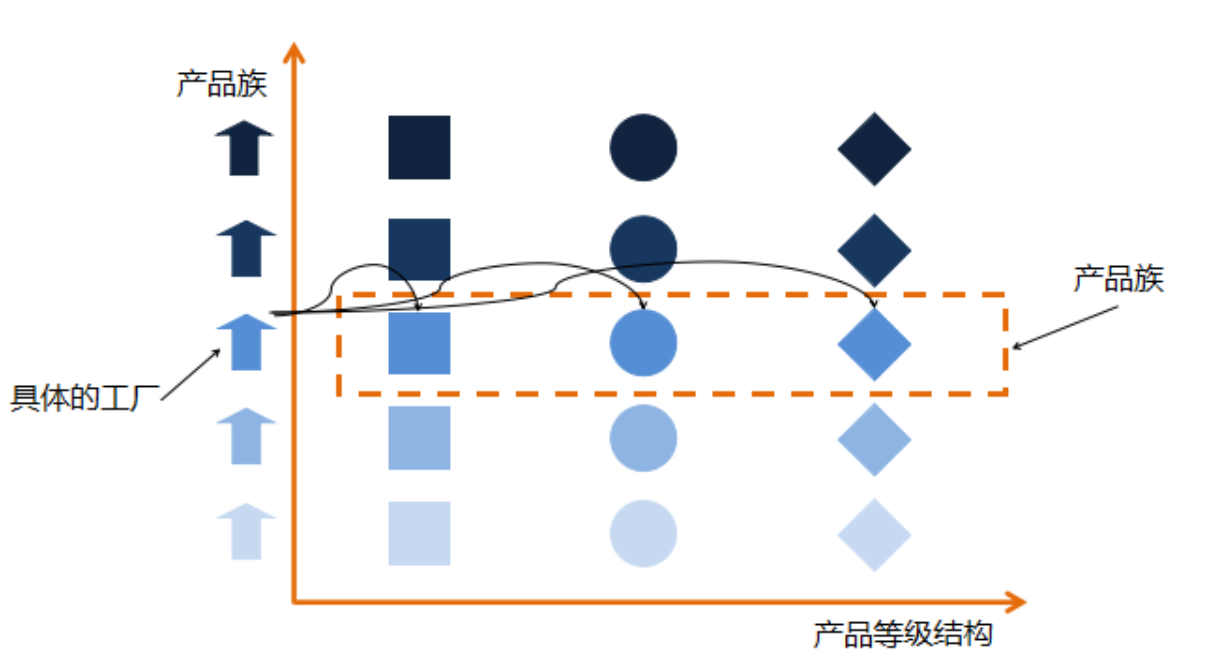

2_工厂设计_工厂方法和抽象工厂

工厂设计模式-工厂方法 1.概念 工厂方法模式(Fatory Method Pattern ) 是指定义一个创建对象的接口,但让实现这个接口的类来决定实例化哪个类,工厂方法让类的实例化推迟到子类中进行。 在工厂方法模式中用户只需要关心所需产品对应的工厂,…...

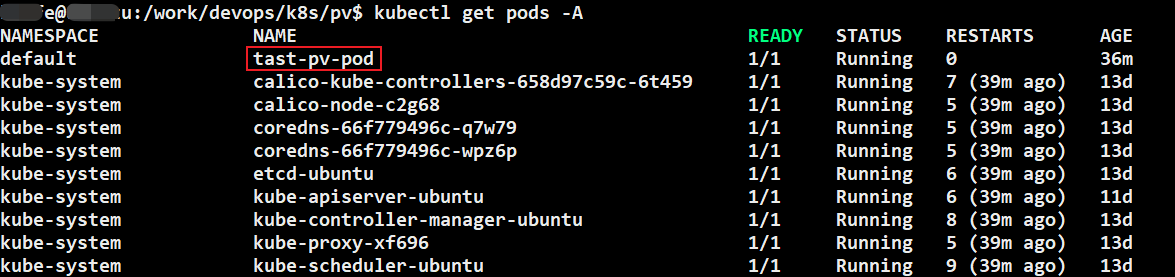

k8s之pod进阶

1.k8s的pod重启策略 Always :不论正常退出还是非正常退出都重启deployment的yaml文件只能是always pod的yaml三种模式都可以。 OnFailure:只有状态码非0才会重启,正常退出不重启 Never:正常退出和非正常退出都不重启 容器的退…...

)

RTTI(运行时类型识别)

RTTI(运行时类型识别) 实验介绍 RTTI 全称 Run Time Type Identification,中文称为 “运行时类型识别”,在程序中使用 typeid 和 dynamic_cast 实现。RTTI 技术允许程序在运行时识别对象的类型。 知识点 typeiddynamic_castRTTI 技术typeid typeid 是 C++ 关键字,用于…...

19.Linux Shell任务控制

文章目录 Linux Shell任务控制1)信号通过键盘生成信号trap 命令捕获信号 2)在后台运行脚本命令后加 & 符使用nohub命令 3)作业控制4)调度优先级nice命令renice 命令 5)定时运行作业at定期执行命令reference 欢迎访问个人网络日志🌹🌹知行空间&#x…...

域名流量被劫持怎么办?如何避免域名流量劫持?

随着互联网不断发展,流量成为线上世界的巨大财富。然而一种叫做域名流量劫持的网络攻击,将会在不经授权的情况下控制或重定向一个域名的DNS记录,导致用户在访问一个网站时,被引导到另一个不相关的网站,从而劫持走原网站…...

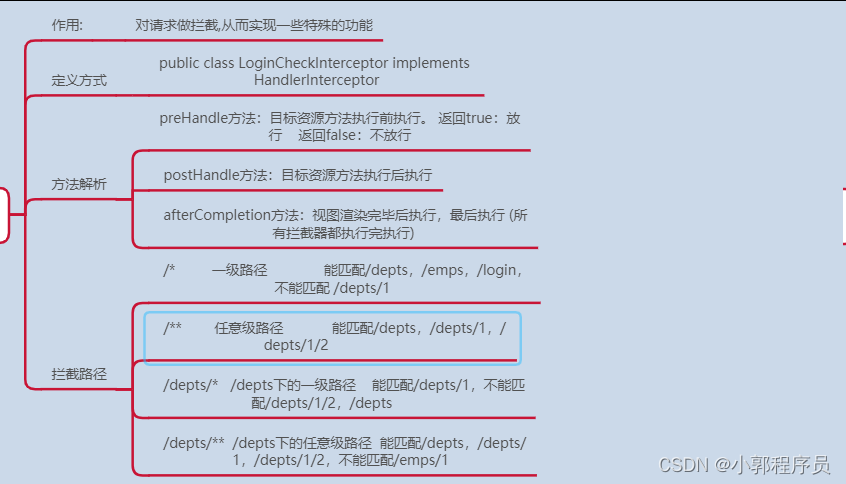

java案例知识点

一.会话技术 概念 技术 二.跨域 三.过滤器 四.拦截器...

Arrays 的使用

Arrays 概述 提供了数组操作的相关方法,连接数组和集合 asList 返回指定数组的列表列表和数组的引用位置相同 Integer[] arrs new Integer[] {1,2,3,4,5,6,7,8,9};List<Integer> list Arrays.asList(arrs);System.out.println(list);arrs[5] 100;Syste…...

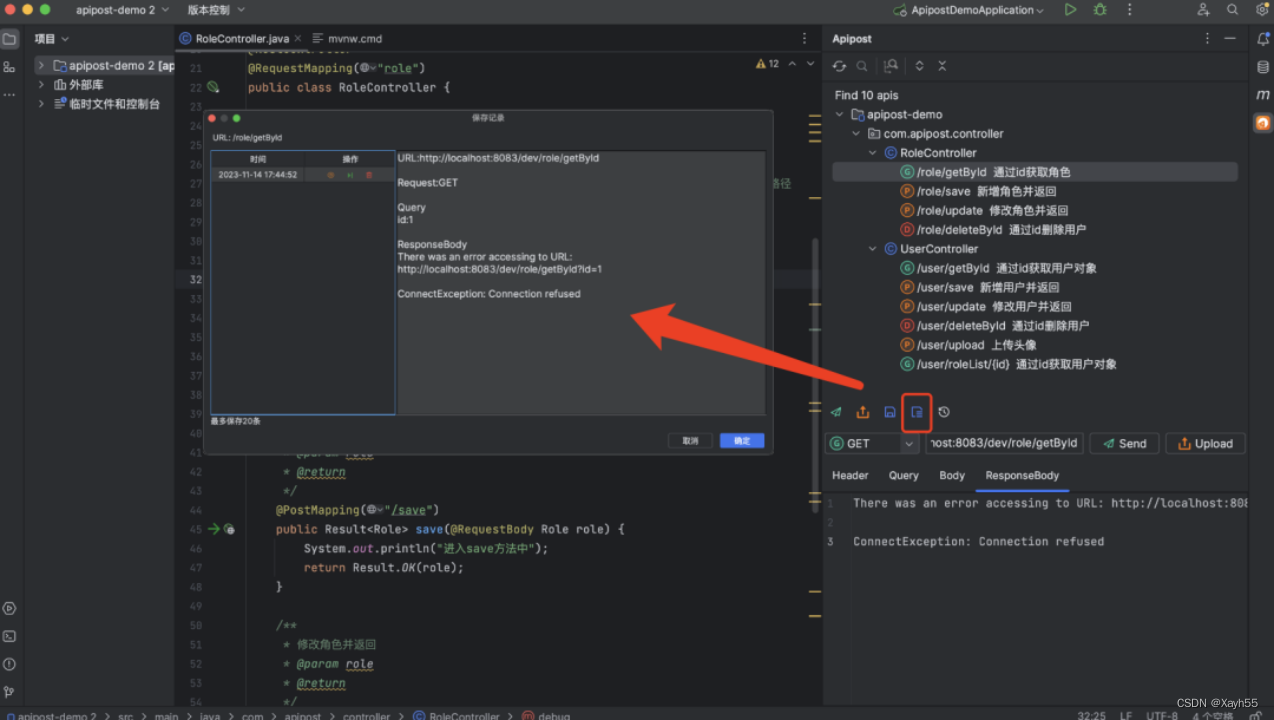

IDEA中怎么用Postman?这款插件你试试

Postman是大家最常用的API调试工具,那么有没有一种方法可以不用手动写入接口到Postman,即可进行接口调试操作?今天给大家推荐一款IDEA插件:Apipost Helper,写完代码就可以调试接口并一键生成接口文档!而且还…...

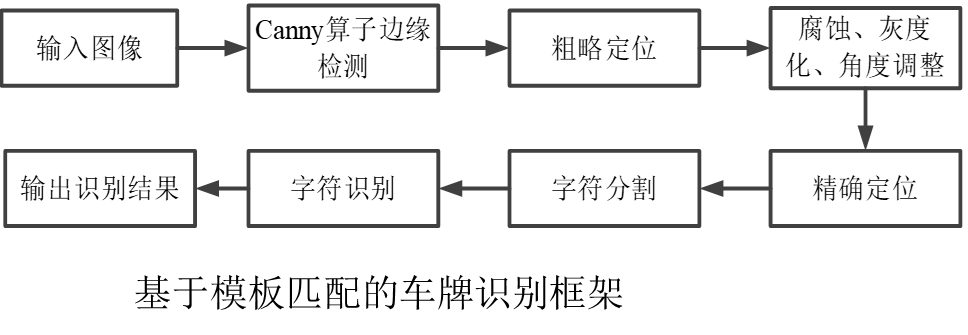

基于机器视觉的车牌检测-边缘检测因子的选择

车牌检测概述 车牌识别在检测报警、汽车出入登记、交通违法违章以及移动电子警察方面应用广泛。车牌识别过程为:首先通过摄像头获取包含车牌的彩色图像;然后进行车牌边缘检测,先粗略定位到车牌位置,再精细定位;最后根…...

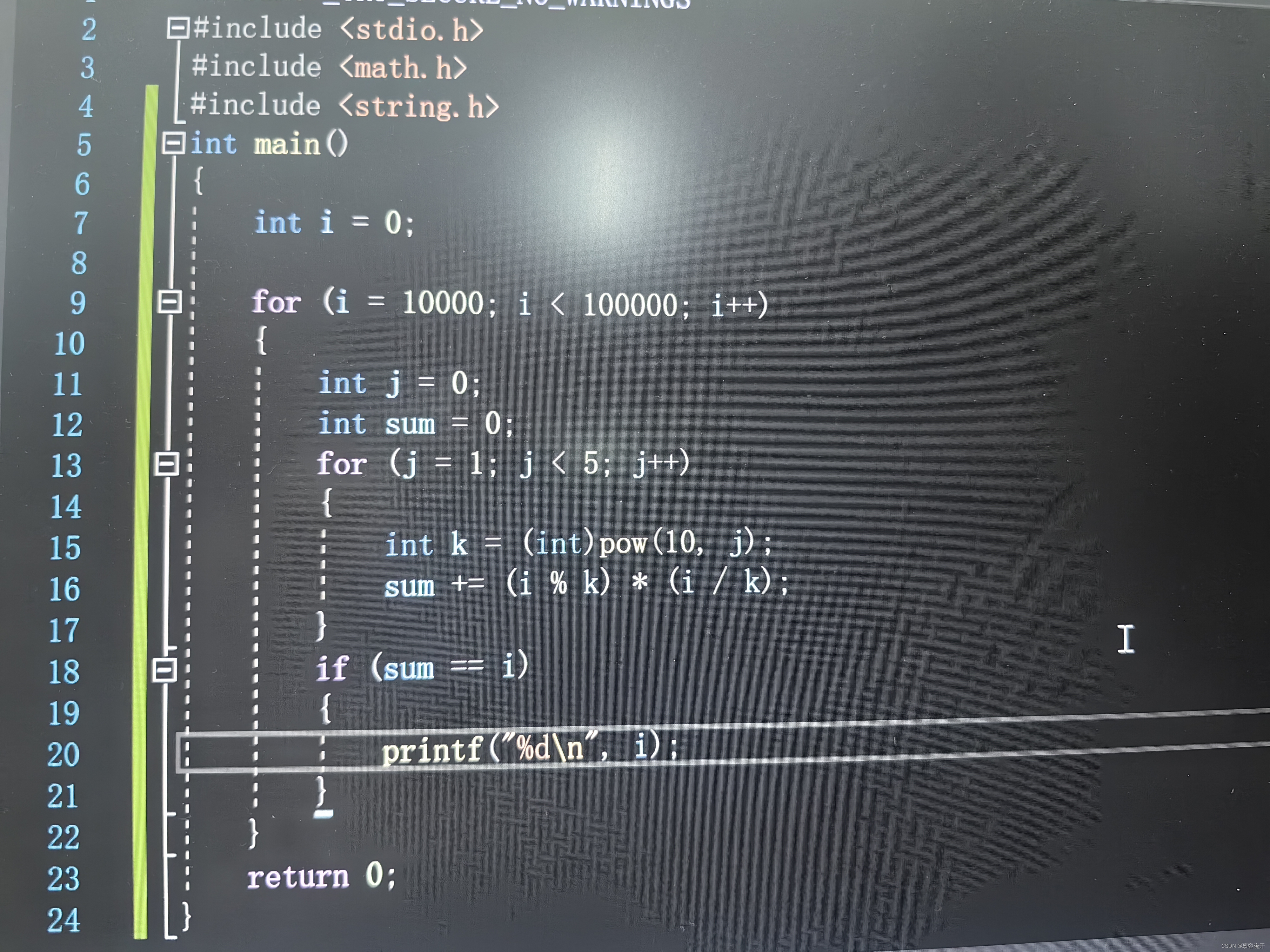

学习c语言,变种水仙花

利用函数次方pow...

K8S--持久卷(PersistentVolume)的用法

原文网址:K8S--持久卷(PersistentVolume)的用法-CSDN博客 简介 本文介绍K8S的持久卷(PersistentVolume)的用法。 目标:用持久卷的方式将主机的磁盘与容器磁盘映射,安装nginx并运行。 --------------------------------------------------…...

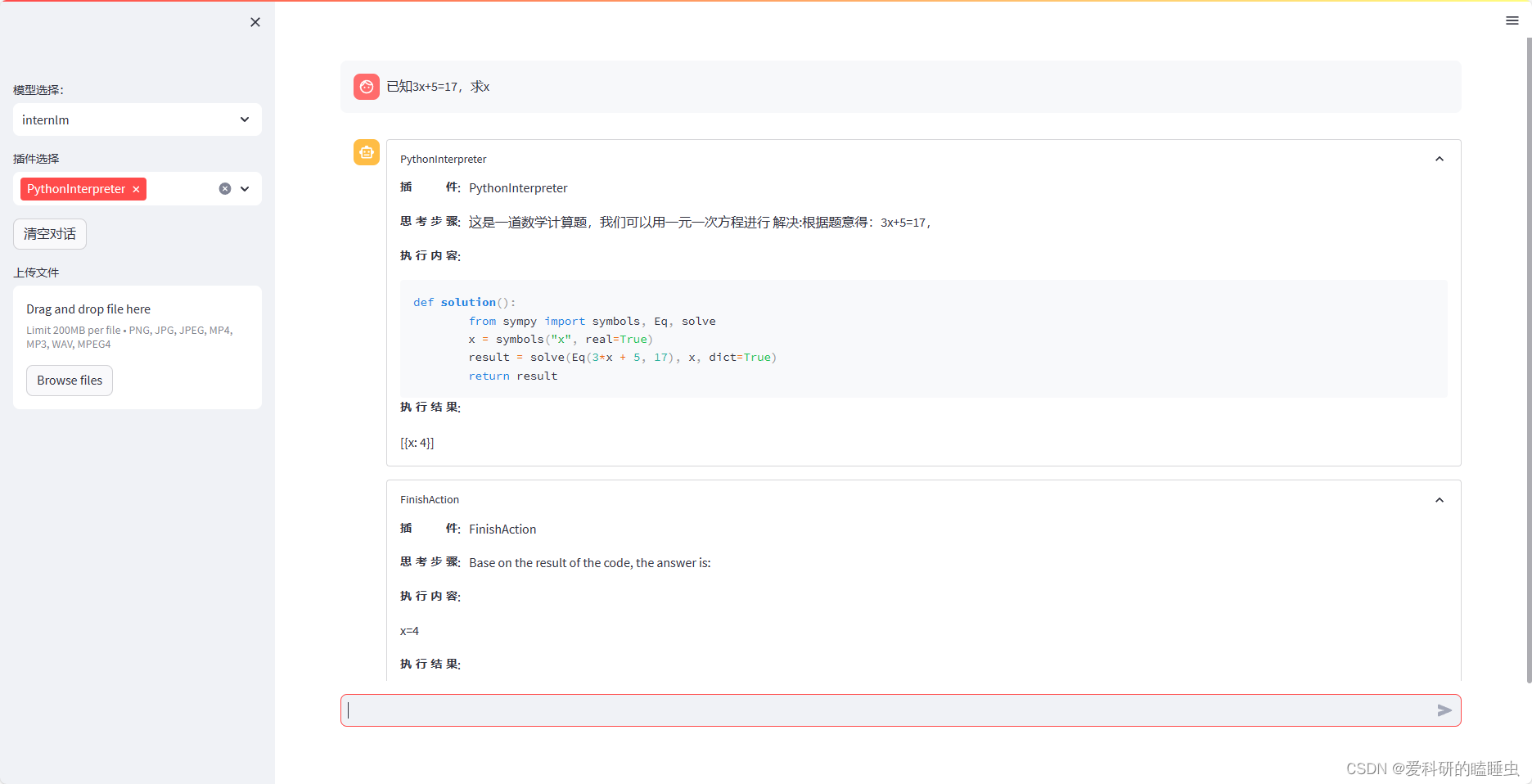

书生·浦语大模型趣味 Demo笔记及作业

文章目录 笔记作业基础作业:进阶作业: 笔记 书生浦语大模型InternLM-Chat-7B 智能对话 Demo:https://blog.csdn.net/m0_49289284/article/details/135412067书生浦语大模型Lagent 智能体工具调用 Demo:https://blog.csdn.net/m0_…...

2024最新前端源码分享(附效果图及在线演示)

分享10款非常有趣的前端特效源码 其中包含css动画特效、js原生特效、svg特效以及小游戏等 下面我会给出特效样式图或演示效果图 但你也可以点击在线预览查看源码的最终展示效果及下载源码资源 粒子文字动画特效 基于canvas实现的粒子文字动画特效 会来回切换设定的文字特效 图…...

Microsoft 365 for Mac激活版(原Office 365)

Microsoft 365 for Mac原office 365,包含Word、Excel、PowerPoint 和 Outlook应用程序,协作办公的最佳首选。 软件下载:Microsoft 365 for Mac激活版下载 Microsoft 365 的一些主要功能包括: office 应用程序:Microsof…...

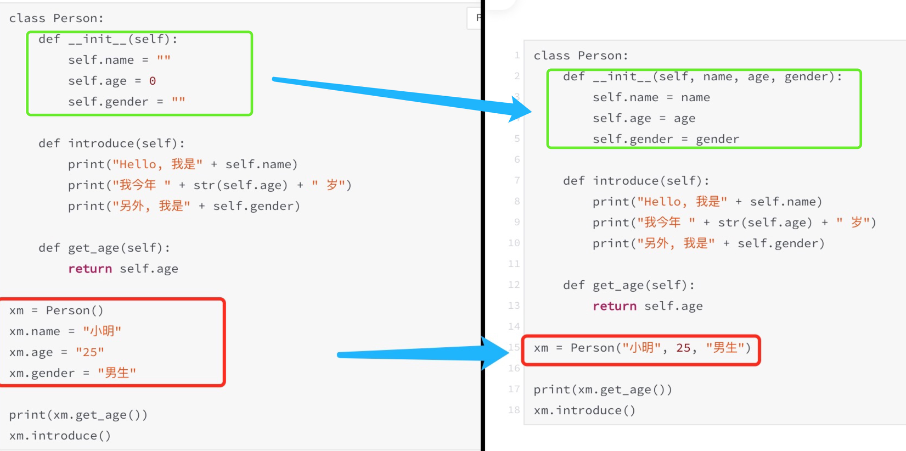

快乐学Python,Python基础之组织代码「类与对象」

在上一篇文章中,我们了解了函数。这一篇文章我们来了解一下Python中另外一个重要的概念:类与对象。 1、类与对象 (1)类与对象有什么关系? 你可能会奇怪,为什么要叫类与对象呢?是两个不同的东…...

H5的3D游戏开源框架

在H5的3D游戏框架中,Three.js、Babylon.js和Turbulenz是比较受欢迎的选择。 Three.js是一个广泛应用并且功能强大的JavaScript 3D库,可以创建简单的3D动画到创建交互的3D游戏。 Babylon.js是David Catuhe对3D游戏引擎热爱的结果,是最好的Ja…...

浅谈一些生命周期

vue2生命周期 beforeCreate :实例创建之初 created:组件已经创建完成 beforeMount:组件挂载之前 mounted:组件挂载之后 beforeUpdate:数据发生变化 更新之前 undated:数据发生之后 beforeDestroy :实…...

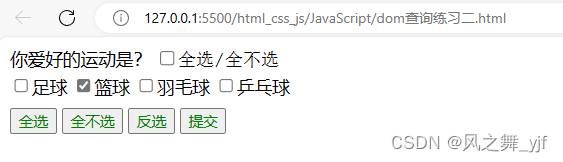

JavaScript基础(25)_dom查询练习(二)

<!DOCTYPE html> <html lang"zh"> <head><meta charset"UTF-8"><title>dom查询练习二</title><link rel"stylesheet" href"../browser_default_style/reset.css"><style>form {margi…...

终极指南:在Windows上轻松安装安卓应用,告别笨重模拟器

终极指南:在Windows上轻松安装安卓应用,告别笨重模拟器 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 你是否曾经想在Windows电脑上运行安卓应…...

Mac Mouse Fix终极指南:如何让普通鼠标在Mac上获得超越触控板的体验

Mac Mouse Fix终极指南:如何让普通鼠标在Mac上获得超越触控板的体验 【免费下载链接】mac-mouse-fix Mac Mouse Fix - Make Your $10 Mouse Better Than an Apple Trackpad! 项目地址: https://gitcode.com/GitHub_Trending/ma/mac-mouse-fix 还在为Mac上第三…...

掌握高效窗口管理:专业级分辨率调整工具完全指南

掌握高效窗口管理:专业级分辨率调整工具完全指南 【免费下载链接】SRWE Simple Runtime Window Editor 项目地址: https://gitcode.com/gh_mirrors/sr/SRWE 在当今多任务处理和多屏工作环境中,你是否经常遇到窗口大小不合适、分辨率限制或游戏画面…...

Claude Code与Cursor CLI集成:AI辅助编程工作流优化实践

1. 项目概述:Claude Code与Cursor CLI的桥梁如果你和我一样,日常开发中同时使用Claude Code和Cursor,并且对Composer 2的执行速度印象深刻,那么你很可能也面临过这样的困境:Claude Code在规划、分析和代码审查方面表现…...

地铁站内人员危险情况检测人员跌倒检测数据集VOC+YOLO格式4369张2类别

数据集格式:Pascal VOC格式YOLO格式(不包含分割路径的txt文件,仅仅包含jpg图片以及对应的VOC格式xml文件和yolo格式txt文件) 图片数量(jpg文件个数):4369 标注数量(xml文件个数):4369 标注数量(txt文件个数):4369 …...

高校食堂学生信息录入系统开发实战|从0到1搭建简易Web系统

大家好~ 最近完成了一个适合高校课程作业、小型食堂管理使用的「大学食堂学生信息录入系统」,全程用纯前端技术实现,无需复杂后端环境,双击即可运行,今天就来分享一下开发全过程、功能细节和使用技巧,适合刚…...

如何轻松解决软件授权难题?智能授权管理脚本全解析

如何轻松解决软件授权难题?智能授权管理脚本全解析 【免费下载链接】KMS_VL_ALL_AIO Smart Activation Script 项目地址: https://gitcode.com/gh_mirrors/km/KMS_VL_ALL_AIO 你是否曾经遇到过这样的情况:重要的办公软件突然提示授权过期…...

从Claude Code到nanocode:轻量级AI编程助手核心架构与工程实践

1. 项目概述:从Claude Code到nanocode的轻量化之路 如果你是一名开发者,尤其是对AI编程助手(AI Agent)的内部工作原理充满好奇,那么你很可能听说过Anthropic的Claude Code。它是一个功能强大的命令行AI代理࿰…...

深入u-boot目录结构:以全志V3s的LicheePi Zero为例,理解每个文件夹的作用

深入解析u-boot目录结构:全志V3s平台下的LicheePi Zero实践指南 当你第一次打开u-boot源码仓库时,面对密密麻麻的目录结构可能会感到无从下手。作为嵌入式系统开发中至关重要的启动加载程序,u-boot的架构设计既体现了通用性又兼顾了平台特异…...

Intelli开源智能代理框架:从核心概念到生产部署全解析

1. 项目概述:Intelli 是什么,以及它为何值得关注最近在开源社区里,一个名为intelligentnode/Intelli的项目开始引起不少开发者的注意。乍一看这个标题,你可能会有点困惑:Intelli?是某种新的智能代理框架&am…...