2024年中国杭州|网络安全技能大赛(CTF)正式开启竞赛报名

前言

一、CTF简介

CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。发展至今,已经成为全球范围网络安全圈流行的竞赛形式,2013年全球举办了超过五十场国际性CTF赛事。而DEFCON作为CTF赛制的发源地,DEFCON CTF也成为了目前全球最高技术水平和影响力的CTF竞赛,类似于CTF赛场中的“世界杯” 。

新时代,新征程,在网络安全领域,人才始终是第一资源,面对新技术的演变和应用,网络环境和安全威胁日益复杂,亟需培养大批创新型网安实战人才以应对网络空间的挑战。

1月9日,第七届西湖论剑·中国杭州网络安全技能大赛正式开启竞赛报名。作为全国知名网络安全竞赛品牌,本届大赛通过举办多元赛事、扩大参赛范围、丰富办赛内涵,全面选拔实战性网络安全技术人才,推进网络强国建设。

本次大赛以“人才:数字安全创新引擎”为主题。共包含网络攻防实战赛、创新挑战赛、可信众测赛三大赛项。其中,网络攻防实战赛和创新挑战赛将分为初赛、决赛两部分,决赛将于3月30日进行,并在线上同步发起网络直播。此外,报名时间截止于1月24日,登录大赛官网game.gcsis.cn可获取更多赛事报名详情。

二、CTF竞赛模式

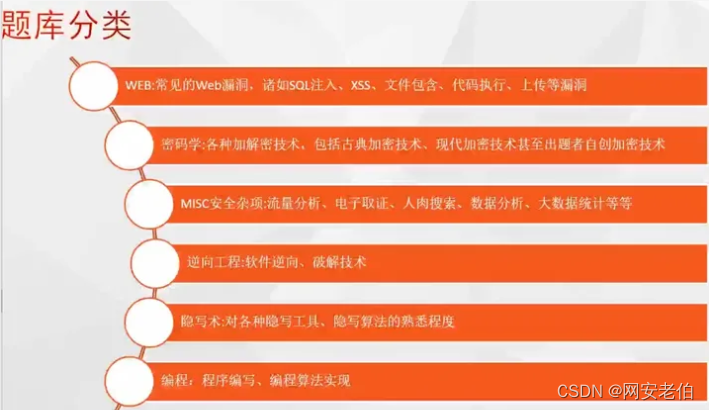

解题模式(Jeopardy): 在解题模式CTF赛制中,参赛队伍可以通过互联网或者现场网络参与,这种模式的CTF竞赛与ACM编程竞赛、信息学奥赛比较类似,以解决网络安全技术挑战题目的分值和时间来排名,通常用于在线选拔赛。题目主要包含逆向、漏洞挖掘与利用、Web渗透、密码、取证、隐写、安全编程等类别。

攻防模式(Attack-Defense): 在攻防模式CTF赛制中,参赛队伍在网络空间互相进行攻击和防守,挖掘网络服务漏洞并攻击对手服务来得分,修补自身服务漏洞进行防御来避免丢分。攻防模式CTF赛制可以实时通过得分反映出比赛情况,最终也以得分直接分出胜负,是一种竞争激烈,具有很强观赏性和高度透明性的网络安全赛制。在这种赛制中,不仅仅是比参赛队员的智力和技术,也比体力(因为比赛一般都会持续48小时及以上),同时也比团队之间的分工配合与合作。

混合模式(Mix): 结合了解题模式与攻防模式的CTF赛制,比如参赛队伍通过解题可以获取一些初始分数,然后通过攻防对抗进行得分增减的零和游戏,最终以得分高低分出胜负。采用混合模式CTF赛制的典型代表如iCTF国际CTF竞赛。

三、CTF各大题型简介

四、多元赛项 锤炼网安精兵强将

本届大赛充分结合国家实战型网络安全技术人才需求,综合虚拟仿真、技术创新、真实漏洞挖掘的考察形式,检验网络安全人才的实战水平,在项目设置方面更是丰富多元,特点各异。

本次网络攻防实战赛延续去年的参赛规则,邀请全日制高校在校生(含研究生),以所在高校为单位组队参赛,参赛团队成员需来自同一单位,每支队伍参赛成员(含队长)至少4人,最高不超过8人,队员不得重复组队。

初赛采用主流CTF夺旗赛模式,决赛分为应急响应模式、IOT闯关模式,赛题内容涵盖数据安全、AI安全、IoT漏洞挖掘等新兴技术领域。

通过仿真的网络空间靶场,构建模拟的真实业务与事件场景,助力培养社会急需的知攻善防、一专多能的网络安全实战人才。该项目旨在挖掘实战型网络安全技术人才,综合考察参赛队伍网络渗透、应急响应、漏洞挖掘等方面的知识技能和实战能力。

创新挑战赛作为本次大赛的首次新设挑战赛,将更关注于具有实践意义的、真正解决行业技术难题。本赛项由赛事组委会发布创新挑战赛题,赛题内容通常为网络安全产品研发、技术创新中存在的挑战及科学发展问题,涉及云安全、AI安全、网络攻防等方向。

参赛队伍需登录官网下载创新挑战赛参赛资料,了解赛项命题及详细参赛流程,以团队形式报名参赛。

需要值得注意的是,决赛评审在邀请队伍在线下进行,分为作品演示和答辩两个环节,评审专家对每个竞赛作品实行分项打分,集体讨论,现场评审综合评定,最终确定参赛作品。

可信众测赛作为中国杭州网络安全技能大赛的重要一环,也将在本次大赛继续延续,该赛项面对全体网络安全从业人员,参赛者在可信众测赛指定平台www.bountyteam.com注册账户。参赛者将通过网络安全评估,发现和解决系统及应用程序中的安全漏洞和风险,并提供相应的解决方案和建议。赛项旨在实战中锻炼提升网络安全从业者的技艺水平,激发其创新精神,开拓攻防对抗新思路。

五、学习资源

如何入门学习网络安全【黑客】

【----帮助网安学习,以下所有学习资料文末免费领!----】

相关文章:

2024年中国杭州|网络安全技能大赛(CTF)正式开启竞赛报名

前言 一、CTF简介 CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的…...

112.Qt中的窗口类

我们在通过Qt向导窗口基于窗口的应用程序的项目过程中倒数第二步让我们选择跟随项目创建的第一个窗口的基类, 下拉菜单中有三个选项, 分别为: QMainWindow、QDialog、QWidget如下图: 常用的窗口类有3个 在创建Qt窗口的时候, 需要让自己的窗口类继承上述三个窗口类的…...

如何设置电脑桌面提醒,电脑笔记软件哪个好?

对于大多数上班族来说,每天要完成的待办事项实在太多了,如果不能及时去处理,很容易因为各种因素导致忘记,从而给自己带来不少麻烦。所以,我们往往会借助一些提醒类的软件将各项任务逐一记录下来,然后设置上…...

C# HttpClient Get Post简单封装

文章目录 前言封装好的代码测试接口测试代码 前言 微软官方有Get和Post请求,我把他简单化处理一下 封装好的代码 public class MyHttpHelper{private string baseUrl;/// <summary>/// 基础Api/// </summary>public string BaseUrl{get{return baseUr…...

创建网格(Grid/GridItem)

目录 1、概述 2、布局与约束 3、设置排列方式 3.1设置行列数量与占比 3.2、设置子组件所占行列数 3.3、设置主轴方向 3.4、在网格布局中显示数据 3.5、设置行列间距 4、构建可滚动的网格布局 5、实现简单的日历功能 6、性能优化 1、概述 网格布局是由“行”和“列”分…...

思科路由器忘记密码怎么重置

断电重启路由器,在开机过程中按下CtrlPause/break,或者只按下Pause/break(没有测试),在PT(Cisco Packet Tracert)中则需要按CtrlC。路由器会进入rommon >模式。 切换到0x2142模式࿰…...

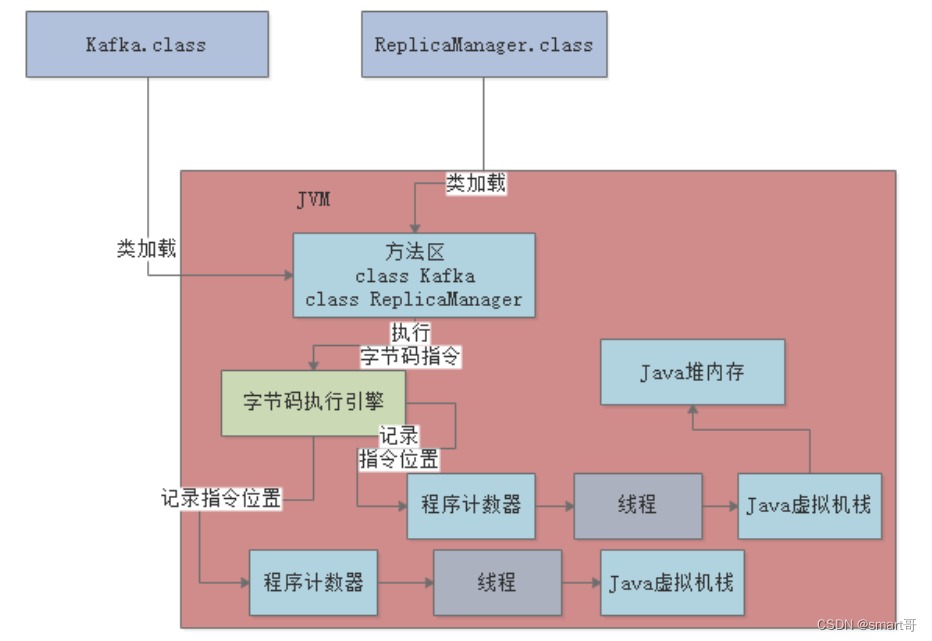

JVM基础(2)——JVM内存模型

一、简介 JVM会加载类到内存中,所以 JVM 中必然会有一块内存区域来存放我们写的那些类。Java中有类对象、普通对象、本地变量、方法信息等等各种对象信息,所以JVM会对内存区域进行划分: JDK1.8及以后,上图中的方法区变成了Metasp…...

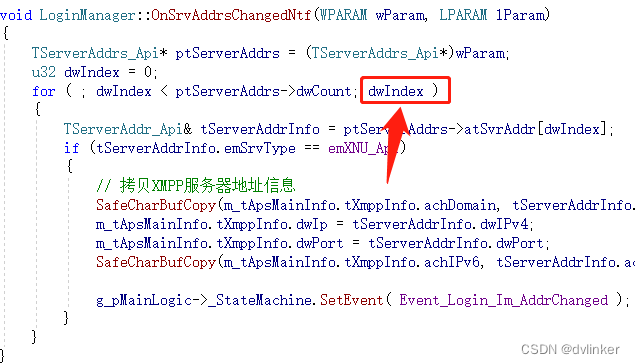

使用 Process Explorer 和 Windbg 排查软件线程堵塞问题

目录 1、问题说明 2、线程堵塞的可能原因分析 3、使用Windbg和Process Explorer确定线程中发生了死循环 4、根据Windbg中显示的函数调用堆栈去查看源码,找到问题 4.1、在Windbg定位发生死循环的函数的方法 4.2、在Windbg中查看变量的值去辅助分析 4.3、是循环…...

做科技类的展台3d模型用什么材质比较好---模大狮模型网

对于科技类展台3D模型,以下是几种常用的材质选择: 金属材质:金属材质常用于科技展台的现代感设计,如不锈钢、铝合金或镀铬材质。金属材质可以赋予展台一个科技感和高档感,同时还可以反射光线,增加模型的真实…...

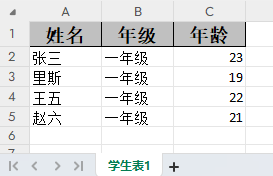

EasyExcel简单实例(未完待续)

EasyExcel简单实例 准备工作场景一:读取 Student 表需求1:简单读取需求2:读取到异常信息时不中断需求3:读取所有的sheet工作表需求4:读取指定的sheet工作表需求5:从指定的行开始读取 场景二:写入…...

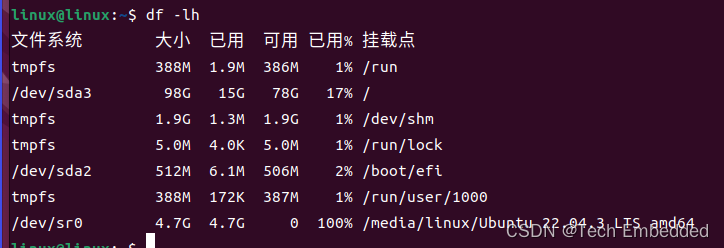

ROS2学习笔记一:安装及测试

目录 前言 1 ROS2安装与卸载 1.1 安装虚拟机 1.2 ROS2 humble安装 2 ROS2测试 2.1 topic测试 2.2 小海龟测试 2.3 RQT可视化 2.4 占用空间 前言 ROS2的前身是ROS,ROS即机器人操作系统(Robot Operating System),ROS为了“提高机器人…...

Xcode14.3.1真机调试iOS17的方法

Hello,大家好我是咕噜铁蛋!Xcode 是苹果官方开发工具,它提供了完整的开发环境和工具集,支持开发 iOS、macOS、watchOS 和 tvOS 应用程序。对于 iOS 开发者来说,Xcode 是必备的工具之一。而随着 iOS 系统的不断更新和升…...

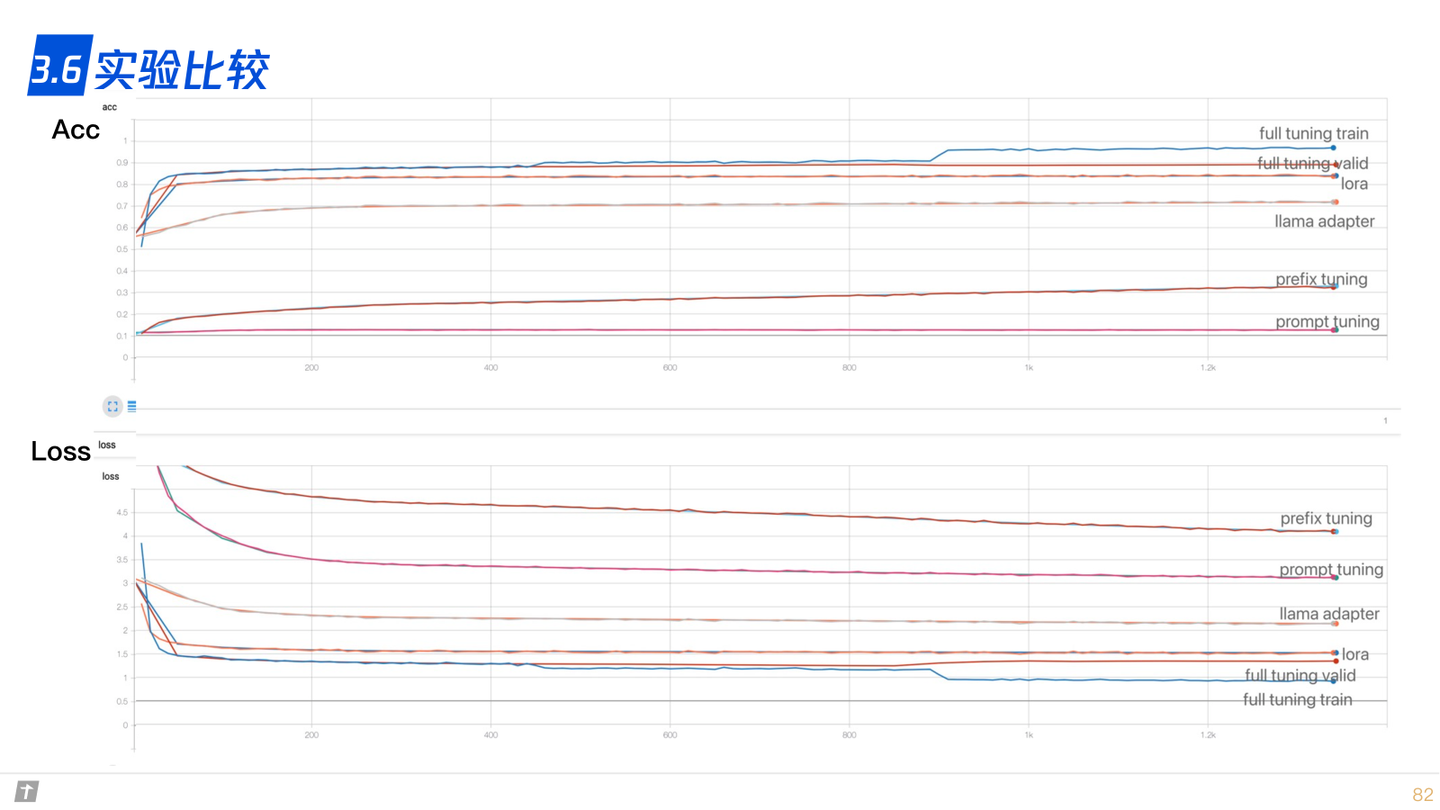

主流大语言模型从预训练到微调的技术原理

引言 本文设计的内容主要包含以下几个方面: 比较 LLaMA、ChatGLM、Falcon 等大语言模型的细节:tokenizer、位置编码、Layer Normalization、激活函数等。大语言模型的分布式训练技术:数据并行、张量模型并行、流水线并行、3D 并行、零冗余优…...

Linux中vim查看文件某内容

一、编辑文件命令 [rootyinheqilin ~]# vim test.txt 1,在编辑的文件中连续按2次键盘的【g】键,光标会移动到文档开头第一行 2,输入一个大写 G,光标会跳转到文件的最后一行第一列(末行) 二、查看文件内容命令 gre…...

)

阿里云提示服务器ip暴露该怎么办?-速盾网络(sudun)

当阿里云提示服务器IP暴露的时候,这意味着您的服务器可能面临安全风险,因为黑客可以通过知道服务器的IP地址来尝试入侵您的系统。在这种情况下,您应该立即采取措施来保护您的服务器和数据。以下是一些建议: 更改服务器IP地址&…...

IP地址的网络安全防护和预防

网络安全对于保护个人和组织的信息资产至关重要,而IP地址是网络通信的基础。在这篇文章中,IP数据云将探讨IP地址的网络安全防护和预防措施,以确保网络的安全性和可靠性。 IP地址是互联网上每个设备在网络中的唯一标识符。有IPv4和IPv6两种类…...

数据挖掘在制造业中的预测与优化应用

随着大数据时代的到来,数据挖掘技术在各行各业的应用日益广泛,尤其在制造业中,其对于提升生产效率、降低运营成本、优化供应链管理等方面发挥着不可替代的作用。本文将探讨数据挖掘在制造业中的预测与优化应用,通过深入剖析实际案…...

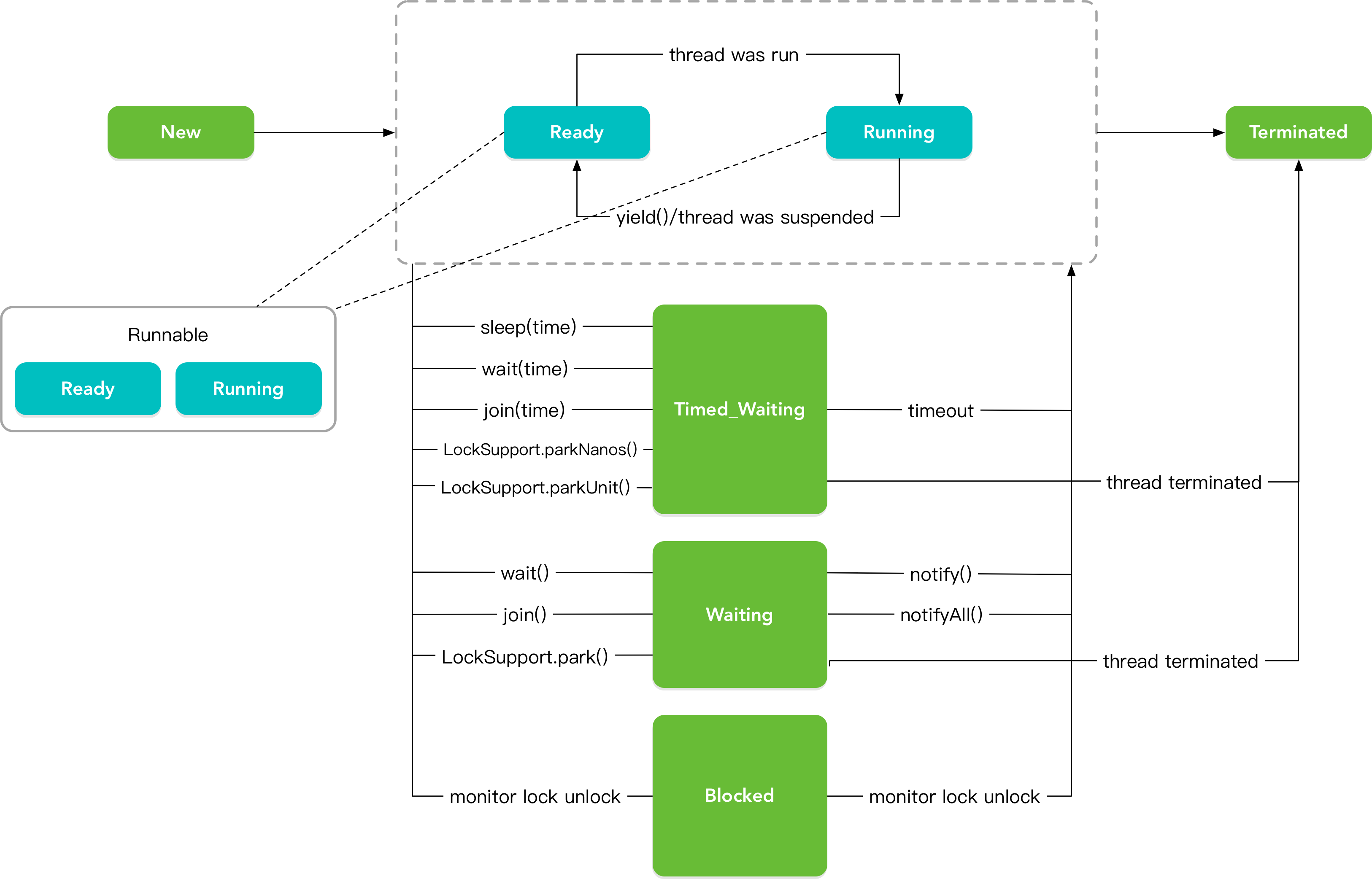

Java面试之并发篇(一)

1、前言 本篇主要总结JAVA面试中关于并发相关的高频面试题。本篇的面试题基于网络整理,和自己编辑。在不断的完善补充哦。 2、简述程序、进程、线程、的基本概念? 2.1、程序 程序,是含有指令和数据的文件,被存储在磁盘或其他的…...

分布式全局id

分布式全局id snowflake 算法是 twitter 开源的分布式 id 生成算法,采用 Scala 语言实现,是把一个 64 位的 long 型的 id,1 个 bit 是不用的,用其中的 41 bits 作为毫秒数,用 10 bits 作为工作机器 id,12 …...

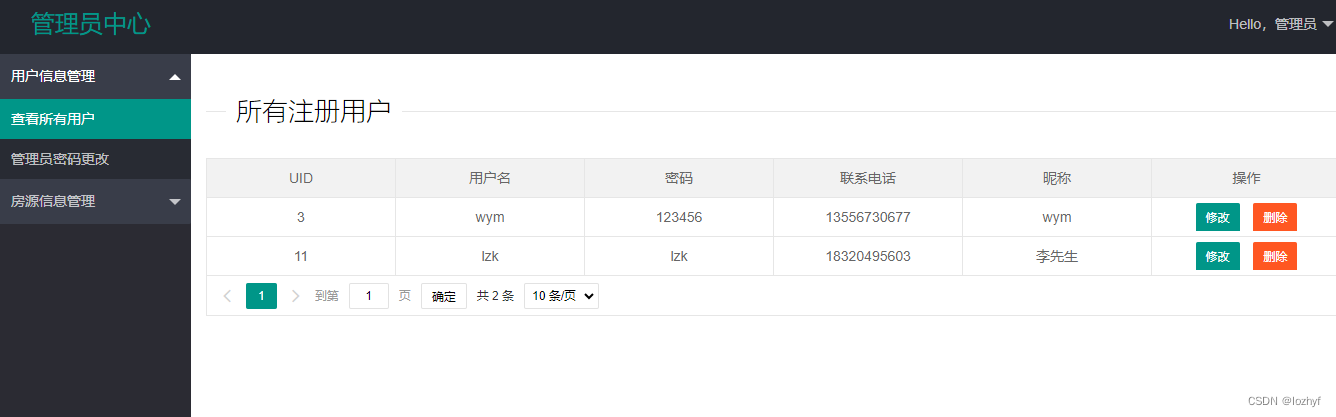

springboot 房屋租赁系统

spring boot mysql mybatis 前台后端...

PSoC Creator开发实战:从组件配置到自定义模块设计

1. 项目概述与核心价值 作为一名在嵌入式领域摸爬滚打了十多年的老工程师,我接触过不少开发工具和平台。今天想和大家深入聊聊赛普拉斯(Cypress,现为英飞凌旗下)的 PSoC Creator 这款集成开发环境(IDE)。…...

对比软件模拟I2C:实测GD32F303硬件I2C读写AT24C02的性能与代码差异

硬件I2C与软件模拟I2C实战对比:以GD32F303驱动AT24C02为例 在嵌入式开发中,I2C总线因其简单的两线制结构和多主从设备支持特性,成为传感器、存储芯片等外设的常用接口。面对硬件I2C控制器和GPIO模拟两种实现方式,开发者常陷入选择…...

CircularProgressBar扩展开发:如何基于现有库创建自定义进度条组件

CircularProgressBar扩展开发:如何基于现有库创建自定义进度条组件 【免费下载链接】CircularProgressBar Create circular ProgressBar in Android ⭕ 项目地址: https://gitcode.com/gh_mirrors/ci/CircularProgressBar CircularProgressBar是一个功能强大…...

如何零风险升级SillyTavern:保护角色数据完整的终极指南

如何零风险升级SillyTavern:保护角色数据完整的终极指南 【免费下载链接】SillyTavern LLM Frontend for Power Users. 项目地址: https://gitcode.com/GitHub_Trending/si/SillyTavern 还在为SillyTavern版本更新而提心吊胆吗?担心升级过程中珍贵…...

别再被格式卡论文了!Paperxie 格式排版功能,一键搞定从本科到博士的规范难题

paperxie-免费查重复率aigc检测/开题报告/毕业论文/智能排版/文献综述/AI PPThttps://www.paperxie.cn/format/typesettinghttps://www.paperxie.cn/format/typesetting 论文季里,有多少人的崩溃,不是因为写不出内容,而是死在了格式上&#x…...

XNBCLI深度解析:掌握星露谷物语XNB文件解包打包的完全手册

XNBCLI深度解析:掌握星露谷物语XNB文件解包打包的完全手册 【免费下载链接】xnbcli A CLI tool for XNB packing/unpacking purpose built for Stardew Valley. 项目地址: https://gitcode.com/gh_mirrors/xn/xnbcli 想要深度定制星露谷物语游戏体验…...

Linux文本管道效率稳定性治理方法

Linux文本管道效率稳定性治理方法这是一篇面向中级 Linux 使用者的技术文章,主题聚焦在文本管道效率,重点讨论管道组合、文本过滤和执行开销。在真实生产环境中,文本管道效率相关问题往往不会以单一错误形式出现,而是混杂在日志、…...

Arm SVE指令集详解:条件选择与向量操作优化

1. SVE指令集概述与背景SVE(Scalable Vector Extension)是Arm架构中的可扩展向量指令集扩展,它为高性能计算和数据密集型应用提供了强大的并行处理能力。与传统SIMD指令集不同,SVE的最大特点是其向量长度不可知(Vector…...

从官方例程到实战:剖析lwip+FreeRTOS在Zynq7020上的TCP热拔插实现与任务调度优化

1. 官方例程热拔插实现机制拆解 第一次在Zynq7020上看到TCP热拔插功能时,确实让我这个老嵌入式工程师也眼前一亮。官方例程里那个看似简单的link_detect_thread任务,实际上藏着不少精妙设计。我们先从PHY芯片的状态检测说起——这个看似基础的操作&#…...

自定义下载器开发:如何为Fetch扩展OkHttp和其他下载引擎

自定义下载器开发:如何为Fetch扩展OkHttp和其他下载引擎 【免费下载链接】Fetch The best file downloader library for Android 项目地址: https://gitcode.com/gh_mirrors/fetch/Fetch Fetch作为Android平台上最优秀的文件下载库,其强大的扩展性…...