精通Nmap:网络扫描与安全的终极武器

一、引言

Nmap,即NetworkMapper,是一款开源的网络探测和安全审计工具。它能帮助您发现网络中的设备,并识别潜在的安全风险。在这个教程中,我们将一步步引导您如何有效地使用Nmap,让您的网络更加安全。

因为Nmap还有图形化版本,这里为了原汁原味和适用性更强,这里采用终端版本,在KaliLinux中可以进行实验,如果为方便操作,您可以在Nmap官网下载Nmap的图形化版本。

二、Nmap介绍

欢迎来到使用Nmap的终极指南,Nmap是网络映射工具,已成为任何网络安全专业人士工具箱中不可或缺的一部分。无论您是资深的安全专家还是刚刚起步,本教程旨在为您提供全面了解Nmap及其功能的知识,并教您如何有效地使用它来保护您的网络。

Nmap,即网络映射器,是一个用于网络发现和安全审计的免费开源工具。它由Gordon Lyon(也以其笔名FyodorVaskovich而闻名)创建,并因其多功能性和强大的扫描能力而在网络安全社区中备受青睐。

为什么学习Nmap?

-

安全审计:Nmap允许您发现网络上运行的设备并识别潜在的漏洞。

-

网络清单:跟踪连接到您网络的所有设备。

-

监控:定期使用Nmap扫描可以帮助您检测未经授权的设备或网络中的变化。

-

乐趣与学习:Nmap不仅仅是一个工具;它是网络爱好者探索和学习网络协议、服务和安全的游乐场。

您将学到什么?

在本教程中,将涵盖从Nmap的基础使用到高级使用的所有内容。以下是即将介绍的内容概览:

-

基础使用:学习Nmap的基本知识,包括如何执行简单的网络扫描。

-

中级使用:深入探索Nmap的功能,了解更复杂的扫描和选项。

-

高级使用:掌握使用Nmap进行全面网络分析和安全审计的技艺。

通过本教程的学习,您将具备使用Nmap有效完成广泛网络任务的知识和技能。那么,让我们开始这一激动人心的旅程吧!

三、基础使用

欢迎进入Nmap基础使用部分!在这一部分,我们将探索Nmap的基本命令和参数,以及如何通过简单的网络扫描开始您的Nmap之旅。无论您是网络安全的新手还是想要复习基础知识的专家,这里都有您需要的信息。

Nmap安装

在开始使用Nmap之前,您需要确保已经在您的系统上安装了它。Nmap支持多种操作系统,包括Windows、Linux和MacOS。

-

Windows: 访问Nmap官网下载安装程序。

-

Linux: 大多数Linux发行版都可以通过包管理器安装Nmap,例如在Ubuntu上使用sudo apt-get install nmap。

-

MacOS: 可以通过Homebrew使用命令brew install nmap安装。

基本命令和参数

Nmap的基本格式如下所示,接下来的内容格式都为如此:

nmap [扫描目标] [选项]您可以使用IP地址、主机名、CIDR块等作为扫描目标,而选项用于定义您想要执行的扫描类型和其他参数。

CIDR(Classless Inter-Domain Routing)是互联网中一种新的寻址方式,与传统的A类、B类和C类寻址模式相比,CIDR在IP地址分配方面更为高效。CIDR采用斜线记法,表示为:IP地址/网络ID的位数。

- 示例一:CIDR格式换算为IP地址网段例如10.0.0.0/8,换算为32位二进制地址:00001010.00000000.00000000.00000000。其中/8表示8位网络ID,即32位二进制地址中前8位是固定不变的,对应网段为:00001010.00000000.00000000.00000000~00001010.11111111.11111111.11111111。则换算为十进制后,10.0.0.0/8表示:子网掩码为255.0.0.0,对应网段为10.0.0.0~10.255.255.255。

- 示例二:IP地址网段换算为CIDR格式例如192.168.0.0~192.168.31.255,后两段IP换算为二进制地址:00000000.00000000~00011111.11111111,可以得出前19位(8*2+3)是固定不变的,则换算为CIDR格式后,表示为:192.168.0.0/19。

Nmap的强大之处在于其灵活的命令行选项,下面是一些基本的命令和参数:

-

v: 增加输出的详细程度。

-

A: 启用OS检测、版本检测、脚本扫描和traceroute。

-

p:指定要扫描的端口范围,例如p 1-100。

使用例子

端口扫描

扫描目标主机上开放的端口:

nmap -v -p 1-65535 192.168.1.1主机发现

发现局域网内的活跃主机:

#隐蔽扫描

nmap -sn 192.168.1.0/24操作系统探测

探测目标主机的操作系统类型:

nmap -A 192.168.1.1

通过这些基础的使用例子,您已经可以开始使用Nmap进行简单的网络探测了。记得在实践中尝试不同的命令和参数,以更好地理解它们的工作原理。

四、中级使用

欢迎来到Nmap中级使用部分!在这里,我们将深入探讨Nmap的一些更高级的功能,包括过滤和排序结果、使用脚本扫描等。这些技巧将帮助您更有效地使用Nmap,以适应更复杂的网络环境和安全需求。

过滤和排序结果

在使用Nmap进行扫描时,您可能会得到大量的结果。学会如何过滤和排序这些结果,将帮助您更快地找到重要信息。

使用例子

1、过滤扫描结果

只显示开放的端口:

nmap -p 1-65535 192.168.1.1 --open2、排序扫描结果

对扫描结果按照主机名进行排序:

nmap --dns-servers 192.168.1.1 --system-dns3、输出格式化

将扫描结果输出为XML格式:

nmap -oX scan_results.xml 192.168.1.1使用脚本扫描

Nmap的一个强大功能是它的脚本引擎,它允许用户使用Nmap脚本语言(Nmap Scripting Engine, NSE)编写和执行脚本,以执行更复杂的网络探测和攻击。

使用例子

1、版本探测

使用默认脚本探测服务版本:

nmap -sV 192.168.1.12、漏洞扫描

使用Nmap脚本扫描目标主机的漏洞:

nmap --script vuln 192.168.1.13、脚本扫描

使用特定的Nmap脚本进行扫描:

nmap --script=http-title 192.168.1.1通过这些中级使用例子,您将能够更深入地了解Nmap的功能,并在您的网络探测和安全评估中更加灵活地使用它。继续探索,不断学习,您将成为Nmap使用的高手!🚀

五、高级使用

欢迎来到Nmap高级使用部分!在这一部分,我们将探索Nmap的一些最高级和最强大的功能,包括高级网络扫描技术和隐蔽扫描技巧。这些高级技巧将帮助您在进行网络探测和安全评估时,更加灵活和隐蔽。

高级网络扫描技术

Nmap提供了多种高级网络扫描技术,允许用户执行更复杂和详细的网络探测。

使用例子

1、防火墙绕过

使用碎片化扫描绕过防火墙:

nmap -f 192.168.1.12、IDS/IPS逃逸

使用十六进制模式绕过入侵检测系统:

nmap --data-length 200 192.168.1.13、高级脚本扫描

使用Nmap脚本引擎(NSE)执行复杂的脚本扫描:

nmap --script=auth,brute,vuln 192.168.1.1隐蔽扫描技巧

在某些情况下,您可能需要在不被发现的情况下进行扫描。Nmap提供了多种隐蔽扫描技巧,帮助您实现这一目标。

使用例子

1、慢速扫描

使用T5选项进行极慢的扫描,减少被发现的机会:

nmap -T0 192.168.1.12、僵尸网络扫描

使用僵尸主机进行扫描,隐藏自己的IP地址:

在进行僵尸网络扫描时,您需要配置一个具有足够带宽和稳定性的僵尸主机。请确保您在合法和合规的环境中进行实验,并且只针对您有授权的目标进行扫描。要配置僵尸主机,您需要按照以下步骤进行操作:

- 在目标主机上安装并配置代理软件,例如Squid。

- 将代理软件配置为允许转发Nmap扫描请求。

- 配置Nmap命令,使用sI选项指定僵尸主机的IP地址。

请注意,使用僵尸网络扫描需要遵守法律法规,仅在授权范围内进行。确保您了解和遵守当地的网络安全和隐私法律。

nmap -sI 192.168.1.1 [僵尸主机IP]3、分段扫描

将扫描任务分成多个小部分,逐一执行:

nmap -r 192.168.1.1通过掌握这些高级使用技巧,您将能够更加灵活和有效地使用Nmap进行网络探测和安全评估。记得在实际操作中遵守法律法规,合理使用Nmap。

六、结束语

恭喜您完成了这次Nmap使用教程的学习之旅!从基础使用到高级技巧,我们一起探索了Nmap的强大功能和多样化应用。希望这个教程不仅能够帮助您掌握Nmap,还能激发您对网络安全的热情和好奇心。

学习之旅的回顾

-

基础使用 : 我们学习了Nmap的安装过程、基本命令和参数,以及如何进行简单的网络扫描。

-

中级使用 : 我们深入了解了过滤和排序结果、使用脚本扫描等更高级的功能。

-

高级使用 : 我们探索了高级网络扫描技术、隐蔽扫描技巧,以及如何绕过防火墙等高级技巧。

继续前进

虽然这个教程已经结束,但您的学习之旅才刚刚开始。Nmap是一个不断发展的工具,随着网络技术的进步,它也在不断地更新和增加新功能。我们鼓励您继续探索Nmap的更多功能,参与社区,与其他网络安全爱好者交流学习。

记住,实践是最好的老师。不要害怕在安全的环境下尝试新的命令和技巧,这将帮助您更深入地理解Nmap的工作原理和潜力。

最后的话

希望这个教程能成为您网络安全学习道路上的一盏明灯,照亮您前进的方向。祝您在网络安全的世界里探索愉快!

相关文章:

精通Nmap:网络扫描与安全的终极武器

一、引言 Nmap,即NetworkMapper,是一款开源的网络探测和安全审计工具。它能帮助您发现网络中的设备,并识别潜在的安全风险。在这个教程中,我们将一步步引导您如何有效地使用Nmap,让您的网络更加安全。 因为Nmap还有图…...

Java 学习和实践笔记(11)

三大神器: 官方网址: http://www.jetbrains.com/idea/ 官方网址: https://code.visualstudio.com/ 官方网址: http://www.eclipse.org 装好了idea社区版,并试运行以下代码,OK! //TIP To <b>Run</b> code, press &l…...

开发实体类

开发实体类之间先在pom文件中加入该依赖 <!-- 开发实体类--><dependency><groupId>org.projectlombok</groupId><artifactId>lombok</artifactId><scope>provided</scope></dependency>我们在实体类中声明各个属…...

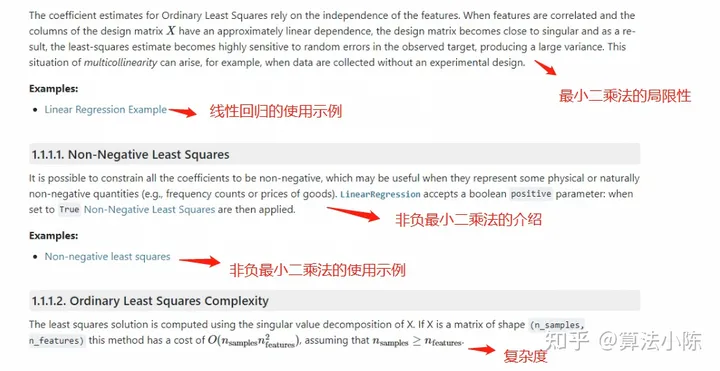

人工智能学习与实训笔记(十五):Scikit-learn库的基础与使用

人工智能专栏文章汇总:人工智能学习专栏文章汇总-CSDN博客 本篇目录 一、介绍 1. 1 Scikit-learn的发展历程及定义 1.2 理解算法包、算法库及算法框架之间的区别和联系 二、Scikit-learn官网结构 三、安装与设置 3.1 Python环境的安装与配置 3.2 Scikit-lea…...

插值与拟合算法介绍

在数据处理和科学计算领域,插值与拟合是两种极为重要的数据分析方法。它们被广泛应用于信号处理、图像处理、机器学习、金融分析等多个领域,对于理解和预测数据趋势具有至关重要的作用。本文将深入浅出地介绍这两种算法的基本原理,并结合C语言编程环境探讨如何在CSDN开发者社…...

下一代Windows系统曝光:基于GPT-4V,Agent跨应用调度,代号UFO

下一代Windows操作系统提前曝光了?? 微软首个为Windows而设的智能体(Agent) 亮相: 基于GPT-4V,一句话就可以在多个应用中无缝切换,完成复杂任务。整个过程无需人为干预,其执行成功…...

二.自定义头文件

一.Worker.h 1.1概述 - 类名:Worker - 继承关系:所有其他类(Employee、Manager、Boss)都继承自该抽象类 - 头文件保护:使用 pragma once 防止头文件重复包含 - 引入标准库:包含 <iostream> 和 <st…...

【AIGC】Stable Diffusion之模型微调工具

推荐一款好用的模型微调工具,cybertron furnace 是一个lora训练整合包,提供训练 lora 模型的工具集或环境。集成环境包括必要的依赖项和配置文件、预训练脚本,支持人物、二次元、画风、自定义lora的训练,以简化用户训练 lora 模型…...

探索未来科技前沿:深度学习的进展与应用

深度学习的进展 摘要:深度学习作为人工智能领域的重要分支,近年来取得了巨大的进展,并在各个领域展现出惊人的应用潜力。本文将介绍深度学习的发展历程、技术原理以及在图像识别、自然语言处理等领域的应用,展望深度学习在未来的…...

PTA | Wifi密码

下面是微博上流传的一张照片:“各位亲爱的同学们,鉴于大家有时需要使用 wifi,又怕耽误亲们的学习,现将 wifi 密码设置为下列数学题答案:A-1;B-2;C-3;D-4;请同学们自己作答…...

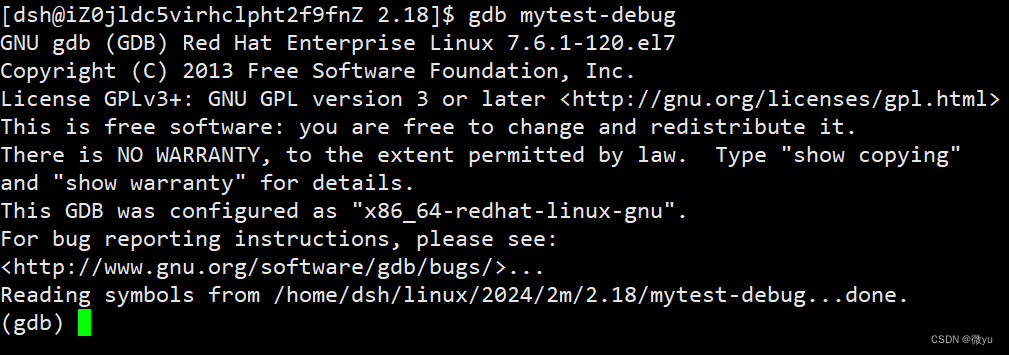

Linux中gdb使用说明书

首先我们要使用gdb,必须明白gdb使用范围: 要使用gdb调试,必须在源代码生成二进制程序的时候, 加上 -g 选项(gcc/g) 其次,我们就要来学习gdb使用的一些命令了: list/l 行号:显…...

LInux——开发工具的使用

目录 Linux软件包管理器 yum rzsz Linux编辑器——vim vim的使用 vim的基本操作 命令模式的常见命令 底行模式的常见命令 vim是需要配置的 Linux编译器——gcc/g 预处理 编译 汇编 链接 函数库 Linux项目自动化构建工具 make/makefile make原理 项目清理 Linux调试器g…...

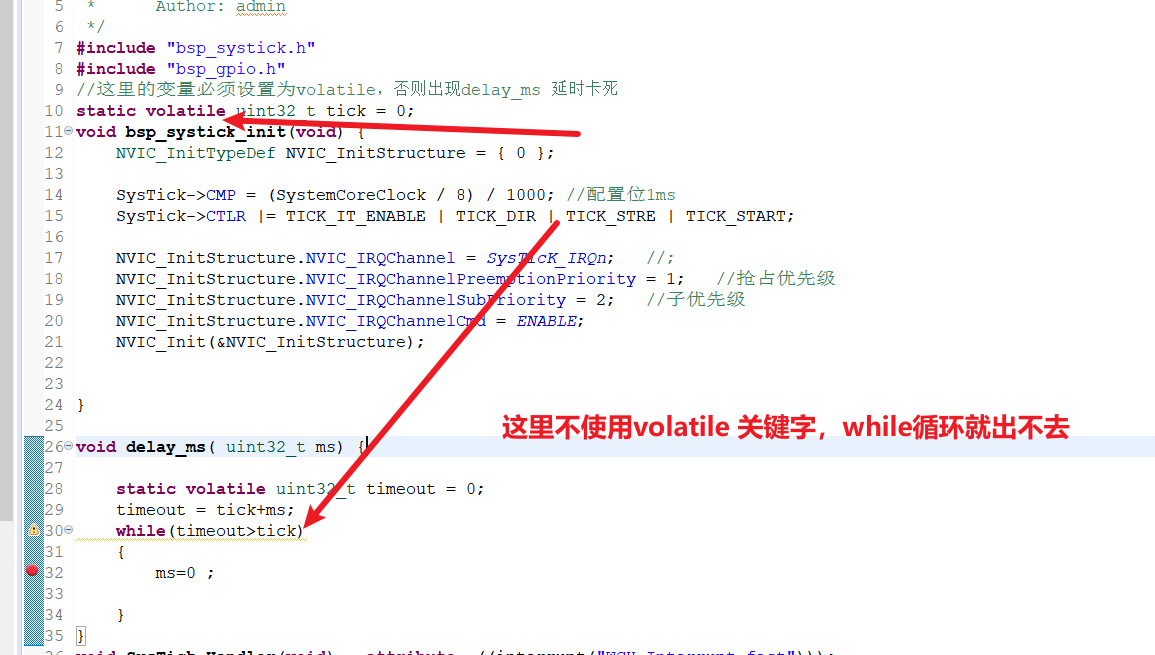

沁恒CH32V30X学习笔记03--64位systick

systick CH32F2x 系列产品Cortex-M3 内核自带了一个 24 位自减型计数器(SysTick timer)。支持 HCLK 或 HCLK/8 作为时基,具有较高优先级别(6)。一般可用于操作系统的时基。 CH32V3x 系列产品内核自带了一个 64 位加减计数器(SysTick),支持 HCLK 或者 HCLK/8 作为时基,…...

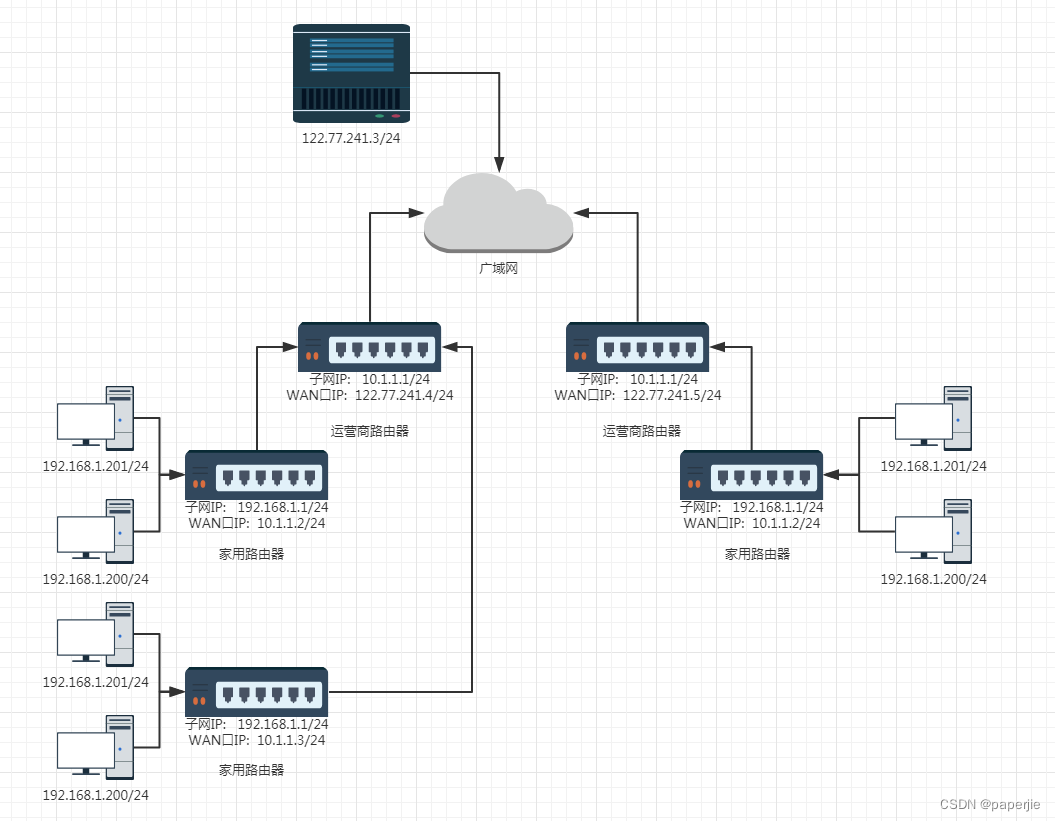

【JavaEE】IP协议

作者主页:paper jie_博客 本文作者:大家好,我是paper jie,感谢你阅读本文,欢迎一建三连哦。 本文于《JavaEE》专栏,本专栏是针对于大学生,编程小白精心打造的。笔者用重金(时间和精力)打造&…...

计算机网络-数据通信基础

目录 前言 一、数据通信基本概念 二、数据通信相关知识1 总结 前言 正在学习计算机网络体系,把每日所学的知识梳理出来,既能够当作读书笔记,又能分享出来和大家一同学习讨论。 一、数据通信基本概念 基本概念:信源、信道、信宿&…...

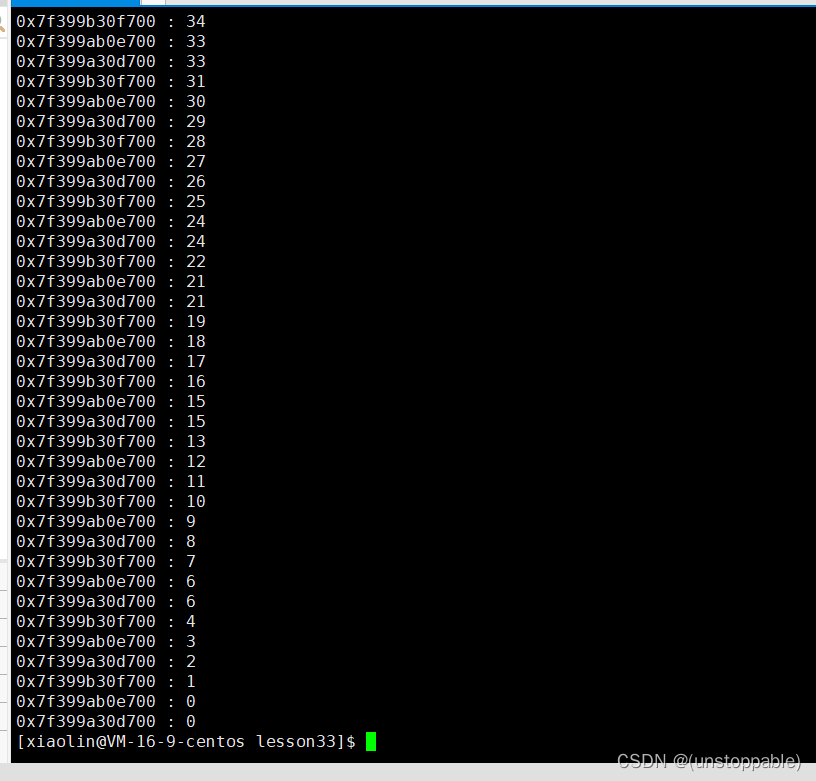

【lesson53】线程控制

文章目录 线程控制 线程控制 线程创建 代码: 运行代码: 强调一点,线程和进程不一样,进程有父进程的概念,但在线程组里面,所有的线程都是对等关系。 错误检查: 传统的一些函数是,成功返回0&…...

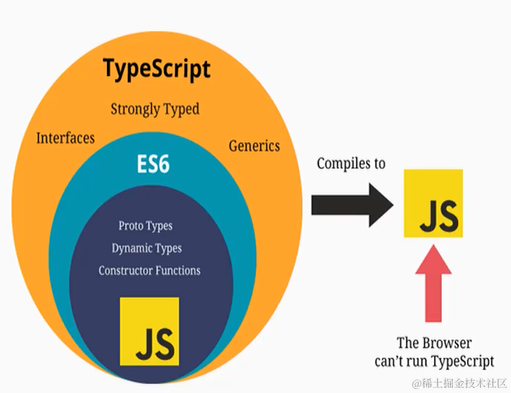

TypeScript(一):TypeScript基本理解

TypeScript基本理解 为什么使用TS JavaScript发展至今,没有进行数据类型的验证而我们知道,在编程阶段,错误发现的越早越好而TS就解决了JS的这个问题 认识TypeScript TypeScript是拥有类型的JavaScript超级,它可以编译成普通、…...

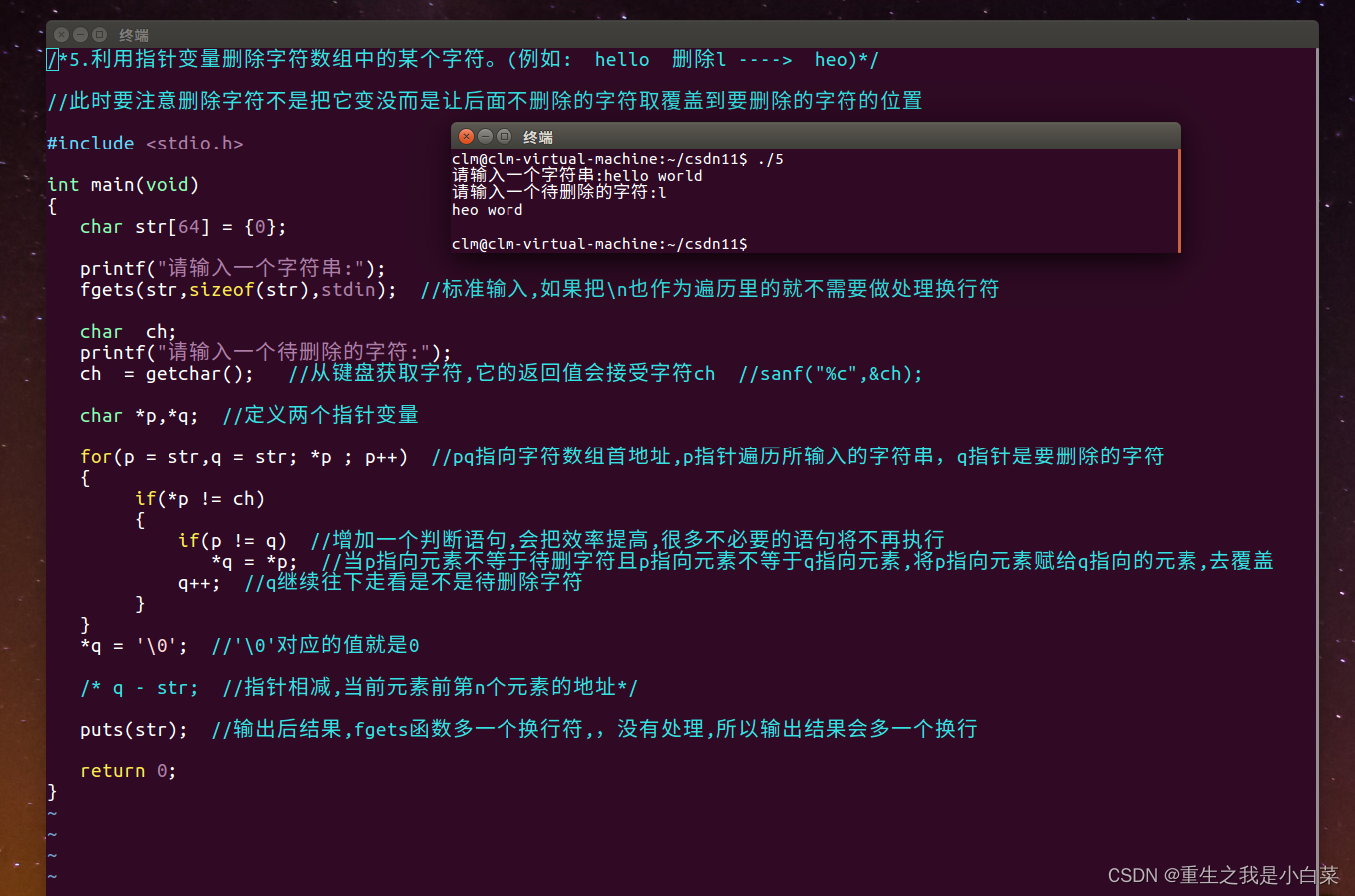

C语言—指针

碎碎念:做指针题的时候我仿佛回到了原点,总觉得目的是为了把框架搭建起来,我胡说的哈31 1.利用指针变量将一个数组中的数据反向输出。 /*1.利用指针变量将一个数组中的数据反向输出。*/#include <stdio.h> #include <time.h> #include <…...

c++作业

Shell中的函数(先调用后使用的原则)(没有申明) (Function) 函数名(有没有参数根据调用格式)(不能写任何内容) { 函数体 Return 返回值 } 函数名 ----》…...

什么是tomcat?tomcat是干什么用的?

前言 Tomcat是一个开源的、轻量级的应用服务器,是Apache软件基金会的一个项目。它实现了Java Servlet、JavaServer Pages(JSP)和Java Expression Language(EL)等Java技术,用于支持在Java平台上运行的动态W…...

AI编程时代下,如何通过Cursor-Crisis项目重拾代码编辑基本功

1. 项目概述:当AI编程助手遇上“光标危机”最近在GitHub上看到一个挺有意思的项目,叫“Cursor-Crisis”。光看名字,你可能会觉得这是个关于文本编辑器光标的小工具,或者是个游戏。但点进去一看,才发现它精准地戳中了一…...

本地Cookie管理终极指南:Get cookies.txt LOCALLY完全解析

本地Cookie管理终极指南:Get cookies.txt LOCALLY完全解析 【免费下载链接】Get-cookies.txt-LOCALLY Get cookies.txt, NEVER send information outside. 项目地址: https://gitcode.com/gh_mirrors/ge/Get-cookies.txt-LOCALLY 在当今数字时代,…...

重建二叉树-C++

分享一个大牛的人工智能教程。零基础!通俗易懂!风趣幽默!希望你也加入到人工智能的队伍中来!请轻击人工智能教程https://www.captainai.net/troubleshooter // 面试题7:重建二叉树 // 题目:输入某二叉树的前…...

ROS新手也能玩转AUBO i5:用MoveIt和Rviz在Ubuntu 20.04上实现机械臂可视化仿真与控制

ROS新手也能玩转AUBO i5:用MoveIt和Rviz在Ubuntu 20.04上实现机械臂可视化仿真与控制 机械臂控制一直是机器人开发中的核心课题,而ROS(Robot Operating System)为这一领域提供了强大的工具链。本文将带你从零开始,在Ub…...

AI智能体长期记忆系统:从RAG到Memory-Skill的工程实践

1. 项目概述:一个关于“记忆”的AI技能最近在折腾AI智能体(Agent)和RAG(检索增强生成)相关的东西,发现一个挺有意思的GitHub项目,叫memory-skill。光看名字,你可能会觉得这是个简单的…...

如何用QTTabBar彻底告别Windows资源管理器的混乱:一个完整的高效文件管理解决方案

如何用QTTabBar彻底告别Windows资源管理器的混乱:一个完整的高效文件管理解决方案 【免费下载链接】qttabbar QTTabBar is a small tool that allows you to use tab multi label function in Windows Explorer. https://www.yuque.com/indiff/qttabbar 项目地址:…...

【2026年5月16日最新】别再用Cursor了!这5款AI编程神器让我效率暴涨300%

2026年5月,AI编程工具迎来了史诗级更新潮。OpenAI发布GPT-5.5后,代码理解和工程重构能力达到历史最强;字节跳动Trae凭借全链路AI原生IDE和免费无限制政策迅速崛起;DeepSeek V4更是用极致算法效率撕开了算力铁幕 。作为一名每天和代…...

告别卡顿!手把手教你配置UE5+Cesium子关卡,打造流畅的大型开放世界

告别卡顿!UE5Cesium子关卡实战:打造流畅的大型开放世界 当你在UE5中构建一个横跨多个城市的开放世界时,是否遇到过这样的场景:镜头拉到高空俯瞰时帧率骤降,或者角色在城市间快速移动时出现明显的加载卡顿?这…...

Qt实战:构建跨平台低功耗蓝牙BLE应用开发框架

1. 为什么选择Qt开发跨平台BLE应用 如果你正在为智能家居设备或者可穿戴设备开发蓝牙通信功能,Qt绝对是一个值得认真考虑的选择。我做过不少BLE项目,从智能手环到智能门锁都用过Qt开发,最大的感受就是它真的能省去很多跨平台的麻烦。 Qt的蓝牙…...

基于Feather M0与VS1053打造可穿戴MP3播放器:从硬件到软件的完整DIY指南

1. 项目概述:打造你的专属可穿戴音乐伴侣几年前,我在一个创客市集上看到一个朋友把MP3播放器做成了复古磁带的样子,当时就觉得特别酷。那种把数字音乐和实体交互结合起来的乐趣,是手机播放器给不了的。后来接触到Adafruit的Feathe…...