C++面试:数据库的权限管理数据库的集群和高可用

目录

一、数据库的权限管理

1. 用户和角色管理

用户管理

实例举例(以MySQL为例):

角色管理

实例举例(以MySQL为例):

总结

2. 权限和授权

用户和角色管理

用户管理

角色管理

权限和授权

权限

授权

3. 最小权限原则

最小权限原则

为什么重要

实施方法

实例

4. 权限继承和层次

权限继承和层次

权限继承

权限层次

实施例子

5. 审计和监控

审计

审计的关键要素

实施审计

监控

监控的关键要素

实施监控

审计与监控的结合使用

6. 示例:MySQL权限管理

7. 安全最佳实践

二、数据库的集群和高可用

数据库的集群

集群的关键特点:

高可用性(HA)

实现高可用性的策略:

监控和维护

示例:MySQL集群和高可用

一、数据库的权限管理

1. 用户和角色管理

- 用户管理:数据库中的每个用户都应有唯一的身份识别。管理操作包括创建用户、修改用户密码、删除用户等。

- 角色管理:角色是一组权限的集合,可以被分配给一个或多个用户。通过角色,可以简化权限管理和分配过程。

用户管理

数据库用户是指能够登录数据库并执行操作的账户。用户管理包括创建用户、授权、修改密码、删除用户等操作。

实例举例(以MySQL为例):

创建用户

CREATE USER 'username'@'hostname' IDENTIFIED BY 'password';这条命令创建了一个新用户,其中

username是用户名称,hostname指明了用户可以从哪个主机连接到数据库,password是用户的密码。修改用户密码

ALTER USER 'username'@'hostname' IDENTIFIED BY 'newpassword';修改指定用户的密码。

删除用户

DROP USER 'username'@'hostname';删除数据库中的一个用户。

角色管理

角色是一组权限的集合,可以被分配给数据库中的一个或多个用户。使用角色可以更方便地管理用户权限,特别是当有许多用户需要相同权限集合时。

实例举例(以MySQL为例):

创建角色

CREATE ROLE 'rolename';创建一个新角色。

授予角色权限

GRANT SELECT, INSERT ON database.table TO 'rolename';给角色授予在指定数据库表上的查询和插入权限。

将角色分配给用户

GRANT 'rolename' TO 'username'@'hostname';将角色授予给特定用户,用户将获得角色中定义的所有权限。

撤销用户的角色

REVOKE 'rolename' FROM 'username'@'hostname';从用户那里撤销角色,用户将失去该角色提供的权限。

总结

通过精确地管理用户和角色,数据库管理员可以确保每个用户仅能访问他们需要的数据,并且仅能执行对他们工作必要的操作,这样既提高了工作效率,又加强了数据安全。在实际工作中,根据不同的数据库系统(如Oracle, SQL Server, PostgreSQL等),命令和操作可能有所不同,但基本概念和目的是一致的。

2. 权限和授权

- 权限:权限定义了用户或角色可以对数据库对象(如表、视图、存储过程等)执行的操作。常见的权限包括SELECT(查询)、INSERT(插入)、UPDATE(更新)、DELETE(删除)等。

- 授权:授权是将特定的权限分配给用户或角色的过程。可以通过SQL命令(如

GRANT和REVOKE)来授予或撤销权限。

用户和角色管理

在数据库中,用户和角色管理是核心的安全管理操作之一。这些操作确保只有授权的用户才能访问和操作数据库资源。下面详细介绍这两个概念,并举例说明如何在实践中应用。

用户管理

- 创建用户:在数据库中创建新用户,为其分配用户名和密码。这是控制数据库访问的第一步。

- 修改用户密码:定期或在安全事件发生后更新用户密码,以保持账户安全。

- 删除用户:当用户不再需要访问数据库时,应从数据库中删除其账户,以减少潜在的安全风险。

实例:以MySQL为例,下面的命令展示了如何管理用户。

- 创建用户:

CREATE USER 'username'@'host' IDENTIFIED BY 'password';- 修改用户密码:

ALTER USER 'username'@'host' IDENTIFIED BY 'newpassword';- 删除用户:

DROP USER 'username'@'host';角色管理

- 创建角色:创建角色并定义一组权限,这些权限可以集体授予给多个用户。

- 分配角色:将创建的角色分配给一个或多个用户,从而简化权限管理过程。

- 撤销角色:从用户处撤销角色,相应地移除用户的权限。

实例:以PostgreSQL为例,下面的命令展示了如何管理角色。

- 创建角色:

CREATE ROLE role_name;- 授予角色权限:

GRANT SELECT ON table_name TO role_name;- 将角色分配给用户:

GRANT role_name TO 'username';- 撤销用户的角色:

REVOKE role_name FROM 'username';权限和授权

权限和授权是数据库安全管理的关键组成部分。通过精细地控制每个用户或角色可以执行的操作,可以有效地保护数据库免受未授权访问和修改。

权限

- 权限种类:包括但不限于SELECT(查询)、INSERT(插入)、UPDATE(更新)、DELETE(删除)。每种权限允许用户对数据库对象执行特定的操作。

- 细粒度权限控制:某些数据库系统支持更细粒度的权限控制,如列级权限,或对特定存储过程的执行权限。

实例:以MySQL为例,以下命令展示了如何授予权限。

- 授予SELECT和INSERT权限:

GRANT SELECT, INSERT ON database.table TO 'username'@'host';授权

- GRANT命令:用于授予权限给用户或角色。

- REVOKE命令:用于撤销之前授予的权限,以确保权限管理的灵活性和安全性。

实例:继续使用MySQL为例,以下命令展示了如何撤销权限。

- 撤销INSERT权限:

REVOKE INSERT ON database.table FROM 'username'@'host';通过上述详细介绍和实例,我们可以看到用户和角色管理、以及权限和授权在数据库安全管理中的重要作用。正确实施这些管理操作有助于维护数据库的安全性和数据的完整性。

3. 最小权限原则

- 应遵循最小权限原则,只授予用户完成其工作所必需的最小权限集。这有助于减少安全风险。

最小权限原则

最小权限原则是一种重要的信息安全策略,它要求在任何时候,系统的用户、程序和进程只能获取它们执行当前任务所必需的最小权限集合。这个原则旨在限制安全漏洞的影响范围和减少攻击面。在数据库管理中,遵循最小权限原则可以显著提高数据的安全性和系统的稳定性。

为什么重要

- 限制数据泄露风险:通过限制用户访问只对其工作必要的数据,可以减少因用户账户被恶意利用而导致的数据泄露风险。

- 减少错误操作:限制用户的权限可以减少因误操作导致的数据损失或系统故障的可能性。

- 简化安全审计:当用户的权限被限制在最小必需时,审计和监控变得更加简单,因为需要跟踪的操作和权限变动较少。

实施方法

- 角色基于权限的访问控制(RBAC):通过定义具有特定权限集的角色,并将这些角色分配给用户,可以简化最小权限原则的实施。例如,可以创建一个只能读取特定表的角色,而不是直接将读取权限授予用户。

- 定期审查和调整权限:定期审查用户的权限,确保它们仍然符合其工作需要,并调整那些不再需要的权限。

- 使用应用程序层的权限控制:在应用程序层面实现额外的权限控制逻辑,以确保只有授权操作被执行。

- 实施权限变更管理流程:任何权限变更都应经过审批流程,确保变更是合理且符合安全政策的。

实例

在数据库如MySQL中,遵循最小权限原则的实施可能涉及以下步骤:

创建专门角色:为不同的工作职责创建不同的角色,每个角色具有完成其任务所必需的最小权限集。

CREATE ROLE read_only; GRANT SELECT ON database_name.* TO read_only;将角色分配给用户:根据用户的实际工作需要,将适当的角色分配给他们。

GRANT read_only TO 'specific_user'@'host';定期审查:定期检查并审查用户的权限,确保它们符合最小必需原则。

SHOW GRANTS FOR 'specific_user'@'host';撤销不必要的权限:当发现用户拥有超出其工作范围的权限时,应立即撤销这些权限。

REVOKE INSERT, UPDATE ON database_name.* FROM 'specific_user'@'host';通过这样的措施,可以确保数据库系统的安全性得到有效维护,同时也保障了数据的完整性和可用性。遵循最小权限原则是实现数据保护的基石之一,对于防止数据泄露和其他安全威胁至关重要。

4. 权限继承和层次

- 在某些数据库系统中,权限可以从角色继承到用户,或者通过权限层次结构进行管理。这有助于组织和简化权限分配。

权限继承和层次

在复杂的数据库环境中,权限继承和层次结构是管理大量用户和角色权限的有效方式。这些机制可以帮助简化权限管理,通过在不同层级间继承权限,减少手动分配权限的工作量。

权限继承

权限继承允许子角色或用户继承父角色的权限。这意味着,如果一个角色被授予了特定的权限,那么属于这个角色的所有用户自动获得这些权限,而无需单独为每个用户授予权限。这种机制在组织结构中特别有用,比如在部门或项目团队的层次结构中。

权限层次

权限层次结构允许定义不同级别的权限,从而可以将更细粒度的控制应用到数据库对象上。在层次结构中,可以设置全局权限(如数据库级别的权限)、对象权限(如表或视图级别的权限)和行或列级别的权限。这种层次结构使得权限管理更加灵活和可控。

实施例子

假设在一个组织中,有多个部门,每个部门都需要访问数据库,但访问级别和需求不同。可以创建不同的角色来代表不同的访问级别,例如:

角色创建:首先创建基础角色,如

read_only和read_write。

CREATE ROLE read_only; GRANT SELECT ON ALL TABLES IN SCHEMA public TO read_only; CREATE ROLE read_write; GRANT SELECT, INSERT, UPDATE, DELETE ON ALL TABLES IN SCHEMA public TO read_write;角色继承:为每个部门创建特定的角色,并让这些角色继承上面创建的基础角色。

CREATE ROLE sales_dept; GRANT read_only TO sales_dept; CREATE ROLE hr_dept; GRANT read_write TO hr_dept;用户分配:将用户分配给相应部门的角色,用户自动获得该角色的权限。

GRANT sales_dept TO user_sales1; GRANT hr_dept TO user_hr1;通过这样的设置,

user_sales1将获得read_only权限,而user_hr1则获得read_write权限。这种方法不仅简化了权限管理,还确保了权限的一致性和最小权限原则的遵守。权限继承和层次提供了一个强大的工具来管理复杂环境中的权限。通过合理设计角色和权限结构,可以有效地控制对敏感数据的访问,同时减轻管理负担。

5. 审计和监控

- 审计:审计是跟踪和记录数据库操作的过程,对于检测和防止未授权访问至关重要。

- 监控:通过监控工具和机制,可以实时监控数据库活动,及时发现异常行为。

审计

数据库审计涉及到跟踪和记录数据库系统中的所有操作,包括谁、何时、以及如何对数据进行了访问或修改。审计是确保数据安全、合规性以及分析和防止未授权访问的关键机制。

审计的关键要素

- 用户活动:记录用户的登录尝试、查询、数据修改等活动。

- 数据访问:跟踪对敏感数据的访问,包括查询、修改和删除操作。

- 权限变更:记录所有对用户权限的修改,包括权限的授予和撤销。

- 系统变更:跟踪所有对数据库结构或配置的更改。

实施审计

- 使用数据库管理系统(DBMS)内置的审计工具。

- 配置审计策略,确定需要审计的事件类型。

- 定期审查审计日志,并对可疑活动进行调查。

监控

数据库监控是实时跟踪数据库系统性能和活动的过程,以确保数据库的健康运行,并及时发现及响应问题。

监控的关键要素

- 性能指标:监控数据库响应时间、事务速度、并发连接数等关键性能指标。

- 资源使用:跟踪CPU、内存、磁盘IO和网络流量的使用情况。

- 异常活动:实时检测可能的安全威胁,如异常登录尝试或不寻常的数据访问模式。

实施监控

- 利用数据库管理系统提供的监控工具。

- 部署第三方数据库监控解决方案,以获得更深入的洞察和自动化报警功能。

- 配置阈值和警报,以便在检测到潜在问题时立即收到通知。

审计与监控的结合使用

结合使用审计和监控可以为数据库安全提供多层防护。审计提供了一个详细的历史记录,有助于事后分析和合规性报告。监控则提供实时的见解,帮助数据库管理员预防和解决性能问题,以及及时响应安全事件。通过配置适当的审计策略和监控警报,可以有效保护数据库免受未授权访问和保持系统的稳定性与性能。

6. 示例:MySQL权限管理

- 创建用户:

CREATE USER 'username'@'host' IDENTIFIED BY 'password'; - 授予权限:

GRANT SELECT, INSERT ON database.table TO 'username'@'host'; - 撤销权限:

REVOKE INSERT ON database.table FROM 'username'@'host'; - 删除用户:

DROP USER 'username'@'host'; - 查看权限:

SHOW GRANTS FOR 'username'@'host';

7. 安全最佳实践

- 定期审查和调整权限设置,确保它们仍然符合用户的工作需求。

- 使用强密码和多因素认证提高安全性。

- 对敏感操作进行审计和监控,及时发现和响应安全事件。

在面试中详细介绍数据库权限管理时,可以根据具体的数据库系统展开,讨论该系统的特定命令、最佳实践和案例。通过这样的讨论,可以展示出对数据库安全性和数据保护深入的理解。

二、数据库的集群和高可用

数据库的集群

数据库集群指的是一组数据库服务器,它们工作在一起,以提供比单个数据库服务器更高的可用性和可靠性。集群技术使得在一个服务器发生故障时,其他服务器可以接管,从而确保数据库服务的持续可用。

集群的关键特点:

- 冗余:通过在多个节点间复制数据,确保数据的冗余存储,提高数据的可靠性。

- 负载均衡:分散读取请求到多个节点,均衡负载,提高读取性能。

- 故障转移:当一个节点发生故障时,能够自动或手动将请求转移到其他健康的节点,保持服务的持续性。

高可用性(HA)

高可用性是指系统能够在规定的时间内保持可接受水平服务的能力。对于数据库系统而言,高可用性意味着确保数据库服务在面对硬件故障、软件故障或网络问题时,仍然能够提供服务。

实现高可用性的策略:

- 主从复制:一个主数据库负责处理写操作,同时将更改同步到一个或多个从数据库,从数据库处理读请求。如果主数据库失败,可以手动或自动将一个从数据库提升为新的主数据库。

- 双主或多主复制:在这种配置中,两个或多个数据库节点可以处理写操作,并互相同步数据。这种方式可以提高写操作的容错性和可用性。

- 分片:通过将数据分布在多个数据库节点上,分片可以提高数据库的可扩展性和性能,同时也提高了系统的可用性。

监控和维护

- 状态监控:持续监控数据库节点的健康状态,包括性能指标和错误日志,以便及时发现并解决问题。

- 定期测试:定期进行故障转移测试,确保在真正的故障发生时系统能够按预期工作。

示例:MySQL集群和高可用

- MySQL复制:MySQL支持主从复制,其中一个服务器充当主节点,而一个或多个服务器充当从节点。这提供了数据的冗余和读取操作的负载均衡。

- MySQL Cluster:MySQL Cluster是一个提供高可用性和冗余的数据库集群解决方案,它通过自动分片(分区)来实现数据的分布式存储。

数据库的集群和高可用性是确保数据持续可用和系统稳定性的关键技术。正确配置和维护数据库集群可以显著减少因系统故障造成的停机时间,从而保证业务连续性。

相关文章:

C++面试:数据库的权限管理数据库的集群和高可用

目录 一、数据库的权限管理 1. 用户和角色管理 用户管理 实例举例(以MySQL为例): 角色管理 实例举例(以MySQL为例): 总结 2. 权限和授权 用户和角色管理 用户管理 角色管理 权限和授权 权限 授…...

个人搭建部署gpt站点

2024搭建部署gpt 参照博客 https://cloud.tencent.com/developer/article/2266669?areaSource102001.19&traceIdRmFvGjZ9BeaIaFEezqQBj博客核心点 准备好你的 OpenAI API Key; 点击右侧按钮开始部署: Deploy with Vercel,直接使用 Github 账号登…...

samber/lo 库的使用方法: condition

samber/lo 库的使用方法: condition samber/lo 是一个 Go 语言库,使用泛型实现了一些常用的操作函数,如 Filter、Map 和 FilterMap。汇总目录页面 这个库函数太多,因此我决定按照功能分别介绍,本文介绍的是 samber/l…...

Chrome插件精选 — 缓存清理

Chrome实现同一功能的插件往往有多款产品,逐一去安装试用耗时又费力,在此为某一类型插件挑选出比较好用的一款或几款,尽量满足界面精致、功能齐全、设置选项丰富的使用要求,便于节省一个个去尝试的时间和精力。 1. Chrome清理大师…...

Redis之缓存穿透问题解决方案实践SpringBoot3+Docker

文章目录 一、介绍二、方案介绍三、Redis Docker部署四、SpringBoot3 Base代码1. 依赖配置2. 基本代码 五、缓存优化代码1. 校验机制2. 布隆过滤器3. 逻辑优化 一、介绍 当一种请求,总是能越过缓存,调用数据库,就是缓存穿透。 比如当请求一…...

每日shell脚本之超级整合程序3.0

每日shell脚本之超级整合程序3.0 本期带来之前的升级版2.0整合脚本程序,学习工作小利器,同时模块化构建方便二次开发。 上图 上源码 #!/usr/bin/bash # *******************************************# # * CDDN : M乔木 # # * qq邮箱 …...

Docker介绍与使用

Docker介绍与使用 目录: 一、Docker介绍 1、Docker概述与安装 2、Docker三要素 二、Docker常用命令的使用 1、镜像相关命令 2、容器相关命令 三、Docker实战之下载mysql、redis、zimg 一、Docker介绍 Docker是一个开源的应用容器引擎,让开发者可以打包…...

Gin框架: 使用go-ini配置参数与不同环境下的配置部署

关于 INI 配置文件与go-ini 1 )概述 在INI配置文件中可以处理各种数据的配置INI文件是一种简单的文本格式,常用于配置软件的各种参数go-ini 是地表 最强大、最方便 和 最流行 的 Go 语言 INI 文件操作库 Github 地址:https://github.com/go-…...

探究网络工具nc(netcat)的使用方法及安装步骤

目录 🐶1. 什么是nc(netcat)? 🐶2. nc(netcat)的基本使用方法 2.1 🥙使用 nc 进行端口监听 2.2 🥙使用 nc 进行端口扫描 2.3 🥙使用 Netcat 进行文件传输…...

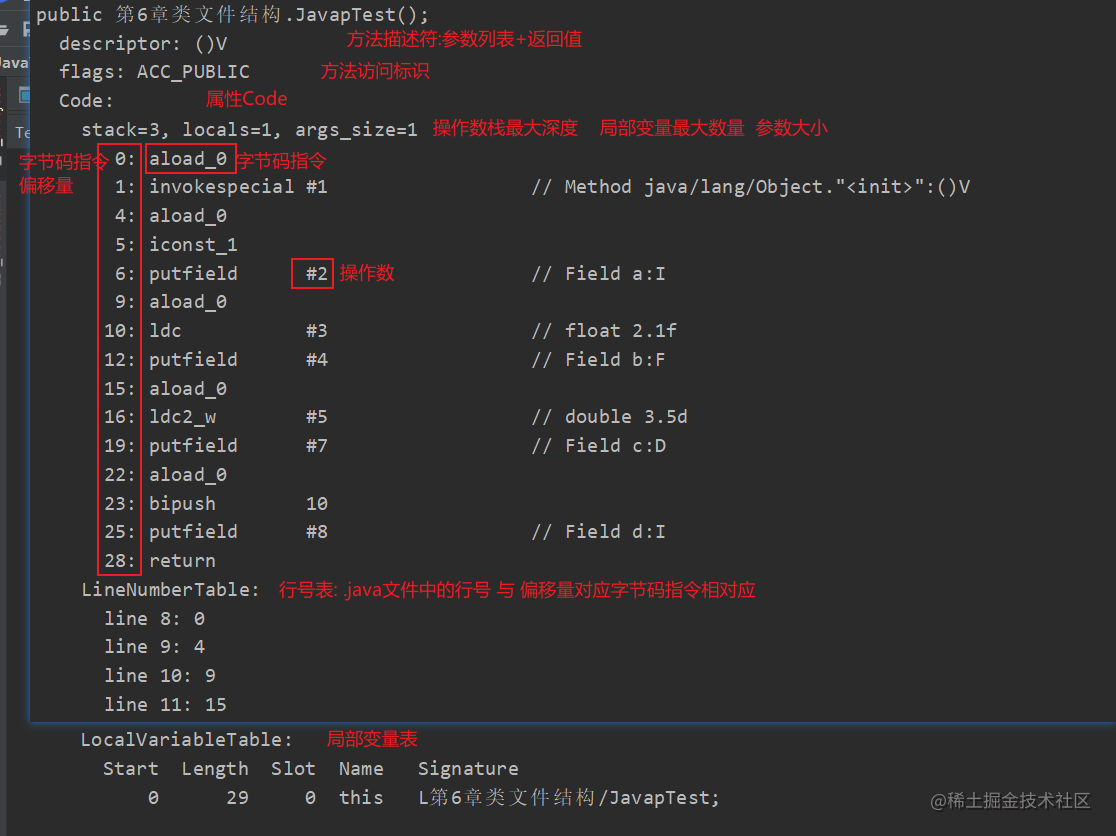

深入浅出JVM(四)之类文件结构

深入浅出JVM(四)之类文件结构 Java文件编译成字节码文件后,通过类加载机制到Java虚拟机中,Java虚拟机能够执行所有符合要求的字节码,因此无论什么语言,只要能够编译成符合要求的字节码文件就能够被Java虚拟…...

)

Anaconda下的pkgs占用空间13G,如何安全的清理(已解决)

方法一:让Anaconda自行决定清理 执行命令 conda clean -p 我的Anaconda安装在D盘,具体位置如下。你的应该也能找到对应的位置 D:\*****\**\Anaconda3\pkgs (base) C:\Users\Liu_J>conda clean -p WARNING: C:\Users\***\.conda\pkgs does not ex…...

压缩感知常用的重建算法

重建算法的基本概念 在压缩感知(Compressed Sensing, CS)框架中,重建算法是指将从原始信号中以低于奈奎斯特率采集得到的压缩测量值恢复成完整信号的数学和计算过程。由于信号在采集过程中被压缩,因此重建算法的目标是找到最符合…...

c语言经典测试题2

1.题1 我们来思考一下它的结果是什么? 我们来分析一下:\\是转义为字符\,\123表示的是一个八进制,算一个字符,\t算一个字符,加上\0,应该有13个,但是strlen只计算\0前的字符个数。所以…...

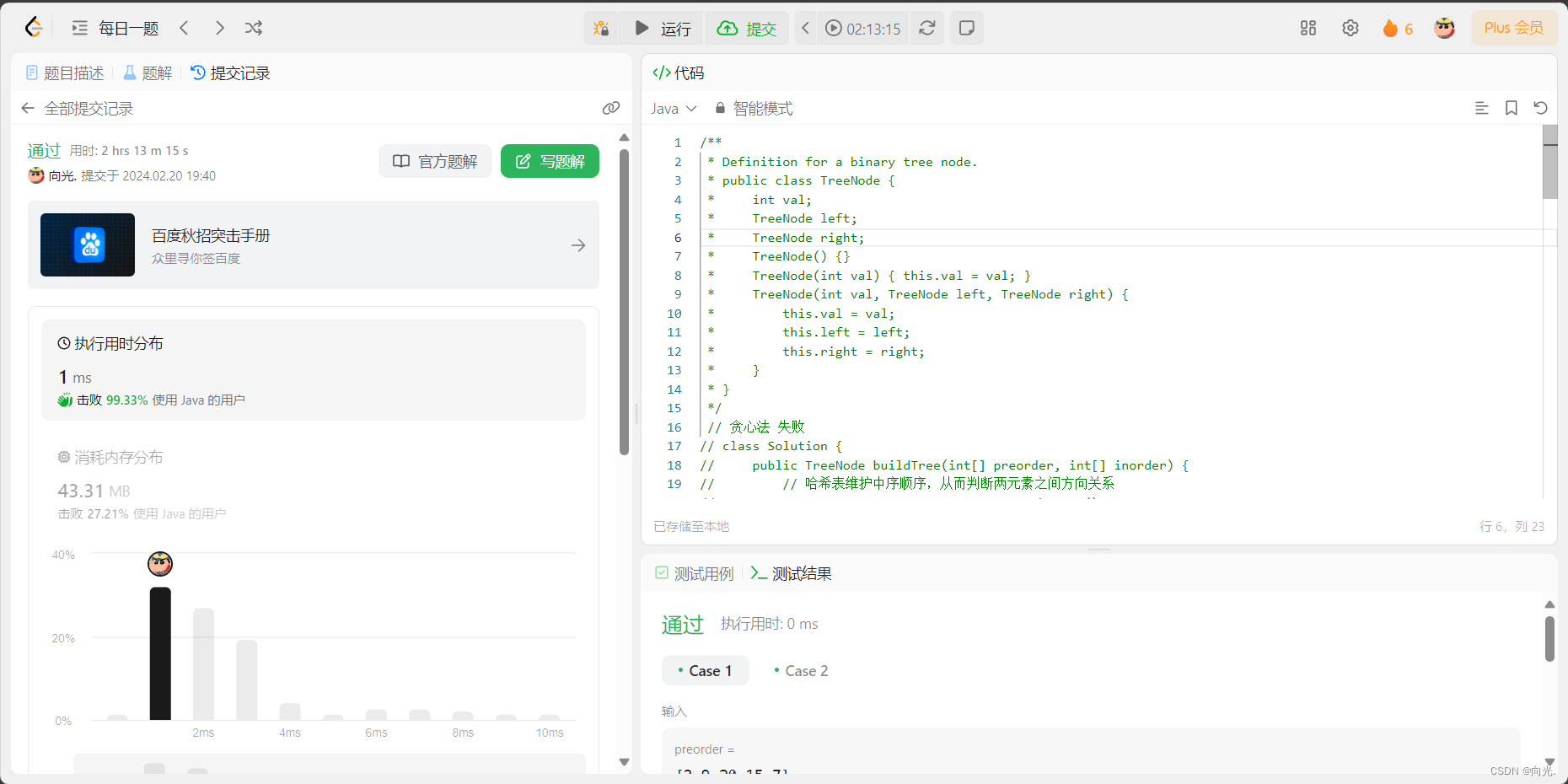

⭐北邮复试刷题105. 从前序与中序遍历序列构造二叉树__递归分治 (力扣每日一题)

105. 从前序与中序遍历序列构造二叉树 给定两个整数数组 preorder 和 inorder ,其中 preorder 是二叉树的先序遍历, inorder 是同一棵树的中序遍历,请构造二叉树并返回其根节点。 示例 1: 输入: preorder [3,9,20,15,7], inorder [9,3,15,…...

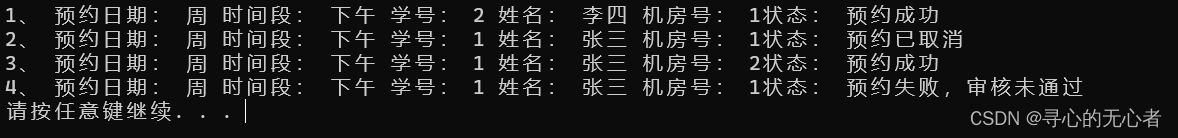

机房预约系统(个人学习笔记黑马学习)

1、机房预约系统需求 1.1系统简介 学校现有几个规格不同的机房,由于使用时经常出现“撞车“现象,现开发一套机房预约系统,解决这一问题。 1.2身份简介 分别有三种身份使用该程序 学生代表:申请使用机房教师:审核学生的预约申请管理员:给学生、教师创建账…...

7、内网安全-横向移动PTH哈希PTT票据PTK密匙Kerberos密码喷射

用途:个人学习笔记,有所借鉴,欢迎指正 目录 一、域横向移动-PTH-Mimikatz&NTLM 1、Mimikatz 2、impacket-at&ps&wmi&smb 二、域横向移动-PTK-Mimikatz&AES256 三、域横向移动-PTT-漏洞&Kekeo&Ticket 1、漏…...

【前端】夯实基础 css/html/js 50个练手项目(持续更新)

文章目录 前言Day 1 expanding-cardsDay 2 progress-steps 前言 发现一个没有用前端框架的练手项目,很适合我这种纯后端开发夯实基础,内含50个mini project,学习一下,做做笔记。 项目地址:https://github.com/bradtr…...

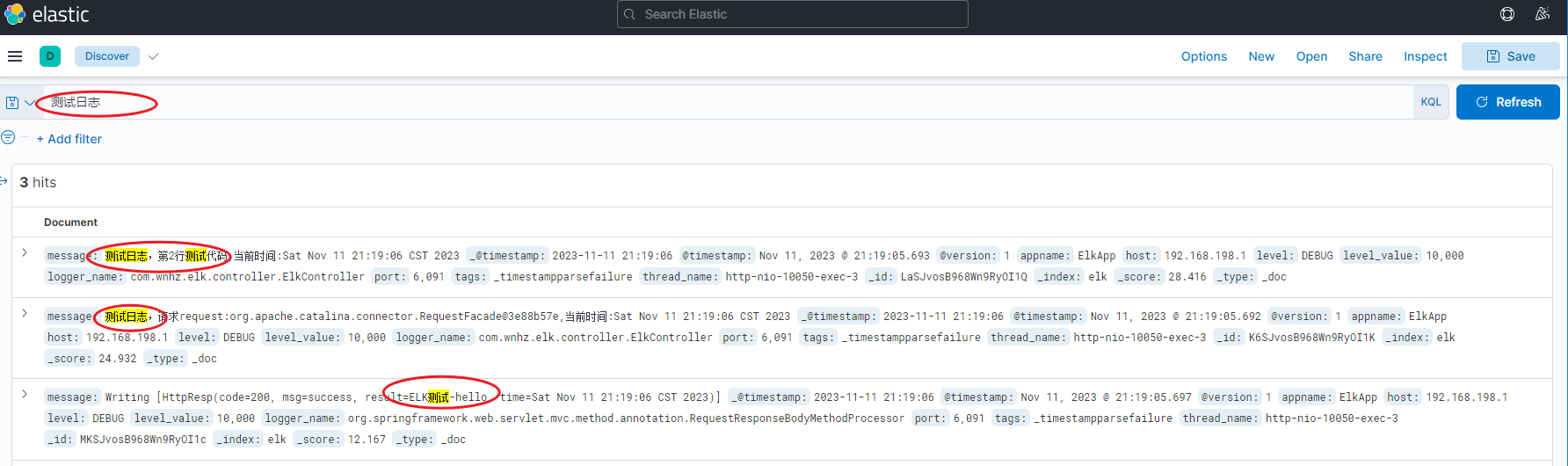

ELK入门(四)-logstash

Logstash Logstash 是开源的服务器端数据处理管道,能够同时从多个来源采集数据,转换数据,然后将数据发送到您最喜欢的存储库中。 Logstash 能够动态地采集、转换和传输数据,不受格式或复杂度的影响。利用 Grok 从非结构化数据中…...

laravel-admin的3个开发细节调整

在使用laravel-admin开发的过程中,根据官方开发文档Laravel admin | laravel-admin基本都能实现想要的效果,这里补充3个文档上没有描述的细节 Laravel8命令行创建控制器调整 在laravel-admin中可以使用php artisan admin:make UserController --modelAp…...

Redis--原理篇-数据结构(底层)

Redis数据结构 动态字符串SDS IntSet 统一大小并且内存地址连续 为了方便寻址 Dict 基本结构 扩容 收缩 Ziplist(P150 后半部分再看) Quicklist skiplist(满足中间查询 RedisObject...

从模型文件到孪生场景:一个Three.js三维模型管理系统的完整产品化思考

从技术原型到商业产品:构建Three.js数字孪生系统的全栈实践 在数字孪生技术快速渗透工业制造、智慧城市等领域的今天,如何将一个基于Three.js的模型展示Demo转化为真正具备商业价值的企业级管理系统?这个问题困扰着许多掌握前端3D技术的开发者…...

)

从‘打包’到‘压缩’:一文理清Linux tar命令的-z、-j、-J参数该怎么选(附性能对比)

从‘打包’到‘压缩’:一文理清Linux tar命令的-z、-j、-J参数该怎么选(附性能对比) 在Linux系统管理中,文件归档与压缩是每位开发者绕不开的基础操作。当你面对几十GB的日志文件需要备份,或是需要将数百张高分辨率图片…...

云原生安全新思路:基于DPU智能网卡的IPsec卸载实战,为K8s节点通信加密‘减负’

云原生安全新思路:基于DPU智能网卡的IPsec卸载实战 在Kubernetes集群中,节点间的网络通信安全一直是DevOps团队关注的焦点。传统IPsec加密方案虽然能有效保护数据传输,却不可避免地消耗大量主机CPU资源。当集群规模扩大时,这种加密…...

)

深入CAN总线时序测试:如何用PicoScope精准测量Tbit与Tmess(以CAN ID 0x380为例解析异常)

深入CAN总线时序测试:如何用PicoScope精准测量Tbit与Tmess(以CAN ID 0x380为例解析异常) 在汽车电子和工业控制领域,CAN总线的时序一致性测试是确保通信可靠性的关键环节。当工程师面对Tbit计算结果异常或特殊报文结构时ÿ…...

)

Qt项目实战:用CryptoPP库给本地配置文件做AES加密(C++保姆级教程)

Qt项目实战:用CryptoPP库实现本地配置文件AES加密(C完整指南) 在桌面应用开发中,配置文件的安全性常常被忽视。想象一下,当用户打开你的应用目录,轻易就能用记事本查看到数据库密码或API密钥——这种赤裸裸…...

2026年多Agent协作实战:用CrewAI搭建5角色AI开发团队

前言上一篇我们学习了MCP协议,掌握了AI与工具交互的标准化方法。本文将更进一步,探讨如何让多个AI Agent协同工作——就像组建一个AI开发团队,每个Agent负责不同的角色,通过协作完成复杂任务。—## 一、为什么需要多Agent协作&…...

HTTPS握手失败?别慌!手把手教你用OpenSSL和Wireshark排查TLS与Cipher Suites问题

HTTPS握手失败?别慌!手把手教你用OpenSSL和Wireshark排查TLS与Cipher Suites问题 当你面对浏览器中那个刺眼的"SSL Handshake Failed"错误时,是否感到无从下手?作为经历过数百次HTTPS故障排查的老兵,我深知这…...

Agent 与 Chat 的区别及常见工具详解

1. 引言 在人工智能和大语言模型(LLM)快速发展的今天,我们经常听到“Chat”(聊天机器人)和“Agent”(智能体)这两个概念。虽然它们都基于大模型与用户进行交互,但在设计理念、能力边…...

i.MX8M Mini核心板Linux 6.1 BSP升级:内存带宽翻倍与嵌入式开发实战

1. 项目概述:当i.MX8M Mini遇上Linux 6.1作为一名在嵌入式行业摸爬滚打了十多年的老鸟,我见证过无数次芯片迭代和系统升级。最近,飞凌嵌入式为他们的FETMX8MM-C核心板推送了基于Linux 6.1的全新BSP(Board Support Package…...

56、CAN总线RC低通滤波器截止频率计算与实战

CAN总线RC低通滤波器截止频率计算与实战 一、一个让我熬夜三天的CAN通信故障 去年做某车载ECU项目,CAN总线在电机启动瞬间频繁丢帧。示波器抓波形,CAN_H对地毛刺高达8V,持续时间约200ns。团队里有人提议“加磁珠”,有人喊“上共模扼流圈”。我翻出TI的AN-2298应用笔记,发…...