数据保护:如何有效应对.BecSec-P-XXXXXXXX勒索病毒的威胁

导言:

随着网络安全威胁的不断增加,勒索软件成为了网络犯罪分子的一种常见手段之一。.BecSec-P-XXXXXXXX勒索病毒(简称.BecSec勒索病毒)作为其中之一,对用户的数据安全构成了严重威胁。本文91数据恢复将介绍.BecSec勒索病毒的特点,以及恢复被其加密的数据文件和预防感染的有效方法。如不幸感染这个勒索病毒,您可添加我们的技术服务号(sjhf91)了解更多信息或寻求帮助。

常见的传播途径

BecSec-P-XXXXXXXX勒索病毒通常通过多种方式传播,以下是一些常见的传播途径:

-

恶意电子邮件附件:黑客经常会发送包含恶意软件附件的钓鱼电子邮件。这些附件可能伪装成看似无害的文件,如Word文档、Excel表格或压缩文件,但实际上包含了恶意代码。一旦用户打开附件,恶意软件就会开始感染系统。

-

恶意链接:黑客可能会发送包含恶意链接的电子邮件或社交媒体消息。这些链接可能指向恶意网站,用户点击后会自动下载和执行恶意软件,从而感染系统。

-

潜在弱点利用:恶意软件可能利用操作系统或应用程序的安全漏洞来传播。黑客通常会利用未修补的漏洞来入侵系统,然后安装和执行勒索软件。

-

网络钓鱼攻击:黑客可能会创建虚假的登录页面或弹出窗口,诱使用户输入其账户凭据。一旦黑客获得了有效的登录凭据,他们可以利用这些凭据远程访问系统,并安装勒索软件。

-

感染的可移动设备:勒索软件可能会感染可移动设备,如USB闪存驱动器或外部硬盘。当用户将受感染的设备连接到计算机时,恶意软件就会传播到计算机上,并开始加密文件。

-

远程桌面服务:黑客可能会利用远程桌面服务或远程访问工具来入侵受害者的系统。一旦黑客获得了远程访问权限,他们可以在受害者的系统上安装和执行恶意软件。

-

网络漏洞利用:恶意软件可能会利用网络设备或服务上的漏洞来传播。这些漏洞可能存在于路由器、网络服务器或其他网络设备中,黑客可以利用它们来感染网络中的多个系统。

通过了解这些常见的传播途径,用户可以采取适当的预防措施来保护自己免受BecSec-P-XXXXXXXX勒索病毒的攻击。这包括保持系统和软件更新、警惕网络钓鱼攻击、使用可信赖的安全软件等。

恢复被感染的文件

针对.BecSec勒索病毒感染的文件,以下是一些恢复被加密文件的方法:

-

备份数据:如果您定期备份了数据,并且备份是在感染之前创建的,那么您可以从备份中恢复文件。确保备份存储在安全的地方,远离受感染的计算机系统。

-

寻找解密工具:有时,安全公司或研究人员会发布针对特定勒索软件的解密工具。您可以在官方网站或安全论坛上查找这些工具,并尝试使用它们来解密您的文件。

-

专业数据恢复服务:如果以上方法无效,您可以寻求专业的数据恢复服务。这些服务通常具有先进的技术和设备,可以帮助您尝试从受感染的设备中恢复数据。

如果您在面对被勒索病毒攻击导致的数据文件加密问题时需要技术支持,欢迎联系我们的技术服务号(sjhf91),我们可以帮助您找到数据恢复的最佳解决方案。

加强密码安全

加强密码安全是保护个人和机构信息安全的重要步骤之一。以下是一些加强密码安全的建议:

-

使用复杂密码:选择至少包含8个字符,并且包含大写字母、小写字母、数字和特殊字符的复杂密码。避免使用容易猜测或与个人信息相关联的密码。

-

避免重复使用密码:尽量避免在多个账户上重复使用相同的密码。如果一个账户的密码被泄露,黑客将能够访问其他使用相同密码的账户。

-

使用密码管理器:考虑使用密码管理器来生成、存储和管理安全密码。密码管理器可以帮助您生成随机的复杂密码,并将它们安全地存储在加密的数据库中。

-

定期更改密码:定期更改您的密码,建议每三个月或更频繁地更改一次。这有助于降低黑客成功猜测密码的可能性。

-

启用多因素认证:对于重要的账户,如电子邮件、社交媒体和金融账户,启用多因素认证(例如短信验证码、身份验证应用或硬件密钥)以增加安全性。

-

警惕钓鱼攻击:小心避免点击来自未知发件人的电子邮件或消息中的链接,这可能是钓鱼攻击的一种形式,目的是窃取您的登录凭据。

-

保护密码存储:避免将密码存储在明文文档或易受攻击的位置,如纸张、电子邮件或不安全的云存储服务中。

-

定期审查账户安全性:定期审查您的账户活动和安全设置,确保没有异常活动,并及时更新密码和安全设置。

通过采取这些预防措施,您可以大大降低感染.BecSec勒索病毒的风险,并保护您的计算机和数据免受损失。记住,预防胜于治疗,投资于网络安全是非常值得的。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,mallox勒索病毒,.pings勒索病毒,.dataru勒索病毒,.target勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,._locked勒索病毒,.babyk勒索病毒,.DevicData-P-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,.[[MyFile@waifu.club]].wis勒索病毒,[[backup@waifu.club]].wis勒索病毒,.[[Rast@airmail.cc]].wis勒索病毒,.locked勒索病毒,locked1勒索病毒,[henderson@cock.li].mkp勒索病毒,[myers@airmail.cc].mkp勒索病毒,[datastore@cyberfear.com].mkp,mkp勒索病毒,eking勒索病毒,.[bkpsvr@firemail.cc].eking勒索病毒,.Elibe勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,[Encryptedd@mailfence.com].faust勒索病毒,[Decipher@mailfence.com].faust勒索病毒,[datastore@cyberfear.com].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,.Carver勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。

相关文章:

数据保护:如何有效应对.BecSec-P-XXXXXXXX勒索病毒的威胁

导言: 随着网络安全威胁的不断增加,勒索软件成为了网络犯罪分子的一种常见手段之一。.BecSec-P-XXXXXXXX勒索病毒(简称.BecSec勒索病毒)作为其中之一,对用户的数据安全构成了严重威胁。本文91数据恢复将介绍.BecSec勒…...

-继承的优缺点)

流畅的Python(十二)-继承的优缺点

一、核心要义 1. 子类化内置类型的缺点 2.多重继承和方法解析顺序 二、代码示例 1. 子类化内置类型的缺点 #!/usr/bin/env python # -*- coding: utf-8 -*- # Time : 2024/2/24 7:29 # Author : Maple # File : 01-子类化内置类型的问题.py # Software: PyCharm fr…...

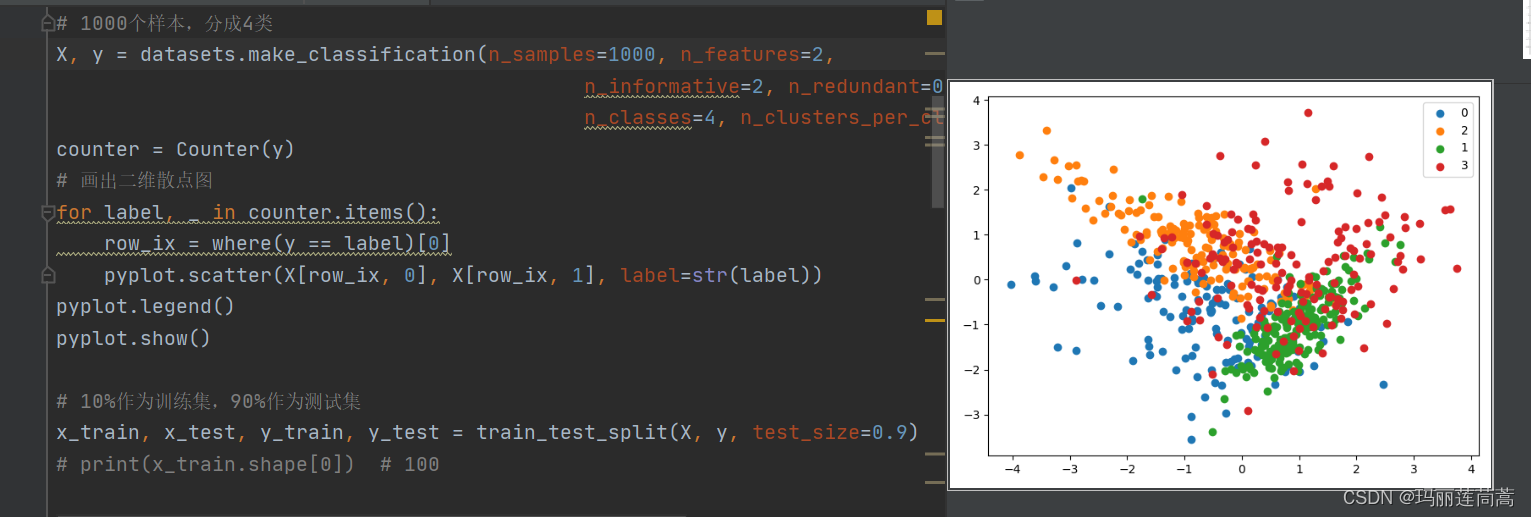

机器学习基础(三)监督学习的进阶探索

导语:上一节我们深入地探讨监督学习和非监督学习的知识,重点关注它们的理论基础、常用算法及实际应用场景,详情可见: 机器学习基础(二)监督与非监督学习-CSDN博客文章浏览阅读769次,点赞15次&a…...

avidemux-一个免费的视频编辑器,用于剪切、过滤和编码项目

avidemux-一个免费的视频编辑器,用于剪切、过滤和编码项目 avidemux-一个免费的视频编辑器,用于剪切、过滤和编码项目avidemux下载avidemux源代码参考资料 avidemux-一个免费的视频编辑器,用于剪切、过滤和编码项目 avidemux下载 avidemux …...

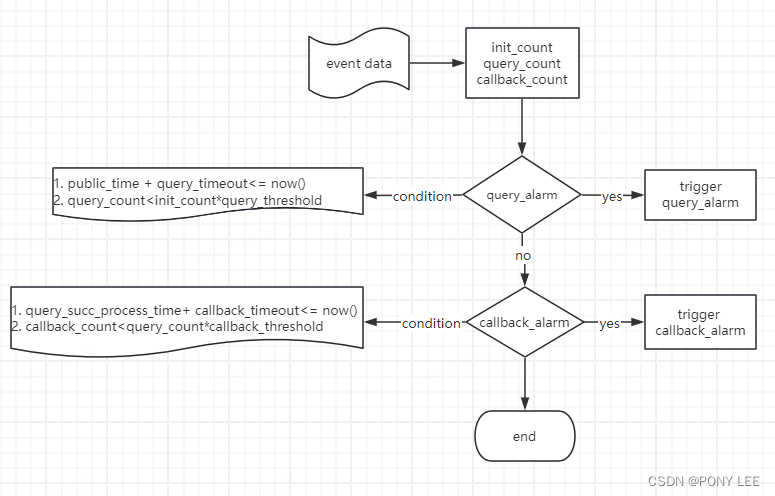

RisingWave最佳实践-利用Dynamic filters 和 Temporal filters 实现监控告警

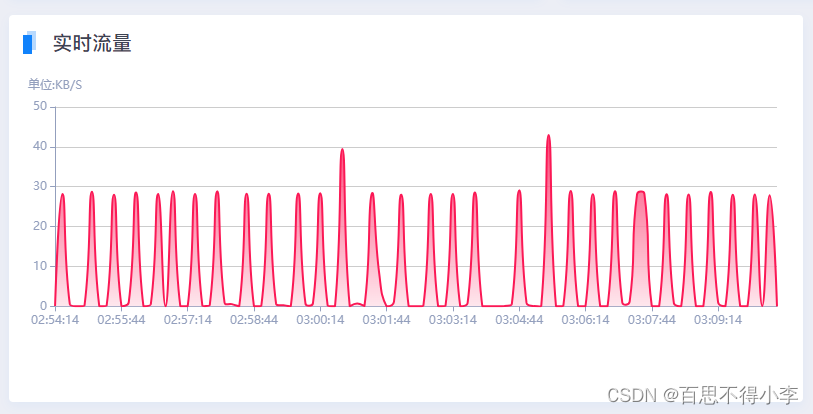

心得的体会 刚过了年刚开工,闲暇之余调研了分布式SQL流处理数据库–RisingWave,本人是Flink(包括FlinkSQL和Flink DataStream API)的资深用户,但接触到RisingWave令我眼前一亮,并且拿我们生产上的监控告警…...

【Qt学习】QRadioButton 的介绍与使用(性别选择、模拟点餐)

文章目录 介绍实例使用实例1(性别选择 - 单选 隐藏)实例2(模拟点餐,多组单选) 相关资源文件 介绍 这里简单对QRadioButton类 进行介绍: QRadioButton 继承自 QAbstractButton ,用于创建单选按…...

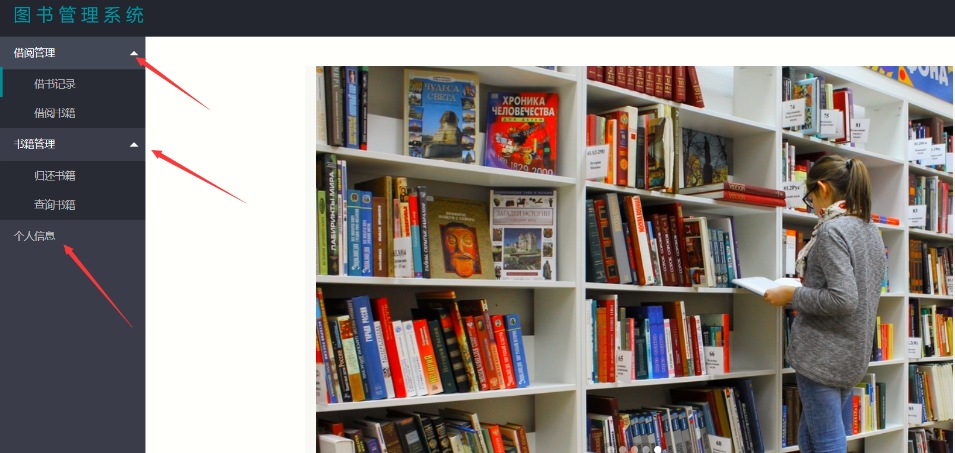

基于java springboot的图书管理系统设计和实现

基于java springboot的图书管理系统设计和实现 博主介绍:5年java开发经验,专注Java开发、定制、远程、文档编写指导等,csdn特邀作者、专注于Java技术领域 作者主页 央顺技术团队 Java毕设项目精品实战案例《1000套》 欢迎点赞 收藏 ⭐留言 文末获取源码联…...

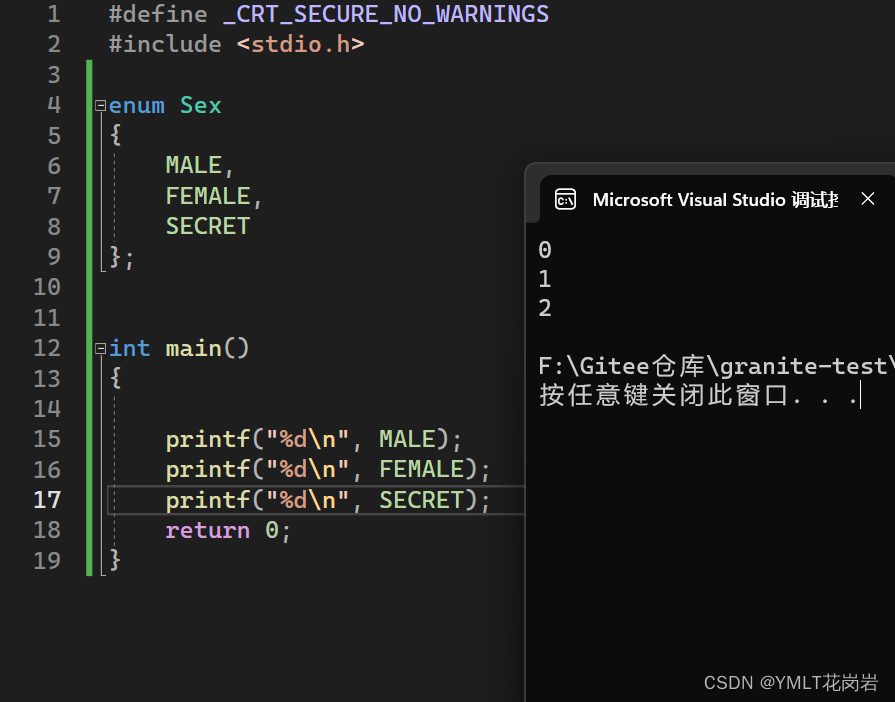

自定义类型:联合和枚举

目录 1. 联合体 1.1 联合体类型的声明及特点 1.2 相同成员的结构体和联合体对比 1.3 联合体大小的计算 1.4 联合体的应用举例 2. 枚举类型 2.1 枚举类型的声明 2.2 枚举类型的优点 1. 联合体 1.1 联合体类型的声明及特点 像结构体一样,联合体也是由一个或…...

每日一学—由面试题“Redis 是否为单线程”引发的思考

文章目录 📋 前言🌰 举个例子🎯 什么是 Redis(知识点补充)🎯 Redis 中的多线程🎯 I/O 多线程🎯 Redis 中的多进程📝 结论🎯书籍推荐🔥参与方式 &a…...

chatGPT PLUS 绑卡提示信用卡被拒的解决办法

chatGPT PLUS 绑卡提示信用卡被拒的解决办法 一、 ChatGPT Plus介绍 作为人工智能领域的一项重要革新,ChatGPT Plus的上线引起了众多用户的关注,其背后的OpenAI表现出傲娇的态度,被誉为下一个GTP 4.0。总的来说,ChatGPT Plus的火…...

opencv鼠标操作与响应

//鼠标事件 Point sp(-1, -1); Point ep(-1, -1); Mat temp; static void on_draw(int event, int x, int y, int flags, void *userdata) {Mat image *((Mat*)userdata);if (event EVENT_LBUTTONDOWN) {sp.x x;sp.y y;std::cout << "start point:"<<…...

vue里echarts的使用:画饼图和面积折线图

vue里echarts的使用,我们要先安装echarts,然后在main.js里引入: //命令安装echarts npm i echarts//main.js里引入挂载到原型上 import echarts from echarts Vue.prototype.$echarts = echarts最终我们实现的效果如下: 头部标题这里我们封装了一个全局公共组件common-he…...

插件unplugin-auto-import的使用)

个人建站前端篇(六)插件unplugin-auto-import的使用

vue3日常项目中定义变量需要引入ref,reactive等等比较麻烦,可以通过unplugin-auto-import给我们自动引入 * unplugin-auto-import 解决了vue3-hook、vue-router、useVue等多个插件的自动导入,也支持自定义插件的自动导入,是一个功能强大的typ…...

【Python】 剪辑法欠采样 CNN压缩近邻法欠采样

借鉴:关于K近邻(KNN),看这一篇就够了!算法原理,kd树,球树,KNN解决样本不平衡,剪辑法,压缩近邻法 - 知乎 但是不要看他里面的代码,因为作者把代码…...

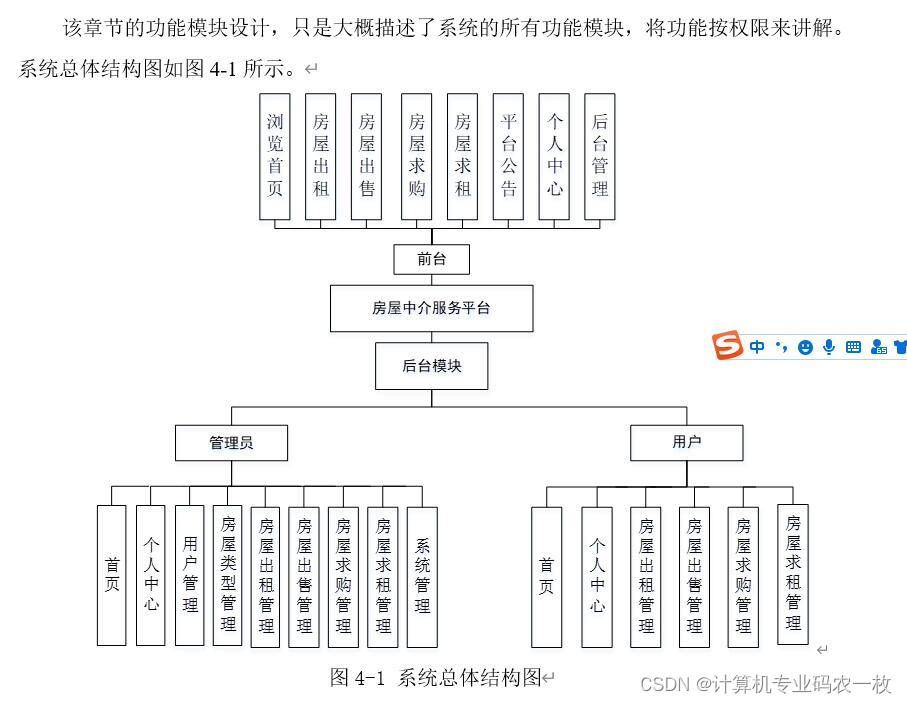

springmvc+ssm+springboot房屋中介服务平台的设计与实现 i174z

本论文拟采用计算机技术设计并开发的房屋中介服务平台,主要是为用户提供服务。使得用户可以在系统上查看房屋出租、房屋出售、房屋求购、房屋求租,管理员对信息进行统一管理,与此同时可以筛选出符合的信息,给笔者提供更符合实际的…...

挑战30天学完Python:Day19 文件处理

📘 Day 19 🎉 本系列为Python基础学习,原稿来源于 30-Days-Of-Python 英文项目,大奇主要是对其本地化翻译、逐条验证和补充,想通过30天完成正儿八经的系统化实践。此系列适合零基础同学,或仅了解Python一点…...

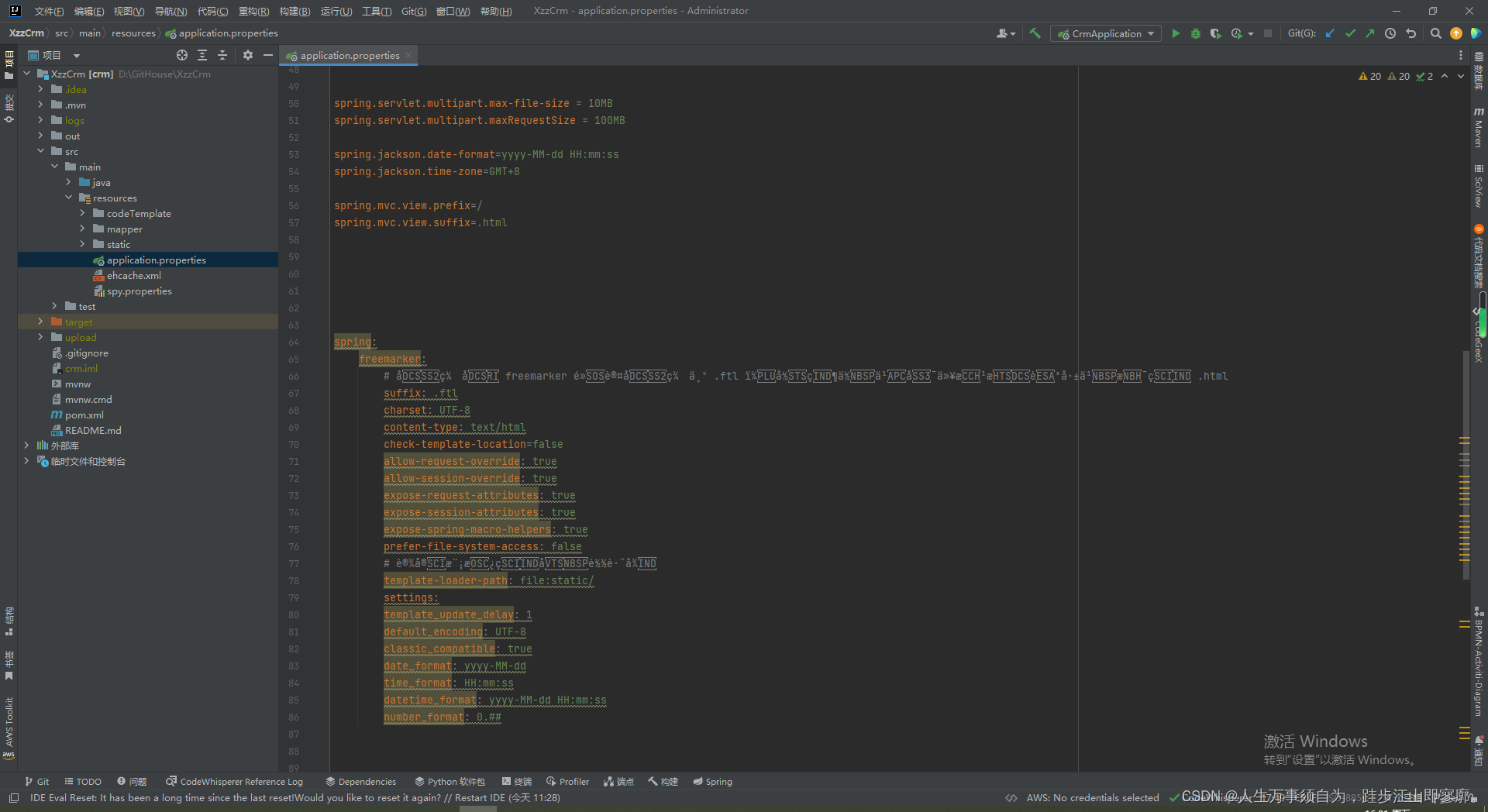

Spring Boot application.properties和application.yml文件的配置

在Spring Boot中,application.properties 和 application.yml 文件用于配置应用程序的各个方面,如服务器端口、数据库连接、日志级别等。这两个文件是Spring Boot的配置文件,位于 src/main/resources 目录下。 application.properties 示例 …...

Unity单元测试

Unity单元测试是一个专门用于嵌入式单元测试的库, 现在简单讲下移植以及代码结构. 源码地址: GitHub - ThrowTheSwitch/Unity: Simple Unit Testing for C 1.我们只需要移植三个文件即可: unity.c, unity.h, unity_internals.h 2.然后添加需要测试的函数. 3.在main.c中添加…...

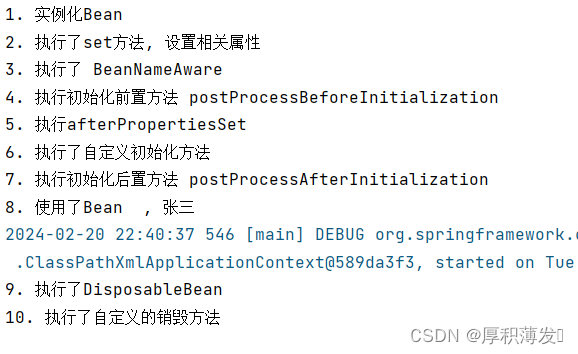

Spring Bean 的生命周期了解么?

Spring Bean 的生命周期基本流程 一个Spring的Bean从出生到销毁的全过程就是他的整个生命周期, 整个生命周期可以大致分为3个大的阶段 : 创建 使用 销毁 还可以分为5个小步骤 : 实例化(Bean的创建) , 初始化赋值, 注册Destruction回调 , Bean的正常使用 以及 Bean的销毁 …...

.ryabina勒索病毒数据怎么处理|数据解密恢复

导言: 随着网络安全威胁的不断增加,勒索软件已成为严重的威胁之一,.ryabina勒索病毒是其中之一。本文将介绍.ryabina勒索病毒的特点、数据恢复方法和预防措施,以帮助用户更好地应对这一威胁。当面对被勒索病毒攻击导致的数据文件…...

移动端大语言模型本地部署:从模型轻量化到推理引擎实战

1. 项目概述:当GPT遇见移动端,一个开源项目的诞生最近在GitHub上闲逛,发现了一个挺有意思的项目,叫Taewan-P/gpt_mobile。光看名字,你大概就能猜到它的核心:把类似GPT这样的大语言模型(LLM&…...

抖音批量下载神器:5分钟学会免费高效下载视频、音乐和直播

抖音批量下载神器:5分钟学会免费高效下载视频、音乐和直播 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback s…...

MedAgentBench:大语言模型在医学诊断中的动态评估与智能体构建实践

1. 项目概述:当大语言模型成为医学诊断的“实习生”最近在医学人工智能的圈子里,一个名为MedAgentBench的项目引起了我的注意。它来自斯坦福大学机器学习组,这个名字本身就自带光环。简单来说,这不是一个直接看病的AI,…...

基于CircuitPython与MagTag的电子墨水屏俳句显示器项目实践

1. 项目概述与核心价值如果你对嵌入式开发感兴趣,但又觉得传统的C/C开发环境配置繁琐、学习曲线陡峭,那么CircuitPython绝对是一个值得尝试的入口。它本质上是一个运行在微控制器上的Python 3解释器,由Adafruit主导开发,目标就是让…...

体育科学论文降AI工具免费推荐:2026年体育科学研究毕业论文知网AIGC超标4.8元亲测达标完整指南

体育科学论文降AI工具免费推荐:2026年体育科学研究毕业论文知网AIGC超标4.8元亲测达标完整指南 帮同学选过降AI工具,综合价格、效果、保障来看,推荐嘎嘎降AI(www.aigcleaner.com)。 4.8元,达标率99.26%&a…...

多脉冲重复频率解速度模糊:原理、仿真与MATLAB实现

1. 脉冲雷达的速度模糊问题 雷达测速的基本原理大家都懂,就是通过多普勒效应计算目标速度。但实际操作中会遇到一个头疼的问题——速度模糊。这就像用卷尺量身高,如果身高超过卷尺长度,就得把几段卷尺接起来量,但接缝处容易出错。…...

SAP F110自动付款:从零到精通的配置全景图

1. SAP F110自动付款入门指南 第一次接触SAP F110自动付款功能时,我也被那一堆配置项搞得晕头转向。记得当时为了搞清楚银行确定逻辑,整整花了两天时间反复测试。现在回想起来,如果有个系统性的指导手册,至少能节省一半时间。F110…...

LVDS协议解析:从差分信号原理到高速接口设计实战

1. LVDS协议基础:差分信号原理与硬件特性 第一次接触LVDS时,我被它那两根看似"镜像对称"的信号线搞糊涂了——为什么传输一个信号需要两根线?后来在调试一块高速图像采集卡时,当其他接口都受到电机干扰出现雪花噪点&…...

Arm Neoverse CMN-650架构与性能优化解析

1. Arm Neoverse CMN-650架构概览在现代多核处理器系统中,一致性互连网络扮演着至关重要的角色。作为Arm Neoverse平台的核心组件,CMN-650采用Mesh拓扑结构设计,为多核处理器集群提供高效的数据传输和缓存一致性管理。这种架构特别适合需要高…...

ADC选型新思路:从抗混叠架构革新到极致集成设计

1. 从“采样”到“混叠”:一个老问题的现代解法做信号链设计,ADC选型永远是绕不开的核心。这些年,从工业物联网的传感器节点到汽车雷达的信号处理板,我经手过不少项目,一个深刻的体会是:系统性能的瓶颈&…...