mysql锁-这条sql加了哪些锁

文章目录

- 1、 InnoDB的三种行锁

- 2、常见的加锁语句

- 2.1、常见隐式加锁语句

- 2.1、常见显示加锁语句

- 3、加锁的2条规则

- 4、案例

- 4.1、唯一索引等值查询

- 4.2、唯一索引范围查询

- 4.3、非唯一索引等值查询

- 4.4、非唯一索引范围查询

InnoDB 存储引擎中的行锁的加锁规则。

1、 InnoDB的三种行锁

Record Lock(记录锁):锁住某一行记录

Gap Lock(间隙锁):锁住一段左开右开的区间

Next-key Lock(临键锁):锁住一段左开右闭的区间 (next-key lock 实际就是 间隙锁+记录锁)

2、常见的加锁语句

2.1、常见隐式加锁语句

1)、党见的DML语句(update、delete、insert),InnoDB 会自动给相应的记录行加写锁

2)、默认情况下对于普通 SELECT 语句,InnoDB 不会加任何锁,但是在 Serializable 隔离级别下会加行级读锁

2.1、常见显示加锁语句

1)、SELECT * FROM table_name WHERE … FOR UPDATE,加行级写锁

2)、SELECT * FROM table_name WHERE … LOCK IN SHARE MODE,加行级读锁

3、加锁的2条规则

1)查找过程中访问到的对象才会加锁

2)加锁的基本单位是 Next-key Lock

4、案例

一张order表,id为主键(唯一索引),order_id普通索引(非唯一索引),remark普通列(无索引)

| id | order_id | remark |

|---|---|---|

| 10 | 4 | a |

| 15 | 8 | b |

| 20 | 16 | c |

| 25 | 32 | d |

| 30 | 64 | e |

4.1、唯一索引等值查询

唯一索引等值查询时,查询的记录是否存在,加锁的规则也会不同:

1)查询记录存在时,Next-key Lock会退化成记录锁

2)查询记录不存在时,Next-key Lock会退化成间隙锁

- 查询记录存在

SELECT * from t_order to2 where id = 25 for update;

结合加锁的两条核心:查找过程中访问到的对象才会加锁 + 加锁的基本单位是 Next-key Lock(左开右闭),我们可以分析出,这条语句的加锁范围是 (20, 25]

不过,由于这个唯一索引等值查询的记录 id = 25 是存在的,因此,Next-key Lock 会退化成记录锁,因此最终的加锁范围是 id = 25 这一行

可以在mysql客户端开启2个事物验证:

事物一:

start transaction;

//锁住记录Id= 25的这条

select * from t_order to2

where id = 25

for update

commit;

事物二:

start transaction;

//可以插入成功

insert into t_order(id,order_id,remark )values('21','44','f')

rollback;

- 查询的记录不存在

再来看查询的记录不存在的案例:

SELECT * from t_order to2 where id = 21;

结合加锁的两条核心:查找过程中访问到的对象才会加锁 + 加锁的基本单位是 Next-key Lock(左开右闭),我们可以分析出,这条语句的加锁范围是 (20, 25]

为什么是 (20,25] 而不是 (20, 22],因为 id = 22 的记录不存在,InnoDB 先找到 id = 20 的记录,发现不匹配,于是继续往下找,发现 id = 25,因此,id = 25 的这一行被扫描到了,所以整体的加锁范围是

(20, 25]

事物一:

start transaction;

//锁住记录Id= 25的这条

select * from t_order to2

where id = 25

for update

commit;

事物二:

start transaction;

//阻塞,等待事物一提交,

insert into t_order(id,order_id,remark )values('21','44','f')

rollback;

4.2、唯一索引范围查询

唯一索引范围查询的规则和等值查询的规则一样,只有一个区别,就是唯一索引的范围查询需要一直向右遍历到第一个不满足条件的记录。

select * from t_order to2

where id >= 20 and id < 22

for update;

先来看语句查询条件的前半部分 id >= 20,因此,这条语句最开始要找的第一行是 id = 20,结合加锁的两个核心,需要加上 Next-key Lock (15,20]。又由于 id 是唯一索引,且 id = 20 的这行记录是存在的,因此会退化成记录锁,也就是只会对 id = 20 这一行加锁。

再来看语句查询条件的后半部分 id < 22,由于是范围查找,就会继续往后找第一个不满足条件的记录,也就是会找到 id = 25 这一行停下来,然后加 Next-key Lock (20, 25],重点来了,但由于 id = 25 不满足 id < 22,因此会退化成间隙锁,加锁范围变为 (20, 25)。

所以,上述语句在主键 id 上的最终的加锁范围是 Record Lock id = 20 以及 Gap Lock (20, 25)

4.3、非唯一索引等值查询

非唯一索引进行等值查询的时候,根据查询的记录是否存在,加锁的规则会有所不同:

1、当查询的记录是存在的,除了会加 Next-key Lock 外,还会额外加间隙锁(规则是向下遍历到第一个不符合条件的值才能停止),也就是会加两把锁

查找记录的左区间加 Next-key Lock,右区间加 Gap lock

2、当查询的记录是不存在的,Next-key Lock 会退化成间隙锁(这个规则和唯一索引的等值查询是一样的)

- 查询记录存在

select * from t_order to2

where order_id =16

for update;

结合加锁的两条核心,这条语句首先会对普通索引 a 加上 Next-key Lock,范围是 (8,16]

又因为是非唯一索引等值查询,且查询的记录 order_id = 16 是存在的,所以还会加上间隙锁,规则是向下遍历到第一个不符合条件的值才能停止,因此间隙锁的范围是 (16,32)

所以,上述语句在普通索引order_id 上的最终加锁范围是 Next-key Lock (8,16] 以及 Gap Lock (16,32)。

验证,开启2个事物:

事物一:

start transaction;

select * from t_order to2

where order_id =16

for update;

commit;事物二:

start transaction;

//阻塞,等待事物一提交

INSERT into t_order(id,order_id ,remark )values ('35','9','ffff')

commit;

- 查询记录不存在

select * from t_order to2

where order_id =18

for update;

结合加锁的两条核心,这条语句首先会对普通索引 order_id 加上 Next-key Lock,范围是 (16,32]

但是由于查询的记录order_id = 18 是不存在的,因此 Next-key Lock 会退化为间隙锁,即最终在普通索引 a 上的加锁范围是 (16,32)。

4.4、非唯一索引范围查询

范围查询需要一直向右遍历到第一个不满足条件的记录,和唯一索引范围查询不同的是,非唯一索引的范围查询并不会退化成 Record Lock 或者 Gap Lock。

start transaction;

select * from t_order to2

where order_id >=16 and order_id <18

for update;

先来看语句查询条件的前半部分 order_id >= 16,因此,这条语句最开始要找的第一行是 order_id = 16,结合加锁的两个核心,需要加上 Next-key Lock (8,16]。虽然非唯一索引 order_id = 16 的这行记录是存在的,但此时并不会像唯一索引那样退化成记录锁。

再来看语句查询条件的后半部分 order_id < 18,由于是范围查找,就会继续往后找第一个不满足条件的记录,也就是会找到 id = 32 这一行停下来,然后加 Next-key Lock (16, 32]。虽然 id = 32 不满足 id < 18,但此时并不会向唯一索引那样退化成间隙锁。

所以,上述语句在普通索引 a 上的最终的加锁范围是 Next-key Lock (8, 16] 和 (16, 32],也就是 (8, 32]。

相关文章:

mysql锁-这条sql加了哪些锁

文章目录 1、 InnoDB的三种行锁2、常见的加锁语句2.1、常见隐式加锁语句2.1、常见显示加锁语句 3、加锁的2条规则4、案例4.1、唯一索引等值查询4.2、唯一索引范围查询4.3、非唯一索引等值查询4.4、非唯一索引范围查询 InnoDB 存储引擎中的行锁的加锁规则。 1、 InnoDB的三种行锁…...

Docusaurus框架——快速搭建markdown文档站点介绍sora

文章目录 ⭐前言⭐初始化项目💖 创建项目(react-js)💖 运行项目💖 目录文件💖 创建一个jsx页面💖 创建一个md文档💖 创建一个介绍sora的文档 ⭐总结⭐结束 ⭐前言 大家好࿰…...

Prompt 编程的优化技巧

一、为什么要优化 一)上下文限制 目前 GPT-3.5 以及 GPT-4最大支持 16K 上下文,比如你输入超过 16k 的长文本,ChatGPT 会提示文本过大,为了避免 GPT 无法回复,需要限制 上下文在16k 以内 上下文对于 GPT 来说是非常重…...

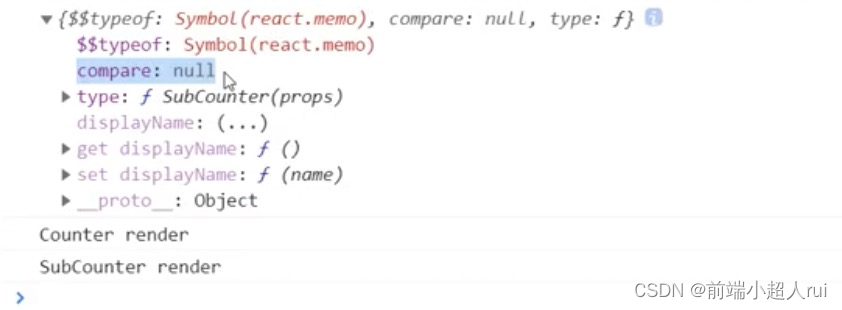

React PureComponent 和 React.memo()区别

1 注意 ● PureComponent和memo仅作为性能优化的方式存在 ● 不要依赖它来阻止渲染,会产生BUG ● PureComponnet 和memo 都是通过对 props 值的浅比较来决定该组件是否需要更新的。 2 PureComponent 和React.memo() 区别 PureComponent 和React.memo()都是React优化…...

CentOS 7全系列免费

CentOS 7 全系列免费:桌面版、工作站版、服务器版等等………… 上文,关于CentOS 7这句话,被忽略了。 注意版本:知识产权、网络安全。...

【Spring连载】使用Spring Data访问 MongoDB----Aggregation Framework支持

【Spring连载】使用Spring Data访问 MongoDB----聚合框架支持 一、基础槪念二、投影表达式Projection Expressions三、分面分类法Faceted Classification3.1 桶Buckets3.2 多方面的聚合Multi-faceted Aggregation3.3 按计数排序Sort By Count3.4 投影表达式中的Spring表达式支持…...

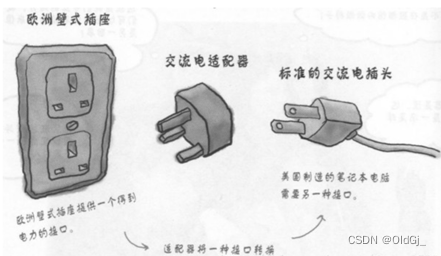

【深入理解设计模式】适配器设计模式

适配器设计模式 适配器设计模式是一种结构型设计模式,用于将一个类的接口转换成客户端所期望的另一个接口,从而使得原本由于接口不兼容而不能一起工作的类能够一起工作。适配器模式通常用于以下场景: 现有接口与需求不匹配:当需要…...

ASP.NET-实现图形验证码

ASP.NET 实现图形验证码能够增强网站安全性,防止机器人攻击。通过生成随机验证码并将其绘制成图像,用户在输入验证码时增加了人机交互的难度。本文介绍了如何使用 C# 和 ASP.NET 创建一个简单而有效的图形验证码系统,包括生成随机验证码、绘制…...

解决Maven爆红以及解决 Idea 卡在 Resolving问题

关于 Idea 卡在 Resolving(前提是Maven的setting.xml中配置好了阿里云和仓库) 参考文章https://blog.csdn.net/jiangyu1013/article/details/95042611 解决Maven爆红参考文章https://devpress.csdn.net/beijing/656d993b76f0791b6eca7bb0.html?dp_toke…...

MySQL集群 双主架构(配置命令)

CSDN 成就一亿技术人! 今天刚开学第一天给大家分享一期:MySQL集群双主的配置需求和命令 CSDN 成就一亿技术人! 神秘泣男子主页:作者首页 <———— MySQL专栏 :MySQL数据库专栏<———— MySQL双主是一…...

网络安全之安全事件监测

随着人们对技术和智能互联网设备依赖程度的提高,网络安全的重要性也在不断提升。因此,我们需要不断加强网络安全意识和措施,确保网络环境的安全和稳定。 网络安全的重要性包含以下几点: 1、保护数据安全:数据是组织和…...

【BUG 记录】MyBatis-Plus 处理枚举字段和 JSON 字段

【BUG 记录】MyBatis-Plus 处理枚举字段和JSON字段 一、枚举字段(mysql环境已测、postgresql环境已测)1.1 场景1.2 定义枚举常量1.3 配置枚举处理器1.4 测试 二、JSON字段(mysql环境已测)2.1 导包2.2 使用对象接受2.3 测试 三、JS…...

Web性能优化-详细讲解与实用方法-MDN文档学习笔记

Web性能优化 查看更多学习笔记:GitHub:LoveEmiliaForever MDN中文官网 性能优良的网站能够提高访问者留存和用户满意度,减少客户端和服务器之间传输的数据量可降低各方的成本 不同的业务目标和用户需求需要不同的性能度量,要提高…...

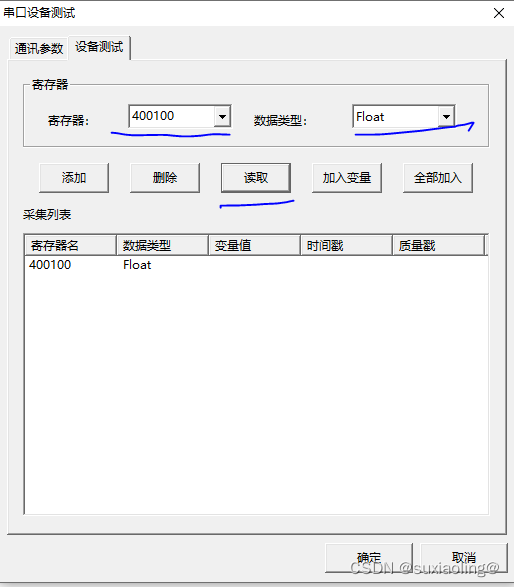

组态王连接施耐德M580PLC

组态王连接施耐德M580 网络架构 网线连接PLC和装组态王软件的PC组态设置帮助 可先查看帮助:菜单栏点击【帮助】->【驱动帮助】,在弹出窗口中PLC系列选择莫迪康PLC的“modbusRtu\ASSCII\TCP”查看组态配置流程: 相关说明: 1、…...

pop链构造 [NISACTF 2022]babyserialize

打开题目 题目源代码如下 <?php include "waf.php"; class NISA{public $fun"show_me_flag";public $txw4ever;public function __wakeup(){if($this->fun"show_me_flag"){hint();}}function __call($from,$val){$this->fun$val[0];…...

【VIP专属】Python应用案例——基于Keras, OpenCV和MobileNet口罩佩戴识别

目录 1、导入所需库 2、加载人脸口罩检测数据集 3、对标签进行独热编码...

Doris——荔枝微课统一实时数仓建设实践

目录 一、业务介绍 二、早期架构及痛点 2.1 早期架构 2.2 架构痛点 三、技术选型 四、新的架构及方案 五、搭建经验 5.1 数据建模 5.2 数据开发 5.3 库表设计 5.4 数据管理 5.4.1 监控告警 5.4.2 数据备份与恢复 六、收益总结 七、未来规划 原文大佬这篇Doris腾…...

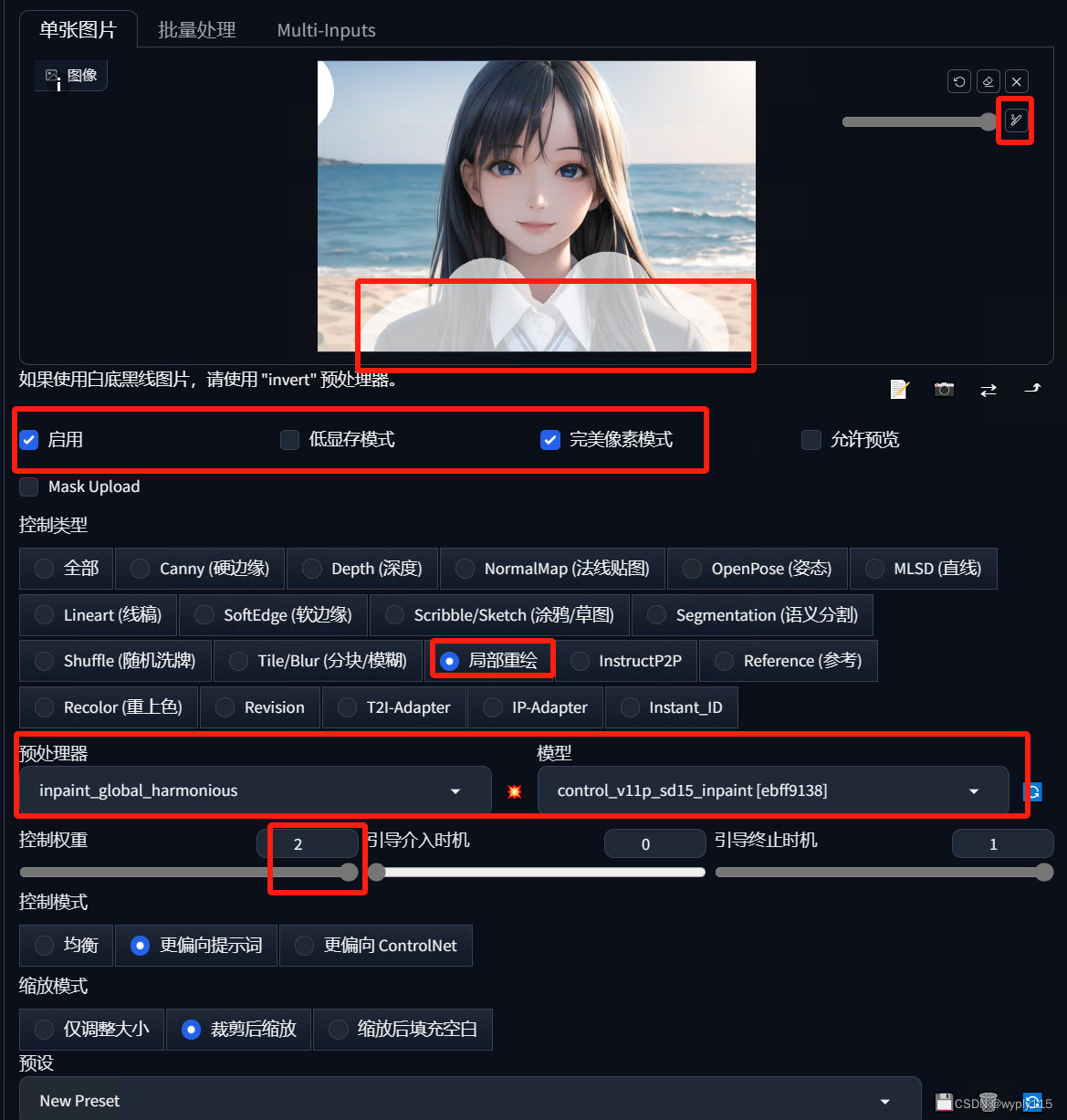

Stable Diffusion 绘画入门教程(webui)-ControlNet(Inpaint)

上篇文章介绍了语义分割Tile/Blur,这篇文章介绍下Inpaint(重绘) Inpaint类似于图生图的局部重绘,但是Inpain效果要更好一点,和原图融合会更加融洽,下面是案例,可以看下效果(左侧原图…...

LeetCode146: LRU缓存

题目描述 请你设计并实现一个满足 LRU (最近最少使用) 缓存 约束的数据结构。 实现 LRUCache 类: LRUCache(int capacity) 以 正整数 作为容量 capacity 初始化 LRU 缓存 int get(int key) 如果关键字 key 存在于缓存中,则返回关键字的值,否则…...

【ArcGIS】基于DEM/LUCC等数据统计得到各集水区流域特征

基于DEM/LUCC等数据统计得到各集水区流域特征 提取不同集水区各类土地利用类型比例步骤1:划分集水区为独立面单元步骤2:批量掩膜提取得到各集水区土地利用类型比例步骤3:导入各集水区LUCC数据并统计得到各类型占比 提取坡度特征流域面坡度河道…...

2025届毕业生推荐的降AI率工具实际效果

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 人工智能技术迅猛发展,给毕业论文撰写提供了全新智能化支持,借助自然…...

)

别再手动调图了!用MATLAB代码批量美化论文折线图(附完整参数设置清单)

MATLAB科研绘图革命:代码化美学设计全指南 科研图表是论文的"门面",但多数研究者仍被困在重复的手动调整中。我曾耗时两周调整30组实验数据的图表格式,直到发现代码化美学的力量——现在只需5分钟就能完成过去两天的工作量。 1. 为…...

的演进与设计哲学)

深入PCIe协议栈:从CRS到RN(Readiness Notification)的演进与设计哲学

深入PCIe协议栈:从CRS到RN(Readiness Notification)的演进与设计哲学 在计算机体系结构的演进历程中,总线协议的设计往往折射出硬件与软件协同优化的深层思考。PCIe作为现代计算系统的核心互连标准,其协议栈的每次迭代…...

中兴光猫深度管理指南:3个核心功能解锁隐藏权限

中兴光猫深度管理指南:3个核心功能解锁隐藏权限 【免费下载链接】zteOnu A tool that can open ZTE onu device factory mode 项目地址: https://gitcode.com/gh_mirrors/zt/zteOnu 你是否曾经遇到过中兴光猫管理权限不足的困扰?当你需要修改高级…...

如何在Windows上实现窗口置顶:AlwaysOnTop工具完全指南

如何在Windows上实现窗口置顶:AlwaysOnTop工具完全指南 【免费下载链接】AlwaysOnTop Make a Windows application always run on top 项目地址: https://gitcode.com/gh_mirrors/al/AlwaysOnTop 你是否经常在多个窗口间切换,寻找被覆盖的重要信息…...

)

保姆级教程:用STM32CubeMX+Keil5快速搞定AHT21B温湿度数据采集(含串口打印和避坑点)

STM32CubeMX与Keil5实战:AHT21B温湿度采集全流程解析 在物联网和智能硬件开发中,环境数据采集是基础且关键的一环。AHT21B作为新一代高精度温湿度传感器,凭借其I2C接口和小尺寸封装,成为嵌入式开发者的热门选择。本文将带你从零开…...

)

Mac升级macOS Sonoma后,Cocoapods安装报错?可能是Ruby环境在捣鬼(附修复指南)

Mac升级macOS Sonoma后Cocoapods报错?深度解析Ruby环境修复方案 每次macOS大版本更新,总有一批开发者要面对环境配置的"阵痛期"。上周刚把MacBook Pro升级到Sonoma,原本顺畅的Cocoapods工作流突然罢工——pod install报出一堆权限错…...

】视频分析与多模态模型汇总)

【通义千问(Qwen)】视频分析与多模态模型汇总

通义千问(Qwen)视频分析与多模态模型汇总 整理日期:2026-04-21 数据来源:阿里 Qwen 官方博客、HuggingFace、arXiv 技术报告、DashScope 文档 ⚠️ 标注说明:✅ 已确认 / ⚠️ 部分确认 / ❌ 不支持或未开源 亲爱的朋友…...

从栈溢出到野指针:给STM32开发者的HardFault避坑清单与内存安全实践

从栈溢出到野指针:给STM32开发者的HardFault避坑清单与内存安全实践 在嵌入式开发领域,HardFault就像一位不速之客,总是在最不合时宜的时刻造访。对于STM32开发者而言,与其在问题发生后手忙脚乱地调试,不如从一开始就构…...

Linux RT 调度器的优先级数组:struct rt_prio_array 的实现

前言在工业控制、自动驾驶、航空航天、5G 基站等强实时性场景中,Linux 的 PREEMPT_RT 补丁与原生实时调度类(SCHED_FIFO/SCHED_RR)是保障系统确定性的核心基石。与 CFS 完全公平调度器基于红黑树的时间片分配不同,实时调度器的核心…...