网络安全之防御保护8 - 11 天笔记

一、内容安全

1、攻击可能只是一个点,防御需要全方面进行

2、IAE引擎

3、DFI和DPI技术 --- 深度检测技术

深度行为检测技术分为:深度包检测技术(DPI)、深度流检测技术(DFI)

深度包检测技术分类:1、基于“特征字”的检测技术

2、基于应用网关的检测技术

3、基于行为模式的检测技术

相关文章:

网络安全之防御保护8 - 11 天笔记

一、内容安全 1、攻击可能只是一个点,防御需要全方面进行 2、IAE引擎 3、DFI和DPI技术 --- 深度检测技术 深度行为检测技术分为:深度包检测技术(DPI)、深度流检测技术(DFI) DPI --- 深度包检测技术 --- 主要针对完整的数据包…...

LiveGBS流媒体平台GB/T28181功能-查看国标设备下通道会话列表直播|回放|对讲|播放|录像|级联UDP|TCP|H264|H265会话

LiveGBS流媒体平台GB/T28181功能-查看直播|回放|对讲|播放|录像|级联UDP|TCP|H264|H265会话 1、会话列表2、会话类型3、搭建GB28181视频直播平台 1、会话列表 LiveGBS-> 国标设备-》点击在线状态 点击会话列表 2、会话类型 下拉会话类型可以看到 直播会话、回放会话、下载…...

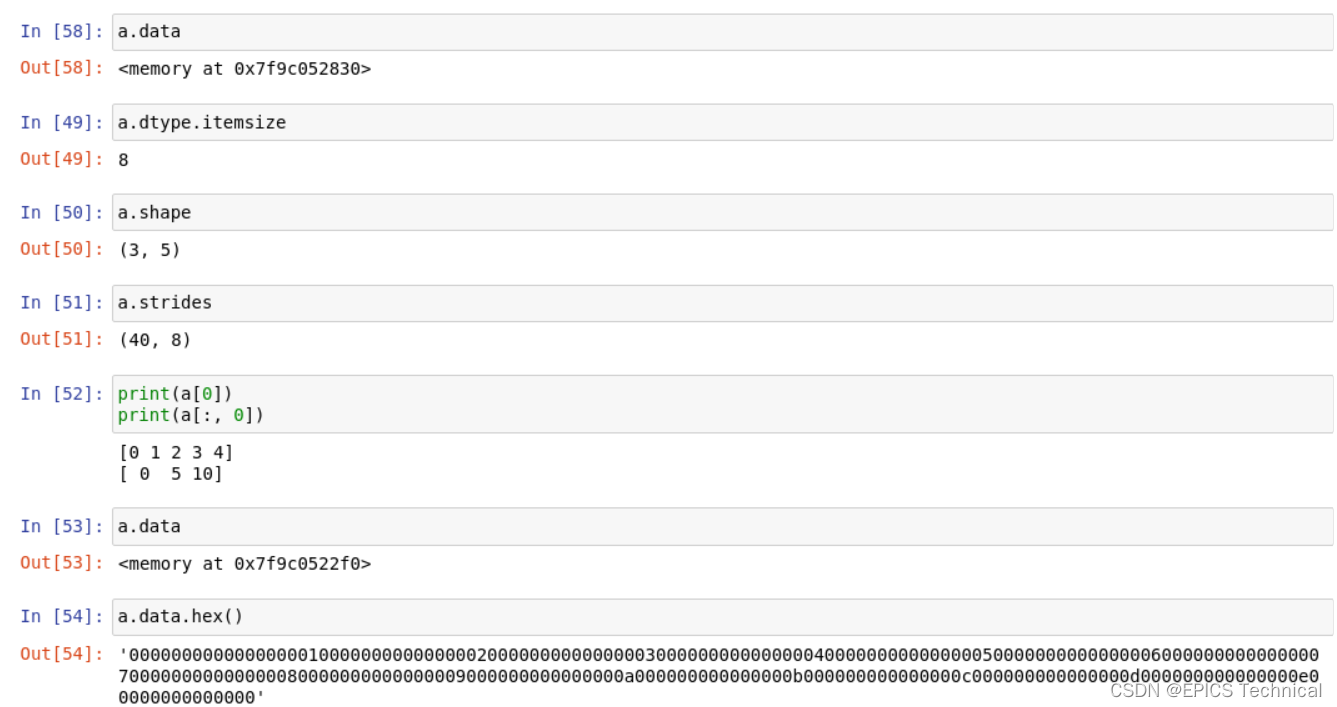

Python和Jupyter简介

在本notebook中,你将: 1、学习如何使用一个Jupyter notebook 2、快速学习Python语法和科学库 3、学习一些IPython特性,我们将在之后教程中使用。 这是什么? 这是只为你运行在一个个人"容器"中的一个Jupyter noteboo…...

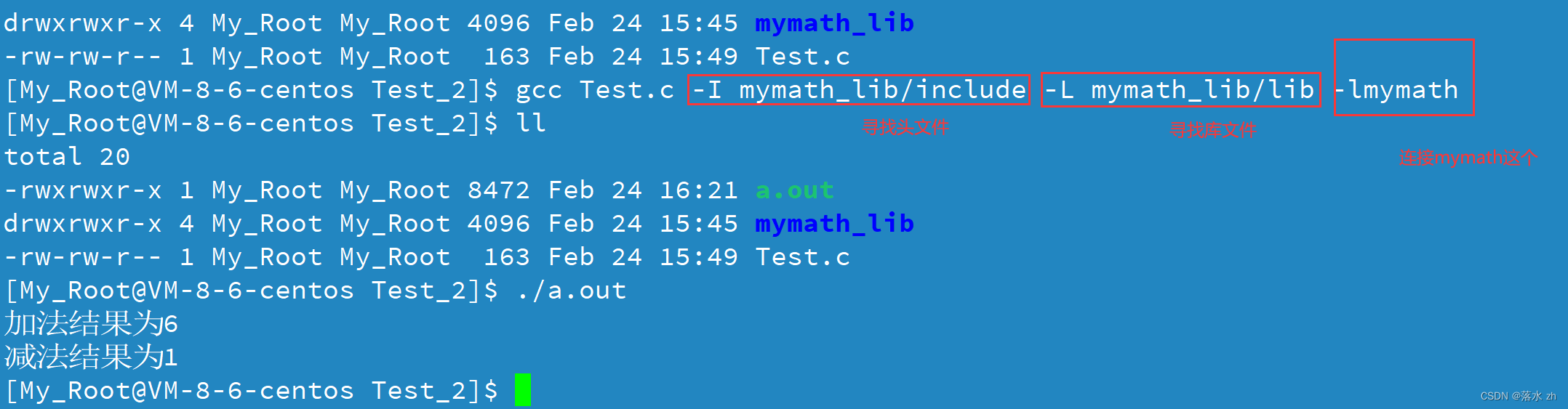

Linux——静态库

Linux——静态库 静态库分析一下 ar指令生成静态库静态库的使用第三方库优化一下 gcc -I(大写的i) -L -l(小写的l),头文件搜索路径,库文件搜索路径,连接库 今天我们来学习静态库的基本知识。 静态库 在了解静态库之前,我们首先来…...

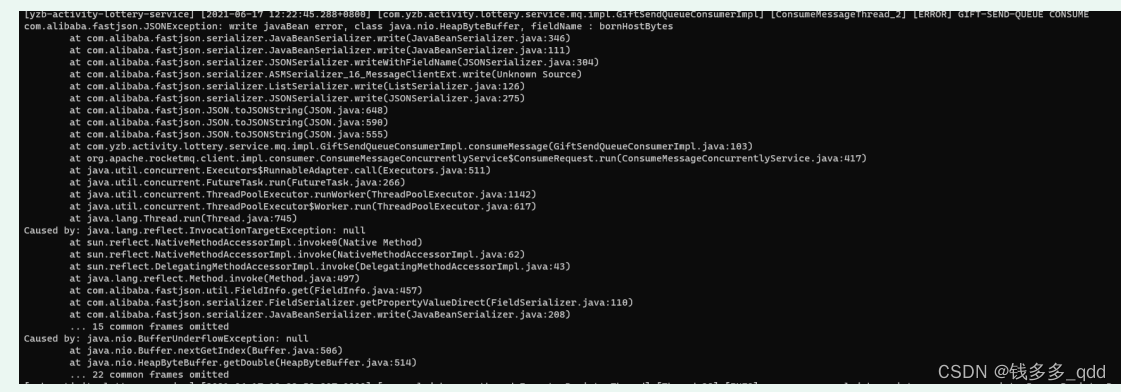

fastjson序列化MessageExt对象问题(1.2.78之前版本)

前言 无论是kafka,还是RocketMq,消费者方法参数中的MessageExt对象不能被 fastjson默认的方式序列化。 一、查看代码 Override public ConsumeConcurrentlyStatus consumeMessage(List<MessageExt> msgs,ConsumeConcurrentlyContext context) {t…...

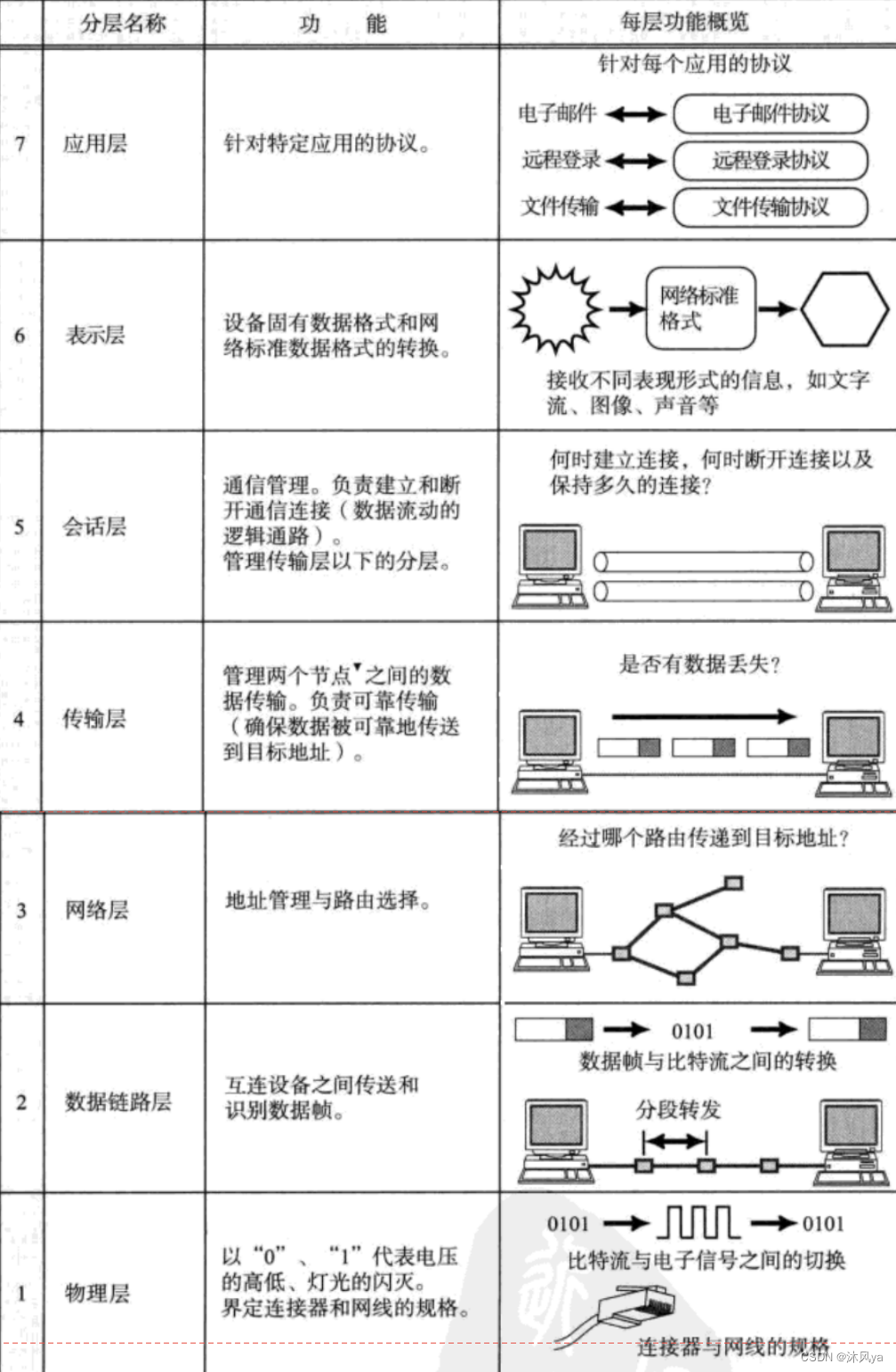

osi模型,tcp/ip模型(名字由来+各层介绍+中间设备介绍)

目录 网络协议如何分层 引入 osi模型 tcp/ip模型 引入 命名由来 介绍 物理层 数据链路层 网络层 传输层 应用层 中间设备 网络协议如何分层 引入 我们已经知道了网络协议是层状结构,接下来就来了解了解下网络协议如何分层 常见的网络协议分层模型是OSI模型 和 …...

ElasticSearch之找到乔丹的空中大灌篮电影

写在前面 本文看一个搜索的实际例子,找到篮球之神乔丹的电影Space Jam,即空中大灌篮。 正式开始之前先来看下要查询的目标文档,以及查询的text: 要查询的目标文档 {..."title": "Space Jam",..."ove…...

)

CSS @符规则(@font-face、@keyframes、@media、@scope等)

随着前端开发的不断发展,CSS 的功能日益强大,其中 规则扮演着举足轻重的角色。它们不仅扩展了 CSS 的功能边界,还为开发者提供了更加灵活和高效的样式定义方式,让我们来一同探索这些强大而实用的 规则吧! font-face …...

uniapp微信小程序解决上方刘海屏遮挡

问题 在有刘海屏的手机上,我们的文字和按钮等可能会被遮挡 应该避免这种情况 解决 const SYSTEM_INFO uni.getSystemInfoSync();export const getStatusBarHeight ()> SYSTEM_INFO.statusBarHeight || 15;export const getTitleBarHeight ()>{if(uni.get…...

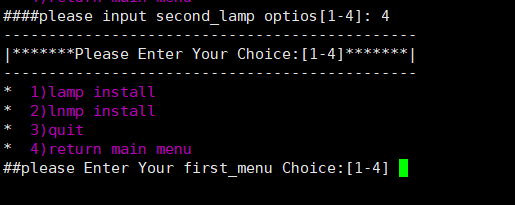

项目:shell实现多级菜单脚本编写

目录 1. 提示 2. 演示效果 2.1. 一级菜单 2.2. 二级菜单 2.3. 执行操作 3. 参考代码 1. 提示 本脚本主要实现多级菜单效果,并没有安装LAMP、LNMP环境,如果要用在实际生成环境中部署LNMP、LAMP环境,只需要简单修改一下就可以了。 2. 演…...

)

Collections常用方法(Java)

Collections常用方法 使用 sort(List<T> list) 对 List 进行排序: List<Integer> numbers new ArrayList<>(Arrays.asList(3, 1, 4, 1, 5, 9, 2, 6)); Collections.sort(numbers); System.out.println("排序后的列表:" …...

Mysql整理-概述

Mysql概述 MySQL是一种流行的开源关系数据库管理系统(RDBMS),它使用结构化查询语言(SQL)来访问、管理和处理数据。它是基于客户端-服务器模型的数据库,意味着数据存储在服务器上,而用户可以通过客户端软件从不同的位置访问这些数据。 MySQL的主要特点包括: 开源软件:M…...

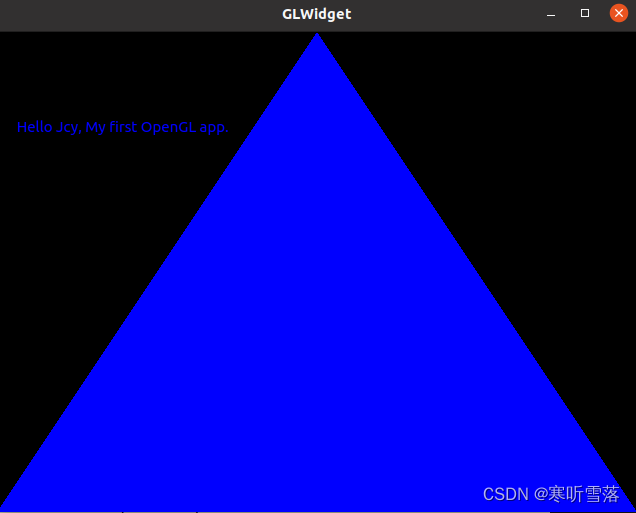

ubuntu+QT+ OpenGL环境搭建和绘图

一,安装OpenGL库 安装OpenGL依赖项:运行sudo apt install libgl1-mesa-glx命令安装OpenGL所需的一些依赖项。 安装OpenGL头文件:运行sudo apt install libgl1-mesa-dev命令来安装OpenGL的头文件。 安装GLUT库:GLUT(Ope…...

)

Vue实现打印功能(vue-print-nb)

1、安装依赖 npm install vue-print-nb --save2、在main.js中引入 import Print from vue-print-nb Vue.use(Print)3、在组件的打印区域标签上加 id“printArea” <div id"printArea"> 打印区域 </div>4、在组件的打印按钮标签上使用指令 v-print“pr…...

【JSON2WEB】06 JSON2WEB前端框架搭建

【JSON2WEB】01 WEB管理信息系统架构设计 【JSON2WEB】02 JSON2WEB初步UI设计 【JSON2WEB】03 go的模板包html/template的使用 【JSON2WEB】04 amis低代码前端框架介绍 【JSON2WEB】05 前端开发三件套 HTML CSS JavaScript 速成 前端技术路线太多了,知识点更多&…...

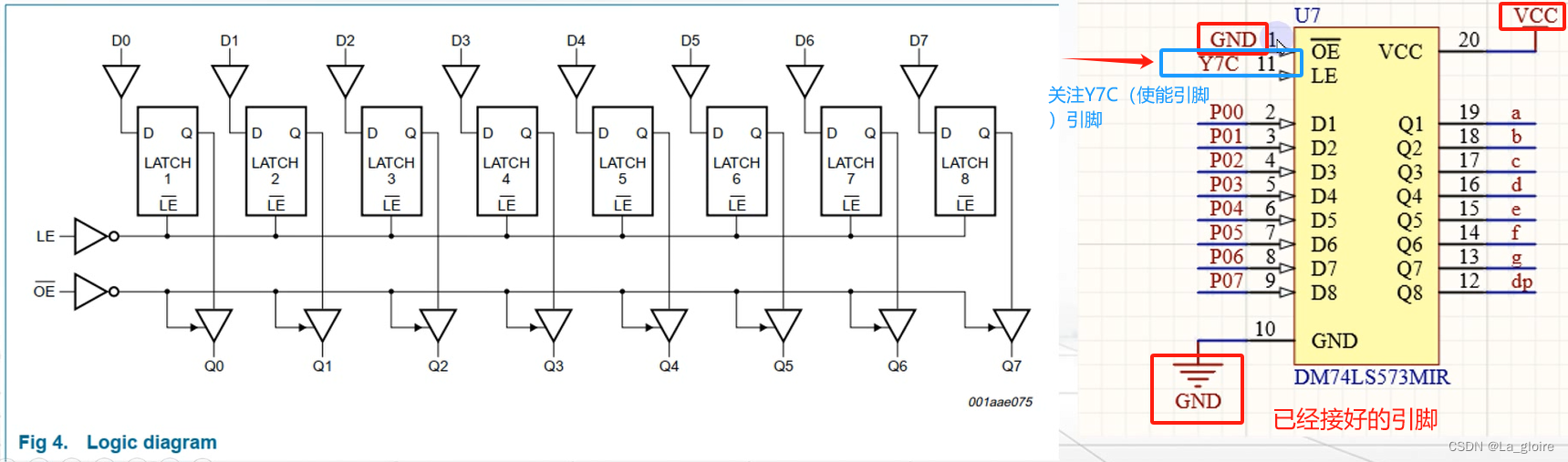

【蓝桥杯单片机入门记录】动态数码管

目录 一、数码管动态显示概述 二、动态数码管原理图 (1)原理图 (2)动态数码管如何与芯片相连 (3)“此器件” ——>锁存器74HC573 三、动态数码管显示例程 (1)例程1…...

12 Redis之Lua脚本

11. Lua脚本 Lua 是一个由标准 C 语言开发的、开源的、可扩展的、轻量级的、弱类型的、解释型脚本语言 常用于Nginx/分布式锁/ 先下载并安装Lua...

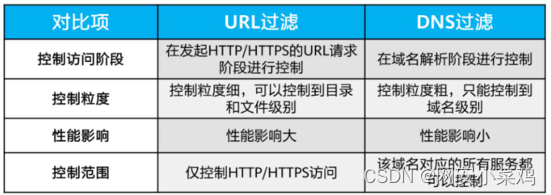

网络安全之内容安全

内容安全 攻击可能只是一个点,防御需要全方面进行 IAE引擎 DFI和DPI技术--- 深度检测技术 DPI --- 深度包检测技术--- 主要针对完整的数据包(数据包分片,分段需要重组),之后对 数据包的内容进行识别。(应用…...

在CentOS上使用Docker搭建Halo博客并实现远程访问的详细指南

🌈个人主页:聆风吟 🔥系列专栏:网络奇遇记、数据结构 🔖少年有梦不应止于心动,更要付诸行动。 文章目录 📋前言一. Docker部署Halo1.1 检查Docker版本1.2 在Docker中部署Halo 二. Linux安装Cpol…...

数据结构day5

link_stack.c #include "link_stack.h" //申请栈顶指针 top_p create_top() {top_p top (top_p)malloc(sizeof(top_t));if(topNULL){printf("空间申请失败\n");return NULL;}top->len 0;top->ptop NULL; //刚申请栈指针时没有指向元素return to…...

Simulink数据导入导出全攻略:从MATLAB工作区交互到信号日志分析,提升仿真效率的5个技巧

Simulink数据流高效管理:构建闭环仿真工作流的5个核心策略 在工程仿真领域,数据就像血液一样贯穿整个系统建模的生命周期。每次打开Simulink模型时,我们都在与数据打交道——可能是来自实验室的实测数据需要导入作为激励源,也可能…...

嵌入式系统内存架构设计与优化实战

1. 嵌入式系统内存架构设计基础在嵌入式系统设计中,内存架构的选择直接影响着系统性能、功耗和实时性表现。与通用计算机不同,嵌入式设备往往需要在严格的资源约束下实现确定性的响应行为。1.1 内存层次结构解析典型嵌入式系统采用金字塔式内存层次结构&…...

告别黑框!手把手教你用ADK给WinPE添加资源管理器,打造纯净高效的装机神器

告别黑框!手把手教你用ADK给WinPE添加资源管理器,打造纯净高效的装机神器 每次装机时面对那个黑漆漆的命令行界面,是不是总感觉少了点什么?微软官方的WinPE确实足够轻量纯净,但缺乏图形界面让很多基础操作变得异常繁琐…...

ExplorerPatcher终极指南:5分钟让Windows 11重获经典操作体验

ExplorerPatcher终极指南:5分钟让Windows 11重获经典操作体验 【免费下载链接】ExplorerPatcher This project aims to enhance the working environment on Windows 项目地址: https://gitcode.com/GitHub_Trending/ex/ExplorerPatcher 如果你对Windows 11的…...

如何用Qwerty Learner打造高效双语键盘肌肉记忆系统

如何用Qwerty Learner打造高效双语键盘肌肉记忆系统 【免费下载链接】qwerty-learner 为键盘工作者设计的单词记忆与英语肌肉记忆锻炼软件 / Words learning and English muscle memory training software designed for keyboard workers 项目地址: https://gitcode.com/GitH…...

Pixel Aurora EngineGPU利用率提升教程:diffusers流水线并行优化

Pixel Aurora Engine GPU利用率提升教程:diffusers流水线并行优化 1. 认识Pixel Aurora Engine Pixel Aurora Engine是一款基于AI扩散模型的高端绘图工作站,采用独特的8-bit像素风格界面设计。这款"虚拟游戏机"能将文字描述转化为极具视觉冲…...

刚刷到_“网安月薪3万”想冲?先停!这4个坑一定要避开

网络安全学习必看:收藏这份避坑指南,让你少走3年弯路 文章揭示了网络安全学习的5大误区:将网络安全与黑客行为混淆、误认为行业缺人便随意入门、迷信高薪入行、期望通过挖漏洞致富,以及缺乏系统学习方法。强调网络安全核心是&quo…...

CuteTranslation:Linux桌面端智能翻译工具的技术实现与应用实践

CuteTranslation:Linux桌面端智能翻译工具的技术实现与应用实践 【免费下载链接】CuteTranslation Linux屏幕取词翻译软件 项目地址: https://gitcode.com/gh_mirrors/cu/CuteTranslation 在Linux桌面环境中,你是否经常遇到这样的场景:…...

信号与系统作业题变实战:用LM358在面包板上复现RC低通滤波器的‘逆系统’

从理论到面包板:用LM358实战RC低通滤波器的逆系统设计 在电子工程专业的学习中,"信号与系统"课程里那些抽象的可逆系统概念,常常让初学者感到困惑。当课本上的RC低通滤波器习题变成面包板上跳动的示波器波形时,理论突然…...

)

如何用 JavaScript 实现单选式盒子颜色切换(点击高亮,其余复原)

本文详解如何使用原生 JavaScript 实现“单选高亮”效果:点击任一 .box 元素时,仅该元素变为指定颜色,其余同组元素自动恢复默认背景色。 本文详解如何使用原生 javascript 实现“单选高亮”效果:点击任一 .box 元素时&#…...