防御保护:防火墙内容安全

一、IAE(Intelligent Awareness Engine)引擎

二、深度检测技术(DFI和DPI)

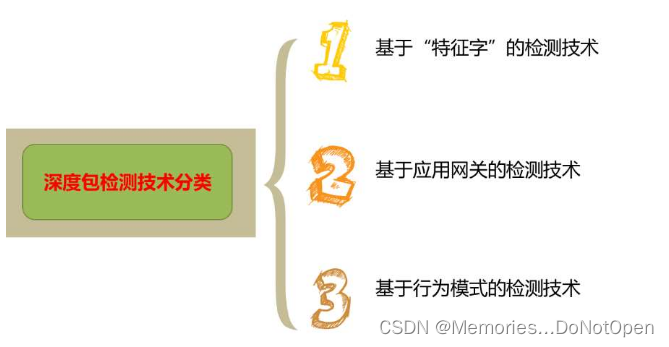

1.DPI – 深度包检测技术

DPI主要针对完整的数据包(数据包分片,分段需要重组),之后对数据包的内容进行识别。(应用层)

(1)基于“特征字”的检测技术

(2)基于应用网关的检测技术

有些应用控制和数据传输是分离的,比如一些视频流。一开始需要TCP建立连接,协商参数,这一部分我们称为信令部分。之后,正式传输数据后,可能就通过UDP协议来传输,流量缺失可以识别的特征。所以,该技术就是基于前面信令部分的信息进行识别和控制。

(3)基于行为模式的检测技术

比如我们需要拦截一些垃圾邮件,但是,从特征字中很难区分垃圾邮件和正常邮件,所以,我们可以基于行为来进行判断。比如,垃圾邮件可能存在高频,群发等特性,如果出现,我们可以将其认定为垃圾邮件,进行拦截,对IP进行封锁。

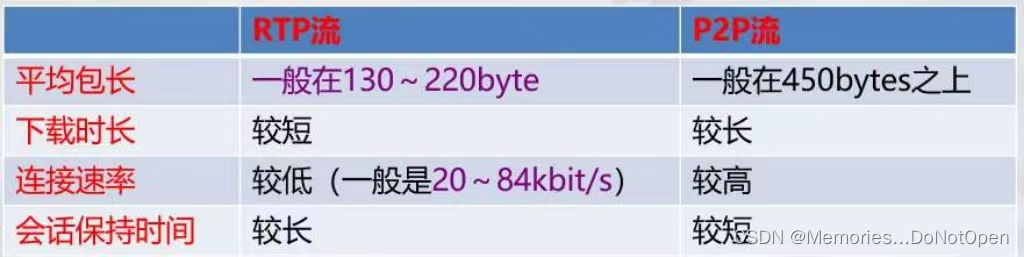

2.DFI – 深度流检测技术

结论:

DFI仅对流量进行分析,所以,只能对应用类型进行笼统的分类,无法识别出具体的应用;DPI进行检测会更加精细和精准;如果数据包进行加密传输,则采用DPI方式将不能识别具体的应用,除非有解密 手段;但是,加密并不会影响数据流本身的特征,所以,DFI的方式不受影响。

三、入侵防御

IDS:侧重于风险管理的设备

IPS:侧重于风险控制的设备

1. IPS的作用

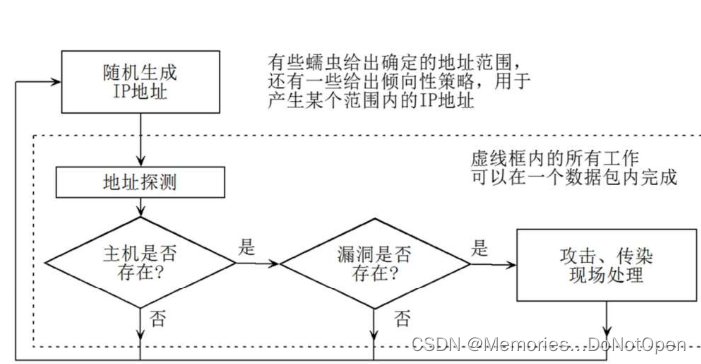

IPS是一种安全机制,通过分析网络流量来检测入侵(包括缓冲区溢出攻击、木马、蠕虫等),并通过一定的响应方式(自动丢弃入侵报文或阻断攻击源)来实时地中止入侵行为(既能发现又能阻止入侵行为),从根本上避免攻击行为。

2.IPS的优势

(1)实时的阻断攻击;

(2)深层防护 — 深入到应用层;

(3)全方位的防护 — IPS可以针对各种常见威胁做出及时的防御,提供全方位的防护;

(4)内外兼防 — 只要是通过设备的流量均可以进行检测,可以防止发自于内部的攻击。

(5)不断升级,精准防护

3.与传统IDS的区别

(1)IDS侧重于风险管理,IPS侧重于风险控制;

(2)IDS无法检测应用层内容,误报和漏报率居高不下,而日志和告警又过多,IPS可对报文层层剥离,进行协议识别和报文解析后再进行分类和特征匹配,保证检测的精确性;

(3)DS是被动检测攻击,只能通过响应机制报告给FW,再由FW来阻断攻击,IPS是积极主动的入侵防御阻止系统,可以自动将攻击包丢弃或将攻击源阻断,有效地实现了主动防御功能。

4.入侵检测

入侵防御实现机制

(1)重组应用数据:针对逃避入侵检测的行为,首先进行IP分片及TCP流的重组,确保应用层数据的连续性;

(2)协议识别和协议解析:可根据报文内容识别出多种常见应用层协议,再根据具体协议分析方案进行更为精细的分析,并深入提取报文特征;

(3)特征匹配:将解析后的报文特征与签名进行匹配,如果命中则进行响应;

(4)响应处理:完成检测后根据管理员配置的动作对匹配到签名的报文进行处理。

签名

签名用于描述网络中攻击行为的特征,通过将数据流与入侵防御签名进行比较来检测防范攻击。

预定义签名:入侵防御特征库中包含的签名,缺省动作包括放行、告警和阻断;

自定义签名:针对新的攻击类型或特殊目的进行配置,系统会自动对自定义规则的合法性和正则表达式进行检查,动作行为包括阻断和告警。

签名过滤器

满足指定过滤条件的集合,用于特征库升级后从大量签名中剔除本网络中没有该特征的签名或针对本网络中常出现的威胁过滤出该特征的签名。

例外签名:对签名过滤器批量过滤出的签名设置不同的动作。

入侵防御对数据流的处理:命中签名→查找签名对应的配置文件→是否命中例外签名→是否命中签名过滤器→结束入侵防御处理流程。

检测方向

安全策略的方向是会话发起的方向,而不是攻击流量的方向。

异常检测

异常检测基于一个假定,即用户行为是可以预测的,遵循一致性模式的

误用检测

误用检测其实就是创建了一个异常行为的特征库。我们将一些入侵行为记录下来,总结成为特征,之后,检测流量和特征库进行对比,来发现威胁。

总结:

在进行IPS模块检测之前,首先需要重组IP分片报文和TCP数据流; — 增加检测的精准性

在此之后需要进行应用协议的识别。这样做主要为了针对特定的应用进行对应精细的解码,并深入报文提取特征。

最后,解析报文特征和签名(特征库里的特征)进行匹配。再根据命中与否做出对应预设的处理方案。

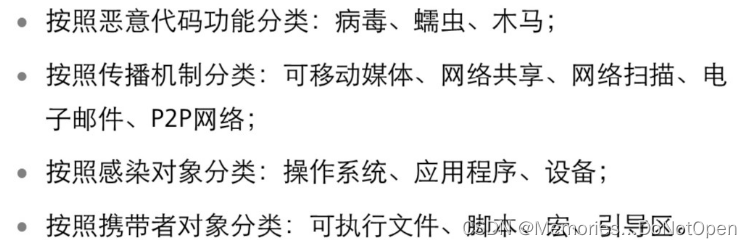

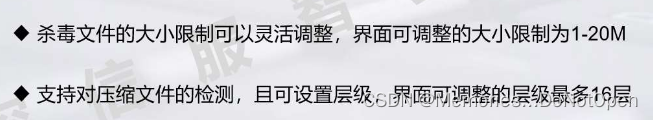

四、防病毒网关(AV)

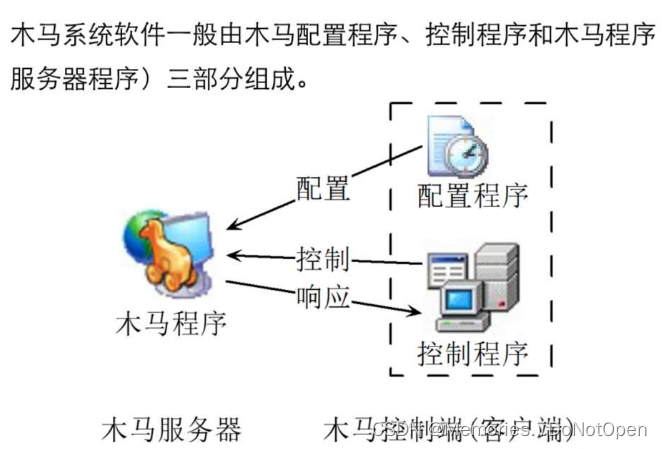

病毒:一种恶意代码,可感染或附着在应用程序或文件中,一般通过邮件或文件共享等协议进行传播,表现为耗尽主机资源、占用网络带宽、控制主机权限、窃取数据或对硬件造成破坏。

反病毒:一种安全机制,通过凭借庞大且不断更新的病毒特征库识别和处理病毒文件来保证网络安全,一般部署在企业网入口

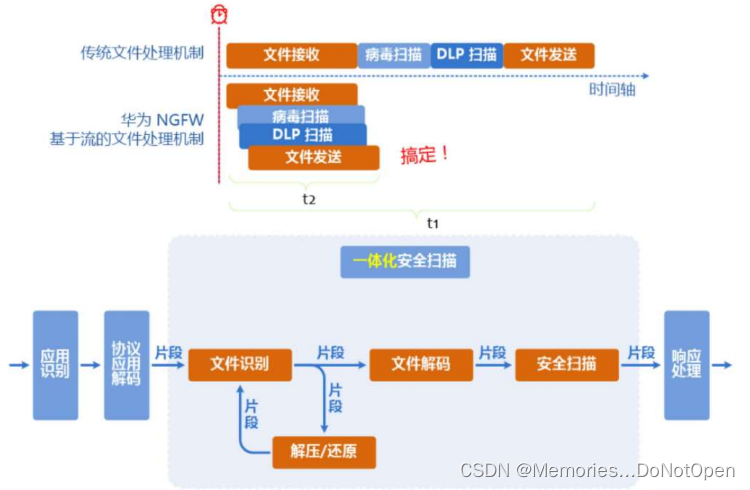

代理扫描 — 文件需要全部缓存 — 可以完成更多的如解压,脱壳之类的高级操作,并且,检测率高,但是,效率较低,占用资源较大。

流扫描 — 基于文件片段进行扫描 — 效率较高,但是这种方法检测率有限。

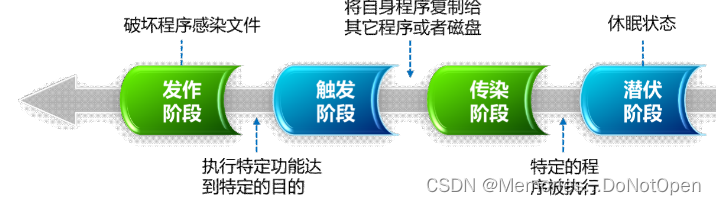

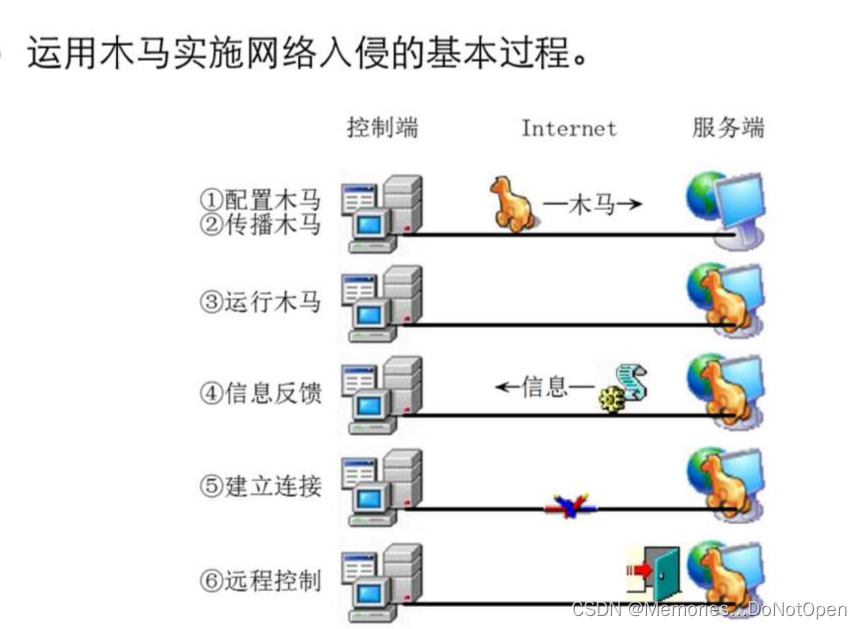

病毒杀链

病毒的工作原理

C&C服务器 — 命令控制服务器

防病毒处理流量

1.进行应用和协议的识别

2.判断这个协议是否支持防病毒的检测,如果不是支持的防病毒协议,则文件将直接通过。

3.之后,需要进行白名单的比对。如果命中白名单,则将不进行防病毒检测,可以同时进行其他模块的检测。

4.如果没有命中白名单,则将进行特征库的比对。如果比对上了,则需要进行后续处理。如果没有比对上,则可以直接放行。

这个病毒库也是可以实时对接安全中心进行升级,但是,需要提前购买License进行激活。

5.如果需要进行后续处理,首先进行“病毒例外“的检测。 — 这个病毒例外,相当于是病毒的一个白名单,如果是添加在病毒例外当中的病毒,比对上之后,将直接放通。 ---- 过渡防护

6.之后,进行应用例外的比对。 — 类似于IPS模块中的例外签名。针对例外的应用执行和整体配置不同的动作。

7.如果没有匹配上前面两种例外,则将执行整体配置的动作。

宣告:仅针对邮件文件生效。仅支持SMTP和POP3协议。对于携带病毒的附件,设备允许文件通过,但是,会在邮件正文中添加病毒的提示,并生成日志。

删除附件:仅针对邮件文件生效,仅支持SMTP和POP3协议。对于携带病毒的附件,设备会删除掉邮件的附件,同时会在邮件正文中添加病毒的提示,并生成日志。

防病毒的配置

需求:假设内网用户需要通过外网的web服务器和pop3邮件服务器下载文件和邮件,内网的FTP服务器也需要接受外网用户上传的文件。针对该场景进行防病毒的防护。

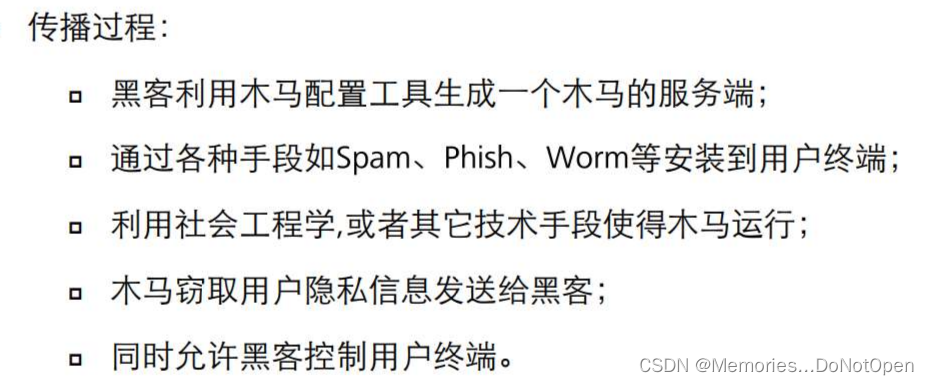

五、URL过滤

1.作用

URL ---- 资源定位符, 通过允许或禁止用户访问某些网络资源,达到规范上网行为的目的,可以设置生效时间段,也可以设置动作为放行、告警或阻断。

静态网页

动态网页 — 需要于数据库进行结合

URI — 统一资源标识符

2.过滤的方法

作用:黑名单是不允许用户访问的URL列表,白名单是允许用户访问的URL列表;

黑白名单与URL分类:白名单>黑名单>自定义URL分类>预定义URL分类,黑白名单可以看做是特殊的(动作不可更改)自定义URL分类,另外自定义URL分类会被URL过滤配置文件自动引用,而黑白名单不具备共用性;

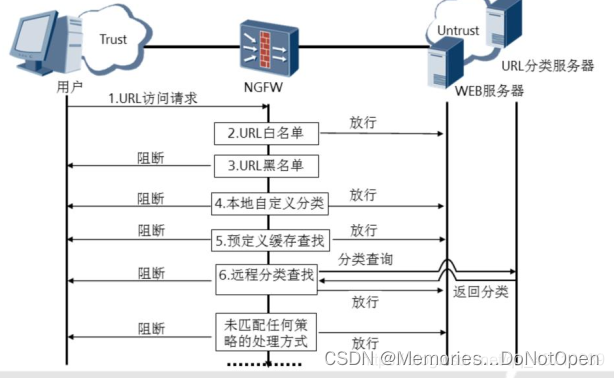

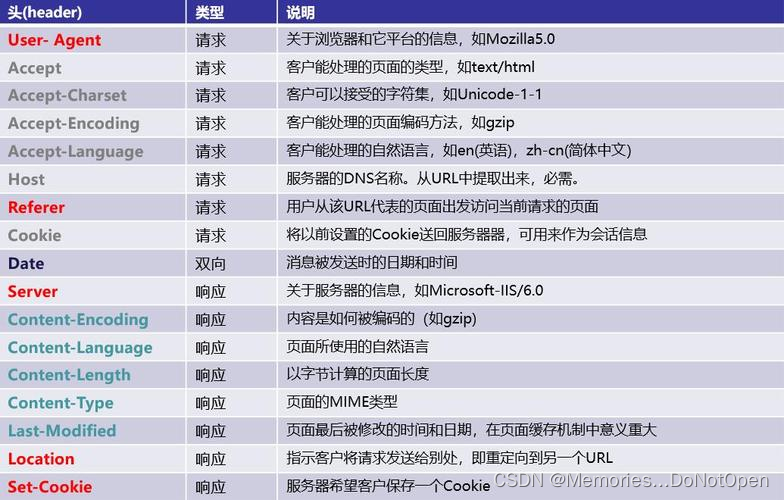

内嵌白名单功能:当大型网页中内嵌了其它网页链接时,如果只将主网页加入白名单,则该主网页下内嵌的其它网页都将无法正常访问,内嵌白名单功能通过用户HTTP请求中的referer字段(标识用户从哪个网页跳转过来)去匹配内嵌白名单从而实现对内嵌网页的访问,其包括以下两种方式;

方式一:使用用户手工配置的referer-host与HTTP请求中的referer字段进行匹配,此时如果未能匹配,则用户还可以选择是否将referer字段继续匹配白名单;

方式二:使用白名单与referer字段进行匹配,该项默认开启。

仅支持白名单模式功能:仅匹配白名单,匹配即放行,不匹配则阻断。

3.匹配方式

精确>后缀>前缀>关键字

4.识别方式

六、DNS过滤

1.作用

通过允许或禁止用户访问某些网络资源,达到规范上网行为的目的,可以设置生效时间段,也可以设置动作为放行、告警或阻断。

2.机制

DNS请求报文中提取域名→白名单→黑名单→自定义DNS分类→本地缓存中的预定义DNS分类→远程服务器是否可用→远程服务器查询是否超时→按返回的预定义分类控制动作处理→是否被阻断→是否配置重定向→重定向到有效地址→结束。

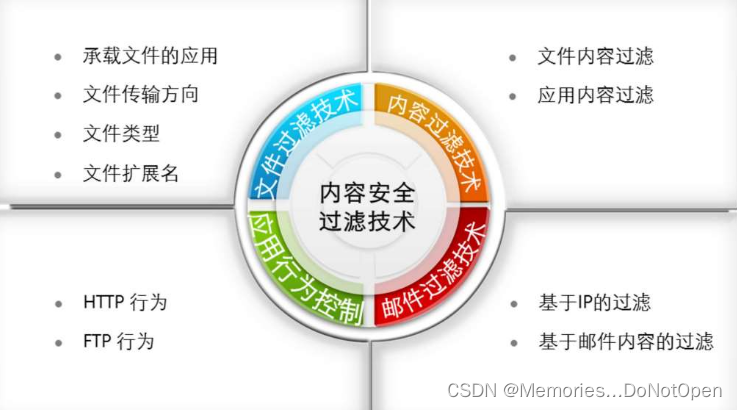

七、内容安全过滤技术

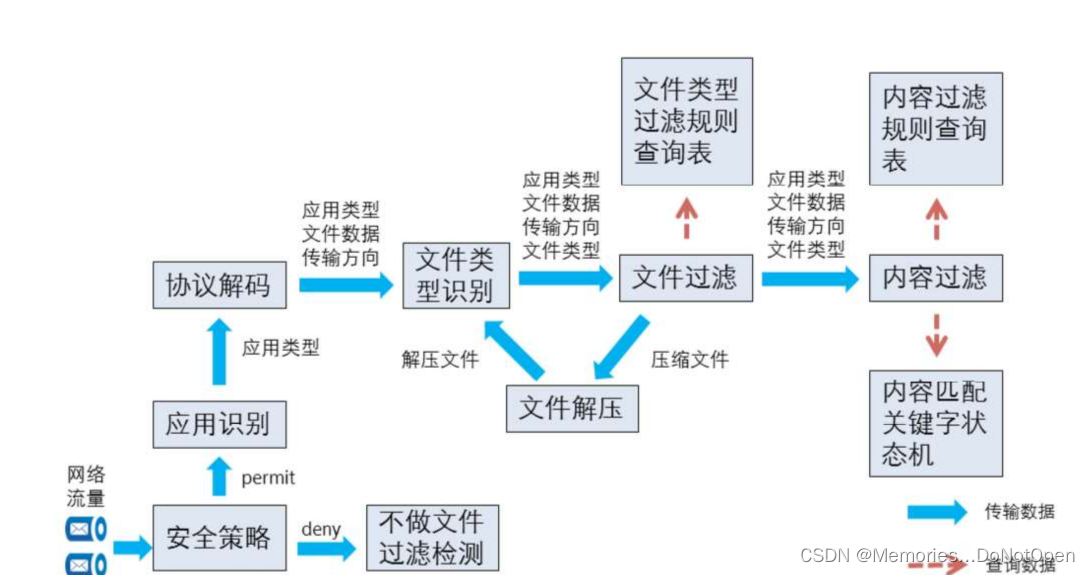

1.文件过滤技术

指针对文件的类型进行的过滤,而不是文件的内容。

作用:根据文件类型对特定文件进行过滤,防止公司机密信息和用户个人信息泄露。

机制:

当通过FW的文件(流量)匹配了一条安全策略规则(动作为permit)且引用了文件过滤配置文件时将进行文件过滤检测,以对特定类型的文件进行阻断或告警。

(1)文件过滤配置:包括承载文件的应用、文件传输方向、文件类型和文件扩展名。

(2)文件识别异常配置:定义了文件类型识别结果异常时的处理动作。

(3)动作:根据文件识别的结果和文件识别异常的响应动作来决定。

压缩

文件过滤技术的处理流程

文件过滤的位置是在AV扫描之前,主要是可以提前过滤掉部分文件,减少AV扫描的工作量,提高工作效率。

2. 内容过滤技术

文件内容的过滤:比如我们上传下载的文件中,包含某些关键字(可以进行精准的匹配,也可以通过正则表达式去实现范围的匹配。)

应用内容的过滤

比如微博或者抖音提交帖子的时候,包括我们搜索某些内容的时候,其事只都是通过HTTP之类的协议中规定的动作来实现的,包括邮件附件名称,FTP传递的文件名称,这些都属于应用内容的过滤。

注意:对于一些加密的应用,比如我们HTTPS协议,则在进行内容识别的时候,需要配置SSL代理(中间人解密)才可以识别内容。但是,如果对于一些本身就加密了的文件,则无法进行内容识别。

内容识别的动作包括:告警,阻断,按权重操作:我们可以给每一个关键字设计一个权重值,如果检测到多个关键字的权重值超过预设值,则执行告警或者阻断的动作。

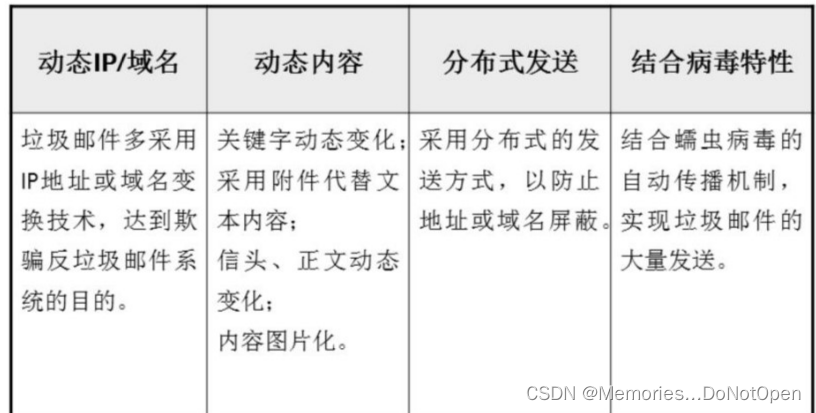

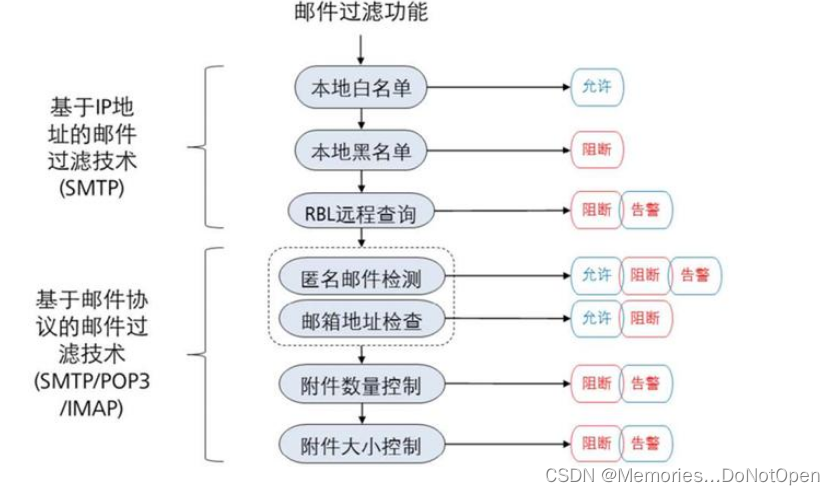

3.邮件过滤技术

主要是用来过滤垃圾邮件的。—所谓垃圾邮件,就是收件人事先没有提出要求或者同意接受的广告,电子刊物,各种形式的宣传的邮件。包括,一些携带病毒,木马的钓鱼邮件,也属于垃圾邮件。

作用:使用IP地址检查和邮件内容过滤技术防止垃圾邮件泛滥、匿名邮件非法传播和信息泄密。

统计法 — 基于行为的深度检测技术

贝叶斯算法 — 一种基于预测的过滤手段

基于带宽的统计 — 统计单位时间内,某一个固定IP地址试图建立的连接数,限制单位时间内单个IP地址发送邮件的数量。

基于信誉评分 — 一个邮件服务器如果发送垃圾邮件,则将降低信誉分,如果信誉比较差,则将其发出的邮件判定为垃圾邮件。

列表法 — 黑,白名单

RBL(Real-time Blackhole List) — 实时黑名单 — RBL服务器所提供,这里面的内容会实时根据检测的结果进行更新。我们设备在接收到邮件时,可以找RBL服务器进行查询,如果发现垃圾邮件,则将进行告知。 — 这种方法可能存在误报的情况,所以,谨慎选择丢弃动作。

源头法

SPF技术 — 这是一种检测伪造邮件的技术。可以反向查询邮件的域名和IP地址是否对应。如果对应不上,则将判定为伪造邮件。

意图分析

通过分析邮件的目的特点,来进行过滤,称为意图分析。(结合内容过滤来进行。)

机制:分为基于IP的过滤和基于邮件内容的过滤。

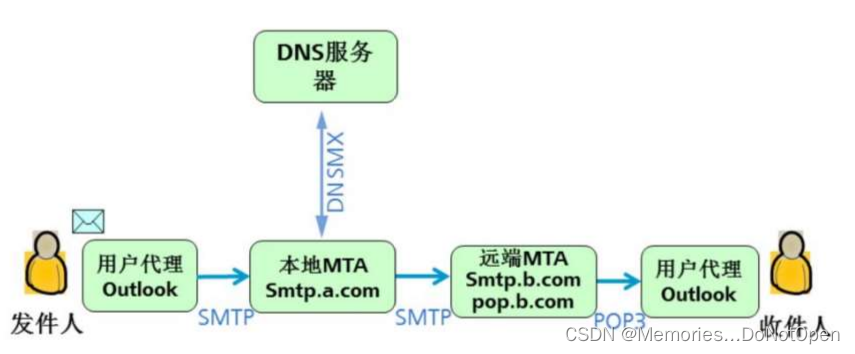

SMTP — 简单邮件传输协议,TCP 25,他主要定义了邮件该如何发送到邮件服务器中。

POP3 — 邮局协议,TCP 110,他定义了邮件该如何从邮件服务器(邮局)中下载下来。

IMAP — TCP 143,也是定义了邮件 该如何从邮件服务器中获取邮件。

(使用POP3则客户端会将邮件服务器中未读的邮件都下载到本地,之后进行操作。邮件服务器上会将这些邮件删除掉。如果是IMAP,用户可以直接对服务器上的邮件进行操作。而不需要将邮件下载到本地进行操作。)

4.应用行为控制技术

常用于企业内部对内网用户的HTTP/FTP/IM行为进行更为精确的控制。

主要针对HTTP和FTP协议。

相关文章:

防御保护:防火墙内容安全

一、IAE(Intelligent Awareness Engine)引擎 二、深度检测技术(DFI和DPI) 1.DPI – 深度包检测技术 DPI主要针对完整的数据包(数据包分片,分段需要重组),之后对数据包的内容进行识别。&#x…...

uni-app webview 打开baidu.com

在uni-app中,你可以使用web-view组件来打开外部网页,比如百度首页。以下是一个简单的示例代码,展示了如何在uni-app中使用web-view组件打开百度首页: <template> <view> <web-view :src"baiduUrl">&l…...

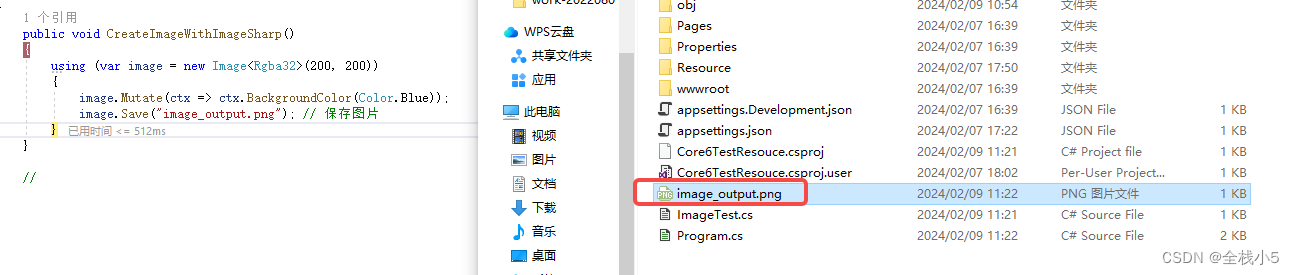

【C#】SixLabors.ImageSharp和System.Drawing两者知多少

欢迎来到《小5讲堂》 大家好,我是全栈小5。 这是《C#》系列文章,每篇文章将以博主理解的角度展开讲解, 特别是针对知识点的概念进行叙说,大部分文章将会对这些概念进行实际例子验证,以此达到加深对知识点的理解和掌握。…...

总是 -bash: gomobile: 命令未找到

总是 -bash: gomobile: 命令未找到 问题描述 我的项目是/Users/$user/go/src/abc.com/project 当我尝试在 /Users/GaryChan/go/src/abc.com/project/sdk 并运行: export ANDROID_HOME/Users/$user/Library/Android/sdk/ndk-bundle/gomobile bind -targetandroid abc.com/p…...

day27【LeetCode】454. 四数相加 II

day27【LeetCode】454. 四数相加 II 1.题目描述 附上题目链接:四数相加 II 给你四个整数数组 nums1、nums2、nums3 和 nums4 ,数组长度都是 n ,请你计算有多少个元组 (i, j, k, l) 能满足: 0 < i, j, k, l < nnums1[i] …...

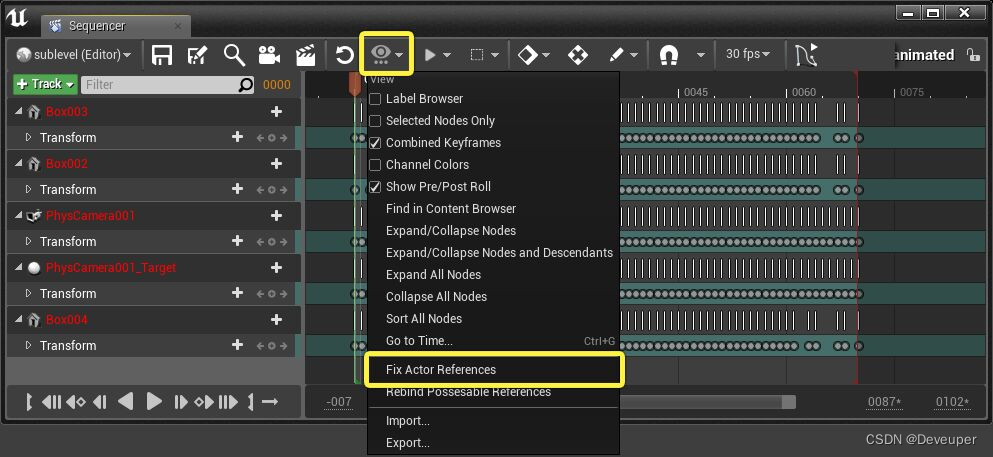

UE5 UE4 不同关卡使用Sequence动画

参考自:关于Datasmith导入流程 | 虚幻引擎文档 (unrealengine.com) 关卡中的Sequence动画序列,包含特定关卡中的Actor的引用。 将同一个Sequcen动画资源放入其他关卡,Sequence无法在新关卡中找到相同的Actor,导致报错。 Sequen…...

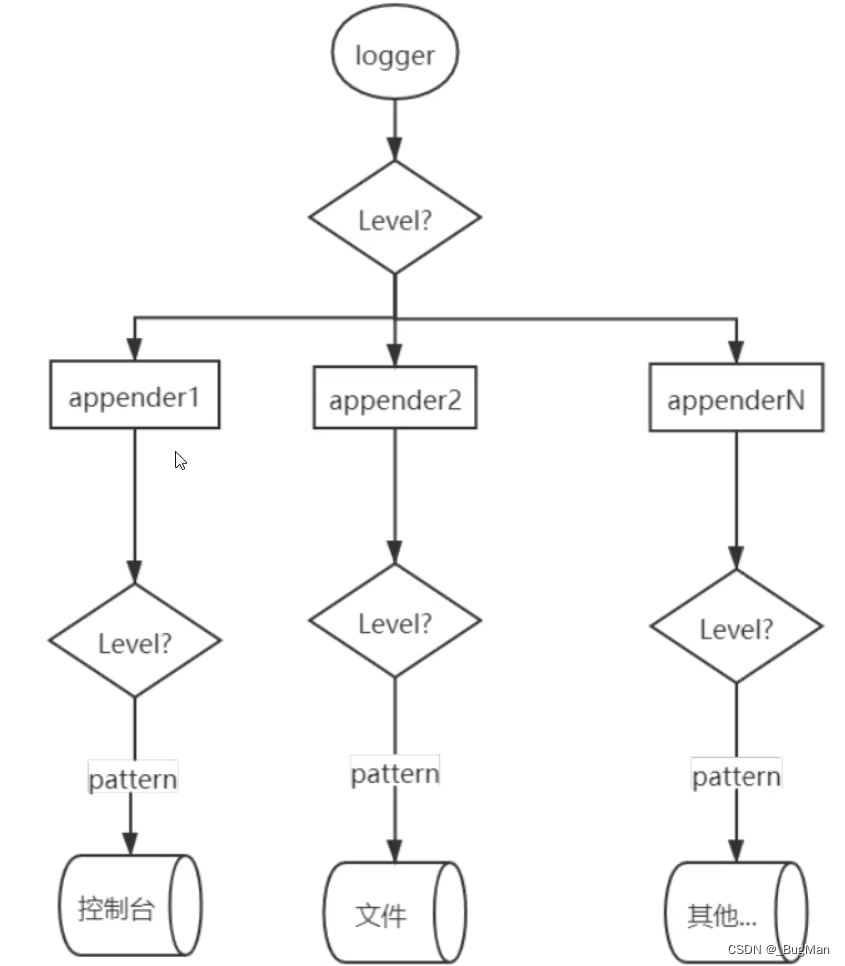

【JAVA日志】关于日志系统的架构讨论

目录 1.日志系统概述 2.环境搭建 3.应用如何推日志到MQ 4.logstash如何去MQ中取日志 5.如何兼顾分布式链路追踪 1.日志系统概述 关于日志系统,其要支撑的核心能力无非是日志的存储以及查看,最好的查看方式当然是实现可视化。目前市面上有成熟的解决…...

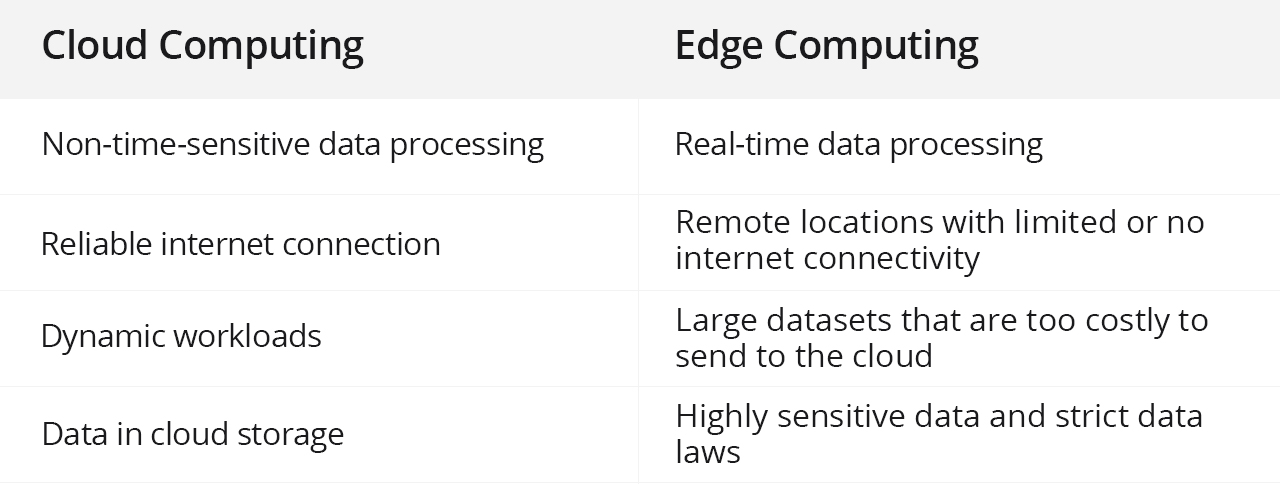

云计算与边缘计算:有何不同?

公共云计算平台可以帮助企业充分利用全球服务器来增强其私有数据中心。这使得基础设施能够扩展到任何位置,并有助于计算资源的灵活扩展。混合公共-私有云为企业计算应用程序提供了强大的灵活性、价值和安全性。 然而,随着分布在全球各地的实时人工智能应…...

02-23:边缘部分源码(源码分析篇))

「连载」边缘计算(二十)02-23:边缘部分源码(源码分析篇)

(接上篇) EdgeCore之devicetwin 前面对EdgeCore组件的edged功能模块进行了分析,本节对EdgeCore组件的另一个功能模块devicetwin进行剖析,包括devicetwin的struct调用链剖析、devicetwin的具体逻辑剖析、devicetwin的缓存机制剖析…...

Swagger接口文档管理工具

Swagger 1、Swagger1.1 swagger介绍1.2 项目集成swagger流程1.3 项目集成swagger 2、knife4j2.1 knife4j介绍2.2 项目集成knife4j 1、Swagger 1.1 swagger介绍 官网:https://swagger.io/ Swagger 是一个规范和完整的Web API框架,用于生成、描述、调用和…...

关于HTML5表单验证的方法教程

简介 HTML5表单验证是一种在客户端对用户输入进行验证的方法,可以有效地减少对于服务器端验证的依赖。通过使用HTML5表单验证,可以为用户提供实时的错误提示和更好的用户体验。本教程将介绍如何在HTML5中使用各种验证属性和技术来实现表单验证。 基本表…...

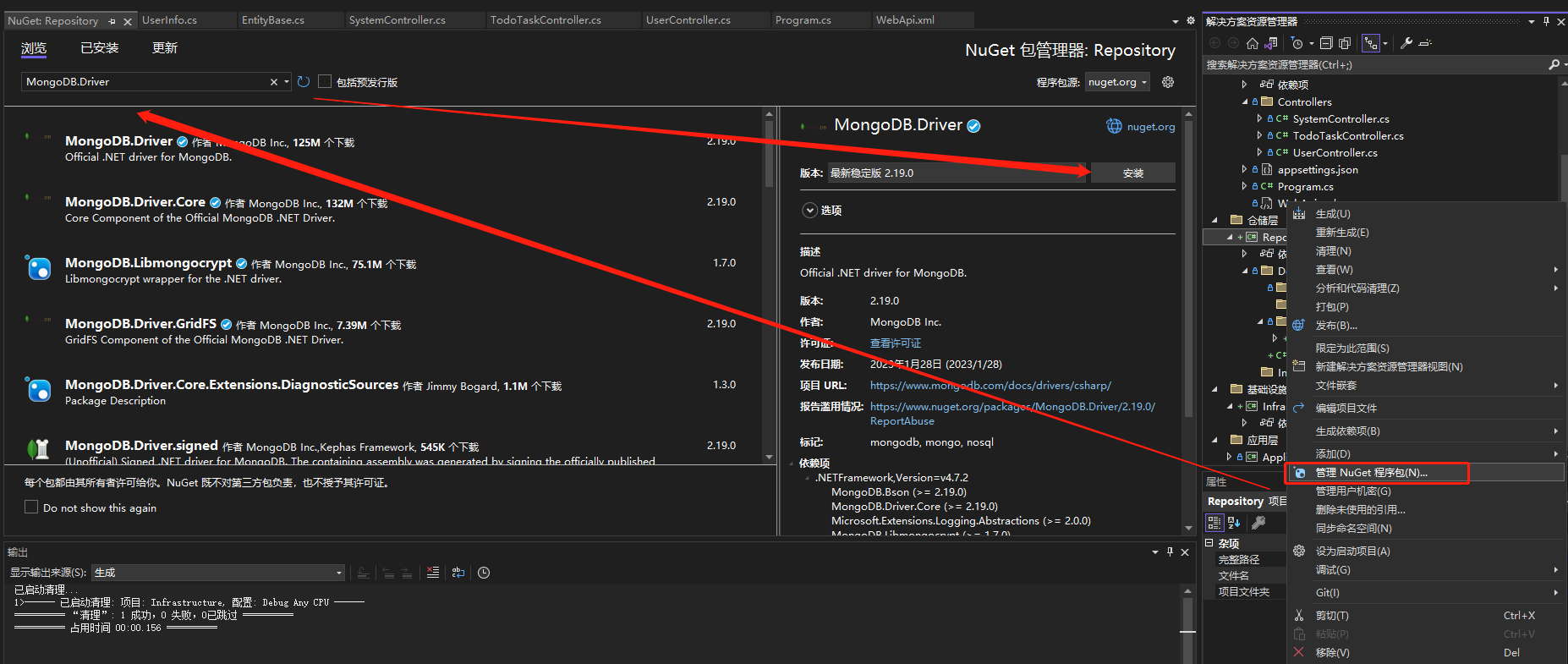

.NET生成MongoDB中的主键ObjectId

前言 因为很多场景下我们需要在创建MongoDB数据的时候提前生成好主键为了返回或者通过主键查询创建的业务,像EF中我们可以生成Guid来,本来想着要不要实现一套MongoDB中ObjectId的,结果发现网上各种各样的实现都有,不过好在阅读C#…...

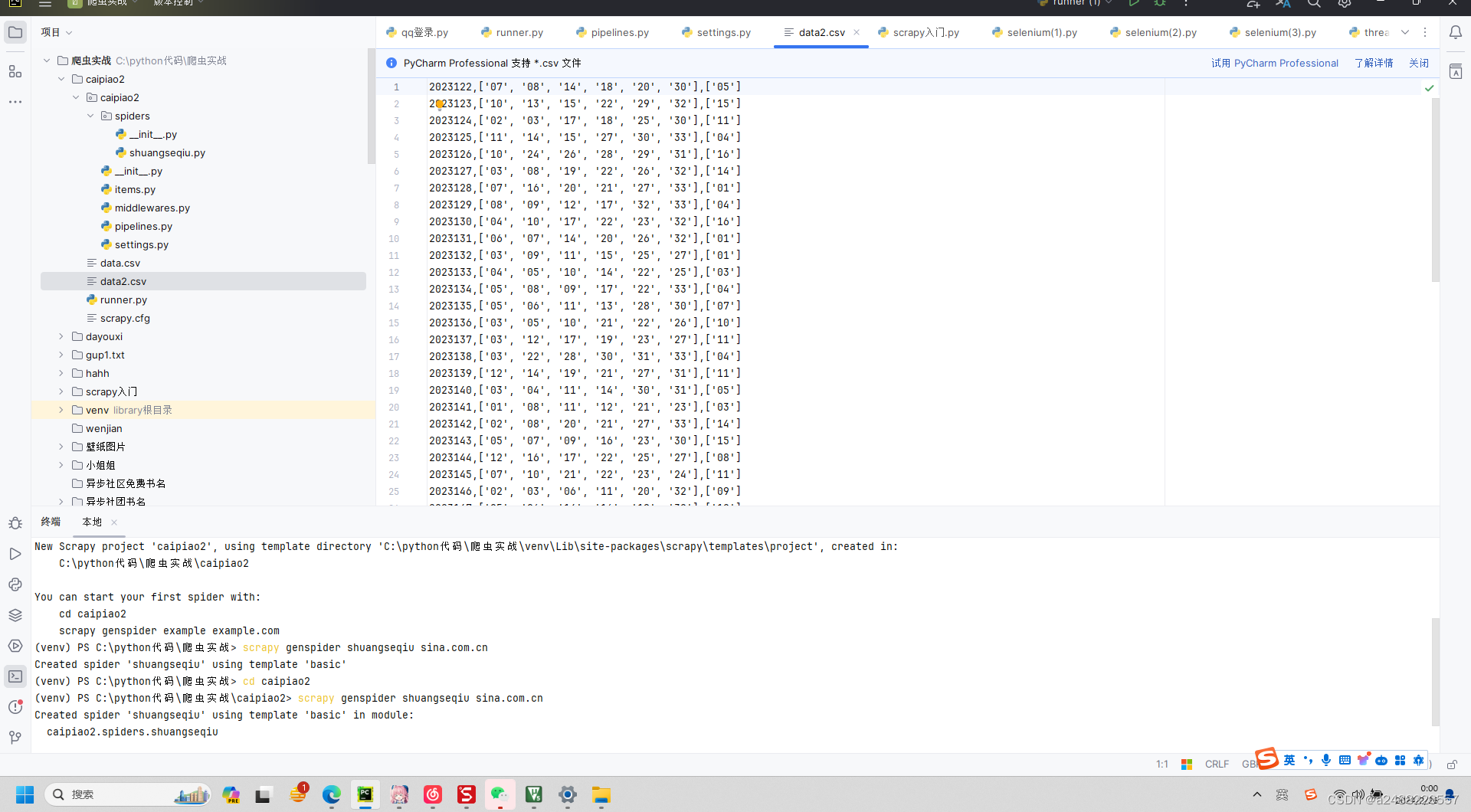

BeautifulSoup+xpath+re+css简单复习+新的scrapy的学习

1.BeautifulSoupsoup BeautifulSoup(html,html.parser)all_icosoup.find(class_"DivTable") 2.xpath trs resp.xpath("//tbody[idcpdata]/tr") hong tr.xpath("./td[classchartball01 or classchartball20]/text()").extract() 这个意思是找…...

Python爬虫实战:从API获取数据

引言 在现代软件开发中,API已经成为获取数据的主要方式之一。API允许不同的软件应用程序相互通信,共享数据和功能。在本文中,我们将学习如何使用Python从API获取数据,并探讨其在实际应用中的价值。 目录 引言 二、API基础知识 …...

音频转换器哪个好?3款电脑软件+3款手机应用

在当今的数字时代,音频转换已成为许多用户日常的需求。为了帮助您找到最佳的音频转换工具,我们将介绍3款电脑软件和3款手机应用。这些工具都各有特点,能够满足不同用户的需求。 1.电脑软件篇 1.1金舟音频大师 金舟音频大师是一款多功能的音…...

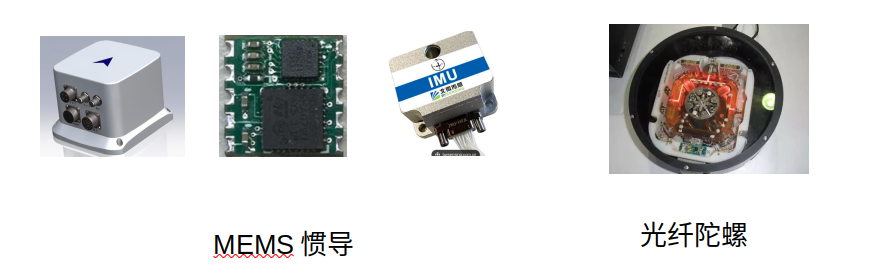

惯性导航 | 运动学---运动模型

惯性导航 | 运动学---运动模型 IMU系统的运动学 IMU系统的运动学 惯性测量单元(IMU)已经非常普及了。我们在绝大多数电子设备中都能找到IMU:车辆、手机、手表、头盔,甚至足球当中都内置了IMU。它们的体积很小,安装在设…...

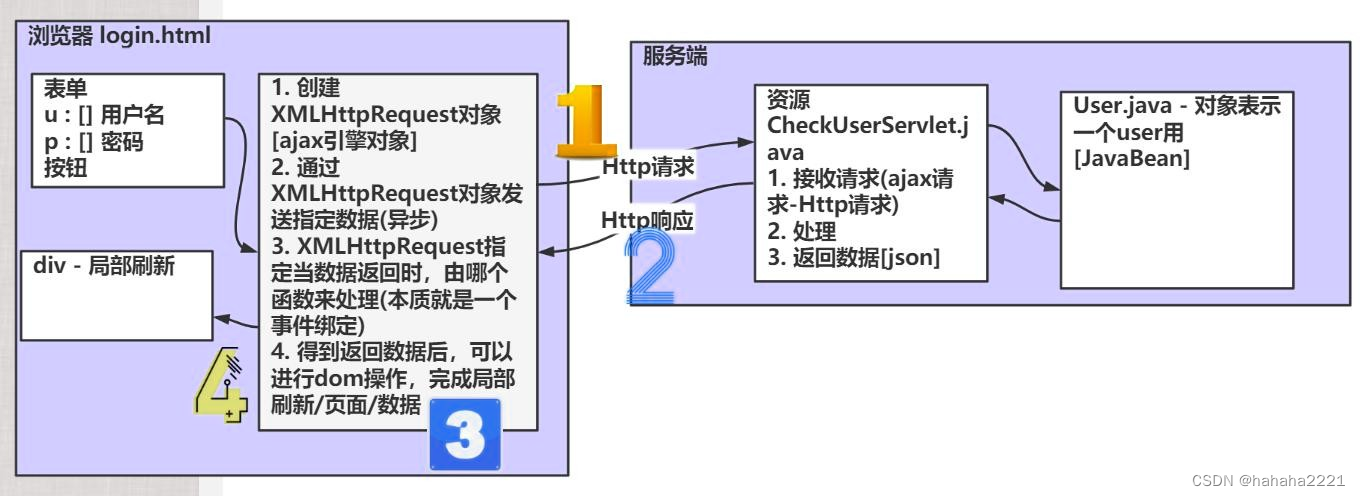

Java Web(十一)--JSON Ajax

JSON JSon在线文档: JSON 简介 JSON(JavaScript Object Notation, JS 对象标记) 是一种轻量级的数据交换格式。轻量级指的是跟xml做比较。数据交换指的是客户端和服务器之间业务数据的传递格式。 它基于 ECMAScript (W3C制定的JS规范)的一个子集,采…...

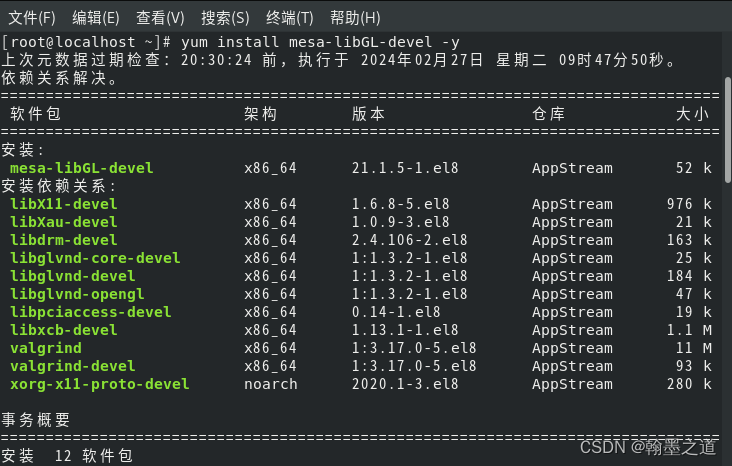

GL/gl.h: No such file or directory(CentOS8 QT5.12.12)

1.问题描述 新建的QT工程,出现如下问题: GL/gl.h: No such file or directory 2.原因分析 centos系统里面缺少opengl库 3.解决方法 运行命令: yum install mesa-libGL -devel -y...

【外设篇】-显示器

显示屏是一种电光转换工具,现在市面上的显示器都是LCD(Liquid Crystal Display,液晶显示器) 显示器参数介绍 对比度 是指画面黑与白的比值,对比度越高能使色彩表现越丰富,对比度越高,显示器的…...

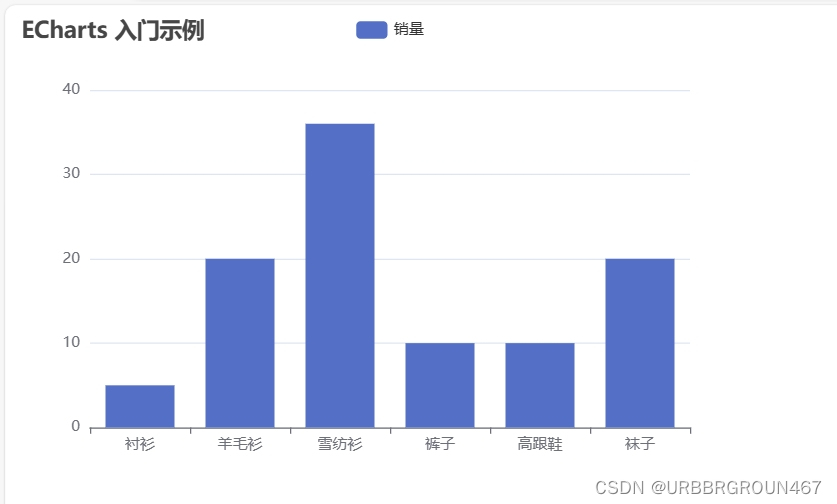

可视化图文报表

Apache Echarts介绍 Apache Echarts是一款基于Javascript的数据可视化图表库,提供直观,生动,可交互,可个性化定制的数据可视化图表。 官网:Apache ECharts 入门案例: <!DOCTYPE html> <html>…...

如何用5分钟彻底告别水印烦恼:全网资源下载终极指南

如何用5分钟彻底告别水印烦恼:全网资源下载终极指南 【免费下载链接】res-downloader 视频号、小程序、抖音、快手、小红书、直播流、m3u8、酷狗、QQ音乐等常见网络资源下载! 项目地址: https://gitcode.com/GitHub_Trending/re/res-downloader 你是否曾经为…...

3个场景,让围棋AI分析工具LizzieYzy成为你的专属教练

3个场景,让围棋AI分析工具LizzieYzy成为你的专属教练 【免费下载链接】lizzieyzy LizzieYzy - GUI for Game of Go 项目地址: https://gitcode.com/gh_mirrors/li/lizzieyzy LizzieYzy是一款功能强大的围棋AI分析工具,它能将复杂的棋局分析转化为…...

告别连线噩梦:用SV的interface和modport重构你的UVM验证平台连接

告别连线噩梦:用SV的interface和modport重构你的UVM验证平台连接 在构建复杂UVM验证环境时,工程师们常常陷入信号连线的泥潭。每当DUT接口增减一个信号,就需要在多个模块中同步修改端口定义——这种重复劳动不仅低效,还容易引入连…...

【LeetCode HOT100】54. 螺旋矩阵——模拟遍历与边界收缩双解法

题目描述 给你一个 m 行 n 列的矩阵 matrix ,请按照 顺时针螺旋顺序 ,返回矩阵中的所有元素。 示例 1: text 输入:matrix [[1,2,3],[4,5,6],[7,8,9]] 输出:[1,2,3,6,9,8,7,4,5] 示例 2: text 输入&…...

Python如何快速处理NumPy数组的浮点精度_使用astype转换

astype转换精度丢失是预期行为,因float32仅约7位有效十进制数字,转换是二进制重编码而非四舍五入;需改存储类型时才用,显示精度应使用round或格式化。astype 转换后精度丢失不是 bug,是预期行为用 astype 强制转成 np.…...

MPU6050的DMP采样率到底怎么调?从200Hz到5ms延迟的配置避坑指南

MPU6050的DMP采样率到底怎么调?从200Hz到5ms延迟的配置避坑指南 当你在手势识别项目中配置MPU6050时,是否遇到过这样的困惑:明明在代码里设置了mpu_set_sample_rate(200),但用示波器测量中断引脚却发现间隔忽长忽短?或…...

快速上手)

Youtu-Parsing入门必看:从零配置WebUI(7860端口)快速上手

Youtu-Parsing入门必看:从零配置WebUI(7860端口)快速上手 你是不是经常遇到这样的烦恼?拿到一份扫描的PDF合同,想把里面的文字和表格提取出来,结果发现文字识别得乱七八糟,表格更是变成了一团乱…...

CSS如何实现根据滚动进度触发的过渡效果_配合JS修改类名触发transition

滚动进度需通过JS检测并切换CSS类名来触发transition,不能直接绑定scrollY;必须显式定义初始状态、避免内联样式覆盖、合理节流并处理渲染时机问题。滚动进度如何映射到 CSS transition 的触发点CSS 本身不能直接读取滚动位置,transition 也不…...

)

PyCharm索引卡在99%?可能是Conda环境路径在作怪(Windows 10/11排查指南)

PyCharm索引卡在99%?深度解析Conda环境路径冲突与高效排查方案 当PyCharm的进度条在即将完成索引时突然停滞,那种感觉就像看一部悬疑片卡在最后一分钟——明明答案近在咫尺,却始终无法揭晓。这种"99%魔咒"背后,往往隐藏…...

Windows 10安卓子系统终极指南:轻松运行Android应用的完整解决方案

Windows 10安卓子系统终极指南:轻松运行Android应用的完整解决方案 【免费下载链接】WSA-Windows-10 This is a backport of Windows Subsystem for Android to Windows 10. 项目地址: https://gitcode.com/gh_mirrors/ws/WSA-Windows-10 还在为Windows 10无…...