Rust 语言中的 into() 方法

在 Rust 中,into() 方法通常用于将一个类型的值转换为另一个类型,这通常涉及到资源的所有权转移。into() 方法通常定义在实现了 Into<T> trait 的类型上,该 trait 允许一个类型被“转换”为另一个类型。

into() 方法的一个常见用途是在你不再需要某个值的当前形式,而想将其资源转移到另一个值时。例如,字符串(String)类型有一个 into_bytes() 方法,它会将字符串转换为字节切片(&[u8]),并同时释放字符串的所有权。

下面是一个简单的例子,演示了 into() 方法的使用:

fn main() {let number = 5;// 将 number 转换为 String 类型let number_str: String = number.into();println!("{}", number_str); // 输出 "5"

}

在这个例子中,number 是一个 i32 类型的整数。通过调用 into() 方法,我们将其转换为 String 类型。这实际上是调用了 i32 类型上实现的 Into<String> trait 的 into 方法。

into() 方法经常用于初始化一个类型时,当你知道初始值的所有权不再需要时。这样,可以避免额外的拷贝,直接转移所有权。这在涉及性能敏感的代码中尤为重要,因为它避免了不必要的内存分配和拷贝操作。

需要注意的是,into() 方法通常与 From<T> trait 配对使用。一个类型 U 实现了 From<T> trait,那么类型 T 就可以调用 into() 方法来转换为 U 类型。这两个 trait 一起构成了 Rust 中的类型转换机制。

相关文章:

方法)

Rust 语言中的 into() 方法

在 Rust 中,into() 方法通常用于将一个类型的值转换为另一个类型,这通常涉及到资源的所有权转移。into() 方法通常定义在实现了 Into<T> trait 的类型上,该 trait 允许一个类型被“转换”为另一个类型。 into() 方法的一个常见用途是在…...

MinIO权限提升漏洞CVE-2024-24747详细解决办法

漏洞名称: MinIO权限提升漏洞(CVE-2024-24747) 漏洞简介 2024年2月2日,深瞳漏洞实验室监测到一则MinIO 存在权限提升漏洞的信息,漏洞编号:CVE-2024-24747,漏洞威胁等级:高危。 该漏洞是由于用户创建的访…...

“我快无聊死了”用英语怎么说?柯桥英语口语学习,成人零基础学外语

每日一句 Im bored to death. 我快无聊死了。 单词解析: bored / bɔːd / adj.无聊的,厌倦的 bored to d15857575376eath:指非常无聊或厌烦,达到了极点的程度。 "bored" 和 "boring" 都与无聊相关&#…...

JS ATM练习案例(复习循环知识)

需求:用户可以选择存钱、取钱、查看余额和退出功能。 分析:1循环时反复出现提示框,所以提示框写到循环里面。 2.退出的条件是4,所以是4就会结束循环 3.提前准备一个金额预存储 4取钱为减法操作,存钱为加法操作…...

)

Android 二维码相关(一)

Android 二维码相关(一) 本篇文章主要记录下android下使用zxing来创建二维码. 1: 导入依赖 api "com.google.zxing:core:3.5.1"2: 创建二维码 创建QRCodeWriter对象 QRCodeWriter qrCodeWriter new QRCodeWriter(); 将文本内容转换成BitMatrix BitMatrix encode …...

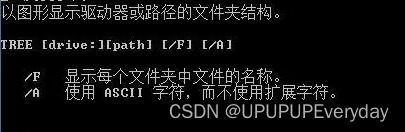

利用tree命令自动保存文件层级结构

tree命令的使用 为了将上图左侧的文件目录,生成上图右侧中的文件夹结构列表,保存在txt中,使用了如下cmd命令: C:\armadillo-12.8.0>tree .>list.txt以上tree命令分为3部分: tree 命令. 在当前目录>list.tx…...

C++初阶:内存管理

目录 1. C/C中各种资源的内存分布1.1 C/C程序内存区域划分1.2 各资源的内存分布情况(练习) 2. C中的动态内存管理方式2.1 new/delete开辟内置类型空间2.2 new/delete开辟销毁自定义类型空间 3. operator new 与 operator delete函数4. new与delete的实现…...

vue和react的diff算法源码

Vue.js 中的虚拟 DOM Diff 算法是其性能优化的关键之一。 Vue.js 的 Diff 算法主要基于 Snabbdom,以下是 Vue.js 中虚拟 DOM Diff 算法的简化版伪代码,以便说明其基本思想: function patch(oldVnode, vnode) {// 如果 oldVnode 不存在&…...

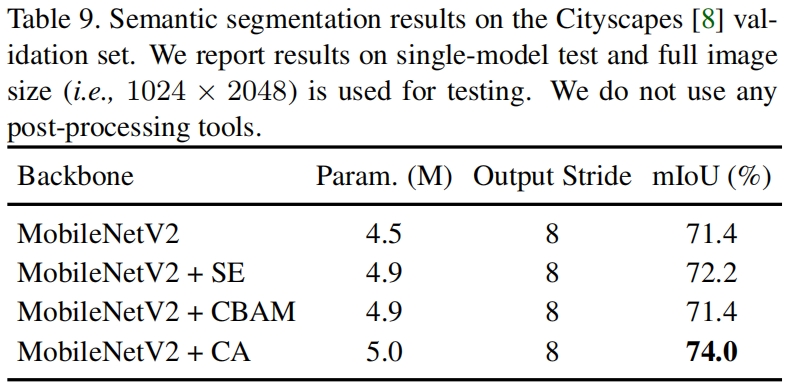

Coordinate Attention(CVPR 2021)

paper:Coordinate Attention for Efficient Mobile Network Design official implementation:GitHub - houqb/CoordAttention: Code for our CVPR2021 paper coordinate attention 背景 注意力机制,已经被广泛用于提高深度神经网络的性能&…...

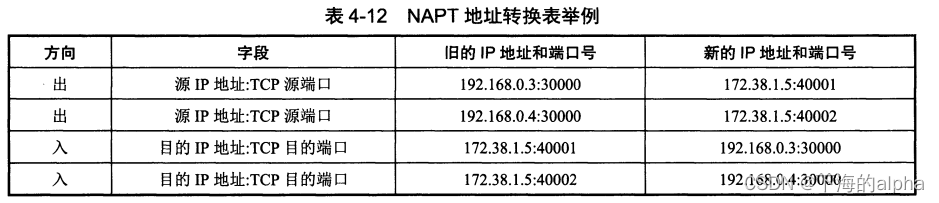

计算机网络-第4章 网络层(2)

主要内容:网络层提供的两种服务:虚电路和数据报(前者不用)、ip协议、网际控制报文协议ICMP、路由选择协议(内部网关和外部网关)、IPv6,IP多播,虚拟专用网、网络地址转换NAT,多协议标…...

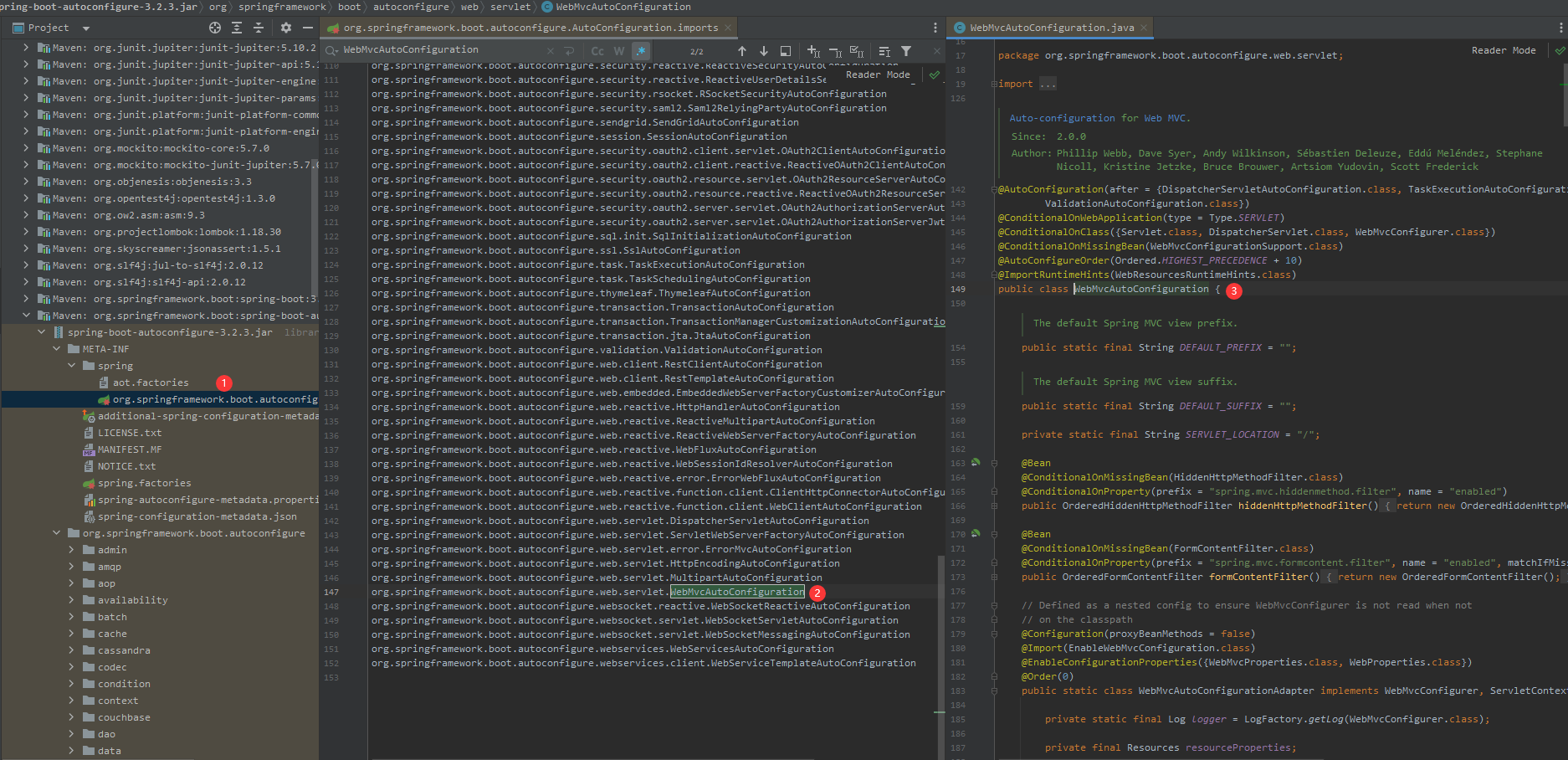

重学SpringBoot3-WebMvcAutoConfiguration类

更多SpringBoot3内容请关注我的专栏:《SpringBoot3》 期待您的点赞👍收藏⭐评论✍ 重学SpringBoot3-WebMvcAutoConfiguration类 是什么什么用生效条件作用 自定义配置的三种方式自定义配置举例1. 自定义 DispatcherServlet 配置2. 静态资源配置3. 自定义…...

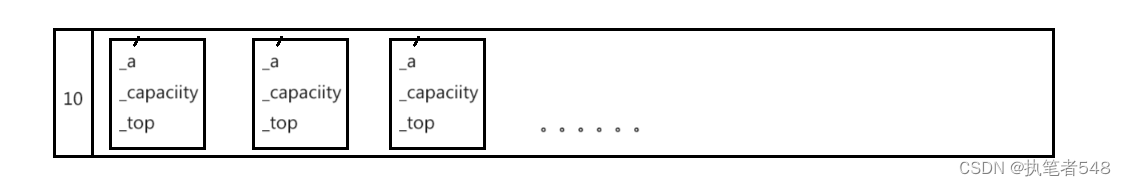

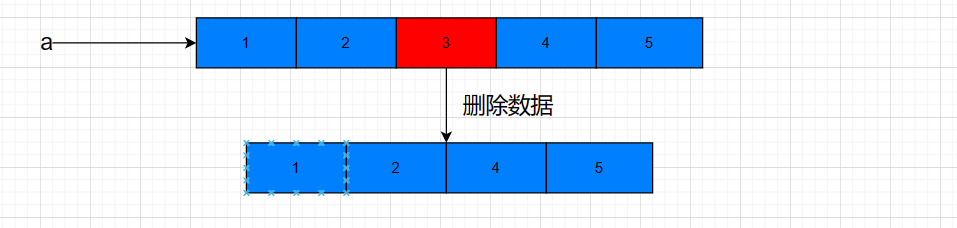

探索数据结构:深入了解顺序表的奥秘

✨✨ 欢迎大家来到贝蒂大讲堂✨✨ 🎈🎈养成好习惯,先赞后看哦~🎈🎈 所属专栏:数据结构与算法 贝蒂的主页:Betty’s blog 1. 什么是顺序表 顺序表是用一段物理地址连续的存储单元依次存储数据元…...

苍穹外卖学习-----2024/03/010---redis,店铺营业状态设置

1.Redis入门 2.在Java中操作Redis 3.店铺营业状态设置 BUG!!! 今天在启动项目时,用到了Redis缓存数据库,但是却出现了报错信息: ERR Client sent AUTH, but no password is set。Caused by: io.lettuce.core.RedisCommandExecutionException…...

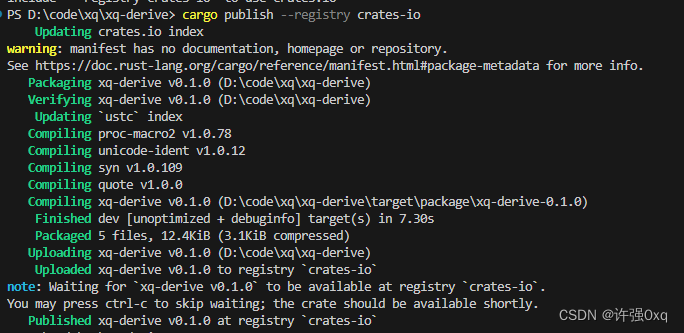

RUST 每日一省:发布到crates.io

github是开源代码分享的地方,rust的开源项目除了github,我们还可以将其发布到 crates.io 上,然后其它用户就可以使用cargo进行安装使用了。其实步骤很简单,只有三条命令了,我们一次来看一下。 1、cargo package 首先&a…...

String类及其常用方法

文章目录 1.String类的特性与使用1.1 String类的特性1.2 String对象的创建方式1.3 String 的使用(不同的拼接操作) 2.String常用方法2.1 String的常用方法一2.2 String常用方法二2.3 String常用方法三 1.String类的特性与使用 1.1 String类的特性 Stri…...

1094. 拼车

说在前面 🎈不知道大家对于算法的学习是一个怎样的心态呢?为了面试还是因为兴趣?不管是出于什么原因,算法学习需要持续保持。 题目描述 车上最初有 capacity 个空座位。车 只能 向一个方向行驶(也就是说,不…...

Docker进阶:深入了解容器数据卷

Docker进阶:深入了解容器数据卷 一、前言二、容器数据卷的作用三、容器数据卷的使用方法四、实战--使用docker部署前端项目(数据卷挂载)4.1 重要:准备工作,先在本地创建挂载目录4.2 启动一个临时的nginx容器࿰…...

升级版本彻底解决bootstrap-table-fixed-columns固定列后行对不齐问题

升级到bootstrap-table和bootstrap-table-fixed-columns版本都升级到v1.22.3版本以上,即可解决该问题 bootstrap-table:bootstrap-table/dist/bootstrap-table.min.css at develop wenzhixin/bootstrap-table GitHub bootstrap-table-fixed-columns&…...

打破边界:深入探索STUN在实现无缝NAT穿越和WebRTC通信中的核心作用

引言 STUN是一个网络协议,设计用于帮助在网络地址转换(NAT)后面的设备发现其公网地址和端口号。通过允许这些设备发现自己从外部看到的地址,STUN使得它们能够在NAT或防火墙背后建立端到端的通信,这对于VoIP、视频会议…...

浅谈 前端的动态绑定属性

目录 前言1. 基本知识2. Demo 前言 作为Java开发者,从开发转到全栈,前端好些细节都需要科普,这不就来个动态绑定属性 起因是这个: <uni-tr> <uni-td align"center" :rowspan"checkTypesCount 1"…...

下的识别准确率对照表)

寻音捉影·侠客行实际作品:不同录音设备(手机/录音笔/会议系统)下的识别准确率对照表

寻音捉影侠客行实际作品:不同录音设备(手机/录音笔/会议系统)下的识别准确率对照表 1. 引言:当“顺风耳”遇上不同“传音筒” 想象一下,你是一位行走江湖的侠客,身怀“听风辨位”的绝技。但如果你身处闹市…...

RK3568平台下GM8775C芯片的MIPI转双通道LVDS屏幕驱动全解析

1. RK3568与GM8775C芯片组合的硬件基础 RK3568作为Rockchip新一代通用型SoC,其原生显示接口虽然强大,但面对工业领域广泛使用的双通道LVDS屏幕时,就需要GM8775C这样的桥梁芯片。这套组合拳的硬件设计有几个关键点需要注意:首先是电…...

安卓开发工程师技术指南与面试准备

引言 安卓开发工程师在现代移动应用生态中扮演着核心角色,负责设计、开发和维护高性能的Android客户端软件。随着智能手机的普及和移动互联网的快速发展,Android平台占据了全球移动操作系统市场的绝大部分份额。据StatCounter数据,Android在全球移动操作系统中的市场份额超…...

5个OpenClaw实用技巧:千问3.5-9B高效使用秘籍

5个OpenClaw实用技巧:千问3.5-9B高效使用秘籍 1. 为什么需要优化OpenClaw与千问3.5-9B的配合效率 第一次用OpenClaw对接千问3.5-9B模型时,我遇到了典型的"高成本低效率"问题。一个简单的文件整理任务,模型反复询问操作细节&#…...

避坑指南:Pixhawk飞控在F450上校准调试时,90%新手会遇到的5个问题及解决办法

Pixhawk飞控F450装机避坑手册:从校准异常到模式切换的实战解决方案 第一次组装F450机架搭配Pixhawk飞控的体验,就像在玩一场没有存档功能的硬核游戏——每个环节都可能突然跳出"Game Over"提示。上周帮朋友调试一台总在罗盘校准阶段卡死的无人…...

手把手教你复现ownCloud高危漏洞CVE-2023-49103:从环境搭建到信息泄露验证

从零构建ownCloud漏洞靶场:CVE-2023-49103深度复现指南 当开源云存储系统ownCloud的graphapi组件暴露出PHP环境信息时,意味着什么?想象一下,攻击者通过一个未公开的URL路径,就能获取数据库密码、邮件服务器凭证甚至加密…...

OpenClaw+Phi-3-vision-128k-instruct家庭应用:老照片修复与故事生成

OpenClawPhi-3-vision-128k-instruct家庭应用:老照片修复与故事生成 1. 为什么选择这个组合? 去年整理老家相册时,我发现许多珍贵的老照片已经泛黄褪色,边角还有折痕。更遗憾的是,照片背后的故事随着长辈的记忆模糊而…...

2026最权威的六大AI科研助手解析与推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 人工智能领域学术论文免费获取的途径,主要涵盖开放获取数据库跟机构知识库&#…...

C语言void指针与函数指针深度解析

1. 深入理解C语言中的void指针在C语言编程中,指针是最强大但也最容易让人困惑的特性之一。而void指针作为指针家族中的特殊成员,更是让许多初学者感到困惑。今天,我将结合自己多年的嵌入式开发经验,带大家彻底搞懂void指针的本质和…...

uni-app怎么获取手机端的当前电量信息 uni-app调用系统底层电池状态【实战】

Vue2项目中uni.getBatteryInfo不可用,需通过plus.android/plus.ios调原生:Android监听ACTION_BATTERY_CHANGED广播并计算百分比,iOS需先启用监控并处理归一化值,H5和小程序需分别兼容。uni.getBatteryInfo 在 Vue2 项目里根本不能…...