MD5算法:密码学中的传奇

title: MD5算法:密码学中的传奇

date: 2024/3/15 20:08:07

updated: 2024/3/15 20:08:07

tags:

- MD5起源

- 算法原理

- 安全分析

- 优缺点比较

- 技术改进

- 示例代码

- 应用趋势

MD5算法起源:

MD5(Message Digest Algorithm 5)算法是由MIT的计算机科学家Ronald

Rivest于1991年设计的一种消息摘要算法。MD5算法最初被用于提供数据完整性和一致性的验证,后来被广泛应用于密码存储和数字签名等领域。

MD5在线加密 | 一个覆盖广泛主题工具的高效在线平台(amd794.com)

https://amd794.com/md5

MD5算法原理:

- 初始化:设置初始的128位缓冲区,分为4个32位寄存器A、B、C、D。

- 填充:对输入数据进行填充,使其长度符合512位的倍数。

- 处理分组:将填充后的数据分为512位的分组,对每个分组进行处理。

- 压缩:通过一系列的位运算、非线性函数和循环操作,更新缓冲区的值。

- 输出:最终得到128位的消息摘要作为输出。

MD5算法优缺点:

优点:

- 快速计算,适用于对大量数据进行消息摘要的场景。

- 生成固定长度的消息摘要,方便存储和传输。

缺点:

- 存在碰撞风险,即可能出现不同数据生成相同的摘要。

- 安全性较弱,易受到暴力破解攻击。

MD5算法与其他算法对比:

- 与SHA-256算法相比:SHA-256算法更安全,抗碰撞性更强。

- 与bcrypt算法相比:bcrypt算法更适用于密码存储,安全性更高。

MD5算法解决问题的技术:

- 使用盐值加密,提高安全性。

- 结合数据加密技术,保护数据传输安全。

- 配合HMAC算法,实现消息认证码功能。

Python示例:

import hashlibdata = b'Hello, MD5!'

md5_hash = hashlib.md5(data).hexdigest()

print("MD5 Hash:", md5_hash)

JavaScript示例:

const crypto = require('crypto');const data = 'Hello, MD5!';

const md5Hash = crypto.createHash('md5').update(data).digest('hex');

console.log("MD5 Hash:", md5Hash);

总结:

MD5算法作为一种消息摘要算法,在密码学和数据完整性验证领域发挥着重要作用。其快速计算和固定长度的消息摘要特性使其被广泛应用于数据传输、数字签名等场景。然而,MD5算法存在碰撞风险和安全性较弱的缺点,容易受到暴力破解攻击。在实际应用中,可以通过使用盐值加密、数据加密技术以及结合HMAC算法等方法来提高MD5算法的安全性。MD5算法在密码学领域中扮演着重要角色,但随着计算能力的提升和安全要求的增加,更安全的算法如SHA-256和bcrypt等逐渐取代了MD5算法在某些领域的应用。

相关文章:

MD5算法:密码学中的传奇

title: MD5算法:密码学中的传奇 date: 2024/3/15 20:08:07 updated: 2024/3/15 20:08:07 tags: MD5起源算法原理安全分析优缺点比较技术改进示例代码应用趋势 MD5算法起源: MD5(Message Digest Algorithm 5)算法是由MIT的计算机…...

microk8s使用本地私服registry的镜像http协议

开发环境为了能部署服务到microk8s,我们开启了一个本地私库,地址为:http://localhost:5000,那么如何在microk8s中能拉取本地私库中的镜像呢? 直接部署的话,microk8s会用https协议去拉取镜像,所以必须要配置…...

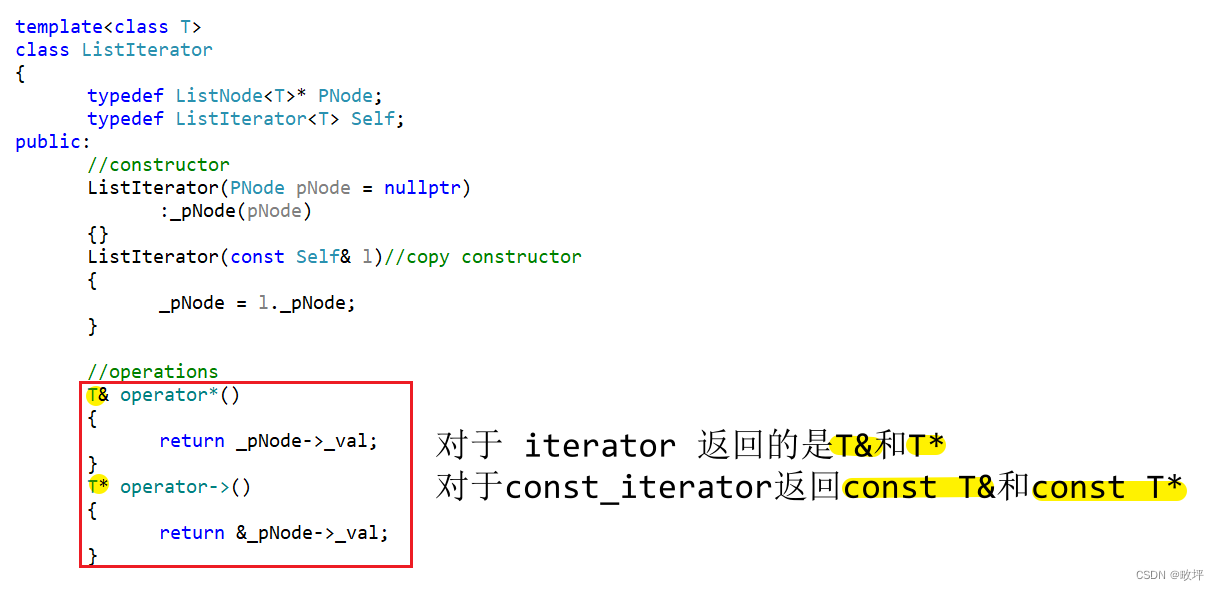

C++初阶 | [九] list 及 其模拟实现

摘要:介绍 list 容器,list 模拟实现,list与vector的对比 list(带头双向循环列表) 导入:list 的成员函数基本上与 vector 类似,具体内容可以查看相关文档(cplusplus.com/reference/list/list/)&…...

如何将Excel两列数据转换为统计图、曲线图、折线图?如何自定义某一列作为Excel的统计图横纵坐标?

这样,横坐标就更换为指定选中的数据了 我们还可以修改统计图的样式 也可以修改统计图的类型...

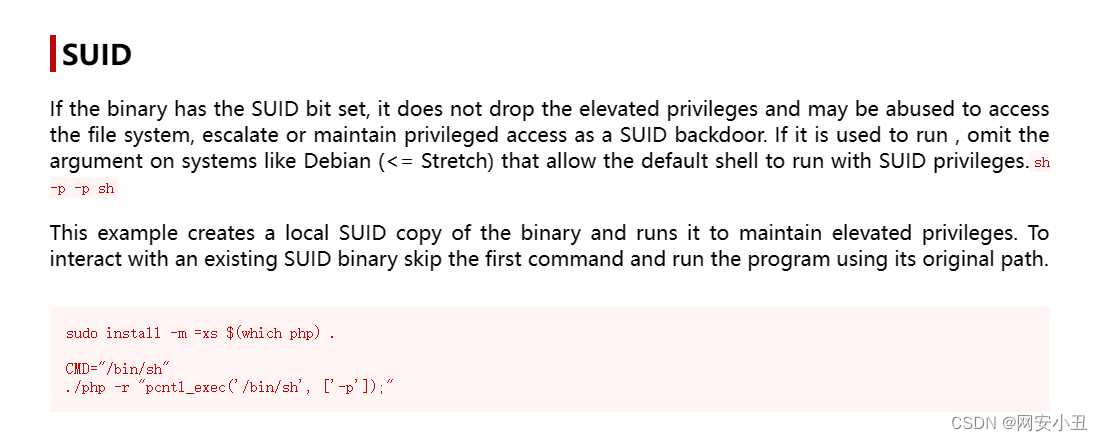

[HackMyVM] Quick

kali:192.168.56.104 主机发现 arp-scan -l # arp-scan -l Interface: eth0, type: EN10MB, MAC: 00:0c:29:d2:e0:49, IPv4: 192.168.56.104 Starting arp-scan 1.10.0 with 256 hosts (https://github.com/royhills/arp-scan) 192.168.56.1 0a:00:27:00:00:05 (Un…...

算法体系-12 第 十二 二叉树的基本算法

一 实现二叉树的按层遍历 1.1 描述 1)其实就是宽度优先遍历,用队列 2)可以通过设置flag变量的方式,来发现某一层的结束(看题目)看下边的第四题解答 1.2 代码 public class Code01_LevelTraversalBT {publ…...

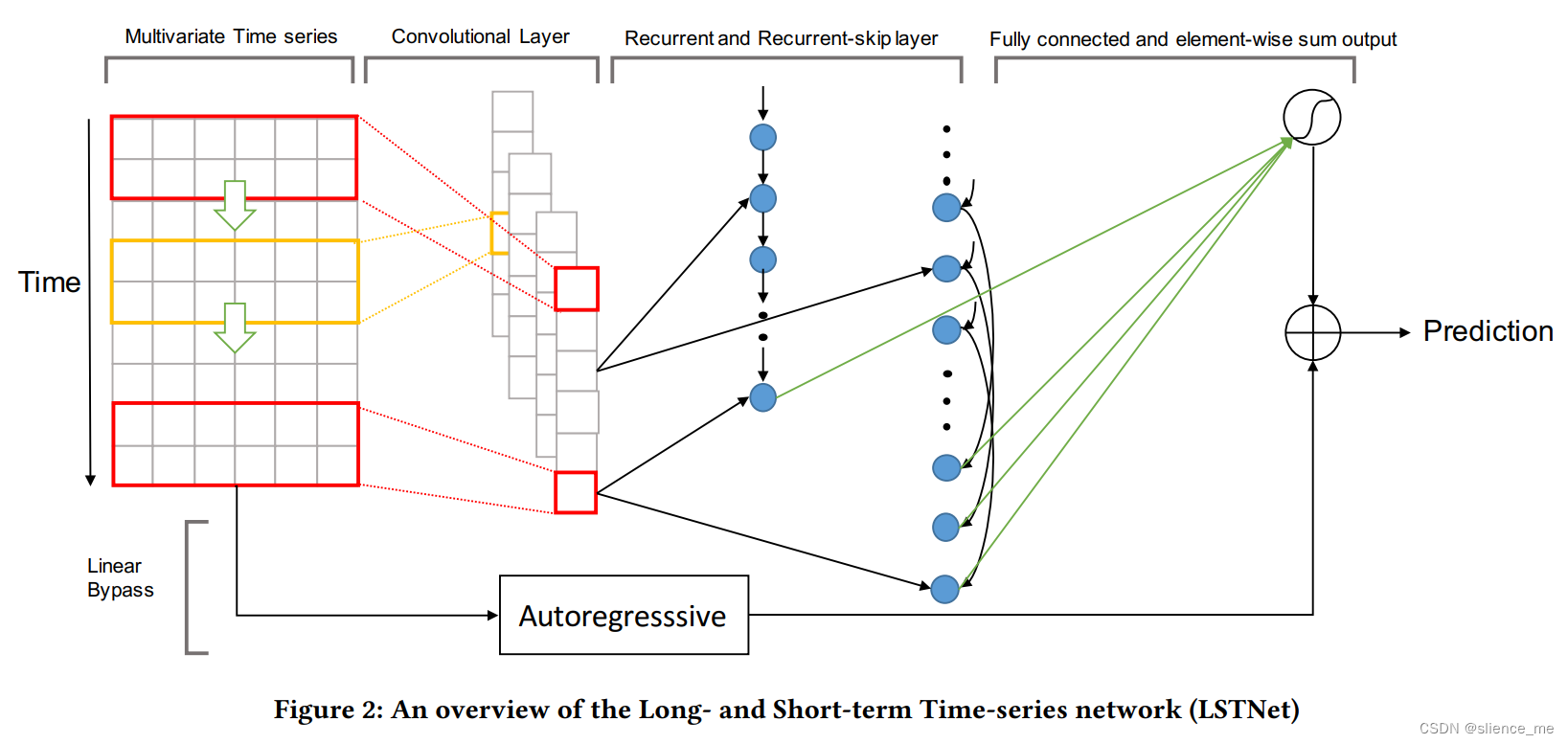

【论文笔记合集】LSTNet之循环跳跃连接

本文作者: slience_me LSTNet 循环跳跃连接 文章仅作为个人笔记 论文链接 文章原文 LSTNet [25] introduces convolutional neural networks (CNNs) with recurrent-skip connections to capture the short-term and long-term temporal patterns. LSTNet [25]引入…...

数据库关系运算理论:关系数据操作与关系完整性概念解析

✨✨ 欢迎大家来访Srlua的博文(づ ̄3 ̄)づ╭❤~✨✨ 🌟🌟 欢迎各位亲爱的读者,感谢你们抽出宝贵的时间来阅读我的文章。 我是Srlua小谢,在这里我会分享我的知识和经验。&am…...

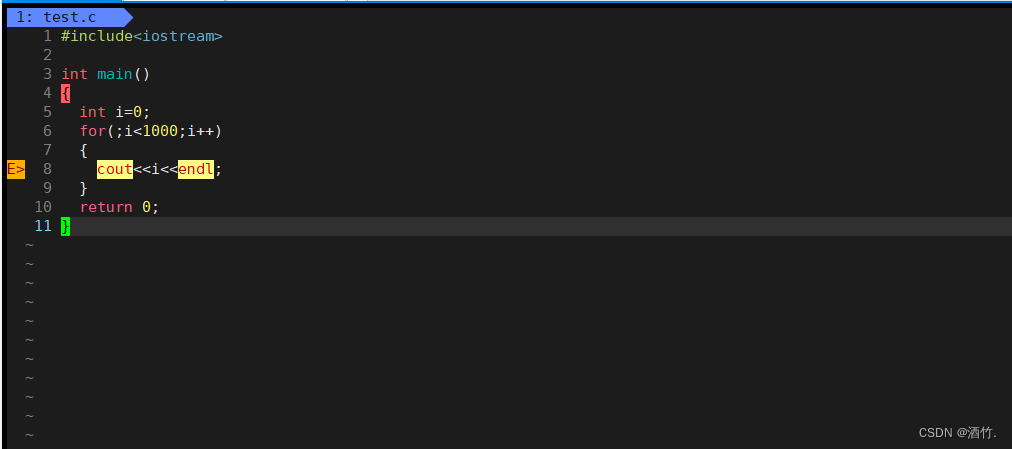

Linux基础开发工具之yum与vim

1. Linux软件包管理器——yum 1.1 什么是软件包? 在Linux下安装软件, 一个通常的办法是下载到程序的源代码, 并进行编译, 得到可执行程序. 但是这样太麻烦了, 于是有些人把一些常用的软件提前编译好, 做成软件包(可以理解成windows上的安装程序)放在一个服务器上, …...

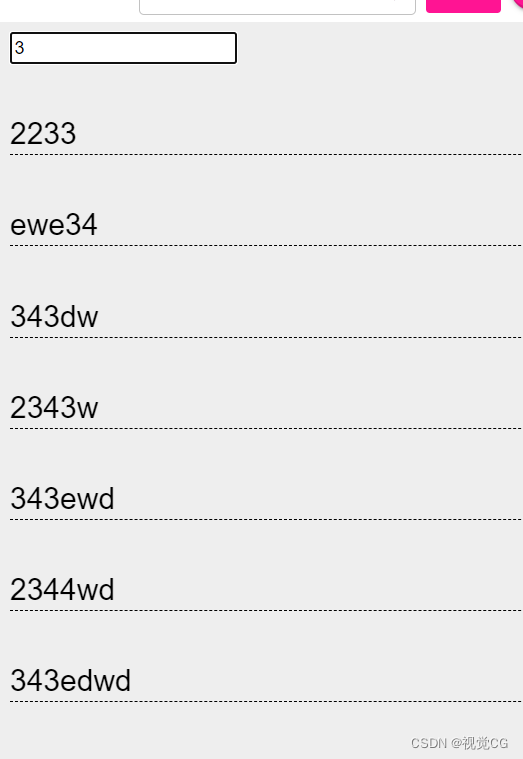

【正则表达式】正则表达式里使用变量

码 const shuai No My Name Is ShuaiGe.match(new RegExp(shuai, gi)); //↑↑↑↑↑↑↑↑ //等同于 //↓↓↓↓↓↓↓↓ /No/gi.test(My Name Is ShuaiGe)用作领域 搜索的字符动态改变,例如↓模糊搜索例: 一个文本宽,输入文本模糊搜索用…...

Java中的可变参数

java提供了可变参数这个语法。 可变参数本质为数组。 一般可变参数应用于形参中。用于接收实参。 此时实参可以有多种形式。 一种是最正常的,实参为数组名。 public class Date1 {public void one(int ... arr){int sum0;for (int x:arr){sumx;}System.out.pri…...

如何实现在固定位置的鼠标连点

鼠大侠的鼠标连点功能是免费的 浏览器搜索下载鼠大侠,指定连点间隔和启动快捷键 点击设置,指定点击位置...

15|BabyAGI:根据气候变化自动制定鲜花存储策略

一种新型的代理——Autonomous Agents(自治代 理或自主代理), 在 LangChain 的代理、工具和记忆这些组件的支持下,它们能够在无需外部干预的情况下自主 运行,这在真实世界的应用中具有巨大的价值。 AutoGPT 它的主要…...

二进制安全找实习记录

就安全岗而言,这里笔者仅仅面试了腾讯的科恩实验室内核安全和浏览器安全(其它的就面了一下前后端开发,这就不说了,笔者也没打算搞开发),然后倒在了一面。然后有的问题忘记了,仅仅记录一下自己回…...

篇(一))

列表(list)篇(一)

文章目录 2.1 创建列表2.2 append()函数2.3 clear()函数2.4 copy()函数2.5 count()函数2.6 del2.7 enumerate()函数2.8 extend()函数2.9 index()函数 2.1 创建列表 在Python中,列表(list)是一种基础的数据结构,可以包含不同类型的…...

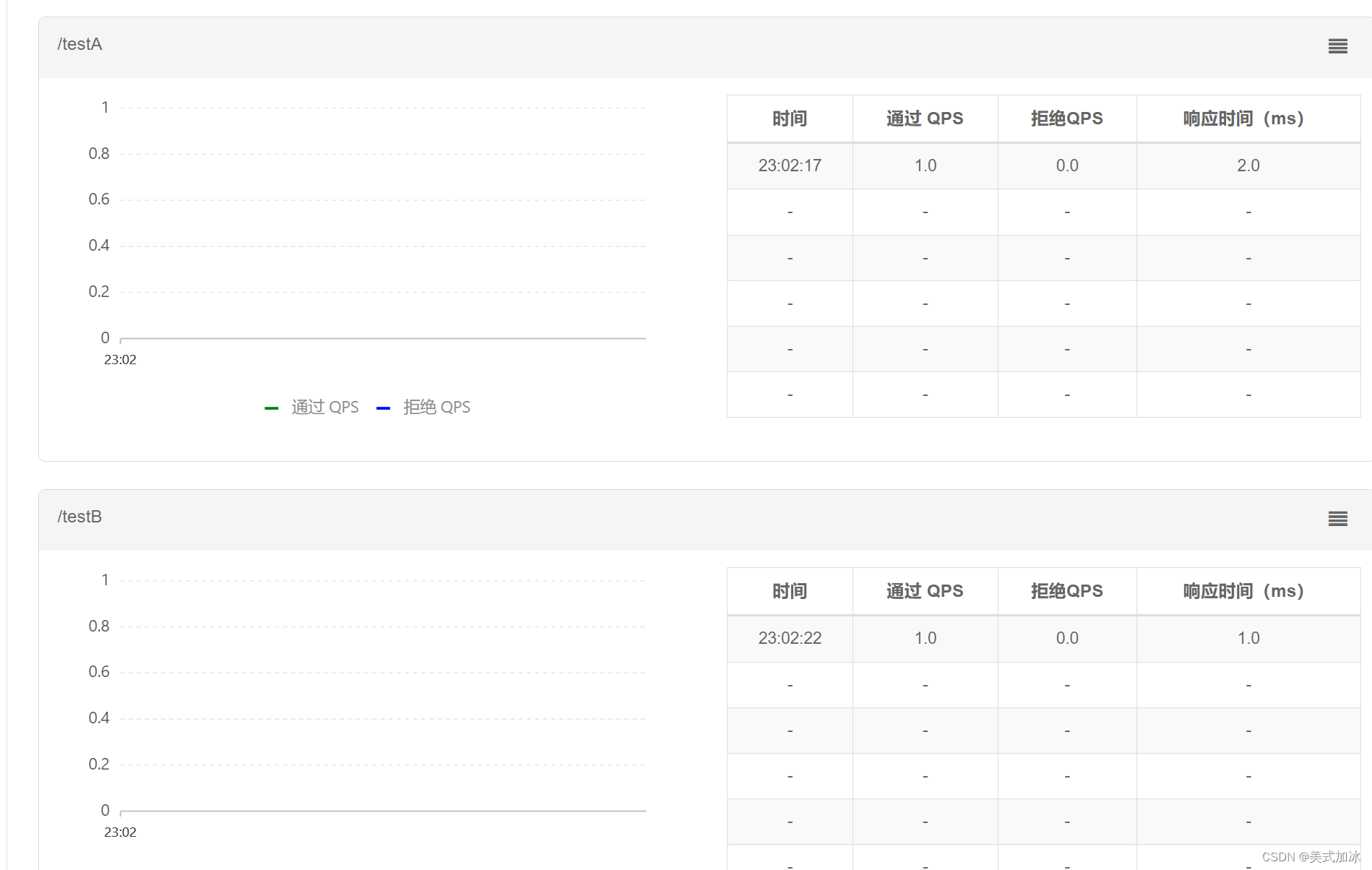

spring整合Sentinel

安装sentinel: 执行命令; java -jar sentinel-dashboard-1.8.6.jar 注:sentinel的默认端口为8080,容易出现tomcat的冲突。 当端口冲突,可以使用该指令修改sentinel的端口 默认账号和密码都为sentinel Springcloud整合sentinel:…...

MFC 自定义分发消息方法

重点: 1.创建一个专门自定义消息的头文件 constValue.h #define WM_MY_CUSTOM_MESSAGE (WM_USER 101) // 自定义消息ID 2.在你需要发送和接收该消息的类中,首先注册这个自定义消息。一般在窗口类(如CWnd派生类)的OnInitDialog…...

FPGA的应用方向

文章目录 FPGA是什么?FPGA的发展FPGA有哪些公司国内的FPGA发展如何?国内FPGA应用情况怎样?FPGA的发展方向有哪些?FPGA在工业界的应用有哪些?FPGA在科研界的方向有哪些?FPGA在高频信号处理的应用场景FPGA应用…...

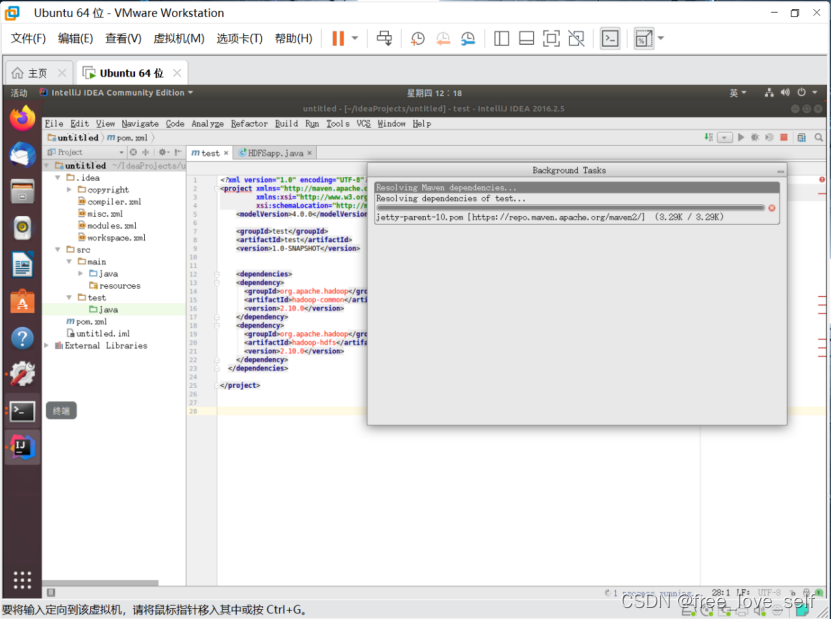

河南大学大数据平台技术实验报告二

大数据平台技术课程实验报告 实验二:HDFS操作实践 姓名:杨馥瑞 学号:2212080042 专业:数据科学与大数据技术 年级:2022级 主讲教师:林英豪 实验时间:2024年3月15日3点 至 2024年3月15日4点40 …...

Spring Cloud Gateway如何实现熔断

Spring Cloud Gateway熔断集成 熔断应用: 金融市场中的熔断机制:在金融交易系统中,熔断机制(Circuit Breaker)是一种市场保护措施,旨在预防市场剧烈波动时可能导致的系统性风险。当某个基准指数(…...

zmq源码分析之io_thread_t

文章目录概述继承关系核心成员构造函数启动与停止启动停止事件处理读事件处理(核心)其他事件(理论上不会被调用)停止处理架构图事件循环流程与其他组件的关系线程创建流程关键设计点命令处理类型性能特点总结概述 io_thread_t 是…...

如何在Navicat导入DBF文件到数据表_字段映射与高级设置

Navicat导入DBF时字段类型映射不准、中文乱码、日期偏移及大文件卡死是四大典型问题;需手动校正类型、确认编码、指定DATE类型、分批导入并禁用自动分析。Navicat 导入 DBF 时字段类型自动映射不准dbf 文件没有显式类型定义,navicat 依赖文件头和样本数据…...

MySQL升级后如何启用新安全特性_配置密码策略与加密

MySQL 8.0升级后密码策略未生效,主因是default_authentication_plugin仍为mysql_native_password;需修改my.cnf设为caching_sha256_password并重启,新用户才启用,旧用户须ALTER USER显式切换;validate_password插件仅对…...

为什么GPT-5没提“元学习”?深度起底OpenAI内部技术路线图中被雪藏的快速适应模块

第一章:AGI的元学习与快速适应能力 2026奇点智能技术大会(https://ml-summit.org) 元学习(Meta-Learning)是通向人工通用智能(AGI)的关键范式,其核心在于让系统学会“如何学习”——而非仅针对特定任务优化…...

C语言完美演绎8-10

/* 范例:8-10 */#include <stdio.h>void arith(int *k, int j) /* 以指针来接收传入数组的首地址 */{int a;for (a0;a<j;a){printf("i[%d]%d\n",a,k[a]);}}void main(){int i[]{1,8,5};arith(i,3); /* 调用函数arith()并传入数组i首地址与数组…...

AI Agent Skills 发现指南:前端工程化与自动化全景

AI Agent Skills 发现指南:前端工程化与自动化全景 📅 2026 年 4 月 19 日 ⏱ 阅读约 15 分钟 👤 前端架构师视角 🏷 标签:AI Agent 前端工程化 自动化测试 Skills 生态 提示词优化 📋 目录 什么是 …...

_kaic)

springboot中医“知源”小程序(文档+源码)_kaic

系统实现用户前台功能(前端)用户注册模块用户在填写数据的时候必须与注册页面上的验证相匹配否则会注册失败,注册页面的表单验证是通过JavaScript进行验证的,用户名的长度必须在6到18之间,邮箱必须带有符号,…...

)

告别手动拉框!用Label Studio + YOLOv5实现图像标注自动化(保姆级教程)

智能标注革命:用Label Studio与YOLOv5打造零基础自动化标注系统 在计算机视觉项目的生命周期中,数据标注往往成为制约项目进度的最大瓶颈。传统人工标注不仅耗时费力,还容易因疲劳导致标注质量下降。想象一下,当你面对数万张待标注…...

用PyTorch搞定ShapeNet部件分割:从数据加载到可视化,一份避坑指南

用PyTorch搞定ShapeNet部件分割:从数据加载到可视化,一份避坑指南 在3D点云深度学习领域,ShapeNet数据集因其丰富的部件标注信息而成为研究热点。但对于刚接触该领域的研究者来说,从原始数据到可视化结果的全流程往往充满陷阱——…...

如何用Next.js仪表盘模板在10分钟内搭建现代管理后台?

如何用Next.js仪表盘模板在10分钟内搭建现代管理后台? 【免费下载链接】next-shadcn-dashboard-starter Open source admin dashboard starter built with Next.js 16, shadcn/ui, Tailwind CSS, and TypeScript. 项目地址: https://gitcode.com/gh_mirrors/ne/ne…...