AI大模型学习在当前技术环境下的重要性与发展前景

目录

- 前言

- 1 学科基础与技能要求

- 1.1 数学基础的深厚性

- 1.2 编程能力的必要性

- 1.3 对特定领域业务场景的了解

- 2 模型结构与算法的优化

- 2.1 模型结构的不断演进

- 2.2 算法优化的重要性

- 2.3 准确性与效率的提升

- 3 AI大模型学习的应用场景

- 3.1 自然语言处理

- 3.2 计算机视觉

- 3.3 推荐系统

- 结语

前言

在当今信息时代,人工智能(AI)的发展已经成为推动科技进步和社会发展的关键力量之一。其中,AI大模型学习作为AI领域的重要分支,受到了越来越多研究者和企业的关注与投入。本文将深入探讨AI大模型学习在当前技术环境下的重要性,以及其发展前景。

1 学科基础与技能要求

1.1 数学基础的深厚性

在AI大模型学习中,深厚的数学基础是不可或缺的。线性代数、概率论和微积分等数学领域的知识为理解和设计复杂的模型提供了基础。对于深度学习而言,对于矩阵运算、梯度下降等优化算法的理解至关重要。此外,对于复杂函数和概率模型的推导与分析也是必备的技能,这些数学基础直接影响到模型的设计和训练效果。

1.2 编程能力的必要性

AI大模型学习需要具备扎实的编程能力,特别是在实现和优化算法时。熟练掌握Python等编程语言以及常用的深度学习框架(如TensorFlow、PyTorch等)对于开发和调试大型模型至关重要。除了基本的语法和数据结构,还需要对高性能计算、并行编程等方面有一定了解,以确保模型的高效运行。

1.3 对特定领域业务场景的了解

了解特定领域的业务场景是AI大模型学习中的关键因素之一。不同领域的数据特点、问题需求各不相同,因此需要对相关领域有深入的了解。这包括对自然语言处理、计算机视觉、医疗健康等领域的专业知识,以便更好地设计和优化模型,使其能够在实际应用中取得良好的效果。

2 模型结构与算法的优化

2.1 模型结构的不断演进

随着研究的深入和技术的进步,AI大模型学习中的模型结构不断演进。从最初的简单神经网络到如今的Transformer模型,不断涌现出新的结构和架构。这些新的模型结构往往能够更好地捕捉数据之间的复杂关系,提高模型的泛化能力和表征能力。

2.2 算法优化的重要性

除了模型结构,算法优化也是提升AI大模型学习性能的关键。针对不同的任务和数据特点,需要选择合适的优化算法和技巧。例如,针对语言模型的训练,可以采用分布式训练和梯度累积等策略来提高效率和训练速度。同时,针对模型的特定问题,也需要进行针对性的算法改进和调整,以获得更好的性能。

2.3 准确性与效率的提升

在AI大模型学习中,准确性和效率往往是相互制约的。优化模型结构和算法可以在一定程度上提高准确性,但也可能增加计算成本和资源消耗。因此,需要在准确性和效率之间进行权衡,并通过技术创新和工程实践不断提升模型的性能,以满足实际应用的需求。

3 AI大模型学习的应用场景

3.1 自然语言处理

自然语言处理(NLP)领域是AI大模型学习的重要应用领域之一。通过深度学习模型的训练和优化,可以实现对复杂语言数据的理解和处理,为人机交互和信息检索等应用提供了广泛支持。

深度学习模型如Transformer等已成为自然语言处理任务的主力。文本生成是其中的重要应用之一,它可以应用于对话系统、文本摘要等领域,使得机器能够更自然地与人类进行交流。另一方面,机器翻译是NLP的重要分支,通过训练大型神经网络模型,如Seq2Seq模型,可以实现从一种语言到另一种语言的自动翻译,为国际交流和跨文化交流提供了便利。

情感分析是NLP中的另一个重要任务,它可以帮助企业了解用户对产品或服务的态度和情感倾向。深度学习模型可以对大规模文本数据进行情感分析,从而帮助企业更好地制定营销策略或产品改进方案。这些应用的发展不仅提升了用户体验,也推动了商业决策的智能化和精准化。

3.2 计算机视觉

计算机视觉(CV)领域是AI大模型学习的另一个热门应用领域。通过深度学习模型的训练和迁移学习,可以实现对图像数据的高效分析和处理,为自动驾驶、智能监控等应用提供了技术支持。

图像分类是计算机视觉中的经典问题,通过深度学习模型,如卷积神经网络(CNN),可以对图像进行分类和识别,从而应用于人脸识别、物体识别等领域。目标检测是另一个重要的CV任务,它可以识别图像中的特定目标并标注其位置,为智能监控、自动驾驶等应用提供了基础技术支持。

图像生成是CV领域的另一个研究热点,通过深度生成模型,如生成对抗网络(GAN),可以生成逼真的图像,从而应用于虚拟现实、创意设计等领域。这些技术的发展推动了CV应用的广泛普及和深入发展,为人们的生活和工作带来了诸多便利和创新。

3.3 推荐系统

推荐系统是AI大模型学习在信息推荐领域的重要应用之一。通过深度学习模型的训练和优化,可以实现对用户行为和偏好的建模,为电商平台、社交媒体等应用提供个性化推荐服务。

个性化推荐是推荐系统的核心任务之一,通过分析用户历史行为和兴趣偏好,为用户推荐可能感兴趣的商品或内容。深度学习模型可以利用海量用户行为数据进行训练,从而实现更精准和有效的个性化推荐。内容理解是推荐系统中的另一个重要问题,通过深度学习模型对文本、图像等内容进行理解和分析,可以为推荐系统提供更丰富和多样的推荐内容,提升用户体验和满意度。

个性化推荐不仅可以提升用户购物体验,也可以帮助电商平台和社交媒体提高用户粘性和转化率,促进平台的商业价值和发展。同时,个性化推荐也面临着数据隐私和信息过滥用等问题,需要在保护用户隐私的前提下,实现个性化推荐算法的有效应用。

结语

随着技术的不断发展和应用场景的扩展,AI大模型学习将在未来发挥越来越重要的作用。通过深厚的学科基础和技能要求,以及对特定领域业务场景的了解,AI大模型学习将不断优化模型结构和算法,提升模型的准确性和效率,为人类生活和工作带来更多便利。

相关文章:

AI大模型学习在当前技术环境下的重要性与发展前景

目录 前言1 学科基础与技能要求1.1 数学基础的深厚性1.2 编程能力的必要性1.3 对特定领域业务场景的了解 2 模型结构与算法的优化2.1 模型结构的不断演进2.2 算法优化的重要性2.3 准确性与效率的提升 3 AI大模型学习的应用场景3.1 自然语言处理3.2 计算机视觉3.3 推荐系统 结语…...

【呼市经开区建设服务项目水、电能耗监测 数采案例】

实施方案 针对能耗采集中的水、电能源数据采集,因客观因素条件,数据采集方面存在较大难度。大多数国网电表485接口由于封签限制,不能实施采集,不让拆机接线,采集实施存在困难。水量能耗采集,存在类似问题&a…...

深度学习算法工程师面试常见问题及解答

基础知识和理论: 解释什么是深度学习以及它与机器学习的关系。描述神经网络的基本结构和工作原理。什么是反向传播算法,它是如何工作的?激活函数的作用是什么?常见的激活函数有哪些?什么是损失函数?常见的损…...

OKR与敏捷开发、精益创业等方法如何协同工作?

在快速变化的市场环境中,企业需要更加灵活和高效地应对各种挑战。目标与关键成果法(OKR)、敏捷开发以及精益创业等方法,作为现代企业管理的重要工具,各自在推动企业发展、提高团队效率、优化产品迭代等方面发挥着不可或…...

【ESP32 Arduino】定时器的使用

文章目录 前言一、ESPTIMER定时器的介绍1.1 定时器是什么 二、分频系数2.1 为什么需要分频系数2.2 分频系数怎么计算 三、定时器的使用3.1 初始化定时器对象3.2 设置中断时间3.3 设置回调函数3.4 使能定时器 四、示例代码总结 前言 在嵌入式系统中,定时器是一项重要…...

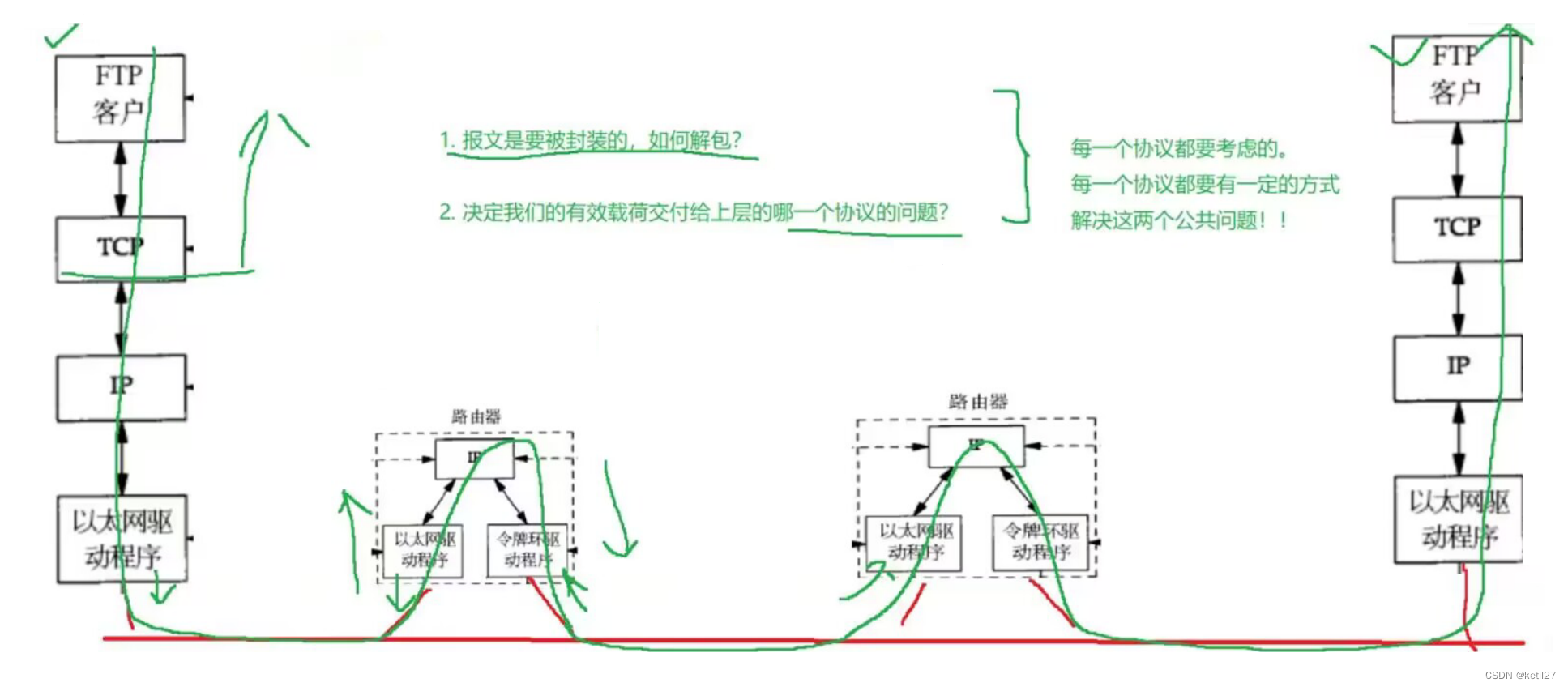

网络基础(一)初识

1、计算机网络背景 1.1、网络发展 1. 独立模式: 计算机之间相互独立; 2. 网络互联: 多台计算机连接在一起,完成数据共享; 3. 局域网LAN: 计算机数量更多了, 通过交换机和路由器连接在一起; 4. 广域网WAN: 将远隔千里的计算机都连在一起;…...

作业:基于udp的tftp文件传输实例

#include <head.h> #include <sys/types.h> #include <sys/socket.h> #include <arpa/inet.h> #include <errno.h>#define PORT 69 //服务器绑定的端口号 #define IP "192.168.1.107" //服务器的IP地址int do_download(i…...

【数据结构和算法】-贪心算法

贪心算法(又称贪婪算法)是一种在每一步选择中都采取在当前状态下最好或最优(即最有利)的选择,从而希望导致结果是全局最好或最优的算法。贪心算法在有最优子结构的问题中尤为有效,它通过将问题分解为一系列…...

路由器里如何设置端口映射?

在互联网时代,我们经常需要将内部网络的服务暴露到公网以便其他人访问。直接将内部网络暴露在公网上存在一定的安全风险。为了解决这个问题,我们可以利用路由器里设置端口映射来实现将特定端口的访问请求转发到内部网络的特定设备上。 端口映射的原理 端…...

M3C芯片——支持工业级HMI应用,集成2D加速、4路串口及2路CAN

M3C芯片是一款基于 RISC-V 的高性能、国产自主、工业级高清显示与智能控制 MCU,配备强大的 2D 图形加速处理器、PNG/JPEG 解码引擎、丰富的接口,支持工业宽温,具有高可靠性、高开放性,可广泛应用于工业自动化控制、HMI人机交互、 …...

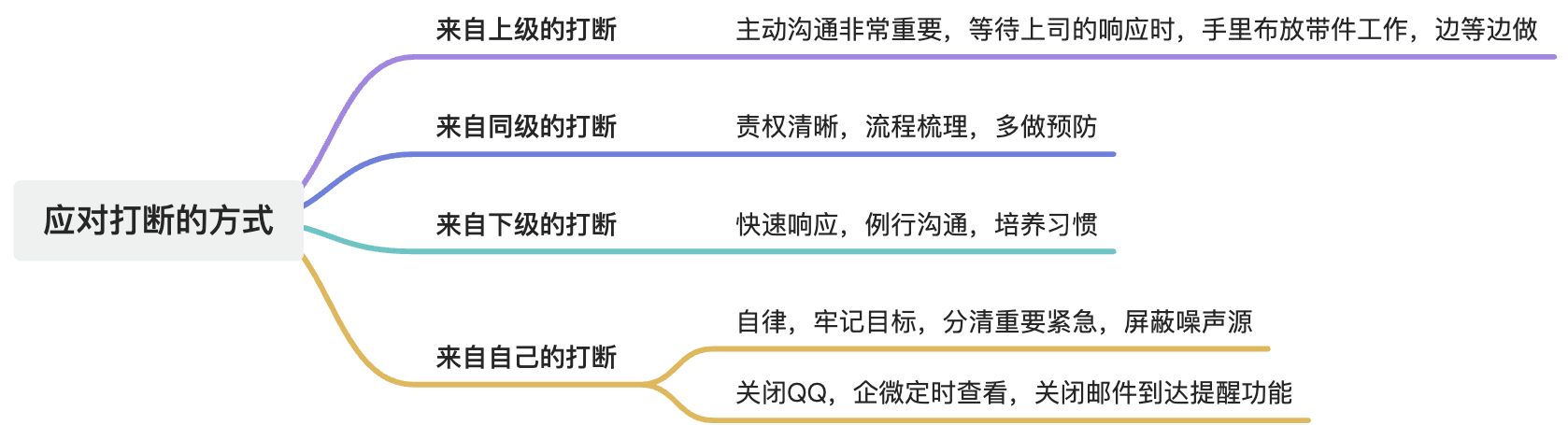

如何做时间管理?

前言 本篇是最近学习工作提效系列课程的第一篇,如何做时间管理?关于时间管理的内容老生常谈了,我自己之前也分享过针对时间管理的一些思考,比如 近期对「时间管理」的一些思考, 还有高效能人士的七个习惯的分享【读书…...

三级数据库技术考点(详解!!)

1、 答疑:【解析】分布式数据库系统按不同层次提供的分布透明性有:分片透明性;②位置透明性;③局部映像透明性,位置透明性是指数据分片的分配位置对用户是透明的,用户编写程序时只需 要考虑数据分片情况,不需要了解各分片在各个场地的分配情…...

【技术栈】Redis 企业级解决方案

SueWakeup 个人主页:SueWakeup 系列专栏:学习技术栈 个性签名&…...

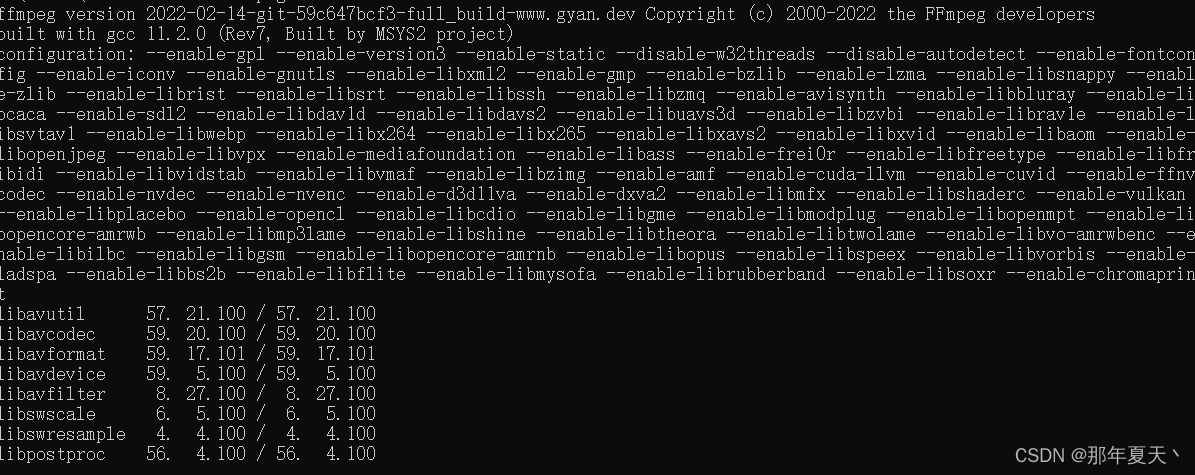

(一)Linux+Windows下安装ffmpeg

一丶前言 FFmpeg是一个开源的音视频处理工具集,由多个命令行工具组成。它可以在跨平台的环境中处理、转换、编辑和流媒体处理音视频文件。 FFmpeg支持多种常见的音视频格式和编解码器,可以对音视频文件进行编码、解码、转码、剪辑、合并等操作。它具有广…...

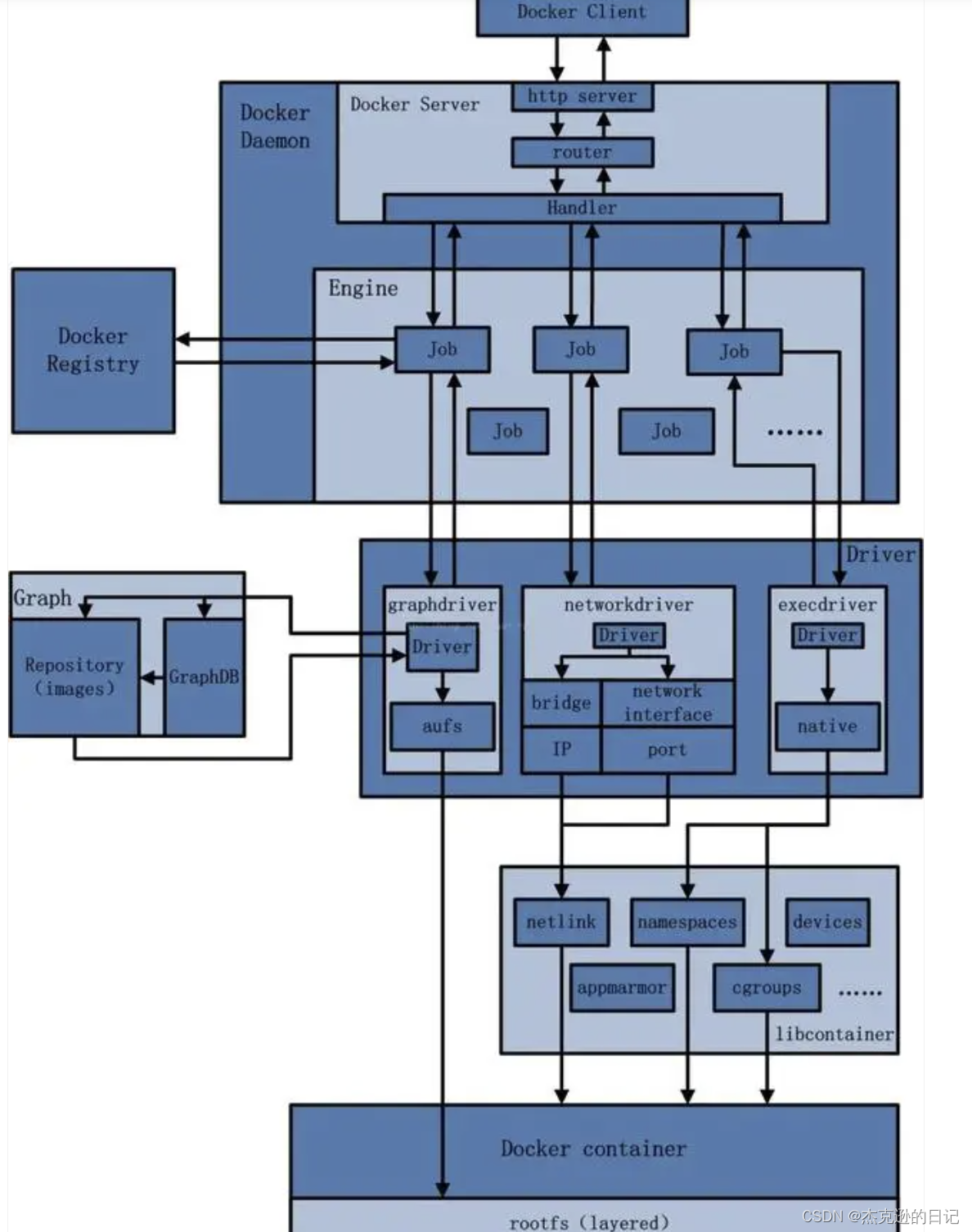

docker的部署与安装以及部署一个docker(容器)应用及docker容器常出现的问题

docker 架构图 一、docker的部署与安装 1、在 CentOS 上安装 Docker 移除旧版本(如果有的话):sudo yum remove docker docker-client docker-client-latest docker-common docker-latest docker-latest-logrotate docker-logrotate docker-…...

harmonyOS简介及背景

harmonyOS的场景模式18n: 1(入口手机)8(电脑、VR、手环、iPad、智慧屏、)–wifi—n(车载、智能家居等所有)harmonyOS不需要考虑软硬件的差异,是一个兼容N种的超级终端harmonyOS干了两件事: (1&a…...

最新,955神仙公司名单(非外企)

955 神仙公司名单(非外企) 往常爆料最多的 955 神仙公司名单通常都是集中在一线城市的外企。 例如下面这张最为流行的名单图: 最近牛客网上有同学整理出了非外企的版本,其中不乏一些耳熟能详的互联网产品。 随手把名单分享给大家。…...

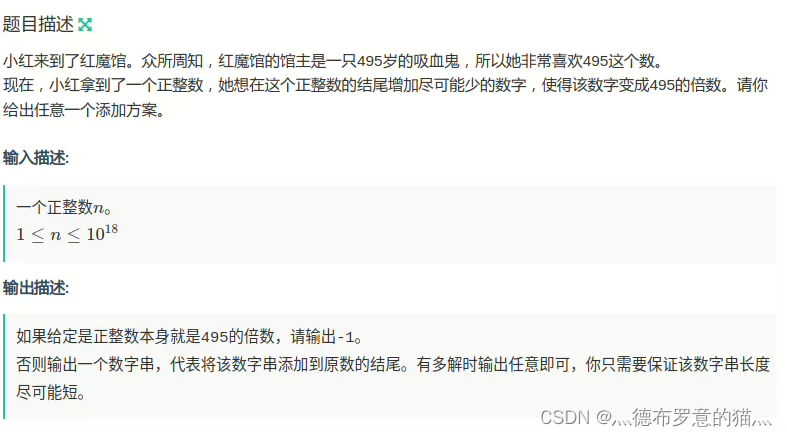

牛客周赛 Round 37 C.红魔馆的馆主

非常恶心的诈骗,手玩了半小时,发现了一堆规律,比如是11的倍数的偶数数位和奇数数位要相等 还搞上了逆元,是5的倍数必须0 or 5结尾,是9的倍数必须数位之和是9的倍数结果做不出来 然后不是构造是纯纯的暴搜 直接暴力看…...

AWS监控,AWS 性能监控工具

监控云部署的性能是 IT 环境正常运行的内在条件。AWS 云是一个架构良好的框架,管理员可以使用专用的AWS 性能监控工具增强服务的功能。执行AWS监视是为了跟踪在AWS环境中积极运行的应用程序工作负载和资源。AWS监视器跟踪各种AWS云指标,以帮助提高在其上…...

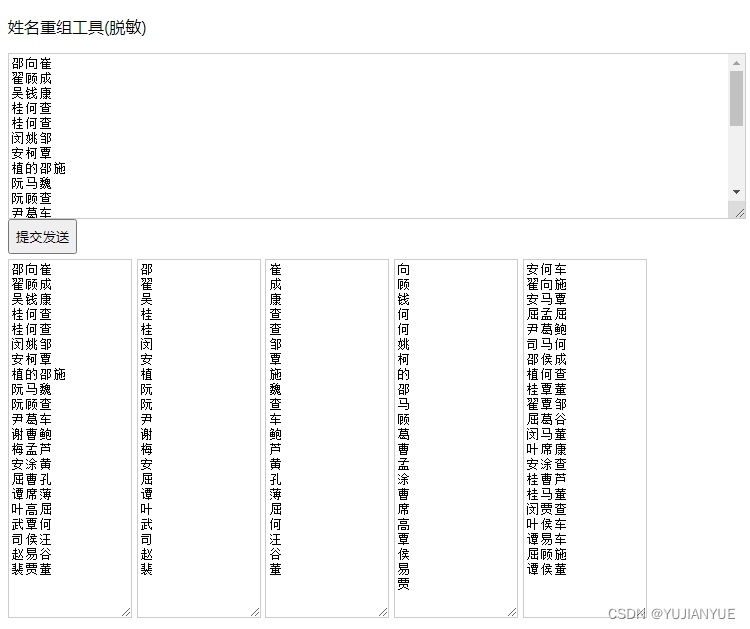

PHP姓名快速匿名化工具(重组脱敏)

PHP姓名重组工具(脱敏/匿名化工具) 将excel数据姓名列粘贴提交,得到随机姓随机中间字随机尾字的重组姓名 那些年自用瞎搞的代码,今日整理成网页交提交得到结果的交互功能分享。 <?php //PHP姓名重组工具(脱敏/匿名化工具) //将excel数据姓名列粘贴…...

物理引导的机器学习工作流:气候建模的融合创新与实践

1. 项目概述:当气候建模遇见机器学习如果你像我一样,在气候模拟这个领域摸爬滚打超过十年,就会深刻体会到一种“甜蜜的负担”:我们构建的地球系统模型(ESM)越来越精细,物理过程越来越复杂&#…...

苏州创新药20年,站上全球产业洗牌暴风眼

一个城市的创新药产业集群如何从无到有,又如何在全球化临界点寻找自己的位置。文|徐鑫编|任晓渔过去一年多,苏州是全球创新药产业版图中一个绕不过去的城市。大额海外授权交易频繁传出,在中国高端制造走出去的背景下&a…...

Java数组工具类实战:设计不可实例化的静态工具类

实现一个工具类 MathUtils,满足以下要求: 1. 所有方法均为静态,且该类不能从外部实例化(提示:使用私有构造器)。 2. 提供三个静态方法:- maxArray(int[] arr):返回较大值;…...

三步实现跨架构程序兼容:Box64高效架构转换指南

三步实现跨架构程序兼容:Box64高效架构转换指南 【免费下载链接】box64 Box64 - Linux Userspace x86_64 Emulator with a twist, targeted at ARM64, RV64 and LoongArch Linux devices 项目地址: https://gitcode.com/gh_mirrors/bo/box64 你是否曾在ARM64…...

电容损坏深度诊断,从外观到 ESR精准区分容衰与漏电

在 PCB 故障中,电容损坏占比超 40%,是当之无愧的 “头号杀手”。很多工程师仅靠 “鼓包漏液” 判断电容好坏,殊不知80% 的电容损坏是隐性的—— 外观平整但容值衰减、ESR 升高、轻微漏电,导致供电不稳、系统重启、噪声增大&#x…...

【审计专栏】【财务领域】 第四十九篇 人在企业中的核心资产和核心利益01

编号 类型 企业 (行业/企业产品/企业利益链/生态位与层级) 业务领域 企业性质 企业中人的角色/岗位/利益矩阵 人在企业中的核心资产/附属资产 资产的业务-财务数学模型及数字/数值 关联知识 1 核心经营性资产(如IP、数据、品牌) 行业:人工智能 产品:工业视觉检…...

基于MAX78000与CNN的智能螺栓巡检小车:嵌入式AI实战解析

1. 项目概述与核心思路在轨道交通的日常运维中,螺栓的紧固状态检查是一项繁重且关键的任务。无论是轨道上的紧固螺栓,还是列车转向架、轮对轴承上的关键螺栓,其松动或失效都可能引发严重的安全事故。传统的人工巡检方式不仅效率低下ÿ…...

)

告别KITTI!用TartanAir数据集在Unreal Engine仿真环境里“虐”你的VSLAM算法(附保姆级下载与使用指南)

用TartanAir数据集在Unreal Engine中打造VSLAM算法的"极限考场"当你的视觉SLAM算法在KITTI数据集上跑出98%的准确率时,是否意味着它已经准备好应对真实世界的复杂场景?现实往往会给乐观的开发者当头一棒——实验室里的"优等生"在遇到…...

ROS机器人仿真架构解析:基于wpr_simulation的移动操作机器人技术实现

ROS机器人仿真架构解析:基于wpr_simulation的移动操作机器人技术实现 【免费下载链接】wpr_simulation 项目地址: https://gitcode.com/gh_mirrors/wp/wpr_simulation 在机器人操作系统(ROS)开发领域,硬件依赖和测试成本一直是制约算法迭代效率的…...

Lovable电商网站搭建,为什么92%的初创团队在第3周就遭遇性能雪崩?

更多请点击: https://codechina.net 第一章:Lovable电商网站搭建 Lovable 是一个面向中小商户的轻量级电商解决方案,采用现代 Web 技术栈构建,强调可扩展性、用户体验与快速部署。其核心基于 Vue 3(Composition API&a…...