网络配置的加密存储

随着数据泄露事件的增加,扰乱了公司的正常工作周期,企业遭受了损失。事实上,数据泄露可以通过存储加密来控制,存储加密是防止黑客对网络数据库造成严重破坏的最有效方法之一。在网络配置管理器中,存储加密可用于存储设备配置、用户名、密码、电子邮件、电话号码和其他敏感信息,以维护数据安全。网络配置管理器将设备配置以加密形式存储在与产品捆绑在一起的PostgreSQL数据库中,从而确保该过程安全可靠。

网络配置存储加密工作原理

在网络配置管理器中,可以对所有配置文件进行加密和存储。在网络配置管理器服务器上加密配置后,将它们保存到产品的数据库中,一旦数据存储在数据库中,只有当需要在UI中显示时,服务器才会对其进行解密。网络管理员可以放心,他们的数据是安全的,并且无法通过暴力破解或任何其他解密方法进行解密。因此,网络配置管理器有助于在企业网络环境中实现最大的安全性。

加密存储的重要性

加密对于保证没有未经授权的个人可以访问业务关键型文件至关重要,这将大大减少未经授权访问或泄漏的可能性,同时保持安全的网络基础设施,它也是保护企业 IT 环境的基本部分。数据加密如此重要的原因如下:

- 加密提供数据安全

- 通过加密跨多个设备进行保护

- 加密传输过程中的数据安全

- 加密有助于维护数据完整性

- 加密确保合规性

加密提供数据安全

使用Network Configuration Manager作为配置管理工具,黑客和恶意用户无法访问数据,此外,网络配置管理器通过加密数据确保双重保护,以防止黑客和未经授权的用户获取原始数据。因此,网络管理员可以通过实施存储加密来确保对其配置文件的完全保护。

通过加密跨多个设备进行保护

随着智能手机和移动应用程序的普及,网络管理员发现越来越难以保护存储在这些设备上的数据。网络配置管理器消除了本地设备和移动设备上的数据泄露,因为它不会在任何一种类型的设备上存储加密数据。相反,数据被加密并存储在服务器上,只有在需要时才由移动应用程序和其他个人设备获取,这确保了跨多个设备的安全性。

加密传输过程中的数据安全

网络管理员在管理配置时面临的一个主要问题是在传输过程中对数据进行加密。网络配置管理器提供了一个有效的加密解决方案,有助于确保数据在存储和传输时受到保护。即使在传输过程中,也可以对具有 SSH 凭据的设备数据进行加密,这意味着共享或上传到云系统的文件在整个传输过程中都是安全的。

加密有助于维护数据完整性

数据篡改是黑客除窃取数据外的另一种欺诈手段,这让企业担心其数据的完整性。网络配置管理器通过数据加密保护企业的数据安全,防止第三方用户/黑客篡改数据。因此,存储加密有效地保护了所有形式的数据,并在很长一段时间内保持数据的完整性。

加密确保合规性

确保遵守内部和外部指导方针对任何组织来说都是必不可少的,但是,在如何处理数据方面,对特定行业有一定的限制。存储加密不仅提供了传输和存储数据的最安全的方法之一,而且还帮助企业遵守HIPAA、PCI DSS、SOX和其他限制。

Network Configuration Manager网络设备管理系统支持批量配置设备,自动备份配置文件,实时跟踪配置变更,快速恢复正确配置,避免由错误配置引起的网络故障。

相关文章:

网络配置的加密存储

随着数据泄露事件的增加,扰乱了公司的正常工作周期,企业遭受了损失。事实上,数据泄露可以通过存储加密来控制,存储加密是防止黑客对网络数据库造成严重破坏的最有效方法之一。在网络配置管理器中,存储加密可用于存储设…...

你写代码,会关注时间复杂度吗?

虽然面试的时候总是被问到这个问题,但你写代码的时候,真的会想到这个问题吗?时间复杂度,说的当然不是你写的代码执行用了多长时间,而是代码执行语句的次数。 目录 每行代码都需要注意 计算方法 1 例如常量增长 2 …...

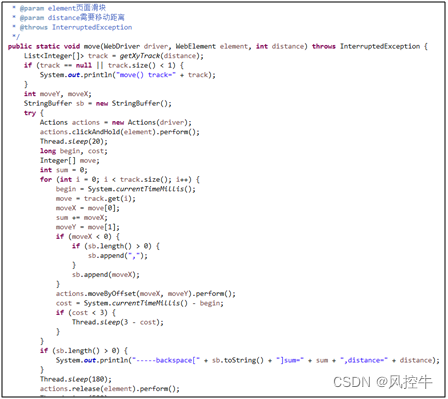

【连连国际注册/登录安全分析报告】

连连国际注册/登录安全分析报告 前言 由于网站注册入口容易被黑客攻击,存在如下安全问题: 暴力破解密码,造成用户信息泄露短信盗刷的安全问题,影响业务及导致用户投诉带来经济损失,尤其是后付费客户,风险巨…...

-远程访问)

linux进阶高级配置,你需要知道的有哪些(10)-远程访问

1、ssh协议的功能 为客户机提供安全的shell环境(字符界面),用于远程管理 2、openssh的服务说明 服务名:sshd 重启服务:systemctl restart sshd 主配置文件:/etc/ssh/sshd/_config 端口号:tcp 2…...

不显示 表格 style=“display: none;“ 这个默认是不显示的

不显示 表格 style“display: none;” 这个默认是不显示的 取消就可以或者 $(‘#modifyStatusBtn’).show(); <div id"userInfoContainer" style"display: none;"></div>...

Bittensor怎么挖?手把手教你,使用bitget钱包

4月 Binance 上新 TheBittensorHub (TAO), 这个项目究竟做了什么可以令其在上大舞台前就已经在所有通证中排名前 30? 本文将深度解析。 该项目既不直接贡献数据,也不直接贡献算力。 而是通过区块链网络和激励机制,来对不同的算法进行调度和…...

领略Java内部类的“内部”

内部类有两种情况: (1) 在类中定义一个类(私有内部类,静态内部类) (2) 在方法中定义一个类(局部内部类,匿名内部类) 1、私有内部类 —— 在方法之间定义的内部类,非静态 我们首先看看类中内部类的两个特点: (1) 在外部…...

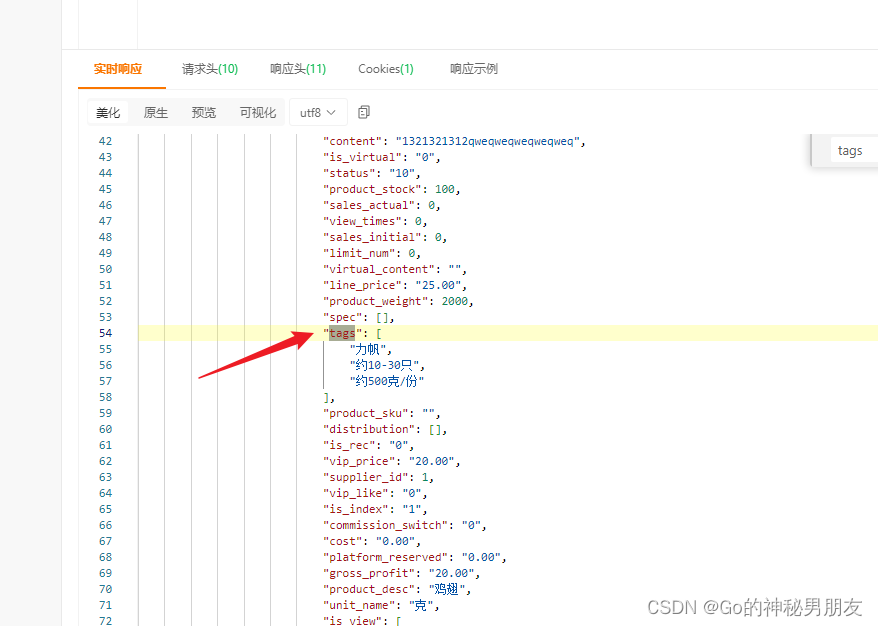

PHP 提取数组中的特定的值

需求: 前端展示: (1)之前的页面: (2)修改后的页面: 之前接口返回的数据 : 解决办法:提取tags 中的 ’约 的数组 添加到一个新的数组中去 1:一开…...

SpringBoot、JAVA中excel、rtf、doc转PDF

话不多说,直接上干货 // 官方文档的要求 无需理会public static boolean getLicense() {boolean result false;try {String s "<License><Data><Products><Product>Aspose.Total for Java</Product><Product>Aspose.Wo…...

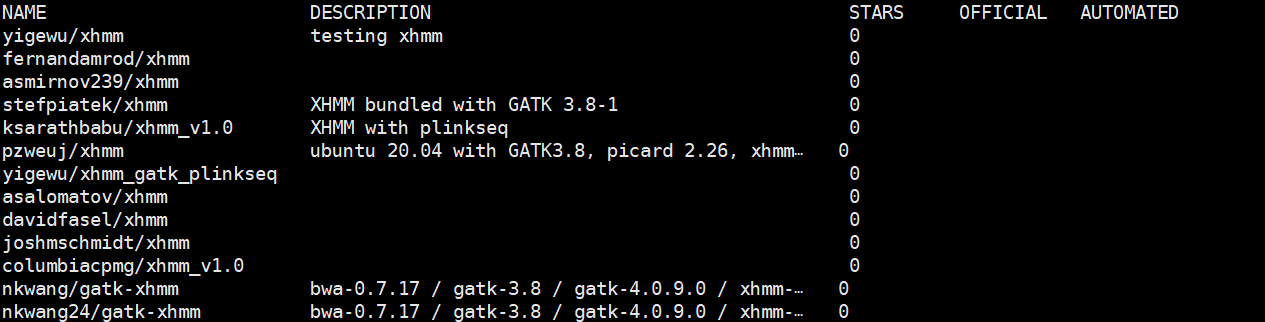

生信技能45 - 基于docker容器运行生信软件

1. 获取docker镜像 以运行xhmm CNV分析软件为例。 # 搜索仓库镜像 sudo docker search xhmm# 拉取镜像 sudo docker pull ksarathbabu/xhmm_v1.0# 启动镜像,非后台 sudo docker run -it ksarathbabu/xhmm_v1.0 /bin/bash # -i: 交互式操作。 # -t: 终端。 # ksarathbabu/xhmm…...

算法训练营第63天|LeetCode 84.柱状图中最大的矩形

完结!撒花! LeetCode 84.柱状图中最大的矩形 题目链接: LeetCode 84.柱状图中最大的矩形 代码: class Solution { public:int largestRectangleArea(vector<int>& heights) {heights.insert(heights.begin(),0);he…...

python跟C++选哪个?

选择使用Python还是C取决于你的具体需求和项目背景。我这里有一套编程入门教程,不仅包含了详细的视频讲解,项目实战。如果你渴望学习编程,不妨点个关注,给个评论222,私信22,我在后台发给你。 在通信工程行业…...

速锐得深入解析吉利几何CAN总线数据通信网络的拓扑层级框架技术

在现代汽车工业中,车辆的电子控制单元(ECU)之间的通信至关重要。这种通信大多通过控制器局域网络(CAN)总线实现,它是德国BOSCH公司于20世纪80年代初开发的一种串行数据通信协议。随着技术的不断进步&#x…...

数据分析的数据模型

数据分析的数据模型 前言一、优化模型1.1线性优化模型1.1.1线性优化模型定义1.1.2线性优化模型求解算法1. 1.2.1图解法1. 1.2.2. 单纯形法 1.1.3 线性优化模型的应用 1.2非线性优化模型1.2.1非线性优化模型定义1.2.2非线性优化划模型求解方法1. 2.2.1有约束非线性模型算法1.2.2…...

SQL注入-通达OA SQL注入漏洞【CVE-2023-4166】原理及检测思路分析

1、漏洞描述 通达OA中发现一个漏洞,并被列为严重漏洞。该漏洞影响文件general/system/seal_manage/dianju/delete_log.php的未知代码。对参数 DELETE_STR 的操作会导致 sql 注入。 2、影响范围 通达OA版本11.10之前 3、复现环境 FOFA搜索:app"TDX…...

复杂度渐进表示)

数据结构(七)复杂度渐进表示

数据结构(七)复杂度渐进表示 要点:复杂度相加取较大值,嵌套取二者乘积 思考:为什么只需要知道复杂度的趋势就可以了? 01 复杂度的渐进表示法 Ω复杂度渐进表示法区分复杂度T(n)的上界(o&…...

3d如何同时贴两个图在模型上?---模大狮模型网

在3D设计中,为模型贴上纹理或图案是常见的操作,可以使模型更加逼真和生动。然而,有时候我们需要在同一个模型上同时贴上两个不同的图案,这可能会对初学者构成一定的挑战。在本文中,我们将分享一些简单而有效的方法&…...

【全开源】Java同城预约月嫂服务上门服务本地服务源码APP+小程序+公众号+H 5

智能匹配与推荐:源码运用先进的算法和定位技术,根据用户的需求和地理位置,智能匹配并推荐附近的合适月嫂。这种匹配不仅基于地理位置,还考虑了月嫂的技能、经验、评价等因素,确保服务的质量和可靠性。 在线预约与支付…...

汇聚荣科技:拼多多开店时后期押金可以退吗?

在电商领域,拼多多以其独特的团购模式迅速崛起,吸引了众多商家入驻。对于这些商家而言,了解平台的各项费用政策尤为重要,其中押金的退还问题是大家关注的焦点之一。那么,拼多多开店时后期押金可以退吗?答案是肯定的。…...

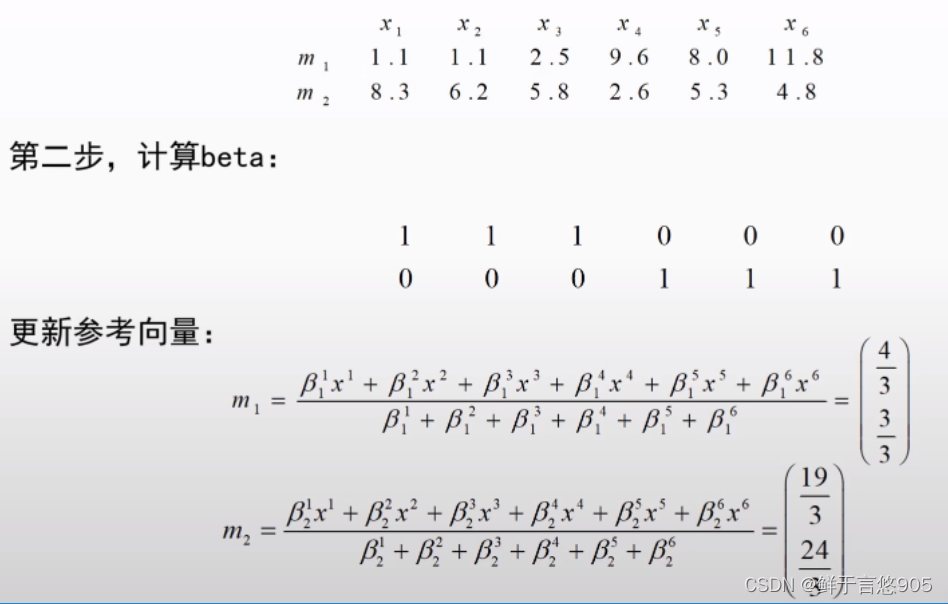

【机器学习与实现】K近邻算法

目录 一、KNN算法简介(一)KNN算法包括三个步骤(二)超参数K的影响 二、距离度量三、邻近点的搜索算法四、KNN算法的特点五、KNN常用的参数及其说明六、分类算法的性能度量(一)混淆矩阵及相关概念(…...

应用连接协议桥接器:打通异构系统,实现数据自动化流转

1. 项目概述:一个连接不同应用生态的“桥梁”最近在折腾一些自动化流程,发现不同平台、不同应用之间的数据互通是个老大难问题。比如,你在A平台创建了一个任务,希望它能自动同步到B平台的日历,或者把C应用里的数据变化…...

workout-cool项目实战:构建自动化运动数据流,打通健康管理与效率工具

1. 项目概述与核心价值 最近在健身圈和开发者社区里,一个叫“workout-cool”的项目热度悄然攀升。乍一看这个标题,你可能会觉得它只是一个简单的健身记录工具,但当你真正深入进去,会发现它远不止于此。作为一个长期在健康科技和效…...

Arm DynamIQ PMU架构解析与性能监控实战

1. Arm DynamIQ PMU架构概览 在Armv8-A架构的DynamIQ多核设计中,性能监控单元(PMU)作为硬件性能分析的核心组件,提供了对微架构事件的精确计数能力。与传统PMU设计不同,DynamIQ的Cluster级PMU寄存器组位于共享单元(DSU)中,可监控跨…...

ASReview实战:用主动学习技术高效完成文献综述

1. 项目概述:当学术文献综述遇上主动学习如果你是一名研究生、科研人员,或者任何需要从海量文献中筛选出相关研究的人,那么“大海捞针”这个词你一定深有体会。面对动辄成千上万篇的论文标题和摘要,传统的人工筛选不仅耗时耗力&am…...

)

告别手动复制粘贴!用Matlab脚本一键搞定A2L与ELF文件合并(附完整.m文件)

汽车电控标定工程师的自动化利器:Matlab脚本实现A2L与ELF文件智能合并 在汽车电子控制单元(ECU)开发过程中,标定工作是不可或缺的关键环节。传统的手动操作方式不仅效率低下,还容易引入人为错误。本文将详细介绍如何利…...

从流水线卡顿到丝滑训练:Deepspeed Pipeline Parallelism实战调优避坑指南

从流水线卡顿到丝滑训练:Deepspeed Pipeline Parallelism实战调优避坑指南 当你的Transformer模型参数量突破百亿级别,传统数据并行开始显露出明显的局限性——GPU内存不足、通信开销激增、计算资源利用率低下。这时,流水线并行(P…...

AI视频自动化生产:从LLM到MoviePy的全栈技术解析

1. 项目概述:一个能自动“印钞”的AI内容工厂最近在GitHub上看到一个挺有意思的项目,叫“MoneyPrinterAICreate”。光看名字就挺吸引人,直译过来就是“印钞机AI创作”。这可不是什么物理印钞机,而是一个利用人工智能技术ÿ…...

当Agent开始自我调试、自我迭代——斯坦福CRFM最新实验揭示:自主进化阈值将在18个月内被突破

更多请点击: https://intelliparadigm.com 第一章:当Agent开始自我调试、自我迭代——斯坦福CRFM最新实验揭示:自主进化阈值将在18个月内被突破 核心突破:从工具调用到元认知闭环 斯坦福CRFM团队在2024年Q2发布的《Self-Improvi…...

ncmdumpGUI:3分钟掌握网易云音乐ncm格式转换的终极方案

ncmdumpGUI:3分钟掌握网易云音乐ncm格式转换的终极方案 【免费下载链接】ncmdumpGUI C#版本网易云音乐ncm文件格式转换,Windows图形界面版本 项目地址: https://gitcode.com/gh_mirrors/nc/ncmdumpGUI 你是否曾经在网易云音乐下载了心爱的歌曲&a…...

)

告别混乱信号!用CANdb++ Editor从零搭建汽车CAN网络DBC文件(保姆级图文教程)

告别混乱信号!用CANdb Editor从零搭建汽车CAN网络DBC文件(保姆级图文教程) 在汽车电子开发领域,CAN总线如同神经脉络般贯穿整车系统。我曾参与过一个新能源整车项目,由于早期缺乏规范的DBC文件,不同ECU厂商…...