深入解析:如何在遍历List时安全地删除元素

什么是并发修改异常(ConcurrentModificationException)

在深入探讨解决方案之前,我们首先要理解什么是并发修改异常。当我们使用迭代器(Iterator)遍历一个List时,如果在迭代过程中结构被修改(比如元素被添加或删除),Java会抛出并发修改异常。这是为了防止迭代过程中List的意外改变导致的不确定行为。

遍历方式和删除策略

遍历List并删除元素有多个方法。每种方法都有其适用场景和优缺点。我们将从以下几个方法进行详细探讨:

-

使用Iterator进行遍历和删除

-

使用增强for循环

-

使用普通for循环

-

使用Java 8的Stream API

-

手动实现删除逻辑

使用Iterator进行遍历和删除

在Java中,Iterator提供了删除操作的支持,这是避免并发修改问题的一种常见方式。通过Iterator的remove方法,我们可以安全地删除元素。

List<Integer> list = new ArrayList<>(Arrays.asList(1, 2, 3, 4, 5));Iterator<Integer> iterator = list.iterator();while (iterator.hasNext()) {Integer value = iterator.next();if (value % 2 == 0) { // 删除所有偶数iterator.remove();}}System.out.println(list); // 输出:[1, 3, 5]优缺点

-

优点:使用Iterator的remove方法是线程安全地删除元素的保障,不会抛出并发修改异常,非常安全。

-

缺点:代码稍显冗长,不如其他方法简洁。

使用增强for循环

增强for循环(又称foreach循环)是Java 5引入的特性,用于简化遍历操作。然而,这种方法不推荐用于一边遍历一边删除的操作。

List<Integer> list = new ArrayList<>(Arrays.asList(1, 2, 3, 4, 5));for (Integer value : list) {if (value % 2 == 0) { // 删除所有偶数list.remove(value); // 这行代码会抛出ConcurrentModificationException}}优缺点

-

优点:书写简洁,易读。

-

缺点:无法安全删除元素,会抛出并发修改异常,不推荐在遍历和删除操作中使用。

使用普通for循环

使用普通的for循环配合索引操作是另一种方式,但需注意索引的调整和边界问题。

List<Integer> list = new ArrayList<>(Arrays.asList(1, 2, 3, 4, 5));for (int i = 0; i < list.size(); i++) {if (list.get(i) % 2 == 0) { // 删除所有偶数list.remove(i);i--; // 调整索引}}System.out.println(list); // 输出:[1, 3, 5]优缺点

-

优点:灵活性高,可以按需调整索引。

-

缺点:需要手动调整索引,逻辑复杂,容易出错。

使用Java 8的Stream API

Java 8引入的Stream API提供了一种函数式编程方式,其操作更加简洁高效。虽然Stream本身不能直接修改原始数据结构,但可以通过过滤操作生成一个新的List。

List<Integer> list = new ArrayList<>(Arrays.asList(1, 2, 3, 4, 5));list = list.stream().filter(value -> value % 2 != 0).collect(Collectors.toList());System.out.println(list); // 输出:[1, 3, 5]优缺点

-

优点:代码简洁,高效,线程安全。

-

缺点:生成新的List,不能直接操作原List。

手动实现删除逻辑

有时我们需要手动实现复杂的删除逻辑。这时,可以考虑手动实现遍历和删除操作,例如使用临时List存储待删除的元素,最后统一删除。

List<Integer> list = new ArrayList<>(Arrays.asList(1, 2, 3, 4, 5));List<Integer> toRemove = new ArrayList<>();for (Integer value : list) {if (value % 2 == 0) {toRemove.add(value);}}list.removeAll(toRemove);System.out.println(list); // 输出:[1, 3, 5]优缺点

-

优点:灵活,可以实现复杂的删除逻辑。

-

缺点:需要额外空间,代码相对较长。

其他语言中的类似问题

尽管本文主要讨论了Java中的List遍历与删除,类似的问题也存在于其他编程语言中。以Python为例,使用列表生成式是一种常见的解决方案。

lst = [1, 2, 3, 4, 5]lst = [x for x in lst if x % 2 != 0]print(lst) # 输出:[1, 3, 5]在C++中,可以使用STL提供的remove_if和erase函数组合来实现类似的删除操作。

#include <iostream>#include <vector>#include <algorithm>int main() {std::vector<int> vec = {1, 2, 3, 4, 5};vec.erase(std::remove_if(vec.begin(), vec.end(), [](int x) { return x % 2 == 0; }), vec.end());for (int x : vec) {std::cout << x << " ";}// 输出:[1, 3, 5]return 0;}总结

在编程中,有时我们需要一边遍历List,一边删除元素。本文探讨了多种实现方式,包括使用Iterator、增强for循环、普通for循环、Java 8的Stream API以及手动实现删除逻辑。每种方式都有其适用场景和优缺点。

-

使用Iterator遍历和删除是最安全的方法,避免了并发修改异常。

-

增强for循环使用简洁,但不适合进行删除操作。

-

普通for循环配合索引操作,灵活但需要谨慎处理索引调整。

-

使用Java 8的Stream API提供了一种函数式编程的方式,通过生成新的List实现过滤。

-

手动实现删除逻辑,适用复杂场景,但需要额外空间和较长代码。

理解并善用这些方法,能帮助我们在开发中有效规避并发修改问题,提高代码的健壮性和可维护性。

希望通过这篇博客,大家能够更加深入地了解在遍历List时如何安全、无误地删除元素。祝大家编码愉快!

参考资料

-

Java文档关于Iterator

-

Java Stream API

-

Python官方文档

-

C++ Standard Library

相关文章:

深入解析:如何在遍历List时安全地删除元素

什么是并发修改异常(ConcurrentModificationException) 在深入探讨解决方案之前,我们首先要理解什么是并发修改异常。当我们使用迭代器(Iterator)遍历一个List时,如果在迭代过程中结构被修改(比…...

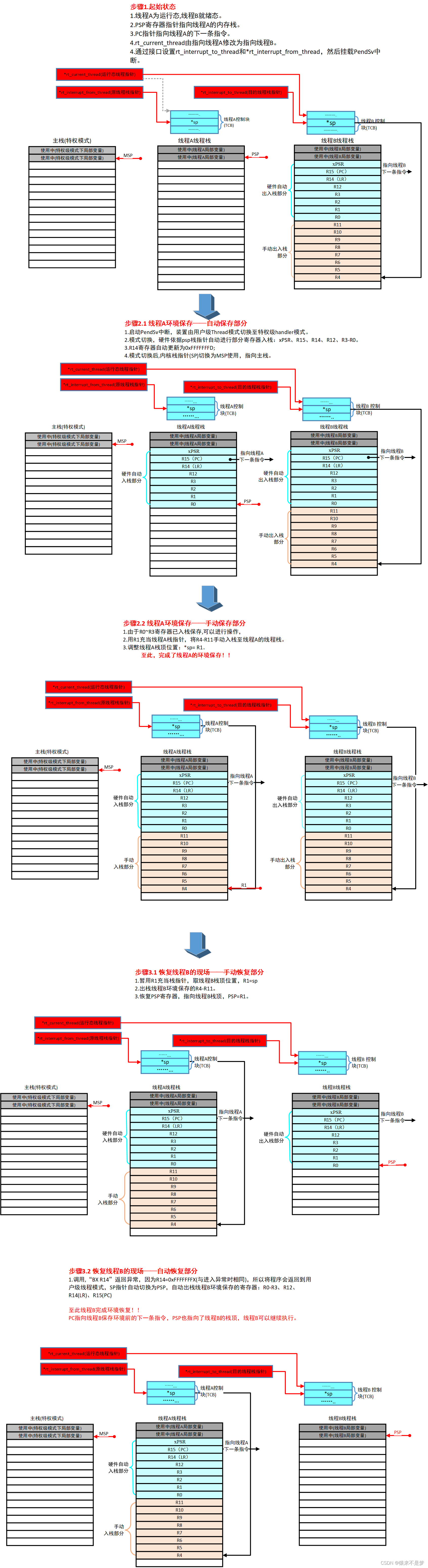

RT_Thread内核源码分析(一)——CM3内核和上下文切换

目录 一、程序存储分析 1.1 CM3内核寻址空间映射 1.2 程序静态存储和动态执行 二、CM3内核相关知识 2.1 操作模式和特权极别 2.2 环境相关寄存器 2.2.1 通用寄存器组, 2.2.2 状态寄存器组 2.2.3 模式切换环境自动保存 2.2.4 函数调用形参位置 2.3 …...

Android 13 高通设备热点低功耗模式

需求: Android设备开启热点,使Iphone设备连接,自动开启低数据模式 低数据模式: 低数据模式是一种在移动网络或Wi-Fi环境下,通过限制应用程序的数据使用、降低数据传输速率或禁用某些后台操作来减少数据流量消耗的优化模式。 这种模式主要用于节省数据流量费用,特别是…...

律所电子签章有效吗,怎么操作?

电子签章在很多国家和地区是合法有效的,但其有效性、使用条件和操作流程可能依据具体的法律法规而有所不同。在中国,随着《中华人民共和国电子签名法》的实施,电子签章在满足一定条件下是具有法律效力的。电子签章可以提高合同签订的效率&…...

详解 Scala 的变量、标识符、数据类型

一、注释 Scala 注释与 Java 一致 // 单行注释/** 多行注释*//*** 文档注释*/二、变量与常量 1. 语法 // 变量,类型可以省略 var varName:varClass value // 常量,类型可以省略 val valName:valClass value2. 案例 // 使用 var/val 才会在类中声明属…...

JVM-调优之-高内存占用问题排查

排查思路 1)检查jvm内存的分配情况 2)检查jvm的gc情况 3) 找出占用量比较大的对象 第一步:jmap -heap PID 查看jvm内存使用情况 jmap -heap 2525 可以看到老年代年轻代等其他内存区域内存使用率百分比 第二步:jsta…...

全球排名第一的免费开源ERP:Odoo与微信集成的应用场景解析

概述 本文介绍了世界排名第一的开源免费企业应用软件Odoo ERP和企业微信、个人微信的各种对接功能。包括微信登录的对接、微信公众号的对接、微信消息的对接、微信支付的对接、微信打卡的对接、微信小程序的对接。 微信登录的对接 Odoo的登录,除了标准的用户名/密码…...

C++中的两类智能指针std::unique_ptr与std::shared_ptr

在C中,std::unique_ptr和std::shared_ptr是两种智能指针,用于管理动态分配的内存资源,避免内存泄漏和提高代码的安全性。它们之间有一些重要的区别,下面对它们进行简要比较: std::unique_ptr: 独占所有权:…...

java中Future使用详细介绍

一、什么是Future? 在并发编程中,可以通过Future对象来异步获取结果。 使用Thread或runnable接口都不能获取异步的执行结果,因为他们没有返回值。而通过实现Callable接口和Future就可以获取异步执行的结果,当异步执行结束后&…...

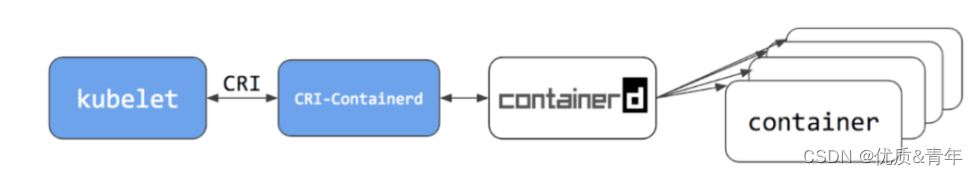

docker和containerd的区别

docker和containerd的区别 1、容器运行时 1.1 容器运行时概念 容器运行时(Container Runtime)是一种负责在操作系统层面创建和管理容器的软件工具或组件。它是容器化技术的核心组件之一,用于在容器内部运行应用程序,并提供隔离…...

汇编实现流水灯

1.使能时钟: 1使能GPIO的外设时钟ldr r0,0x50000A28ldr r1,[r0]orr r1,r1,#(0x3<<4)//使能第4,5位str r1,[r0] 2.设置为输出模式 设置GPIOE10为输出模式ldr r0,0x50006000ldr r1,[r0]bic r1,r1,#(0x3<<20)orr r1,r1…...

SQL生成序列浅析

01.sqlserver版本 使用sqlserver将数据复制n条 selectt.indx,t.name,tmp.vlue from (values(1,苹果) ) as t(indx, name) ,(select[number] as vluefrom master.dbo.spt_valueswhere [type] pand [number] between 1 and 10 ) as tmpspt_values是什么 spt_values是SQL Se…...

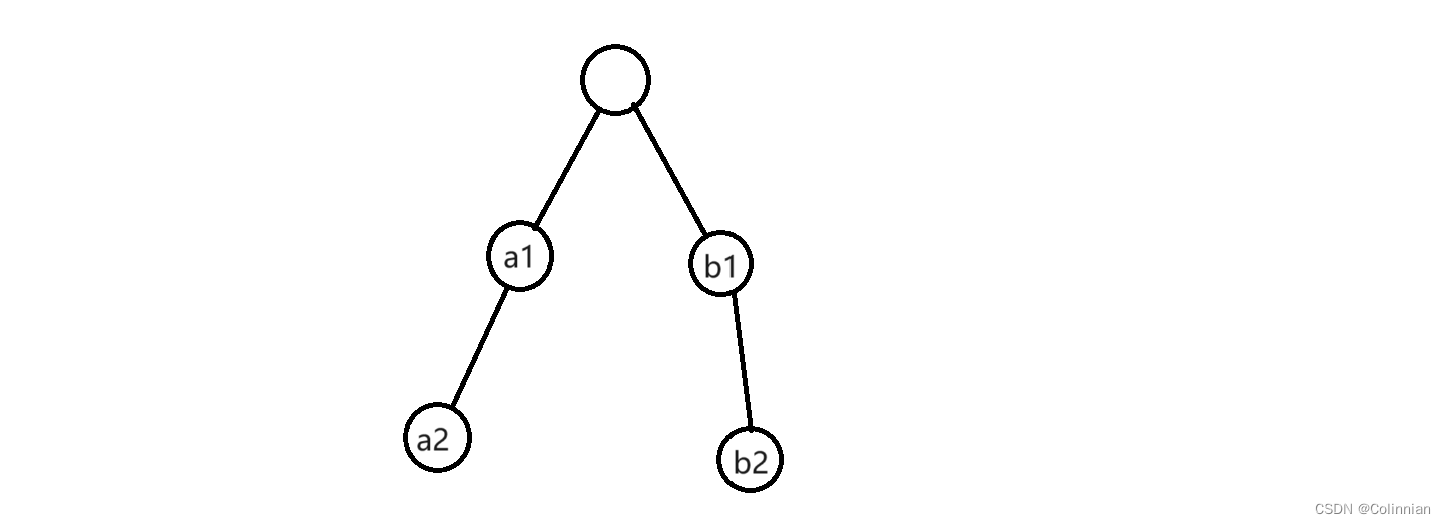

24年gdcpc省赛C题

1279:DFS 序 先不考虑多节点,先看着颗二叉树,假设他们的父亲节点是第k个被访问的点,如果先访问左子树,那么得到的结果是a1*ka2*(k1)b1*(2k)b2*(2k1),可以发现,先访问左子树,那么右子树每次的乘以的p值实际上是左子树乘以的p值加上左子树的节点个数,比如a1*k和b1*(2k),如果不看2…...

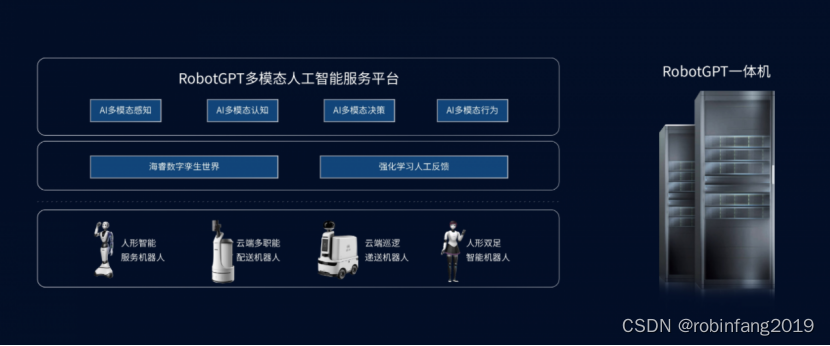

以梦为马,不负韶华(3)-AGI在企业服务的应用

AGI在企业服务中,各应⽤已覆盖企业全流程,包含⼈⼒、法务、财税、流程⾃动化、知识管理和软件开发各领域。 由于⼤语⾔模型对⽂本处理类场景有着天然且直接的适配性,⽂本总结、⽂本内容⽣成、服务指引等发展起步早且应⽤成熟度更⾼。 在数据…...

Xshell 使用

Xshell 使用 ①xshell 安装包 ②xshell 卸载 ③xshell 同时控制多窗口 ①xshell 安装包 Xshell 7 破解版 ②xshell 卸载 第一步: 打开控制面板卸载xshell 第二步: win+R,输入regedit,打开注册表,删除xshell相关注册信息 注册表目录: 在下面两个目录中查找xshell相关…...

【yijiej】mysql报错 之 报错:Duplicate entry 字段 for key ‘表名.idx_字段’

一、问题操作 Mysql 进行insert 操作,报错:Duplicate entry 字段 for key ‘表名.idx_字段’ 原因解析:idx 是做的索引键,是具有唯一性二、问题原因(三种情况,当前我遇到的情况是第一种) 1、当 …...

解决npm卡死,无法安装依赖

npm卡死,无法安装依赖 异常描述原因分析与解决方法 异常描述 1.无法进入命令行,或是很慢没反应 2.装表格无限滚动的el-table-infinite-scroll依赖一上午了,也不能装,报错提示 原因分析与解决方法 1.命令行的问题:缓…...

速卖通测评揭秘:如何选择安全的渠道操作

许多商家对测评存在误解,认为只需进行几次测评就能迅速打造爆款。实际上,测评是一个需要计划和持久性的过程,以便让平台检测到产品的受众程度并提高产品的曝光和权重。 在进行测评时,安全是首要考虑的问题。平台可以通过设备、网…...

ping不通ip的解决方法

解决ping不通IP的问题可以通过以下几种方法: 1.检查IP配置:确保所有设备的IP地址、子网掩码和默认网关配置正确。如果使用DHCP,请确认设备已设置为自动获取IP地址,并检查DHCP服务器的地址池配置是否正确且未耗尽。 2.检查网络设…...

Linux x86_64 UEFI 启动

文章目录 前言一、UEFI二、Disk device compatibility2.1 GPT 磁盘分区表2.1.1 简介2.1.2 Linux 2.2 ESP(EFI) 文件系统2.2.1 简介2.2.2 LinuxLinux Kernel EFI Boot Stub 三、UEFI GPT grub23.1 简介3.2 引导方式 3.3 BOOTX64.EFI3.4 shimx64.efi3.5 …...

Go 内存优化骚操作

1. 零内存占位符:struct{}{}原理:struct{} 是空结构体,Go 编译器对其做了特殊处理,它在内存中不占任何空间(大小为 0 字节)。场景 A:实现集合 (Set)map[string]struct{}。比起 map[string]bool&…...

C++的内存管理详细解释

一、C/C内存分布栈又叫堆栈,非静态局部变量/函数参数/返回值等等,栈是向下增长的。内存映射段是高效的I/O映射方式,用于装载一个共享的动态内存库。用户可使用系统接口创建共享共享内存,做进程间通信。堆用于程序运行时动态内存分…...

艾络迅 × 荣耀:联合推出Meteer AI跳舞机器人玩具,智能科技重新定义儿童陪伴

在快节奏的现代生活中,每个孩子都渴望获得专属的陪伴与关注。他们对音乐和律动有着天然的热爱,期待拥有能够与之互动、共同成长的智能伙伴。然而,传统玩具的单一功能已无法满足数字原生代儿童的多元化需求。 正是洞察到这一痛点,艾…...

基于 PyTorch 的 TransU-Net 模型进行不同城市建筑物的精准提取 来继续遥感图像语义分割

基于 PyTorch 的 TransU-Net 模型进行不同城市建筑物的精准提取 来继续遥感图像语义分割 遥感图像语义分割,遥感建筑物数据集,基于Pytorch框架,针对不同城市建筑物精准提取。 遥感图像中包含丰富的地理空间信息,从遥感图像中了…...

markdownReader:3分钟快速上手,彻底告别Chrome中Markdown文件的混乱显示

markdownReader:3分钟快速上手,彻底告别Chrome中Markdown文件的混乱显示 【免费下载链接】markdownReader markdownReader is a extention for chrome, used for reading markdown file. 项目地址: https://gitcode.com/gh_mirrors/ma/markdownReader …...

AI时代,那些还在知乎认真回答问题的人

文/窦文雪编辑/李乐2023年5月1日,德里克文坐在电脑前,终于决定发出一些东西。那一天对他来说,更像是某种迟到多年的开场。此前十多年,他一直是知乎上一个安静的旁观者。很多时候,他躲在页面背后,看各个领域…...

宇视云团队模式访客预约操作流程

宇视云团队模式访客预约操作流程 本文将从创建访客邀请、来访信息登记、线上审批操作到最终多种方式通行,为您提供一步步的详细图文说明,引导企业内部员工和外部来访人员轻松上手,让访客接待更高效、更安全。 第一步:受访者创建“…...

从鸟群到AI:Parisi的复本对称破缺,如何成为理解复杂世界的通用钥匙?

无序中的秩序:复本对称破缺如何重塑复杂系统认知 1. 从自旋玻璃到普适范式 1975年的一个寒冷冬日,物理学家Giorgio Parisi在罗马大学的办公室里凝视着杂乱的计算手稿。他当时可能并未意识到,自己即将揭开复杂系统科学最深刻的奥秘之一——复本…...

英语发音宝库:11万+单词MP3音频一键获取指南

英语发音宝库:11万单词MP3音频一键获取指南 【免费下载链接】English-words-pronunciation-mp3-audio-download Download the pronunciation mp3 audio for 119,376 unique English words/terms 项目地址: https://gitcode.com/gh_mirrors/en/English-words-pronu…...

EdiZon终极指南:Nintendo Switch存档编辑与内存修改完全教程

EdiZon终极指南:Nintendo Switch存档编辑与内存修改完全教程 【免费下载链接】EdiZon 💡 A homebrew save management, editing tool and memory trainer for Horizon (Nintendo Switch) 项目地址: https://gitcode.com/gh_mirrors/ed/EdiZon 想要…...