如何恢复被盗的加密货币?

本世纪,网络犯罪的首要目标是加密货币。 这要归功于加密货币的日益普及和价值,网络犯罪分子已经认识到经济收益的潜力,并将重点转向利用这种数字资产中的漏洞。

在今天的文章中,我们将讨论加密货币恢复和被盗加密货币恢复。 我们将看看是否有可能归还您丢失或被盗的加密货币,并看看是否不可能。

追回被盗加密货币的措施

加密钱包恢复意味着找到丢失的加密钱包或丢失的加密货币,丢失或被拿走,为了能够了解是否可能,让我们首先看看加密货币交换是如何工作的。

区块链技术是加密货币交易的基础。 它是一个去中心化的系统,记录所有交易并确保透明度和安全性,但不幸的是,无法撤消该过程,从而使加密货币无法返还。

但这是否意味着加密货币欺诈追回的过程是不可能的? 答案是否定的,这很困难,但并非不可能,为此,有很多方法可以实现加密货币恢复过程。

我将其称为加密货币恢复过程,因为它是成功恢复货币所需的一系列要素,我们现在将看到:

寻求专业帮助

为了实现丢失加密货币的恢复过程,您需要联系该领域的专业人士,如果您尝试自己做所有事情,您将永远无法取回您的加密货币,为此,您必须与网络犯罪公司(黑桃区块链安全团队)取得联系, 律师和您的平台,您有钱包可以成功地进行加密崩溃恢复。

与执法部门的互动

• 聘请律师: 寻找专门从事网络犯罪的律师。 这些专家将熟悉最新的法规和法律先例。 为了让被指控的罪犯允许恢复被盗的加密货币,律师可以向他们发送正式通知、停止和停止信件或其他法律文件。

• 证据收集: 您拥有的有关交易的任何信息都可以是重要的证据。 这包括交易 ID、钱包地址、与交易所或其他方的通信以及任何其他相关信息。

与加密货币交易所合作

加密货币交易所对于监管合规性、追回被盗加密货币和列出代币至关重要。 中心化交易所有严格的 KYC 和 AML 程序,可以标记或冻结被盗资金。 早期参与、了解交易所要求、透明沟通对于上币项目至关重要,可以有效帮助您快速获得加密货币回报并收回您的资产。

追踪被盗的加密货币

• 网络安全公司: 一些拥有区块链分析专业知识的公司可以帮助跟踪加密货币传输。 这些公司可以帮助追踪窃贼或确定他们的下落,并使加密货币恢复变得更容易。

• 加密社区: 在恢复加密钱包的过程中,加密社区可以通过将地址添加到黑名单甚至分叉区块链来提高认识,他们还可以通过跟踪交易来帮助您。

应对加密货币复苏的平台

• 区块链分析公司: 他们跟踪交易路径,这是恢复被盗加密货币所需的。 同时执法机构进行调查。

• 网络安全公司: 他们可以检测盗窃的数字证据。 专业律师事务所推荐法律追回选项,如果得到适当通知,加密货币交易平台可以冻结被盗资金。 此外,

• 加密货币社区: 他们可以通过 Twitter 和 Reddit 等网站帮助传播有关盗窃的信息。 虽然许多组织可以协助恢复过程,但并不总是能保证成功,这凸显了有效的预防性安全措施的重要性。

合法举动

• 法律和法规: 各国管理加密货币的法律差异很大。 加密货币在某些司法管辖区可能不受监管。 包括美国、英国、欧盟成员国等在内的许多国家都制定了某种类型的加密货币法规来保护加密货币所有者。 了解这一点至关重要,因为了解法律可以帮助您处理加密货币欺诈和资产追回的过程。

• 法律挑战: 区块链上的交易是透明的,但它们与数字地址而不是真实的人相关联。 这可能会导致很难找到罪魁祸首。 由于加密货币是国际性的,这使得加密货币盗窃的恢复变得更加复杂。

提高您的加密安全性

• 选择您的钱包: 您需要仔细选择您的钱包,您需要考虑 KYC 等安全协议、支持团队和声誉,选择最值得信赖的(例如 Cryptomus),例如他们提供各种安全协议来保护您的钱包 资产以及 KYC 验证使他们能够了解所有用户的身份。

• 使用硬件钱包: 冷存储:硬件钱包是一种物理设备,可以安全地离线存储加密货币的私钥,使其几乎免受黑客攻击。

• 备份您的钱包: 始终对您的钱包进行多个安全备份,尤其是私钥或恢复短语,并将这些备份存储在多个安全且地理位置独立的位置。

• 启用双因素身份验证(2FA): 始终为您的帐户启用2FA,尤其是在交易所或存储加密货币的任何平台上。

• 警惕网络钓鱼尝试: 在输入敏感信息之前务必仔细检查 URL,并警惕要求您提供登录凭据或私钥的未经请求的消息。

加密货币恢复技巧

• 快速行动: 时间至关重要,尤其是当您怀疑您的资金被盗时。 立即通知所有涉及的平台。

• 联系平台: 立即联系支持人员,他们可能有工具或程序可以提供帮助。

• 参与执法: 向当地警方报告盗窃事件并提供所有相关详细信息。 一些执法机构设有网络犯罪部门,或许可以提供帮助。

• 区块链分析: 使用区块链浏览器跟踪丢失或被盗资金的动向。 这可以提供有关小偷或目标钱包的线索或证据。

总之,恢复丢失的加密货币并非不可能,但很困难。 这就是为什么您需要采取一切必要措施来保护您并避免您丢失它们或被黑客攻击。

如果您有加密货币被盗,请第一时间联系我们,黑桃区块链安全团队的愿景是保护Web3世界的安全。该团队由经验丰富的安全专业人士和高级研究人员组成。Spade_sec 团队精通区块链和智能合约底层理论,提供包括链上分析、风险预警、智能合约审计、加密资产追回等服务。

相关文章:

如何恢复被盗的加密货币?

本世纪,网络犯罪的首要目标是加密货币。 这要归功于加密货币的日益普及和价值,网络犯罪分子已经认识到经济收益的潜力,并将重点转向利用这种数字资产中的漏洞。 在今天的文章中,我们将讨论加密货币恢复和被盗加密货币恢复。 我们…...

英语学习笔记29——Come in, Amy!

Come in, Amy! 进来,艾米! shut v. 关严 区别:shut the door 把门关紧 口语:Shut up! 闭嘴! 态度强硬,不礼貌 例句:请不要把门关严。 Don’t shut the door, please. bedroom n. …...

grpc NewClient 报错 name resolver error: produced zero addresses

场景 grpc版本: google.golang.org/grpc v1.64.0 连接客户端: import("google.golang.org/grpc""net" ) // 拿着设备ID 去获取连接 var connMap map[string]net.Conn conn, err : grpc.NewClient("device_id",grpc.WithContextDialer(func(ctx…...

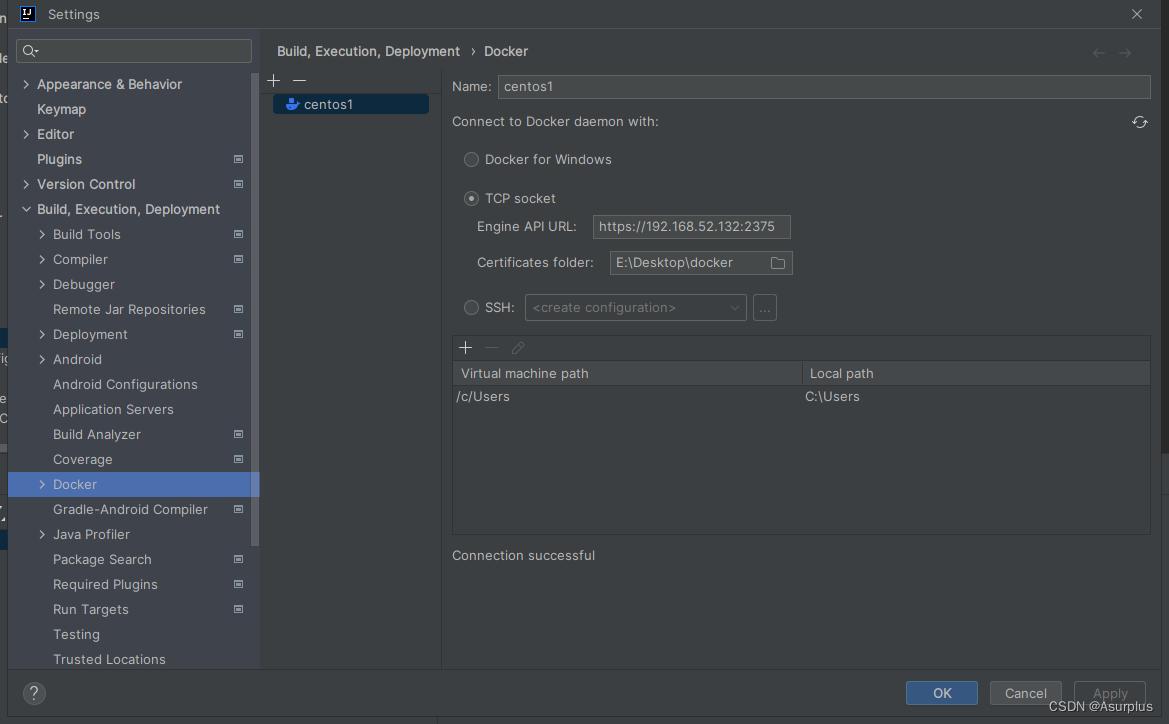

【Docker】2、配置SSL证书远程访问Docker

1、使用 openssl 生成 ca 1、创建文件夹 mkdir -p /root/dockercd /root/docker2、创建 RSA 私钥 会提示 2 次输入证书密码,至少 4 位,创建后会生成一个 ca-key.pem 文件 openssl genrsa -aes256 -out ca-key.pem 4096得到 ca-key.pem 文件 3、创建…...

HFish蜜罐管理端搭建:构建网络安全的主动防御系统

引言 在网络攻防对抗日益激烈的今天,蜜罐技术作为一种有效的主动防御手段,越来越受到网络安全专家的青睐。HFish蜜罐以其强大的功能和灵活的部署方式,成为网络安全防护体系中的重要组成部分。本文将详细介绍如何在CentOS 7.6系统上搭建HFish…...

探秘AI艺术:揭开Midjourney绘画的神秘面纱

在当今这个数字化迅速发展的时代,AI技术已经深入到我们生活的方方面面,而最令人着迷的莫过于它在艺术创作领域的应用。“Midjourney绘画”就是这样一个令人惊叹的例子,它通过高级AI技术,能够帮助用户生成独一无二的艺术作品。但是…...

29-ESP32-S3-WIFI_Driver-00 STA模式扫描全部 AP

ESP32-S3 WIFI_Driver 引言 ESP32-S3是一款集成了Wi-Fi和蓝牙功能的芯片。关于WIFI的部分,其实内容比我想象的要多得多。所以通常来说,如果你想要编写自己的Wi-Fi应用程序,最快捷的方法就是先找一个类似的示例应用,然后将它的相…...

2024了,还有人在问为甚死锁?

大家好,我是javapub。 接上篇提到了锁,《InnoDB有哪些锁类型》。这么多的锁,你有遇到过死锁吗? 死锁是在事务数据库中会发生的一种特殊现象,多个事务在执行过程中,相互等待对方持有的资源,导致…...

字节数组使用的差异)

Java中Arrays.toString与new String()字节数组使用的差异

Java 编程语言提供了许多内置方法和类,这使得程序员能够更加方便的处理数据和对象。本文将讨论 Arrays.toString 方法和 new String() 方法在处理字节数组时的不同。 文章目录 Arrays.toString 方法new String() 方法总结 Arrays.toString 方法 Arrays.toString() …...

开源表单流程设计器有哪几个突出的优势特点?

当前,传统的表单制作已经无法满足现在企业的发展需求了。想要实现高效率发展,需要引进先进的低代码技术平台、开源表单流程设计器等优秀软件平台助力发展。它们具有可视化操作界面、灵活好操作、易维护、效率高等诸多优势特点,在推动企业实现…...

景源畅信:抖音小店如何开橱窗?

在当今数字化时代,社交媒体平台不仅仅是人们交流和分享生活的工具,更成为了商家们展示和销售产品的重要场所。抖音作为一款流行的短视频社交应用,其内置的电商功能——抖音小店,为众多商家和个人提供了便捷的在线销售途径。其中&a…...

Unix环境高级编程--8-进程控制---8.7函数waitid 8.8函数wait3 wait4

1、Single Unix Specification支持一个取得进程终止状态的函数--waitid,此函数类似于waitpid: pid_t wait(int *status); pid_t waitpid(pid_t pid, int *status, int options); int waitid(idtype_t idtype, id_t id, siginfo_t *infop, int options); …...

window.addEventListener 用法

window.addEventListener 是JavaScript中用来为DOM元素(在本例中是浏览器窗口window)添加事件监听器的方法。这对于响应用户操作(如点击、滚动等)或页面/浏览器的特定状态变化非常有用。下面是如何使用window.addEventListener的基…...

【全开源】活动报名表单系统(ThinkPHP+Uniapp+uView)

轻松构建高效报名平台 一、引言 随着线上活动的日益增多,一个高效、易用的活动报名表单系统成为了举办各类活动的必备工具。为了满足不同组织和个人的需求,我们推出了功能强大的“活动报名表单系统源码”。本文将为您详细介绍该源码的特点、功能以及使…...

python接口自动化之会话保持

🍦 会话保持-token 有的网站登录需要token鉴权,是啥意思呢,现在有两个接口,一个接口是登录,一个接口是提交订单,那你怎么保证,提交登录这个用户是登录状态呢。登录成功的接接口会在response里面…...

script 标签中 defer 和 async 属性的区别

script 标签中的 defer Vs. async 在 HTML 中,script 标签可以使用 defer 和 async 属性来控制外部 JavaScript 脚本加载和执行的方式。defer 和 async 都可以提高页面的加载性能,主要区别整理如下。 区别点deferasync加载顺序按顺序加载异步加载&…...

【axios】的浅度分析

一、Axios的拦截器能干些什么? Axios拦截器的实现原理主要涉及两个方面:请求拦截器和响应拦截器,它们分别在请求发送前和响应返回后进行预处理和后处理。 Axios内部维护了两个数组,一个用于存储请求拦截器,另一个用于…...

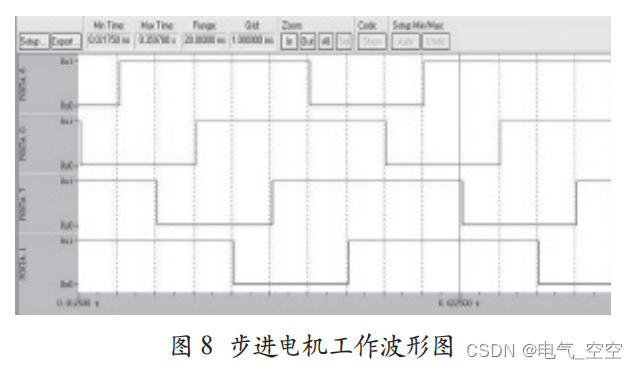

基于单片机的步进电机控制系统研究

摘 要 : 近年来 , 步进电机凭借其定位精度高 、 使用方便 、 性价比高 、 容易控制等优点 , 在各领域受到广泛应用 。 文中利用C52 单片机设计了一种步进电机控制系统 , 介绍了其总体方案 、 主控制模块 、 驱动电路 、 键盘 、 晶…...

Fine-tuning和模型训练的关系

概述 Fine-tuning和模型训练不是完全相同的概念,但它们之间有密切的关系,都是机器学习和深度学习过程中的重要步骤。 模型训练是一个更广泛的概念,指的是使用数据去调整模型的内部参数,以使得模型能够从输入数据中学习并做出预测…...

【ai】livekit:Agents 3 : pythonsdk和livekit-agent的可编辑模式下的安装

livekit-agent 依赖于livekit、livekit-api、livekit-protocol 其中livekit就是livekkit-rtc: 包含俩sdk 实时互动sdkReal-time SDK for connecting to LiveKit as a participant livekit-api : 服务端sdk https://pypi.org/project/livekit-api/ livekit的python sdk...

RISC-V架构下轻量级LLM推理引擎的优化与部署实践

1. 项目概述:一个为RISC-V架构优化的轻量级LLM推理引擎最近在折腾边缘计算和嵌入式AI部署的朋友,可能都绕不开一个核心矛盾:大语言模型(LLM)能力虽强,但动辄数十亿甚至上百亿的参数规模,对计算资…...

Go-ldap-admin权限系统解析:基于Casbin的RBAC实现完整指南

Go-ldap-admin权限系统解析:基于Casbin的RBAC实现完整指南 【免费下载链接】go-ldap-admin 🌉 基于GoVue实现的openLDAP后台管理项目 项目地址: https://gitcode.com/gh_mirrors/go/go-ldap-admin Go-ldap-admin作为一款基于GoVue实现的现代化Ope…...

)

别再对着乱码发愁了!手把手教你用Python解码AIS VDM暗码(附完整代码)

从AIS暗码到可读数据:Python实战解析指南 当你第一次看到类似!AIVDM,1,1,,A,169DvlgP1R8KPtvFBfOCt3?h0RT,0*03这样的字符串时,可能会感到一头雾水。这串看似随机的字符实际上是AIS(船舶自动识别系统)传输的VDM(VHF Data-link Message)报文,…...

工具篇 · 一:3分钟学会yum,让软件安装像呼吸一样简单)

Re:Linux系统篇(九)工具篇 · 一:3分钟学会yum,让软件安装像呼吸一样简单

◆ 博主名称: 晓此方-CSDN博客 大家好,欢迎来到晓此方的博客。 ⭐️Linux系列个人专栏: 【主题曲】Linux ⭐️Re系列专栏:我们思考 (Rethink) 我们重建 (Rebuild) 我们记录 (Record) 文章目录概要&序論一、在 Linux 环境下…...

Helm模板智能助手:提升Kubernetes应用部署效率的VSCode插件

1. 为什么你需要一个Helm模板智能助手如果你和我一样,每天都在和Kubernetes的Helm Charts打交道,那你一定对编写templates/目录下那些.yaml文件又爱又恨。爱的是Helm的模板引擎确实强大,能把一堆重复的YAML配置抽象成可复用的模板;…...

小熊猫Dev-C++:零配置C/C++开发环境的终极指南

小熊猫Dev-C:零配置C/C开发环境的终极指南 【免费下载链接】Dev-CPP A greatly improved Dev-Cpp 项目地址: https://gitcode.com/gh_mirrors/dev/Dev-CPP 小熊猫Dev-C(Red Panda Dev-C)是一款专为C/C开发者设计的现代化集成开发环境&…...

ngx_http_create_request

1 定义 ngx_http_create_request 函数 定义在 ./nginx-1.24.0/src/http/ngx_http_request.cngx_http_request_t * ngx_http_create_request(ngx_connection_t *c) {ngx_http_request_t *r;ngx_http_log_ctx_t *ctx;ngx_http_core_loc_conf_t *clcf;r ngx_http_…...

2026AI大模型API聚合系统排行榜:四大主流中转API及特色玩家谁能脱颖而出?

随着AI技术大规模落地,AI大模型API聚合系统成为企业快速接入前沿智能能力、降低技术门槛的关键工具。目前市场上的服务商众多,企业在选择时往往会考虑稳定性、合规性、接入成本等因素。为了帮助企业解决这一难题,本文对当下主流的四大AI大模型…...

Java的Random类

在Java中,java.util.Random 类是日常开发中最常用的伪随机数生成器。它基于线性同余算法生成随机数,只要给定相同的初始值(种子 seed),就能生成完全相同的随机数序列。 🎲 Random 类的基础使用 使用 Random…...

5个简单步骤实现iOS虚拟定位:iFakeLocation终极解决方案

5个简单步骤实现iOS虚拟定位:iFakeLocation终极解决方案 【免费下载链接】iFakeLocation Simulate locations on iOS devices on Windows, Mac and Ubuntu. 项目地址: https://gitcode.com/gh_mirrors/if/iFakeLocation 你是否曾经需要在不同城市测试应用的位…...