SQL注入的危害和原理

在Web应用开发中,SQL注入是一种常见的安全漏洞,它允许攻击者通过注入恶意的SQL语句来执行非法操作,甚至获取敏感数据。本篇博客将详细解释SQL注入的危害和原理,并提供一些解决方案,以帮助新人快速理解并避免这种安全威胁。

一、SQL注入的危害

当Web应用使用不安全的方式将用户提供的数据插入到SQL查询语句中时,攻击者可以通过构造特定的输入来执行恶意的SQL语句。这种注入攻击可能导致以下危害:

- 数据泄露:攻击者可以通过构造恶意的查询语句来获取敏感数据,如用户密码、个人信息和机密数据。

- 数据篡改:攻击者可以通过修改查询条件或执行恶意的更新语句来篡改数据库中的数据,破坏数据的完整性。

- 完全控制:攻击者可以通过执行多个SQL语句、利用漏洞获取操作系统的命令执行权限,从而完全控制受攻击的服务器。

二、SQL注入的原理

SQL注入的原理是利用应用程序对用户输入数据的处理不当,将用户提供的数据直接拼接到SQL查询语句中,而未经过充分的验证和处理。攻击者可以通过构造恶意的输入,将额外的SQL代码插入到原始查询语句中,从而篡改查询逻辑或执行非法的操作。

以下是一些常见的SQL注入攻击技术:

- 基于布尔盲注:攻击者根据应用程序的响应,通过构造布尔表达式来逐个猜测查询的真假,并获取数据库中的数据。

- 基于时间盲注:攻击者通过构造查询语句的延迟响应来判断条件是否为真,从而获取数据库中的数据。

- 基于错误消息:攻击者通过构造恶意输入,导致应用程序产生错误消息,从而获取敏感信息或执行非法操作。

- 基于UNION注入:攻击者通过构造恶意的UNION语句,将额外的查询结果合并到原始查询结果中,获取数据库中的数据。

三、防止SQL注入的解决方案

为了防止SQL注入攻击,我们需要采取一些安全措施来确保输入数据的安全性。以下是一些常见的解决方案:

- 使用参数化查询:使用预编译的语句并使用参数绑定来执行SQL查询,而不是将用户提供的数据直接插入到查询语句中。这样可以防止恶意注入。

String query = "SELECT username FROM users WHERE id = ?";

PreparedStatement statement = connection.prepareStatement(query);

statement.setInt(1, userId);

ResultSet resultSet = statement.executeQuery();

- 输入验证和过滤:对于用户提供的输入数据,进行严格的验证和过滤。验证输入是否符合预期的格式和类型,并剔除包含恶意代码的输入。

- 最小化权限:确保数据库用户的权限被限制在最小化的范围内,以防止攻击者利用SQL注入获取敏感信息或执行危险操作。

- 日志记录和监控:记录和监控应用程序的日志,及时发现和处理潜在的SQL注入攻击行为。

- 安全升级和补丁:及时升级和应用数据库和应用程序的安全补丁,以修复已知的SQL注入漏洞。

四、示例代码

下面是一个使用参数化查询的示例,演示了如何防止SQL注入攻击:

String username = request.getParameter("username");

String password = request.getParameter("password");String query = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement statement = connection.prepareStatement(query);

statement.setString(1, username);

statement.setString(2, password);

ResultSet resultSet = statement.executeQuery();if (resultSet.next()) {// 用户验证成功// ...

} else {// 用户验证失败// ...

}

在上述示例中,我们使用了参数化查询,并通过setString方法将用户提供的输入绑定到查询中,而不是直接将其拼接到查询语句中。这种做法可以防止SQL注入攻击,提高应用程序的安全性。

五、小结

通过本篇博客,我们详细讲解了SQL注入的危害和原理,并提供了一些解决方案。我们了解了SQL注入可能导致的数据泄露、数据篡改和完全控制,以及如何通过参数化查询、输入验证和过滤、最小化权限、日志记录和监控、安全升级和补丁等措施来防止SQL注入攻击。

在编写Web应用时,我们应该始终意识到SQL注入的风险,并采取相应的安全措施,以保护用户数据和应用程序的安全。

如果你对SQL注入还有其他疑问或有更多的安全技巧,欢迎在评论区分享和讨论。记住,安全是开发过程中不可忽视的重要方面。保持学习和探索,Happy coding!

相关文章:

SQL注入的危害和原理

在Web应用开发中,SQL注入是一种常见的安全漏洞,它允许攻击者通过注入恶意的SQL语句来执行非法操作,甚至获取敏感数据。本篇博客将详细解释SQL注入的危害和原理,并提供一些解决方案,以帮助新人快速理解并避免这种安全威…...

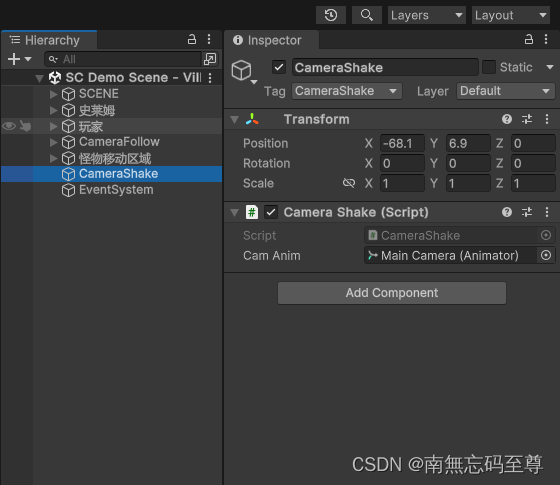

Unity2D横版摄像机跟随

在Unity2D横版游戏中,摄像机跟随是一个非常重要的功能。一个流畅的摄像机跟随系统可以让玩家更好地沉浸在游戏世界中。本文将介绍如何在Unity中实现2D横版摄像机跟随,并分享一些优化技巧。 一、准备工作 在开始实现摄像机跟随之前,请确保您…...

Practicing Version Control

Part A 新建一个文件夹Git,然后进入文件夹: Windows: 在这个文件夹中右键 > Open Git Bash hereMac: 运行终端,打cd 空格,然后将文件夹拖入终端,按 return 从 Github 上复制 HTTPS,然后 git clone https://githu…...

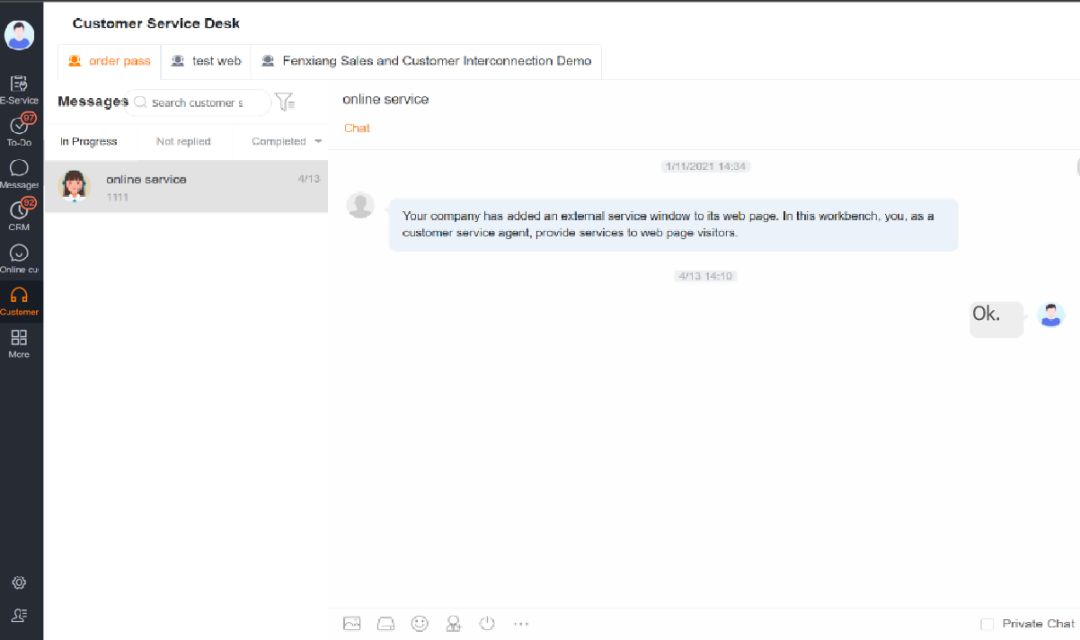

新宏观范式和产业趋势下,纷享销客如何助力企业出海?

出海,已不再是企业的“备胎”,而是必须面对的“大考”!在这个全球化的大潮中,有的企业乘风破浪,勇攀高峰,也有的企业在异国他乡遭遇了“水土不服”。 面对“要么出海,要么出局”的抉择ÿ…...

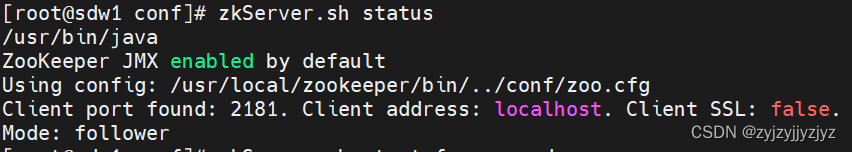

安装zookeeper

一、搭建前准备 192.168.1.99 sdw1 192.168.1.98 sdw2 192.168.1.97 sdw3 二、搭建 1、各主机修改/etc/hosts,/etc/hostname文件 /etc/hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhos…...

深入分析 Android Activity (二)

文章目录 深入分析 Android Activity (二)1. Activity 的启动模式(Launch Modes)1.1 标准模式(standard)1.2 单顶模式(singleTop)1.3 单任务模式(singleTask)1.4 单实例模式…...

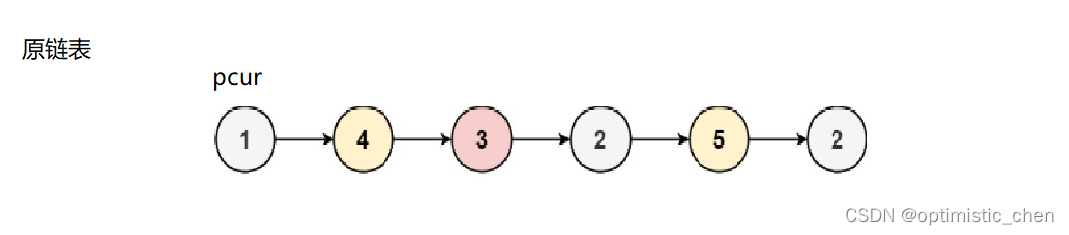

数据结构——经典链表OJ(二)

乐观学习,乐观生活,才能不断前进啊!!! 我的主页:optimistic_chen 我的专栏:c语言 点击主页:optimistic_chen和专栏:c语言, 创作不易,大佬们点赞鼓…...

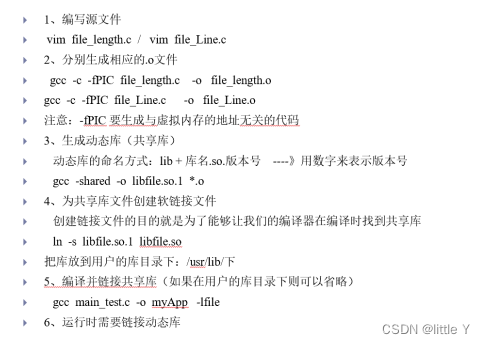

文件IO(三)

文件IO(三) 左移右移Linux的man 手册文件IO打开文件操作文件关闭文件 caps lock开灯关灯读取按键文件IO操作目录文件打开目录文件操作目录文件 库动态库和静态库的优缺点创建静态库创建动态库 按下右ctrl键 亮灭灯 左移右移 Linux的man 手册 文件IO 打开…...

单实例11.2.0.3迁移到RAC11.2.0.4_使用RMAN 异机恢复

保命法则:先备份再操作,磁盘空间紧张无法备份就让满足,给自己留退路。 场景说明: 1.本文档的环境为同平台、不同版本(操作系统版本可以不同,数据库小版本不同),源机器和目标机器部…...

JavaScript第四讲:函数,作用域,运算符

前言 在JavaScript的广阔天地中,函数、作用域、算术运算符和逻辑运算符是构成代码世界的基石。它们各自扮演着不同的角色,却又紧密相连,共同编织出丰富多彩的程序逻辑。无论是编写一个简单的网页交互,还是构建一个复杂的应用程序…...

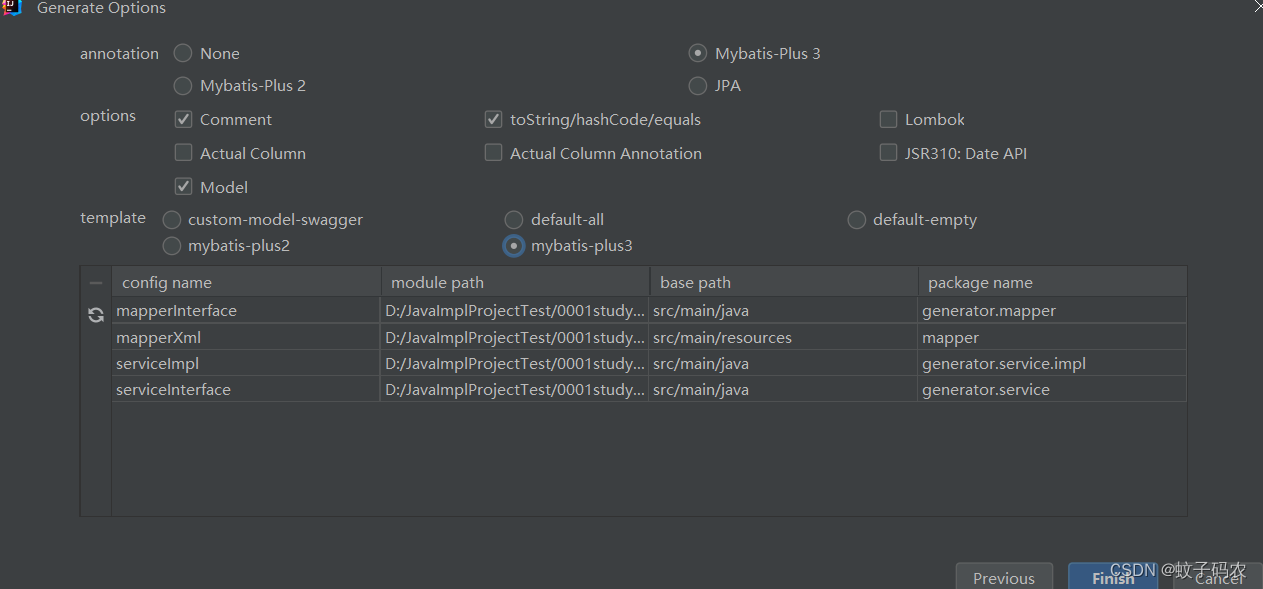

IDEA中,MybatisPlus整合Spring项目的基础用法

一、本文涉及的知识点【重点】 IDEA中使用MybatisPlus生成代码,并使用。 Spring整合了Mybatis框架后,开发变得方便了很多,然而,Mapper、Service和XML文件,在Spring开发中常常会重复地使用,每一次的创建、修…...

从不同角度看如何让大模型变得更聪明呢?

算法创新,从代码上优化大模型,可以采取一系列策略来提升其性能和效率。 算法优化:对模型的算法进行精细调整,如改进神经网络架构,使用更高效的层(如深度可分离卷积),或者优化递归神经…...

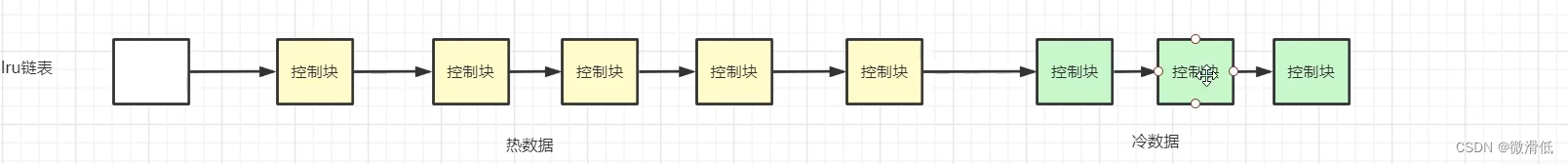

Buffer Pool运行机制理解

Buffer Pool机制理解 一、为什么使用Buffer Pool? 众所周知,磁盘数据是以数据页的形式来去读取的,一个数据页默认大小 16K,也就是说你本意只想读取一行数据,但是它会给你加载一页的数据到buffer pool里面。这样的话就…...

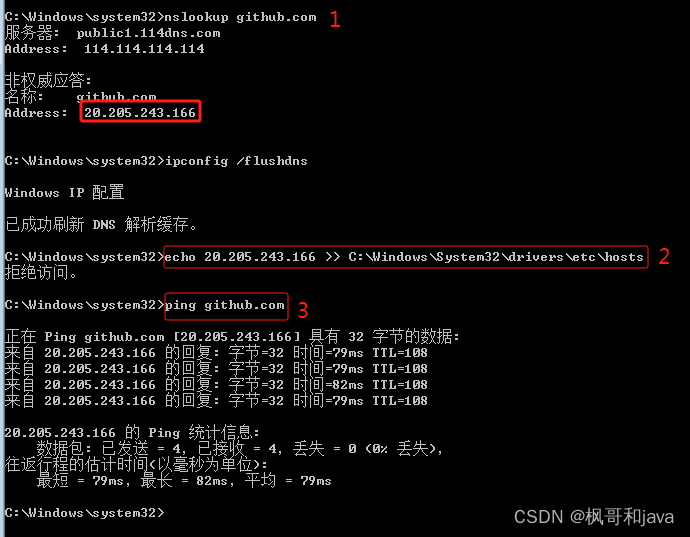

windows配置dns访问git , 加快访问速度保姆级教程

设置 DNS 访问 Git 需要修改电脑的 DNS 配置。下面是具体的操作流程: 第一步:打开命令提示符或终端窗口 在 Windows 系统中,可以按下 Win R 组合键,然后输入 “cmd”,按下 Enter 键打开命令提示符窗口。在 macOS 或 …...

Solidity学习-投票合约示例

以下的合约有一些复杂,但展示了很多Solidity的语言特性。它实现了一个投票合约。 当然,电子投票的主要问题是如何将投票权分配给正确的人员以及如何防止被操纵。 我们不会在这里解决所有的问题,但至少我们会展示如何进行委托投票,…...

前端Vue自定义支付密码输入框键盘与设置弹框组件的设计与实现

摘要 随着信息技术的不断发展,前端开发的复杂性日益加剧。传统的开发方式,即将整个系统构建为一个庞大的整体应用,往往会导致开发效率低下和维护成本高昂。任何微小的改动或新功能的增加都可能引发对整个应用逻辑的广泛影响,这种…...

【QEMU中文文档】1.1 支持的构建平台

本文由 AI 翻译(ChatGPT-4)完成,并由作者进行人工校对。如有任何问题或建议,欢迎联系我。联系方式:jelin-shoutlook.com。 原文:Supported build platforms — QEMU documentation QEMU 旨在支持在多个主机…...

摄影后期照片编辑工具:LrC2024 for Mac/win 中文激活版

LrC2024(Lightroom Classic 2024)是 Adobe 公司推出的一款专业级别的照片编辑和管理软件。它是 Lightroom Classic CC 的升级版,具有更多的功能和改进。 这款软件主要用于数字摄影师和摄影爱好者处理、编辑和管理他们的照片。它提供了一套强大…...

通关!游戏设计之道Day20

用时20天,《通关!游戏设计之道》也是完结撒花喽。 虽然只是浅显的读了一遍但收获还是很多的。我想在我真正开始做游戏时再回来看,一定会收获更多的。 《通关游戏设计之道》是一本深入探讨游戏设计的专业书籍,它不仅仅是一本理论…...

2024年上半年软件设计师试题及答案(回忆版)--选择题

基础知识选择题 基础知识选择题 1,2,3][4,5,6][1,2,3,4,5,6] (总:1分) (注意:括号内的是截止当前题目总分) vlan不能隔绝内外网 (2分) 链路层使用交换机,…...

长期使用Taotoken聚合服务在模型路由与容灾方面的实际体感

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 长期使用Taotoken聚合服务在模型路由与容灾方面的实际体感 在持续数月的项目开发过程中,我们团队将多个AI模型调用统一…...

TaotokenCLI工具一键配置开发环境与团队协作

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 TaotokenCLI工具一键配置开发环境与团队协作 在团队协作开发中,统一大模型API的接入配置是一个常见痛点。每个成员手动…...

健康160自动挂号脚本:Python自动化预约医院专家号的终极解决方案

健康160自动挂号脚本:Python自动化预约医院专家号的终极解决方案 【免费下载链接】health160 健康160自动挂号脚本,用魔法对抗魔法,禁止商用🖖 项目地址: https://gitcode.com/gh_mirrors/he/health160 还在为抢不到医院专…...

APK Installer终极指南:Windows平台Android应用部署完全手册

APK Installer终极指南:Windows平台Android应用部署完全手册 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 在跨平台应用生态日益融合的今天,开…...

2025终极免费IDM激活方案:一键永久解锁下载管理神器

2025终极免费IDM激活方案:一键永久解锁下载管理神器 【免费下载链接】IDM-Activation-Script IDM Activation & Trail Reset Script 项目地址: https://gitcode.com/gh_mirrors/id/IDM-Activation-Script 还在为Internet Download Manager(ID…...

5步轻松上手:Grasscutter命令生成器实用指南

5步轻松上手:Grasscutter命令生成器实用指南 【免费下载链接】GrasscutterCommandGenerator Command Generator and Gacha Banner Editor 项目地址: https://gitcode.com/gh_mirrors/gr/GrasscutterCommandGenerator 还在为复杂的原神私服命令而烦恼吗&#…...

基于ARM9核心板的工业双CAN网关开发实战:从硬件选型到软件架构

1. 项目概述与核心价值最近在做一个工业网关项目,客户要求设备必须支持双路CAN总线,用于同时连接现场的执行器和上位机监控系统。时间紧,任务重,自己从头设计硬件、画板、调试驱动,周期太长,风险也高。这时…...

RK3588 PCIe拆分技术:从原理到实战的嵌入式扩展方案

1. 项目概述:为什么RK3588的PCIE拆分如此重要?如果你正在基于瑞芯微RK3588这颗旗舰级SoC开发产品,无论是边缘计算盒子、NAS、工业网关还是高性能平板,那么PCIE总线的灵活运用绝对是你绕不开的课题。RK3588提供了多达4个PCIE 3.0控…...

codex出现Reconnecting和stream disconnected before completion:stream closed before response.complete解决方案

大家好,我是爱编程的喵喵。双985硕士毕业,现担任全栈工程师一职,热衷于将数据思维应用到工作与生活中。从事机器学习以及相关的前后端开发工作。曾在阿里云、科大讯飞、CCF等比赛获得多次Top名次。现为CSDN博客专家、人工智能领域优质创作者。喜欢通过博客创作的方式对所学的…...