Redis篇 list类型在Redis中的命令操作

list在redis基本的命令

- 一.基本命令

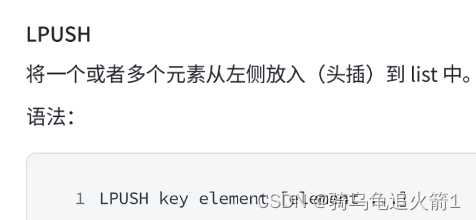

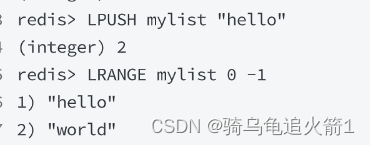

- 1.lpush和range

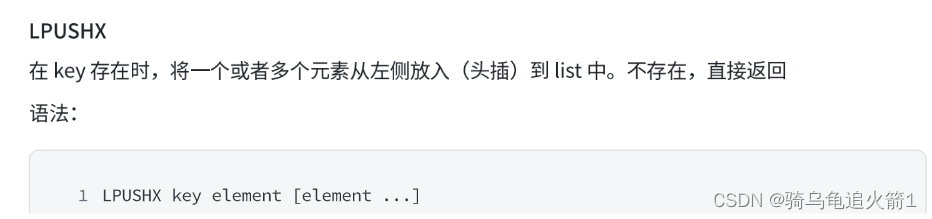

- 2.lpushx rpushx

- 3.lpop rpop

- 4.lindex linsert llen

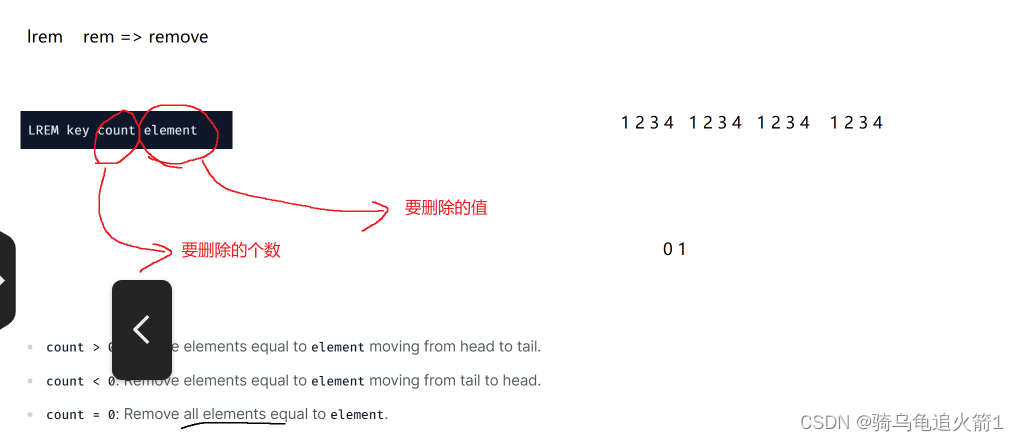

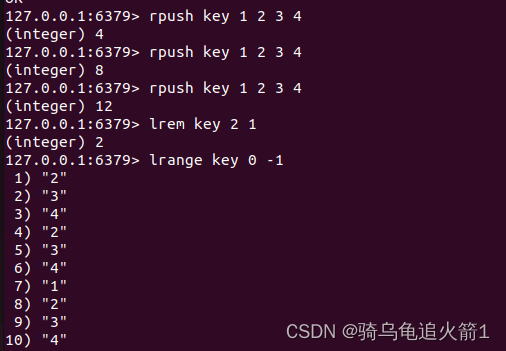

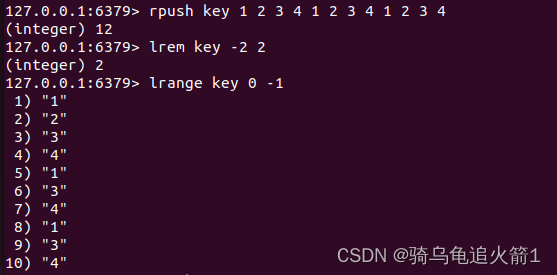

- 5.lrem

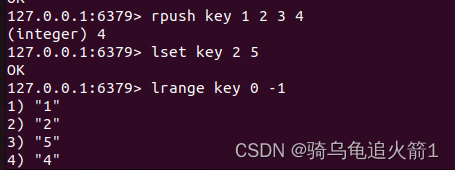

- 6.ltrim lset

- 7.blpop brpop

一.基本命令

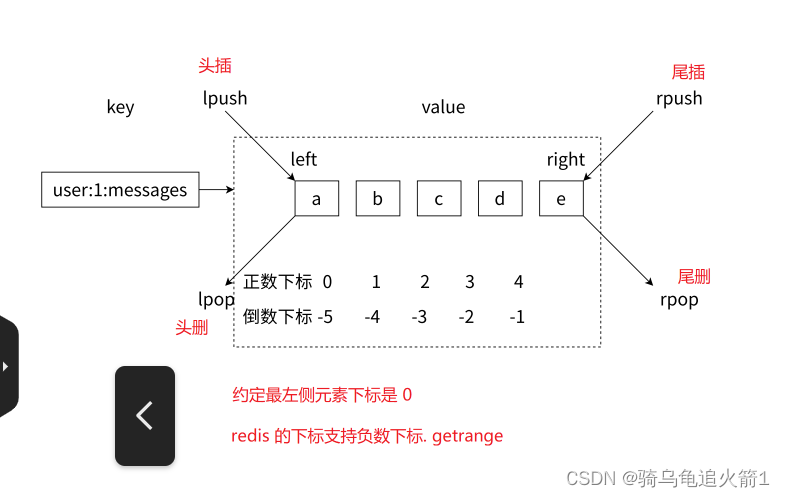

list在redis中相当于数组或者顺序表.

1.lpush和range

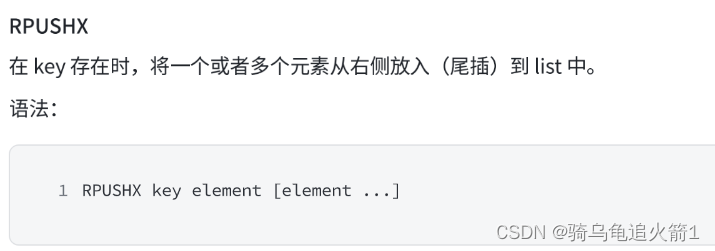

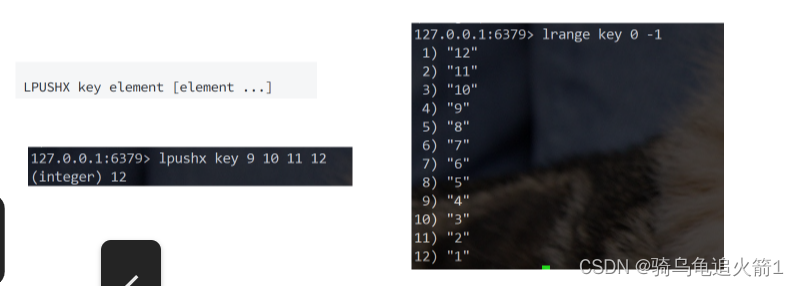

2.lpushx rpushx

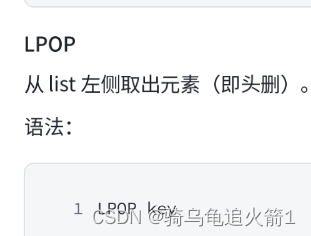

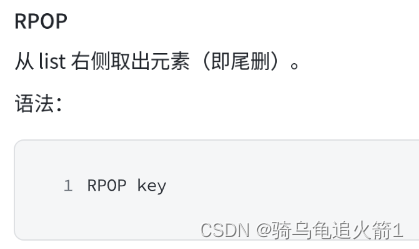

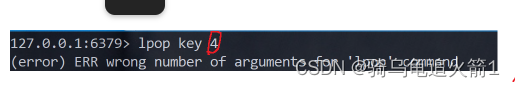

3.lpop rpop

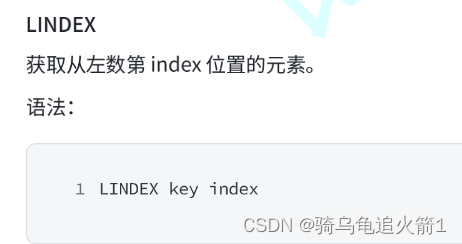

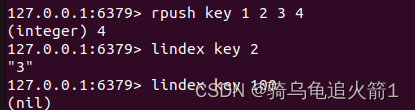

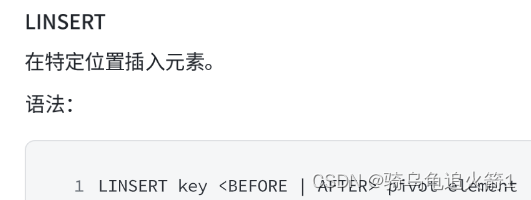

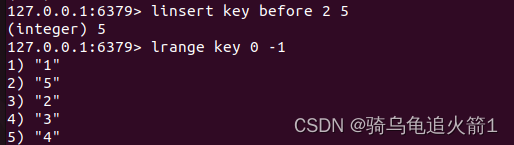

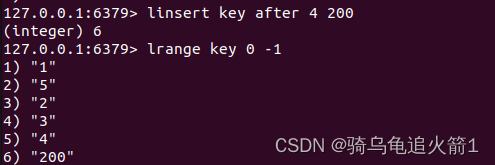

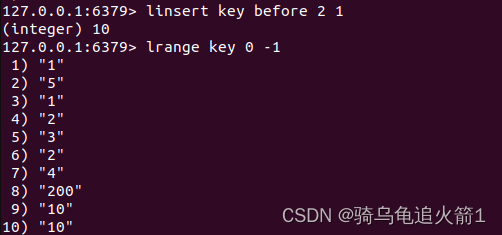

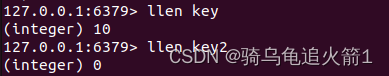

4.lindex linsert llen

如果要插入的列表中,基准值有很多,怎么办呢?

从左到右第一个是最符合的目标.

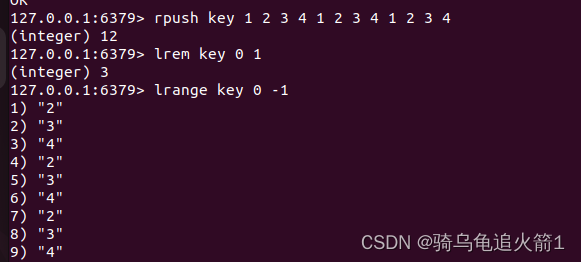

5.lrem

如果count > 0 那么从头到尾 符合目标的元素都将被移除

如果count < 0 那么从尾到头 符合目标的元素都将被移除

如果count = 0 那么所以符合目标的元素都将被移除

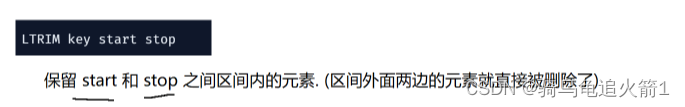

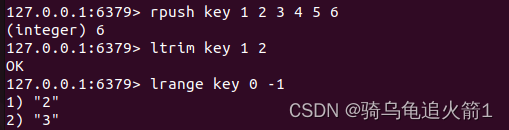

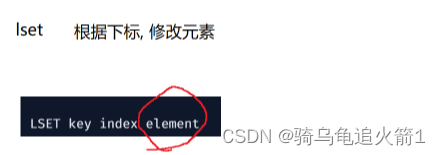

6.ltrim lset

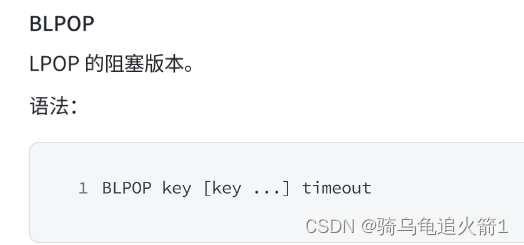

7.blpop brpop

b -> block 阻塞的意思

如果队列中有元素,那么blpop,brpop将和lpop,rpop的作用一致

如果队列为空,则将会被阻塞,直到有元素进入为止.

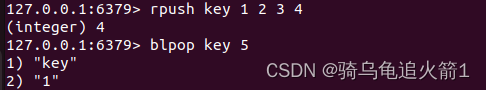

(1) 针对非空

返回结果相当于二元组,

第一个告诉我们返回的数据来自于哪个key

另一个告诉我们取到的数据是啥

(2)针对一个空的列表

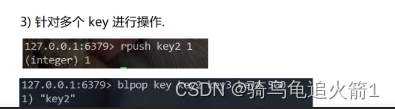

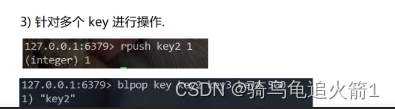

(3) 针对多个key

相关文章:

Redis篇 list类型在Redis中的命令操作

list在redis基本的命令 一.基本命令1.lpush和range2.lpushx rpushx3.lpop rpop4.lindex linsert llen5.lrem6.ltrim lset7.blpop brpop 一.基本命令 list在redis中相当于数组或者顺序表. 1.lpush和range 2.lpushx rpushx 3.lpop rpop 4.lindex linsert llen 如果要插入的列表中…...

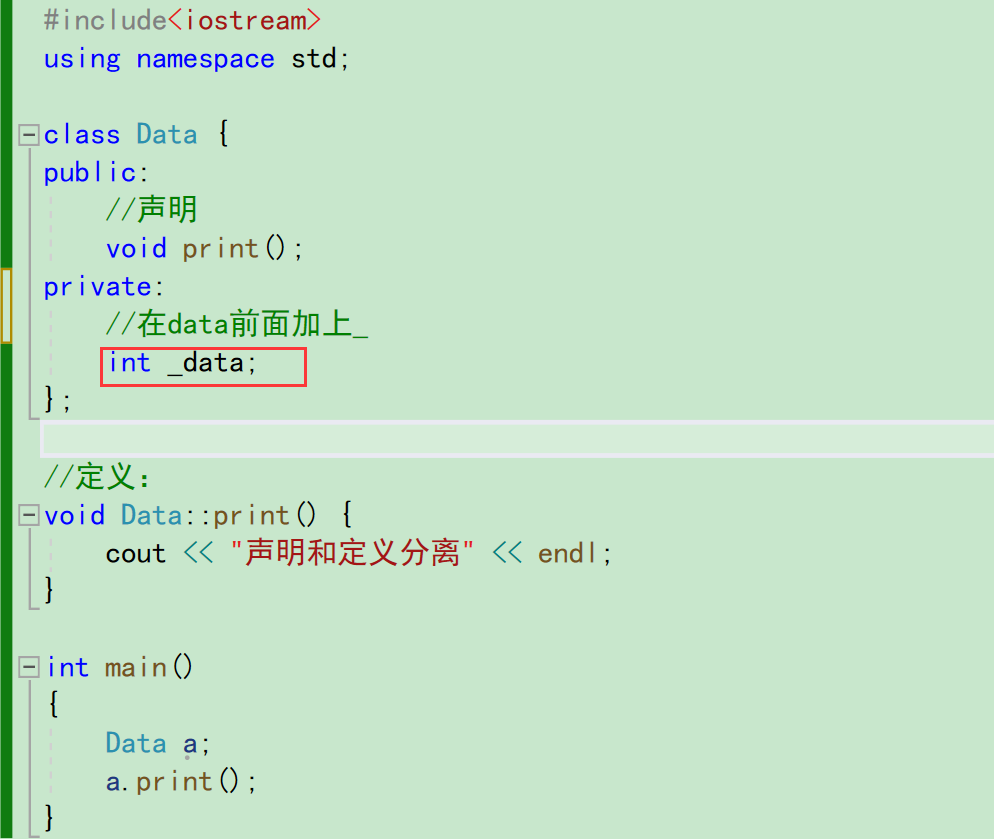

【C++课程学习】:类和对象(上)(类的基础详细讲解)

🎁个人主页:我们的五年 🔍系列专栏:C课程学习 🎉欢迎大家点赞👍评论📝收藏⭐文章 目录 🍟1.1类的引出: 🍟1.2类的结构: 🍟1.3类的…...

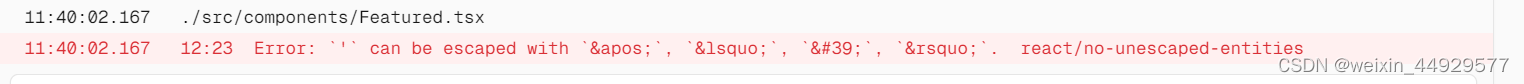

HTML 转义字符(escape characters)及其对应的符号(symbols)

以下是常见的 HTML 转义字符及其对应的符号,这些可以用于在 HTML 或 JSX 中避免解析错误和特殊字符的冲突: 空格 ( ): 或 引号: 单引号():'、‘、、’双引号("&#x…...

CPASSOC代码详解

加载环境 library("MASS") require(MASS) # Modern Applied Statistics with S,"S"指的是S语言,由贝尔实验室的约翰钱伯斯(John Chambers)等人开发。S语言是R语言的前身,许多R语言的语法和功能都…...

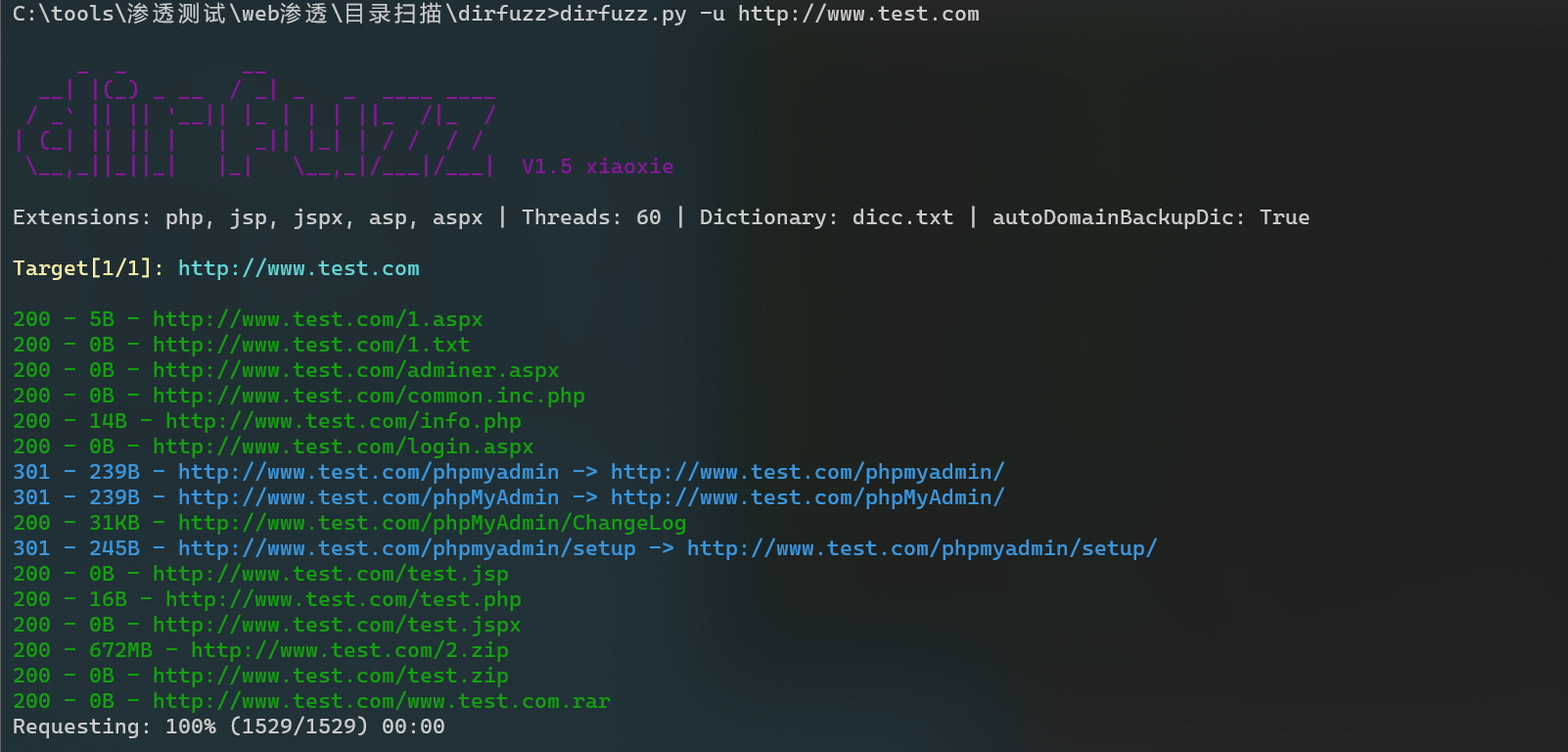

dirfuzz-web敏感目录文件扫描工具

dirfuzz介绍 dirfuzz是一款基于Python3的敏感目录文件扫描工具,借鉴了dirsearch的思路,扬长避短。在根据自身实战经验的基础上而编写的一款工具,经过断断续续几个月的测试、修改和完善。 项目地址:https://github.com/ssrc-c/di…...

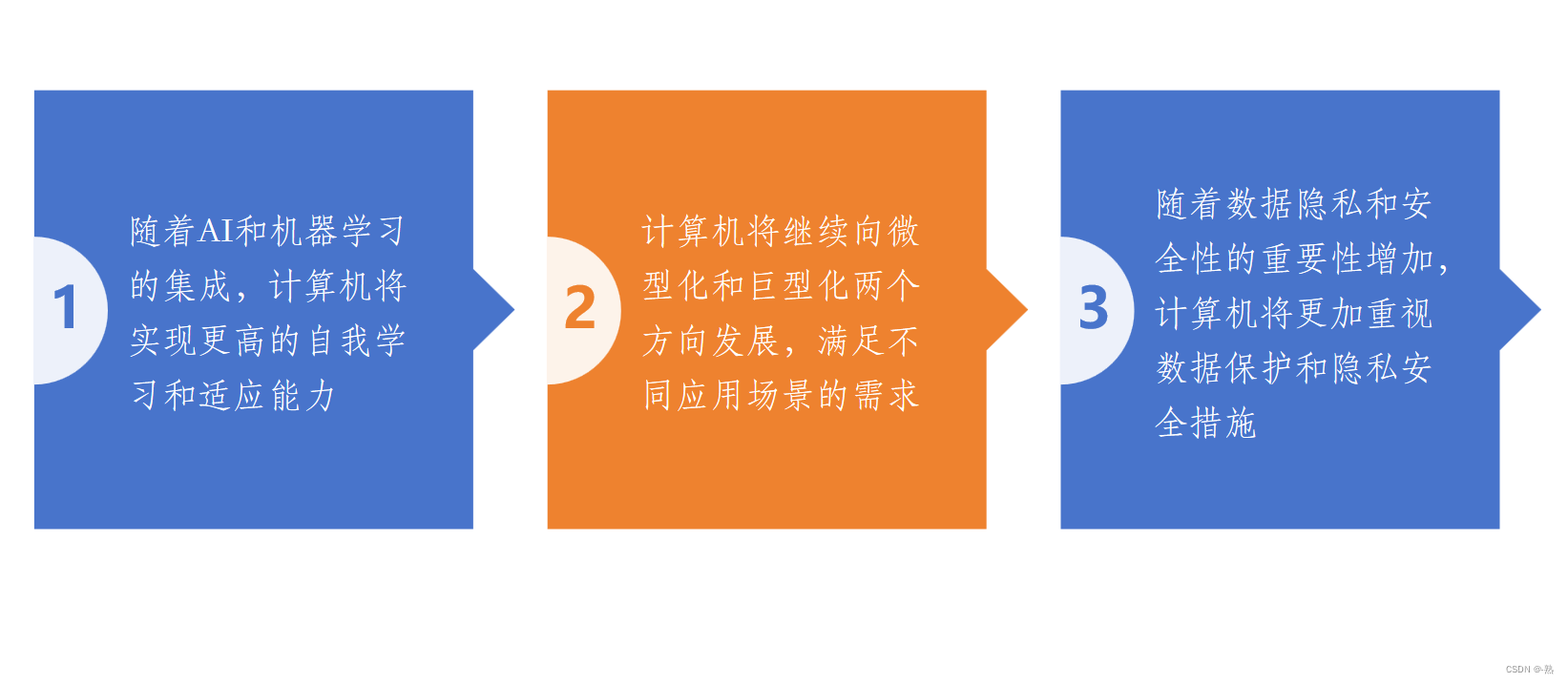

计算机发展史 | 从起源到现代技术的演进

computer | Evolution from origins to modern technology 今天没有参考资料哈哈 PPT:(评论区?) 早期计算工具 算盘 -算盘是一种手动操作的计算辅助工具,起源于中国,迄今已有2600多年的历史,是…...

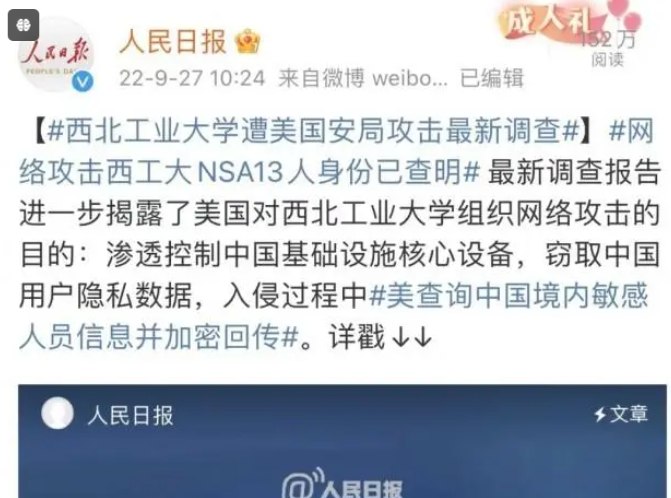

45-3 护网溯源 - 为什么要做溯源工作

官网:CVERC-国家计算机病毒应急处理中心 西工大遭网络攻击再曝细节!13名攻击者身份查明→ (baidu.com) 护网溯源是指通过技术手段追踪网络攻击的来源和行为,其重要性体现在以下几个方面: 安全防御:了解攻击源头可以帮助组织加强网络安全防御,及时采取措施防止攻击的再次…...

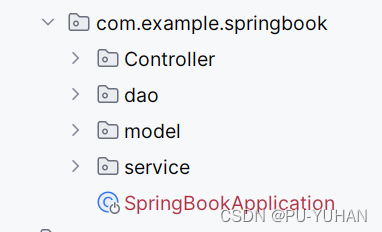

【JavaEE 进阶(二)】Spring MVC(下)

❣博主主页: 33的博客❣ ▶️文章专栏分类:JavaEE◀️ 🚚我的代码仓库: 33的代码仓库🚚 🫵🫵🫵关注我带你了解更多进阶知识 目录 1.前言2.响应2.1返回静态界面2.2返回数据2.3返回HTML代码 3.综合练习3.1计算器3.2用户登…...

光波长 深入程度

UV深入程度(UVC, UVB, UVA)https://mp.weixin.qq.com/s?__bizMzkwNTM0Njk3MA&mid2247483934&idx1&sn92d1ba67ead404e7714af11ec0526786&chksmc0f868ebf78fe1fd0610493e6f49a5d90835a20a829a900746906cda12f2fa12…...

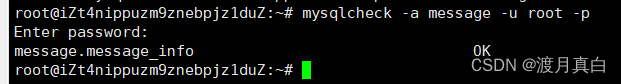

MySQL数据库常见工具的基础使用_1

在上一篇文章中提到了对MySQL数据库进行操作的一些常见工具 mysqlcheck mysqlcheck是一个用于数据库表的检查,修复,分析和优化的一个客户端程序 分析的作用是查看表的关键字分布,能够让sql生成正确的执行计划(支持InnoDB,MyISAM,NDB)检查的作用是检查…...

C语言中指针的说明

什么是指针? 在C语言当中,我们可以将指针理解为内存当中存储的地址,就像生活当中,一个小区里面,在小区里面有很单元,每一栋单元,单元内的房间有着不同的房间号,我们可以同过几栋几单…...

webrtc vp8/9视频编解码介绍

文章目录 一、libvpx项目介绍libvpx基本概念编码器使用流程解码器使用流程示例代码:官方文档和资源二、VP8/9在WebRTC中的应用2.1 VP82.2 VP92.3如何选择哪种编码方式2.4 vp9编码的主要步骤2.5 vp9解码C++代码示例注意事项三、webrtc在音视频传输中是怎样选择vp8还是vp9<...

【机器学习300问】107、自然语言处理(NLP)领域有哪些子任务?

自然语言处理(NLP)是计算机科学、人工智能和语言学领域的一个交叉学科,致力于让计算机能够理解、解析、生成和与人类的自然语言进行互动。自然语言指的是人们日常交流使用的语言,如英语、汉语等,与计算机编程语言相对。…...

面试被问准备多久要孩子?这样回答

听说有人面试被问到多久要孩子的问题,当时觉得很尴尬,不知如何回答,怕回答的不好不被录用,其实你可以这样回答,让面试官心满意足。 A 面试官:结婚了吗? 我:结婚了 面试官࿱…...

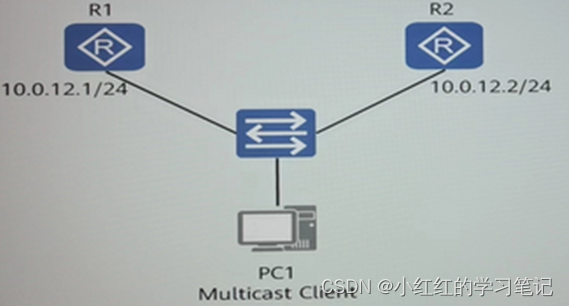

HCIP-Datacom-ARST自选题库__多种协议简答【11道题】

1.BGP/MPLSIP VPN的典型组网场景如图所示,PE1和PE2通过LoopbackO建立MP-IBGP,PE1和PE2之间只传递VPN路由,其中PE1BGP进程的部分配置已在图中标出,则编号为0的命令不是必须的。(填写阿拉伯数字) 3 2.在如图所示的Hub&Spok…...

C# 泛型函数

1.非约束 using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.Threading.Tasks;namespace MyGeneirc {public class GeneircMethod{/// <summary>/// 泛型方法解决,一个方法,满足不同参数类型…...

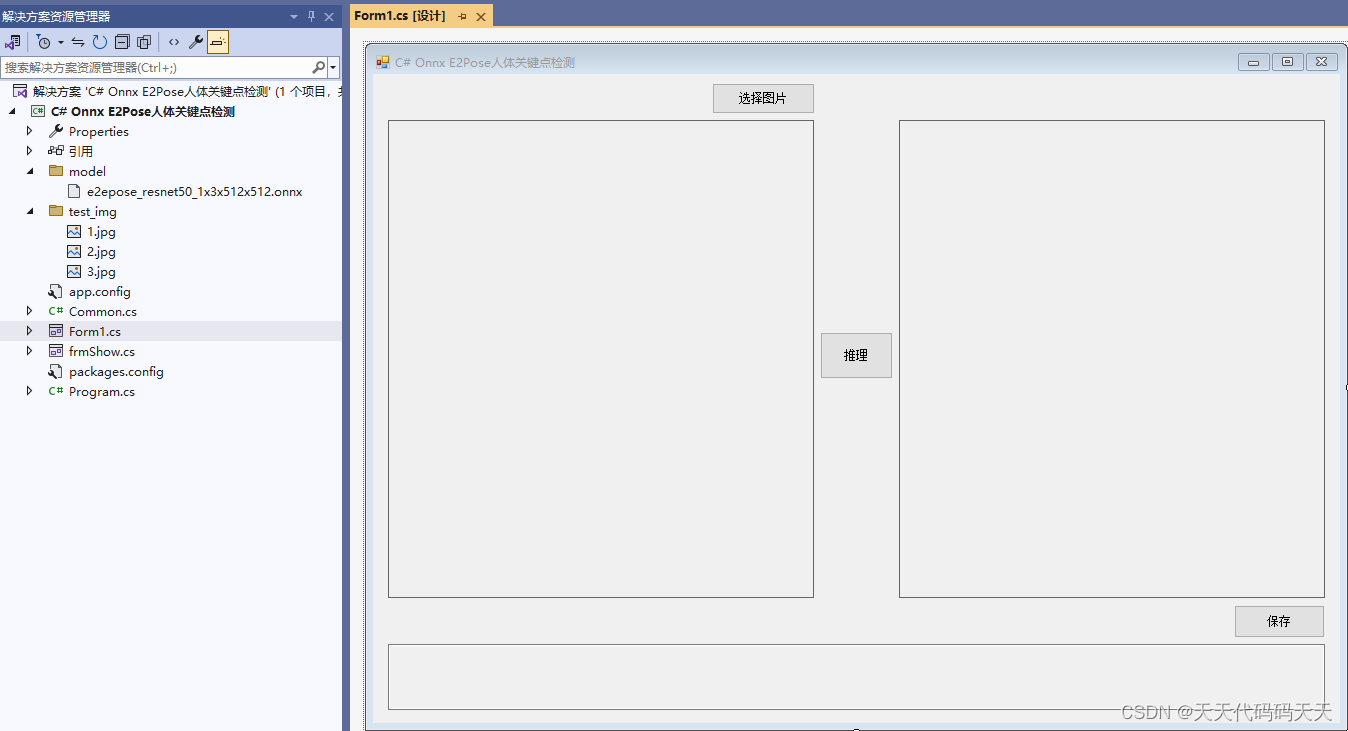

C# Onnx E2Pose人体关键点检测

C# Onnx E2Pose人体关键点检测 目录 效果 模型信息 项目 代码 下载 效果 模型信息 Inputs ------------------------- name:inputimg tensor:Float[1, 3, 512, 512] --------------------------------------------------------------- Outputs ---…...

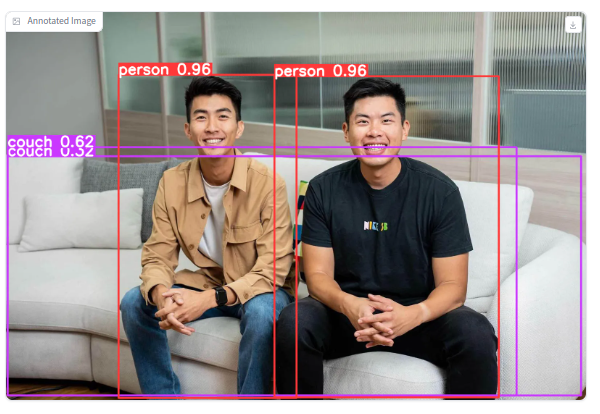

YOLO10:手把手安装教程与使用说明

目录 前言一、YOLO10检测模型二、YOLO安装过程1.新建conda的环境 yolo10安装依赖包测试 总结 前言 v9还没整明白,v10又来了。而且还是打败天下无敌手的存在,连最近很火的RT-DETR都被打败了。那么,笑傲目标检测之林的v10又能持续多久呢&#…...

EasyRecovery2024永久免费crack激活码注册码

在数字化时代,数据已经成为我们生活和工作中不可或缺的一部分。无论是个人用户还是企业用户,都面临着数据丢失的风险。一旦数据丢失,可能会给我们的工作带来极大的不便,甚至可能对企业造成重大损失。因此,数据安全和恢…...

Linux Centos内网环境中安装mysql5.7详细安装过程

一、下载安装包 下载地址(可下载历史版本): https://downloads.mysql.com/archives/community 二、解压到安装路径 tar -zxvf mysql-5.7.20-linux-glibc2.12-x86_64.tar.gz三、重命名 mv /usr/local/mysql-5.7.20-linux-glibc2.12-x86_64 …...

NASA Earthdata保姆级教程:手把手教你用矩形框批量下载MODIS和VIIRS遥感数据

NASA Earthdata零基础实战:从注册到批量下载MODIS/VIIRS遥感数据的完整指南 第一次接触NASA Earthdata网站时,面对满屏的专业术语和复杂操作界面,大多数科研新手都会感到手足无措。作为全球最大的对地观测数据平台之一,Earthdata…...

抠图怎么让边缘自然?别自己拿大剪刀,让工具替你“绣花”

还在大刀阔斧自己“操刀”抠图吗?边缘不是模糊发虚就是抠不干净,留着一圈难看的毛边,修来修去还是假得明显,纯属浪费时间。其实抠图怎么让边缘自然,找对合适工具就能让它替你“绣花”般精细抠图,比自己拿“…...

深度解析:RAKE算法在文本挖掘中的实战应用与性能优化

深度解析:RAKE算法在文本挖掘中的实战应用与性能优化 【免费下载链接】rake-nltk Python implementation of the Rapid Automatic Keyword Extraction algorithm using NLTK. 项目地址: https://gitcode.com/gh_mirrors/ra/rake-nltk 在当今信息过载的时代&a…...

)

5分钟快速上手:用Docker一键部署Milvus向量数据库(附常见错误解决)

5分钟极速部署Milvus:Docker实战指南与高频避坑手册 当我们需要快速验证一个AI项目的可行性时,最头疼的往往不是模型本身,而是基础设施的搭建。上周我正准备测试一个图像检索系统,结果在向量数据库部署环节就卡了整整两天——各种…...

金融C++内存池测试必须绕开的7个反模式,92%的量化团队仍在踩坑!

第一章:金融C内存池测试的底层逻辑与行业特殊性金融系统对低延迟、高确定性及零内存碎片的严苛要求,使内存池(Memory Pool)成为高频交易、做市引擎与风控模块中不可或缺的基础设施。与通用堆分配器不同,金融C内存池的设…...

揭秘OZON热销榜:这些国货好口碑品牌,凭什么让老外也抢购?

近年来,俄罗斯电商平台OZON已成为中国卖家出海的新蓝海。一个有趣的现象是,许多在国内司空见惯的国货品牌,竟在OZON上掀起抢购热潮,成为俄罗斯消费者眼中的“香饽饽”。它们究竟凭什么征服了万里之外的消费者?今天&…...

Qwen3.5-9B-AWQ-4bit图文理解入门:5分钟掌握图片上传+中文提问+结果解析

Qwen3.5-9B-AWQ-4bit图文理解入门:5分钟掌握图片上传中文提问结果解析 1. 认识Qwen3.5-9B-AWQ-4bit模型 Qwen3.5-9B-AWQ-4bit是一款强大的多模态AI模型,它能同时理解图片和文字。简单来说,就像是一个能"看懂"图片内容的智能助手。…...

解锁Noria查询重用机制:如何智能复用数据流组件实现应用性能飞跃

解锁Noria查询重用机制:如何智能复用数据流组件实现应用性能飞跃 【免费下载链接】noria Fast web applications through dynamic, partially-stateful dataflow 项目地址: https://gitcode.com/gh_mirrors/no/noria 在现代Web应用开发中,性能优化…...

模糊PID vs 传统PID:在Simulink里调直流电机,哪个响应更快更稳?

模糊PID与传统PID的Simulink对决:直流电机控制性能深度评测 在工业自动化和机器人控制领域,直流电机的精准控制一直是工程师们关注的重点。面对日益复杂的控制需求,传统PID控制器虽然简单可靠,但在非线性、时变系统中表现往往不尽…...

AI写春联真简单:春联生成模型-中文-base 新手零基础教程

AI写春联真简单:春联生成模型-中文-base 新手零基础教程 春节将至,贴春联是中国人最重要的年俗之一。但你是否遇到过这样的困扰:想写一副好春联却缺乏灵感,或者书法不够漂亮不好意思贴出来?现在,有了AI技术…...